Workforce Identity Cloud

Résistance au phishing

Protégez-vous contre les menaces grâce à la résistance au phishing

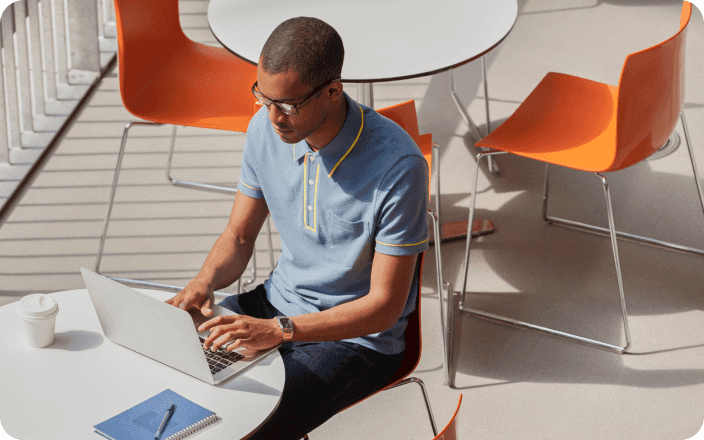

Bénéficiez d’une authentification résistante au phishing de bout en bout qui protège votre entreprise et soutient vos collaborateurs, partenaires et effectifs étendus.

Notre plateforme est conçue pour soutenir vos activités, sans jamais les entraver

Notre sécurité basée sur l’identité offre une protection robuste contre les attaques de phishing qui s’étend à l’ensemble du parcours utilisateur, dès la première étape d'onboarding d’un nouveau collaborateur en passant par tous les processus d’authentification ou de récupération – sans nuire à la productivité.

Découvrez l’importance de la résistance au phishing

Découvrez pourquoi de plus en plus d’entreprises souhaitent aller plus loin que le MFA et passer à des authentificateurs résistants au phishing.

74 % des brèches de données impliquent une interaction humaine*.

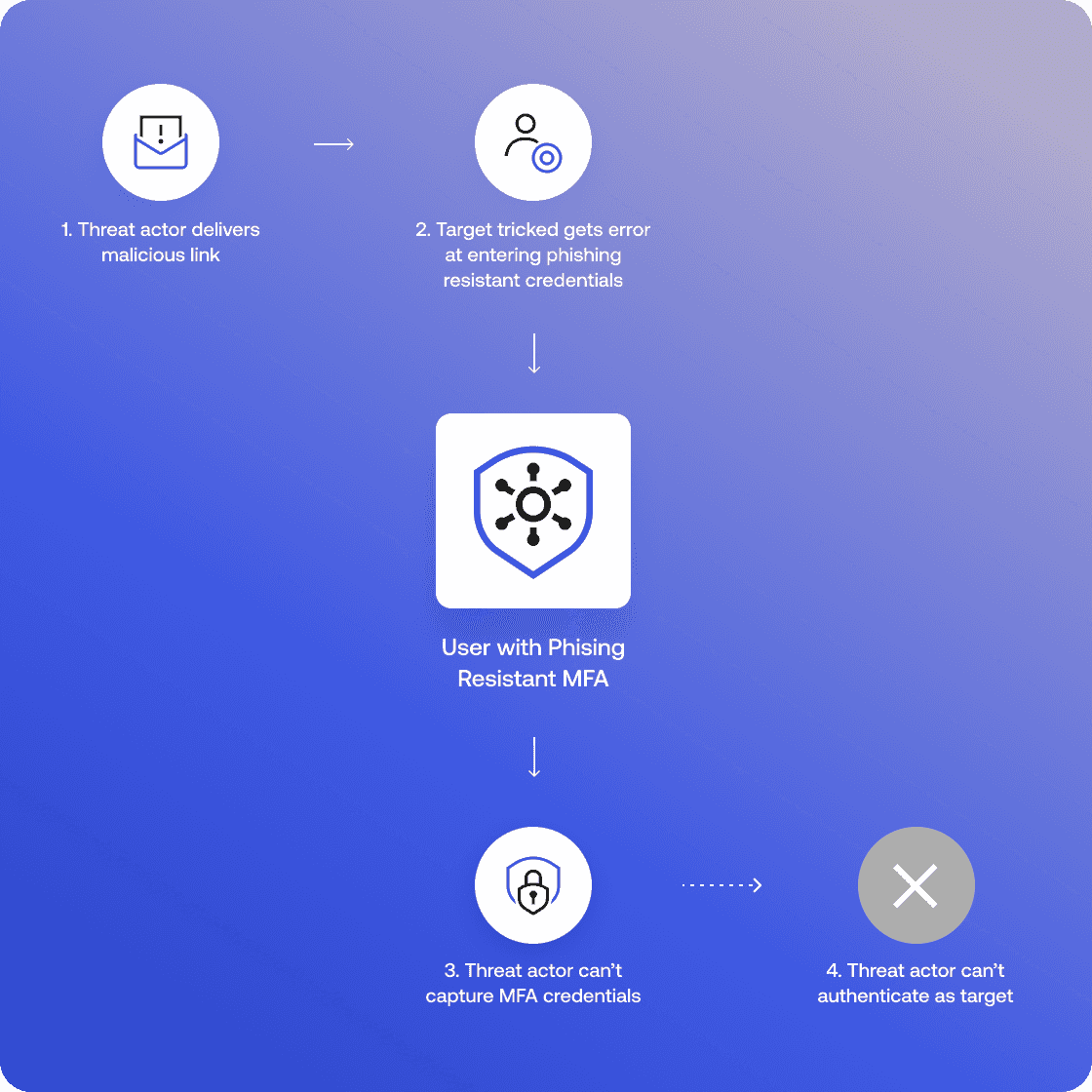

Les cybercriminels considèrent les utilisateurs finaux comme le maillon faible du processus d’authentification, qui leur permet d’obtenir un accès non autorisé à l’infrastructure des entreprises.

Dotez-vous d’une défense en profondeur avec Okta

Établissez une posture de sécurité forte, qui respecte les principes du Zero Trust.

Protéger

- Réduisez la surface d’attaque grâce à une authentification sécurisée et résistante au phishing, avec des politiques d’accès adaptatives.

- Évaluez votre niveau de sécurité et découvrez des pistes d’améliorations avec HealthInsight.

- Créez une expérience utilisateur cohérente et familière sur l’ensemble des plateformes et terminaux.

Détecter

- Exécutez des contrôles de sécurité des terminaux en mode silencieux à chaque accès à une application, au cours d’une session active.

- Optimisez la journalisation des événements pour accélérer la détection des activités utilisateurs anormales.

- Enrichissez les informations de sécurité en synthétisant les signaux de menaces ciblant l’identité sur l’ensemble de vos applications et de votre pile de sécurité.

Répondre

- Bloquez de façon proactive les adresses IP malveillantes avec ThreatInsight.

- Activez la récupération de facteurs en libre-service avec résistance au phishing.

- Créez des politiques d’accès et des workflows pour automatiser les réponses à incident et accélérer la prise de mesures contre les activités suspectes.

Okta FastPass

Bloquez les tentatives de phishing d’identifiants en temps réel sur les terminaux Windows, iOS, Android et macOS gérés et non gérés.

Cet authentificateur prend en charge les clés de sécurité telles que YubiKey ou Google Titan, l’authentification de plateforme liée de façon cryptographique, ainsi que les données biométriques telles que Windows Hello et Apple Touch ID. Okta contribue également à rendre WebAuthn encore plus sécurisé en n’autorisant que les clés protégées par matériel dans les flux d’authentification.

Notre plateforme offre un accès sécurisé aux systèmes de l'administration fédérale américaine et des niveaux appropriés de sécurité pour toutes les applications fédérales applicables, permettant aux utilisateurs finaux d’utiliser des cartes à puce avec un certificat numérique conforme au standard X.509.

Yubico préenregistre les utilisateurs et fournit des YubiKeys prêtes à l’emploi. Cela fournit le niveau d’assurance le plus élevé et la défense la plus robuste contre le phishing et les attaques Man-in-the-Middle, tout en offrant une expérience d’onboarding simple et fluide.

Lorsque le niveau de risque associé à une connexion est élevé, des facteurs d’authentification supplémentaires seront requis pour les applications dont la sécurité est faible, moyenne et élevée, en requérant des authentificateurs résistants au phishing chaque fois que c’est possible.

Découvrez les facteurs séquentiels et les politiques flexibles.

« Pour renforcer notre sécurité, la priorité était de nous assurer que toutes les connexions à Okta provenaient de terminaux enregistrés et utilisaient un MFA résistant au phishing. Okta FastPass nous a permis d’atteindre cet objectif. »

Eric Richard

CISO et SVP of Engineering Operations, HubSpot

La transition d’Okta vers l’authentification sans mot de passe et la résistance au phishing

Découvrez comment nous créons des solutions de pointe en les développant et en les testant sur notre propre plateforme, avec nos propres collaborateurs.