Cet article a été traduit automatiquement.

Bien que l’authentification et l’autorisation puissent paraître similaires, il s’agit de processus de sécurité informatique bien distincts dans le domaine de la gestion des identités et des accès (IAM) du système d'information.

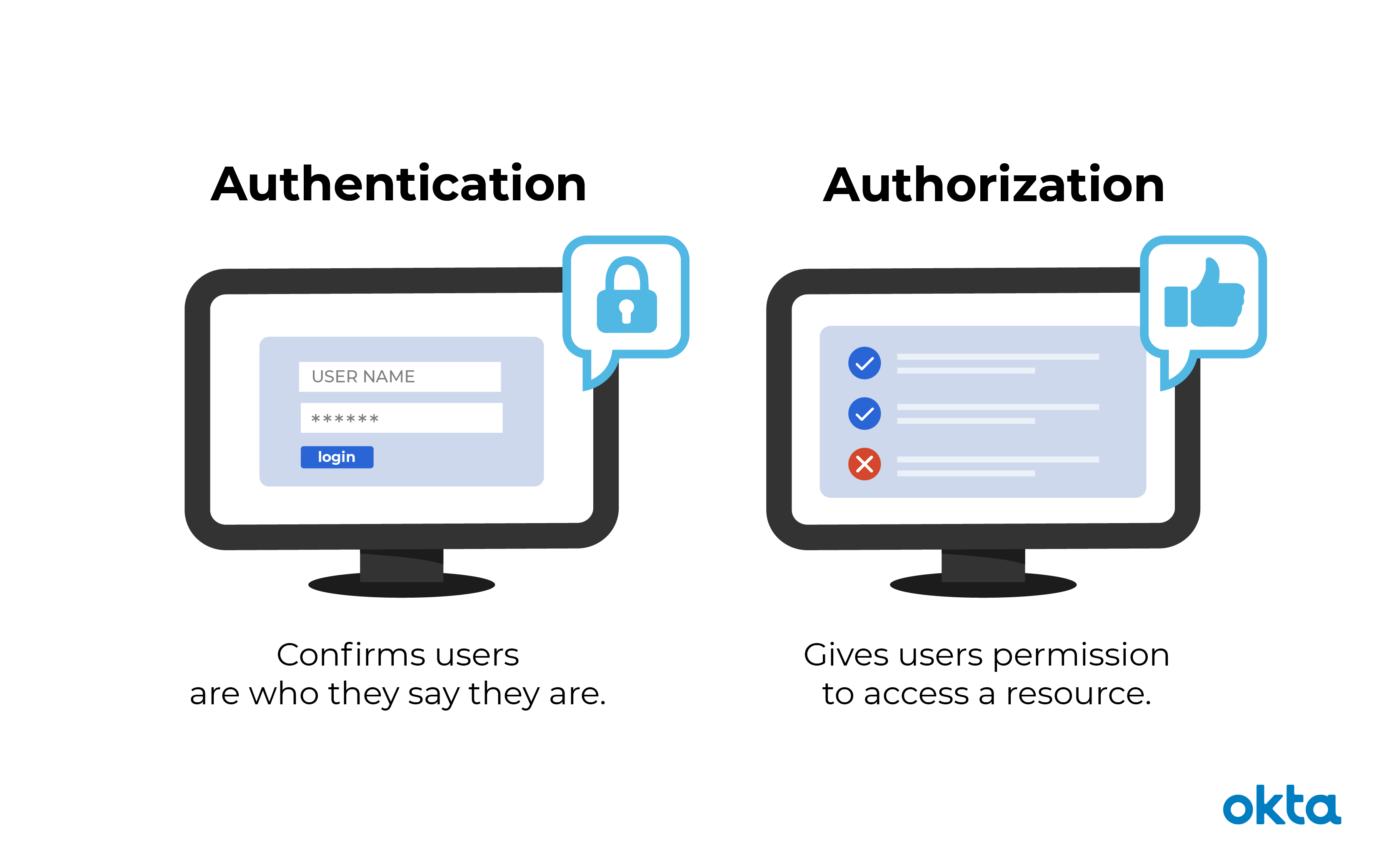

L’authentification vérifie l’identité des utilisateurs. L’autorisation donne à ces utilisateurs la permission d’accéder à une ressource.

Qu’est-ce que l’authentification informatique ?

L’authentification consiste à vérifier et à valider l’identité des utilisateurs. Il s’agit de la première étape de tout processus de sécurité.

Un bon exemple serait d’octroyer à un utilisateur donné la permission de télécharger un fichier spécifique sur un serveur, ou un accès de niveau administrateur à une application.

Un protocole d’authentification peut s’appuyer sur les facteurs suivants :

- Mots de passe. Les noms d’utilisateur et les mots de passe sont les facteurs d’authentification les plus courants. Si un utilisateur saisit les bonnes informations, le système part du principe que son identité est légitime et lui accorde un accès.

- Codes à usage unique. Les codes à usage unique n’accordent un accès que pour une session ou une transaction.

- Applications d’authentification. Les applications d’authentification génèrent des codes de sécurité via une tierce partie qui accorde un accès.

- Biométrie. Un utilisateur présente son empreinte digitale ou son œil pour obtenir l’accès au système.

Dans certains cas, les systèmes imposent la vérification de plusieurs facteurs avant d’accorder un accès. L’authentification forte multifacteur (MFA) est souvent utilisée pour offrir un niveau de sécurité plus élevé que l’emploi des seuls mots de passe.

Qu’est-ce que l’autorisation informatique ?

Dans le cadre du processus de sécurité d’un système, l’autorisation consiste à donner à l’utilisateur la permission d’accéder à une ressource ou à une fonction spécifique. Ce terme est souvent utilisé de manière interchangeable avec « contrôle des accès » ou « privilège ».

Dans les environnements sécurisés, l’autorisation doit toujours avoir lieu après l’authentification. Les utilisateurs doivent d’abord prouver leur identité avant qu’on leur accorde un accès aux ressources demandées.

Authentification et autorisation informatiques

Même si ces termes se ressemblent, l’authentification et l’autorisation sont des étapes bien distinctes du processus de connexion à un système informatique. Il est essentiel de comprendre la différence entre les deux pour réussir l’implémentation d’une solution IAM.

Une analogie nous permettra d’illustrer notre propos.

Imaginons qu’une personne doive s’occuper d’un animal de compagnie pendant que ses propriétaires sont en vacances. Elle se trouve face à la porte d’entrée verrouillée de leur maison. Cette personne a besoin des choses suivantes :

- D’une authentification, sous la forme d’une clé. La serrure n’accorde un accès qu’aux personnes disposant de la bonne clé — de la même manière qu’un système n’accorde un accès qu’aux utilisateurs disposant des bons identifiants.

- D’une autorisation, sous la forme de permissions. Une fois à l’intérieur, la personne a l’autorisation d’accéder à la cuisine et d’ouvrir le placard où se trouve la nourriture pour animaux. Il est possible qu’elle n’ait pas la permission de se rendre dans la chambre pour y faire la sieste.

Dans cet exemple, l’authentification et l’autorisation vont de pair. Un gardien d’animaux à domicile a le droit d’entrer dans la maison (authentification) et, une fois à l’intérieur, a accès à certaines zones (autorisation).

Authentification | Autorisation | |

Que fait-elle ? | Vérifie les identifiants | Accorde ou refuse des permissions |

Comment fonctionne cette méthode ? | Par le biais de mots de passe, de la biométrie, de codes à usage unique ou d’applications | Par le biais de paramètres gérés par les équipes sécurité |

Est-elle visible pour l’utilisateur ? | Oui | Non |

Est-elle modifiable par l’utilisateur ? | En partie | Non |

Comment les données se déplacent-elles ? | Via des jetons d’identification | Via des jetons d’accès |

Les systèmes d'authentification appliquent ces concepts de la même manière. Il est donc primordial que les administrateurs de l’IAM comprennent comment mettre en œuvre ces deux processus :

- Authentification. Permettez à tous les collaborateurs d’accéder à vos systèmes s’ils fournissent les bons identifiants en fonction des exigences d’authentification que vous avez définies.

- Autorisation. Accordez un accès aux fichiers relevant du service ou département de l’utilisateur, et bloquez ou limitez l’accès aux données confidentielles, p. ex. aux informations financières, selon ce qui convient. Assurez-vous que les collaborateurs ont accès aux fichiers dont ils ont besoin pour faire leur travail.

Il est important de faire la différence entre l’authentification et l’autorisation et d’implémenter des solutions IAM prenant efficacement en charge les deux. Vous protégerez ainsi votre entreprise contre les compromissions de données et augmenterez la productivité de vos collaborateurs.

Octroi de permissions avec Okta

Okta Lifecycle Management vous offre une vue d’ensemble des permissions utilisateur, ce qui vous permet d’accorder et de résilier facilement l’accès à vos systèmes et outils selon vos besoins. En parallèle, Okta Adaptive MFA vous aide à protéger votre infrastructure par le biais des facteurs d’authentification de votre choix.

Par exemple, vous pourrez rendre les ordres de fabrication accessibles uniquement à certains utilisateurs, qui devront peut-être s’authentifier à l’aide de leurs identifiants d’entreprise et de leur voix.

Les opportunités de simplification de l’IAM au sein de votre entreprise sont infinies. Découvrez comment Okta peut vous protéger vous, vos collaborateurs et votre entreprise.