L'automatisation des actions par le biais de politiques est l'un des moyens les plus efficaces de mettre en place une sécurité robuste et complète. Par exemple, lorsqu'un employé quitte l'entreprise, toutes les autorisations peuvent être rapidement révoquées via des politiques afin d'éviter les vulnérabilités d'accès persistantes. Ceci est particulièrement pertinent pour les organisations avec un roulement de personnel ou du personnel temporaire, comme les contractuels. Grâce à des politiques automatisées, dès que le temps d'un travailleur dans l'entreprise est terminé, son accès aux ressources et aux appareils est également résilié.

La définition de politiques de sécurité claires aide les organisations à automatiser l'octroi et la révocation des autorisations utilisateur en fonction du statut de l'utilisateur, des indices contextuels, du niveau de risque et des exigences minimales. Cela permet de s'assurer que les utilisateurs n'ont accès qu'aux ressources dont ils ont besoin et dans les bonnes circonstances, réduisant ainsi le risque d'augmentation des privilèges et de menaces internes.

Avec Okta Device Access, les organisations peuvent étendre la sécurité de l'identité aux appareils de l'entreprise. Okta Device Access prend en charge une gamme de fonctionnalités pour aider à sécuriser la connexion aux appareils, y compris l'Authentification Multifactorielle pour ordinateur de bureau (Desktop MFA), la Synchronisation des mots de passe pour ordinateur de bureau (Desktop Password Sync), la Création de compte local juste-à-temps (Just-in-Time Local Account Creation), et plus encore. Avec une nouvelle fonctionnalité appelée Déconnexion de l'appareil (Device Logout), la gestion des identités des utilisateurs et des appareils est encore plus facile.

Présentation de la déconnexion des appareils avec Okta Device Access

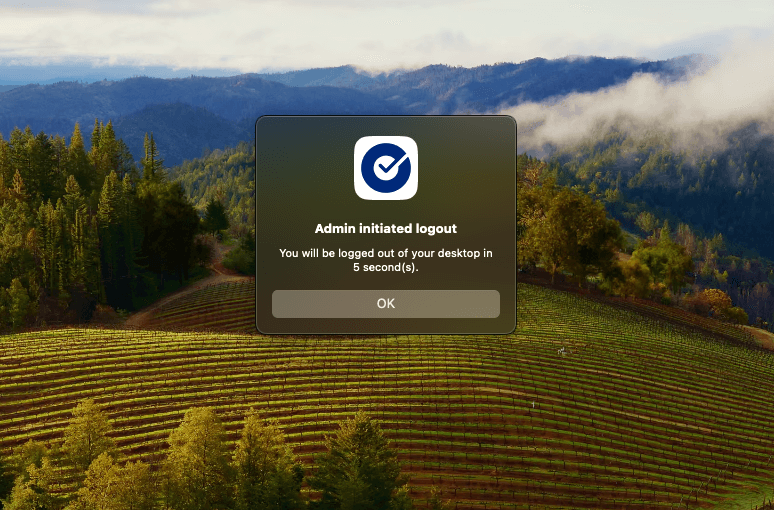

La déconnexion de l'appareil est une nouvelle fonctionnalité de sécurité qui permet aux organisations de déconnecter les utilisateurs inactifs ou à risque. En tirant parti de Desktop MFA, elle oblige les utilisateurs à se réauthentifier, ce qui permet de garantir que seules les personnes légitimes ont accès.

La déconnexion de l'appareil peut fonctionner avec Identity Threat Protection for Okta AI, soulignant la puissance de la plateforme Okta en tant que structure de sécurité d'identité en pratique. Grâce à la gestion de l'accès aux appareils basée sur la sécurité d'identité intégrée et orchestrée, la déconnexion de l'appareil peut être utilisée dans les flux suivants :

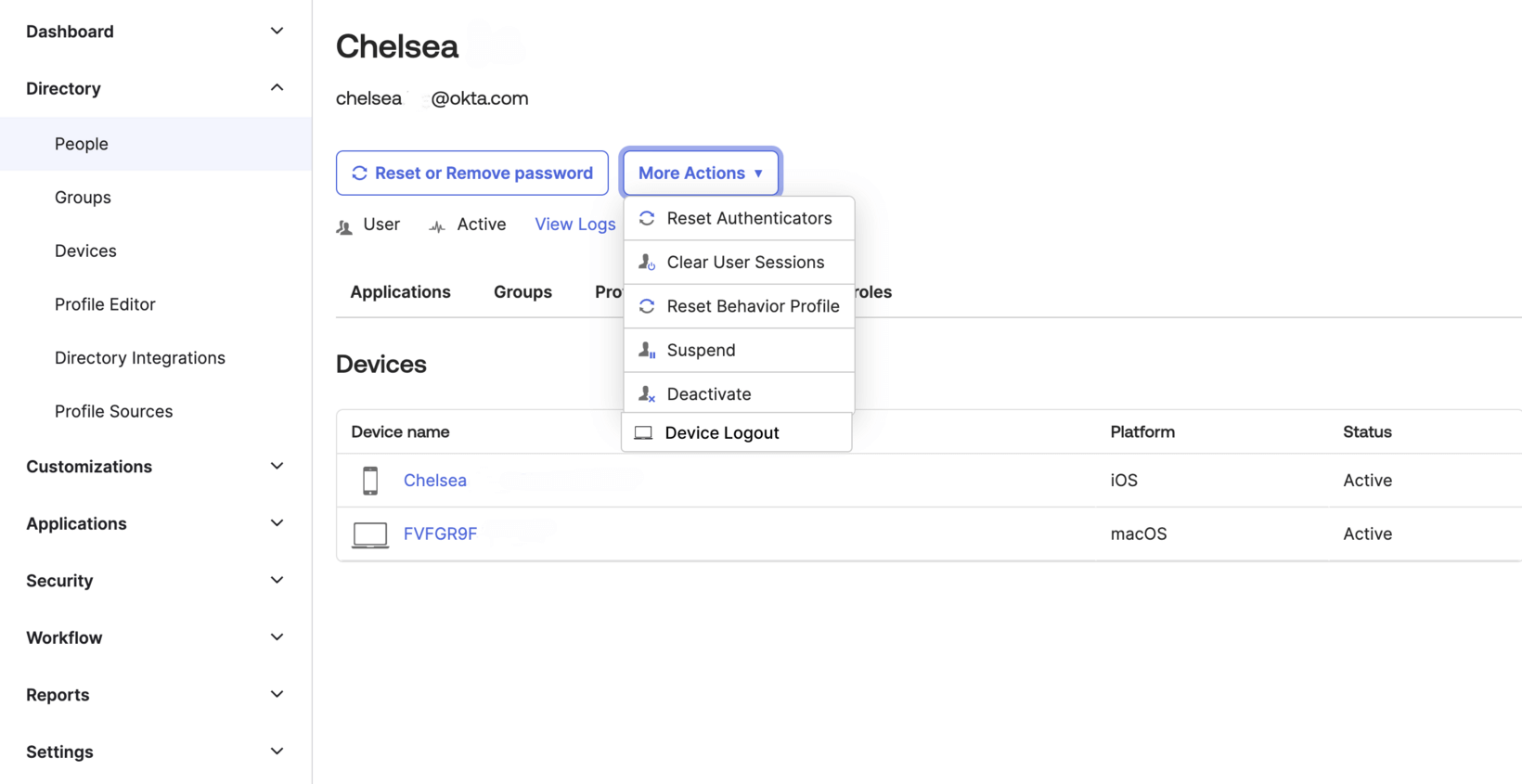

- Un administrateur peut déclencher manuellement la déconnexion de l'appareil pour un utilisateur spécifique

- Un administrateur peut automatiquement déclencher la déconnexion de l'appareil lorsqu'un utilisateur est désactivé ou suspendu dans Okta.

- Un administrateur peut automatiquement déclencher la déconnexion de l'appareil pour un utilisateur à risque en configurant une politique de risque d'entité Identity Threat Protection (Identity Threat Protection est requis).

- Un administrateur peut utiliser Identity Threat Protection pour déconnecter manuellement un utilisateur de ses appareils lors de l'effacement des sessions utilisateur à partir de la page de profil de l'utilisateur.

Avec Okta Device Access et Device Logout activés, une commande de déconnexion universelle déconnectera automatiquement un utilisateur de toutes les applications, sessions actives et, désormais, de ses appareils. Cela illustre la valeur de l'approche globale d'Okta en matière de sécurité de l'identité et la puissance de l'orchestration sécurisée de l'identité, qui unifie les signaux de risque, les politiques et l'automatisation pour répondre aux menaces en temps réel.

Comment commencer à utiliser la déconnexion de l'appareil dès aujourd'hui

La prise en charge de la déconnexion des appareils pour macOS est disponible dès aujourd'hui en tant que fonctionnalité d'accès anticipé en libre-service avec Okta Device Access. Vous devez avoir accès à Identity Threat Protection dans votre tenant Okta pour activer les flux de déconnexion des appareils qui en dépendent.

Veuillez consulter la documentation du produit pour en savoir plus sur la déconnexion des appareils. Vous pouvez également visiter les pages web du produit pour en savoir plus sur Okta Device Access et Identity Threat Protection.