Le paysage de la sécurité des entreprises est caractérisé par deux tendances contrastées, selon l’étude annuelle d’Okta portant sur des milliards d’authentifications anonymisées. Les organisations maintiennent une adoption constante des défenses traditionnelles tout en se tournant rapidement vers des standards de sécurité avancés.

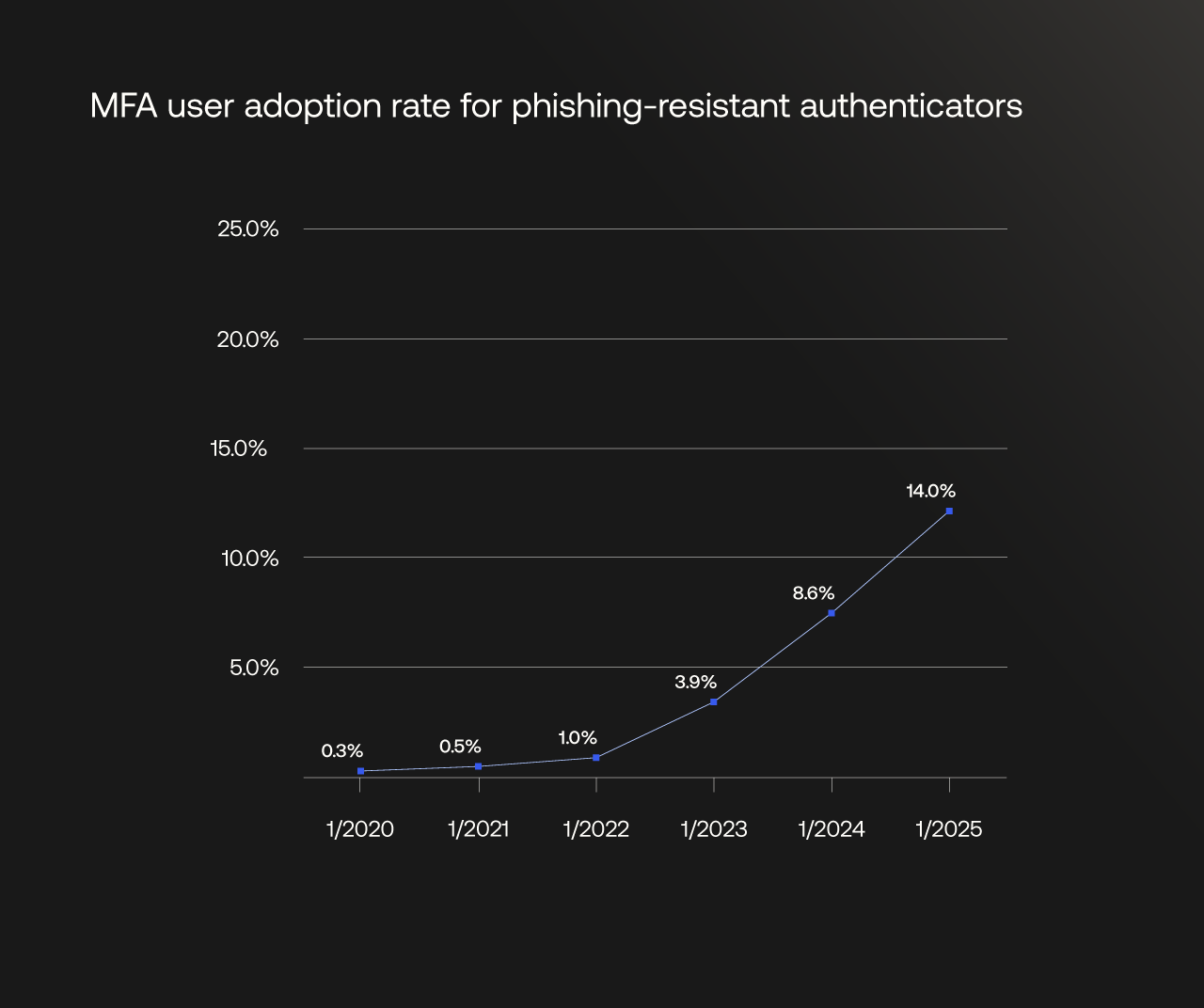

L'analyse révèle que, bien que l'adoption globale de l'authentification multifacteur (MFA) dans le contexte du personnel (employés accédant aux applications et aux outils) ait atteint 70 %, les organisations opèrent également un changement essentiel : l'adoption de l'authentification sans mot de passe et résistante au phishing a augmenté de 63 %, passant de 8,6 % à 14,0 % en un an.

Les conclusions montrent également que ces méthodes résistantes au phishing sont manifestement plus rapides et plus conviviales que les authentificateurs moins sécurisés, remettant en question l'idée que la sécurité se fait au détriment de l'expérience utilisateur.

Les principales conclusions sont les suivantes :

Dans l’ensemble, l’adoption de l’authentification multifacteur (MFA) par les employés continue sa trajectoire ascendante, atteignant 70 %, mais près d’un tiers des utilisateurs n’utilisent toujours pas la MFA.

Le taux d'adoption des authentificateurs résistants au phishing a augmenté de 63 % en un an, l'adoption de Okta FastPass ayant presque doublé.

Les authentificateurs résistants au phishing offrent une sécurité supérieure et une meilleure expérience utilisateur que les authentificateurs traditionnels.

Le secteur technologique est en tête de l'adoption de l'authentification multifacteur (MFA) (87 %), tandis que le secteur du commerce de détail a connu la plus forte croissance (en hausse de 9 points de pourcentage).

La région Asie-Pacifique a connu la plus forte croissance d'une année sur l'autre, son taux d'adoption de l'authentification multifacteur (MFA) ayant augmenté de 7 points de pourcentage (de 61 % à 68 %).

(Remarque : toutes les données et conclusions du rapport sont basées sur l'analyse des données anonymisées d'Okta Workforce Identity et des cas d'usage de la main-d'œuvre, sauf indication contraire. Consultez la méthodologie à la fin de cet article pour plus d'informations.)

L’adoption de l’authentification multifacteur (MFA) par les utilisateurs continue d’augmenter.

Les données reflètent les taux mensuels d'adoption de l'authentification multifacteur (MFA) au niveau de l'utilisateur, exclusivement pour les clients d'Okta Workforce Identity, qui utilisent la plateforme pour sécuriser l'accès de leurs employés, prestataires et partenaires. Les données d'Okta Customer Identity, les cas d'usage orientés client et les environnements réglementés sont exclus.

Les données reflètent les taux mensuels d'adoption de l'authentification multifacteur (MFA) au niveau de l'utilisateur, exclusivement pour les clients d'Okta Workforce Identity, qui utilisent la plateforme pour sécuriser l'accès de leurs employés, prestataires et partenaires. Les données d'Okta Customer Identity, les cas d'usage orientés client et les environnements réglementés sont exclus.

Dans l’ensemble, l’adoption de l’authentification multifacteur (MFA) a atteint 70 % des utilisateurs en janvier 2025, ce qui témoigne d’une augmentation annuelle généralement constante depuis 2020. Cette tendance à la hausse de l’adoption suggère que les organisations reconnaissent de plus en plus la nécessité d’une sécurité d’authentification renforcée.

La région AMER est en tête du taux d'adoption de l'authentification multifacteur (MFA), tandis que la région APAC affiche la plus forte croissance.

Taux d’adoption de l’authentification multifacteur (MFA) par les utilisateurs en Amérique du Nord, centrale et du Sud (AMER) ; Asie-Pacifique (APAC) ; Europe, Moyen-Orient et Afrique (région EMEA).

Taux d’adoption de l’authentification multifacteur (MFA) par les utilisateurs en Amérique du Nord, centrale et du Sud (AMER) ; Asie-Pacifique (APAC) ; Europe, Moyen-Orient et Afrique (région EMEA).

Nous avons observé des taux constants de croissance de l'adoption de l'authentification multifacteur (MFA) au cours des trois dernières années dans les trois régions étudiées : Amérique du Nord, centrale et du Sud (AMER) ; Asie-Pacifique (APAC) ; région EMEA.

La région APAC a connu la plus forte croissance d'une année sur l'autre : son taux d'adoption a augmenté de 7 points de pourcentage (passant de 61 % à 68 %), contre une augmentation de 2 points de pourcentage dans les régions AMER et EMEA. Cette croissance a été tirée par des améliorations significatives de l'adoption de l'authentification multifacteur (MFA) à Hong Kong (62 % à 81 %), en Corée du Sud (63 % à 80 %) et au Japon (53 % à 62 %).

Cette croissance régionale reflète probablement une focalisation réglementaire plus forte et une sensibilisation accrue à la sécurité dans la région APAC, où les gouvernements et les entreprises accélèrent les initiatives de transformation digitale qui mettent l'accent sur la protection de l'identité et l'authentification moderne.

La technologie est en tête des taux d'adoption de l'authentification multifacteur (MFA), tandis que le commerce de détail affiche la plus forte croissance de la MFA.

Taux d'adoption de l'authentification multifacteur (MFA) par secteur, classés par ordre décroissant.

Taux d'adoption de l'authentification multifacteur (MFA) par secteur, classés par ordre décroissant.

Les taux d'adoption de l'authentification multifacteur (MFA) sont relativement constants d'un secteur à l'autre, la majorité se situant dans la fourchette d'adoption de 60 % à 80 %. Les valeurs aberrantes comprennent le transport et l'entreposage (42 %) et le commerce de détail (52 %) à l'extrémité inférieure de l'adoption et la technologie à l'extrémité supérieure (87 %).

Les secteurs avec le taux de croissance le plus élevé de l'authentification multifacteur (MFA) d'une année sur l'autre comprennent :

Commerce de détail : de 43 % à 52 %

Arts, divertissements et loisirs : de 63 % à 68 %

Santé et produits pharmaceutiques : de 70 % à 74 %

Le secteur du Commerce de détail a enregistré la plus forte croissance parmi tous les secteurs, avec une augmentation de 9 points de pourcentage d'une année sur l'autre. C'était également l'un des trois secteurs ciblés par le groupe de cybercriminels Scattered Spider (alias). Scatter Swine, Muddled Libra) au début de 2025. Nous prévoyons une adoption accrue de l'authentification multifacteur (MFA) par le secteur de la vente au détail à la suite de ces événements.

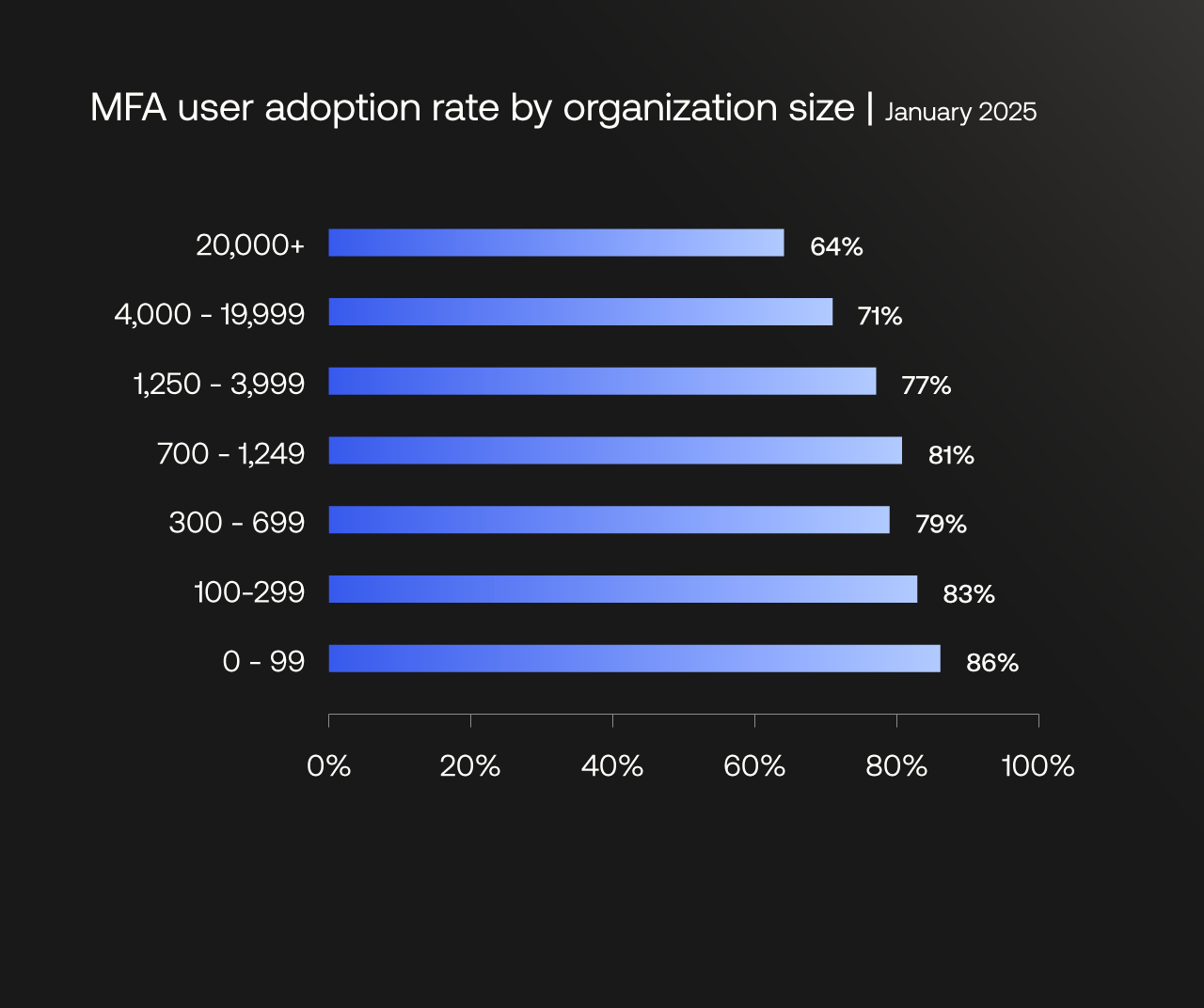

Les petites organisations affichent des taux d'adoption plus élevés

Taux d'adoption de l'authentification multifacteur (MFA) par les utilisateurs dans les organisations de différentes tailles, selon le nombre d'employés.

Taux d'adoption de l'authentification multifacteur (MFA) par les utilisateurs dans les organisations de différentes tailles, selon le nombre d'employés.

Lorsque nous examinons l'adoption de l'authentification multifacteur (MFA) par taille d'entreprise, nous continuons d'observer une corrélation inverse entre le nombre d'employés et le taux d'adoption de l'authentification multifacteur (MFA) : plus l'entreprise est grande, plus le taux d'adoption est faible.

Cela dit, nous avons observé des taux d'adoption de l'authentification multifacteur (MFA) plus élevés depuis 2024 dans les entreprises comptant de 1 250 à 3 999 employés (de 74 % à 77 %) et de 4 000 à 19 999 employés (de 67 % à 71 %). Cette croissance suggère que la tendance pourrait s'inverser, d'autant plus que les grandes entreprises adoptent de plus en plus les plateformes centralisées de gestion des identités.

Les mots de passe règnent en maîtres, mais les authentificateurs résistants au phishing gagnent du terrain

Taux d'adoption par les utilisateurs des authentificateurs disponibles avec Okta Workforce Identity. La somme des taux d'adoption pour chaque authentificateur est supérieure au taux d'adoption global de l'authentification multifacteur, étant donné que les utilisateurs peuvent utiliser plusieurs authentificateurs.

Taux d'adoption par les utilisateurs des authentificateurs disponibles avec Okta Workforce Identity. La somme des taux d'adoption pour chaque authentificateur est supérieure au taux d'adoption global de l'authentification multifacteur, étant donné que les utilisateurs peuvent utiliser plusieurs authentificateurs.

Bien que les mots de passe continuent d'avoir le taux d'adoption le plus élevé avec une large marge, nous constatons que des formes d'authentification plus sécurisées réalisent des progrès prometteurs.

Lorsque nous examinons les authentificateurs résistants au phishing (FastPass, WebAuthn et Smart Card) combinés, nous constatons une augmentation de 63 % du taux d'adoption, qui est passé de 8,6 % à 14,0 % des utilisateurs en un an.

Cette croissance indique que les entreprises remplacent activement les méthodes de sécurité traditionnelles vulnérables, telles que les SMS et les mots de passe, par des authentificateurs de niveau d'assurance élevé. L'adoption d'authentificateurs résistants au phishing coïncide avec une diminution de la dépendance à l'égard de facteurs plus faibles.

L’adoption de FastPass — qui utilise la cryptographie à clé publique pour offrir une expérience de connexion sécurisée et sans mot de passe — a presque doublé, passant de 6,7 % à 13,3 %.

L’utilisation des SMS à faible assurance est passée de 17,5 % à 15,3 %, et l’utilisation globale des mots de passe a diminué, passant de 95,1 % à 93,0 % des utilisateurs.

Taux d'adoption de l'authentification multifacteur (MFA) pour FastPass, WebAuthn et carte à puce combinés. Ce taux global ne compte un utilisateur qu'une seule fois, même s'il utilise plusieurs authentificateurs résistants au phishing. Il est inférieur à la somme des taux d'adoption des authentificateurs individuels, où un utilisateur utilisant plusieurs authentificateurs (tels que WebAuthn et FastPass) est comptabilisé séparément pour chacun.

Taux d'adoption de l'authentification multifacteur (MFA) pour FastPass, WebAuthn et carte à puce combinés. Ce taux global ne compte un utilisateur qu'une seule fois, même s'il utilise plusieurs authentificateurs résistants au phishing. Il est inférieur à la somme des taux d'adoption des authentificateurs individuels, où un utilisateur utilisant plusieurs authentificateurs (tels que WebAuthn et FastPass) est comptabilisé séparément pour chacun.

La sécurité par rapport à l'expérience utilisateur est un faux choix.

Facilité d'utilisation, sécurité et adoption des authentificateurs pour les mots de passe, les e-mails, les tokens matériels, les notifications push, les questions de sécurité, les SMS, les tokens logiciels, la voix, FastPass et WebAuthn en janvier 2025. La taille de la bulle reflète le taux d'adoption de l'authentificateur sur une échelle de 0 % à 100 %.

Facilité d'utilisation, sécurité et adoption des authentificateurs pour les mots de passe, les e-mails, les tokens matériels, les notifications push, les questions de sécurité, les SMS, les tokens logiciels, la voix, FastPass et WebAuthn en janvier 2025. La taille de la bulle reflète le taux d'adoption de l'authentificateur sur une échelle de 0 % à 100 %.

« La sécurité introduit des frictions » n'est plus une conclusion inéluctable. L'analyse des données d'authentification contredit cette hypothèse dépassée du secteur en montrant que les méthodes résistantes au phishing peuvent être plus sûres et plus conviviales.

Pour évaluer la convivialité et la sécurité de chaque méthode d'authentification, nous avons élaboré des rubriques de notation pour chacune d'entre elles. Pour le score de convivialité, nous avons évalué les mesures du fournisseur d'identité backend, notamment le temps de demande d'authentification, le temps d'inscription et le taux de défaillance de la demande d'authentification. Pour le score de sécurité, nous avons évalué le taux de défaillances des demandes d'authentification, le taux de défaillances des demandes d'authentification par force brute, la couverture résistant au phishing et la couverture d'alerte résistant au phishing.

Nous avons ensuite interrogé 81 professionnels externes de l'informatique et de la sécurité sur l'importance relative de chaque métrique et pondéré la métrique en fonction de leurs réponses pour obtenir les scores globaux. La performance de chaque authentificateur est représentée par ses scores de convivialité et de sécurité indiqués dans la matrice.

Nous n'avons pas évalué les métriques nécessitant des données externes au flux d'identité, telles que le délai d'acquisition de l'authentificateur, l'expérience utilisateur qualitative ou les données détaillant l'utilisation de l'authentificateur lors d'attaques avérées de bourrage d'identifiants et d'usurpations de compte (ATO).

Comme le montre la matrice, les méthodes résistantes au phishing WebAuthn et FastPass offrent une expérience utilisateur supérieure et affichent les scores de sécurité les plus élevés. Alors que les authentificateurs de faible assurance, tels que le mot de passe, l'e-mail, la question de sécurité et le jeton logiciel, affichent de mauvais résultats en matière de sécurité et de convivialité.

Les authentificateurs tels que FIDO2 WebAuthn et FastPass fonctionnent bien en combinant plusieurs facteurs simultanément. Ils offrent un niveau d'assurance élevé en vérifiant quelque chose que vous avez (un facteur de possession, comme un terminal enregistré) avec quelque chose que vous êtes (un facteur d'inhérence, comme une analyse biométrique). Ceux qui utilisent ces méthodes bénéficient d'une assurance de sécurité tout en profitant d'un processus de connexion qui est manifestement plus rapide et plus simple que les méthodes traditionnelles, plus vulnérables.

Les utilisateurs commencent à prendre note, certains abandonnant complètement le mot de passe. Notre étude a révélé qu'en janvier 2025, 7 % des utilisateurs n'utilisaient aucun mot de passe pour se connecter, ce qui prouve que la suppression des mots de passe à l'échelle de l'entreprise est réalisable dès aujourd'hui. Bien que ce chiffre puisse sembler faible, il révèle un potentiel passionnant : le sans mot de passe pour les entreprises est possible dès maintenant.

Politique, preuve et la nouvelle base de référence en matière de sécurité

Nos conclusions confirment que l'industrie a dépassé le stade où l'authentification multifacteur (MFA) est perçue comme une amélioration facultative. Il est essentiel pour les entreprises de rester en sécurité. Compte tenu du taux de réussite des campagnes d'ingénierie sociale et de phishing, l'adoption accélérée de méthodes d'authentification résistantes au phishing est une réponse nécessaire du marché.

Le vieil argument selon lequel une sécurité robuste doit se faire au détriment de la productivité de l’utilisateur n’est pas étayé par les données. Le paysage de la sécurité ne concerne plus la compromission, mais la transformation. Les grandes entreprises technologiques, notamment Salesforce, GitHub, AWS et Microsoft, signalent ce changement en s'engageant à appliquer l'authentification multifacteur (MFA) obligatoire pour leurs utilisateurs à privilèges, ce qui montre que la MFA évolue d'une bonne pratique à une norme de sécurité obligatoire.

La politique peut être un puissant moteur de changement. Par exemple, la politique MFA obligatoire d'Okta pour l'accès à la console d'administration en 2024 a entraîné une adoption de 100 % parmi les administrateurs clients en août 2025.

L'authentification résistante au phishing est sécurisée, conviviale et manifestement réalisable. Il est essentiel de protéger les organisations contre les menaces actuelles tout en réduisant les frictions pour les utilisateurs.

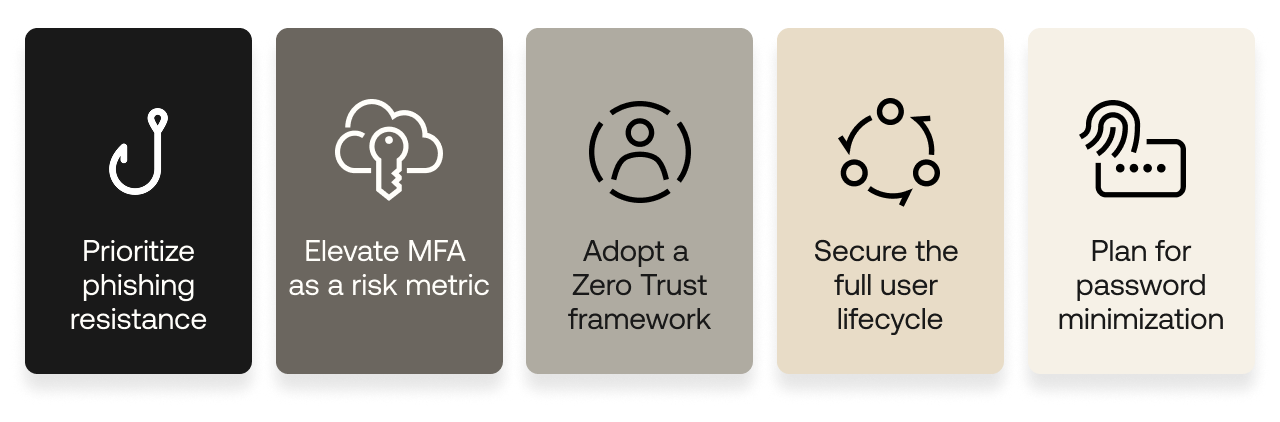

5 conseils pour améliorer votre stratégie d’authentification

Pour réussir cette transformation de la sécurité, les dirigeants doivent passer de la discussion des bonnes pratiques à l’imposition de nouveaux standards. Les organisations doivent se concentrer sur ces exigences :

Privilégier la résistance au phishing : Imposer l'authentification multifacteur (MFA) résistante au phishing pour tout accès sensible, tout en supprimant les méthodes de faible assurance (comme les SMS) de toutes les politiques d'authentification.

Élever l'authentification multifacteur (MFA) en tant que métrique de risque : Traiter l'adoption de la MFA, en particulier la MFA résistante au phishing, comme une métrique de risque au niveau de la direction et du conseil d'administration, permettant la visibilité et la responsabilisation de la posture de sécurité organisationnelle.

Adoptez un Zero Trust framework : faites passer le contrôle des accès à une base par session et selon le principe du moindre privilege, en évaluant dynamiquement l'utilisateur, la posture du terminal et le contexte réseau au moment de l'accès et tout au long de la session.

Sécuriser le cycle de vie complet de l'utilisateur : appliquez des méthodes d'authentification résistantes au phishing aux flux d'inscription des utilisateurs et de flux de récupération de comptes pour empêcher les attaquants d'utiliser ces points d'entrée pour l'usurpation de compte (ATO).

Planifiez la réduction des mots de passe : élaborez un plan stratégique clair à long terme pour éliminer progressivement la dépendance aux mots de passe en tant que facteur principal dans l’ensemble de l’entreprise.

Méthodologie : À propos des données

L'étude est basée sur les données d'Okta Workforce Identity à partir de janvier 2025, à l'exception du taux d'adoption de l'authentification multifacteur (MFA) au fil du temps, qui s'étend d'octobre 2019 à janvier 2025.

Les données ont été anonymisées et agrégées à partir de milliards d'authentifications et de vérifications mensuelles provenant de pays du monde entier. La méthodologie du rapport a été mise à jour cette année pour ne refléter que les environnements de clients commerciaux, à l'exclusion des données provenant d'environnements réglementés. Les graphiques et les statistiques de ce rapport, y compris les données des années précédentes, reflètent la nouvelle méthodologie.

Les clients et leurs employés, prestataires, partenaires et clients utilisent l'Okta Platform pour se connecter en toute sécurité aux terminaux, aux sites web, aux applications et aux services, en tirant parti des fonctionnalités de sécurité pour protéger leurs données. Ces organisations couvrent tous les principaux secteurs d'activité et varient en taille, des petites entreprises à certaines des plus grandes entreprises du monde.

La taille de l'entreprise est définie par le nombre d'employés à temps plein dans l'entreprise. La taxonomie du secteur d'activité de l'entreprise s'aligne sur le Système de classification des industries de l'Amérique du Nord (SCIAN). La taille de l'entreprise, le secteur d'activité et la région géographique ont tous été validés à l'aide de ressources tierces.

Toutes les métriques du taux d'adoption par les utilisateurs sont déterminées par le pourcentage d'utilisateurs qui se sont connectés à l'aide des authentificateurs étudiés sur une période d'un mois.

Sauf indication contraire, cette analyse se concentre exclusivement sur les données Okta Workforce Identity et les cas d'usages de la main-d'œuvre. Elle n'inclut pas les données Okta Customer Identity.