Resumo Executivo

A Okta Threat Intelligence observou uma ameaça cibernética em evolução que utiliza páginas CAPTCHA enganosas para distribuir uma variedade de cargas maliciosas.

Essas campanhas, frequentemente chamadas de "ClickFix" ou "Prove Que Você É Humano", exploram a confiança do usuário e os instintos de resolução de problemas para contornar as medidas de segurança convencionais.

Os ataques ClickFix geralmente começam com *malvertising* (usuários são induzidos a clicar em resultados de pesquisa pagos) ou links em e-mails de *phishing*, qualquer um dos quais redireciona um usuário para sites que se passam por marcas conhecidas.

Os ataques tentam manipular os usuários para que executem comandos maliciosos, imitando verificações de segurança legítimas. Um usuário que executa esses comandos permite o comprometimento do sistema, o roubo de dados e a entrega de malware ao dispositivo do usuário final.

A Okta Threat Intelligence identificou e analisou uma campanha ClickFix com o objetivo de atingir marcas da Okta que utiliza páginas de verificação CAPTCHA enganosas. A Okta enviou solicitações de remoção, quando apropriado, e relatou outros domínios suspeitos (consulte Indicadores de Comprometimento no Apêndice A) a vários serviços de reputação de terceiros.

O objetivo principal das campanhas ClickFix é entregar um de vários malwares de roubo de credenciais e Trojans de Acesso Remoto (RATs). Essas famílias de malware são projetadas para coletar informações confidenciais, incluindo credenciais, dados da web e detalhes de carteiras de criptomoedas salvas em um dispositivo do usuário, permitindo fraude financeira e acesso não autorizado a sistemas comprometidos.

A Okta Threat Intelligence avalia que a diversidade de famílias de malware sendo implementadas pelos sites de phishing ClickFix indica que essas campanhas fazem parte de um ecossistema de “Crime-As-A-Service” (CaaS). Nesses mercados, os invasores pagam a um serviço de terceiros para entregar o malware de sua escolha às vítimas (cada vítima referida como um “load”), em vez de o serviço atuar exclusivamente para um “gangue” de malware específico que implementa uma única variante de malware.

A crescente sofisticação desses ataques, incluindo sua promoção em fóruns clandestinos e a reutilização de infraestrutura maliciosa, destaca a necessidade de maior conscientização do usuário e uma capacidade de responder rapidamente a dispositivos comprometidos.

Análise de Ameaças

Engenharia Social para Acesso Inicial

As campanhas ClickFix dependem da interação humana para ignorar as medidas de segurança automatizadas. A cadeia de ataque normalmente se desenrola em vários estágios distintos:

O comprometimento geralmente começa com anúncios maliciosos em mecanismos de busca que atraem usuários desavisados.

Por exemplo, uma consulta de pesquisa por uma ferramenta ou pelo portal de RH de uma organização pode exibir um anúncio patrocinado que leva a um site malicioso.

Figura 1. Um site malicioso posicionado como a primeira resposta nos resultados da Pesquisa Google.

Figura 1. Um site malicioso posicionado como a primeira resposta nos resultados da Pesquisa Google.

Figura 2. Exemplo de um site malicioso patrocinado para otimizar as classificações nos resultados da Pesquisa Google.

Figura 2. Exemplo de um site malicioso patrocinado para otimizar as classificações nos resultados da Pesquisa Google.

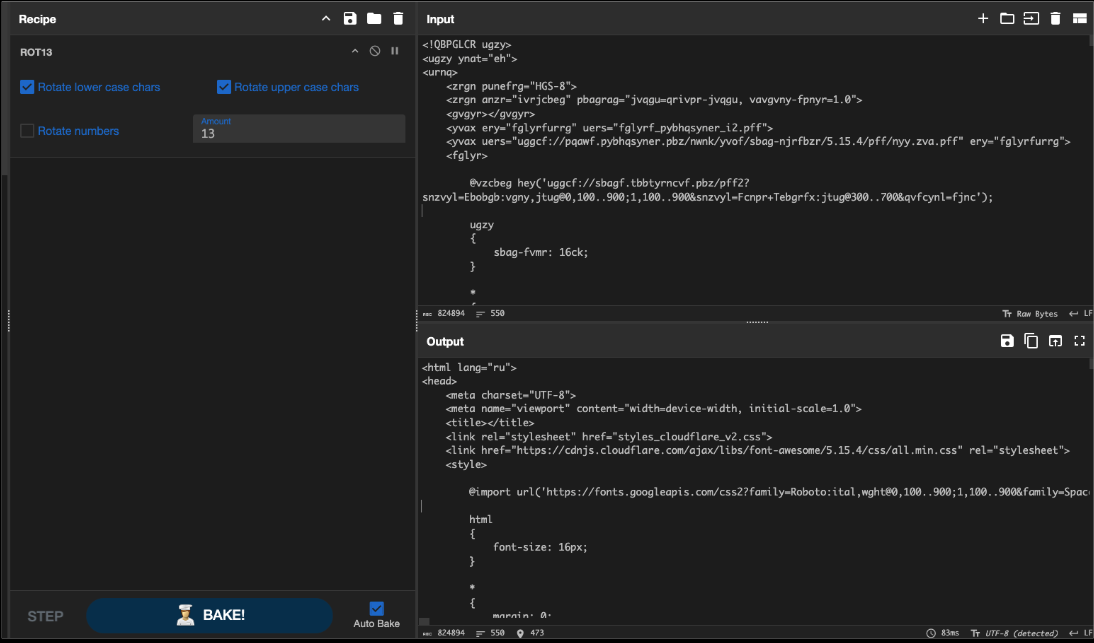

A Okta Threat Intelligence observou que todo o código HTML, CSS e JavaScript do site malicioso foi ofuscado usando uma cifra de substituição ROT13 simples. Em ROT13, cada letra é "rotacionada" 13 posições no alfabeto (por exemplo, 'A' se torna 'N', 'B' se torna 'O').

Figura 3. Exemplo de desofuscação - usando o CyberChef - de uma página da web maliciosa ClickFix

Figura 3. Exemplo de desofuscação - usando o CyberChef - de uma página da web maliciosa ClickFix

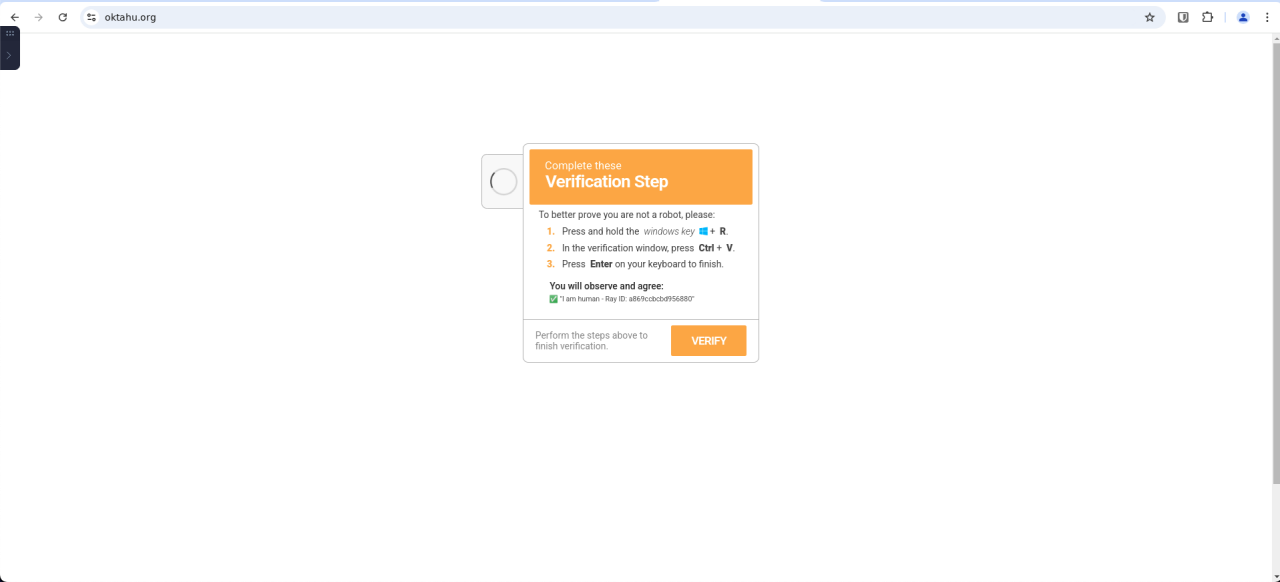

Ao chegar a essas páginas enganosas, os usuários são apresentados a um CAPTCHA falso ou sobreposição de "Etapa de Verificação". Esta etapa serve para dar legitimidade às instruções subsequentes fornecidas ao usuário. A página pode até mesmo imitar sutilmente a imagem de fundo usada em um serviço CAPTCHA real para aumentar ainda mais sua credibilidade.

Figura 4. Captura de tela do CAPTCHA antes da interação do usuário

Figura 4. Captura de tela do CAPTCHA antes da interação do usuário

Figura 5. Captura de tela do CAPTCHA após a interação do usuário mostrando uma “Etapa de Verificação”

Figura 5. Captura de tela do CAPTCHA após a interação do usuário mostrando uma “Etapa de Verificação”

Os usuários-alvo são geralmente direcionados para:

1. Pressione a tecla Windows + R (para abrir a caixa de diálogo Executar).

2. Pressione CTRL + V (para colar um comando).

3. Pressione Enter (para executar o comando).

Figura 6. Outro exemplo do CAPTCHA após a interação humana mostrando uma “Etapa de Verificação”

Figura 6. Outro exemplo do CAPTCHA após a interação humana mostrando uma “Etapa de Verificação”

Crucialmente, o site malicioso usa JavaScript para sequestrar a área de transferência do usuário, colocando silenciosamente um comando PowerShell na área de transferência. Um exemplo é fornecido abaixo.

Figura 7: O ataque silenciosamente coloca um comando do PowerShell na área de transferência do usuário visado

Figura 7: O ataque silenciosamente coloca um comando do PowerShell na área de transferência do usuário visado

Neste caso, o comando PowerShell foi ofuscado e, uma vez executado pelo usuário, chama oktahu[.]org/s.php?an=1 - um site que continha o seguinte código malicioso:

Figura 8: O código malicioso do invasor inicia o download e a execução de malware adicional

Figura 8: O código malicioso do invasor inicia o download e a execução de malware adicional

Cadeia de Infecção em Vários Estágios e Entrega de Payload

O script PowerShell inicial, como o observado pela Okta, baixa um arquivo .zip contendo um script malicioso compilado em AutoIt, launch_traffic4.a3x, e uma cópia legítima do binário de execução do AutoIT3, Autoit3.exe. O script malicioso é executado e atua como o stager inicial, iniciando uma cadeia de execução complexa.

A infecção prossegue da seguinte forma:

- Iniciador Inicial: O script executado gera o binário Swi_Compiler.exe do diretório %TEMP% no dispositivo do usuário.

- Persistência: Swi_Compiler.exe então se copia para C:\ProgramData\fastpatch\ e é executado a partir daí, estabelecendo persistência criando arquivos em ambos os diretórios %APPDATA%\fastpatch\ e %PROGRAMDATA%\fastpatch\.

- Loader (HijackLoader): Swi_Compiler.exe foi identificado como HijackLoader, um loader conhecido por empregar várias técnicas de evasão. Sua configuração inclui injetar %windir%\SysWOW64\pla.dll em processos.

- Ladrão de Informações (RedLine Stealer): o HijackLoader prossegue para soltar e executar OmegaDynami.exe e XPFix.exe. OmegaDynami.exe é identificado como RedLine Stealer, um notável ladrão de informações disponível em fóruns underground. O RedLine Stealer se concentra em coletar informações confidenciais do navegador, incluindo credenciais salvas, dados de preenchimento automático e informações de cartão de crédito do Chrome, Edge e Firefox. Ele também coleta dados de inventário do sistema (nome de usuário, localização, hardware, detalhes do software de segurança) e tenta roubar criptomoedas.

- Injeção de processo: OmegaDynami.exe (RedLine Stealer) exibe recursos sofisticados de injeção de processo, criando threads e injetando arquivos Portable Executable (PE) em vários processos do navegador Chrome. Ele também executa operações de mapeamento de memória em processos do Chrome com permissões de leitura e gravação e modifica contextos de thread.

Detonações de código aberto do script malicioso, launch_traffic4.a3x, compilado em um executável Windows PE32 usando o conversor Script to Exe do AutoIT3, launch_traffic4.exe, pode ser encontrado em:

Resposta a Ameaças

O que estamos fazendo

Estamos ativamente engajados nas seguintes atividades para mitigar esta ameaça:

- Monitoramento contínuo de domínios de phishing recém-registrados e infraestrutura associada a campanhas ClickFix que imitam marcas Okta.

- Apresentar proativamente relatórios de abuso a registradores e provedores de hospedagem relevantes para iniciar solicitações de remoção de sites maliciosos identificados.

- Fornecer orientação e assistência às organizações para aprimorar a segurança de seus ambientes Okta e investigar qualquer atividade suspeita relacionada a contas potencialmente comprometidas.

Controles Protetivos

Recomendações para clientes

- Restrinja o acesso a aplicativos confidenciais a dispositivos gerenciados por ferramentas de gerenciamento de endpoint e protegidos por ferramentas de segurança de endpoint. Recomendamos também avaliar a gama de detecções de higiene adicionais disponíveis para dispositivos MacOS utilizando o Okta Advanced Posture Checks (atualmente em Acesso Antecipado). Para acesso a aplicativos menos confidenciais, exija dispositivos registrados (usando Okta FastPass) que exibam indicadores de higiene básica.

- Implemente controles de detecção de perímetro (e-mail e filtragem da web) que impeçam o acesso do usuário a sites maliciosos conhecidos.

- Administradores do Windows devem considerar permitir a execução de scripts PowerShell confiáveis e assinados digitalmente em dispositivos de usuário final e negar todos os outros.

- Se estiver usando uma solução de navegador isolada/gerenciada, explore a viabilidade de restringir a cópia e colagem de conteúdo do navegador para aplicativos específicos (como a área de transferência ou ferramentas de linha de comando).

- Inscreva usuários em autenticadores resistentes a phishing e aplique a resistência a phishing na política. As políticas de autenticação da Okta também podem ser usadas para restringir o acesso a contas de usuário com base em uma variedade de pré-requisitos configuráveis pelo cliente. Negue ou exija maior garantia para solicitações de redes raramente usadas ou quando as solicitações de acesso a aplicativos se desviam de padrões de atividade de usuário estabelecidos anteriormente.

- Treine os usuários para identificar indicadores de e-mails suspeitos, sites de phishing e técnicas comuns de engenharia social, como ataques ClickFix. Certifique-se de que eles entendam o que é esperado das respostas CAPTCHA ou atualizações do navegador e fiquem atentos a mensagens que os instruam a executar etapas manuais incomuns usando ferramentas do sistema (Terminal, PowerShell etc.). Facilite para os usuários relatarem possíveis problemas, configurando Notificações para o Usuário Final e Relatórios de Atividade Suspeita.

Observando e respondendo à infraestrutura de phishing:

- Analise os logs de aplicativos (logs Okta, proxies da web, sistemas de e-mail, servidores DNS, firewalls) em busca de qualquer evidência de comunicação com esses domínios suspeitos.

- Monitore os domínios regularmente para verificar se o Índice muda.

- Se o conteúdo hospedado no domínio violar direitos autorais ou marcas legais, considere fornecer evidências e emitir uma solicitação de remoção junto ao registrador de domínio e/ou provedor de hospedagem na web.

Apêndice A: Indicadores de Comprometimento

Esta é uma investigação em andamento, e IOCs adicionais podem ser identificados à medida que a campanha evolui. As organizações são aconselhadas a permanecer vigilantes e implementar as estratégias de mitigação recomendadas. Abaixo estão os IOCs observados.

| Tipo | Indicador | Comentário | Visto em |

|---|---|---|---|

| domínio | oktahu[.]org | Comunicações de Comércio Web Limited dba WebNic.cc | 12 de jun. de 2025 |

| domínio | ramhoro[.]online | NameCheap, Inc. | 17 de jun. de 2025 |

| domínio | gdverification[.]com | Hello Internet Corp | 17 de jun. de 2025 |

| domínio | docusign.sa[.]com | Sav.com, LLC | 17 de jun. de 2025 |

| domínio | buzzedcompany[.]com | NameCheap, Inc. | 17 de jun. de 2025 |

| domínio | doccsign[.]it[.]com | UK Intis Telecom Ltd | 17 de jun. de 2025 |

| domínio | oktacheck[.]it[.]com | UK Intis Telecom Ltd | 17 de jun. de 2025 |

| domínio | dosign[.]it[.]com | UK Intis Telecom Ltd | 17 de jun. de 2025 |

| domínio | loyalcompany[.]net | NameCheap, Inc. | 17 de jun. de 2025 |

| domínio | airscompany[.]com | NameCheap, Inc. | 17 de jun. de 2025 |

| domínio | radioklont[.]com | NameSilo, LLC | 17 de jun. de 2025 |

| domínio | cloudflare1[.]net | Comunicações de Comércio Web Limited dba WebNic.cc | 17 de jun. de 2025 |

| domínio | hubofnotion[.]com | Comunicações de Comércio Web Limited dba WebNic.cc | 17 de jun. de 2025 |

| domínio | manotion[.]com | NameCheap, Inc. | 17 de jun. de 2025 |

| domínio | toonotion[.]com | NameCheap, Inc. | 17 de jun. de 2025 |

| domínio | pkmaza[.]com | operações da HOSTINGER, UAB | 17 de jun. de 2025 |

| domínio | booking[.]procedeed- verific[.]com | Comunicações de Comércio Web Limited dba WebNic.cc | 23 de junho de 2025 |

| domínio | verification-process- com[.]l[.]ink | Porkbun | 23 de junho de 2025 |

| domínio | viewer-vccpass[.]com | NameCheap, Inc. | 23 de junho de 2025 |

| domínio | captcha[.]name | NameCheap, Inc. | 23 de junho de 2025 |

| domínio | reservation-confirms[.]com | MAT BAO CORPORATION | |

| domínio | procedeed-verific[.]com | Comunicações de Comércio Web Limited dba WebNic.cc | 23 de junho de 2025 |

| domínio | ggepiay[.]com | Comunicações de Comércio Web Limited dba WebNic.cc | 23 de junho de 2025 |

| domínio | important-confirmation[.]com | MAT BAO CORPORATION | 23 de junho de 2025 |

| domínio | ggepllay[.]com | MAT BAO CORPORATION | 23 de junho de 2025 |

| domínio | important-confiirm[.]com | Comunicações de Comércio Web Limited dba WebNic.cc | 23 de junho de 2025 |

| domínio | fxepiay[.]com | Comunicações de Comércio Web Limited dba WebNic.cc | 23 de junho de 2025 |

| domínio | eur-allcloud[.]com | NameCheap, Inc. | 23 de junho de 2025 |

| domínio | connect-pdf[.]com | NameCheap, Inc. | 23 de junho de 2025 |

| domínio | verification-proceess[.]com | Comunicações de Comércio Web Limited dba WebNic.cc | 23 de junho de 2025 |

| domínio | disnotion[.]com | MAT BAO CORPORATION | 23 de junho de 2025 |

| domínio | crypt-taxcalculator[.]com | NICENIC INTERNATIONAL grupo CO., LIMITED | 23 de junho de 2025 |

| domínio | s2notion[.]com | operações da HOSTINGER, UAB | 23 de junho de 2025 |

| domínio | v3recaptcha[.]com | operações da HOSTINGER, UAB | 23 de junho de 2025 |

| domínio | barcodeos[.]com | operações da HOSTINGER, UAB | 23 de junho de 2025 |

| domínio | booking[.]proceeded- verific[.]com | Comunicações de Comércio Web Limited dba WebNic.cc | 23 de junho de 2025 |

| domínio | companyzee[.]com | NameCheap, Inc. | 25 de jun de 2025 |

| domínio | teamsapi[.]net | Comunicações de Comércio Web Limited dba WebNic.cc | 26 de junho de 2025 |

| domínio | euccompany[.]com | NameCheap, Inc. | 27 de junho de 2025 |

| domínio | teamsi[.]org | NameCheap, Inc. | 27 de junho de 2025 |

| SHA256 | f4bdea09e45471612689bd7d7 6aa5492fb9de69582d3cf508 2d585c16e340d4c | launch_traffic4.exe Initial loader | 17 de jun. de 2025 |

| SHA256 | 5cdf1c3c7f72120ca88145d38e 48c9e1e6a6bd4ef43021193fd 76d98d2f05496 | Swi_Compiler.exe HijackLoader | 17 de jun. de 2025 |

| SHA256 | 65e1a44427ebdb3ce6768574 6a9ccad8c7334aef0c502e9c bc2c30d5fe9e2652 | OmegaDynami.exe RedLine Stealer | 17 de jun. de 2025 |

| Endereço IP | 173.44.141[.]89 | launch_traffic4.exe AS62904 - Eonix Corporation | 17 de jun. de 2025 |

| Endereço IP | 194.26.29[.]44 | omegadynami.exe AS206728 - Media Land LLC | 17 de jun. de 2025 |

| Endereço IP | 77.83.175[.]137 | omegadynami.exe AS211381 - Podaon SIA | 17 de jun. de 2025 |

| Endereço IP | 193.169.105[.]103 | AS211381 - Podaon SIA | 17 de jun. de 2025 |

| Endereço IP | 198.54.116[.]104 | ramhoro[.]online AS22612 - Namecheap, Inc. | 17 de jun. de 2025 |

| Endereço IP | 159.89.87[.]25 | oktahu[.]org AS14061 - DigitalOcean, LLC | 12 de jun. de 2025 |

| Endereço IP | 83.229.17[.]70 | radioklont[.]com AS62240 - Clouvider | 17 de jun. de 2025 |

| Endereço IP | 159.65.35[.]132 | hubofnotion[.]com AS14061 - DigitalOcean, LLC | 17 de jun. de 2025 |

| Endereço IP | 206.189.221[.]200 | manotion[.]com AS14061 - DigitalOcean, LLC | 17 de jun. de 2025 |

| Endereço IP | 165.232.111[.]68 | toonotion[.]com AS14061 - DigitalOcean, LLC | 17 de jun. de 2025 |

Apêndice B: Leitura Adicional

- Anúncio malicioso distribui malware SocGholish para funcionários da Kaiser Permanente

- O esquema de engenharia social 'Fix It' se passa por várias marcas

- Campanha de phishing se passa pelo Booking.com, entrega um pacote de malware para roubo de credenciais

- Campanha de Malware com CAPTCHA Falso: Como os Cibercriminosos Usam Verificações Enganosas para Distribuir Malware

- Websites de CAPTCHA falsos sequestram sua área de transferência para instalar ladrões de informações

- Como Agentes de Ameaça Exploram a Confiança Humana: Uma Análise do Esquema de Malware 'Prove Que Você É Humano'

- ClickFix vs. download tradicional na nova campanha DarkGate

Uma nota sobre a linguagem de estimativa

As equipes da Okta Threat Intelligence utilizam os seguintes termos para expressar probabilidade, conforme descrito na Diretiva 203 da Comunidade de Inteligência do Escritório do Diretor de Inteligência Nacional dos EUA - Padrões de Análise.

| Probabilidade | Quase nenhuma chance | Muito improvável | Improvável | Aproximadamente igual probabilidade | Provável | Muito provável | Quase certamente |

|---|---|---|---|---|---|---|---|

| Probabilidade | Remoto | Altamente improvável | Improvável | Aproximadamente as mesmas chances | Provável | Altamente Provável | Quase Certo |

| Porcentagem | 1–5% | 5-20% | 20-45% | 45-55% | 55-80% | 80-95% | 95-99% |