A Okta Threat Intelligence conduziu uma análise em larga escala revelando que o esquema de trabalhadores de TI da República Popular Democrática da Coreia (RPDC) ameaça quase todos os setores que contratam talentos remotos.

Embora os relatórios públicos tenham se concentrado principalmente em cidadãos da RPDC visando funções de desenvolvimento de software em grandes empresas de tecnologia dos EUA, nossa análise mostra que essa ameaça não se limita ao setor de tecnologia, nem aos EUA. Trabalhadores de TI norte-coreanos (ITW) agora representam uma ameaça real para uma ampla gama de setores. Os setores afetados incluem finanças, saúde, administração pública e Professional Services em um número crescente de países. Este esquema generalizado tem como objetivo obter emprego ilícito e — em alguns casos — roubar dados confidenciais.

Qual a extensão dessa ameaça? Nossa análise de milhares de exemplos de nossa amostra de atividade DPRK ITW descobriu que organizações de Information and tecnologia representam apenas metade das entidades visadas. Também descobrimos que mais de um quarto (27%) das entidades visadas estão sediadas em países que não os Estados Unidos.

A Okta Threat Intelligence observou exemplos de atores ligados à Coreia do Norte passando por várias entrevistas para as mesmas funções. Embora não tenhamos acesso aos processos de contratação e integração de todas as organizações, evidências de atividades corporativas pós-integração foram observadas em várias organizações em diferentes setores, apoiando a teoria de que uma abordagem ampla de "tiro disperso" para candidatura a empregos e entrevistas tem sido bem-sucedida o suficiente para torná-la um esforço valioso para o regime da Coreia do Norte continuar e expandir.

É essencial que organizações de todos os setores da indústria e países estejam cientes de que agentes ligados à RPDC se candidataram ou provavelmente se candidatarão a funções técnicas remotas anunciadas e implementem as etapas extras cruciais necessárias para tornar sua organização um alvo mais difícil.

Dentro da investigação: mais de 130 identidades e milhares de empresas visadas

Usando uma combinação de fontes de dados internas e externas, o Okta Threat Intelligence rastreou mais de 130 identidades operadas por facilitadores e trabalhadores que participam do esquema DPRK ITW. Vinculamos esses atores a mais de 6.500 entrevistas de emprego iniciais em mais de 5.000 empresas distintas até meados de 2025.

Para evitar alertar os agentes de ameaças sobre como obtivemos visibilidade de suas atividades, a Okta Threat Intelligence está deliberadamente retendo alguns detalhes sobre nossa metodologia de pesquisa. Nossa confiança nos dados foi validada por briefings contínuos com pares do setor, agências de aplicação da lei e Organizações-alvo.

Notavelmente, existem semelhanças superficiais entre os trabalhadores de TI da Coreia do Norte e os trabalhadores não norte-coreanos de “sobre-emprego”, como padrões de trabalho remoto, motivações financeiras, técnicas de decepção e origens geográficas. A Okta avalia qualquer identidade como alinhada à Coreia do Norte com base em uma combinação de indicadores técnicos, padrões comportamentais e relatórios de empregadores em primeira mão. Além disso, prevemos que as 130 identidades que o Okta Threat Intelligence está rastreando reflitam apenas uma pequena amostra da atividade total de TIW ativa da Coreia do Norte.

Um problema crescente

Nos últimos cinco anos, pelo menos, a RPDC, fortemente sancionada, mobilizou milhares de indivíduos para países vizinhos, encarregando-os de obter empregos ilícitos em países desenvolvidos. Os ITWs da RPDC dependem de fraude de identidade e da colaboração de facilitadores em países-alvo para ajudá-los a obter e manter o emprego.

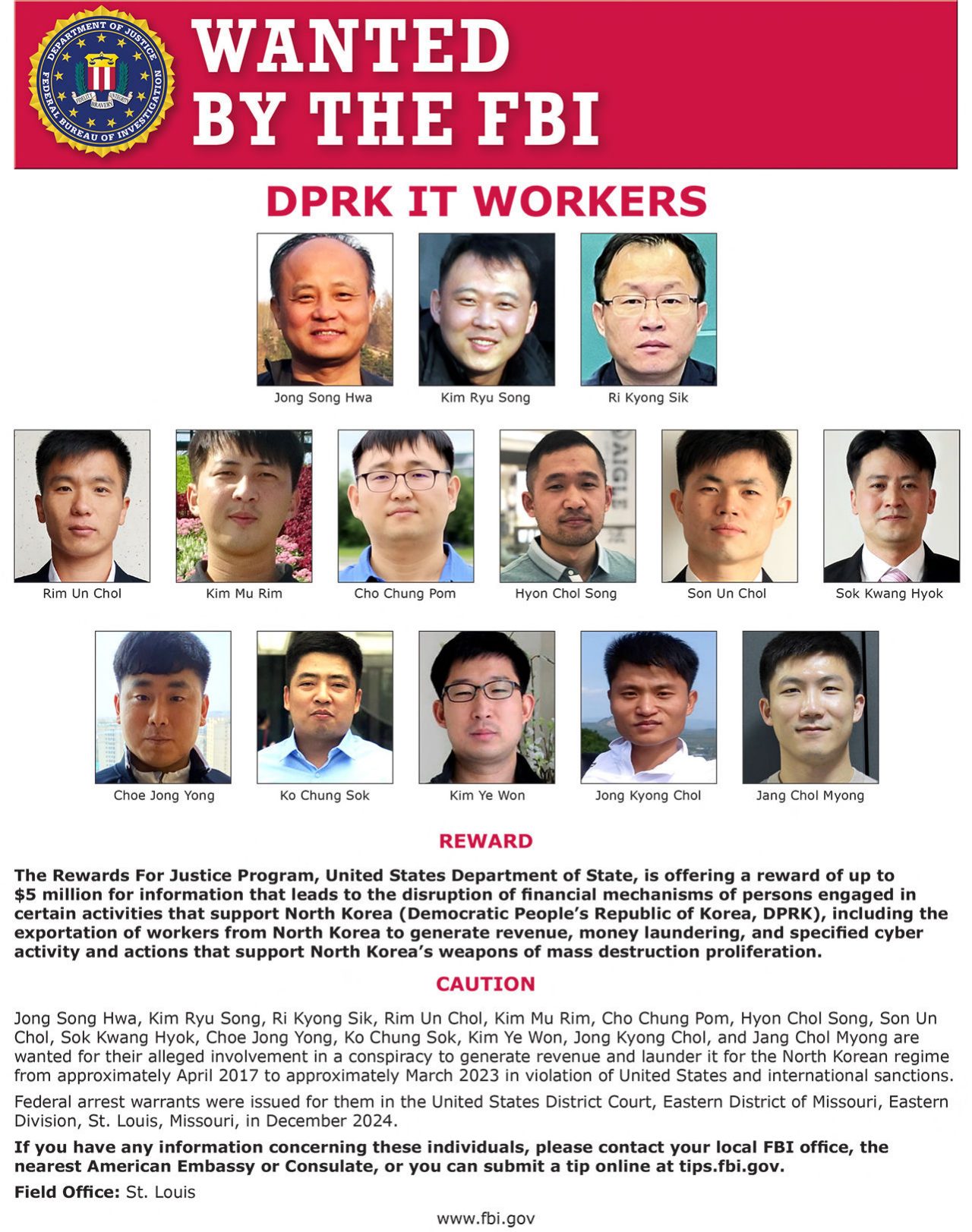

Procurado do FBI DPRK ITW

Procurado do FBI DPRK ITW

A pesquisa mais recente da Okta revela tanto a amplitude das indústrias que estão sendo visadas quanto a duração sustentada desta operação, indicando um esforço de longo alcance e em evolução para se infiltrar em empresas de todos os tipos em países desenvolvidos. Um número relativamente pequeno de pessoas foi capaz de identificar anúncios de emprego, gerar e enviar candidaturas personalizadas (incluindo CVs, cartas de apresentação e materiais de apoio), passar pela triagem inicial de recrutadores ou RH e garantir entrevistas remotas em escala.

Embora o objetivo principal do esquema ITW permaneça o ganho financeiro por meio do pagamento de salários, há inúmeros relatos surgindo de roubo de dados e tentativas de extorsão contra organizações que, sem saber, empregaram e posteriormente decidiram demitir esses trabalhadores.

Incidentes ocasionais de exfiltração de dados e extorsão — incluindo atividade relacionada a ransomware — destacam a natureza de uso duplo desta campanha. O acesso proporcionado pela colocação de pessoal ligado à RPDC dentro de organizações ocidentais oferece uma capacidade significativa de inteligência e disrupção caso o regime da RPDC decida usá-la. O potencial de acesso mais amplo e coleta técnica construídos através desta operação de longa duração deve ser uma preocupação para governos e organizações em quase todos os setores da economia.

Unidades DPRK ITW parecem estar aprendendo com erros anteriores e estão visando um número maior de indústrias em um número maior de países. Entidades visadas nesses países agora enfrentam uma ameaça madura e experiente que alcançou o sucesso necessário para ter recebido um nível de “liberdade criativa” sobre verticais visadas e as ferramentas, técnicas e procedimentos que usam para obter emprego.

É possível que o aumento da conscientização sobre essa ameaça — bem como os esforços colaborativos do governo e do setor privado para identificar e interromper suas operações — possa ser um fator adicional para que eles visem cada vez mais funções fora dos EUA e das indústrias de TI.

A RPDC está ampliando seus alvos, de grandes empresas de tecnologia a hospitais, bancos e outros.

Nossa pesquisa demonstra uma clara progressão nos setores e funções que estão sendo visados no esquema ITW.

Embora a DPRK ITW busque esmagadoramente posições remotas de engenharia de software, nacionais da DPRK são cada vez mais observados se candidatando a posições remotas de finanças (processadores de pagamentos, etc.) e funções de engenharia. Isso sugere que funções remotas de qualquer tipo estão dentro do escopo do esquema. Enquanto a aplicação, o processo de entrevista e o próprio trabalho puderem ser realizados remotamente, a DPRK tentará usar a oportunidade para coletar pagamento financeiro.

Nossa análise confirma que as candidaturas de emprego se estendem por quase todos os principais setores verticais. Nos últimos quatro anos, podemos observar um aumento constante no número de setores onde o ITW se candidatou e compareceu com sucesso a entrevistas de emprego. Como esperado, as grandes empresas de tecnologia — especialmente aquelas que desenvolvem software — permanecem sendo os alvos de maior volume. No entanto, outros setores verticais — incluindo finanças, saúde, administração pública e Professional Services — surgem consistentemente em nosso conjunto de dados, demonstrando uma campanha contínua e abrangente.

Existem várias explicações plausíveis para a distribuição de entrevistas em verticais da indústria:

A distribuição é uma função de quais setores anunciam mais vagas remotas de engenharia de software. Mesmo entre os setores que mais anunciam engenheiros de software, certas categorias de trabalhadores do setor de tecnologia — como tecnologias de blockchain ou inteligência artificial — mostram um aumento na quantidade de entrevistas que parece proporcional ao aumento da demanda por Developers e engenheiros.

A distribuição reflete uma segmentação deliberada de setores de interesse para o regime da RPDC para fins que não sejam a geração de receita e/ou as especializações ou experiência de indivíduos específicos.

Não podemos descartar a possibilidade de que esses indivíduos simplesmente tenham pouco interesse pela natureza ou negócio real das empresas visadas, além da natureza remota da função.

As posições mais visadas permanecem em funções remotas de desenvolvimento de software (por exemplo, React, full stack, Java), com ocasionais outliers administrativos ou especializados, como contabilidade, processamento de pagamentos e suporte de engenharia. Nossa análise cronológica também revela distintos vales na atividade de entrevistas coincidindo com os períodos de feriados dos EUA e do Ocidente, provavelmente refletindo desacelerações sazonais nas contratações, em vez de uma mudança na intenção do adversário.

Uma análise mais detalhada dos setores verticais visados pela RPDC

O Okta Threat Intelligence selecionou um subconjunto de verticais para uma análise mais profunda para ilustrar por que eles são alvos e o impacto potencial de uma infiltração bem-sucedida. Embora os exemplos sejam extraídos de setores específicos, as implicações se aplicam amplamente e servem como uma chamada para ação para todas as organizações.

Desenvolvimento de software e consultoria de TI

Os profissionais de TI da Coreia do Norte continuam a se concentrar esmagadoramente em funções remotas de desenvolvimento de software e consultoria de TI. Isso inclui não apenas o emprego direto em empresas de tecnologia, mas também colocações em grandes provedores de terceirização e serviços. Essas posições oferecem salários relativamente altos, acesso a bases de código, infraestrutura e pipelines de desenvolvimento de alto valor, além de serem abundantes e frequentemente remotas.

A pesquisa da Okta mostra que esses atores identificam sistematicamente as funções anunciadas, criam currículos e cartas de apresentação confiáveis, passam pela triagem inicial de RH e garantem entrevistas em escala. A combinação de trabalho remoto, contratação por contrato e equipes distribuídas cria um ambiente onde as verificações de antecedentes e a verificação de identidade tradicionais podem ser mais fracas, e a verificação de identidade contínua ou recorrente inexistente. Essa exposição é ampliada em consultorias de TI, onde os trabalhadores são frequentemente incorporados a várias organizações clientes, aumentando o risco de acesso lateral. O Okta Threat Intelligence também observou o uso significativo de plataformas de mercado freelancer por esses atores.

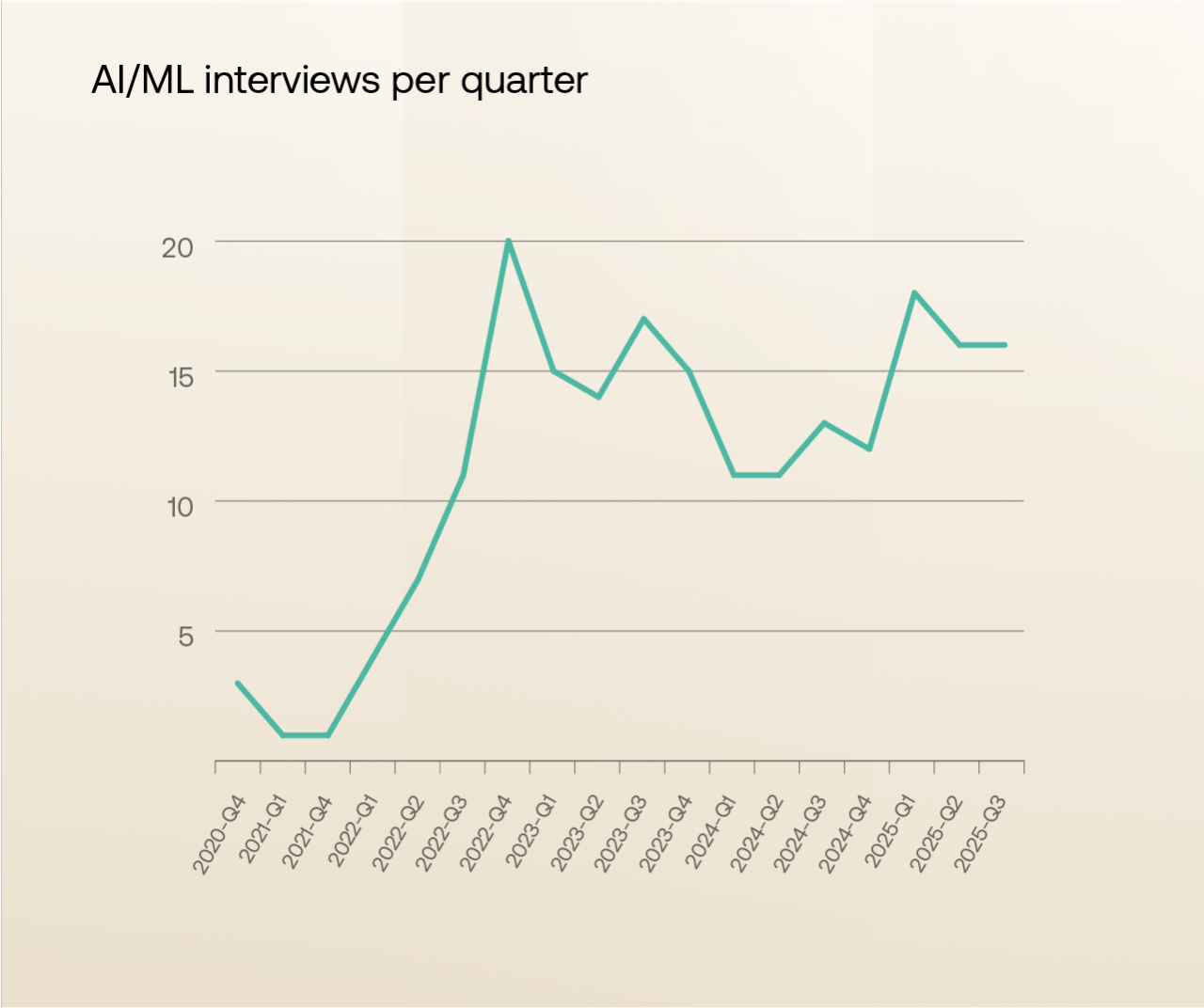

Inteligência artificial

Desde meados de 2023, a Okta observou um aumento acentuado em entrevistas de emprego ligadas à Coreia do Norte em organizações focadas em IA, incluindo empresas de IA “puras” e empresas que incorporam IA em produtos e plataformas existentes. Esse aumento coincide com a expansão mais ampla do setor de IA e a corrida para dimensionar as equipes de engenharia — condições que podem reduzir o rigor da triagem e integração de candidatos.

Embora parte desse aumento possa simplesmente refletir o boom geral na contratação de IA, a exposição de propriedade intelectual sensível, dados de treinamento de modelos e algoritmos proprietários torna este setor especialmente atraente para atores ligados ao Estado. A Okta avalia que os trabalhadores de TI da RPDC provavelmente estão se candidatando de forma oportunista ao número crescente de vagas de IA, em vez de desviar recursos de outros setores. No entanto, o potencial de uso duplo do acesso a sistemas de IA — particularmente para manipulação de modelos ou futuras operações cibernéticas ofensivas — aumenta o risco estratégico.

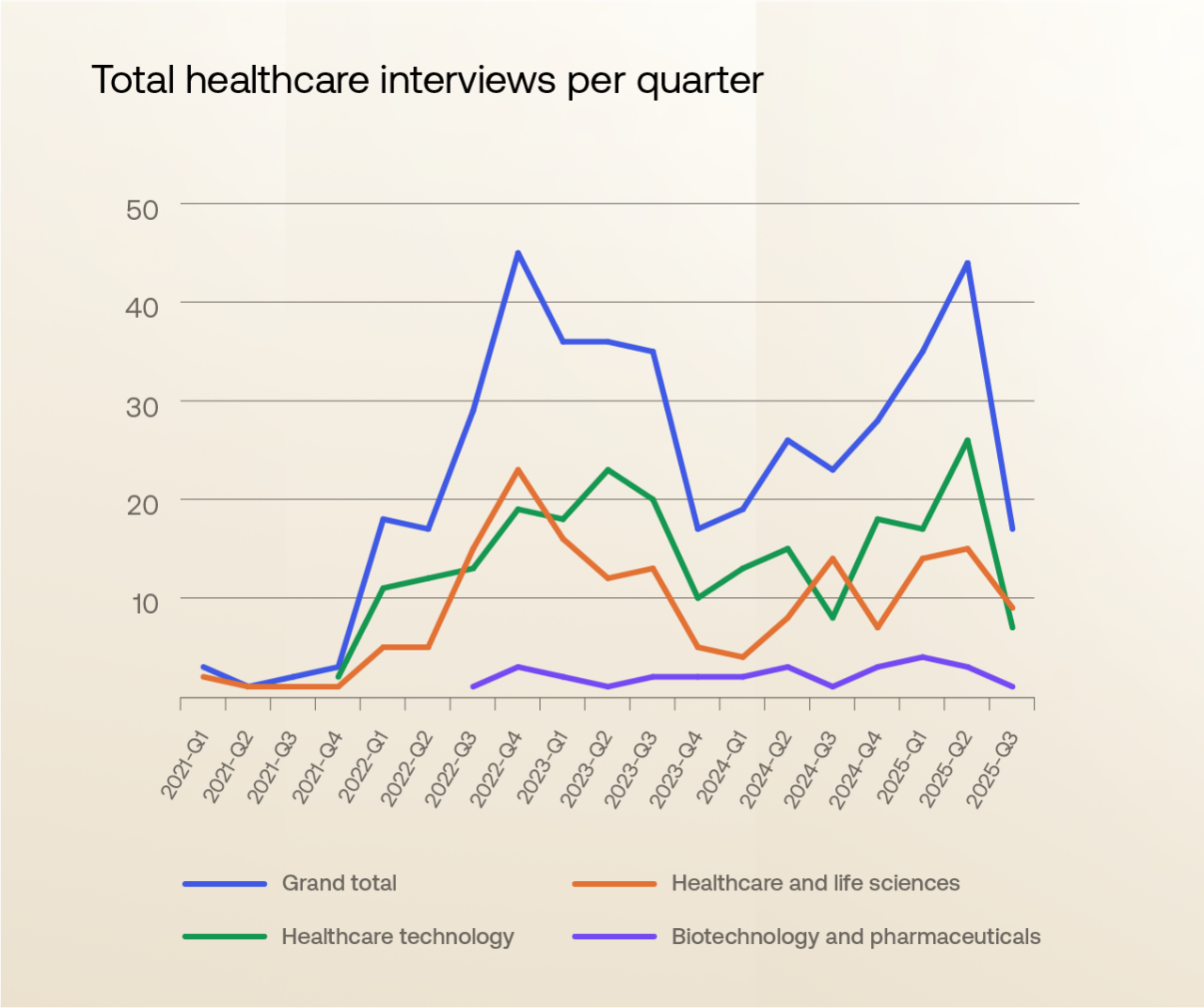

Assistência médica e tecnologia médica

Mais surpreendentemente, observamos um número constante de entrevistas de emprego ligadas à RPDC entre organizações de saúde e tecnologia médica. A maioria das funções visadas se concentra no desenvolvimento de aplicativos móveis, sistemas de atendimento ao cliente e plataformas eletrônicas de manutenção de registros (diretamente com provedores de tecnologia alinhados à área da saúde, em vez de empresas de serviços genéricas). Essas áreas fornecem acesso potencial a informações de identificação pessoal (PII) confidenciais, fluxos de trabalho clínicos e infraestrutura de dados de saúde.

A sobreposição entre tecnologia e assistência médica transformou o setor em um alvo de alto valor. Embora as organizações focadas em medicina geralmente possam ser bem versadas na detecção de credenciais médicas falsas “tradicionais” ou de um histórico de trabalho preocupante, os trabalhadores de TI e os codificadores contingentes podem não ter o mesmo nível de escrutínio inicial ou contínuo. As organizações de saúde podem ter poucos recursos na detecção de ameaças internas para combater tentativas de emprego fraudulentas, contando com processos de recrutamento tradicionais que podem não detectar impostores sofisticados.

Nos EUA, contratar indivíduos ligados a países sancionados para lidar com informações de saúde protegidas pode ter implicações regulatórias significativas (por exemplo, violações do HIPAA).

O Okta Threat Intelligence avalia que os trabalhadores de TI ligados à DPRK podem ainda não estar visando sistematicamente a assistência médica, mas estão explorando a abundância de funções de desenvolvimento de software à medida que o setor se digitaliza — aumentando os riscos para a segurança de dados e a privacidade do paciente. No entanto, a sensibilidade do PII de assistência médica o tornaria particularmente vulnerável a roubo de dados e extorsão.

Serviços financeiros

Os trabalhadores de TI da RPDC consistentemente se candidatam a funções no setor financeiro global. As entidades-alvo incluem instituições bancárias tradicionais e empresas de seguros, bem como empresas FinTech modernas e organizações relacionadas a criptomoedas.

Isso oferece à RPDC oportunidades de acesso direto a infraestruturas financeiras de alto valor, incluindo sistemas de processamento de pagamentos, dados de clientes e outros dados financeiros.

As funções visadas se expandiram além do desenvolvimento de software para incluir funções de back-office e processamento financeiro em áreas como folha de pagamento e contabilidade. Essa mudança indica uma compreensão por parte da RPDC de que existem outros tipos de tarefas, além da engenharia de software, que oferecem oportunidades semelhantes: uma entidade visada deve estar preparada para contratar remotamente, e um profissional de conhecimento da RPDC deve ser capaz de demonstrar algum nível de competência para executá-la.

A dependência de serviços financeiros em recrutadores e prestadores de serviços terceirizados para talentos especializados cria um ambiente onde a verificação de identidade não é realizada diretamente pela organização contratante. Essa exposição é particularmente aguda nos subsetores de Finanças Descentralizadas (DeFi) e criptomoedas, onde uma cultura de contratação rápida e remota pode criar lacunas significativas na verificação, permitindo que os atores obtenham acesso confiável a tesourarias de ativos digitais e protocolos essenciais.

Governo e administração pública

A Okta observou um fluxo pequeno, mas persistente, de entrevistas de emprego entre trabalhadores de TI ligados à RPDC e departamentos do governo estadual e federal dos EUA entre 2023 e 2025, com exemplos adicionais em entidades governamentais do Oriente Médio e da Austrália. Embora nossos dados não confirmem se alguma dessas entrevistas resultou em emprego, as tentativas demonstram que as agências governamentais não são imunes à campanha.

Mais significativa é a exposição à administração pública por meio de prestadores de serviços, provedores de serviços e consultorias governamentais. Essas organizações geralmente têm amplo acesso a redes governamentais e projetos confidenciais, mas enfrentam grandes volumes de contratação, prazos curtos e grandes grupos de trabalhadores remotos. Se a triagem ou os controles de acesso falharem, os atores da Coreia do Norte podem obter entrada indireta em sistemas governamentais ou repositórios de dados confidenciais. A Okta avalia que os governos e seus fornecedores terceirizados devem adotar verificação de identidade inicial e contínua rigorosa e segregação de acesso para reduzir o risco de infiltração.

Terceirização e provedores de serviços de TI

Grandes provedores de serviços de outsourcing e TI aparecem frequentemente nos dados da Okta, refletindo seu recrutamento constante para funções técnicas remotas e baseadas em contrato — exatamente o tipo de posições que os trabalhadores de TI ligados à Coreia do Norte buscam. Essas organizações normalmente anunciam em grande escala e processam altos volumes de candidatos, aumentando a chance de um adversário passar despercebido.

Embora muitas dessas empresas geralmente mantenham verificações de antecedentes e controles de segurança robustos, o tamanho de sua força de trabalho contingente e a natureza incorporada de sua equipe nos ambientes dos clientes criam um risco sistêmico. Qualquer comprometimento em um provedor de serviços pode se estender a várias organizações de clientes, ampliando o impacto potencial. A Okta avalia que as Organizações devem tratar os prestadores de serviços e a equipe do provedor de serviços como potenciais ameaças internas e exigir de seus fornecedores verificação de identidade, monitoramento e controles de acesso semelhantes aos usados para funcionários diretos. Os processos de negócios e o acesso do fornecedor a dados e sistemas devem ser estritamente limitados ao mínimo absoluto necessário, rigorosamente auditados e sujeitos a uma avaliação de riscos rigorosa.

O alcance global da ameaça

A análise de Okta Threat Intelligence revela, como esperado, que a grande maioria das funções visadas (73%) foram anunciadas por empresas sediadas nos EUA. Exemplos da campanha de Trabalhadores de TI da RPDC foram identificados pela primeira vez nos EUA e continuaram lá em grande escala. É provável que também haja alguns vieses inerentes no conjunto de dados que analisamos que inclinam nossa amostra para alvos baseados nos EUA.

Dito isto, nossa análise revela uma expansão significativa das operações de ITW para outros países (27% do total/não-EUA), muitas vezes pelos mesmos atores DPRK que normalmente têm como alvo funções nos EUA. Reino Unido, Canadá e Alemanha respondem por mais de 2% do total de observações (cada um representando aproximadamente 150 - 250 funções).

Ameaça crescente de uma força de trabalho madura

A Okta avalia que, à medida que o foco da operação do Trabalhador de TI da RPDC se espalha globalmente, a ameaça aos empregadores em países recém-visados é elevada. Anos de atividade sustentada contra uma ampla gama de setores dos EUA permitiram que facilitadores e trabalhadores alinhados à RPDC refinassem seus métodos de infiltração. Consequentemente, eles estão entrando em novos mercados com uma força de trabalho madura e bem adaptada, capaz de ignorar os controles básicos de triagem e explorar os pipelines de contratação de forma mais eficaz. Novos mercados que podem ver o esquema ITW como um “problema das grandes empresas de tecnologia dos EUA” têm menos probabilidade de ter investido tempo e esforço no amadurecimento de seus programas de ameaças internas. Os aspectos educacionais, técnicos e gerenciais de tal programa exigem algum tempo e esforço para se tornarem eficazes.

A pesquisa da Okta Threat Intelligence mostra um grande volume de entrevistas de emprego iniciais concedidas a profissionais de TI ligados à Coreia do Norte em vários setores. Neste momento, temos menos confiança nas observações sobre quais aplicativos avançaram além de uma primeira entrevista. Nossa amostra sugere que, no máximo, 10% desses candidatos progrediram para entrevistas de acompanhamento.

Essa taxa de sucesso não deve ser tranquilizadora para os empregadores. A Okta analisou apenas um pequeno subconjunto do número total compreendido de identidades fraudulentas ligadas às operações de DPRK IT Worker. Na escala desta atividade, mesmo um pequeno número de candidatos que progridem com sucesso para a segunda ou terceira entrevista representa uma ameaça significativa. Basta uma contratação comprometida — particularmente em uma função remota privilegiada ou de alto acesso — para permitir que os adversários roubem dados, interrompam sistemas ou prejudiquem a reputação e a confiança dos clientes. Funções de desenvolvimento de software geralmente exigem acesso elevado a dados e sistemas confidenciais, e essas permissões são frequentemente concedidas desde o início do emprego.

Esses atores foram observados usando diversos serviços online de idiomas e educação técnica para reforçar suas habilidades empregáveis. Eles também utilizam serviços de IA em suas tentativas de emprego.

Resposta à “pressão do mercado”?

Os agentes de ameaças no esquema ITW têm historicamente demonstrado menos sofisticação técnica do que suas contrapartes nas operações de espionagem e ransomware da RPDC. Isso não diminuiu o sucesso deles. Os operadores de ITW da RPDC ganharam com sucesso dezenas de milhões de dólares para o regime, e observamos variação suficiente em suas táticas ao longo do tempo para concluir que agora desfrutam de autonomia significativa.

Mas a operação ITW agora enfrenta uma nova ameaça: uma conscientização crescente e uma interrupção coordenada de suas atividades. O escrutínio do esquema DPRK ITW dentro de seu vertical mais visado, o setor de tecnologia dos EUA, provavelmente interrompeu sua geração de receita.

As unidades da DPRK encarregadas de operações de espionagem e ransomware agora veriam o modelo de contratação ITW como um vetor não para obter emprego e salários incidentais, mas sim como uma oportunidade para roubo e extorsão de dados direcionados e persistentes. Há indicações iniciais de que o acesso ITW já está sendo abusado para esses fins.

As organizações que contratam esses indivíduos atualmente enfrentam riscos relacionados a sanções e danos à reputação. No futuro, elas podem enfrentar roubo de dados deliberado e direcionado e operações de extorsão que exploram o mesmo acesso.

Implicações principais para organizações visadas

As descobertas da Okta revelam que a operação de TI Worker da RPDC não é uma ameaça de nicho confinada a grandes empresas de tecnologia. É uma campanha generalizada e de longo prazo que visa organizações em quase todas as verticais. Isso significa que qualquer organização que ofereça funções remotas ou híbridas — especialmente em desenvolvimento de software, serviços de TI ou outras disciplinas de trabalhador do conhecimento — é um alvo potencial.

A escala e a sofisticação da operação demonstram que os processos de recrutamento tradicionais, por si só, são insuficientes para impedir a infiltração. Cada contratação comprometida pode fornecer à RPDC:

Ganho financeiro direto (pagamentos de salários desviados para o regime)

Acesso interno privilegiado a sistemas, dados e redes confidenciais

Alavancagem operacional para ransomware, extorsão ou atividade cibernética de acompanhamento

Perda de segredos corporativos sensíveis ao comércio

Coleta de inteligência estratégica e acesso para suporte a futuras operações ofensivas

Além disso, organizações que contratam inadvertidamente agentes da RPDC correm potencialmente o risco de violação de fato das obrigações de sanções e exposição legal associada.

As organizações devem, portanto, adotar uma defesa em camadas, incluindo verificação de identidade rigorosa durante o recrutamento, monitoramento contínuo dos padrões de acesso e comportamento de trabalhadores remotos e um plano claro de resposta a incidentes para gerenciar ameaças internas ou à cadeia de suprimentos.

Etapas a serem tomadas para combater essa ameaça

A Okta Threat Intelligence avalia que organizações em todos os setores verticais — particularmente aquelas que anunciam funções remotas ou de contrato — devem adotar uma abordagem em camadas e proativa para recrutamento, integração e monitoramento de ameaças internas. A Okta recomenda:

1. Fortalecer a verificação da identidade do candidato

Exija verificações de identificação emitidas pelo governo em vários estágios de recrutamento e emprego.

Verifique as localizações declaradas com endereços IP (inclua a detecção de uso de VPN), comportamento de fuso horário e informações bancárias da folha de pagamento.

Use serviços de terceiros credenciados para autenticar documentos de identidade, emprego anterior e credenciais acadêmicas

2. Reforce os processos de recrutamento e triagem

Treine o RH e os recrutadores para identificar sinais de alerta. Incentive processos que identifiquem se um candidato é substituído entre as rodadas de entrevistas. Ensine-os a identificar sinais comportamentais, como pouco conhecimento da área em que afirmam residir, recusa em se encontrar pessoalmente, recusa em ligar a câmera ou remover filtros de fundo durante as entrevistas ou fazer entrevistas usando uma conexão de internet muito ruim. Identifique currículos duplicados, cronogramas inconsistentes, fusos horários incompatíveis e referências não verificáveis. Avalie a presença online e nas redes sociais do candidato em relação às informações fornecidas. Onde forem fornecidas evidências de trabalhos anteriores, investigue se esses projetos foram simplesmente clonados dos repositórios de perfis do usuário legítimos.

Verifique o histórico de edições de currículos e PDFs nos metadados do documento e outros "sinais" técnicos associados à duplicação e reutilização.

Adicione verificação técnica e comportamental estruturada (codificação ou escrita ao vivo realizada sob observação do recrutador).

Exija referências de e-mail corporativo (não webmail gratuito) e confirme por meio de uma chamada de saída para os números da central telefônica principal da organização de referência.

3. Impor controles de acesso segregados e baseados em função

Defina novos ou contingentes trabalhadores para perfis de menor privilégio por padrão e desbloqueie acesso adicional quando as verificações probatórias forem concluídas.

Segmente desenvolvimento, teste e produção; exija revisão por pares e fluxos de trabalho de aprovação para mesclagens e implantações de código.

Monitore padrões de acesso anômalos (grandes extrações de dados, logins fora do horário de trabalho de geolocalizações/VPNs inesperadas, compartilhamento de credenciais).

4. Monitore os prestadores de serviços e provedores de serviços terceirizados

Sempre que possível, obrigue contratualmente padrões contínuos de verificação de identidade, verificações de antecedentes, políticas de autenticação avançada, linhas de base de segurança de dispositivos e direitos de auditoria.

Exija contas do usuário nomeadas (sem logins compartilhados ou contas de serviço internas, sempre que possível) e acesso separado de locatário/projeto para cada ambiente de cliente.

5. Implementar programas de conscientização sobre ameaças internas e conscientização sobre segurança

Estabeleça uma função dedicada de risco interno ou, pelo menos, um grupo de trabalho que abranja RH, Jurídico, Segurança e TI.

Forneça treinamento direcionado para recrutadores, gerentes de contratação e líderes técnicos sobre as táticas de ITW e os controles de triagem.

Eduque e capacite os gerentes de contratação e os membros da equipe a observar e enviar relatos de comportamentos potencialmente estranhos por parte de seus pares que levantem questões sobre sua identidade, objetivos e locais.

Crie canais de relatórios mais seguros para comportamentos suspeitos ou preocupações com candidatos.

6. Coordene-se com a aplicação da lei e pares do setor

Compartilhe indicadores de comprometimento e padrões de candidatos suspeitos com unidades nacionais de combate ao cibercrime e grupos ISAC/ISAO.

Desenvolva métodos para que o grupo de “risco interno” receba e acione indicadores (endereços de e-mail, endereços IP, provedores de VPN, criação de documentos e indicadores comportamentais) e esteja preparado para “compartilhar de volta” as descobertas relevantes.

Participe ativamente de fóruns de compartilhamento de informações para rastrear as táticas e ferramentas de ITW em evolução.

7. Realize avaliações de risco e exercícios de red team regularmente

Modele caminhos de ataque de insiders e prestadores de serviços maliciosos; quantifique o impacto potencial nos negócios.

Realize exercícios de red team que testem o pipeline de contratação (aplicativo e entrevistas simuladas da RPDC) para avaliar os processos de verificação de identidade.

Atualize os planos de resposta a incidentes para incluir cenários envolvendo agentes internos maliciosos, prestadores de serviços comprometidos e revogação de acesso acelerada.

Conclusão

A análise da Okta demonstra que a campanha de Trabalhadores de TI da RPDC é uma operação em grande escala e sustentada. Embora originalmente tenha como alvo empresas de tecnologia dos EUA, a campanha agora abrange quase todos os setores e várias regiões geográficas.

A escala e a duração da atividade indicam um esforço sistemático para obter recursos financeiros, acesso técnico e inteligência estratégica dentro das organizações visadas. Um número relativamente pequeno de identidades alinhadas à RPDC gerou milhares de entrevistas, evidenciando tanto persistência quanto maturidade do processo. Apesar da ampla conscientização sobre essa ameaça, as tentativas de entrevista, o direcionamento e a metodologia continuam a crescer e evoluir.

Embora o desvio da folha de pagamento permaneça o motivador mais visível, o risco estratégico se estende muito além dos salários. A colocação bem-sucedida de ITW pode permitir a exfiltração de dados, a interrupção operacional e o estabelecimento silencioso de pontos de apoio de acesso interno que podem ser alavancados para espionagem, coerção ou futuras operações cibernéticas.

Organizações que ainda veem isso como uma questão “apenas para grandes empresas de tecnologia” correm o risco de subestimar sua exposição. A evidência apresentada neste relatório deve servir como uma chamada à ação para fortalecer os controles de recrutamento e verificação de identidade, elevar o monitoramento de prestadores de serviços e fornecedores terceirizados e garantir que os planos de resposta a incidentes abordem explicitamente vetores de entrada internos e da cadeia de suprimentos.

Com conscientização precoce, verificação rigorosa e defesa coordenada, as organizações podem reduzir materialmente a probabilidade de contratar candidatos fraudulentos e limitar qualquer impacto potencial decorrente da infiltração.