Resumo Executivo

A Okta Threat Intelligence identificou uma plataforma de Phishing-as-a-Service (PhaaS) nova, sofisticada e ativamente implantada, que tem como alvo contas do Microsoft 365 e do Google Workspace, e que estamos monitorando como VoidProxy ou O-TA-083.

A atividade do PhaaS VoidProxy tem sido observada desde pelo menos janeiro de 2025, e novos domínios e tentativas de roubo da conta estão sendo observados diariamente. A plataforma está sendo usada para atingir organizações em vários setores da indústria.

O VoidProxy utiliza técnicas de Adversário-no-Meio (AitM) para interceptar fluxos de autenticação em tempo real, capturar credenciais e códigos de autenticação multifatorial (MFA) e roubar cookies de sessão, burlando assim as proteções de MFA.

Essa capacidade torna os métodos comuns de MFA, como códigos SMS e senhas de uso único (OTP) de aplicativos autenticadores, ineficazes. No entanto, a Okta oferece uma escolha de autenticadores para resistência a phishing, incluindo o Okta FastPass, que impediu todas as tentativas de roubo da conta do VoidProxy nos ataques que observamos.

O principal objetivo do VoidProxy é o comprometimento de contas corporativas para facilitar atividades maliciosas subsequentes, como Business e-mail Compromise (BEC), fraude financeira, exfiltração de dados e movimentação lateral dentro das redes das vítimas.

Dado o seu modelo PhaaS, o VoidProxy diminui a barreira técnica para uma vasta gama de agentes de ameaças executarem ataques de phishing AitM, ampliando significativamente o seu impacto potencial. A plataforma representa uma ameaça madura, escalável e evasiva que desafia a segurança de e-mail convencional e os controles de autenticação.

As informações neste aviso são fornecidas para permitir que as organizações entendam e mitiguem os riscos representados por esta ameaça.

VoidProxy - Principais Conclusões

Análise de Ameaças

Anatomia de um ataque: A cadeia de ataque do VoidProxy

A metodologia de ataque do VoidProxy segue uma cadeia de ataque de vários estágios, projetada para ignorar sistematicamente os controles de segurança e enganar os usuários finais. Cada estágio é cuidadosamente orquestrado, aproveitando uma infraestrutura distribuída para atingir seu objetivo de roubo da conta.

Estágio 1: entrega

O vetor inicial para um ataque VoidProxy é um e-mail de phishing direcionado a usuários de grandes serviços na nuvem como Microsoft 365 e Google Workspace.

Para ignorar os controles de segurança padrão, os operadores usam Provedores de Serviços de E-mail (ESPs) legítimos e de alta reputação. Observamos o uso de Constant Contact, Active Campaign (Postmarkapp), NotifyVisitors e outros para enviar suas iscas maliciosas. Esta é uma escolha deliberada, pois e-mails originados de intervalos de IP confiáveis de tais serviços são menos propensos a serem sinalizados como spam ou maliciosos por gateways de e-mail.

Incorporado nesses e-mail está um link que geralmente usa serviços de encurtador de URL legítimos, como o TinyURL, para ocultar o endereço real da página de phishing. Isso serve para mascarar o verdadeiro destino tanto do usuário quanto dos scanners automatizados, aumentando a probabilidade de que o usuário clique no link e chegue ao destino final.

Redirecionamentos de TinyURL para páginas de phishing

Redirecionamentos de TinyURL para páginas de phishing

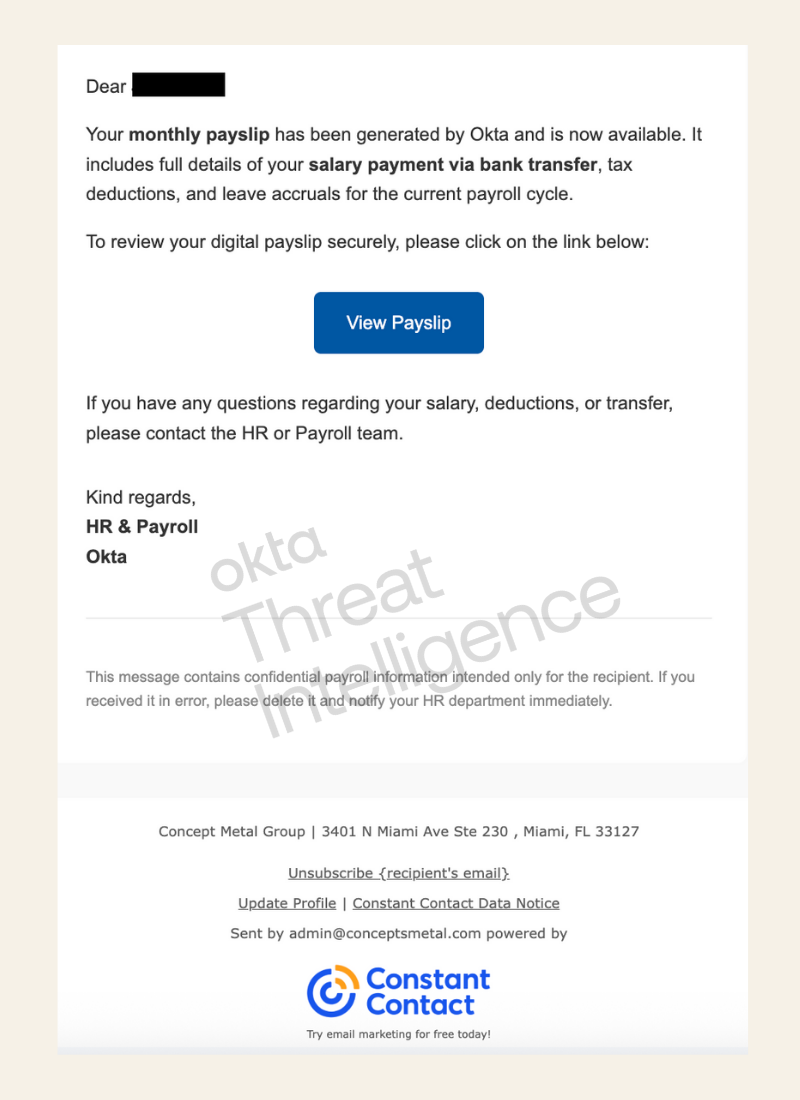

Em uma campanha, um agente de ameaças se passou pela função de RH da Okta para atrair o destinatário a clicar em um link malicioso para um contracheque digital.

Figura 2: Uma mensagem de phishing interceptada abusando do Constant Contact

Figura 2: Uma mensagem de phishing interceptada abusando do Constant Contact

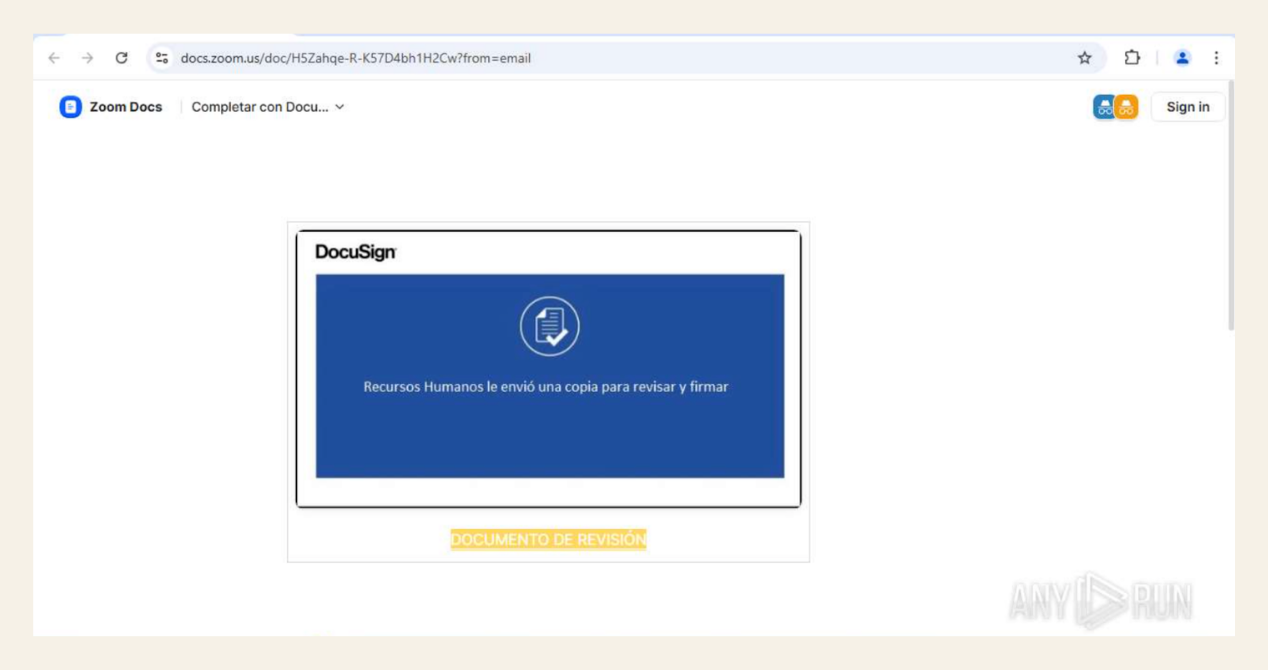

Após análises adicionais da atividade VoidProxy, descobrimos um documento DocuSign fraudulento, hospedado na plataforma Zoom Docs, que também foi usado para induzir as vítimas ao erro.

Figura 3: A isca do DocuSign entregue via Zoom Docs, identificada usando o AnyRun

Figura 3: A isca do DocuSign entregue via Zoom Docs, identificada usando o AnyRun

Figura 4: Uma varredura AnyRun mostra o redirecionamento de um link Zoom Doc para o domínio de phishing

Figura 4: Uma varredura AnyRun mostra o redirecionamento de um link Zoom Doc para o domínio de phishing

Etapa 2: Evasão e carregamento de iscas via Cloudflare Workers

Ao clicar no link malicioso, um usuário alvo não é direcionado diretamente para um formulário de login. Em vez disso, o site de phishing apresenta um desafio CAPTCHA do Cloudflare. Isto é projetado para filtrar scanners de segurança e bots automatizados, garantindo que apenas usuários humanos prossigam.

Figura 5. Um CAPTCHA do Cloudflare apresentado a um usuário visado no domínio de phishing

Figura 5. Um CAPTCHA do Cloudflare apresentado a um usuário visado no domínio de phishing

O navegador do usuário então se comunica com um Cloudflare Worker (*.workers.dev). Avaliamos que este worker provavelmente atua como um gatekeeper e carregador de iscas. Suas funções primárias são filtrar o tráfego de entrada e carregar a página de phishing apropriada para qualquer alvo. Essa arquitetura separa a filtragem inicial das operações centrais de phishing da campanha. Uma vez que um desafio é superado, o usuário é presenteado com a página de phishing final, que é uma réplica perfeita de um portal de login legítimo.

Os domínios de phishing usam os seguintes padrões:

- Para alvos do Microsoft 365: login. <phishing_domain>.<tld>

- Para alvos do Google Workspace: contas. <phishing_domain>.<tld>

Figura 6: Uma página de phishing do VoidProxy visando contas do Google

Figura 6: Uma página de phishing do VoidProxy visando contas do Google

Figura 7: Uma página de phishing VoidProxy direcionada a contas da Microsoft

Figura 7: Uma página de phishing VoidProxy direcionada a contas da Microsoft

Se a página de phishing detectar que o visitante é um scanner ou uma ferramenta de segurança, em vez de um alvo pretendido, ela retornará uma página em branco que exibe o texto "Welcome!".

Figura 8. Uma página de phishing exibe um “Bem-vindo!” página para visitantes indesejados

Figura 8. Uma página de phishing exibe um “Bem-vindo!” página para visitantes indesejados

Etapa 3: Interceptação de credenciais para contas protegidas por SSO

Este estágio revela a natureza sofisticada e multicamadas do VoidProxy, particularmente sua capacidade de comprometer alvos de alto valor que usam provedores de identidade como o Okta.

Depois que a vítima insere suas credenciais primárias do Microsoft ou Google na página de phishing, os dados são redirecionados para o servidor proxy AiTM principal (hospedado na infraestrutura sslip.io/nip.io).

Se o proxy detectar que a conta é federada através do Okta, o usuário é perfeitamente redirecionado para uma segunda página de phishing, que imita a página de Login Okta específica da organização.

Esta página de phishing de segundo estágio usa um conjunto diferente de padrões de subdomínio:

- Okta (via uma isca da Microsoft): newnewdom<random>.<phishing_domain>. <tld>

- Okta (via uma isca do Google): securedauthxx<random>.<phishing_domain>. <tld>

securedauthxxccbgchgfj.xhfwez[.]icu

securedauthxxdcigbjdddj.losozr[.]icu

securedauthxxeafihgjdhb.dcohcv[.]icu

newnewdomnewcgbdhghjhi.prophfrot[.]top

newnewdomnewebjjfjegfd.eeocl[.]com

newnewdomnewdihbddahf.access-point[.]icu

Figura 9. Exemplo de padrões de subdomínio gerados para usuários protegidos por SSO

Estágio 4: Retransmissão AitM e sequestro de sessão

Na fase final do ataque de phishing, um servidor proxy principal hospedado na infraestrutura sslip.io ou nip.io executa um ataque Adversary-in-the-Middle (AitM).

O servidor atua como um proxy reverso para capturar e retransmitir informações, incluindo nomes de usuário, senhas e respostas de MFA - para serviços legítimos como Microsoft, Google e Okta. Este processo resulta na invasão da conta pelo agente de ameaças.

Infraestrutura VoidProxy

O VoidProxy emprega uma abordagem multicamadas composta por estágios distintos, cada um com suas próprias características específicas.

A infraestrutura operacional do VoidProxy é uma combinação de front-ends descartáveis de alta rotatividade e um back-end mais persistente e resiliente hospedado em arquitetura serverless.

Padrões de domínio e subdomínio

Os operadores do VoidProxy aderem a um conjunto consistente de padrões para a implantação da infraestrutura:

- Domínios de phishing: As páginas de destino primárias são hospedadas em domínios registrados em uma variedade de TLDs de baixo custo e baixa reputação, como .icu, .sbs, .cfd, .xyz, top e .home. Essa estratégia minimiza os custos operacionais e permite que os invasores tratem os domínios como ativos descartáveis, abandonando-os rapidamente assim que são identificados e colocados em listas de bloqueio. Os sites de phishing são colocados atrás do Cloudflare, ocultando efetivamente o endereço IP real do servidor do site de phishing e tornando mais difícil para as equipes de segurança rastrear e derrubar o host malicioso.

- Prefixos de subdomínio: A análise de vários URLs VoidProxy revela o uso recorrente de prefixos de subdomínio específicos, notadamente: contas, login, portal, securedauthxx e newnewdom. Acreditamos que esses prefixos provavelmente são gerados automaticamente pelo script de implantação do kit para atingir padrões usados por provedores de identidade específicos.

Filtragem de segurança usando Cloudflare Workers

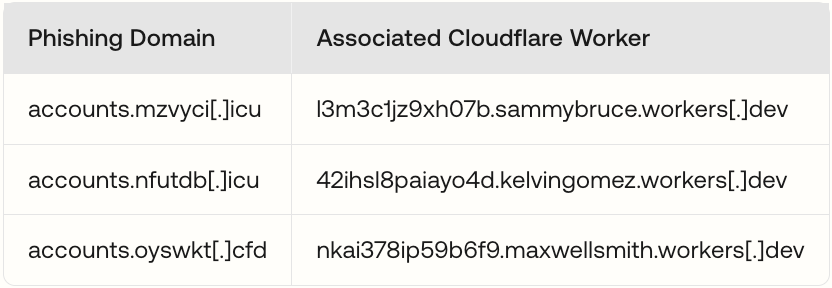

Conforme descrito acima, a plataforma PhaaS usa uma arquitetura distribuída. Cloudflare Workers (*.workers.dev) atua como um gatekeeper inicial, servindo o conteúdo de phishing e realizando verificações preliminares, como apresentar um desafio CAPTCHA do Cloudflare.

Uma visão interessante sobre o modelo operacional do VoidProxy PhaaS vem da convenção de nomenclatura de seus *endpoints* do Cloudflare Worker. Após analisar vários casos, um padrão consistente emergiu: todos os *endpoints* do Cloudflare Worker foram criados usando a mesma construção de nomenclatura. O agente de ameaça tem usado nomes em inglês com som plausível como aidenveliz, kelvingomez e sammybruce no subdomínio:

<alphanumeric><firstnamelastname><alfanumérico>..workers.dev.

Esse padrão sugere fortemente um sistema de provisionamento automatizado ou semiautomatizado para os clientes de PhaaS (atores de ameaças que alugam o kit). Criar e gerenciar manualmente contas Cloudflare exclusivas para cada agente de ameaça que comprou o kit seria ineficiente e difícil de escalar. Em vez disso, é provável que os operadores do VoidProxy usem uma conta mestre ou chave de API para gerar essa infraestrutura programaticamente. O componente <firstnamelastname> gerado aleatoriamente provavelmente serve como um namespace exclusivo para um cliente específico ou uma campanha em larga escala. O prefixo <alphanumeric> então atua como um identificador exclusivo para uma instância de página de phishing específica implantada por esse agente de ameaça. Essa arquitetura fornece uma camada de isolamento entre os compradores do kit e torna mais desafiador para os pesquisadores vincular toda a atividade do VoidProxy a uma única entidade controladora.

Figura 10: Exemplos de abuso de Cloudflare Workers

Figura 10: Exemplos de abuso de Cloudflare Workers

Infraestrutura principal de proxy e C2

O núcleo da operação do VoidProxy - tanto o proxy reverso AiTM quanto o painel administrativo do invasor - está hospedado em servidores acessados por meio de serviços curinga de DNS dinâmico sslip.io e nip.io. Esses serviços são projetados para resolver nomes de host com endereços IP incorporados diretamente para esses IPs, um recurso destinado ao desenvolvimento que agora foi transformado em arma para fins maliciosos.

Esta infraestrutura serve como:

- Mecanismo de proxy AitM: Este é o servidor que realiza o ataque real de adversário-no-meio, retransmitindo o tráfego entre a vítima e o serviço legítimo para roubar cookies de sessão.

- Painel de administração do invasor: Esses URLs também hospedam o painel web que os clientes do PhaaS usam para configurar campanhas, monitorar vítimas em tempo real e acessar dados roubados.

O uso do prefixo "voidproxy" é um marcador de autoidentificação para esta infraestrutura de C2. Esta arquitetura, que separa o carregamento inicial da isca nos domínios de URL de phishing da lógica principal (*.sslip.io), demonstra uma abordagem sofisticada e multicamadas projetada para eficiência operacional e resiliência.

Infraestrutura usada na atividade de roubo da conta

Okta Threat Intelligence observou várias tentativas de roubo da conta após campanhas de phishing VoidProxy bem-sucedidas.

As tentativas de roubo da conta foram bem-sucedidas contra usuários que dependem de métodos de Autenticação Multifator (MFA) não resistentes a phishing (como OTPs e solicitações push). Os recursos AitM do VoidProxy permitem que os invasores interceptem e retransmitam esses códigos de uso único e notificações push em tempo real, efetivamente ignorando o desafio do MFA.

Por outro lado, o Okta FastPass impediu com sucesso todas as tentativas de roubo da conta. O FastPass vincula a autenticação ao domínio e dispositivo legítimos, tornando impossível para os proxies AitM interceptarem e reproduzirem informações de sessão válidas.

Isto demonstra a importância crítica de implementar o MFA resistente a phishing para mitigar eficazmente as ameaças de plataformas PhaaS sofisticadas como o VoidProxy.

Após um comprometimento bem-sucedido das credenciais do usuário, o(s) agente(s) de ameaças foram observados tentando autenticar a partir de IPs que foram predominantemente hospedados nos seguintes ASNs:

- AS36352 - HostPapa

- AS149440 - Evoxt Enterprise

- AS210558 - 1337 Services GmbH

- AS401120 - cheapy.host LLC

- AS23470 - ReliableSite.Net LLC

Figura 11: Painel de provedores de hospedagem por trás da infraestrutura VoidProxy

Figura 11: Painel de provedores de hospedagem por trás da infraestrutura VoidProxy

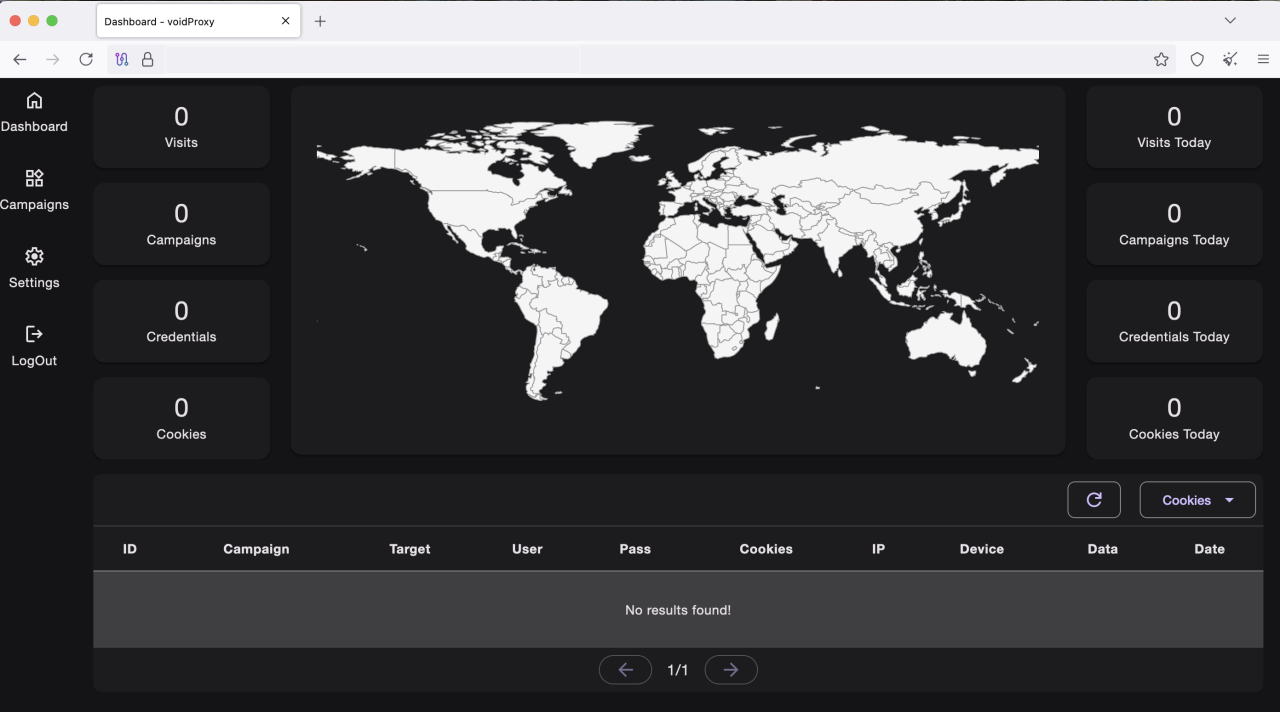

O painel do administrador do VoidProxy

A análise do kit de phishing revela um painel administrativo completo que permite aos clientes do PhaaS gerenciar e monitorar suas campanhas. Este painel fornece uma interface abrangente para orquestrar ataques e coletar dados roubados.

Figura 12: Página de login do administrador do VoidProxy

Figura 12: Página de login do administrador do VoidProxy

Realizando análises adicionais na página da web do painel do administrador, observamos os

diferentes recursos e serviços que o PhaaS oferece.

Página do painel (/dashboard)

Figura 13: Painel do painel do administrador do VoidProxy

Figura 13: Painel do painel do administrador do VoidProxy

Esta página serve como o hub para o operador, fornecendo uma visão geral de alto nível do desempenho da campanha e das atividades recentes. As principais métricas exibidas incluem:

- Visão geral da campanha

- Total de cliques e total de envios

- Credenciais roubadas

- Atividade recente e feed ao vivo

- Locais das vítimas

Página de Campanhas (/painel/campaigns)

Figura 14: Página de campanhas do painel do administrador do VoidProxy

Figura 14: Página de campanhas do painel do administrador do VoidProxy

Esta seção do painel do administrador é dedicada à criação e gerenciamento de campanhas de phishing. Ele apresenta uma tabela de dados com funcionalidade para controlar cada campanha.

- Gerenciamento: os operadores podem criar uma "New Campaign" ou gerenciar as existentes.

- Detalhes: as colunas exibem "Nome da Campanha", "Serviço Alvo" (por exemplo, Microsoft 365, Google), "Status" (Ativo, Pausado) e "Data de Criação".

- Métricas: estatísticas importantes como "Total de Cliques" e "Total de Envios" são mostradas para cada campanha.

- Ações: os operadores podem "Iniciar," "Parar," "Pausar" ou "Excluir" campanhas.

Página da campanha individual (/dashboard/campaigns/[campaign_id])

Esta página oferece uma visão detalhada e granular de uma única campanha, permitindo que o operador inspecione os dados e registros capturados.

- Registro da vítima: fornece registros detalhados das interações da vítima.

- Dados capturados: exibe todos os dados roubados, incluindo "Credenciais Roubadas", "Cookies de Sessão", "Endereços IP" e "Agentes de Usuário".

- Ações: inclui uma opção para "Download registro" para análise offline.

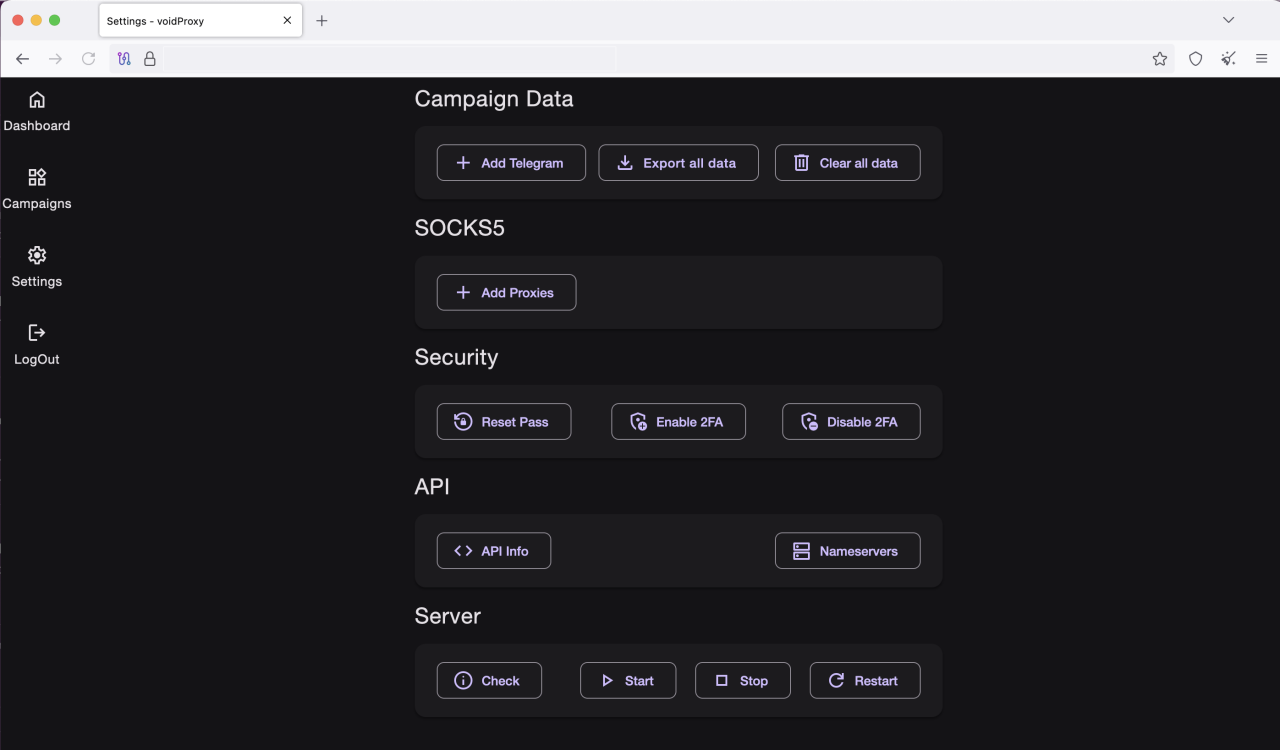

Página de configurações (/painel/settings)

Figura 15: Página de configurações de campanhas do painel de administrador do VoidProxy

Figura 15: Página de configurações de campanhas do painel de administrador do VoidProxy

Esta página permite que o operador configure a plataforma e a integre com outros serviços para exfiltração de dados e notificações.

- Gerenciamento de conta: inclui opções para "Alterar Senha" e gerenciar "Chaves de API".

- Integrações: os operadores podem configurar um "Telegram Bot Token" ou um "Webhook URL" genérico para receber notificações em tempo real e exfiltrar dados roubados automaticamente.

Vinculando VoidProxy a identidades subterrâneas

Após analisar a campanha, a Okta Threat Intelligence pesquisou o ecossistema clandestino em busca de atividades que pudessem ligar esta nova plataforma PhaaS a um agente de ameaças específico.

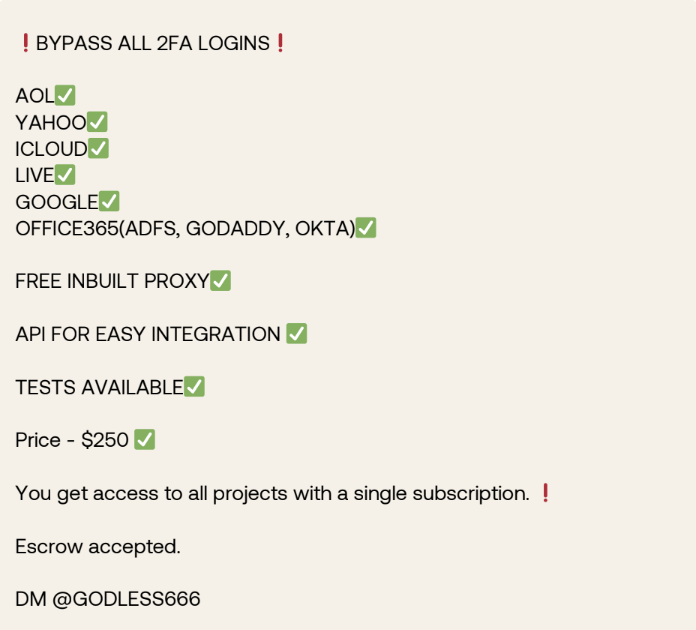

A pesquisa descobriu uma mensagem do Telegram datada de agosto de 2024 postada no canal "BIGFATCHAT™" - um canal conhecido por abrigar golpistas onde um usuário sob o apelido de VOID estava oferecendo um serviço para "ignorar todos os 2FA".

Figura 16: Este canal do Telegram estava inativo no momento da publicação.

Figura 16: Este canal do Telegram estava inativo no momento da publicação.

O serviço, com preço de US$ 250 na época, promete ignorar logins 2FA de AOL, Yahoo, iCloud, Live, Google e Office 365 (ADFS, GODADDY, OΚΤΑ). Anexado à mensagem estava uma captura de tela mostrando um serviço chamado "voidproxy" sendo executado no que parecia ser um servidor AWS. A captura de tela revelou que vários componentes do serviço estavam ativos, incluindo um "MITMSERVER" (Servidor Man-in-the-Middle), que já estava configurado para ignorar fluxos de autenticação para plataformas como Google e Office 365.

Notavelmente, a infraestrutura parecia projetada para interceptar cookies de sessão, que estavam sendo exfiltrados por meio de bots do Telegram mencionados na interface. A presença de um servidor AitM, juntamente com esses indicadores, sugere fortemente que esta configuração era um ambiente Phaas totalmente operacional preparado para coletar credenciais e sequestrar sessões de usuário.

Figura 17: Captura de tela do VoidProxy anexada ao anúncio da dark web

Figura 17: Captura de tela do VoidProxy anexada ao anúncio da dark web

O usuário por trás do serviço está ativo no submundo do cibercrime desde pelo menos 2022, inicialmente interagindo em vários canais do Telegram de língua inglesa, muitos dos quais estão associados a atividades relacionadas a golpes.

Operando sob os pseudônimos VOID e GODLESS666, o indivíduo demonstrou interesse inicial em esquemas BEC e buscou parceiros para realizar o que chamavam de "phishing por SMS" (também conhecido como smishing).

Em 2023, o VOID começou a mostrar interesse em provedores de serviços de identidade, buscando especificamente credenciais para Okta e Duo Security. A equipe Okta Threat Intelligence encontrou apelidos adicionais usados pelo VOID, que incluem "godlessvoid666", um usuário ativo no conhecido fórum de língua inglesa "Breached".

Figura 18: Perfil do Usuário VOID

Figura 18: Perfil do Usuário VOID

No momento da redação deste artigo, nenhum link definitivo foi estabelecido para confirmar se este usuário é diretamente afiliado ao VoidProxy Phaas discutido neste relatório de consultoria de ameaças. No entanto, com base nos indicadores contextuais e no modo de operação descritos acima, tal afiliação pode ser avaliada com um nível moderado de confiança.

Resposta a Ameaças

O que estamos fazendo:

Estamos ativamente engajados nas seguintes atividades para mitigar esta ameaça:

- Monitoramento contínuo de domínios de phishing e infraestrutura recém-registrados associados a esta campanha.

- Apresentar proativamente relat rios de abuso aos registradores e provedores de hospedagem relevantes para iniciar solicita es de remo o para sites maliciosos identificados.

- Alimentando um fluxo contínuo de indicadores de ameaças relevantes no Okta Identity Threat Protection com Okta AI.

- Fornecer orientação e assistência às organizações para aprimorar a segurança de seus ambientes Okta e investigar qualquer atividade suspeita relacionada a contas potencialmente comprometidas.

Controles de proteção

Recomendações para clientes

- Registre os usuários em autenticadores fortes, como Okta FastPass, FIDO2 WebAuthn e cartões inteligentes, e implemente a resistência ao phishing na política. Se alguma exceção for feita para notificações push do Okta Verify, recomendamos implementar desafios numéricos para todas as tentativas de login ou para tentativas de login de alto risco.

- As políticas de autenticação Okta também podem ser usadas para restringir o acesso a contas de usuário com base em uma variedade de pré-requisitos configuráveis pelo cliente. Recomendamos que os administradores restrinjam o acesso a aplicativos sensíveis a dispositivos que são gerenciados por ferramentas de Gerenciamento de Endpoint e protegidos por ferramentas de segurança de endpoint. Para acesso a aplicações menos sensíveis, exija dispositivos registrados (usando o Okta FastPass) que exibam indicadores de higiene básica.

- Negue ou exija maior garantia para solicitações de redes raramente usadas. Com o Okta Network Zones, o acesso pode ser controlado por local, ASN (Número do Sistema Autônomo), IP e tipo de IP (que pode identificar proxies de anonimato conhecidos).

- As avaliações de comportamento e risco da Okta podem ser usadas para identificar solicitações de acesso a aplicativos que se desviam dos padrões de atividade do usuário previamente estabelecidos. As políticas podem ser configuradas para aumentar o nível ou negar solicitações usando esse contexto.

- Treine os usuários para identificar indicadores de e-mails suspeitos, sites de phishing e técnicas comuns de engenharia social usadas por invasores. Facilite para os usuários relatarem problemas potenciais, configurando as Notificações para o Usuário Final e o Relatório de Atividade Suspeita.

- Documente, divulgue e siga um processo padronizado para validar a identidade de usuários remotos que entram em contato com a equipe de suporte de TI e vice-versa.

- Adote uma abordagem de "Privilégios Zero Permanentes" para o acesso administrativo. Atribua aos administradores Funções de Administrador Personalizadas com as permissões mínimas necessárias para as tarefas diárias e exija autorização dupla para acesso JIT (just-in-time) a funções mais privilegiadas.

- Aplique Vinculação de Sessão por IP a todos os aplicativos administrativos para impedir a reprodução de sessões administrativas roubadas.

- Ative Ações Protegidas para forçar a reautenticação sempre que um usuário administrativo tentar executar ações confidenciais.

Observando e respondendo à infraestrutura de phishing:

- Analise os logs de aplicativos (logs Okta, proxies da web, sistemas de e-mail, servidores DNS, firewalls) em busca de qualquer evidência de comunicação com esses domínios suspeitos.

- Monitore os domínios regularmente para ver se o conteúdo muda.

- Se o conteúdo hospedado no domínio violar direitos autorais ou marcas legais, considere fornecer evidências e emitir uma solicitação de remoção com o registrador de domínio e/ou provedor de hospedagem na web.

Apêndice A: Indicadores de Comprometimento

Esta é uma investigação em andamento, e IOCs adicionais podem ser identificados à medida que a campanha evolui. Aconselha-se às organizações que permaneçam vigilantes e implementem as estratégias de mitigação recomendadas. Abaixo estão os IOCs observados.

| Tipo | Indicador | Comentário | Visto em |

|---|---|---|---|

| domínio | login.<phishing.page>.<tld> | Domínio de phishing visando Microsoft. | 08.2024 - 08.2025 |

| domínio | accounts.<phishing_domain>.<tld> | Domínio de phishing segmentando | 08.2024 - 08.2025 |

| domínio | newnewdom<random>. <phishing_domain.tld> | Domínio de phishing do redirecionamento para Okta via Microsoft | 01.2025–08.2025 |

| domínio | securedauthxx<random>. <phishing_domain>.tld | Domínio de phishing do redirecionamento para o Okta via Google | 01.2025–08.2025 |

| domínio | <alphanumeric>. <firstnamelastname>.workers.dev. | Cloudflare Workers infrastructure | 01.2025–08.2025 |

| Número AS | AS36352 - HostPapa | Infraestrutura usada pelo Proxy | 01.2025–08.2025 |

| Número AS | AS149440 - Evoxt Enterprise | Infraestrutura usada pelo Proxy | 01.2025–08.2025 |

| Número AS | AS210558 - 1337 Services GmbH | Infraestrutura usada pelo Proxy | 01.2025–08.2025 |

| Número AS | AS401120- cheapy.host LLC | Infraestrutura usada pelo Proxy | 01.2025–08.2025 |

| Número AS | AS23470 - ReliableSite.Net LLC | Infraestrutura usada pelo Proxy | 01.2025–08.2025 |

Indicadores adicionais também estão disponíveis em um aviso não editado que os clientes da Okta podem baixar em security.okta.com.

Uma nota sobre a linguagem de estimativa

As equipes de Okta Threat Intelligence usam os seguintes termos para expressar a probabilidade, conforme descrito na Diretiva 203 da Comunidade de Inteligência do Gabinete do Diretor de Inteligência Nacional dos EUA - Padrões Analíticos.

| Probabilidade | Quase nenhuma chance | Muito improvável | improvável | Aproximadamente igual probabilidade | Provável | Muito provável | Quase Certo(a) |

|---|---|---|---|---|---|---|---|

| Probabilidade | Remoto | Altamente improvável | Improvável | Aproximadamente probabilidades iguais | Provável | Altamente Provável | Quase Certeza |

| Porcentagem | 1-5% | 5-20% | 20-45% | 45-55% | 55-80% | 80-95% | 95-99% |