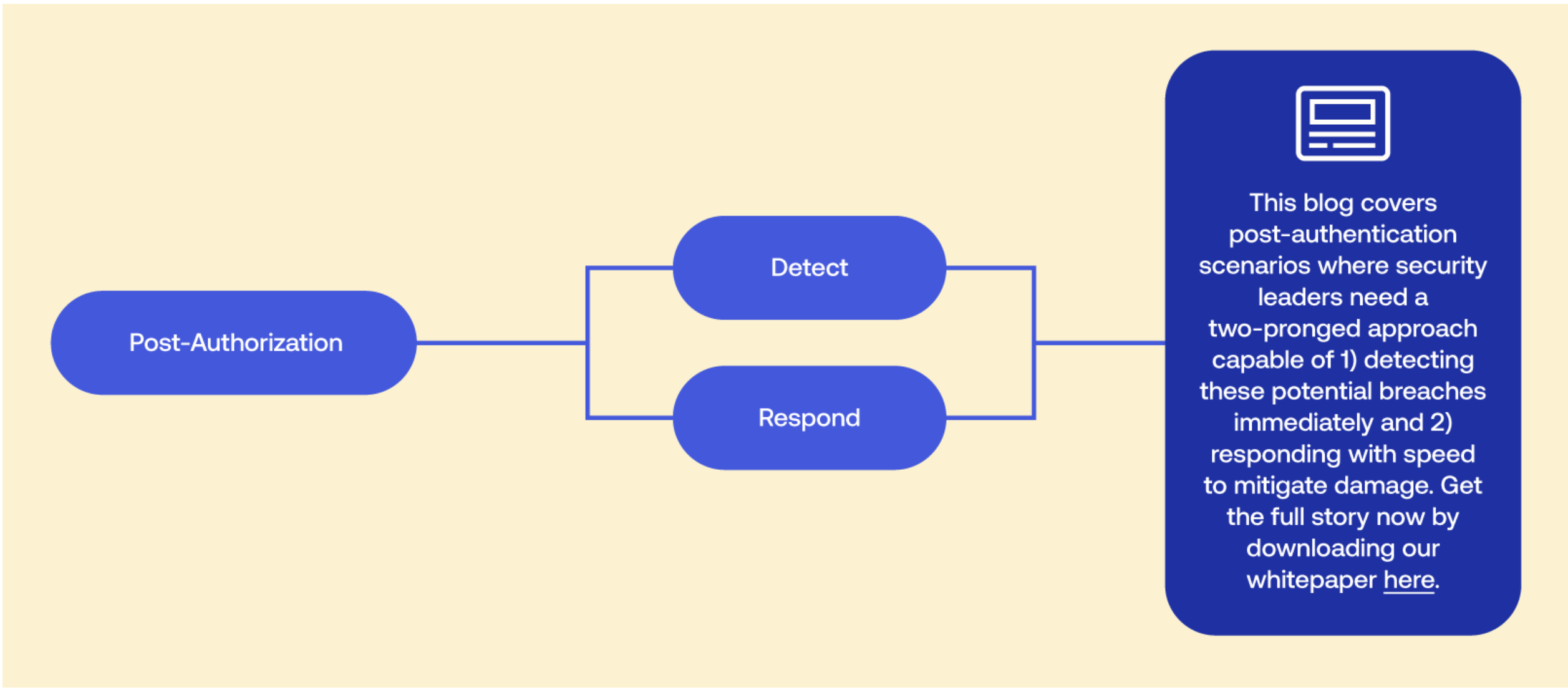

Si ocurre una violación de datos en tu organización, no puedes permitirte comprometer la velocidad y la eficacia de tu respuesta. Para la mejor defensa posible contra las amenazas a la ciberseguridad, los líderes de seguridad necesitan un enfoque integral de la seguridad impulsada por la identidad que respalde la mitigación de riesgos en escenarios en los que los posibles atacantes ya han explotado las credenciales robadas.

Administrar la seguridad de la identidad posterior a la autorización con soluciones puntuales individuales ofrece resultados deficientes. Cuando las señales de amenaza se aíslan en diferentes sistemas y aplicaciones (cada uno administrado por un equipo diferente y con diferentes estructuras de permisos), los líderes de seguridad no pueden detectar y responder a las posibles amenazas con la suficiente rapidez.

Los líderes de seguridad deben ir más allá de la convergencia de sus herramientas de identidad. Necesitan adoptar un enfoque genuinamente unificado de la identidad que ofrezca una detección y respuesta de amenazas más sólida y contundente.

Okta eleva la administración de acceso e identidad (IAM) en todo el espectro de la postura y la detección de amenazas, centralizando e integrando estrechamente cada aspecto de la identidad. Al conectarse perfectamente a sus proveedores de identidad (IdP) y aplicaciones SaaS existentes, Okta aborda los problemas de seguridad posteriores a la autenticación a través de un conjunto de productos que ofrecen una vista de 360 grados de los riesgos potenciales y estrategias de respuesta impulsadas por la automatización.

¿El resultado? Mitigación de riesgos que detiene a los actores maliciosos.

Así es como lo hacemos.

Una mitigación sólida de amenazas comienza con la detección y evaluación integrales de amenazas en toda la infraestructura de seguridad de la organización. Okta fortalece y unifica esta función de detección con un conjunto de productos que evalúan continuamente el riesgo, aprovechan la IA para determinar las puntuaciones de riesgo y analizan las posibles vulnerabilidades en tiempo real.

Okta Identity Threat Protection (ITP) | |

Qué es | Un grupo de funciones de detección y respuesta posteriores a la autenticación diseñado para aumentar la resiliencia en caso de robo o uso indebido de credenciales. |

Lo que hace | Integra información de todo tu ecosistema de seguridad para elevar la visibilidad de las amenazas y profundizar tu comprensión de la superficie de amenazas de tu organización. |

Cómo lo hace |

|

El panel de Identity Security Posture Management (ISPM) |

| El panel de ISPM de Okta recopila y analiza la inteligencia de amenazas de la industria para proporcionar a los líderes de seguridad una imagen completa de la postura de identidad de la organización. Con el panel de ISPM, los líderes de seguridad pueden descubrir errores de configuración basados en la identidad dentro de su postura de seguridad y tomar medidas para remediarlos.

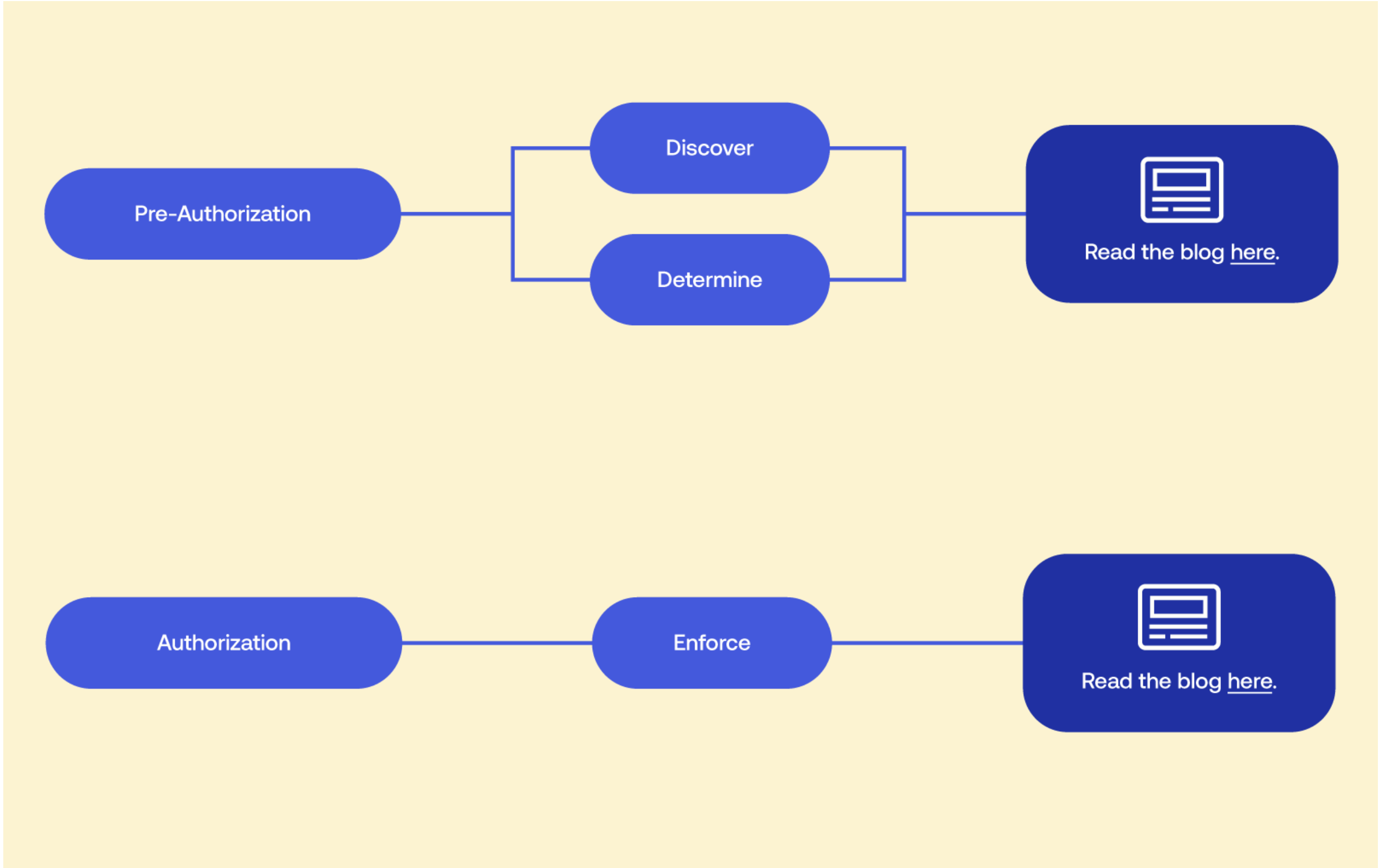

Para obtener más información sobre Okta IPSM, consulta nuestro blog sobre soluciones de seguridad de preautorización. |

Nuestra detección de amenazas reforzada y de amplio alcance permite a los líderes de seguridad implementar estrategias de respuesta posterior a la autenticación que aprovechan la toma de decisiones contextual. Al combinar el análisis holístico con los activadores de respuesta impulsados por la automatización, Okta ofrece una resistencia contundente posterior a la autenticación contra posibles atacantes.

Okta Identity Governance (OIG) |

|

Identity Threat Protection (ITP) |

|

El impacto de la identidad unificada

En 2023, el costo promedio de una violación de datos fue de $4.45 millones de dólares. Hay demasiado en juego para confiar tus medidas de seguridad posteriores a la autenticación a una red de soluciones puntuales que no ofrecen información integrada, en tiempo real y procesable. Okta unifica todos los aspectos de tu seguridad de identidad, asegurando que tus estrategias de mitigación de amenazas estén armadas y listas cuando el riesgo llame a la puerta.

Antes de unificar la identidad con Okta | Después de unificar la identidad con Okta |

Los silos de información causados por soluciones puntuales fragmentadas y mal integradas oscurecen la imagen completa de la postura de identidad de tu organización, lo que lleva a lagunas de seguridad que los malos actores pueden explotar. | Una vista unificada de la superficie de ataque y la postura de identidad de tu organización evita las configuraciones erróneas que conducen a vulnerabilidades graves, lo que permite a los líderes de seguridad tomar medidas inmediatas ante las amenazas más graves relacionadas con la identidad. |

Las soluciones puntuales mal integradas dejan pasar a los atacantes o introducen tanta fricción continua en el proceso de autenticación que comienza a afectar la productividad de los empleados. | El monitoreo continuo utiliza señales de riesgo de terceros y de primera mano para tomar automáticamente decisiones inteligentes basadas en el riesgo con respecto al acceso, lo que garantiza el más alto nivel de seguridad sin agregar fricción innecesaria. |

La administración fragmentada del ciclo de vida de diferentes aplicaciones y sistemas conduce a lapsos en el aprovisionamiento y desaprovisionamiento adecuados, creando nuevas oportunidades para el abuso de credenciales. | La gestión unificada y automatizada del ciclo de vida agiliza todas las funciones de incorporación, traslado y salida, lo que garantiza la continuidad de los empleados y la seguridad de los recursos confidenciales de la organización. |

Para obtener más información sobre las otras etapas de la protección contra amenazas, consulte nuestros blogs sobre la respuesta unificada a la seguridad previa a la autenticación y la seguridad de autenticación.

Si estás buscando más información sobre la identidad unificada en general, consulta nuestro resumen de la solución.