En 2024, Verizon a signalé que 45 % des violations de données au cours d'une année récente impliquaient l'utilisation d'informations d'identification volées. Dans le même temps, 90 % des parties prenantes de l'identité ont déclaré des incidents

a eu un impact direct sur leur activité. Avec les coûts des violations de sécurité dépassant 4,8 millions de dollars selon les dernières estimations, la nécessité de gérer les identités en toute sécurité est plus grande que jamais.

Problèmes liés aux solutions disparates de gouvernance et d'administration des identités

Les solutions de gouvernance et d'administration des identités (IGA) disparates causent plusieurs problèmes:

- Inefficacités opérationnelles: Étant donné que la gestion des accès ne fait pas partie de la solution, une intégration manuelle est requise.

- Politiques incohérentes: Les solutions IGA et de gestion des accès utilisent des modèles différents qui doivent être réconciliés et gérés par les équipes de sécurité.

- Manque de visibilit é: La s p r ation de la gestion des acc ès entra îne des angles morts entre l'identit é et l'acc ès.

- Mauvaise expérience utilisateur : La synchronisation entre l'IGA et la gestion des accès entraîne des retards ou des erreurs qui affectent l'accès des utilisateurs.

- Moins d'auditabilité : Les systèmes disparates de journalisation des événements rendent la réconciliation difficile.

- Vuln r r s de s rit : La duplication des identit és et des politiques entre les syst s augmente la surface d'attaque et r duit la s rit .

Par conséquent, les solutions IGA déconnectées ne parviennent pas à atteindre les objectifs de sécurité et de productivité qu'elles étaient censées atteindre.

Qu'est-ce que la gestion des identités et des accès?

La gestion des identités et des accès (IAM) est un cadre de cybersécurité qui contrôle l'accès des utilisateurs aux ressources numériques. Les systèmes IAM utilisent des politiques, des processus et des technologies pour :

- Aidez à garantir que les utilisateurs disposent des autorisations appropriées pour faire leur travail

- Protégez les données et les systèmes sensibles contre les accès non autorisés

- Rationaliser et automatiser la gestion des utilisateurs

- Améliorer la sécurité et l'expérience utilisateur

- Permettre de meilleurs résultats commerciaux

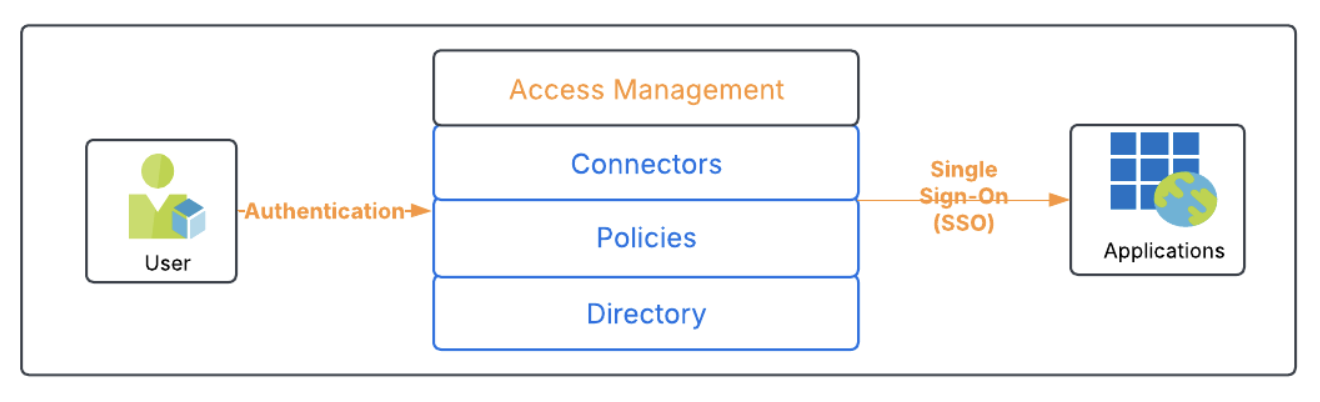

Comment fonctionne la gestion des accès ?

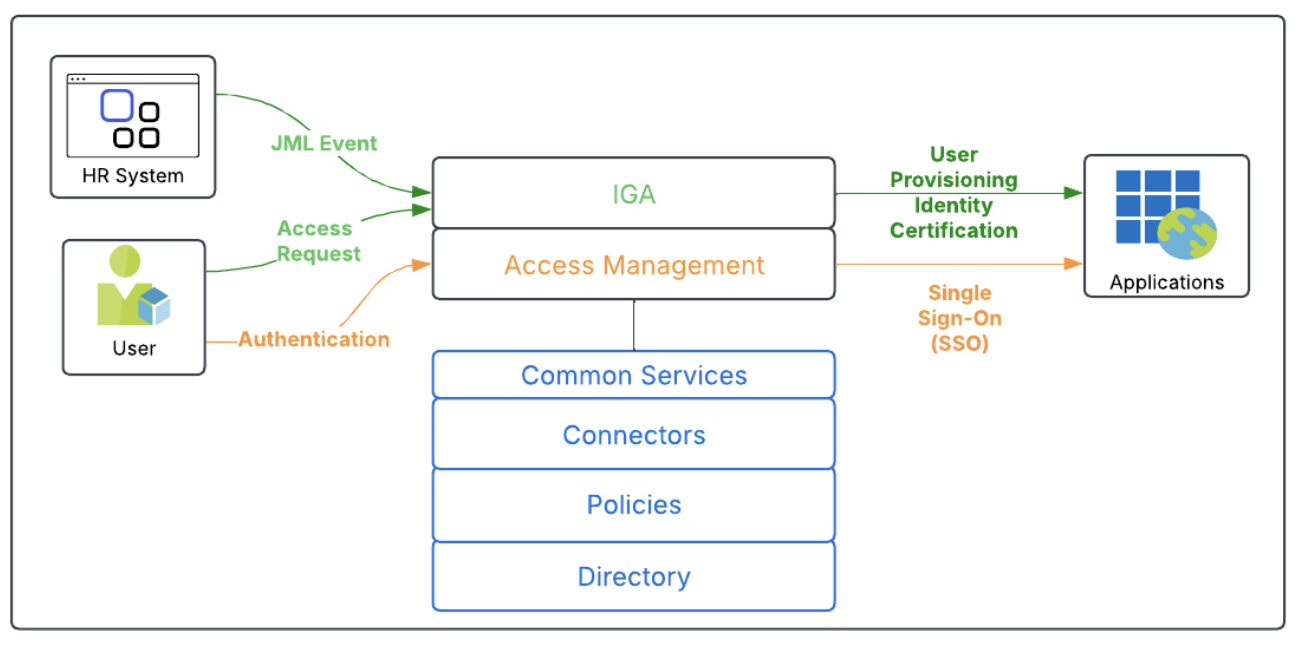

Les solutions de gestion des accès authentifient les utilisateurs et donnent accès aux applications autorisées via l'authentification unique (Single Sign-On ou SSO). L'accès de l'utilisateur aux applications sera d'abord provisionné et régi par la solution IGA. La solution de gestion des accès nécessite un annuaire ou une base de données pour les utilisateurs et leurs identités d'application, des politiques qui contrôlent l'accès et des connecteurs aux applications.

Qu'est-ce que l'IGA?

La gouvernance et l'administration des identités (IGA) est une solution pour la gestion du cycle de vie des identités et pour gouverner ou attester des identités et des droits des utilisateurs dans les environnements informatiques, par exemple, les applications et les systèmes.

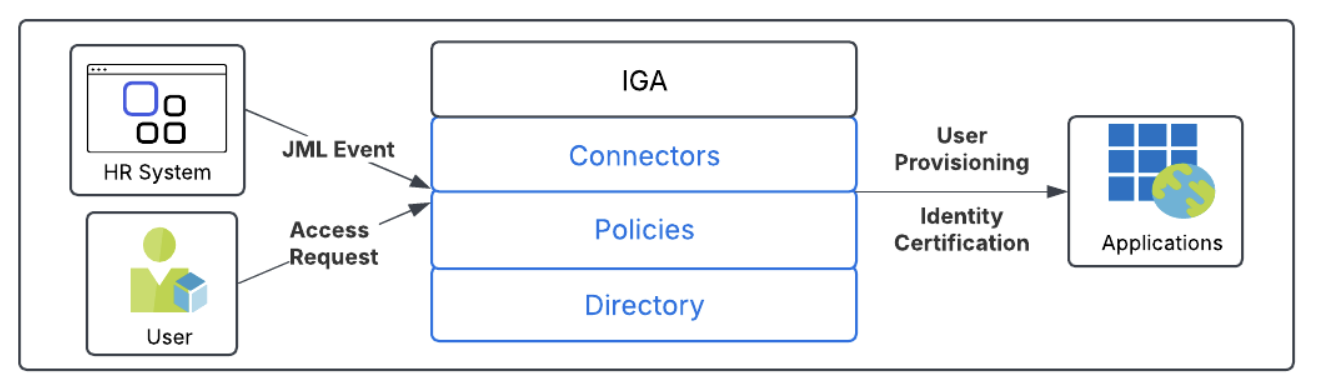

Comment fonctionne l'IGA ?

Pour ce faire, les solutions IGA comprennent généralement des fonctionnalités telles que le provisionnement des utilisateurs, par exemple pour les opérations de jonction/déplacement/départ (JML), et la mise en corrélation des utilisateurs à partir de sources faisant autorité telles que les systèmes de ressources humaines (RH) avec leurs identités numériques respectives. Les solutions IGA comprennent également des capacités clés telles que les demandes d'accès en libre-service, la gestion des droits d'accès et les certifications d'accès (également appelées examens d'accès des utilisateurs)

Description de la pile IGA :

- Un annuaire, qui contient les informations sur l'utilisateur provenant du système RH, les identités de l'utilisateur sur les systèmes et les applications, et d'autres informations

- Politiques, qui mettent en correspondance les utilisateurs avec les identit és d'application, autorisant les utilisateurs aux applications

- Connecteurs, programmes qui communiquent avec les sources d'utilisateurs et les magasins d'identités

- L’IGA exécute ces opérations clés :

- Op s de provisionnement d'utilisateurs bas s sur des s JML qui sont lanc s par le syst source de l'utilisateur

- Op s de provisionnement d'utilisateurs bas s sur les demandes d'acc ès approuv ées

- Certification d'identité basée sur un calendrier ou en réponse aux événements JML

Les solutions IGA autonomes manquent généralement de fonctionnalités telles que le Single Sign-On (SSO) et l'authentification multifacteur (MFA), qui sont généralement incluses dans les solutions Identity Access Management.

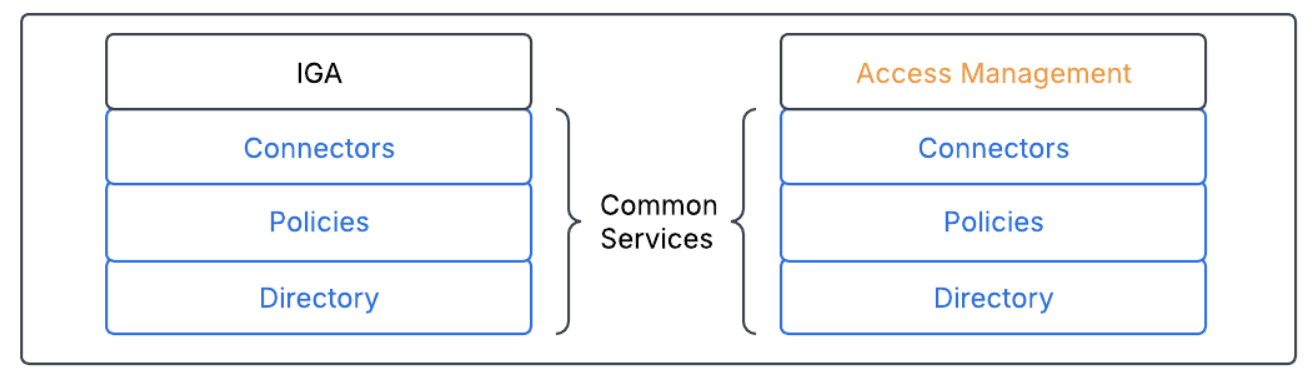

Chevauchement entre la gestion des accès et l'IGA

Lorsqu'on les compare côte à côte, il est clair que les solutions IGA et de gestion des accès autonomes ont des services communs.

Les deux solutions nécessitent un annuaire ou une base de données, des politiques pour contrôler quels utilisateurs ont les niveaux d'accès appropriés aux systèmes, applications et connecteurs pour effectuer des opérations d'identité sur ces systèmes et applications.

Par exemple, la solution IGA gère un utilisateur, Morgan Smith. La solution IGA provisionne l'identité en tant que M.Smith@yourmail.com à une application SaaS. La solution de gestion des accès doit utiliser la même identité pour Single Sign-On (SSO) de l'utilisateur à l'application SaaS.

Le modèle

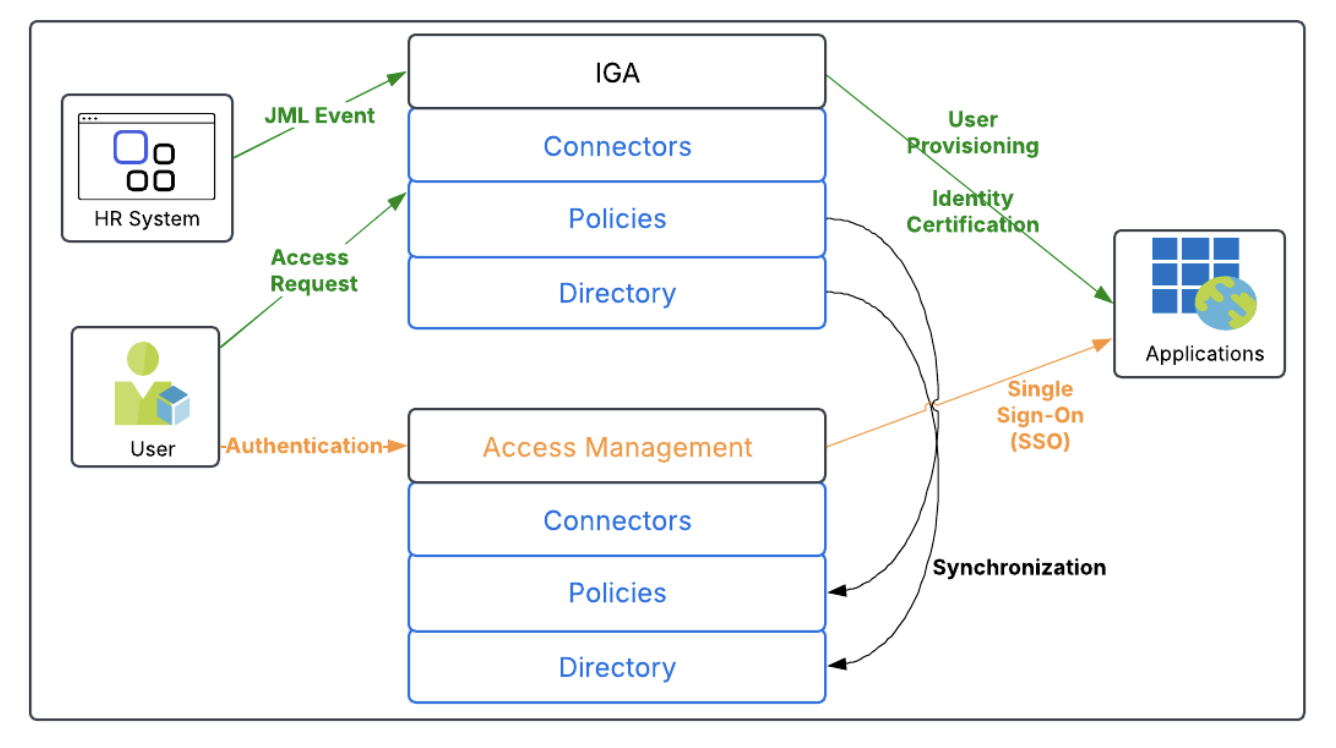

Le modèle disparate d'IGA est utilisé lorsque la solution IGA n'utilise pas les services qui font partie de la solution de gestion des accès, comme illustré ci-dessous.

Plusieurs différences et complications importantes existent entre le modèle disparate et le modèle convergé.

- Comme il n'y a pas de services communs dans le modèle disparate, la solution de gestion des accès et la solution IGA doivent être administrées séparément.

- Les identités provisionnées dans la solution IGA doivent être dupliquées dans la solution de gestion des accès.

- Les politiques concernant les utilisateurs qui ont accès à quelles applications doivent être synchronisées du système IGA au système de gestion des accès

- Les connecteurs de la solution IGA ne sont pas partagés avec la solution de gestion des accès, de sorte que chaque solution doit être intégrée séparément aux applications gérées.

Qu'est-ce qu'une solution IGA convergée\u00a0?

Le modèle convergé pour l'IGA utilise des composants et des services qui sont partagés avec les composants de gestion des accès de la pile IAM. Il en résulte des avantages tels que:

- Plateforme unique pour le provisionnement de la gouvernance, les certifications de demandes d'accès et les flux de travail

- Int transparente des syst s RH, des applications et de l'infrastructure

- L'identité comme panneau de contrôle central pour la sécurité et la productivité

Un exemple de ce modèle est illustré ci-dessous.

En utilisant ce modèle, les composants communs, y compris le répertoire et les politiques, sont utilisés à la fois par l'IGA et les solutions de gestion des accès. Une seule connexion à la source des utilisateurs (par exemple, le système RH) est nécessaire. Aucune orchestration n'est requise entre l'IGA et les composants de gestion des accès, car les deux solutions utilisent des services communs.

Avantages du modèle IGA convergé

Le modèle convergé de l'IGA présente plusieurs avantages par rapport au modèle disparate de l'IGA.

- D de mise en valeur plus rapide : R la complexit du d t et de la maintenance des deux solutions. Exp d'utilisateur am : R le temps de latence pour les utilisateurs qui obtiennent l'acc ès pendant les op s JML.

- Visibilit et contr unifi és : L'utilisation d'une pile de composants s p dans le mod disparate augmente la surface d'attaque pour les deux composants IAM, ce qui augmente les risques de s .

- Politiques cohérentes dans tous les environnements: Le modèle convergé simplifie la gestion des accès, ce qui réduit les erreurs et améliore la fiabilité.

- Position de sécurité plus forte: Ceci réduit le risque de sur-provisionnement et de comptes orphelins.

- Automatisation : Cela rationalise les certifications et la préparation à l'audit

- Évolutivité: Cela facilite la croissance du modèle avec l'entreprise et l'adaptation aux changements.

Comment démarrer avec une approche convergée

- Capacités clés à prendre en compte lors de l'évaluation d'une solution IGA convergée

- Recherchez des plateformes qui offrent une IGA intégrée, une gestion des accès et une automatisation.

- Tenez compte du co total de possession (TCO), y compris la facilit de d t, le d de mise en valeur et la maintenance continue

- Tenez compte des besoins et des cas d'utilisation futurs, y compris un nuage hybride, l'extension des applications et une main-d' en croissance.

Dans un monde o l'identit é est la s , la convergence n'est pas un luxe, c'est une n . Les outils IGA disparates cr t de la complexit , ont un impact sur la productivit et menacent la s . Une solution IGA converg ée offre des politiques unifi ées, une visibilit é centralis ée et des flux de travail automatis és, ce qui se traduit par une meilleure exp érience pour les administrateurs et les utilisateurs finaux, ainsi qu'un TCO inf érieur et une meilleure s curité. Les organisations peuvent également constater qu'une solution converg ée entra îne des co ûts de licence inf érieurs.

Prenez un moment pour évaluer votre pile :

- Vos contrôles de gouvernance, de provisionnement et d'accès sont-ils dispersés dans plusieurs outils?

- Avec quelle rapidité pouvez-vous prouver la conformité ou répondre aux risques d'accès ?

- Votre équipe passe-t-elle plus de temps à gérer les outils qu'à soutenir l'entreprise\u00a0?

Si l'une de ces questions soulève des préoccupations, il est peut-être temps d'explorer une approche IGA convergée. L'approche unifiée d'Okta en matière d'identité est basée sur le modèle IAM convergé décrit ci-dessus, ce qui entraîne un coût total de possession (TCO) inférieur et une sécurité accrue. La solution IGA d'Okta (Okta Identity Governance) repose sur les mêmes composants que les solutions de gestion des accès d'Okta. Pour en savoir plus sur la solution d'Okta pour l'IGA, veuillez consulter les liens ci-dessous.

https://www.okta.com/products/identity-governance/

https://help.okta.com/en-us/content/topics/identity-governance/iga-overview.htm