Une porte ouverte aux attaques

Les attaques basées sur l'identité sont une menace croissante, et chaque organisation est responsable de sa propre protection.

Qu'entendons-nous par là ? Tout comme vous avez une porte et une serrure chez vous, la sécurité des identités protège vos actifs cloud et SaaS : c'est le périmètre externe des actifs de votre organisation. La sécurité des identités consiste à contrôler qui accède à quoi et à vérifier que tous les environnements satisfont aux politiques de l'organisation.

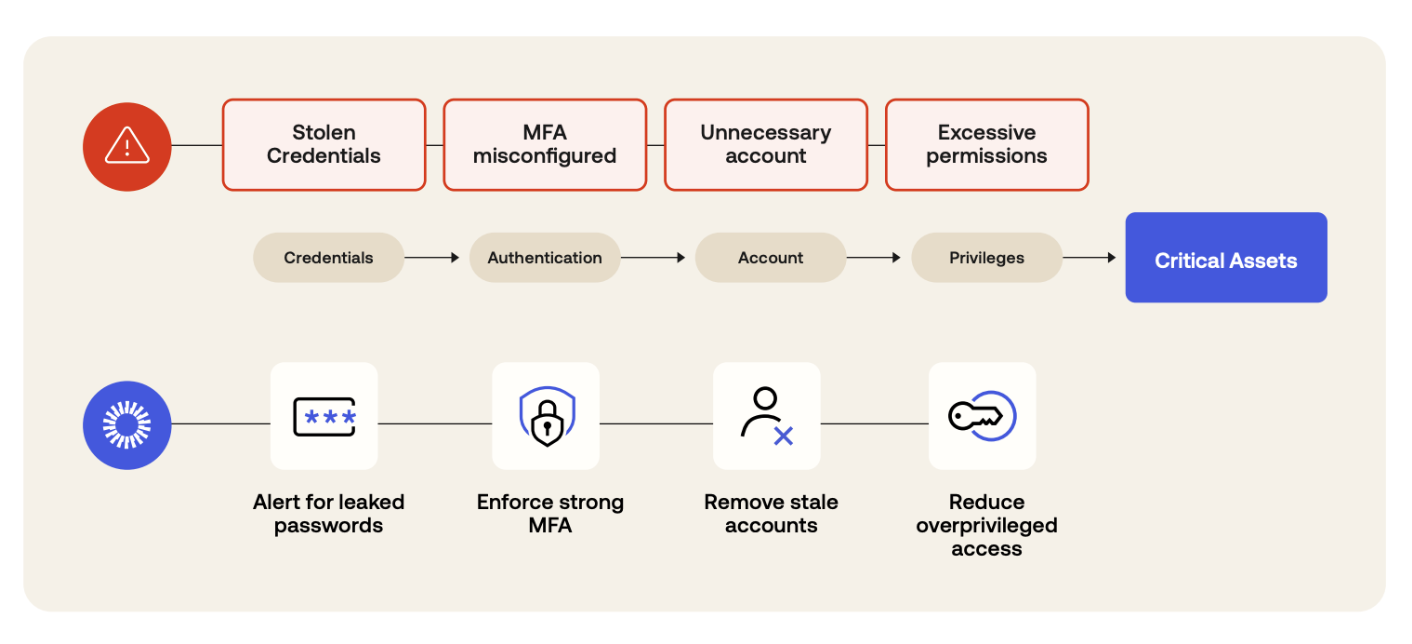

La réduction des risques liés à la sécurité de l'identité devrait être une stratégie essentielle pour protéger les joyaux de la couronne en ligne de votre organisation. Des études montrent que 80 % des attaques d'entreprises impliquaient une forme de informations d'identification compromises l'année dernière. Ainsi, l'identité est le nouveau périmètre de votre organisation et est devenue un point central pour ses menaces de cybersécurité.

Des histoires à dormir debout ? Ou des menaces potentielles ?

Les attaques basées sur l'identité peuvent être internes et externes. Pour vous aider à les comprendre, nous allons vous présenter deux histoires qui illustrent l'importance de la prévention des risques liés à l'identité.

Attaque externe : Authentification avec un mot de passe divulgué

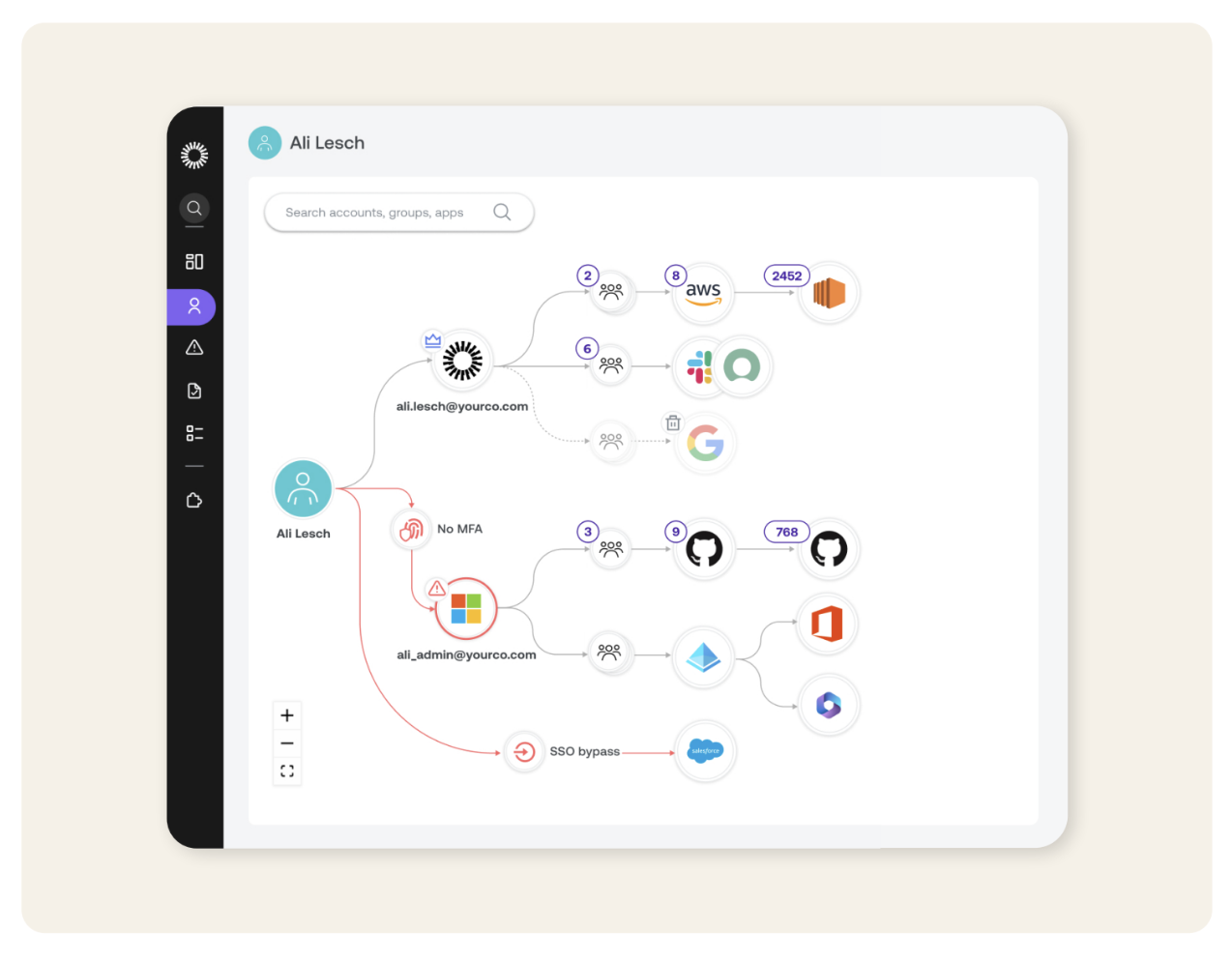

Supposons qu'un attaquant externe possède un mot de passe divulgué d'un compte de fournisseur d'identité (IdP) cloud ayant accès à votre organisation. Ce compte est obsolète : Il y a quelques années, il a été synchronisé par erreur de votre Active Directory sur site vers votre IdP. Personne ne l'a jamais utilisé dans l'IdP cloud. Vous étiez responsable ; vous avez appliqué une politique d'authentification multi-facteurs (MFA). L'année dernière, vous avez exigé que chaque compte s'authentifie avec MFA.

Mais l'attaquant utilise les informations d'identification divulguées et réussit la première étape d'authentification. Ensuite, l'IdP leur demande d'enregistrer leur facteur d'authentification. Ils enregistrent un facteur SMS de numéro virtuel. Avec cela, ils ont accès au compte, ce qui signifie qu'ils ont tous ses privilèges. Dans l'histoire suivante, nous pouvons voir les conséquences.

Quel gâchis. Dans cette histoire, une combinaison de menaces de sécurité d'identité a causé une violation de l'un de vos comptes.

- Prolifération des comptes : La gestion des comptes dans plusieurs IdP et applications SaaS sans vérification d'une source unique de vérité augmente le risque de comptes obsolètes indésirables, d'anciens mots de passe ou de dépenses inutiles dans le cloud. L'augmentation de l'entropie de l'identité augmente également le risque d'exposition au sein de votre organisation.

- Comptes obsolètes : Les comptes inutilisés sont comme des portes abandonnées vers un magasin. Vous n'avez pas besoin de cette porte ? Remplacez-la par un mur.

- Hygiène des mots de passe : Modifiez les mots de passe divulgués dès que possible. Vous devez connaître tous vos comptes et leur exposition et être en mesure de demander des rotations d'informations d'identification lorsqu'une violation se produit.

- Politiques d'enregistrement des facteurs : Vous devriez utiliser des facteurs d'authentification forts et rendre difficile l'enregistrement d'un facteur par une personne non autorisée.

Utilisez les outils Identity Security Posture Management pour prévenir et réduire ces risques. Plus loin dans ce blog, nous vous aiderons à comprendre comment prendre le contrôle de votre jungle d'identités.

Attaque interne : Employé licencié

Imaginez cette menace interne: quelqu'un au sein de votre organisation qui l'attaque. Par exemple, un employé licencié qui veut nuire à l'entreprise ou quelqu'un qui est payé pour de l'espionnage industriel. Il est essentiel de s'attaquer à cette menace, car différents rapports estiment que 60 à 80 % des organisations rencontrent au moins une attaque interne.

Supposez qu'un acteur malveillant ait accès à un compte dans votre organisation. Que peut-il faire avec ? Il peut faire tout ce que le compte est autorisé à faire.

- S'authentifier auprès d'autres comptes avec le Single Sign-On (SSO)

- Lire à partir des référentiels de votre organisation

- Corrompre les données dans le S3 de production

- Fuite des informations personnelles identifiables (PII) des clients

Les menaces internes, comme les attaquants externes, peuvent divulguer vos données les plus sensibles et endommager vos environnements de production.

Pour minimiser ce risque, vous devez appliquer des stratégies d'accès basées sur le moindre privilège: Vos employés ne doivent accéder qu'aux informations dont ils ont besoin. Cela peut réduire le rayon d'explosion en cas de violation. Votre équipe financière ne devrait pas avoir accès à GitHub, et votre équipe de R&D n'a probablement pas besoin d'accéder à Salesforce. Attribuez ces affectations par le biais d'adhésions à des groupes et suivez si les groupes utilisent leurs accès (ce qui peut indiquer un accès obsolète que vous pouvez révoquer). La désactivation de tous les comptes des employés licenciés est une autre étape essentielle pour prévenir les menaces internes.

Sécurité de l'identité : Le nouveau Far West ?

La sécurité de l'identité repose sur l'adage « faire confiance, mais vérifier ». Vous pensez peut-être que vous avez tout sous contrôle. Mais la sécurité n'est jamais totalement hermétique, et les attaquants trouveront une faille à attaquer. Certaines applications ou certains comptes peuvent ne pas être conformes à votre stratégie de sécurité de l'identité, mais vous ne le savez même pas.

La gestion de la posture de sécurité de l'identité permet de mettre en évidence les situations surprenantes dans lesquelles l'état réel diffère de l'état prévu. Nous classons ces cas d'utilisation hors politique en trois catégories : le bon, le mauvais et le laid.

Le bon

Examinons d'abord le bon côté : Vous pouvez avoir des comptes qui ne devraient pas être soumis à la politique standard. Les comptes de secours sont utilisés uniquement lorsqu'ils sont bloqués à l'extérieur du tenant en raison d'une mauvaise configuration. Ils n'ont pas besoin de se conformer à la politique ; ils devraient être accessibles uniquement avec leurs mots de passe complexes et solides et leurs codes de récupération. Il peut également y avoir des situations où les comptes de service nécessitent une politique légèrement différente.

Le mauvais

D'un autre côté, vous pouvez rencontrer des applications pour lesquelles vous avez manqué certaines configurations. Cela peut arriver parce que chaque application a des mises en garde concernant la gestion des identités et des accès (IAM). De plus, les employés sont des humains et peuvent essayer des raccourcis. Parfois, les ingénieurs ou les administrateurs essaieront de « tromper » le système et de conserver les comptes AWS IAM, par exemple, pour réduire les frictions pour eux-mêmes. Ces cas sont de mauvais connus ou des situations connues où les gens enfreignent les règles.

Le laid

Ensuite, nous avons le laid, ou les scénarios les plus graves, dans lesquels les applications laissent une URL particulière, ou une porte dérobée, qui permet aux utilisateurs de s'authentifier directement à l'application, même avec l'authentification unique (SSO). Ceux-ci créent des contournements SSO qui augmentent le risque d'une attaque d'identité. Un autre cas serait que la plage d'IP dans les « IP de bureau » est trop grande, vous exposant à tous les serveurs en Amérique du Nord.

Vous voulez suivre tous ces cas, en être conscient et décider comment remédier aux risques les plus critiques.

Entre vos IdP et vos applications les plus importantes, la quantité de données que vous devez suivre et gérer est écrasante. Toutes les applications ne sont pas accessibles ou lisibles pour l'équipe de sécurité, et les frictions organisationnelles sont naturelles. De plus, chaque application nécessite l'identification de ses particularités, qu'une politique d'authentification par défaut unique vous expose à un risque ou des privilèges surprenants qui ne vous sont pas explicitement visibles.

Le mieux : Okta Identity Security Posture Management

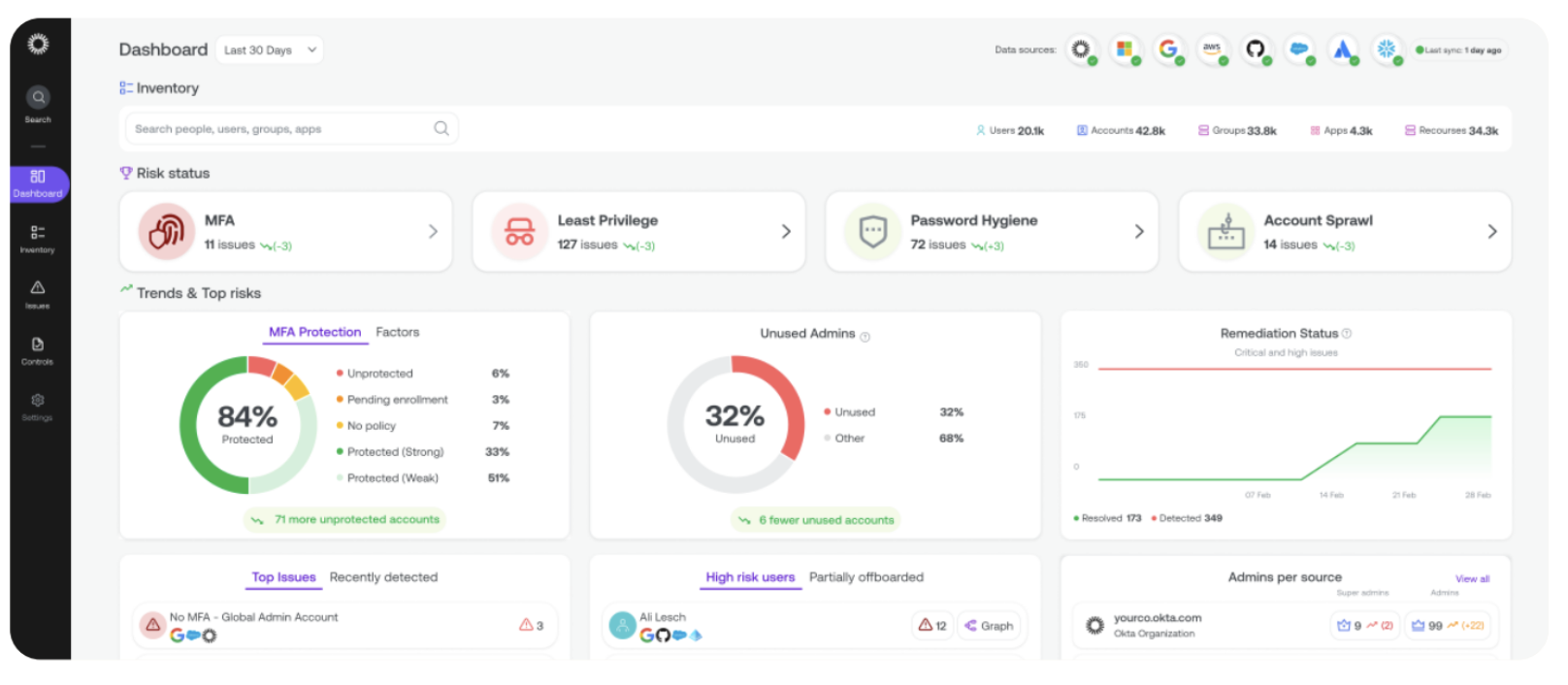

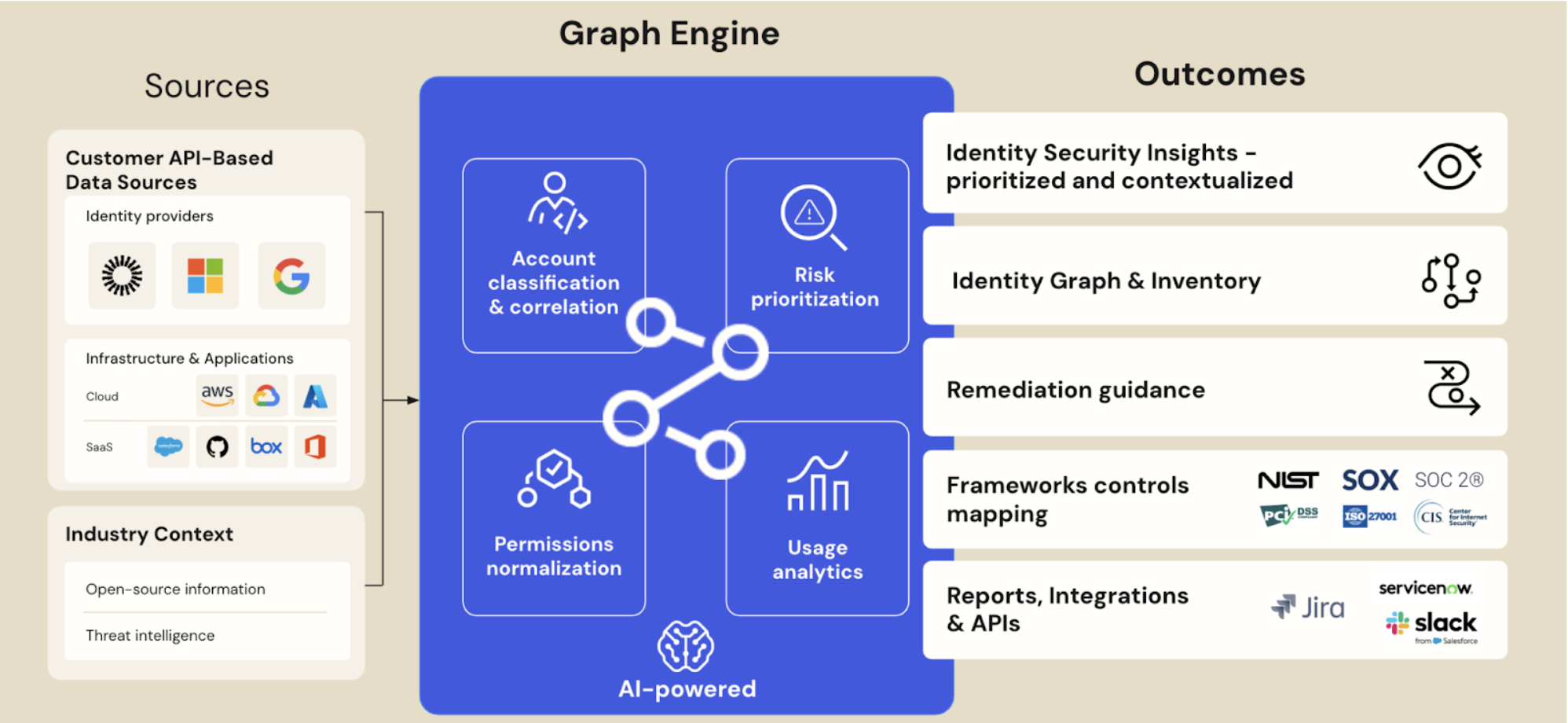

Okta Identity Security Posture Management identifie vos plus grands risques d'identité, offre une visibilité inégalée, des mesures correctives priorisées et une validation continue de votre posture de sécurité d'identité.

Okta Identity Security Posture Management peut vous aider à :

- Découvrez l'état réel de l'authentification multifacteur (MFA): Consultez les politiques MFA existantes qui ne sont pas telles qu'elles sont prévues et vous aident à suivre l'utilisation de facteurs d'authentification forts par rapport aux faibles.

- Détecter les employés licenciés avec un accès actif: Évitez la menace interne en utilisant notre détection « partiellement désactivée ».

- Classifiez vos comptes : Notre classificateur basé sur l'IA vous aide à suivre vos informations non publiques (INP) dans un seul endroit et à contrôler la posture de vos comptes de service avec une gestion appropriée.

- Observez vos identités dans un seul endroit : Utilisez l'inventaire pour voir les comptes, les groupes, les accès et les applications dans un seul inventaire. Filtrez-les par vos requêtes et trouvez vos réponses dans différentes applications dans une seule console.

Okta Identity Security Posture Management est conçu pour fournir une analyse approfondie de la posture axée sur l'identité qui se connecte à votre infrastructure et se concentre sur des résultats exploitables.

Les fonctionnalités clés de la solution sont les suivantes :

- Intégrations simples : Okta Identity Security Posture Management collecte les données de vos fournisseurs de cloud. Il s'agit d'une intégration sécurisée, en lecture seule et sans agent qui prend quelques minutes pour se connecter à chacun. Nous transformons la terminologie unique et les mises en garde en un ensemble de tableaux en langage commun accessible dans la vue d'inventaire unifiée.

- Classification des comptes : La classification de la nature de chaque compte nous aide à détecter sa classification appropriée et à éviter les faux positifs.

- Liaison de personnes : Nous trouvons des corrélations entre les comptes et les regroupons comme étant la même personne. Cela nous aide à trouver les licenciements partiels lorsqu'ils se produisent.

- Chemins SSO automatiques et évaluation MFA réelle : Nous vous aiderons à trouver les authentifications hors chemin (contournements SSO) grâce à nos corrélations SSO. Cette fonctionnalité nous permet également de vous montrer l'état MFA réel de chaque compte.

- Moteur de problèmes : Toutes les données de l'inventaire d'identité sont intégrées à notre moteur de détection de sécurité, qui trouve les problèmes de sécurité d'identité les plus critiques.

L'identité, clé de la sécurité Vous pouvez agir dès aujourd'hui pour prévenir la prochaine attaque basée sur Internet En savoir plus sur Okta ISPM ici.