L'accès anticipé pour Secure SaaS Service Accounts, une nouvelle fonctionnalité d'Okta Privileged Access, est désormais disponible. Avec cette nouvelle fonctionnalité, nous visons à aider les clients à protéger les comptes de service dans une organisation grâce à la prise de contrôle des comptes, à la gestion des coffres-forts et aux rotations de mots de passe.

Qu'il s'agisse de comptes de service, partag és ou break-glass, les équipes de s curit é et informatiques peuvent prendre le contr ôle des comptes non f d r d r s dans l'environnement SaaS d'une organisation et les g r comme faisant partie de leur position d'identit é plus large.

Continuez votre lecture pour en savoir plus sur les comptes de service et leur contribution à la prolifération des identités, ainsi que sur la nouvelle solution d'Okta.

Que sont les comptes de service?

Peu importe le secteur ou la taille, les entreprises utilisent aujourd'hui des dizaines, voire des centaines, d'applications basées sur le cloud. Et au sein de l'organisation, il y a des personnes (ou des machines) désignées pour gérer ces applications ou tâches pour l'entreprise.

Un compte est créé pour gérer un processus ou une tâche, et l'organisation peut l'appeler :

- Compte de service

- Compte partagé

- Compte Break-glass

- Compte administrateur

- Compte privil

- Compte local

Un compte de service détient souvent des privilèges qui permettent un accès étendu aux ressources du système, localement ou sur un domaine. Vous pouvez commencer à comprendre pourquoi un justificatif d'identité compromis pour l'un de ces comptes pourrait entraîner des dommages catastrophiques pour une organisation.

Comptes non fédérés et prolifération des identités

La prolifération des identités est un problème auquel les organisations sont confrontées aujourd'hui en raison de la prolifération des applications. Au fur et à mesure que les administrateurs provisionnent des applications, les comptes de service créés ne sont pas liés à l'identité d'un utilisateur spécifique.

Comme ils n'appartiennent pas à un utilisateur spécifique, ces comptes ne peuvent pas être fédérés. Cela oblige les équipes informatiques et de sécurité à trouver une solution pour le provisionnement, l'authentification, les politiques d'accès, la conformité, etc. Ces comptes sont souvent mal gérés et posent un problème de sécurité et de visibilité.

Défis de sécurité et points de douleur

Les équipes essaient plusieurs solutions pour gérer ces types de comptes.

Solution potentielle: Utilisez un outil de gestion des mots de passe pour stocker les comptes.

Point sensible : Tout le monde n’a pas forcément accès à cet outil, et il pourrait ne pas fournir les fonctionnalités nécessaires à une gestion holistique.

Solution potentielle : Utiliser un processus manuel, comme une feuille de calcul ou un document.

Point sensible : Les processus manuels sont longs, non s et non volutifs.

Solution potentielle : Utilisez un coffre-fort Privileged Access Management (PAM) pour stocker les justificatifs d'identité.

Point sensible : Avec une autre solution PAM, un administrateur devra utiliser plusieurs connecteurs : un connecteur d'application avec Okta pour le SSO/la f d ration, puis un deuxi connecteur d'application avec le fournisseur PAM. L'administrateur devrait configurer des politiques travers de multiples solutions, en choisissant, en adoptant et en inscrivant les utilisateurs finaux un autre facteur de haute assurance.

Quelle que soit l'option utilisée, il existe des compromis en matière de sécurité et d'efficacité, jusqu'à présent.

Sécurisation des comptes de service avec Okta

Secure SaaS Service Accounts aidera les clients à résoudre tous les problèmes liés à la gestion des comptes de service de manière traditionnelle.

Visibilité

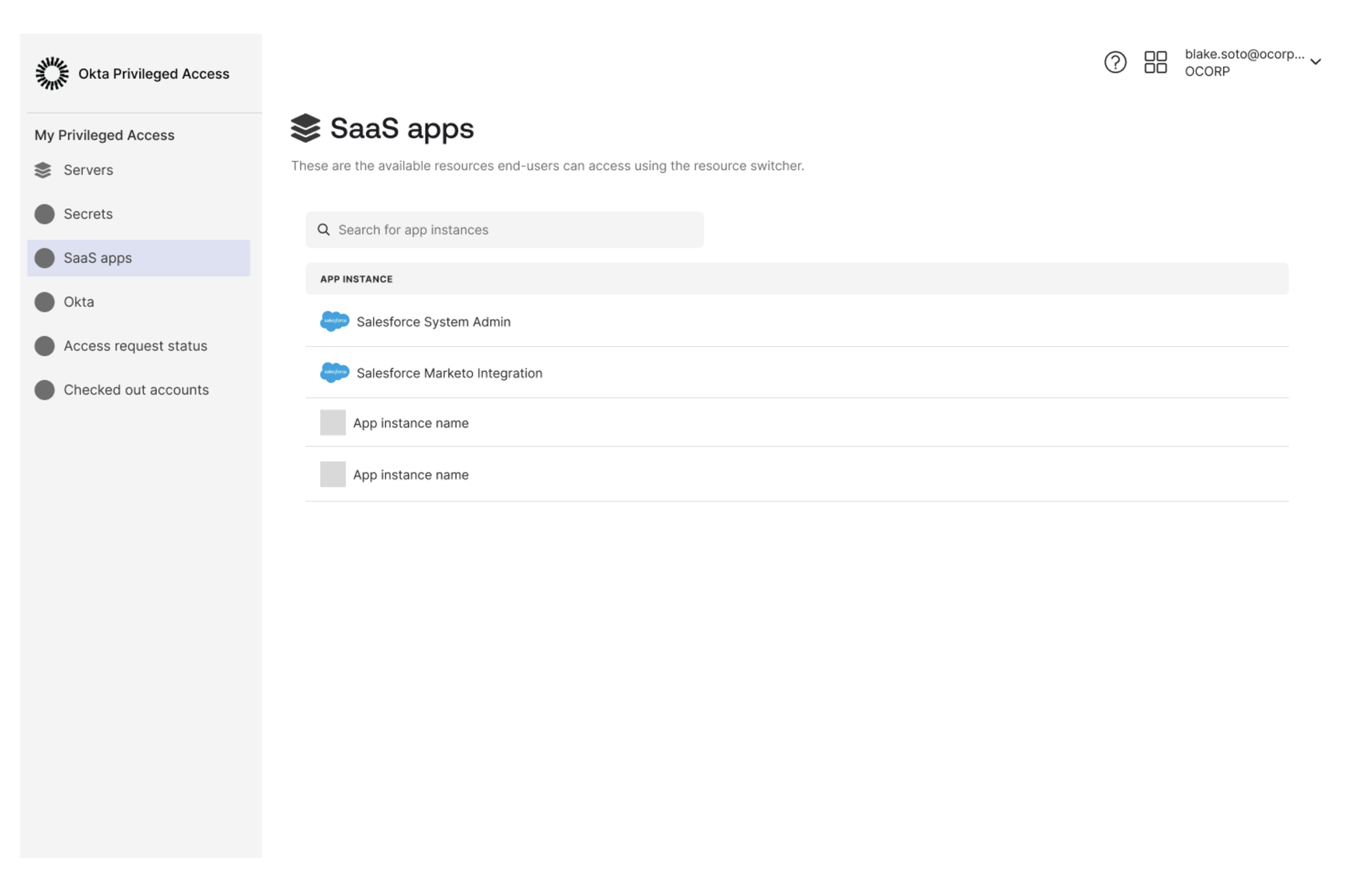

La fonctionnalité offre une nouvelle vue dans la console d'administration Okta pour débloquer la visibilité centralisée des comptes d'application SaaS.

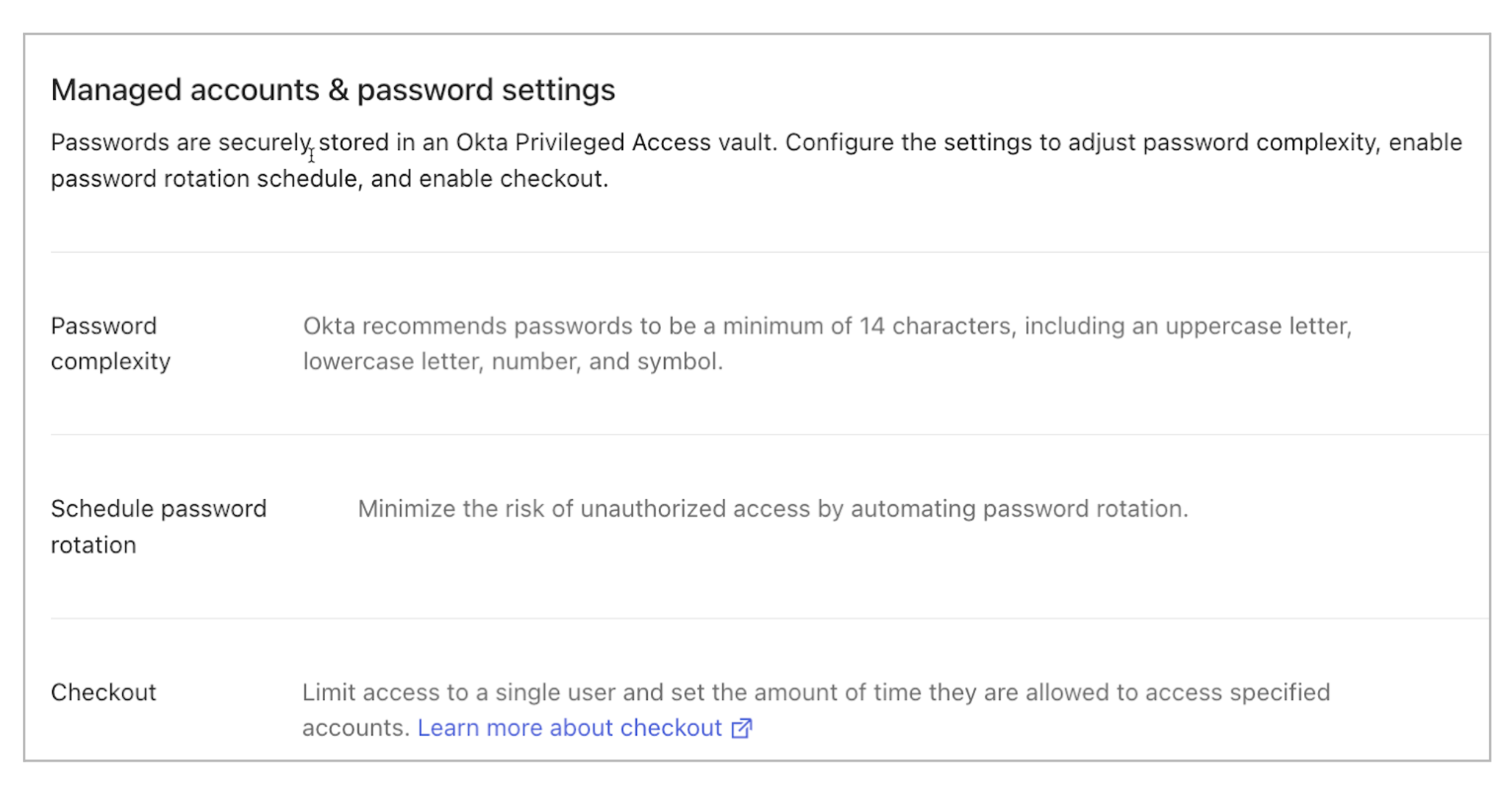

Gestion

Dans Okta Privileged Access, les administrateurs peuvent créer et gérer des politiques d'accès pour les comptes partagés afin de réduire ou d'éliminer les privilèges permanents. Définissez des politiques pour les calendriers de rotation et pour garantir qu'un seul utilisateur a accès à un compte à la fois.

Governance

Les administrateurs peuvent créer des approbations à plusieurs niveaux entre les applications, les propriétaires de ressources et les personnalités de sécurité.

Mise en coffre-fort

Protégez les informations d'identification des comptes partagés dans Okta Privileged Access Secrets Vault.

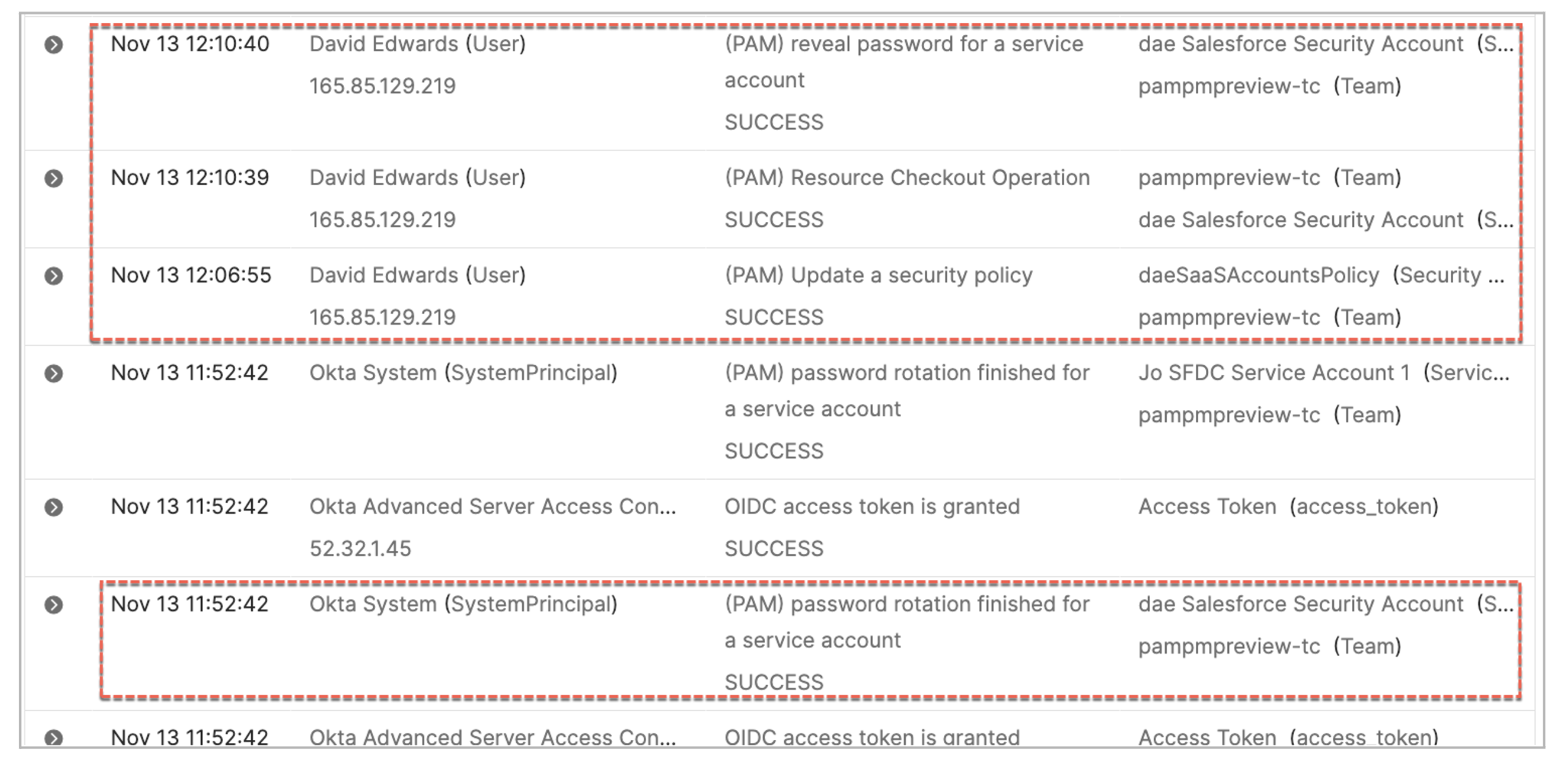

Responsabilit

Savoir qui a eu acc ès un compte dans une p d sp ifique.

Propriété

Attribuer des propriétaires de ressources aux comptes partagés.

Expériences intégrées avec une plateforme d'identité unifiée

Les avantages de l'unification de vos solutions d'identité entre Identity and Access Management, Identity Governance and Administration et les cas d'utilisation PAM vont au-delà de la consolidation des fournisseurs. Okta Workforce Identity Cloud offre des outils et des expériences profondément intégrés à travers ces cas d'utilisation avec l'identité au centre. Avec Okta, vous disposez d'un vaste réseau d'intégration, vous permettant de découvrir, de gérer et de gouverner les comptes partagés, de service et privilégiés à travers les applications d'entreprise pour une sécurité renforcée.

Secure SaaS Service Accounts dans Okta Privileged Access prend en charge de nombreuses int s pr s :

- Salesforce

- Google Workspace

- Microsoft Office 365

- ServiceNow UD

- Zendesk

- NetSuite (Oracle)

- Coupa

- ShareFile (Citrix)

- Snowflake

- Cisco Webex Meetings

- Salesforce.com (ID f )

- SuccessFactors

- Atlassian Confluence Cloud

- 15five

- Workplace by Facebook

- Better Stack

- Outsystems v.598

- Rationaliser l'IA

- RightScale

- TOPdesk Person par FuseLogic

- TOPdesk Operator by FuseLogic

- Salesforce.com (Nonprofit)

D'autres connexions sont testées et ajoutées quotidiennement. Contactez notre équipe dès aujourd'hui pour programmer une démonstration et voir comment vous pouvez commencer à gérer vos comptes de service avec Okta afin de prendre le contrôle de la prolifération des comptes.