Lorsqu'une violation potentielle devient une menace concrète, la rapidité et l'efficacité de votre réponse sont importantes. Selon IBM, le coût moyen d'une violation de données en 2023 était de 4,45 millions de dollars , soit une augmentation de 15 % par rapport aux trois années précédentes. L'identité est essentielle pour prévenir ces conséquences coûteuses, et elle peut jouer un rôle puissant dans la détection et l'atténuation des attaques si de mauvais acteurs pénètrent dans des systèmes privés en utilisant des informations d'identification volées.

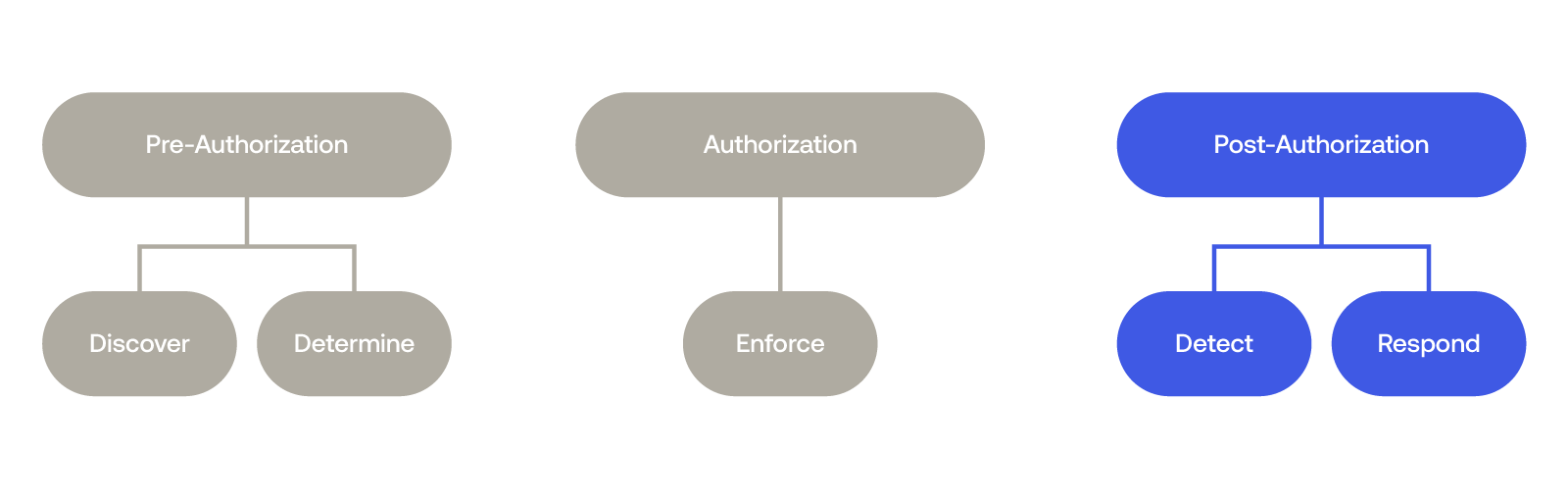

Mais dans de nombreux cas, les responsables de la sécurité et de l'informatique ne prêtent pas suffisamment attention aux mesures de post-authentification nécessaires pour contrecarrer les éventuels attaquants, préférant se concentrer sur l'acte d'authentification. Cette emphase excessive sur le moment de l'attaque ignore les opportunités avant et après l'authentification pour atténuer les dommages et empêcher les attaques de passer à l'étape de l'authentification en premier lieu.

Pour offrir à leurs organisations la défense la plus solide possible contre la marée montante de menaces sophistiquées, les responsables de la sécurité doivent adopter une approche plus holistique de la sécurité basée sur l'identité, une approche qui atténue les menaces avant, pendant et après les attaques basées sur l'authentification.

Aujourd'hui, nous allons nous concentrer sur les mesures de post-authentification que les responsables de la sécurité devraient privilégier afin de maximiser la force de leur sécurité de l'identité : la détection et la réponse aux attaques potentielles.

La nécessité d'une solution unifiée

Certaines organisations gèrent les aspects post-authentification de leur posture de sécurité via un réseau de solutions ponctuelles individuelles axées sur des fonctions spécifiques. Par exemple, elles peuvent utiliser une solution pour les protocoles d'authentification comme l'authentification multi-facteurs MFA et l'authentification unique (SSO), et une solution complètement différente pour la détection et l'atténuation des menaces.

Le problème avec cette approche est que ces solutions ponctuelles s'intègrent rarement les unes aux autres dans la mesure nécessaire pour une gestion holistique des identités et des accès. Lorsque les signaux de menace sont isolés dans différents systèmes et applications (chacun étant géré par une équipe différente et avec des structures d'autorisation différentes), les responsables de la sécurité ne peuvent pas détecter et répondre aux menaces potentielles avec une rapidité suffisante.

Loin d'isoler l'organisation contre les menaces, l'autorité distribuée et les silos d'information inhérents à ces solutions existantes peuvent en réalité exacerber les dommages causés par une violation grave. Une approche unifiée de Workforce Identity résout ce problème en fournissant un moyen complet, intuitif et sécurisé de s'attaquer aux deux priorités de sécurité les plus importantes avant l'authentification.

- Détection rapide des menaces potentielles

- Automatisation des réponses aux menaces potentielles

Une meilleure façon de détecter et de répondre aux menaces potentielles

Une forte atténuation des menaces commence par un plan complet pour détecter et évaluer les menaces dans l'ensemble de l'infrastructure de sécurité d'une organisation. Une approche unifiée de l'Identity offre aux équipes de sécurité et informatiques

- Toolkit complet qui analyse les signaux tiers et propriétaires pour évaluer en permanence les risques dans toute l’entreprise et détecter les menaces potentielles liées à l’identité dès leur apparition

- Scores de risque guidés par l’intelligence artificielle (générés à partir des signaux de risques des différents outils et systèmes) pour déterminer l’intégrité de l’identité des différents utilisateurs et de l’environnement d’entreprise dans son ensemble

- Analyse en temps réel des utilisateurs à risque, des violations d’accès et des erreurs de configuration potentielles donnant lieu à des vulnérabilités

Une fois qu’une menace potentielle est détectée, les responsables de la sécurité ont besoin d’une stratégie de réponse automatisée capable d’arrêter les violations potentielles dans leur élan. Une approche unifiée de l'Identity offre aux équipes de sécurité et informatiques

- Gestion automatisée des risques pour l’ensemble des utilisateurs, applications et terminaux afin de pouvoir prendre des décisions contextuelles instantanées concernant la révocation de l’accès

- La possibilité de déconnecter universellement les utilisateurs en fonction des signaux de risque

- Options MFA progressives qui correspondent à un risque élevé

- Mesures de réponse SecOps rationalisées et automatisées, y compris les examens d'accès

Avec Okta

Okta Workforce Identity Cloud unifie la gestion de la sécurité numérique dans tous les aspects de l'Identity, y compris la détection et la réponse aux menaces potentielles. Vous souhaitez en savoir plus ? Consultez nos blogs sur la réponse unifiée à la sécurité auth et pre-auth.