Une protection d'identité robuste commence avant que les attaquants n'atteignent votre porte d'entrée numérique.

L'identité est le vecteur d'attaque le plus courant pour les acteurs malveillants qui cherchent à accéder de manière inappropriée à des informations sensibles. Plus de 80 % des violations découlent d'une forme quelconque d'utilisation abusive des informations d'identification, ce qui fait de la tâche d'authentifier de manière fiable l'identité une préoccupation essentielle pour les responsables de la sécurité dans tous les secteurs.

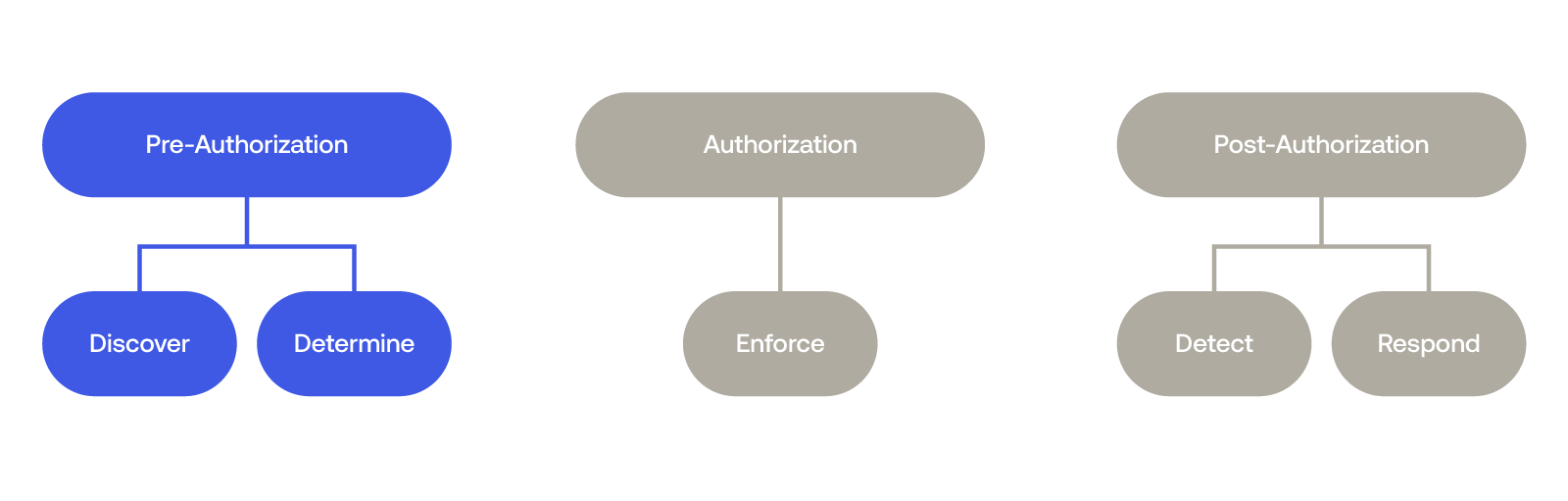

Mais dans de nombreux cas, les responsables de la sécurité et de l'informatique limitent leur concentration à l'acte d'authentification, limitant ainsi leur fenêtre d'opportunité pour contrecarrer les futurs attaquants au moment de l'attaque. Et, bien que l'application soit au cœur de toute stratégie de sécurité robuste, cette emphase excessive sur le moment de l'attaque ignore les opportunités d'atténuer les dommages et de prévenir les attaques avant et après l'authentification.

Pour offrir à leurs organisations la meilleure défense possible contre les menaces sophistiquées, les responsables de la sécurité doivent adopter une approche plus holistique de la sécurité basée sur l’identité, qui atténue les menaces avant, pendant et après les attaques basées sur l’authentification.

Ce blog se concentre sur les mesures de pré-authentification que les responsables de la sécurité doivent privilégier afin de maximiser la force de leur posture de sécurité de l'identité : la découverte des vulnérabilités et la détermination d'un accès approprié.

Pourquoi changer : La nécessité d'une solution unifiée

Lorsque les responsables de la sécurité traitent pleinement les aspects de pré-authentification de la sécurité de l’identité, ils peuvent obtenir une meilleure visibilité globale et découvrir les lacunes de leur posture de sécurité. Cela permet une approche proactive de la sécurité de l’identité avant qu’une attaque ne devienne une violation.

Certaines organisations gèrent ces responsabilités à l'aide d'un ensemble de solutions ponctuelles individuelles. Cependant, cette approche ajoute de la complexité et des frictions opérationnelles à la tâche de sécurisation des données et des ressources. Loin d'isoler l'organisation d'une menace, l'autorité distribuée et les silos d'information inhérents à ces solutions ponctuelles multiplient les failles que les mauvais acteurs peuvent exploiter.

Une approche unifiée de Workforce Identity minimise les vulnérabilités en offrant un moyen complet, intuitif et sécurisé de s'attaquer aux deux priorités de sécurité les plus importantes avant l'authentification :

- Découverte des vulnérabilités

- Déterminer l'accès approprié

Une meilleure façon de découvrir les lacunes et de déterminer l'accès

Une gestion solide des risques commence par une pleine conscience de l’origine du risque et des vulnérabilités qu’il pourrait exploiter. Une approche unifiée de l'Identity offre aux équipes de sécurité et informatiques

- Visibilité et contrôle holistiques de la posture d'identité de l'organisation, permettant une approche stratégique plus forte et plus rapide de la gestion des risques.

- Un contexte essentiel et des informations exploitables pour les processus de correction.

- Intégration simplifiée avec d'autres composants de la pile technologique et de sécurité (y compris les magasins d'identités, les applications et les ressources), ce qui élimine les silos d'informations et expose les erreurs de configuration qui doivent être corrigées.

- Sécurité renforcée pour les organisations et facilité d'utilisation pour les utilisateurs et les administrateurs.

Une fois que les vuln\[UNK]rabilit\[UNK]s sont mises en lumi\[UNK]re, la bonne solution d'identit\[UNK] devrait simplifier le processus de d\[UNK]termination des niveaux d'acc\[UNK]s s\[UNK]curis\[UNK]s d\[UNK]s la conception. Une approche unifi\[UNK]e de l'identit\[UNK] permet aux \[UNK]quipes de s\[UNK]curit\[UNK] et informatiques de :

- Détermination des politiques et des contrôles d’accès sécurisés dès la conception qui sont nécessaires pour bénéficier d’une authentification forte, d’un accès à privilèges et de la gouvernance dans toute la pile technologique et pour tous les collaborateurs

- Maintenez une norme de moindre privilège pour tous les utilisateurs, en empêchant le provisionnement grossier ou les configurations d'accès de droit de naissance qui sur-autorisent les niveaux d'accès.

- Configuration de l’accès à privilèges à partir d’une source fiable unifiée

Avec Okta

Okta Workforce Identity Cloud (WIC) unifie la gestion de la sécurité numérique dans tous les aspects de l’identité, y compris la découverte exhaustive et la correction des lacunes dans la posture d’identité.

Pour plus d'informations sur les autres étapes de la protection contre les menaces, consultez nos blogs sur la réponse unifiée à la sécurité auth et post-auth.