Okta effectue des dizaines de milliards d’authentifications valides par mois, tout en bloquant des milliards de demandes malveillantes. Avec Identity Threat Protection (ITP), Okta étend désormais cette protection au-delà de l’authentification initiale pour aider à sécuriser l’ensemble du cycle de vie de l’identité. Les détections d’ITP sont plus intelligentes, car elles sont continuellement améliorées par les informations pertinentes provenant de l’ensemble de l’écosystème Okta. Pour démontrer la profondeur d’analyse et l’impact d’ITP, nous aborderons trois sujets principaux dans cet article :

- Pourquoi utiliser ITP et comment fonctionne la solution

- Avantages, statistiques à l’appui, dont bénéficient les clients l’ayant déjà adopté

- Recommandations d’experts pour exploiter tout le potentiel d’ITP

Pourquoi la protection de l’identité ne peut pas s’arrêter à la connexion

En tant que principal fournisseur d’identité, Okta est idéalement positionné pour identifier les tactiques, techniques et procédures (TTP) émergentes utilisées dans les attaques d’identité. Les acteurs malveillants emploient diverses TTP qui reposent sur l’utilisation d’identifiants compromis, d’une infrastructure de phishing sophistiquée, de tokens d’identité volés et d’autres méthodes.

Implémenter des authentificateurs résistants au phishing sécurise le flux d’authentification et empêche le vol de tokens de session lors de la connexion. Toutefois, cette mesure ne protège pas contre les scénarios où les tokens sont volés après l’authentification. Les sessions actives peuvent être détournées à tout moment, même lorsque les utilisateurs ne les utilisent pas. À mesure que les adversaires font évoluer leurs TTP, les identités des utilisateurs elles-mêmes peuvent également être compromises. ITP comble ces lacunes de sécurité en introduisant les fonctionnalités suivantes :

- Évaluation du risque de session – Évalue en continu les actions effectuées pendant une session utilisateur active, en vérifiant la conformité avec les politiques d’accès et en s’assurant qu’elle est utilisée par le propriétaire légitime du compte.

- Évaluation du risque utilisateur – Évalue en permanence les activités associées à un utilisateur (même lorsque l’utilisateur n’a pas de session active) pour s’assurer que l’identité de l’utilisateur n’est pas compromise.

- Configuration de réponses automatisées – Permet aux administrateurs IT et sécurité de configurer des réponses automatisées pour atténuer les menaces détectées.

Risque de session : protection en temps réel contre le détournement de session

Le concept de « risque de session », introduit dans le cadre d’ITP, permet une surveillance continue du niveau de risque lié à la session active d’un utilisateur. Ce risque fluctue au cours d’une session. Par exemple, considérez la chronologie ci-dessous de Taylor.

8h30 (T1) : Début de la session

Taylor commence sa journée au bureau et se connecte à son compte professionnel à l’aide d’un authentificateur résistant au phishing, comme Okta FastPass. ITP détermine que le risque de session est faible, car elle se connecte à partir d’un réseau connu, d’un terminal connu et utilise un authentificateur résistant au phishing.

10h45 (T2) : Changement de lieu en milieu de session

Taylor, qui a commencé sa session depuis les locaux principaux de son entreprise, se rend chez un client pour continuer son travail. ITP détecte le changement de localisation pendant une session active, réévalue les politiques d’accès et lui envoie une demande d’authentification MFA. Taylor répond à l’invite d’authentification et continue son travail.

12h15 (T3) : Détection d’une compromission de session et réponse à l’incident

Par le biais d’un e-mail de phishing, un attaquant amène Taylor à télécharger un malware sur son terminal. Il capture son cookie de session et essaie de l’utiliser depuis son infrastructure pour usurper l’identité de Taylor. ITP détecte que la session a été compromise et effectue immédiatement une déconnexion via la fonction Universal Logout, révoquant ainsi la session et rendant inutilisable le cookie de session volé. Pendant ce temps, Taylor se réauthentifie, établit une nouvelle session et poursuit son travail.

Comme vous pouvez le constater, Okta a empêché le cyberadversaire d’utiliser illicitement le token de session volé, tout en offrant une expérience simple et fluide à l’utilisateur final. Toutes ces mesures de protection ont été orchestrées par ITP d’Okta, qui contribue à ce que les sessions utilisateur actives soient conformes aux politiques d’accès de l’entreprise tout au long du cycle de vie de la session.

Comment le risque de session est-il évalué ?

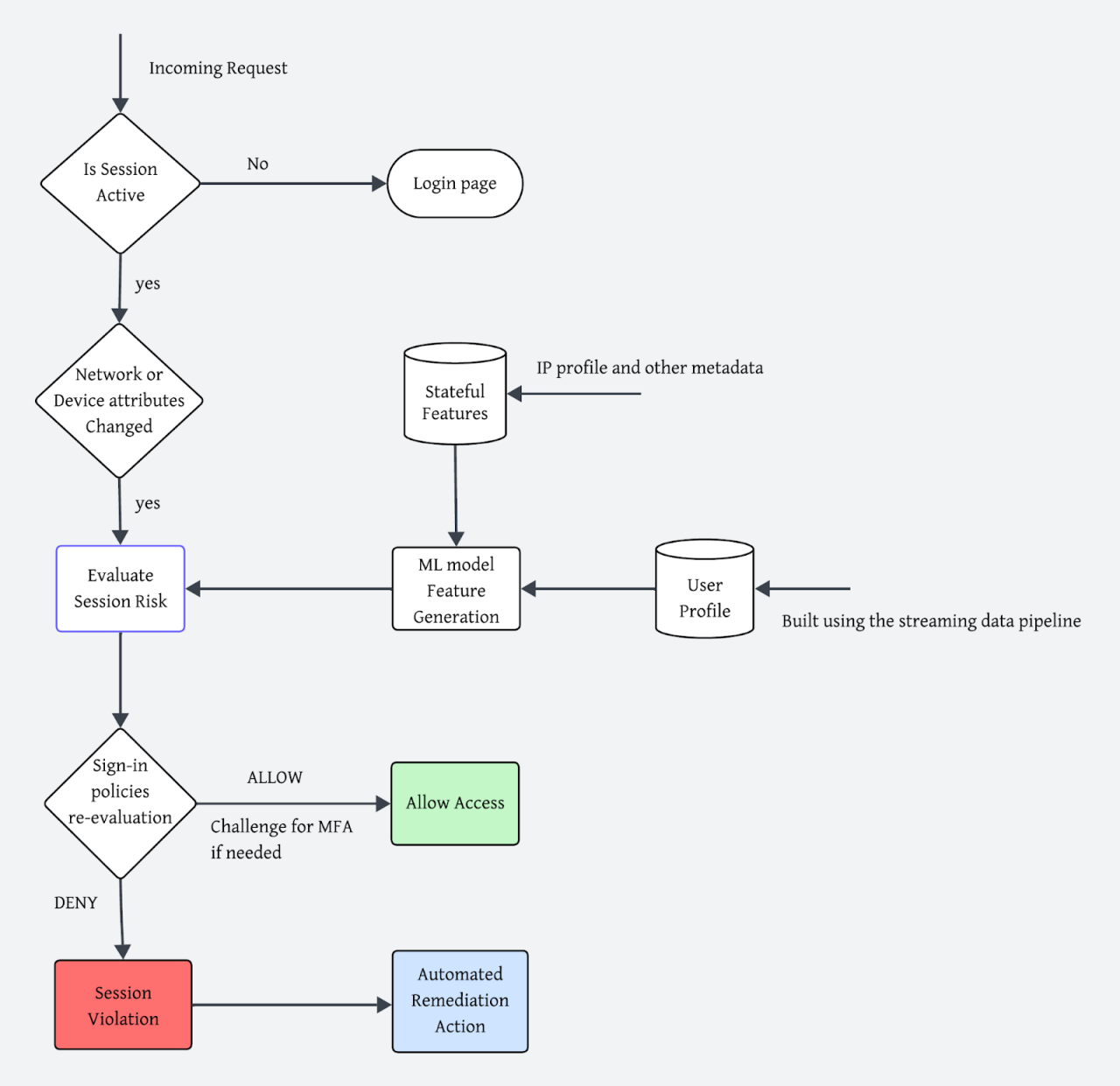

ITP évalue en permanence le niveau de risque d’une session (IdP) Okta active. Si le réseau ou les attributs du terminal changent pendant une session, ITP détermine que le contexte de la session a changé. Il évalue ensuite le risque de session en exécutant des modèles de machine learning et des analyses heuristiques ciblées pour déterminer le niveau de risque de session : faible, moyen ou élevé.

Le changement de contexte de session déclenche une réévaluation de la politique de session globale et des politiques de connexion aux applications. Il utilise le niveau de risque de la session pour déterminer si une action est nécessaire pour se conformer aux politiques définies. Si la réévaluation de la politique se conclut par un refus d’accès ou si l’utilisateur ne répond pas à la demande MFA requise par la politique, ITP traite l’événement comme une « défaillance » et applique les actions d’atténuation configurées dans les paramètres de protection de session.

Résultat

Entre le 15 octobre 2025 et le 15 novembre 2025, une période de 30 jours :

- Changements de contexte de session – ITP a détecté environ 6 millions de changements de contexte de session.

- Défaillances lors de la réévaluation des politiques – Sur le nombre total de réévaluations déclenchées par les 6 millions de modifications de contexte, environ 5 000 défaillances ont été identifiées par ITP comme présentant un risque de session élevé.

- Sessions Okta corrigées – Les clients ITP ont corrigé plus de 1 000 sessions Okta (IdP) potentiellement à risque immédiatement par le biais d’actions automatisées (soit en envoyant une demande MFA au sein de l’application, soit en révoquant la session).

- Sessions d’applications corrigées – Les clients ITP ont révoqué plus de 6 000 sessions d’applications potentiellement à risque à l’aide des actions automatisées.

- Actions supplémentaires – Les clients ITP ont effectué l’action supplémentaire de lancer un workflow au moins 250 fois.

Ces statistiques montrent non seulement l’ampleur des détections et des évaluations de politiques que l’ITP génère, mais aussi comment nous sommes en mesure d’aider les clients à identifier et à se défendre de manière proactive contre les événements à haut risque les plus critiques — directement au niveau de la couche d’identités.

Risque utilisateur : évaluation du risque associé à plusieurs sessions et applications

Le concept de risque utilisateur a été introduit pour monitorer l’état de sécurité d’un compte utilisateur au fil du temps. Le risque de session, comme expliqué précédemment, est également l’un des facteurs qui influencent le risque utilisateur.

Comment le risque utilisateur est-il évalué ?

ITP agrège continuellement le risque utilisateur en utilisant diverses méthodes, y compris, par exemple :

- Threat Intelligence et analyses – Détections organisées par l’équipe Okta Threat Intelligence, qui signale les comptes utilisateurs ayant interagi avec une infrastructure malveillante connue. Parmi les activités détectées, on peut citer les interactions avec des adresses IP associées à des plateformes de phishing-as-a-service qui ciblent les applications métier répandues.

- Détections en ligne – Détecte les cyberadversaires effectuant des actions critiques, telles que l’enregistrement d’identifiants à partir d’adresses IP malveillantes connues, l’authentification à l’aide d’identifiants compromis, le détournement de sessions, etc.

- Inférences multi-événements – Identifie toutes les connexions réussies suspectes passées en exécutant des modèles ML et des analyses heuristiques à l’aide des pipelines de données par lots d’Okta.

- Signaux signalés par les partenaires – Ingère les événements CAEP (Continuous Access Evaluation Profile) des fournisseurs partenaires à l’aide du framework OpenID Shared Signals Framework (SSF) basé sur des standards.

- Anomalies signalées par l’utilisateur final ou l’administrateur – Signaux à haute fiabilité générés lorsque les utilisateurs finaux ou les administrateurs signalent une activité suspecte directement dans le profil utilisateur.

Une fois que les détections de risque utilisateur sont collectées et analysées, la politique respective — appelée « politique de risque d’entité » — peut être configurée pour déclencher des actions en aval en fonction du niveau de risque (faible, moyen ou élevé). Il s’agit notamment de la déconnexion universelle pour toutes les applications connectées ou d’autres actions via Okta Workflows.

Résultat

Entre le 15 octobre 2025 et le 15 novembre 2025, une période de 30 jours :

- ITP a détecté qu’environ 8 000 utilisateurs présentaient un risque élevé dans plus de 200 organisations, comme le montre le graphique ci-dessous.

- Le risque de plus de 6 500 de ces utilisateurs a été corrigé grâce à des actions automatisées, telles que l’exécution d’une déconnexion avec Universal Logout ou l’exécution d’un workflow dans le cadre de la politique de risque d’entité.

- La détection Okta Threat Intelligence a signalé près de 220 utilisateurs à risque élevé dans 46 organisations au cours de cette période.

Il convient de noter que l’équipe Threat Intelligence d’Okta a récemment découvert VoidProxy, un service de phishing très évasif et sophistiqué. La description détaillée de l’infrastructure de VoidProxy est disponible sur le blog Sécurité d’Okta, et les analyses de services similaires sont accessibles aux clients d’Okta pour consultation et téléchargement sur security.okta.com.

Pour mettre en lumière l’activité malveillante de ces infrastructures, le graphique ci-dessous illustre l’activité provenant d’une adresse IP liée à VoidProxy sur une période de quatre jours. Il indique qu’un attaquant utilisant cette adresse IP a tenté d’attaquer au moins 24 organisations distinctes. Toutes les tentatives de connexion depuis l’adresse IP ont été refusées ou la demande MFA a été abandonnée. ITP a déclenché des événements user.risk.detect pour les utilisateurs ciblés par l’attaque et a ajouté les adresses IP malveillantes pertinentes à ces événements.

Pour éviter les abus répétés, les administrateurs d’ITP peuvent configurer des workflows qui ajoutent automatiquement ces adresses IP malveillantes détectées à une zone réseau bloquée à l’aide de la politique de risque d’entité.

Et ensuite ?

Nous venons de publier trois nouvelles détections de risque utilisateur et nous avons hâte de prendre connaissance de vos retours à leur sujet. Nous approfondirons les thématiques des détections du risque utilisateur, leur impact sur la sécurité des clients et la manière dont nous tirons parti de l’IA dans un prochain article de blog.

Comme mentionné précédemment, les détections d’ITP sont plus intelligentes, car elles examinent les signaux observés dans l’ensemble de l’écosystème Okta. Notre point de vue global en tant que fournisseur d’identité central permet à ITP de détecter les menaces et modèles d’attaque émergents dans des milliers d’organisations, qui seraient invisibles pour une seule organisation. Ces informations sont continuellement intégrées aux détections ITP, ce qui permet à Okta de protéger de manière proactive tous les clients. Cet effet de réseau de sécurité offre un niveau de Threat Intelligence en temps réel que les solutions à tenant unique ou les fournisseurs non liés à l’identité ne peuvent tout simplement pas égaler.

Recommandations

Risques liés à la session

- L’évaluation du risque de session est prise en compte lors des évaluations de politique uniquement lorsque la condition de risque est configurée dans vos politiques d’accès. Nous vous recommandons donc vivement de la configurer si ce n’est pas déjà fait.

- Configurez l’option Session Protection Policy (Politique de protection de session) en mode Enforced with Action (Appliquée avec action) pour vous protéger contre le détournement de session une fois que vous avez observé ITP en mode de surveillance pendant quelques jours.

- En fonction des résultats de votre surveillance, vous pouvez exploiter les nouveaux paramètres Session Protection Detection pour établir le niveau de risque de session et les zones réseau de confiance. Ce paramètre ignore les réévaluations de politique uniquement pour les sessions provenant de ces zones réseau de confiance et/ou niveaux de risque définis.

- Okta capture les modifications du contexte de session dans ses journaux système au fur et à mesure qu’elles se produisent. Nous vous recommandons de vous concentrer sur les événements qui ont entraîné une augmentation du risque, afin de pouvoir lutter contre les menaces les plus importantes.

Risque utilisateur

- Implémentez les actions recommandées pour les détections à haut risque dans la politique de risque d’entité.

- Tirez parti de SSF (Shared Signals Framework) pour transmettre les événements CAEP de votre fournisseur de sécurité à Okta. Cette intégration permet à l’Okta Risk Engine d’améliorer son évaluation du risque utilisateur.

- Contribuez à améliorer la détection des risques utilisateurs d’ITP dans votre organisation en fournissant des commentaires (par exemple, des faux positifs) à Risk Engine.

- Formez les utilisateurs à identifier les indicateurs d’e-mails suspects, de sites de phishing et de techniques de social engineering courantes utilisées par les attaquants. Facilitez le signalement des problèmes potentiels par les utilisateurs en configurant les notifications par les utilisateurs finaux et le reporting d’activité suspecte.

Conclusion

Depuis le lancement en version GA d’ITP il y a plus d’un an, les clients bénéficient déjà d’avantages tangibles, notamment une détection plus précoce des attaques et une réponse automatisée plus rapide. Ne laissez pas votre organisation vulnérable. Commencez dès aujourd’hui à exploiter tout le potentiel d’ITP en appliquant les recommandations relatives au risque de session et au risque utilisateur pour vous assurer que vos utilisateurs sont protégés en continu. Découvrez comment Okta a déployé ITP au sein de notre environnement pour profiter d’autres bonnes pratiques.