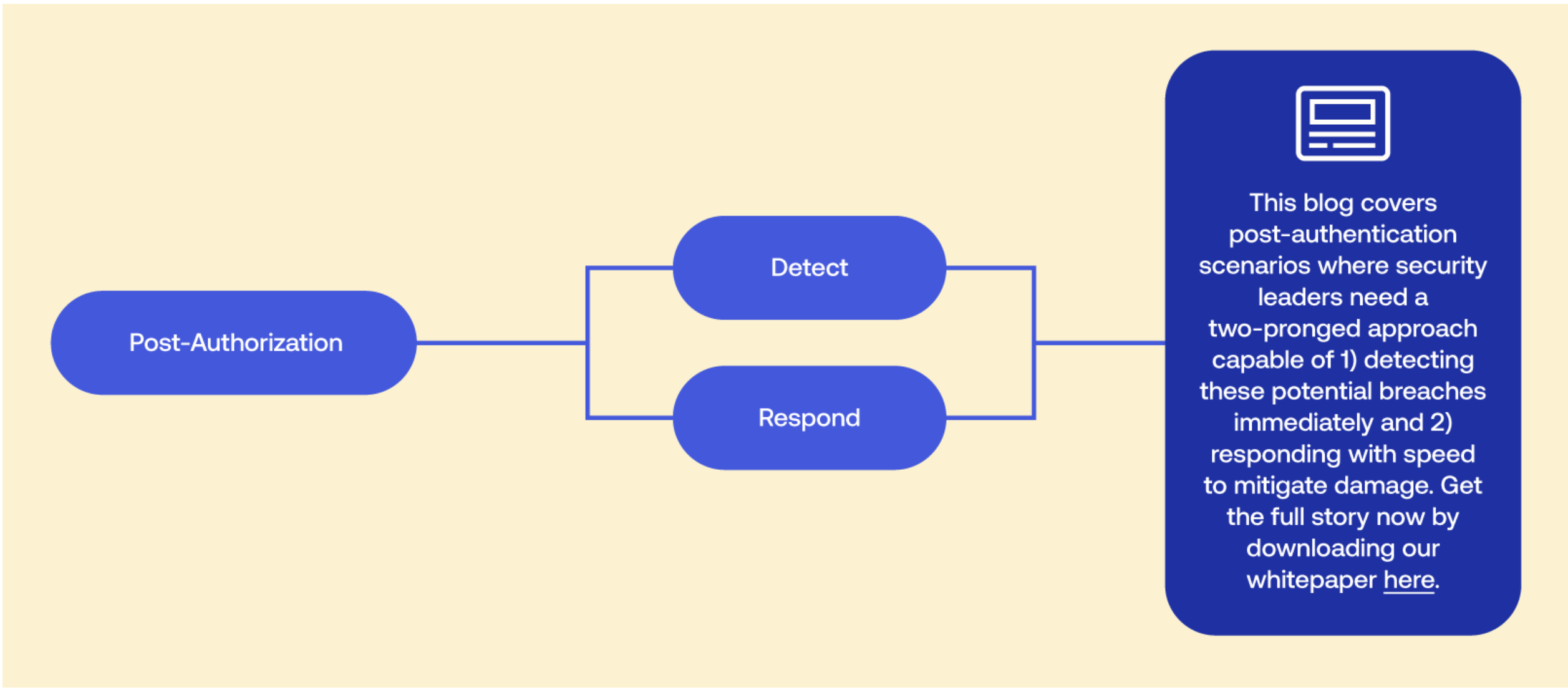

Si une violation de données se produit dans votre organisation, vous ne pouvez pas vous permettre de compromettre la rapidité et l'efficacité de votre réponse. Pour une défense optimale contre les menaces de cybersécurité, les responsables de la sécurité ont besoin d'une approche globale de la sécurité basée sur l'identité qui soutient l'atténuation des risques dans les scénarios où des attaquants potentiels ont déjà exploité des informations d'identification volées.

La gestion de la sécurité d'identité post-autorisation avec des solutions ponctuelles individuelles donne de mauvais résultats. Lorsque les signaux de menace sont cloisonnés dans différents systèmes et applications (chacun géré par une équipe différente et avec des structures d'autorisation différentes), les responsables de la sécurité ne peuvent pas détecter et répondre aux menaces potentielles avec une rapidité suffisante.

Les responsables de la sécurité doivent aller au-delà de la convergence de leurs outils d'identité. Ils doivent adopter une approche véritablement unifiée de l'identité qui offre une détection et une réponse aux menaces plus robustes et plus énergiques.

Okta élève la gestion des identités et des accès (IAM) sur l'ensemble du spectre de la posture et de la détection des menaces, en centralisant et en intégrant étroitement chaque aspect de l'identité. En se connectant de manière transparente à vos fournisseurs d'identité (IdP) et à vos applications SaaS existants, Okta répond aux préoccupations de sécurité post-authentification grâce à une suite de produits qui offrent une vue à 360 degrés des risques potentiels et des stratégies de réponse automatisées.

Le résultat ? Atténuation des risques qui arrête les acteurs malveillants dans leur élan.

Découvrez comment.

Une forte atténuation des menaces commence par une détection et une évaluation complètes des menaces dans l'ensemble de l'infrastructure de sécurité de l'organisation. Okta renforce et unifie cette fonction de détection avec une suite de produits qui évaluent en permanence les risques, exploitent l'IA pour déterminer les scores de risque et analysent les vulnérabilités potentielles en temps réel.

|

Okta Identity Threat Protection (ITP) | |

|

Description |

Un groupe de fonctionnalités de détection et de réponse post-authentification conçu pour renforcer la résilience en cas de vol ou d'utilisation abusive d'informations d'identification. |

|

Fonctionnalité |

Intègre des informations de l'ensemble de votre écosystème de sécurité pour améliorer la visibilité des menaces et approfondir votre compréhension de la surface d'attaque de votre organisation. |

|

Caractéristiques |

|

|

Le tableau de bord Identity Security Posture Management (ISPM) |

|

Le tableau de bord ISPM d'Okta recueille et analyse les renseignements sur les menaces de l'industrie afin de fournir aux responsables de la sécurité une image complète de la posture d'identité de l'organisation. Grâce au tableau de bord ISPM, les responsables de la sécurité peuvent découvrir les erreurs de configuration basées sur l'identité au sein de leur posture de sécurité et prendre des mesures pour les corriger.

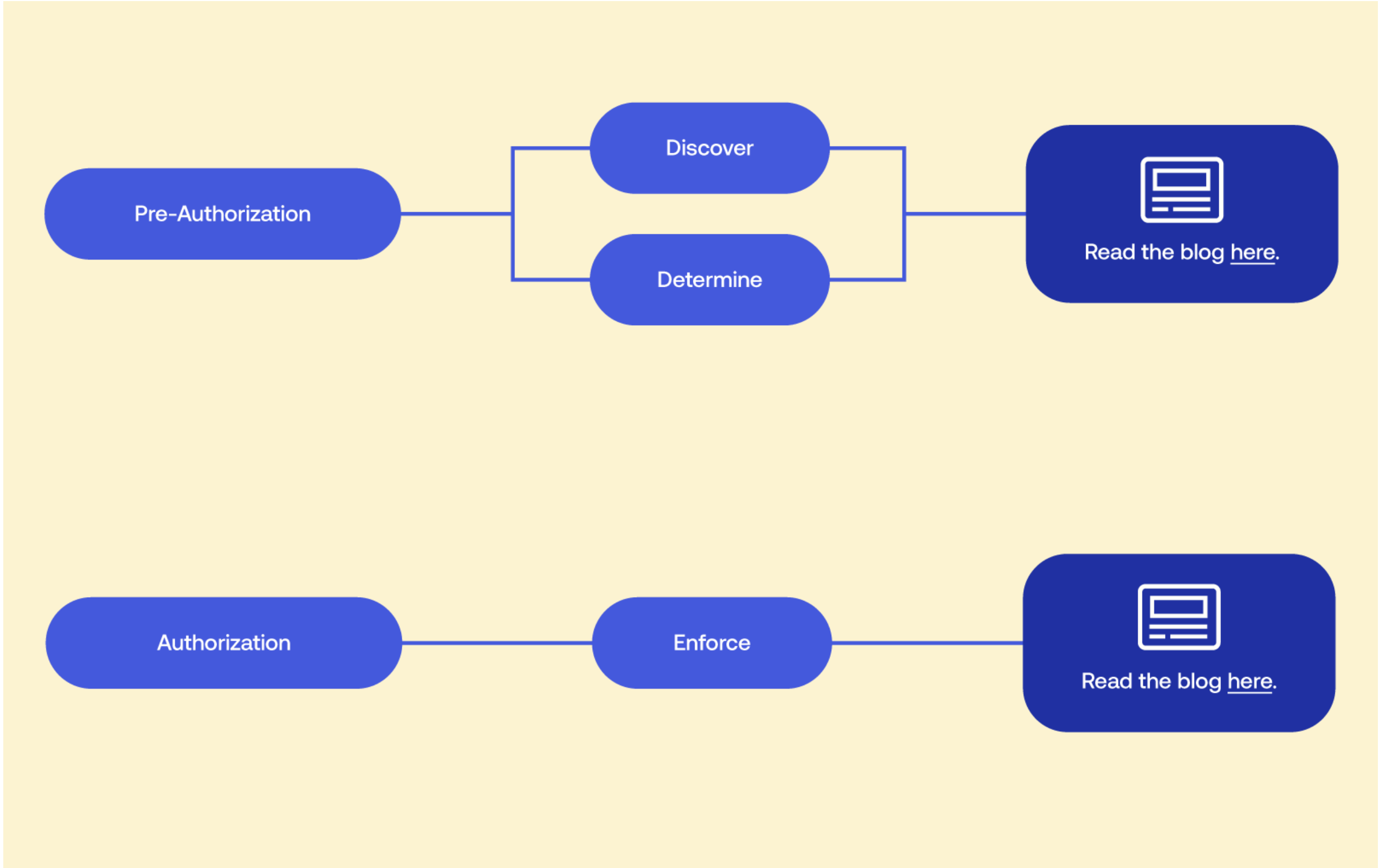

Pour plus d'informations sur Okta IPSM, consultez notre blog sur les solutions de sécurité de pré-autorisation. |

Notre détection des menaces renforcée et étendue permet aux responsables de la sécurité de mettre en œuvre des stratégies de réponse post-authentification qui exploitent la prise de décision contextuelle. En combinant l'analyse holistique avec des déclencheurs de réponse basés sur l'automatisation, Okta offre une forte résilience post-authentification contre les attaquants potentiels.

|

Okta Identity Governance (OIG) |

|

|

Identity Threat Protection (ITP) |

|

L'impact de l'identité unifiée

En 2023, le coût moyen d'une violation de données était de 4,45 millions de dollars. Les enjeux sont trop importants pour confier vos mesures de sécurité post-authentification à un réseau de solutions ponctuelles qui ne parviennent pas à fournir des informations intégrées, en temps réel et exploitables. Okta unifie tous les aspects de votre sécurité Identity, garantissant que vos stratégies d'atténuation des menaces sont armées et prêtes lorsque le risque frappe à votre porte.

|

Sans unification de l'identité avec Okta |

Avec unification de l'identité avec Okta |

|

Les silos d'informations causés par des solutions ponctuelles fragmentées et mal intégrées obscurcissent l'image complète de la posture d'identité de votre organisation, ce qui entraîne des failles de sécurité que les mauvais acteurs peuvent exploiter. |

Une vue unifiée de la surface d'attaque et de la posture d'identité de votre organisation empêche les erreurs de configuration qui mènent à de graves vulnérabilités, ce qui permet aux responsables de la sécurité de prendre des mesures immédiates contre les menaces les plus graves liées à l'identité. |

|

Des solutions ponctuelles mal intégrées laissent passer les attaquants ou introduisent tellement de frictions continues dans le processus d'authentification que cela commence à avoir un impact sur la productivité des employés. |

La surveillance continue utilise des signaux de risque de première et de tierce partie pour prendre automatiquement des décisions intelligentes et basées sur les risques concernant l'accès, garantissant ainsi le plus haut niveau de sécurité sans ajouter de frictions inutiles. |

|

La gestion fragmentée du cycle de vie des différentes applications et systèmes entraîne des lacunes dans l’approvisionnement et le déprovisionnement appropriés, créant de nouvelles opportunités d’utilisation abusive des informations d’identification. |

Une gestion unifiée et automatisée du cycle de vie rationalise toutes les fonctions d'adhésion, de mouvement et de départ, assurant la continuité pour les employés et la sécurité des ressources sensibles de l'organisation. |

Pour plus d'informations sur les autres étapes de la protection contre les menaces, consultez nos blogs sur la réponse unifiée à la pré-authentification et à la sécurité de l'authentification.

Si vous souhaitez en savoir plus sur l’identité unifiée en général, consultez notre résumé de la solution.