Le risque d'accès conflictuels

Imaginez un employé des finances qui peut à la fois créer et approuver les paiements aux fournisseurs. Sans protections appropriées, cet accès conflictuel, souvent appelé combinaison d'accès toxique, peut entraîner des violations de conformité, des failles de sécurité et des fautes financières. Les organisations ont besoin d'un moyen de faire appliquer les contrôles d'accès de manière proactive, mais les outils de gouvernance traditionnels signalent souvent les problèmes trop tard ou nécessitent des configurations complexes et lourdes pour l'équipe informatique.

Pour relever ce défi, Okta Identity Governance inclut désormais des politiques de Séparation des tâches (SoD) intégrées, contribuant à garantir que les combinaisons d'accès à haut risque sont empêchées avant qu'elles ne deviennent des menaces de sécurité.

Qu'est-ce que la séparation des tâches (Separation of Duties, SoD) ?

La Séparation des Tâches (SoD) est un contrôle de sécurité et de conformité qui permet de s'assurer qu'aucun individu ne peut accumuler des droits d'accès conflictuels. Ce principe est essentiel pour se protéger contre les menaces internes, la fraude et les violations réglementaires, en particulier dans les secteurs de la finance, de la santé et gouvernementaux.

De nombreuses organisations ont du mal à faire appliquer la SoD en raison de processus manuels, de feuilles de calcul ou de solutions d'administration et de gouvernance des identités (IGA) héritées qui prennent trop de temps à mettre en œuvre et à maintenir. Okta simplifie l'application de la SoD en l'intégrant directement dans ses flux de travail d'identité et de gouvernance.

Présentation de SoD dans Okta Identity Governance

Avec le lancement des politiques de SoD dans Okta Identity Governance, les organisations peuvent :

- Définir et appliquer facilement les politiques de SoD grâce à une interface intuitive et conviviale pour les administrateurs.

- Prévenir les conflits au point d'attribution en intégrant les politiques de SoD aux demandes d'accès.

- Surveillance continue des violations pour aider à assurer une conformité continue.

- Déclencher des réponses basées sur des événements à l'aide d'Okta Workflows et de Lifecycle Management pour une correction automatisée.

- Contribuer à garantir la conformité aux exigences réglementaires.

Fonctionnement

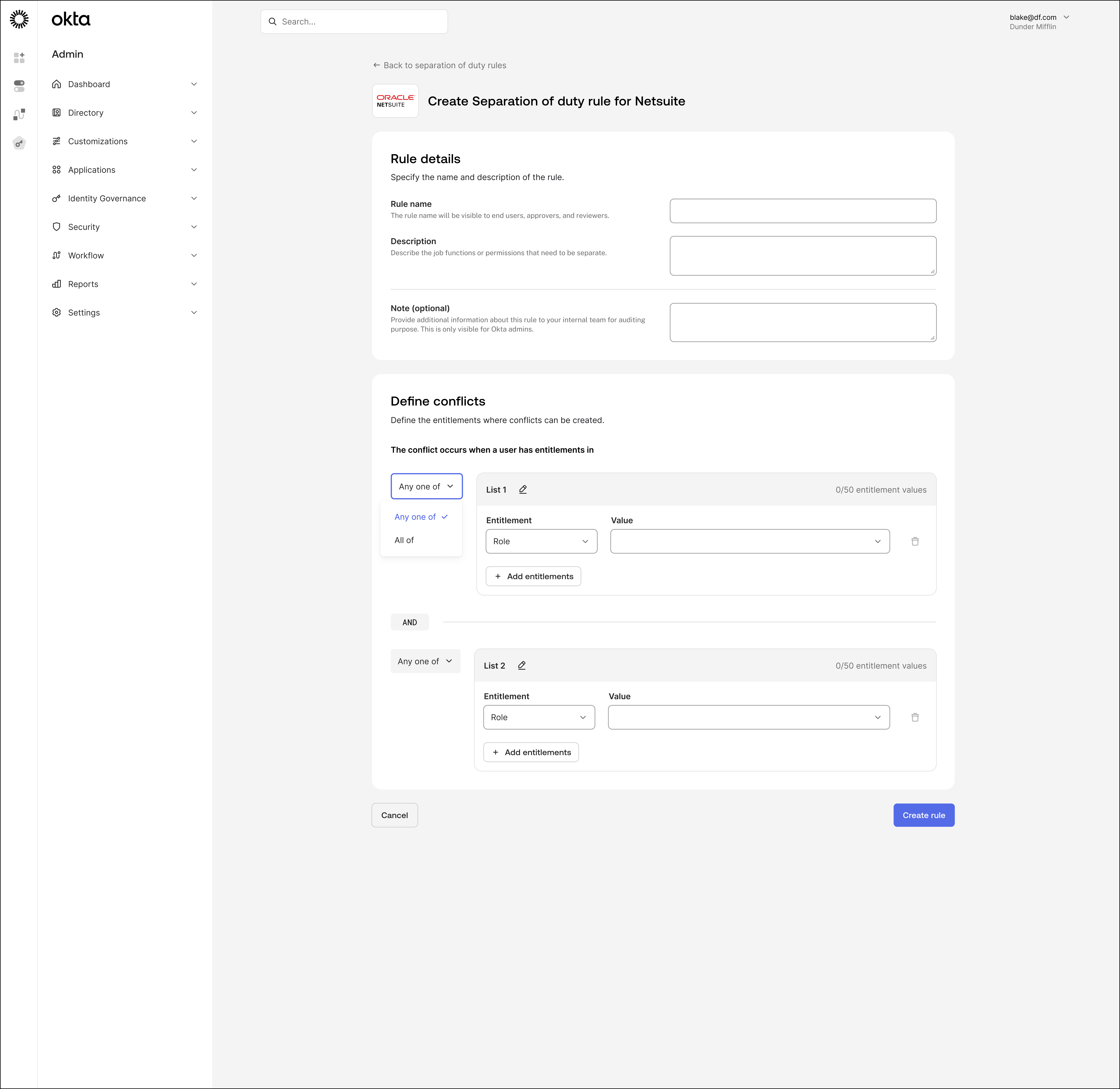

1. Définir les conflits avec les règles SoD

Définir quelles combinaisons de droits doivent être séparées pour les utilisateurs individuels.

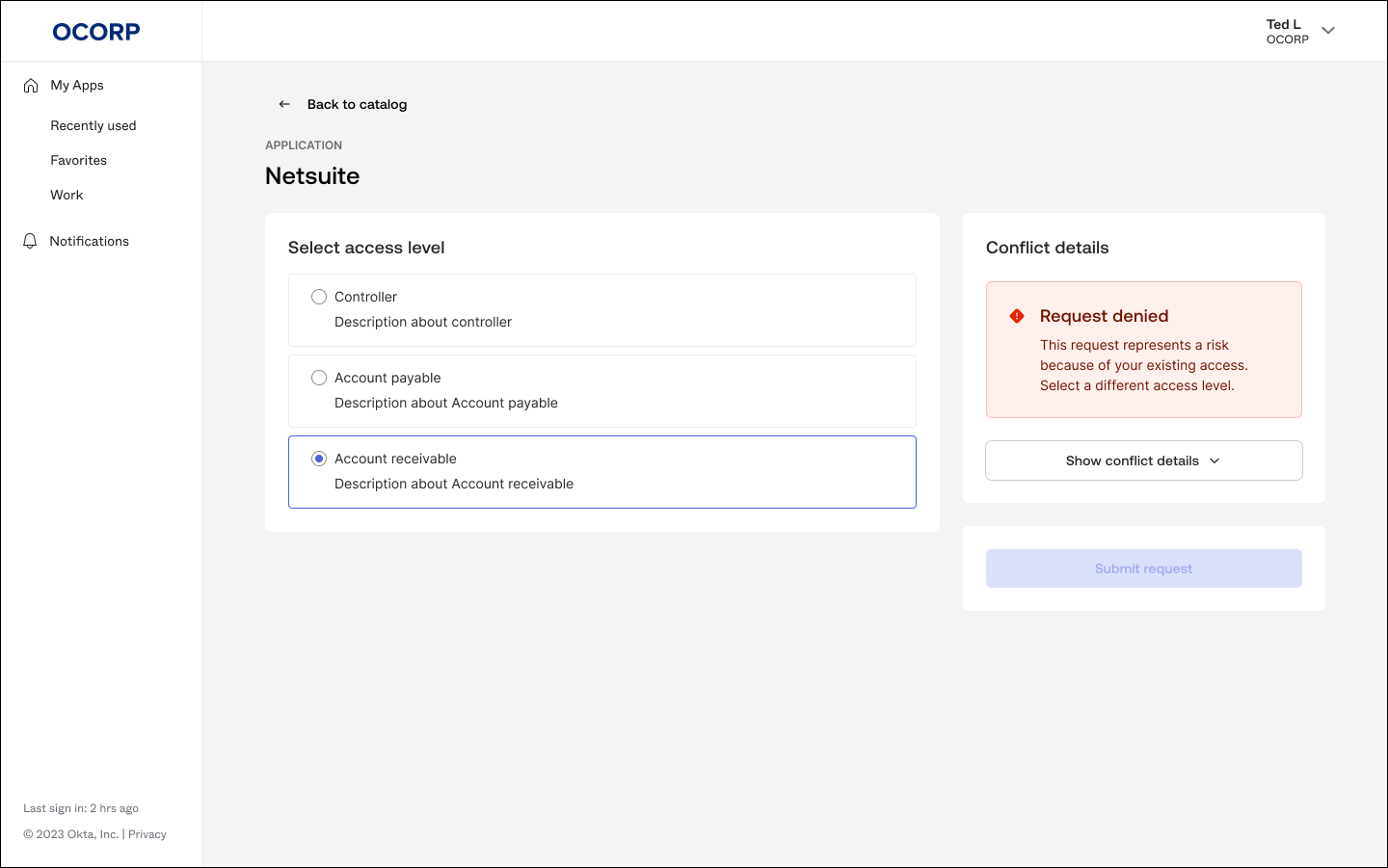

2. Prévenir les conflits SOD avec la Demande d'accès

Bloquer les demandes d'accès lorsque des conflits SOD se produisent ou autoriser avec des séquences d'approbation spécifiques.

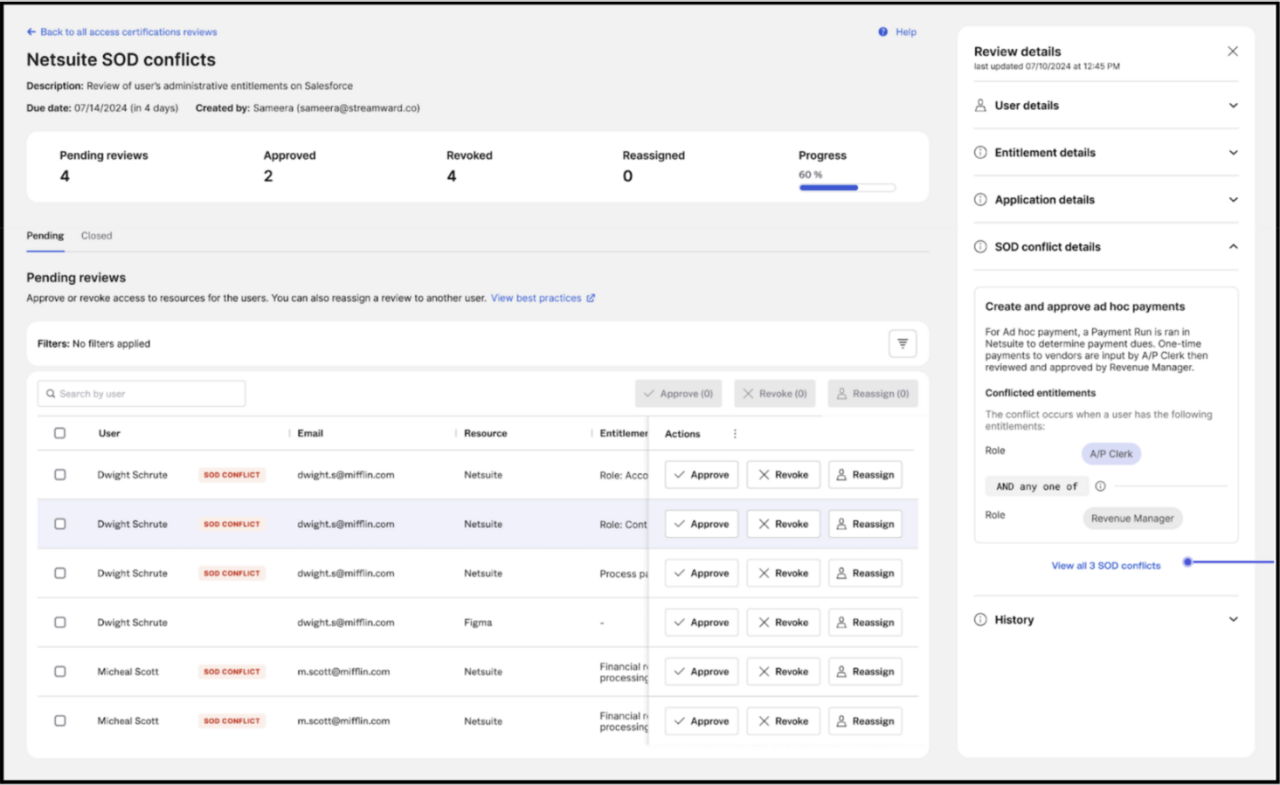

3. Détecter et corriger les conflits existants avec les certifications d'accès.

Examiner et corriger l'accès aux droits conflictuels.

Comment l'approche de SoD d'Okta est différente

Contrairement aux solutions IGA autonomes, Okta fournit une approche unifiée de l'identité et de la gouvernance qui rend l'application de SoD plus efficace :

- Délai de rentabilisation plus rapide : contrairement aux systèmes existants complexes qui nécessitent une expertise approfondie et un réglage manuel, la solution SoD d'Okta est conçue pour être facile à utiliser et à déployer rapidement. En quelques clics, les administrateurs peuvent activer et appliquer la solution SoD en quelques jours ou semaines, et non en plusieurs mois ou années.

- Interface utilisateur moderne et intuitive et gestion décentralisée des politiques : Simplifie la création de politiques, permettant aux équipes commerciales — qui comprennent le mieux les combinaisons d'accès toxiques — de définir et d'appliquer les politiques de SoD sans les goulots d'étranglement de l'informatique et de la conformité, éliminant ainsi le besoin d'une expertise approfondie en IAM.

- Application en temps réel au niveau du fournisseur d'identité : Étant donné qu'Okta provisionne et déprovisionne directement l'accès, il contribue à appliquer la Séparation des tâches (SoD) à la source de l'accès. Si un administrateur tente d'attribuer un accès conflictuel, Okta bloque ou inverse immédiatement l'action avant qu'elle n'atteigne les applications, contrairement aux outils de gouvernance traditionnels qui réagissent avec un certain retard.

- Prise en charge étendue des applications : Appliquer la SoD sur les applications sur site, dans le cloud et SaaS — en contournant les limites des écosystèmes à fournisseur unique. Okta fournit une gouvernance neutre vis-à-vis des fournisseurs pour SAP, Oracle, Salesforce et les applications personnalisées, assurant une application transparente dans divers environnements.

Pourquoi c'est important pour votre entreprise

Pour les équipes de sécurité : Prévenir les menaces internes et l'accès non autorisé en appliquant le moindre privilège.

Pour les équipes de conformité et d'audit: assurez la conformité réglementaire grâce à une application automatisée au lieu d'examens manuels fastidieux.

- Pour les équipes IT et IAM : Réduisez la complexité de la gouvernance en confiant la gestion de la Séparation des tâches (SoD) aux unités commerciales.

Démarrez avec la Séparation des tâches (SoD) dans Okta Identity Governance

Déjà client d'Okta Identity Governance ? SoD est disponible dès aujourd'hui. Consultez notre documentation produit pour configurer votre première politique.

Nouveau sur Okta Identity Governance ? Connectez-vous avec l'un de nos spécialistes pour voir comment Okta Identity Governance peut vous aider à prévenir les risques de sécurité et à simplifier la gouvernance.

Rejoignez notre webinaire : Inscrivez-vous à notre prochain webinaire sur la façon de mettre en œuvre les politiques SoD avec Okta Identity Governance.