Cette recette fait partie de la série Découvrez CIAM par l'exemple: Quatre recettes pour améliorer la sécurité et l'UX de votre application. Pour en savoir plus sur cette série, téléchargez nos quatre recettes au format livre de cuisine. Dans cette recette, vous apprendrez à utiliser CIAM pour prévenir les inscriptions frauduleuses et les reprises de compte. |

Les activités frauduleuses sur le web peuvent se produire sur n'importe quelle application ou canal imaginable.

Les nouvelles technologies — des lacs de données aux ETL cloud en passant par l'IA — augmentent considérablement le volume de données consommateurs stockées et traitées par les entreprises. Bien que cela conduise à des services très personnalisés (et à la satisfaction des clients), cela soulève également des inquiétudes quant à la manière dont vous assurez la sécurité et la confidentialité de leurs données lorsqu'ils s'inscrivent et utilisent vos services.

En matière d'identité, les activités frauduleuses des applications se produisent généralement par le biais de deux vecteurs : les inscriptions frauduleuses et les prises de contrôle de comptes.

Dans les inscriptions frauduleuses, des acteurs malveillants s'inscrivent à vos applications en utilisant de faux comptes à des fins personnelles (c'est-à-dire, accès à des billets, des produits ou des services gratuits en quantité limitée), ce qui augmente les coûts de votre entreprise et nuit à la réputation de votre marque. Selon le rapport sur l'état de la sécurité des identités (State of Secure Identity report), l'activité frauduleuse a culminé au premier semestre de l'année avec 10 millions de tentatives d'enregistrement frauduleuses en une seule journée. Les faux comptes coûtent aux entreprises plus qu'un simple frein au marketing, avec des effets en aval sur la chaîne d'approvisionnement, l'investissement en ressources et le support lorsque les choses tournent mal.

Dans les prises de contrôle de compte, les pirates volent des comptes de consommateurs — souvent en utilisant des identifiants obtenus lors de précédentes violations de données ou en menant des campagnes d'hameçonnage — à des fins financières. La FTC a récemment signalé qu'en 2021, les consommateurs américains ont perdu 392 millions de dollars à cause de la fraude lors de leurs achats en ligne, et IBM rapporte que les marques ont perdu environ 4,45 millions de dollars à cause des violations de données en 2023.

Même si vous ne disposez pas de votre propre centre d'opérations de sécurité (SOC) pour assurer la sécurité de vos systèmes, vous pouvez toujours faire des investissements judicieux dans la technologie pour atténuer la fraude et faire progresser votre marque dans le futur, voire dans le métavers. (Oui, les gens voudront toujours commander des pizzas dans le métavers).

Pourquoi les activités d'identité frauduleuses sont si difficiles à suivre

Les activités frauduleuses liées à l'identité sont difficiles à suivre, car les attaques sont de moins en moins coûteuses et de plus en plus sophistiquées, tout comme la technologie qui est à la mode aujourd'hui.

Les cybercriminels adoptent rapidement les services low-code/no-code pour lancer des attaques lucratives plus rapidement, quelles que soient leurs compétences techniques. Cette tendance augmente la fréquence des attaques et amplifie leur impact sur les entreprises d'année en année. Selon IBM, les organisations ont besoin d'au moins 200 jours pour se remettre d'une violation de sécurité.

Les législateurs s’efforcent toujours de définir ce que signifie la sécurité numérique pour les consommateurs et les marques, sur vos applications et vos sites web et sur l’ensemble du web.

Phase 1: Déterminez qui sont vos utilisateurs et connectez-les

Avec l'augmentation des menaces d'identité malveillantes comme l'hameçonnage et l'ingénierie sociale, les consommateurs s'attendent à ce que les marques trouvent un équilibre entre les résultats commerciaux et la confidentialité des données en ce qui concerne l'expérience client (CX), et la technologie et la législation évoluent pour soutenir la sécurité des consommateurs sur le web.

Pour s'adapter à ce flux continu, les marques peuvent communiquer via l'UX et l'interface utilisateur (UI) de leur plateforme. Informez les utilisateurs des avantages de l'inscription et de la manière dont votre marque apporte de la valeur grâce à leur auto-identification et à vos pratiques de cybersécurité.

Cet article couvrira les fonctionnalités de base d'Auth0 by Okta avec une démo entièrement fonctionnelle afin que vous puissiez démarrer l'équilibrage de la sécurité avec l'UX.

Si ce n'est pas déjà fait, inscrivez-vous pour un compte gratuit et configurez votre tenant afin de couvrir les cas d'utilisation qui sont les plus pertinents pour vous et votre organisation.

Recette

Ingrédients :

- Un tenant Auth0

- Un exemple d'application intégrée à Auth0 (vous pouvez utiliser l'un de nos guides de démarrage rapide)

Alors, vous n'avez jamais sécurisé une application en utilisant Customer Identity and Access Management (CIAM) ? Nous sommes là pour vous aider.

Les applications et les API peuvent utiliser CIAM pour les tâches d'identité — comme les inscriptions, la connexion sociale, l'authentification, l'autorisation et les déconnexions. Tout est fourni via des SDK open source, des API et des protocoles, tout comme les autres services que vous pourriez utiliser (pensez à Datadog pour l'observabilité, Twilio pour les SMS ou Stripe pour les paiements).

Voici comment fonctionne une connexion avec CIAM :

- Un utilisateur tente d'accéder à une fonction nécessitant une session.

- Votre application utilise le SDK Auth pour vérifier l'existence d'une session valide. Si aucune n'existe, l'utilisateur est redirigé vers le système CIAM pour l'authentification.

- L’utilisateur se connecte.

- Le système CIAM gère l'authentification, l'autorisation et l'audit, puis redirige l'utilisateur vers votre application.

- Votre application utilise le SDK Auth pour accéder aux détails de l'utilisateur à partir de la session et activer la fonctionnalité demandée.

CIAM vous donne la possibilité d'ajuster le processus de connexion — c'est-à-dire l'UX, la connexion sociale, l'authentification biométrique, la protection contre les robots — pour garantir que seules les bonnes personnes ont accès à votre application sans mettre en œuvre de frictions pour l'utilisateur.

Ajoutez CIAM à votre application

C'est peut-être la partie la plus intimidante de l'ensemble du projet (il est difficile de commencer !), même si vous avez un peu de savoir-faire en matière de codage. Nous sommes donc là pour vous guider à travers les étapes à suivre pour déployer votre nouvelle application avec Auth0.

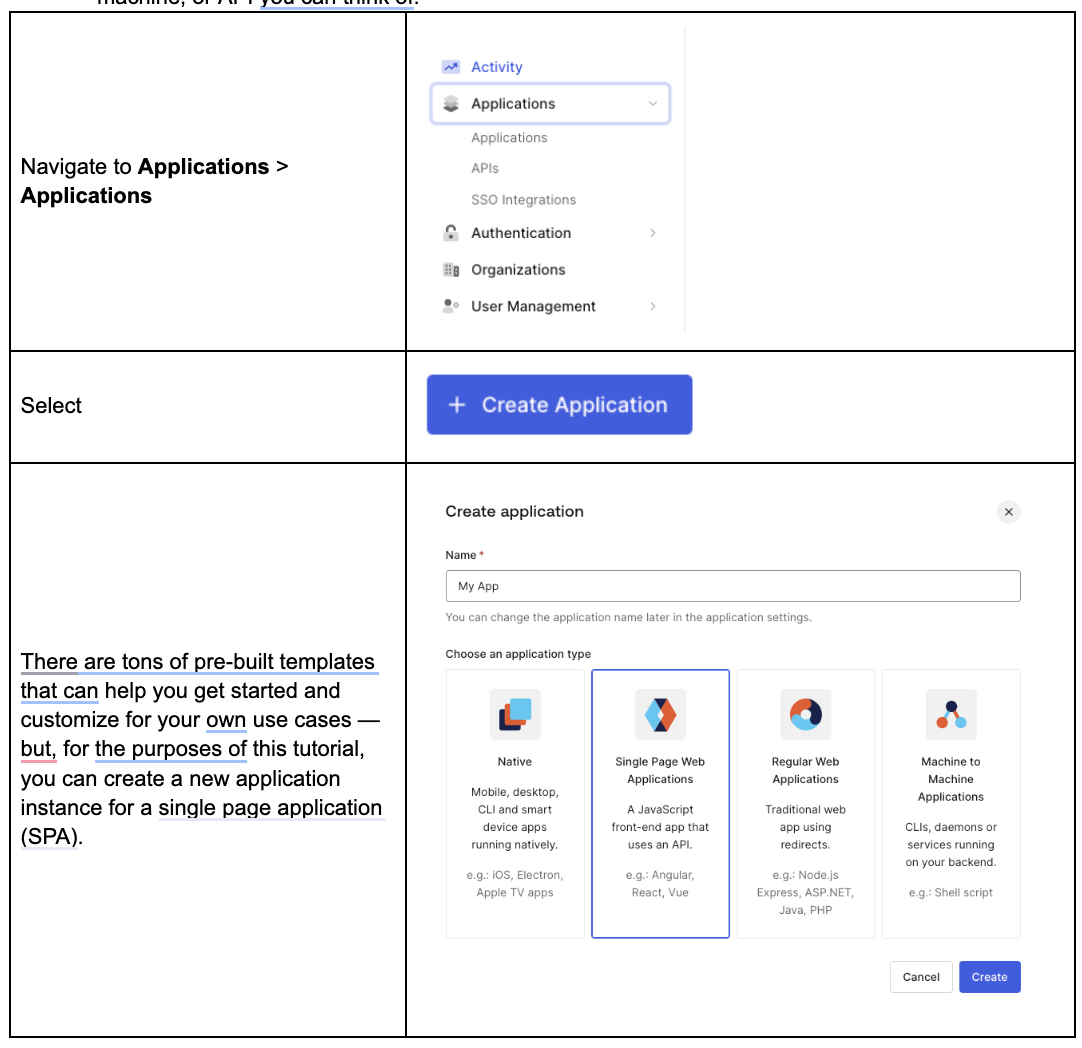

- Dans le tableau de bord Auth0, vous pouvez créer une connexion ou une inscription pour presque toutes les applications, machines ou API auxquelles vous pouvez penser.

|

- Une fois que vous avez déployé votre exemple d'application, vous devez configurer votre application avec un secret pour utiliser le SDK Auth. Dans votre IDE, recherchez le fichier .env.local et modifiez-le avec les informations appropriées :

Variables d'environnement (.env.local) | Auth0 Dashboard |

AUTH0_SECRET='LONG_RANDOM_VALUE' | Il doit s'agir d'une chaîne générée, mais, pour les tests, vous pouvez mettre ce que vous voulez.

Pour la production, vous pouvez créer une chaîne générée ici : https://jwt.io/. |

AUTH0_ISSUER_BASE_URL='https://<your-domain-here>.auth0.com' | L'URL de votre domaine de locataire Auth0, l'ID client et le secret client de votre application Auth0 se trouvent tous au même endroit. |

AUTH0_CLIENT_ID='aP3UzAmNXTTfJUeGLISRbTZClUUZE3kT' | |

AUTH0_CLIENT_SECRET='LongAPPsecret' | |

AUTH0_BASE_URL='http://localhost:3000' | Une fois que vous avez téléchargé le projet, vous remarquerez que le déploiement est hébergé localement, c'est-à-dire http://localhost:3000.

Pendant vos tests, vous pouvez avoir vos propres informations de serveur auxquelles vous voudrez peut-être faire référence. |

- Jusqu'à présent, nous avons enregistré votre application.

Pour terminer votre configuration, vous devez informer Auth0 où rediriger un utilisateur après une connexion et une déconnexion réussies (URL de rappel).

Cette étape a piégé plus d'un développeur (le copier-coller a raison de nous), mais c'est une étape facile si vous savez exactement quoi taper pour le rappel. Dans ce cas, il s'agit de http://localhost:3000/api/auth/callback.

- Et maintenant, la partie amusante 🤠

Vous pouvez exécuter npm run dev dans votre IDE préféré, et votre application est déployée avec la connexion qui fonctionne.

Maintenant que votre application est intégrée à CIAM, nous pouvons commencer à activer les boutons et les commutateurs de sécurité pour empêcher les activités frauduleuses !

Étape 2: Empêcher les inscriptions frauduleuses de bots

Les spécialistes du marketing sont en première ligne de la fraude marketing (front lines of marketing fraud). Les expériences immersives qui enthousiasment les consommateurs ne seront possibles que si vous utilisez votre solution CIAM pour vous aider à appliquer la sécurité et à empêcher les robots d'entrer.

Cependant, l'ajout de sécurité peut introduire des frictions qui empêchent vos clients d'utiliser votre produit !

Voici un exemple de la friction :

Les Captchas autonomes ralentissent les robots, mais frustrent les clients :(

Avoir le contrôle sur le calendrier de ces protections est primordial pour l'expérience utilisateur.

Lorsque votre application utilise Auth0 by Okta, vous pouvez facilement contrôler le moment où les consommateurs voient un CAPTCHA, et la mise en œuvre ne prend que deux étapes : 1) activez la protection contre les robots et 2) sélectionnez le niveau de risque qui servira de seuil pour la prévention des robots.

Le niveau de risque est le secret de la prévention des robots, vous permettant de trouver l'équilibre parfait entre la prévention des inscriptions/prises de contrôle frauduleuses sans introduire de friction pour les utilisateurs légitimes.

Et, si vous n'êtes pas sûr du niveau de risque à sélectionner, gardez un œil sur le Security Center. Il fournit une surveillance avancée en temps réel, disponible pour les entreprises clientes, afin de vous aider à voir comment la prévention des robots fonctionne dans votre application.

Phase 3: Empêcher les prises de contrôle de comptes à partir d’informations d’identification compromises

Les consommateurs font confiance aux marques qui prennent le temps de s'assurer qu'ils sont informés de toute activité nouvelle ou inconnue sur leurs comptes. Pour différencier le phishing qui imite la messagerie générique des vrais messages, les consommateurs comptent sur les organisations pour adapter ces messages à eux, et non à leur dossier de spam.

Auth0 by Okta propose des intégrations en un clic pour avertir les utilisateurs et vos administrateurs lorsque des activités anormales impliquant leurs comptes et leurs informations d'identification se produisent sur votre plateforme.

Ces fonctions d'activation/désactivation permettent de gagner du temps et d'investir dans le développement des modèles et de l'infrastructure nécessaires pour alerter les utilisateurs en cas d'activité suspecte. De plus, les équipes peuvent se concentrer sur la personnalisation des notifications pour l'utilisateur, afin qu'il soit plus susceptible de s'engager lorsque quelque chose ne semble pas correct.

Avec les différents vecteurs d'attaque combinés par des acteurs malveillants sur le Web par des moyens bon marché et faciles, Auth0 by Okta les traite tous de manière prête à l'emploi, avec un faible investissement technique et un délai de commercialisation rapide.

Phase 4 : Abandonner les mots de passe

Il existe une nouvelle spécification W3C et FIDO sur le marché, rédigée pour minimiser les frictions de connexion et créer des plateformes résistantes au phishing. La norme concerne un nouveau type de facteur, appelé clé d'identification, qui est déjà utilisé par de nombreux fournisseurs de services, notamment Apple et Google.

Au lieu que vos utilisateurs fassent une copie de leurs données biométriques chaque fois qu'ils veulent s'inscrire, ils peuvent autoriser une connexion en utilisant leurs données biométriques faciales ou d'empreintes digitales existantes sur leur appareil, dans n'importe quelle transaction, sur n'importe quelle plateforme de leur choix. Le nouvel Universal Login prend en charge l'utilisation des passkeys, ce qui signifie que les utilisateurs peuvent complètement ignorer les mots de passe.

Dans le prochain article, nous explorerons les clés d’identification avec la recette : Ajouter une authentification sans mot de passe avec des clés d’identification. Pour obtenir toutes les recettes dans un guide complet, téléchargez notre livre de recettes.

Le présent document et toute recommandation qu’il propose ne constituent pas des conseils juridiques, commerciaux, ou encore de confidentialité, sécurité et conformité. Le contenu de ce document revêt un caractère purement informatif et pourrait ne pas refléter les normes de sécurité, de confidentialité et les réglementations les plus récentes, ou tous les problèmes pertinents. Pour obtenir de tels conseils, il vous revient de vous adresser à votre conseiller juridique ou à tout autre conseiller professionnel en matière de sécurité, confidentialité ou conformité, et de ne pas vous en remettre aux recommandations formulées dans le présent document. Okta ne formule aucune déclaration, garantie ou autre assurance concernant le contenu de cet article. Pour en savoir plus sur les assurances contractuelles d’Okta à ses clients, rendez-vous à cette adresse okta.com/agreements.