Protection en ligne et en temps réel qui suit le rythme de votre entreprise

Le paysage complexe actuel des menaces liées à l’identité exige des pratiques de sécurité rationalisées et une stratégie de défense en profondeur multicouche et évolutive pour identifier et atténuer les menaces de cybersécurité. La stratégie de sécurité complète d’Okta aborde ces menaces à plusieurs niveaux, notamment à la périphérie, à l’aide de zones de liste de blocage, de la configuration de ThreatInsight, de la limitation automatisée du débit, des politiques de connexion Okta et de l’authentification forte à plusieurs facteurs.

Mais qu'en est-il du risque après l'authentification? Cette phase critique du cycle de vie de l'identité est traditionnellement un angle mort pour les solutions de sécurité. Entrez dans le nouveau produit Workforce Identity d'Okta : - Identity Threat Protection with Okta AI (Protection contre les menaces liées à l'identité avec Okta AI). Nous explorerons comment la protection contre les menaces liées à l'identité répond au besoin de sécurité continue au-delà de l'authentification initiale.

Explorons la plateforme dans le contexte de MediaXMedia, une entreprise SaaS de niveau entreprise qui utilise Okta Workforce Identity pour sécuriser ses employés. Nous vivrons ce parcours à travers le regard de deux employés de MediaXMedia. Tout d'abord, nous examinerons l'expérience de l'utilisateur final à travers les observations de Tina Smith, ingénieure commerciale. Ensuite, nous passerons à l'expérience administrative du point de vue de Jim Frost, chef d'équipe SecOps.

Le point de vue de l'utilisateur final

Tout d'abord, explorons le parcours quotidien d'un utilisateur final. Tina Smith est ingénieure commerciale chez MediaXMedia. Tina est une ingénieure commerciale passionnée qui aime aider les clients à comprendre et à utiliser les produits de MediaXMedia, qui résolvent des problèmes réels et ont un impact visible sur les activités des clients. Voici comment Identity Threat Protection assure une sécurité robuste tout au long de la journée de Tina sans entraver sa productivité.

Matin : Authentification adaptative en action

8h00 : Tina se connecte à son tableau de bord Okta depuis son domicile en utilisant un facteur d'authentification résistant au phishing.

10h00 : Elle arrive pour sa première visite au bureau d’un client potentiel dans la ville.

10 h 05 : Tina tente d'accéder à une nouvelle application via le tableau de bord Okta.

- ITP détecte un changement dans le contexte de sa session existante et lui demande une authentification en ligne renforcée.

L'avantage de Identity Threat Protection

- Évaluation continue des risques : changement d'IP détecté en milieu de session.

- Réponse précise aux risques : authentification renforcée déclenchée pour une sécurité accrue.

- Expérience utilisateur : Tina, consciente des protocoles de sécurité de MediaXMedia, effectue rapidement la vérification supplémentaire.

Après-midi : En déplacement

15 h 00 : Tina prend un vol pour Chicago pour une autre réunion avec un client.

15 h 30 : Grâce au Wi-Fi à bord, elle accède à son e-mail professionnel et à Slack via Okta FastPass sur son appareil mobile sans authentification supplémentaire.

15 h 45 : En essayant d’ouvrir Salesforce, Tina rencontre une autre invite d’authentification renforcée en raison d’un changement de contexte.

L'avantage Identity Threat Protection

- Évaluation continue des risques : nouveau contexte réseau identifié.

- La réponse précise aux risques garantit des mesures de sécurité appropriées sans perturber le flux de travail de Tina.

Une menace inattendue

16 h 30 : Tina consulte son e-mail personnel sur son appareil BYOD, inscrit dans la solution MDM de MediaXMedia.

16h35: Enthousiaste à l'idée d'assister à un concert, Tina clique sans le savoir sur un lien dans un e-mail de phishing, compromettant ainsi son appareil.

16 h 36 : Les actions de Tina déclenchent une alerte de sécurité.

L'avantage de Identity Threat Protection :

- La solution de point de terminaison détecte la menace grave et signale Identity Threat Protection.

- La déconnexion universelle est exécutée sur tous les appareils de Tina et les applications prises en charge.

- Tina est déconnectée d’Okta, de Google Workspace et de Slack sur son ordinateur portable et son appareil mobile.

Résolution

17 h 30 : Alors que Tina atterrit à Chicago, l'équipe SecOps a déjà neutralisé la menace.

18h00 : Sécurisée et de nouveau en ligne, Tina est prête pour sa prochaine réunion.

Les réflexions de Tina

Quelle journée de travail chargée en événements pour Tina. Elle est reconnaissante envers son équipe de sécurité d'avoir neutralisé la menace de sécurité sans perturber son travail. Ils lui ont permis de se concentrer sur ce qu'elle fait le mieux : montrer aux clients potentiels la puissance de la plateforme SaaS de son entreprise sans se soucier de la compromission de son appareil ou de ses sessions.

Le point de vue de l’administrateur

Avec un paysage de sécurité en constante évolution, incluant la montée en puissance de l'intelligence artificielle (IA), les attaques d'États-nations et les menaces internes, Jim et son équipe font face au défi constant derepousser des attaques de plus en plus sophistiquées. Pour y faire face, l'équipe a déployé une authentification sans mot de passe et résistante au phishing dans toute l'entreprise MediaXMedia. Jim pense ainsi avoir obtenu une protection complète des identités au sein de son organisation. Cependant, il est conscient que les attaquants trouvent de plus en plus de nouvelles façons de violer les organisations et qu'ils ciblent désormais les activités post-authentification. L'équipe de Jim a récemment déployé Identity Threat Protection. Examinons une journée dans sa vie.

Matin : Commencez la journée avec du café et de l'observabilité

8h00 : MediaXMedia s'appuie sur les meilleurs fournisseurs de sécurité pour protéger diverses surfaces de menace. Avant ITP, Jim et son équipe devaient passer plusieurs heures à examiner les tableaux de bord et les journaux de leurs outils XDR, ZTNA, SOAR, CASB et réseau pour déterminer si des entités de ces surfaces de menace étaient à risque. Okta Identity Threat ProtectionI simplifie ce travail en convergeant toutes les informations relatives à l'identité dans les tableaux de bord et rapports Okta Identity Threat Protection. Le risque d'un utilisateur dans Okta est la convolution du propre risque de première partie d'Okta et du risque constaté sur toutes les surfaces de menace déterminées par la pile de sécurité de MediaXMedia. L'équipe SecOps utilise désormais Okta Identity Threat Protection pour rationaliser la façon dont elle évalue le risque utilisateur.

- Calcul automatisé des risques : Le Risk Engine calcule le risque dans trois catégories : la connexion (login), la session et l'entité, en classant chacune comme faible, moyen ou élevé.

- Évaluation continue : Le niveau de risque est calculé en temps réel, même si l'utilisateur n'interagit pas avec Okta. Les évaluations de stratégie consomment ce risque et s'exécutent en permanence pour garantir que la représentation de la posture de sécurité de l'utilisateur est toujours maintenue tout au long du cycle de vie de l'accès.

- Détection complète : Les signaux natifs de première partie d'Okta couvrent toutes les tactiques, techniques et procédures sur le plan d'identité. Okta a énormément contribué aux normes telles que Continuous Access Evaluation Protocol, ce qui a permis des intégrations avec les principaux fournisseurs de sécurité du secteur pour partager des signaux de risque tiers via Shared Signals Framework (SSF), garantissant une couverture complète des tactiques, techniques et procédures (TTP) croisant le plan d'identité, comme l'appareil, le réseau, l'application et les données. Pour les fournisseurs de sécurité qui ne sont pas encore sur SSF, Okta propose des mécanismes simples d'enchaînement d'API pour intégrer le risque à Identity Threat Protection.

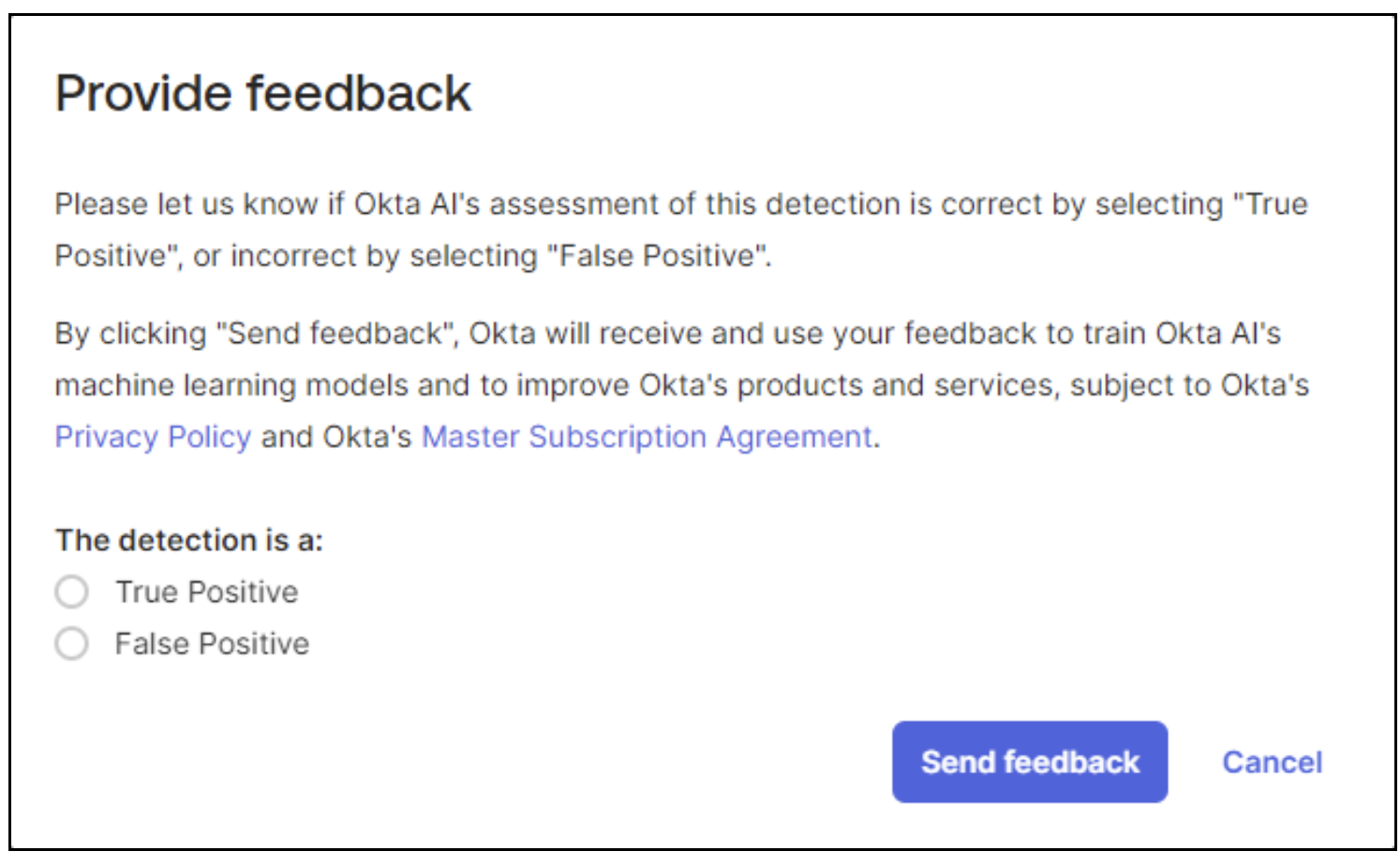

L'équipe de Jim a observé que certaines activités classées comme présentant un risque moyen ou élevé sont, en réalité, un comportement standard pour certains utilisateurs. Par exemple, en tant que membre de l'équipe de vente, des employés comme Tina se rendent régulièrement dans des lieux spécifiques, ce qui entraîne des changements d'adresse IP post-authentification qui sont attendus. Pour améliorer la précision, Jim dispose de plusieurs leviers. Son équipe peut signaler les faux positifs identifiés par le moteur d'IA et fournir un retour d'information direct au moteur de risque. De plus, ils peuvent configurer des zones d'exemption d'IP ou des proxies de confiance pour exclure le trafic provenant de ces IP de l'évaluation ITP.

9 h: Par la suite, l'équipe SecOps examine le tableau de bord/rapport des détections de risque d'entité, ce qui lui permet de surveiller les détections à haut risque, leurs origines et les déclencheurs de politique adaptative correspondants. Grâce aux capacités précises de Risk Response d'Okta, l'équipe de Jim bénéficie d'une approche de sécurité nuancée et flexible. Cette intégration offre plusieurs avantages :

- Recevez des alertes de risque en temps réel directement dans la console d’administration Okta

- Obtenir une vue d'ensemble du paysage de sécurité de MediaXMedia

- Initier des actions de correction automatisées basées sur des politiques prédéfinies.

|

Le Shared Signals Pipeline garantit que les informations sur les menaces circulent immédiatement et de manière transparente entre les systèmes, améliorant ainsi la posture de sécurité globale de MediaXMedia. |

Pour illustrer l'efficacité de l'évaluation continue des risques, prenons l'exemple d'un utilisateur qui se connecte à Salesforce le matin et utilise l'application tout au long de la journée. Traditionnellement, si sa session était compromise (par exemple, par le vol de cookies), la menace pourrait ne pas être détectée tant que la solution Endpoint Detection and Response (EDR) n'a pas signalé un éventuel logiciel malveillant, ce qui pourrait prendre des heures. Ce retard de détection pose un défi important, car les mesures correctives ultérieures : telles que la fermeture de session, les ajustements aux groupes d'utilisateurs, les déclencheurs de flux de travail Okta et le verrouillage de compte ne seront pas prises à temps.

Sans Identity Threat Protection, l'équipe de sécurité de Jim rencontrerait des difficultés considérables, notamment :

- Analyse manuelle des données provenant de plusieurs systèmes qui prend beaucoup de temps

- Heures passées à identifier les problèmes de sécurité potentiels

- Retards dans l'exécution des playbooks de remédiation

- Risque de dommages non contrôlés en raison de délais de réponse

Les équipes SecOps ont besoin d'une détection et réponse aux menaces d'identité (ITDR) en temps réel et en ligne pour lutter efficacement contre les menaces en évolution. Sans ITDR en ligne, les retards de détection créent des vulnérabilités importantes, permettant aux acteurs malveillants de causer des dommages, rendant les mesures réactives telles que la résiliation de session, le verrouillage de compte ou les modifications d'accès inefficaces pour empêcher les violations de données ou les compromissions de système. De plus, ces retards ont un impact sur la productivité, car les équipes de sécurité consacrent un temps précieux à enquêter sur les incidents au lieu de se concentrer sur les principales priorités de l'entreprise.

En 2024, il a fallu en moyenne 194 jours aux organisations pour identifier une violation de données et 64 jours pour la contenir — pourtant, les attaquants n'ont souvent besoin que de quelques heures pour compromettre entièrement un environnement. Ce contraste frappant souligne le besoin urgent d'ITDR en temps réel pour minimiser l'exposition et prévenir les dommages graves.

En revanche, l'évaluation continue des risques d'Identity Threat Protection offre les avantages suivants :

- L'analyse automatisée des données de sécurité s'effectue en temps réel dans toute l'organisation

- Menaces potentielles rapidement identifiées

- Actions de correction basées sur des politiques déclenchées instantanément ou en ligne

- Fenêtre de vulnérabilité considérablement réduite

Cette méthodologie proactive et automatisée permet à l'équipe de Jim de garder une longueur d'avance sur les menaces potentielles, ce qui lui permet de se concentrer sur la gestion rapide des risques réels tout en minimisant l'impact des incidents de sécurité sur les opérations de MediaXMedia.

L'équipe de Jim a déjà configuré des politiques de Protection contre les menaces liées à l'identité adaptées à la lutte contre des menaces de cybersécurité spécifiques. Les capacités de réponse aux risques de précision d'Okta offrent à MediaXMedia une approche nuancée et flexible pour répondre à ces menaces. Ces options incluent :

- Déconnexion universelle : Possibilité de mettre fin aux sessions d’application actives et de révoquer la session du fournisseur d’identité (IDP) d’Okta sur tous les appareils pour les applications qui prennent en charge le cadre de déconnexion universelle. Vous n’avez plus à attendre l’expiration de l’accès à l’application.

- MFA en ligne : Pour les cas classés comme événements à risque moyen, l'équipe peut minimiser les perturbations importantes pour l'utilisateur final en demandant simplement une authentification supplémentaire en ligne.

- Réponses basées sur le workflow: en cas d'événements à risque élevé, l'équipe de Jim utilise Okta Workflows pour déclencher automatiquement des alertes, générer des tickets JIRA et séparer les utilisateurs à haut risque dans des groupes à accès restreint.

Cette approche à plusieurs niveaux permet à l'équipe de Jim de réagir de manière proportionnée aux différents niveaux de menace. Par exemple, lorsque Identity Threat Protection identifie un changement de risque, de zone de réseau, d'appareil ou de comportement, il peut automatiquement lancer des actions d'atténuation et de correction que l'équipe de Jim a configurées conformément aux exigences de sécurité de MediaXMedia.

En pratique, cela signifie :

- Pour les changements à faible risque : Le système peut simplement enregistrer l'événement pour un examen ultérieur.

- Pour les événements à risque moyen : Les utilisateurs peuvent être invités à fournir une authentification supplémentaire.

- Pour les situations à haut risque : Le système pourrait automatiquement révoquer les sessions via Universal Logout ou en tirant parti de Workflows, restreindre l'accès et alerter l'équipe de sécurité pour une enquête immédiate.

11h00 - 16h00: Réunions et autres tâches liées à la sécurité

Après-midi : Neutraliser les menaces d'identité pour les utilisateurs de MediaXMedia

16 h 36.: Recevez une notification Slack indiquant que l'appareil de l'utilisateur « Tina Smith » est compromis. Ce risque a été transmis via JamF sur le Shared Signals Framework. Identity Threat Protection a automatiquement défini son niveau de risque utilisateur sur ÉLEVÉ et l'a déplacée vers le groupe « utilisateurs en quarantaine » dans Okta, et elle a perdu l'accès à toutes ses applications.

16h40 : Flux de travail de correction déclenchés automatiquement par le système de gestion des appareils mobiles. Une fois l'appareil nettoyé, l'utilisateur est retiré du groupe mis en quarantaine. Son risque dans Okta est ramené à FAIBLE, ce qui rétablit son accès aux applications nécessaires. Courriel automatisé envoyé à Tina expliquant ce qui s'est passé. La menace qui pesait sur l'identité de l'utilisateur Tina a été neutralisée.

Soir : Suivre le soleil

17 h et au-delà : la sécurité ne dort jamais. L'équipe de sécurité mondiale distribuée de MediaXMedia prend le relais, assurant une couverture continue, tout comme Okta Identity Threat Protection.

Réflexions de Jim

Normalement, reconstituer l'enquête sur les menaces concernant le parcours d'accès d'un utilisateur comme celui de Tina Smith aurait pris plusieurs heures à son équipe. Grâce à ITP, cela a été détecté et corrigé en quelques minutes. Comme ils ont pu réagir à temps, ils ont réussi à éviter des compromissions supplémentaires telles que les mouvements latéraux, l'accès privilégié et l'exfiltration de données. Son équipe commence vraiment à apprécier la valeur offerte par les protections en ligne, en temps réel et complètes offertes par Identity Threat Protection, qui s'intègrent également bien à leur pile de sécurité. Ils apprécient le tableau de bord Identity Threat Protection, qui est devenu un guichet unique pour déterminer le risque pour leurs utilisateurs sur toutes les surfaces de menace.

Les méthodologies sophistiquées d’apprentissage automatique d’Identity Threat Protection évaluent les risques de session en temps réel. En analysant de vastes ensembles de données, les modèles d’IA d’Okta identifient les schémas irréguliers et anticipent proactivement les menaces. Grâce à l’évaluation des risques améliorée par l’IA, le niveau de risque de chaque session est évalué en continu en tenant compte du comportement de l’utilisateur, du contexte de l’appareil et des détails du réseau.

Ce mécanisme de score adaptatif permet des ajustements rapides aux protocoles de sécurité, renforçant ainsi les mécanismes de défense sans perturber les interactions avec les utilisateurs. L'utilisation d'algorithmes d'apprentissage automatique aide à discerner les activités normales et suspectes avec une plus grande précision, privilégiant ainsi les menaces authentiques tout en minimisant les perturbations injustifiées pour les utilisateurs légitimes.

Maintenant que vous avez lu une journée dans la vie de Jim, notre administrateur de la sécurité, et de Tina, notre utilisatrice finale, vous pouvez voir comment Okta Identity Threat Protection avec Okta AI améliore considérablement la posture de sécurité de MediaXMedia et, en même temps, n'empêche pas les utilisateurs finaux d'accéder en toute sécurité aux ressources essentielles.