Realms est un nouveau produit qui ouvre une approche différente de la gestion des personnes dans Universal Directory d'Okta. Il introduit de la flexibilité dans la gestion des utilisateurs, quelle que soit la croissance de votre entreprise. Que cela se produise par le biais d'une croissance naturelle, de fusions et acquisitions, ou de l'introduction de nouvelles unités commerciales, la capacité à gérer et à déléguer de manière transparente la gestion de ces différentes populations d'utilisateurs est cruciale à mesure que l'entreprise se développe.

Avec Realms, les administrateurs informatiques centraux peuvent déléguer et faciliter la gestion des utilisateurs et améliorer la complexité organisationnelle en centralisant les identités au sein d'une seule organisation Okta et en réduisant la dépendance à l'égard des groupes ou des organisations multiples. Ci-dessous, nous allons examiner une façon dont Realms peut être utilisé pour gérer plusieurs unités commerciales et comment vous pouvez l'appliquer à votre propre cas d'utilisation. (Lisez un autre blog de Dipt Kanthilal pour une présentation de base de Realms.)

Premiers pas : Activation des Realms

Realms est actuellement disponible en libre-service en accès anticipé via Okta Identity Governance. Pour commencer, suivez les étapes suivantes :

- Dans la barre de navigation de gauche de la Admin Console, sélectionnez « Paramètres ».

- Sélectionnez « Features ».

- Activer les domaines.

Une fois Realms activé, nous pouvons commencer la configuration pour l'exemple de cas d'utilisation en procédant comme suit :

- Créer des Realms.

- Configurer les Affectations de Realms.

- Déléguer la gestion aux administrateurs de Realms.

- Créer des campagnes d'Access Certification sur des Realms spécifiques.

- Configurer des politiques d'authentification Realms.

- Automatiser la gestion des Realms à l'aide de Workflows.

Scénario : Windrides Aviation

Contexte : Mettons Realms en pratique. Windrides est une entreprise d’aviation fictive qui a étendu ses activités de l’aviation commerciale à de nouveaux secteurs d’activité comme la location de jets privés et la recherche de personnel de cabine. L’ajout de deux nouvelles activités majeures à l’organisation a mis l’équipe informatique sous forte pression pour la gestion des utilisateurs, de leurs accès et de leurs besoins informatiques quotidiens. Ils ont des besoins communs en applications pour des fonctions professionnelles similaires dans leurs différents secteurs d’activité et dans différentes régions géographiques. Windrides a entendu parler de Realms et est impatient d'exploiter cette nouvelle fonctionnalité.

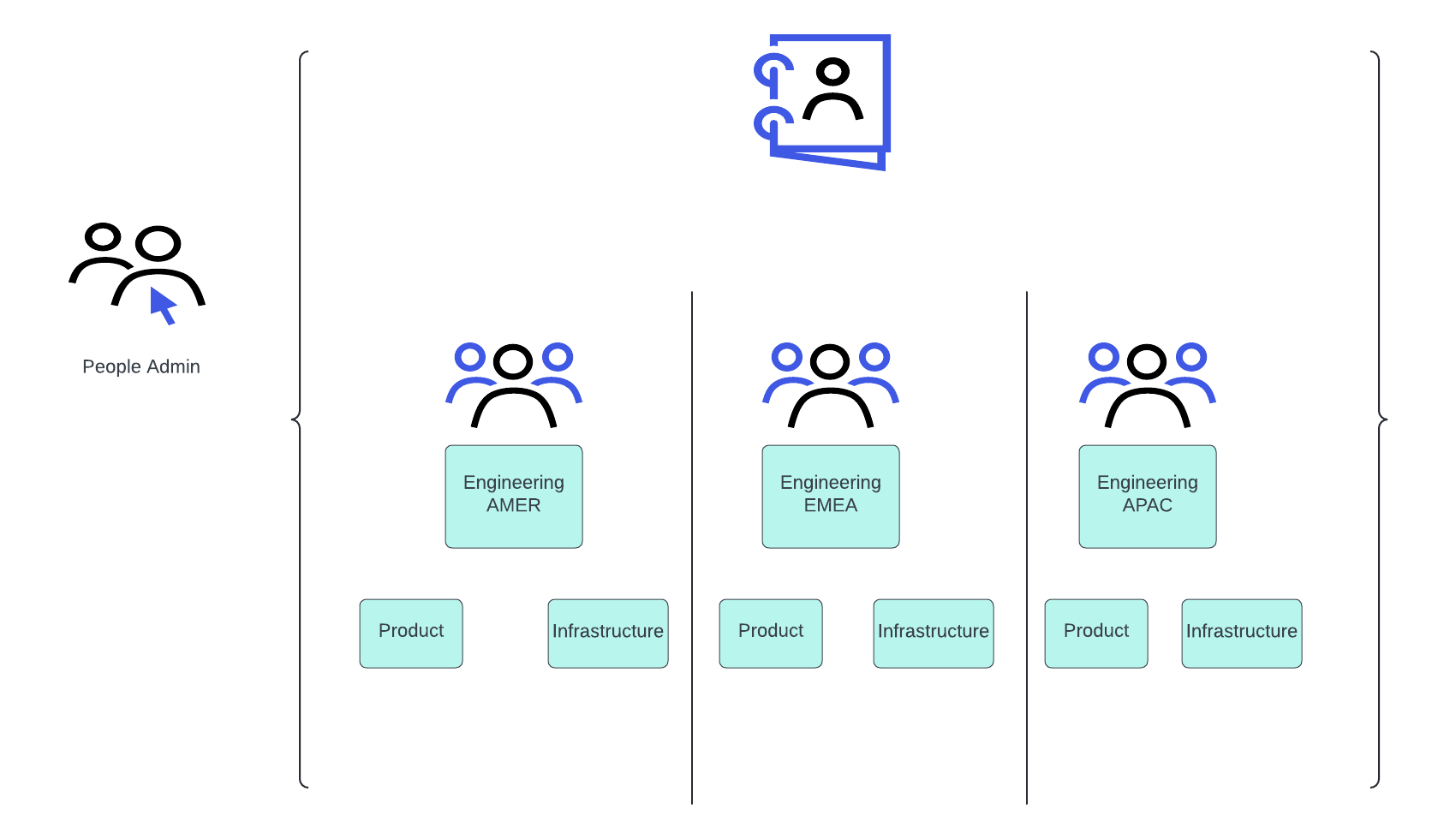

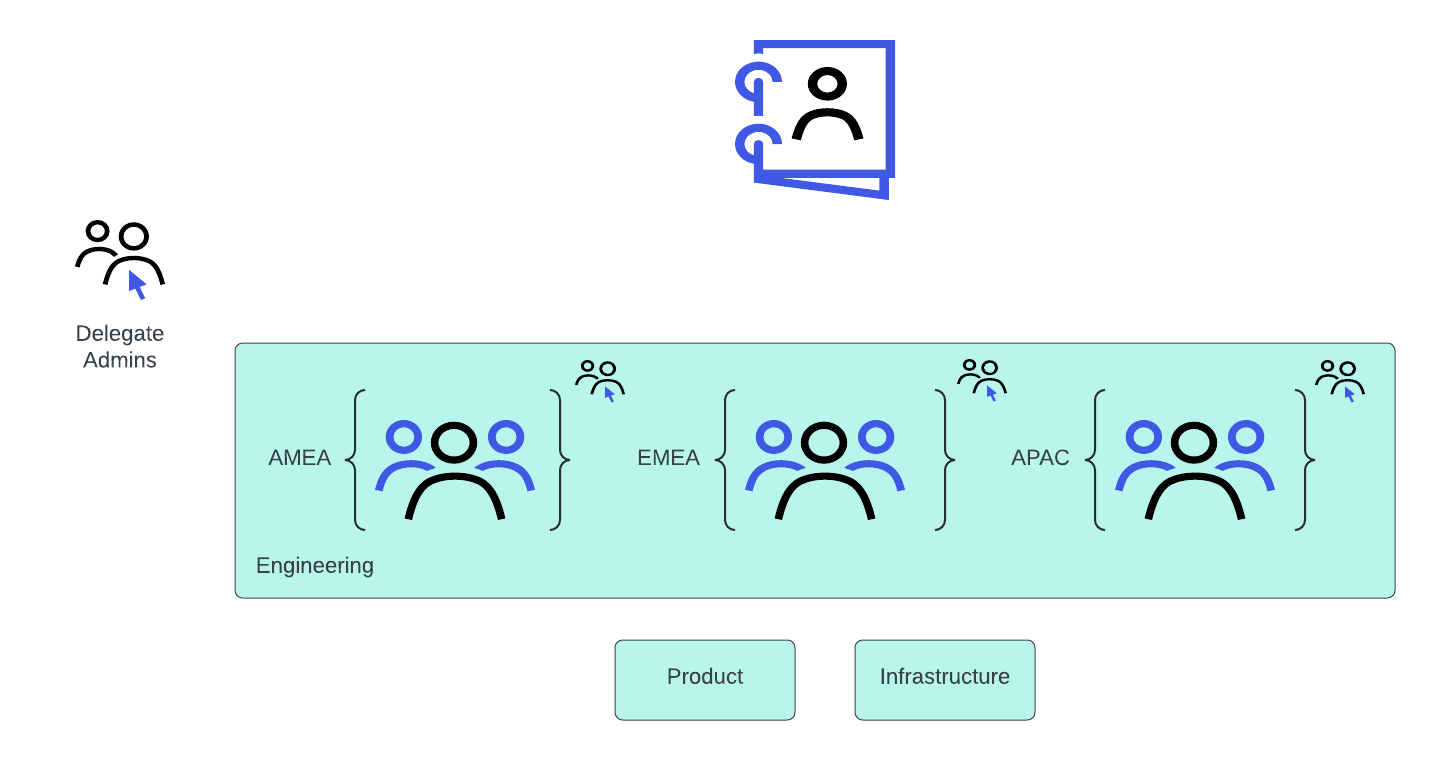

Déploiement actuel : Windrides utilise actuellement des groupes pour modéliser et gérer l’accès aux applications. En raison du chevauchement des populations d’utilisateurs dans les groupes, les administrateurs ont du mal à gérer les utilisateurs de différentes régions. Prenons le scénario ci-dessous, qui décrit la structure actuelle de gestion des différents groupes d'ingénierie, en fonction de la région.

État final souhaité : Avec Realms, WindRides souhaite créer un groupe fonctionnel unique pour l'ingénierie dans toutes les régions pour l'accès partagé aux applications, tout en segmentant les populations d'utilisateurs distinctes.

En adoptant ce modèle, les administrateurs informatiques centraux de WindRides peuvent réduire leurs frais généraux de gestion des utilisateurs et des groupes et déléguer facilement la gestion des utilisateurs aux administrateurs régionaux. Des groupes supplémentaires peuvent être créés pour un accès plus spécifique aux applications, mais cela empêche la prolifération de groupes régionaux qui définissent tous le même accès aux applications.

Créer des domaines

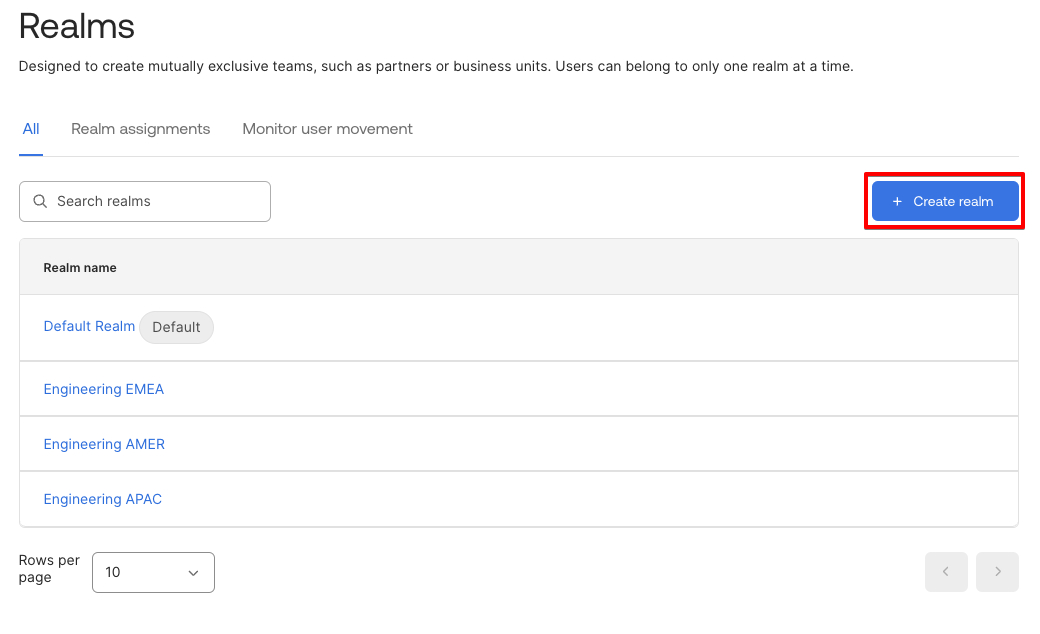

Une fois que Realms a été activé dans l'organisation, une nouvelle section intitulée « Realms » sera disponible sous « Directory » dans la navigation de gauche de la Admin Console.

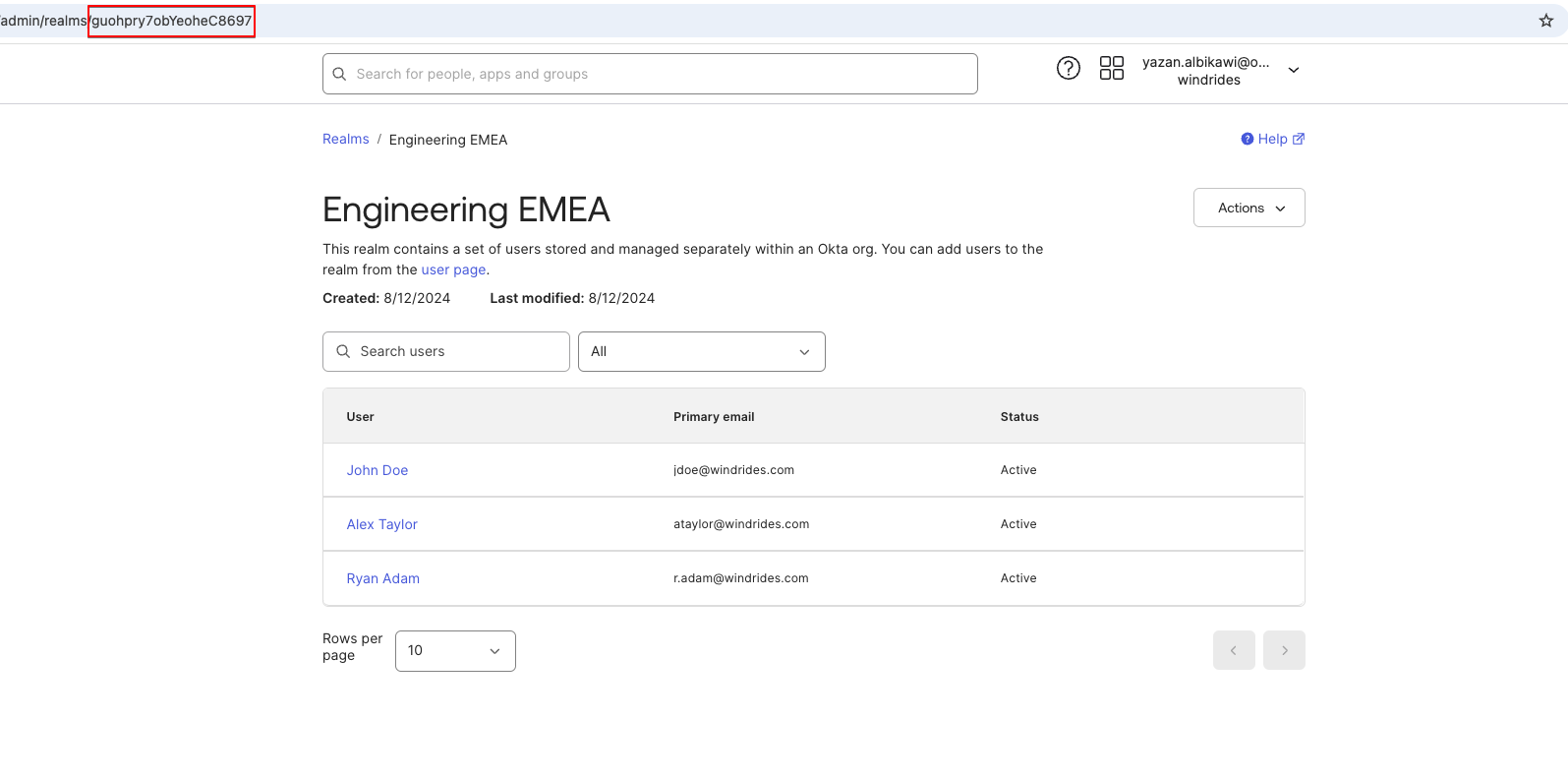

Tout d'abord, accédez à la section « Realms » pour créer des realms. Suivant le scénario Windrides, nous allons créer trois realms : Engineering AMER, Engineering EMEA et Engineering APAC.

En plus des trois domaines, il existe un domaine par défaut qui sert de solution de rechange. Les utilisateurs existants commenceront dans le domaine par défaut, mais peuvent facilement être déplacés ultérieurement. Les domaines peuvent également être créés via l'API ou Workflows.

Attribution de domaine

Comme indiqué ci-dessus, les utilisateurs doivent appartenir à un realm. Les utilisateurs existants commenceront dans le Default Realm et pourront être déplacés individuellement vers d'autres realms. Grâce aux nouvelles « affectations de realm », les utilisateurs peuvent être automatiquement intégrés dans le bon realm. Les affectations de realm peuvent également être utilisées pour déplacer en masse des utilisateurs d'un realm à un autre.

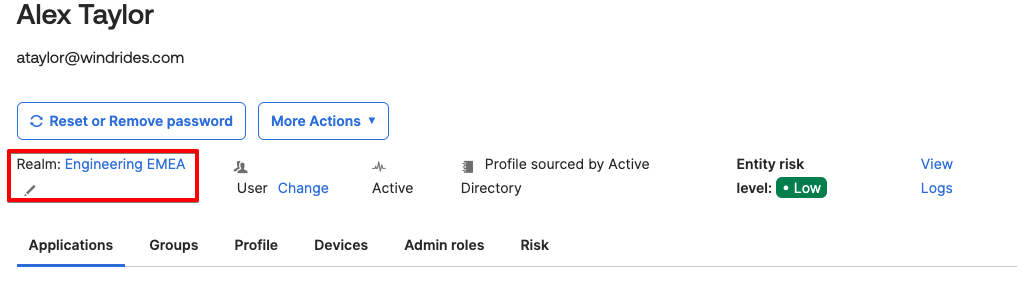

Déplacement d'utilisateurs individuels

Sur le profil d'un utilisateur, en cliquant sur l'icône en forme de crayon, un utilisateur peut être déplacé d'un domaine à un autre. Alex Taylor, illustré ci-dessous, se trouve actuellement dans le domaine par défaut, mais doit faire partie du domaine Ingénierie EMEA. En utilisant l'icône en forme de crayon, Alex peut être déplacé vers le domaine souhaité.

Pour déplacer des utilisateurs à grande échelle, la meilleure option est d'utiliser les « attributions de domaine ».

Comment utiliser les attributions de domaine

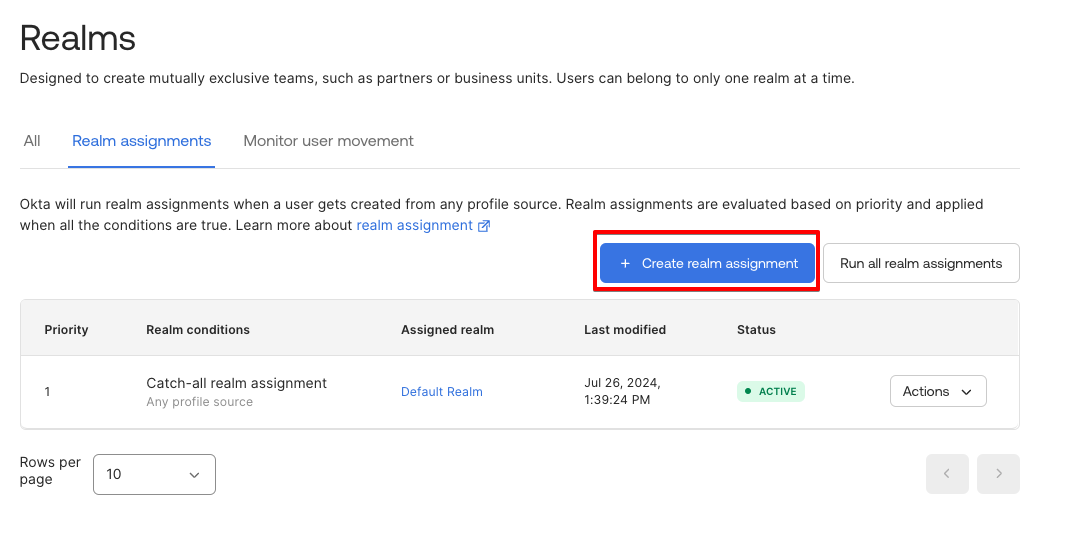

Dans la vue Domaines, il existe une vue intitulée « Attributions de domaine ». En guise de sauvegarde, il existe une « attribution de domaine générale » par défaut, mais WindRides a besoin d'attributions de domaine plus spécifiques liées à ses trois domaines personnalisés.

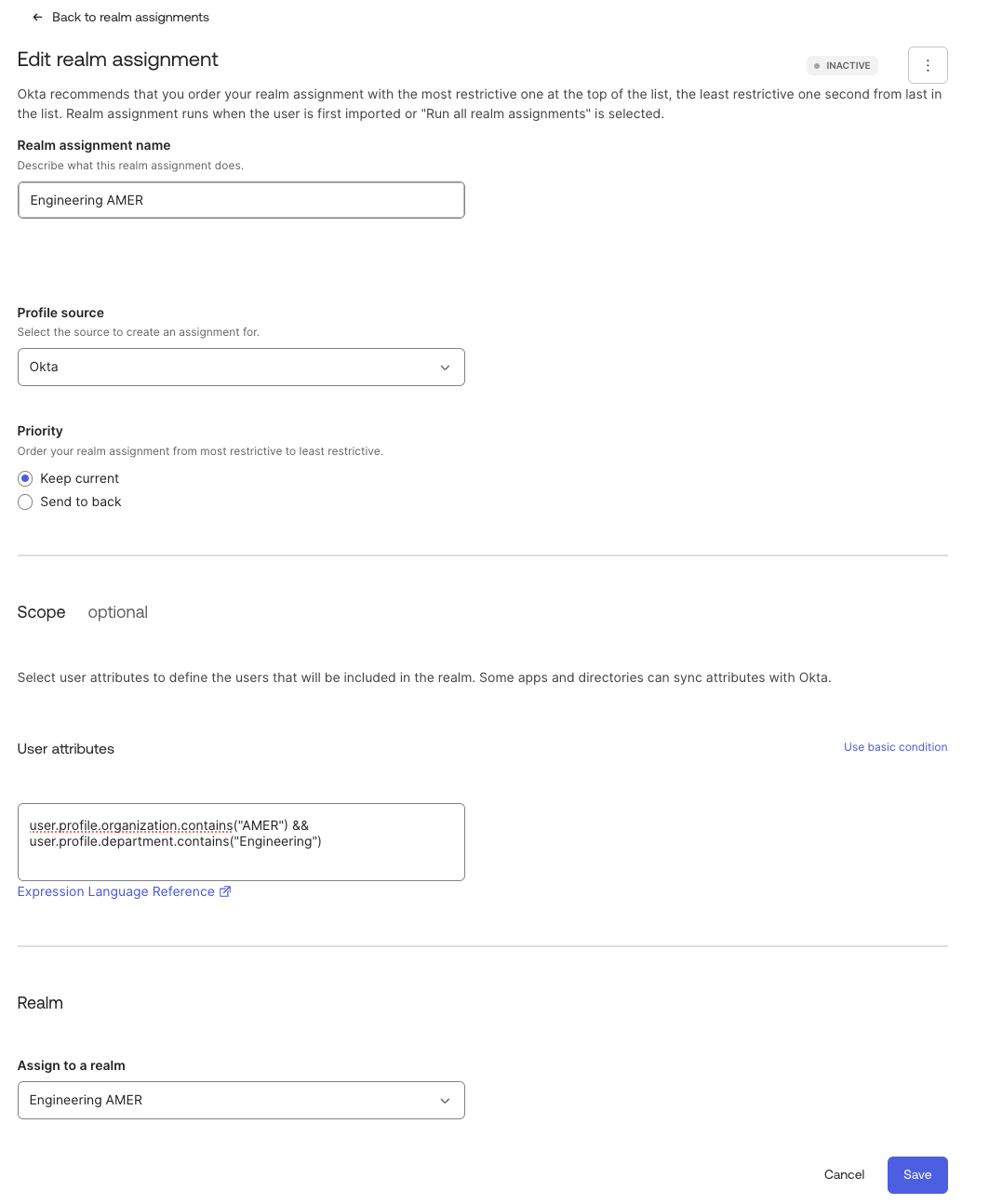

Lors de la création d'une affectation de domaine, plusieurs informations permettent de s'assurer qu'un utilisateur est créé ou intégré dans le bon domaine. Au nombre de leurs initiatives :

Nom de l'affectation de domaine | Il s'agit du nom associé à l'attribution de domaine pour faciliter la consultation |

Source du profil | La source de référence du profil pour les utilisateurs au sein de l’organisation, il peut s’agir d’ Okta, d’annuaires, de sources RH ou d’autres sources de profil reconnues. |

Priority | Conserver l'actualité : Priorité en bas Mettre au premier plan : priorité en haut

Cela permet de résoudre les conflits entre les affectations de domaine. |

Portée | Si une seule source de profil doit pointer vers plusieurs realms, les attributs de profil utilisateur aident à ajouter des paramètres supplémentaires à l’affectation du realm. |

Attribuer au domaine | Le realm cible souhaité |

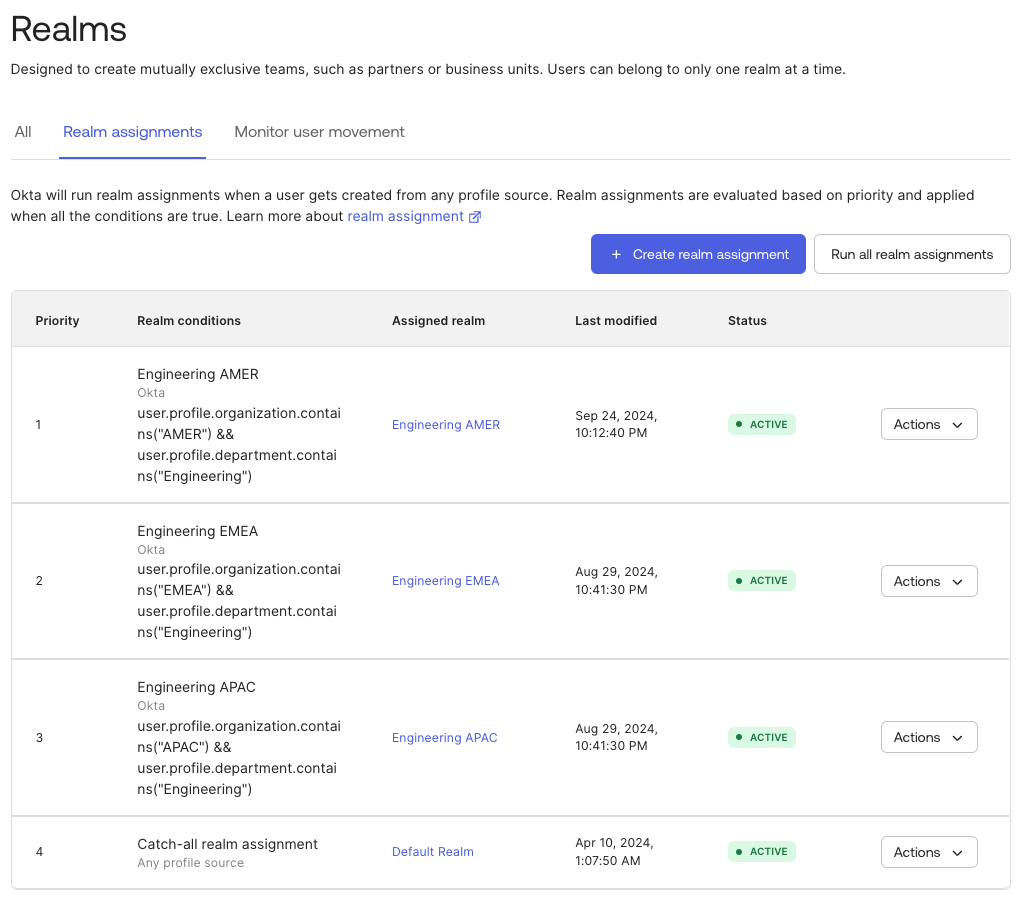

Pour WindRides, nous créerons trois attributions de domaine afin d’automatiser l’intégration et de faciliter le mouvement des utilisateurs, en tirant parti de la source de profil et du langage d’expression dans le cadre de la portée.

Le langage d'expression permettra de combiner deux attributs pour déterminer l'étendue de l'attribution de realm : Organisation = Régions et Département = Ingénierie

Une fois qu'une affectation de domaine est créée, elle doit être activée (comme les règles de groupe). Pour activer, accédez au menu « Actions », puis à « Activer ».

L'attribution de domaine s'exécutera automatiquement pour tout nouvel utilisateur créé après l'activation. Pour exécuter l'attribution de domaine pour un utilisateur existant, sélectionnez « Exécuter » ou « Exécuter toutes les attributions de domaine ». L'état de la tâche peut être surveillé sous l'onglet « Surveiller le mouvement des utilisateurs ».

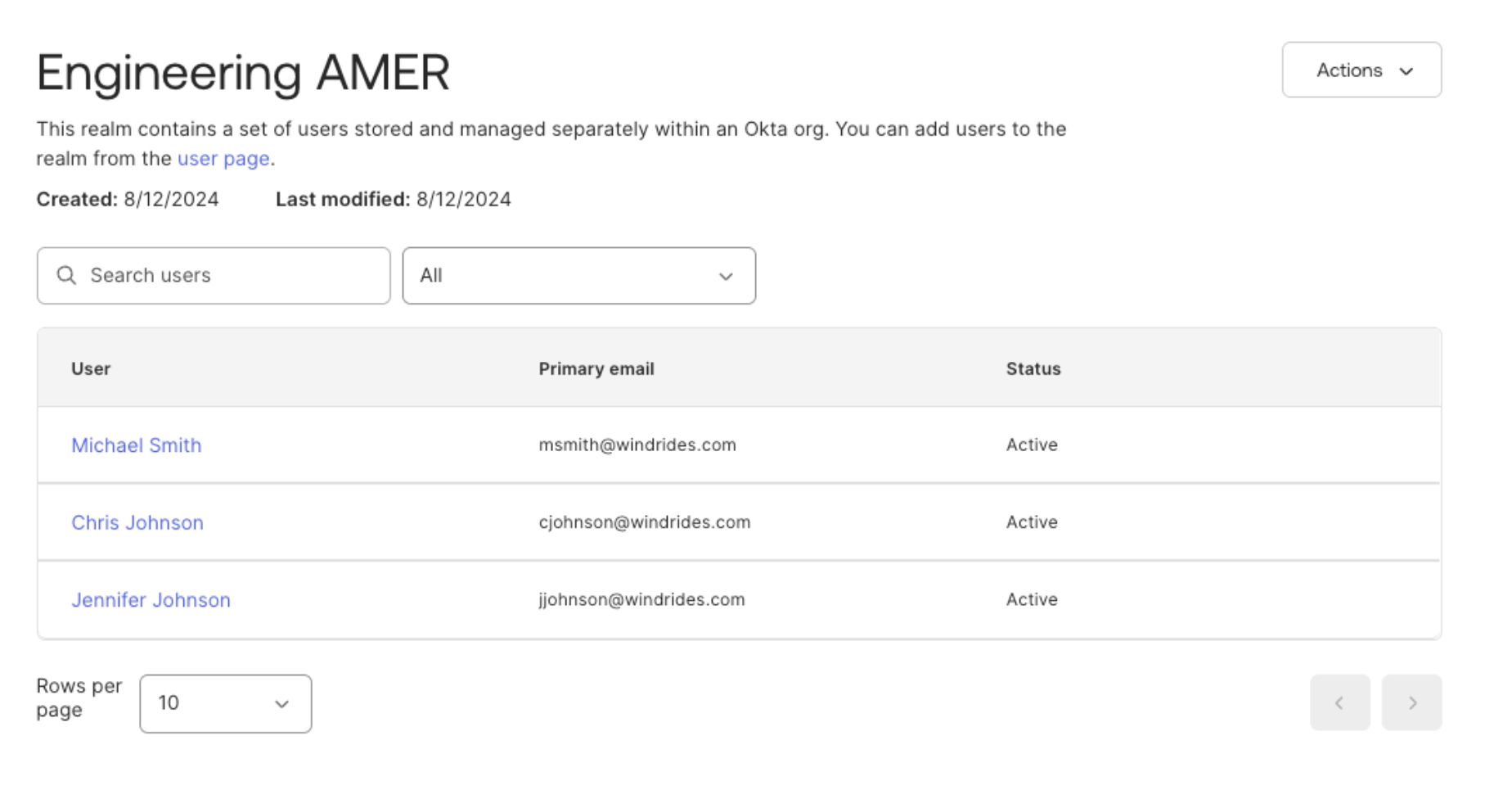

En exécutant les affectations de realm, tous les utilisateurs de l'organisation devraient maintenant se trouver dans les bons realms.

Déléguer des administrateurs

L'un des principaux avantages de Realms est la possibilité de déléguer la gestion des utilisateurs. La prochaine étape pour l'équipe WindRides consiste à configurer des rôles d'administrateur.

Étape 1 : Créer un rôle

Dans la vue « Administrateurs », la première étape consiste à créer un rôle pour l'administrateur délégué. Au minimum, les administrateurs de domaine délégués auront besoin d'un accès aux autorisations liées à l'utilisateur et au domaine. De plus, les autorisations de groupe et d'application sont facultatives et peuvent être attribuées au besoin. Voici un exemple des autorisations qui peuvent être attribuées :

Nom de l'autorisation | Ensembles d'autorisations |

User | Gérer les utilisateurs Contient toutes les autorisations utilisateur |

Realms | Afficher les domaines et leurs détails |

Application | Modifier les affectations d'utilisateurs de l'application |

WindRides souhaite déléguer les mêmes autorisations à tous les administrateurs de domaines, afin de ne créer qu'un seul rôle.

Créer un nouveau rôle sous Security > Administrators > Roles

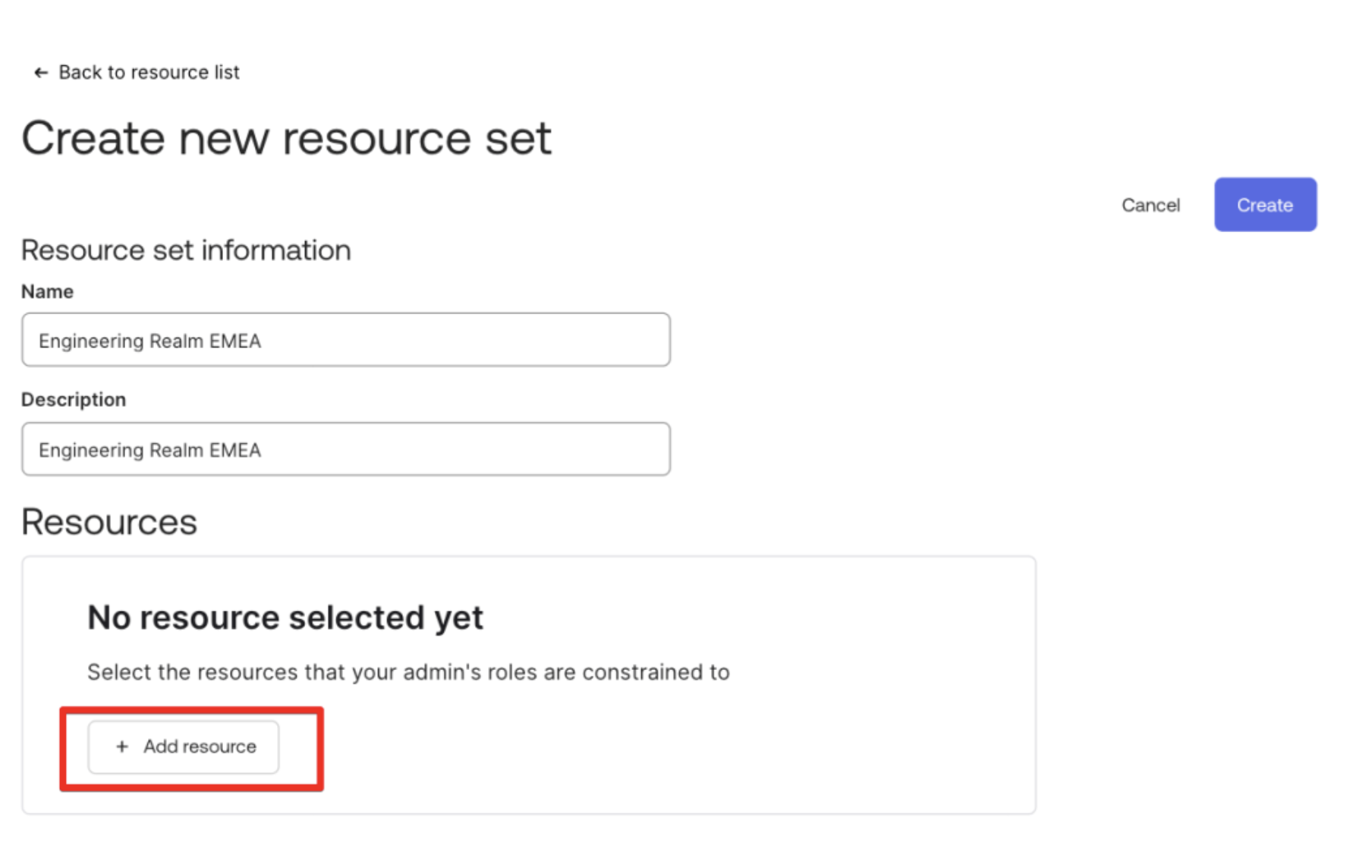

Étape 2 : Créer des ensembles de ressources

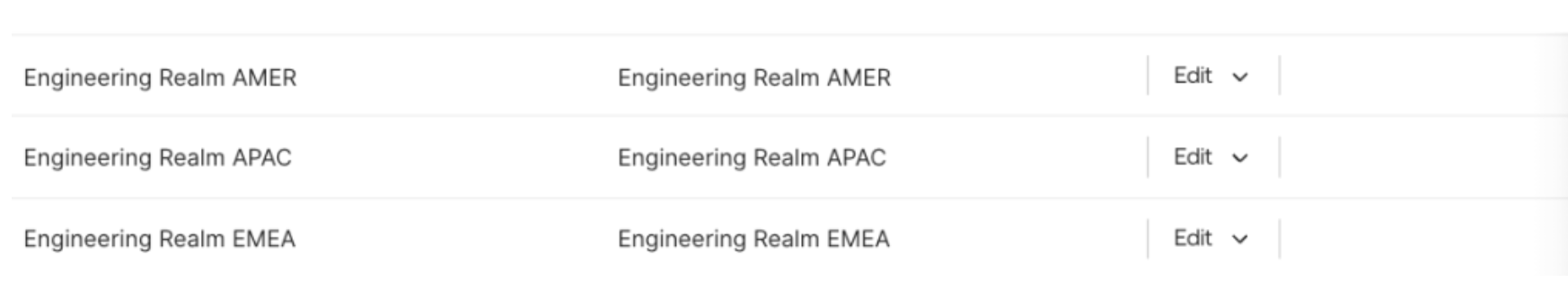

Les ensembles de ressources définissent les ressources pour lesquelles la gestion est déléguée. Trois ensembles de ressources différents devront être créés pour s'aligner sur les trois domaines qui doivent être gérés.

Dans le scénario WindRides, nous allons créer des ensembles de ressources individuels pour Engineering AMER, Engineering EMEA et Engineering APAC. Ces ensembles de ressources comprendront des utilisateurs, des domaines et des applications.

Créer une nouvelle ressource sous Sécurité > Administrateurs > Ressources

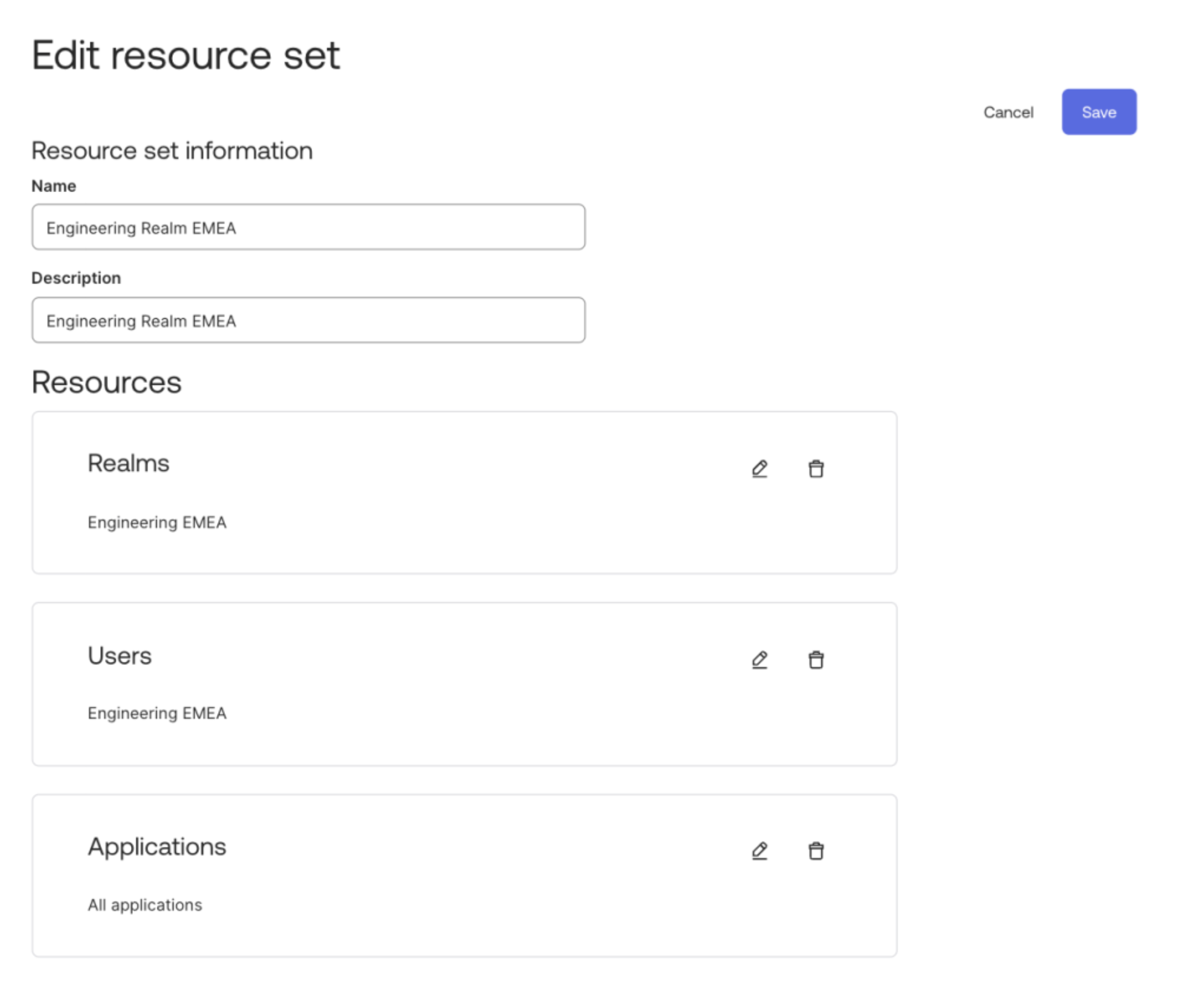

Pour les utilisateurs, nous sélectionnerons « Utilisateurs du domaine », puis nous sélectionnerons le domaine spécifique à inclure. Ceci définit l’ensemble d’utilisateurs que nous verrons sur la page « Personnes ».

L'ajout de l'ensemble de ressources « Domaines » détermine les domaines qui peuvent être visualisés et gérés par l'administrateur délégué. L'ajout d'une application dans le cadre de l'ensemble de ressources indique les applications que l'administrateur délégué peut gérer. Notez qu'en raison de la sélection « Utilisateurs du domaine », l'administrateur délégué ne pourra qu'afficher, attribuer et supprimer des utilisateurs de l'application appartenant au domaine qu'il peut gérer.

Étant donné que WindRides possède trois domaines différents, nous devrons créer trois ensembles de ressources pour définir les populations d'utilisateurs que chaque administrateur peut gérer.

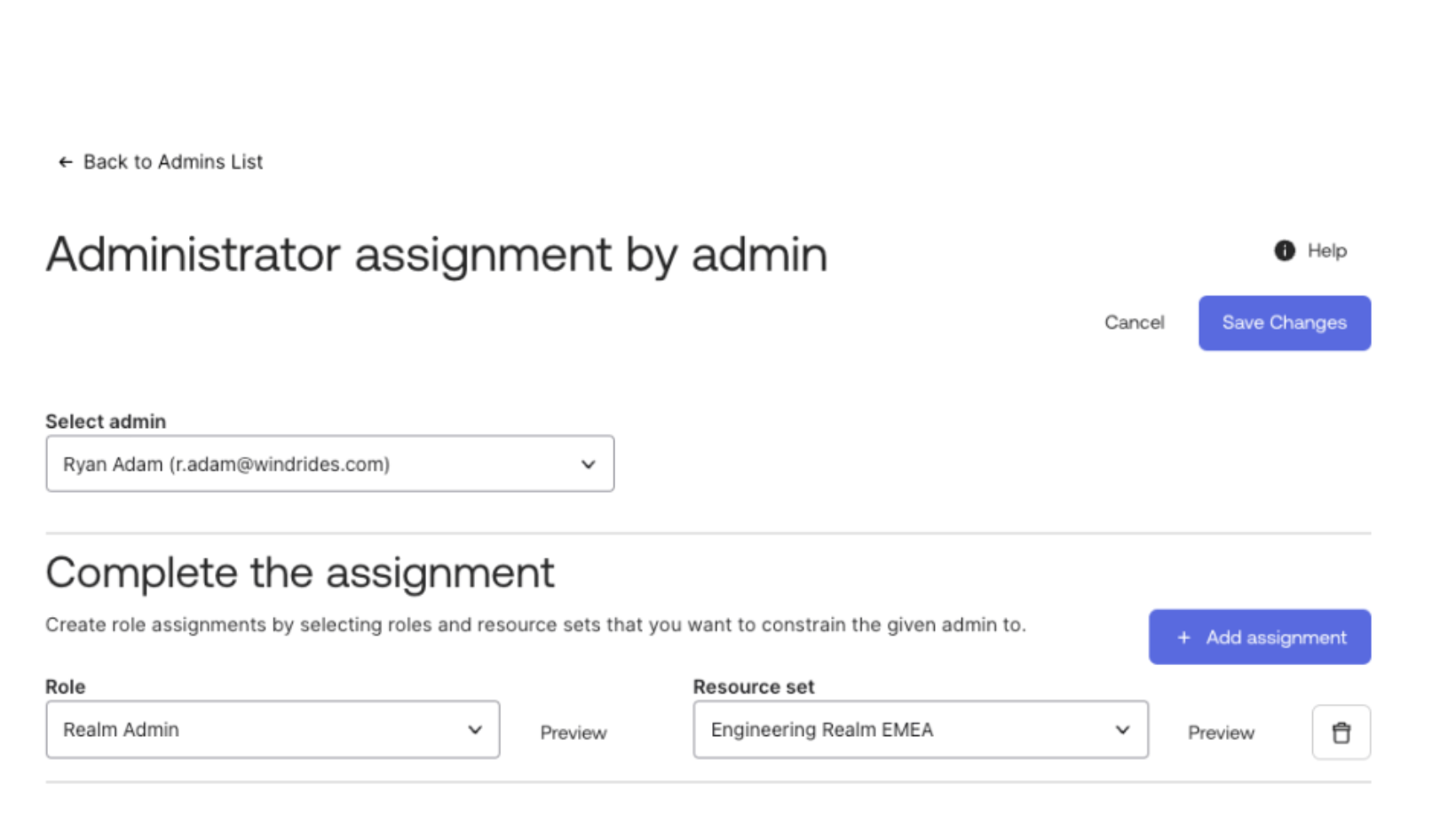

Étape 3 : Affectation de l'administrateur

Maintenant que le rôle et l'ensemble de ressources ont été définis, l'étape finale consiste à associer les deux à un utilisateur qui deviendra un administrateur délégué. L'utilisateur peut d'abord être sélectionné, ainsi que le rôle et l'ensemble de ressources, pour effectuer la délégation.

Expérience utilisateur d’administration déléguée

Dans cette vidéo, l’administrateur est en mesure de gérer uniquement les utilisateurs du realm « Engineering EMEA ». En fonction des autorisations attribuées, ils peuvent créer des utilisateurs, gérer le cycle de vie et attribuer ou supprimer des applications aux utilisateurs au sein du realm.

Campagne de certification d'accès Okta Identity Governance

Grâce aux attributions de domaine, WindRides peut automatiser la création d'utilisateurs dans les bons domaines. Grâce à la structure de rôle d'administrateur personnalisé, Windrides peut déléguer la gestion de ces utilisateurs. Un autre élément essentiel de la gestion des utilisateurs est la gouvernance, afin de vérifier quels utilisateurs ont accès à quelles ressources et d'évaluer si cet accès doit être conservé. À l'aide d'Okta Identity Governance, WindRides peut créer des campagnes de certification qui peuvent être attribuées aux utilisateurs qui sont des administrateurs de domaine. De cette façon, les administrateurs délégués peuvent se voir attribuer des examens pour les utilisateurs du domaine qu'ils gèrent pour une gouvernance continue.

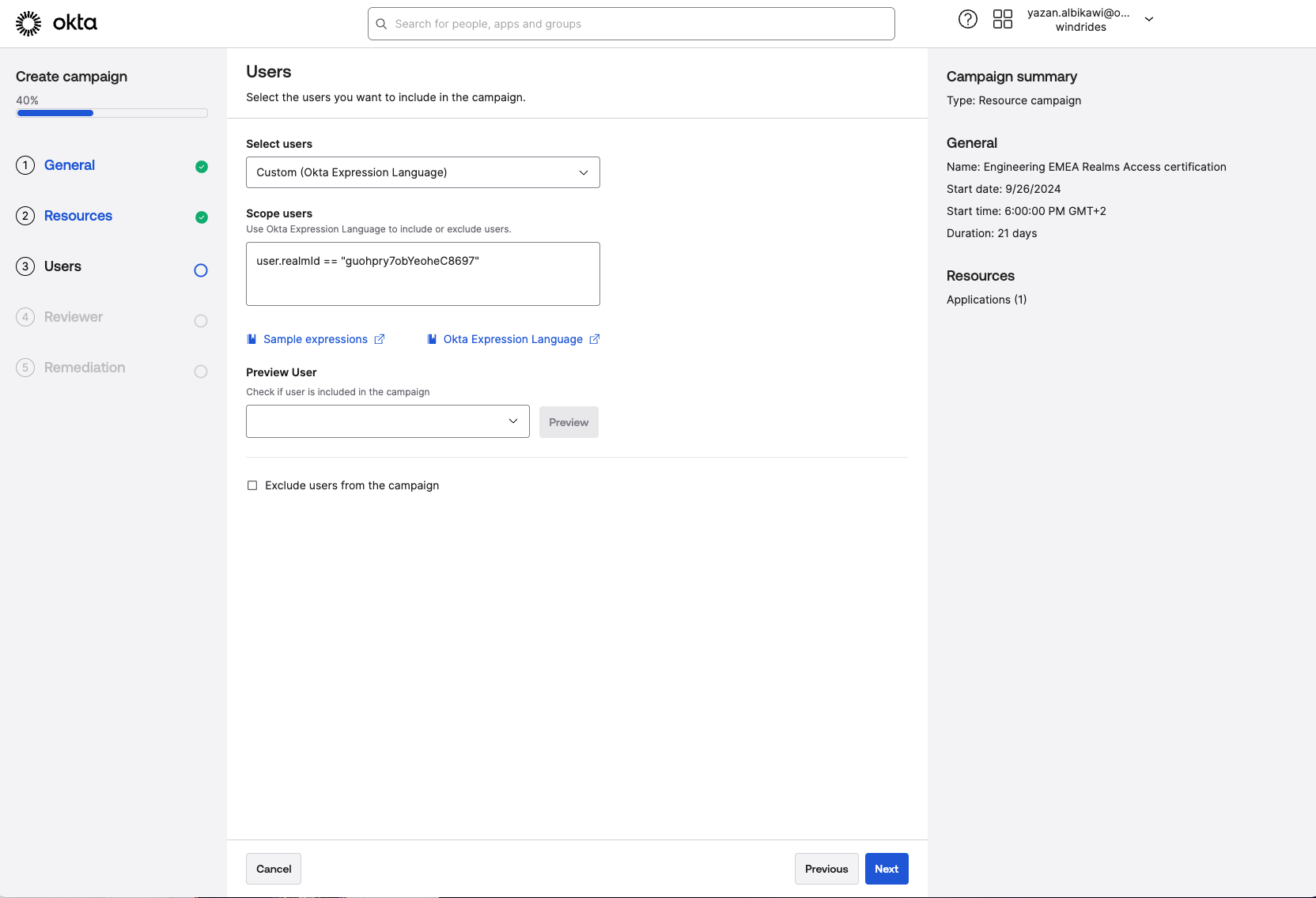

Grâce au langage d'expression, WindRides peut définir l'étendue des utilisateurs inclus dans la campagne et les examinateurs de la campagne. Dans cet exemple, WindRides utilisera le langage d'expression pour définir l'étendue des utilisateurs de la campagne au domaine Ingénierie. L'ID de domaine mentionné dans les expressions peut être trouvé via l'API ou via l'URL des domaines. Voici l'ID de domaine pour Ingénierie EMEA à titre d'exemple.

Référence du langage d'expression pour les campagnes de certification d'accès

Portée | Expression | Détails |

Utilisateurs | user.realmId == "realmid" | Portée pour un seul domaine. Plusieurs domaines peuvent être définis dans le cadre de la portée en utilisant OU. Exemple : user.realmId == "realmId1" Or user.realmId == "realmId2" ... |

Réviseurs | user.realmId == "Realmid" ? "user@example.com": "backupuser@example.com" | Avec cette expression, la condition vérifiera si l'ID de domaine de l'utilisateur concerné est vrai. Si la valeur est False, l'examen sera acheminé vers le réviseur de repli. |

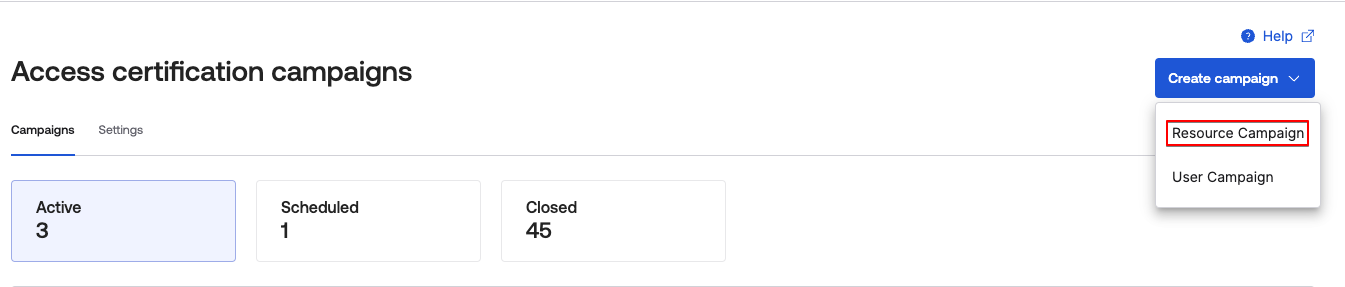

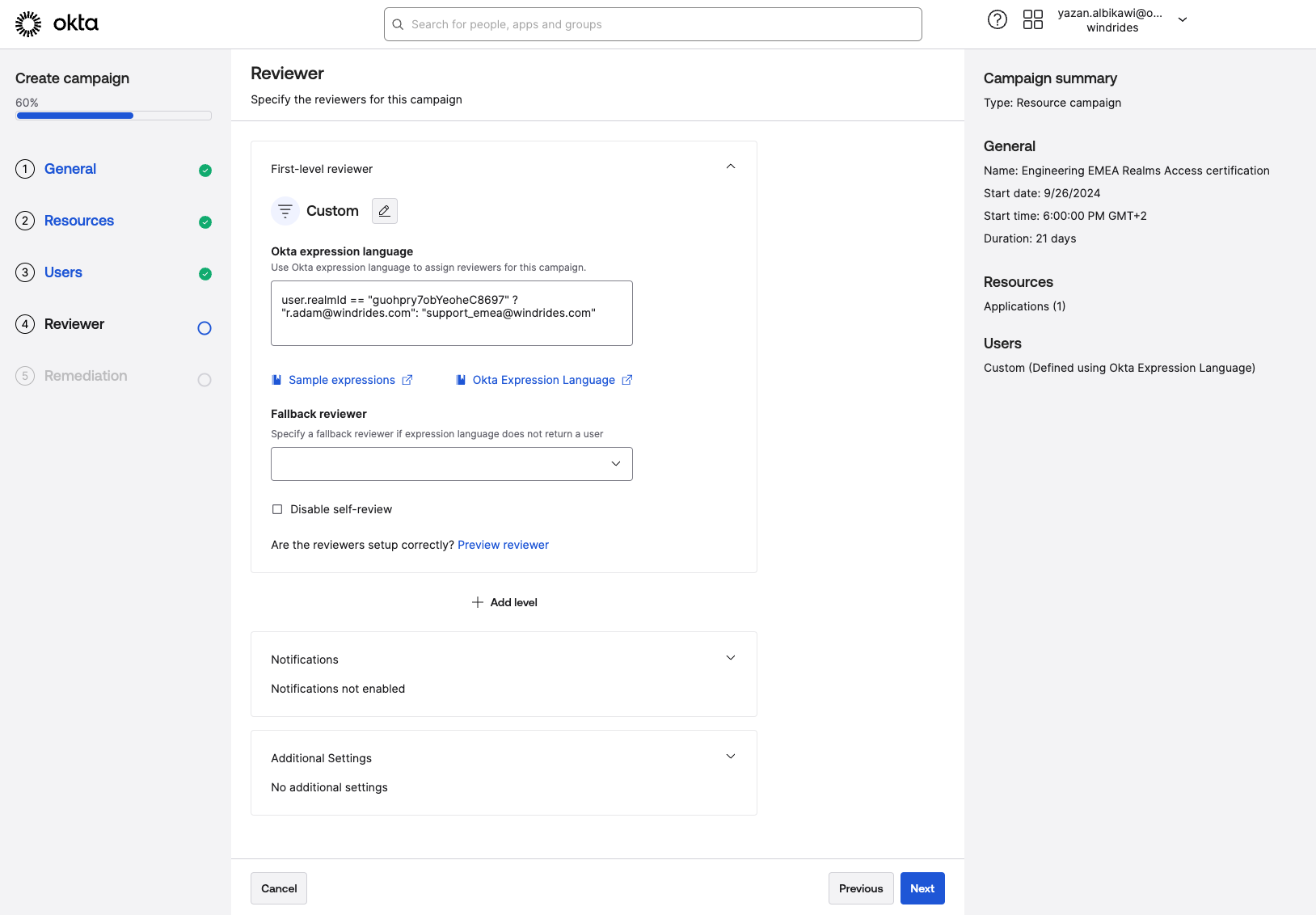

Étape 1 : Créer une campagne

Bien qu'ils puissent exécuter des campagnes de ressources et d'utilisateurs, WindRides souhaite créer une campagne de ressources pour évaluer l'accès aux applications pour l'application Google dans le domaine Engineering EMEA.

Étape 2 : Étendue de l'utilisateur.

La portée de l’utilisateur peut inclure tous les utilisateurs ou un sous-ensemble spécifique d’utilisateurs. Définir le périmètre utilisateur en tirant parti d'Expression Language.

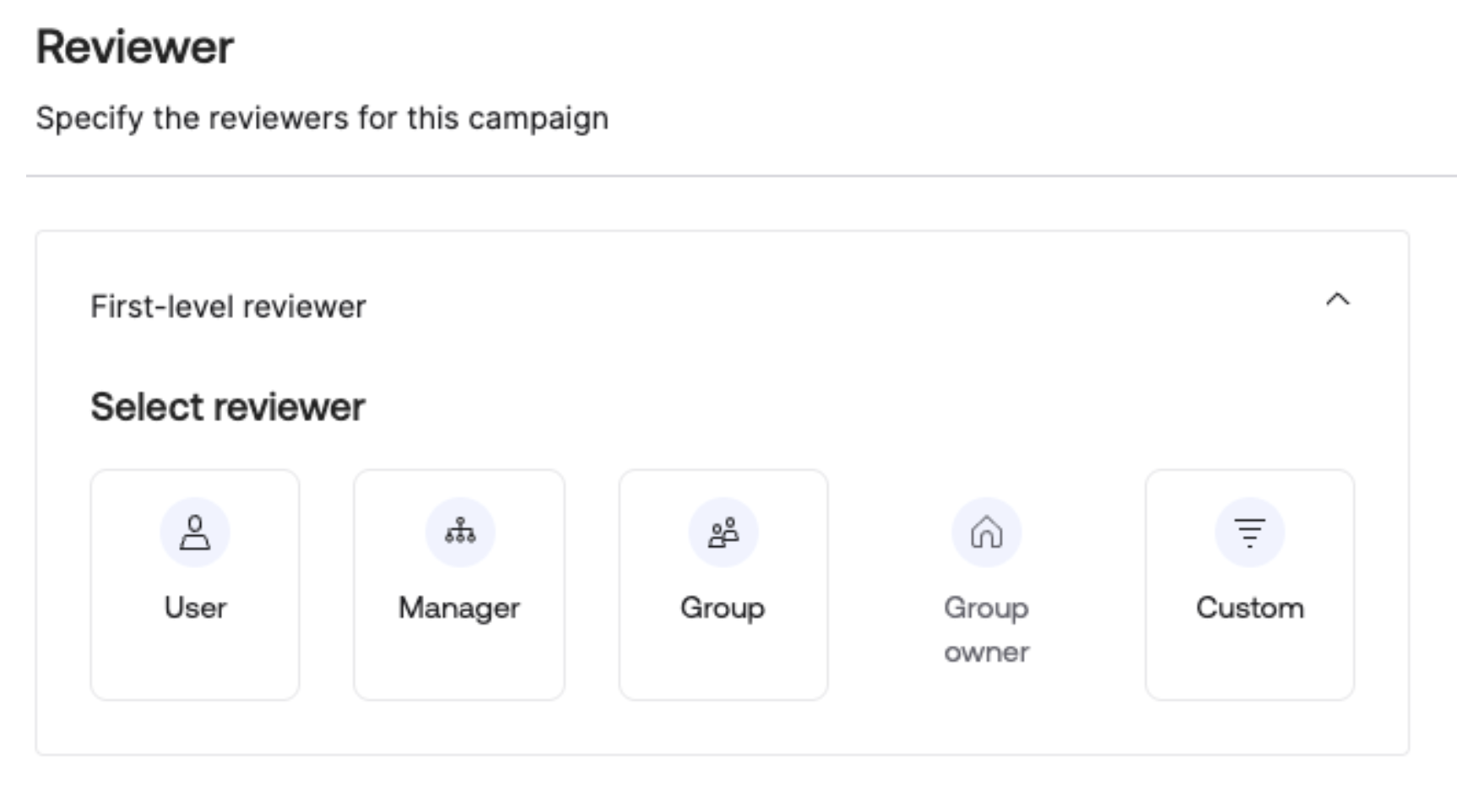

Étape 3 : Sélectionner un réviseur.

Vous pouvez choisir parmi un certain nombre d'options pour définir les réviseurs. Pour cette campagne particulière, WindRides souhaite attribuer les examens à l'administrateur de domaine, nous sélectionnerons donc « Personnalisé ».

À l’aide d’Expression Language, le réviseur peut être défini comme l’utilisateur qui est l’administrateur du realm. Si un utilisateur ne fait pas partie du realm défini, l’examen sera acheminé vers le réviseur de repli. L’administrateur du realm n’a pas besoin de faire partie du realm qu’il examine.

Campagne de certification d'accès

La vidéo ci-dessus montre comment configurer la campagne de certification d'accès axée sur les ressources, y compris la configuration de la portée de l'utilisateur et du réviseur à l'aide du langage Expression.

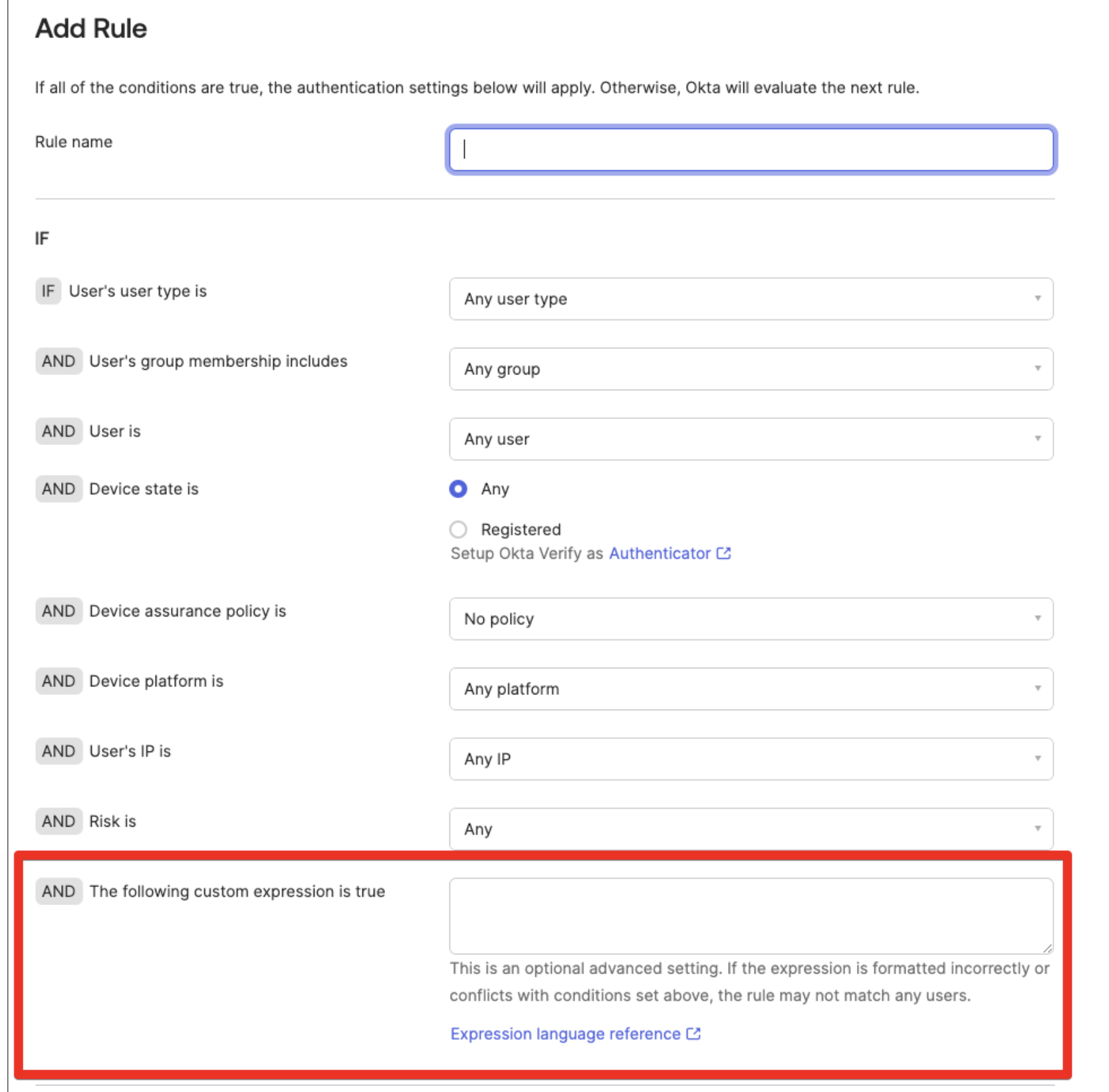

Politiques d’authentification

Tout comme les campagnes de certification d'accès, les stratégies d'authentification utilisent le langage d'expression pour définir les règles de stratégie.

Configuration des stratégies d’authentification

Dans cette vidéo, WindRides utilise Expression Language pour étendre des politiques d'authentification spécifiques aux utilisateurs au sein de realms spécifiques afin d'obtenir une granularité de politique supplémentaire.

Connexion Okta Realms Workflows

L'automatisation est un élément clé de la gestion des utilisateurs, et Workflows joue un rôle clé dans l'automatisation de la gestion du cycle de vie. Workflows a fourni des cartes Realms qui peuvent aider à créer des flux tels que la création et la suppression de realms, et l'intégration des utilisateurs dans le realm souhaité.

Pour commencer à exploiter Realms dans Workflows, il existe deux étapes clés :

- Autorisation

- Connexion de la carte d'action de domaine

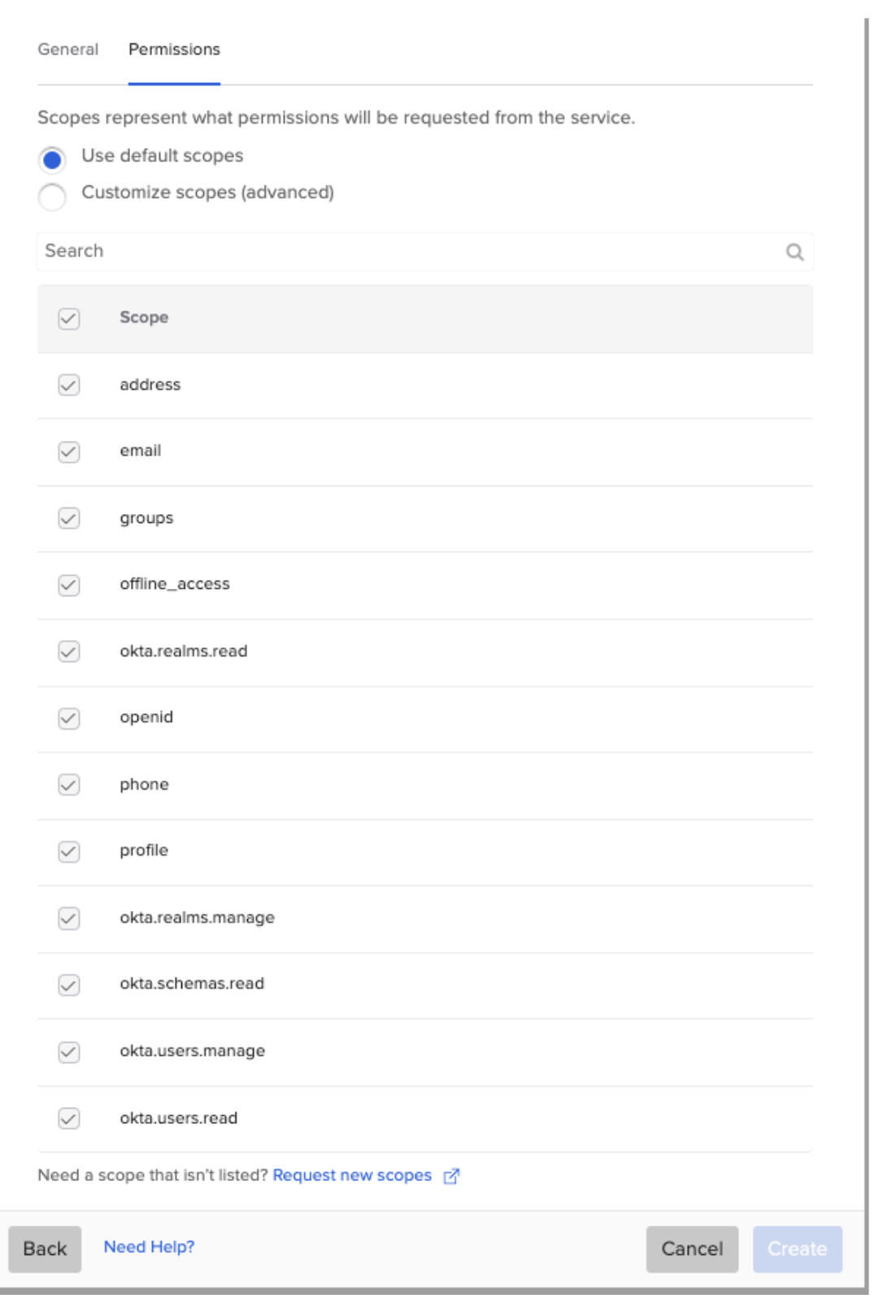

Octroi d’autorisation OAuth Okta Workflows

Les autorisations peuvent être accordées en accédant à l'application Okta Workflows OAuth sous « Applications », sous les étendues de l'API OKTA, accordez les autorisations ci-dessous nécessaires pour créer des Workflows sur les domaines.

Autorisations |

okta.realms.manage |

okta.realms.read |

okta.schemas.read |

okta.users.manage |

okta.users.read |

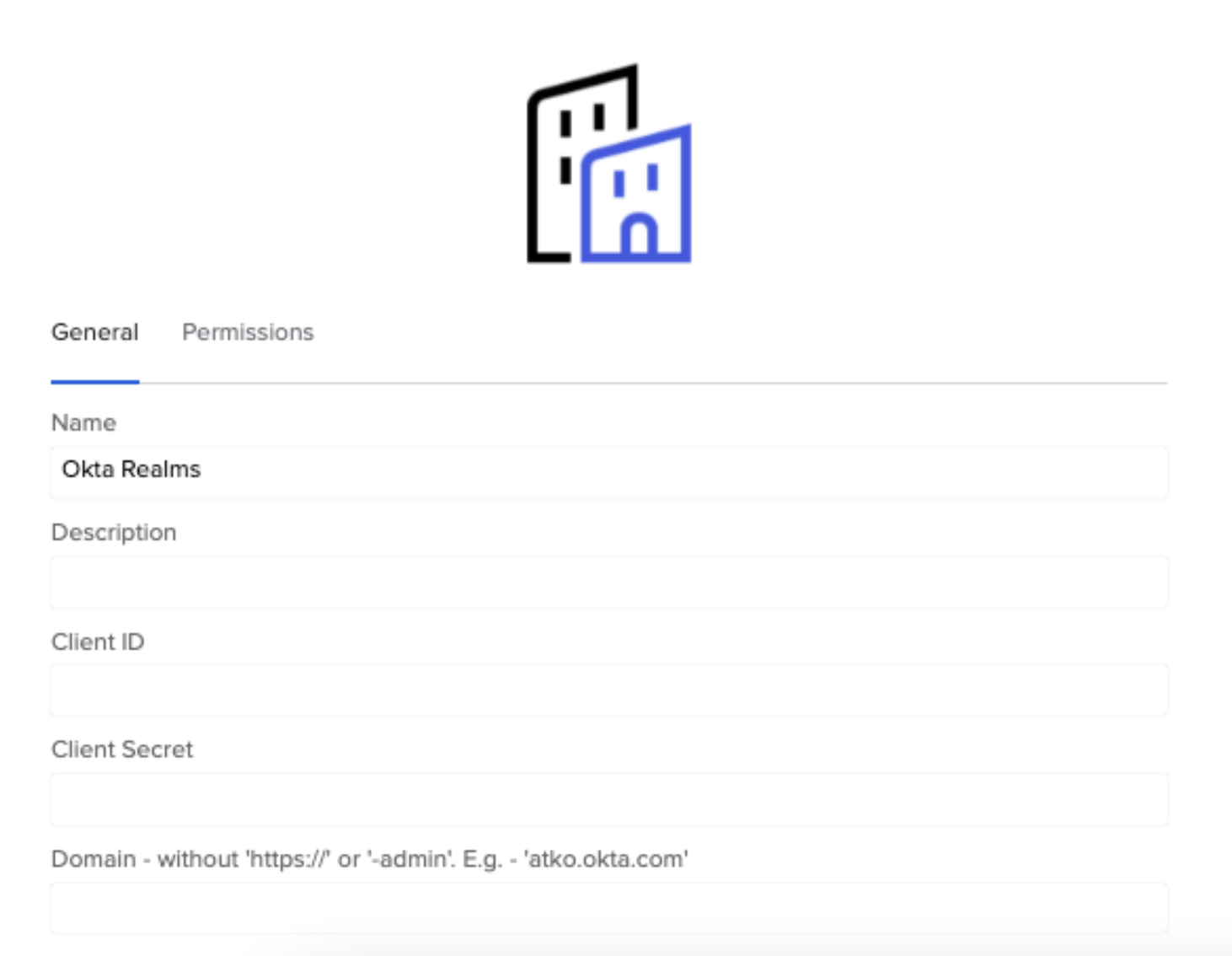

Connecteur Okta Realms

Depuis la console Workflows, accédez à « Connections » et ajoutez un nouveau filtre de connexion pour « Okta Realms ».

Les autorisations accordées peuvent également être validées à partir de cette vue.

Pour ajouter la connexion, obtenez l'ID client et le secret auprès d'Okta Workflows OAuth Application et ajoutez-les à la connexion à côté de l'URL de domaine.

Une fois l'authentification réussie, la carte Actions sera prête.

Tirer parti des cartes Workflow

Cette vidéo montre le processus étape par étape pour configurer les cartes de Workflow.

Conclusion

Avec l'introduction de Realms, WindRides a pu réorganiser son organisation pour réduire le nombre de groupes, intégrer différentes unités commerciales dans une seule organisation et gérer facilement les utilisateurs, de l'intégration à la délégation en passant par la gouvernance.

À mesure que WindRides continue de se développer, elle peut trouver d'autres façons d'exploiter Realms pour continuer à alléger le fardeau des équipes informatiques centrales dans la gestion des utilisateurs au sein de leur organisation.

Plus de ressources

- Pour en savoir plus, consultez la documentation d’aide pour les domaines.

- Apprenez-en davantage grâce à la formation d'Okta University.

Rejoignez le canal #okta sur MacAdmins Slack pour apprendre et obtenir de l'aide de la communauté.