Le pouvoir de la collaboration brille au Gartner IAM 2025

Le Gartner IAM Summit de Londres (mars 2025) a mis en évidence un changement important du secteur vers une sécurité interconnectée en temps réel, avec un intérêt considérable pour le Shared Signals Framework (SSF) et le Continuous Access Evaluation Profile (CAEP) de l’OpenID Foundation.

Au-delà de la théorie, le sommet a présenté des implémentations opérationnelles et interopérables de pionniers tels qu'Okta, Google, IBM, Omnissa, SailPoint et Thales, prouvant la viabilité pratique des normes et l'engagement d'Okta envers les écosystèmes ouverts.

Aujourd'hui, nous allons explorer comment Okta défend et met en œuvre activement des normes ouvertes telles que SSF et CAEP, comme démontré lors du Gartner IAM 2025, afin de forger un écosystème numérique plus interconnecté, réactif et sécurisé pour les organisations et leurs utilisateurs.

Nous allons approfondir les normes elles-mêmes, retracer le leadership constant d'Okta en matière d'interopérabilité, montrer comment ces normes alimentent les solutions Okta telles que Identity Threat Protection et articuler les avantages profonds qu'apporte cette approche collaborative.

Pourquoi de nouvelles normes sont-elles nécessaires ?

Les protocoles traditionnels tels que SAML et OAuth valident généralement l'accès uniquement au moment de la connexion. Cependant, le contexte de sécurité d'un utilisateur peut changer considérablement au cours d'une session (par exemple, son appareil peut devenir non conforme ou une activité suspecte peut être détectée). Sans un mécanisme tel que CAEP, les applications et les services continuent de faire confiance à l'authentification initiale, ce qui pourrait laisser des portes ouvertes aux attaquants opérant avec des données de session obsolètes.

SSF et CAEP permettent aux systèmes tels que les fournisseurs d'identité, les plateformes de gestion des appareils mobiles ou les outils d'analyse de la sécurité (émetteurs) d'informer les parties utilisatrices telles que les applications, les VPN ou les passerelles API (récepteurs) de ces changements critiques en temps réel. Cela permet une évaluation continue et un ajustement dynamique des droits d'accès en fonction des informations les plus récentes. Cela représente un changement fondamental par rapport aux décisions de sécurité statiques et ponctuelles vers une évaluation dynamique et continue des risques tout au long du cycle de vie de la session.

Comprendre les normes : le fondement de la sécurité en temps réel

Voyons comment le SSF et le CAEP sont au cœur de cette évolution.

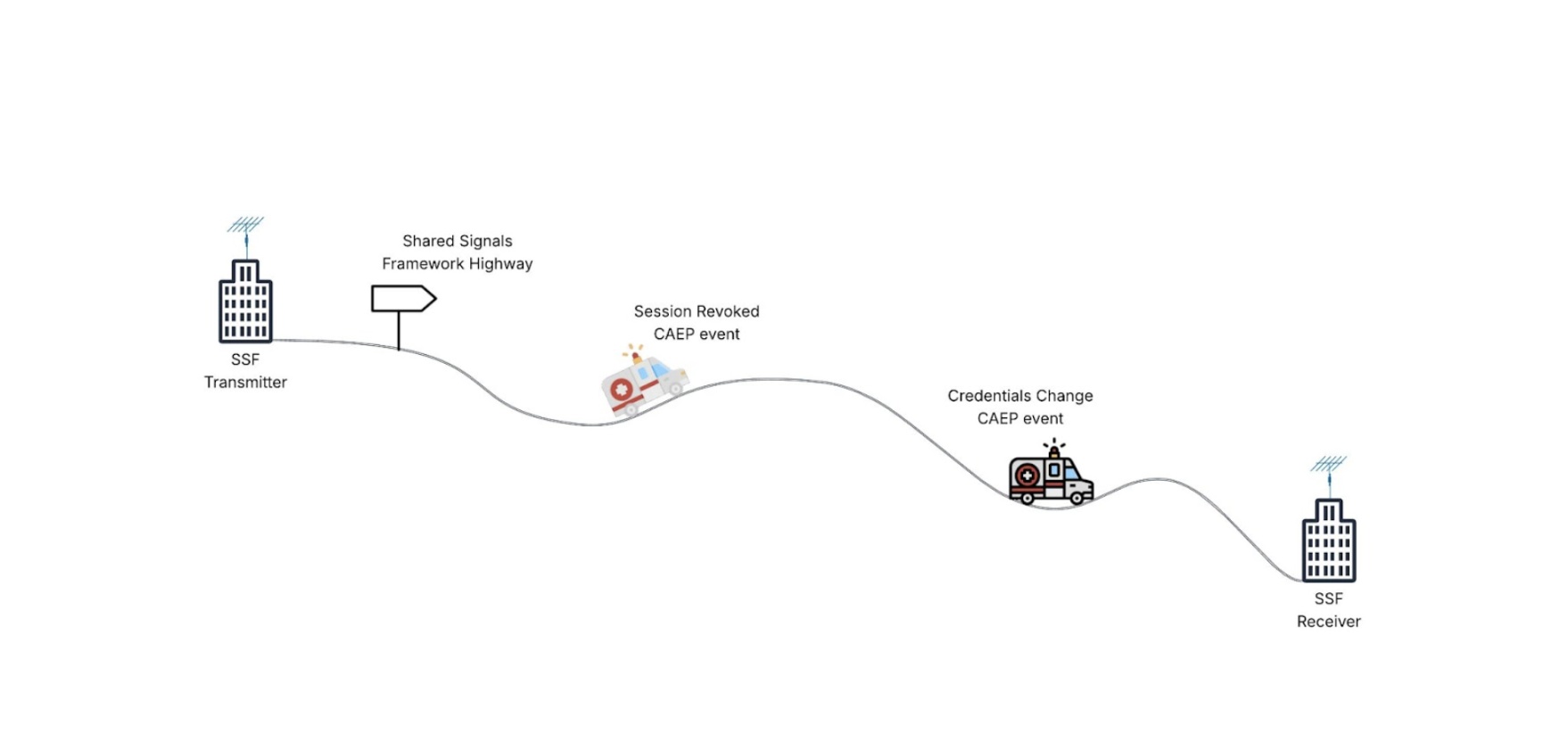

Shared Signals Framework (SSF) : L'épine dorsale de la communication sécurisée

Considérez SSF comme l'autoroute de communication sécurisée et standardisée pour les informations de sécurité. Il s'agit d'une norme OpenID Foundation qui définit la manière dont différents systèmes, désignés comme transmetteurs (partage d'informations) et récepteurs (consommation d'informations), peuvent échanger des signaux ou des événements pertinents pour la sécurité en quasi temps réel. Il exploite des webhooks sécurisés et des protocoles établis (prenant en charge les modèles de livraison push et pull) pour assurer une communication fiable. Les messages d'événement réels sont regroupés sous forme de Security Event Tokens (SET), qui sont basés sur la norme JSON Web Token, garantissant l'intégrité et l'authenticité des données.

L'objectif fondamental de SSF est de démanteler les silos de données qui affectent les architectures de sécurité traditionnelles. En permettant à différents outils, des plateformes d'identité aux solutions de sécurité des points de terminaison, de parler un langage commun, SSF facilite la détection et la réponse coordonnées aux menaces, favorisant ainsi une posture de sécurité plus unifiée et efficace. Il fournit la « plomberie numérique » essentielle requise pour une véritable interopérabilité de la sécurité.

CAEP : Activer la confiance dynamique

Alors que SSF fournit le cadre de communication, CAEP définit un ensemble spécifique de types d'événements transmis à l'aide de SSF. CAEP se concentre spécifiquement sur les événements et les changements de contexte qui se produisent pendant une session utilisateur active, après l'authentification initiale.

Les types d'événements définis par CAEP illustrent sa puissance :

Type d’événement | Description | Cas d'utilisation type |

session-revoked | Signaux qu'une session utilisateur spécifique doit être interrompue immédiatement | L'utilisateur se déconnecte ailleurs ; l'administrateur met fin à la session ; comportement à haut risque détecté |

credential-change | Avertit des modifications apportées aux informations d'identification de l'utilisateur (réinitialisation du mot de passe, inscription/suppression de l'authentification multifacteur (MFA)) | Forcer la ré-authentification après un changement de mot de passe ; mettre à jour la session en fonction du statut MFA |

device-compliance-change | Indique un changement dans la posture de sécurité ou l'état de conformité d'un appareil | Bloquer l'accès à partir d'un appareil non conforme ; déclencher une authentification renforcée si la vérification échoue |

token-claims-change | Signale que les attributs ou les revendications associées à la session ont changé | Mettre à jour les autorisations utilisateur dans une application en fonction d'une modification de l'appartenance à un groupe ou du rôle |

assurance-level-change | Indique une modification du niveau d'assurance pour la méthode d'authentification de l'utilisateur | Exiger une authentification renforcée si le niveau d'assurance descend en dessous des exigences de la politique |

= NOUVEAU = risk-level-change | Indique que le niveau de risque associé au sujet a changé | Le moteur de risque a identifié une anomalie/détection en temps réel pour l'utilisateur, l'appareil, la session ou le locataire |

La dernière version de CAEP définira également un tout nouvel événement de changement de niveau de risque. Cet événement aidera les fournisseurs de logiciels à communiquer en temps réel le risque ou le niveau de menace détecté.

Il est également important de noter que SSF ne se limite pas à CAEP. Il englobe également le profil Risk Incident Sharing and Coordination (RISC), qui se concentre sur des événements plus larges au niveau du compte, tels que la compromission des informations d'identification ou la désactivation du compte. Cette double focalisation sur les signaux au niveau de la session (CAEP) et au niveau du compte (RISC) démontre une approche holistique au sein de SSF, fournissant un cadre complet pour le partage de diverses informations de sécurité.

La connexion Zero Trust

Les principes de SSF et CAEP s'alignent parfaitement sur les principes fondamentaux d'une architecture de sécurité Zero Trust : « Ne jamais faire confiance, toujours vérifier. » Bien que l'authentification initiale établisse une base de référence, Zero Trust exige une vérification continue de la confiance tout au long de la session d'un utilisateur. CAEP fournit le mécanisme normalisé pour atteindre ce principe de « Toujours vérifier ». En permettant l'échange en temps réel des changements de contexte (relatifs à l'utilisateur, à son appareil, à ses informations d'identification ou à son comportement), CAEP permet aux organisations d'ajuster dynamiquement les contrôles d'accès et d'appliquer les politiques en continu, plutôt que de s'appuyer sur des décisions d'authentification potentiellement obsolètes et ponctuelles. La confiance n'est plus statique ; elle est modulée en fonction des signaux en temps réel.

La proposition de valeur : Pourquoi l'interopérabilité est importante

Le passage à l'échelle de l'industrie à des normes telles que SSF et CAEP, défendues par Okta et ses partenaires, offre des avantages considérables aux organisations :

- Efficacité accrue de la sécurité : La suppression des silos signifie que les outils de sécurité peuvent partager le contexte. Une alerte d’un EDR concernant un logiciel malveillant sur un appareil peut être instantanément partagée via SSF/CAEP avec Identity Threat Protection with Okta AI (ITP), qui peut ensuite restreindre l’accès de cet utilisateur aux applications sensibles. Cette défense collaborative offre une vue plus holistique des menaces et réduit considérablement le risque que des attaquants exploitent les lacunes entre les outils. Cela contribue également à réduire au minimum le temps d’attente des attaquants en permettant une détection plus rapide.

- Réponse et atténuation en temps réel : La rapidité est essentielle dans le domaine de la cybersécurité. SSF/CAEP facilite la communication en quasi temps réel, remplaçant les processus batch lents ou la corrélation manuelle des données. Lorsqu'un risque est détecté (informations d'identification compromises, appareil non conforme, utilisateur se connectant depuis un emplacement suspect), des actions automatisées telles que la révocation de session ou l'application de l'authentification multifactorielle (MFA) peuvent être déclenchées immédiatement via les signaux CAEP. Cela réduit considérablement la fenêtre d'opportunité pour les attaquants.

- Opérations de sécurité simplifiées : La gestion d'un réseau complexe d'intégrations personnalisées point à point entre des douzaines d'outils de sécurité est un fardeau opérationnel important. Les protocoles standardisés comme SSF simplifient considérablement cette tâche. Un cadre commun pour l'échange de signaux réduit la complexité de l'intégration, diminue les frais généraux de maintenance et permet aux équipes de sécurité de se concentrer sur des tâches à plus forte valeur ajoutée, telles que l'analyse des menaces et le perfectionnement des politiques. Ce changement permet aux organisations de se concentrer moins sur la construction de la "plomberie" et davantage sur l'exploitation de l'"intelligence" dérivée des données partagées.

- Favoriser l'innovation et le choix : Les normes ouvertes luttent contre l'enfermement propriétaire. Lorsque les outils de sécurité peuvent facilement interagir via SSF/CAEP, les organisations ont la liberté de choisir les meilleures solutions qui répondent le mieux à leurs besoins spécifiques, sachant qu'elles peuvent les intégrer efficacement. Cela favorise un écosystème plus sain et plus compétitif, encourageant les fournisseurs à innover et accélérant l'adoption de technologies de sécurité de pointe.

- Création d'une « structure de confiance » : Le résultat ultime de l'adoption généralisée de SSF/CAEP est la création d'une « structure de confiance », un terme souligné lors de l'événement Gartner. Cela représente un écosystème de sécurité dynamique et interconnecté où les signaux circulent de manière transparente entre les entités de confiance. Chaque système participant contribue et bénéficie de l'intelligence collective, permettant une évaluation continue et des postures de sécurité adaptatives dans l'ensemble de l'environnement. ITP d'Okta, agissant comme un hub central pour l'agrégation et la réponse aux signaux, est un élément clé de cette structure. La valeur de cette structure croît de façon exponentielle avec chaque nouveau participant, créant un effet de réseau puissant qui profite à l'ensemble de la communauté.

Okta en action : Un leadership constant en matière d'interopérabilité

L'engagement d'Okta envers SSF et CAEP n'est pas un développement récent. Il s'agit plutôt d'un fil conducteur constant tissé à travers notre stratégie de produit et notre engagement dans l'industrie.

Gartner IAM 2025 Showcase

La participation d'Okta à la vitrine d'interopérabilité Gartner IAM London SSF/CAEP de mars 2025 a été une démonstration claire de cet engagement continu. Au-delà des démonstrations d'interopérabilité, Arkadiusz Krowczynski d'Okta a également présenté une session dédiée intitulée « Identity Threat Protection : La révolution de l'IA d'Okta dans la sécurité de l'identité ». Cet événement s'appuie sur une solide expérience de promotion et de démonstration de l'interopérabilité SSF/CAEP en mars 2025, à Londres, ainsi qu'en décembre 2024, à Grapevine, au Texas

Cette participation publique et constante aux événements d'interopérabilité sert plusieurs objectifs stratégiques. Elle met en évidence le leadership technique d'Okta et la maturité de ses implémentations. Surtout, elle encourage et valide activement les efforts des autres fournisseurs, contribuant ainsi à développer l'adoption d'un vaste écosystème nécessaire aux normes telles que SSF et CAEP. Par extension, elle permet aux fonctionnalités avancées d'Okta qui en dépendent de fournir une valeur maximale.

Okta Identity Threat Protection : Les normes en pratique

Okta Identity Threat Protection est un excellent exemple de la manière dont Okta traduit son engagement envers les normes ouvertes en valeur tangible pour le client. Identity Threat Protection est conçu pour détecter, évaluer et contrer les menaces d'identité tout au long du cycle de vie de l'authentification, avant, pendant et après la connexion.

De manière essentielle, Identity Threat Protection exploite ces informations en temps réel et inter-écosystèmes pour permettre une surveillance continue et une réponse dynamique, mettant directement en œuvre les principes fondamentaux de CAEP.

Imaginez un scénario dans lequel l'appareil d'un employé télécharge involontairement un logiciel malveillant. Une solution intégrée de détection et de réponse des points de terminaison (EDR) détecte cette menace. Agissant en tant qu'émetteur SSF, l'outil EDR envoie immédiatement un événement CAEP device-compliance-change ou risk-level-changed via le Shared Signals Pipeline, signalant que l'appareil n'est plus sécurisé. Okta Identity Threat Protection, en tant que récepteur SSF, ingère ce signal critique.

Okta AI évalue ensuite le risque accru associé à l’utilisateur et à son appareil compromis. Sur la base de stratégies prédéfinies, Identity Threat Protection peut alors automatiquement déclencher un événement de session révoquée CAEP, mettant fin aux sessions actives de l’utilisateur dans les applications connectées afin d’empêcher les mouvements latéraux ou l’exfiltration de données par le logiciel malveillant.

Cette réponse rapide et automatisée, orchestrée par le biais de normes ouvertes, atténue considérablement les dommages potentiels causés par l'infection par un logiciel malveillant. En défendant et en mettant en œuvre SSF/CAEP, Okta améliore son offre de produits et encourage l'adoption d'un écosystème plus large, nécessaire pour que ces normes offrent une valeur de sécurité maximale.

Okta vise à orchestrer et à interpréter les signaux provenant de divers domaines de sécurité, offrant une vue unifiée des risques liés à l'identité et permettant des réponses coordonnées dans l'ensemble de l'écosystème.

L'engagement durable d'Okta pour un avenir sûr et ouvert

Le leadership soutenu d'Okta dans la promotion et la mise en œuvre de SSF et CAEP a été mis en évidence lors du Gartner IAM Summit 2025. Cet engagement fait partie d'une stratégie plus large visant à favoriser un écosystème numérique plus sûr et interopérable. En intégrant ces normes ouvertes dans des produits de base comme Okta Identity Threat Protection, Okta permet une défense collaborative en temps réel pour ses clients.

De plus, la participation fondamentale d’Okta au groupe de travail Interoperability Profiling for Secure Identity in the Enterprise de l’OpenID Foundation témoigne d’une vision à long terme de normes de sécurité complètes et de bout en bout. Cette approche avant-gardiste souligne la conviction d’Okta que SSF et CAEP sont des étapes essentielles vers un avenir où la sécurité est intrinsèquement intégrée et adaptative. Okta reste déterminé à mener cet effort collaboratif de l’industrie, reconnaissant que des normes partagées sont essentielles pour créer un monde numérique résilient et plus sûr pour tous.

En savoir plus

- Découvrez l'engagement d'Okta envers CAEP et SSF (Décembre 2024): https://www.okta.com/blog/2024/12/oktas-commitment-to-caep-and-ssf-pioneering-secure-interoperable-identity-standards/

- Découvrez la première présentation de l’interopérabilité SSF d’Okta (février 2024): https://www.okta.com/blog/2024/02/unifying-efforts-amplifying-security-shared-signals-interoperability/

Découvrez Okta Identity Threat Protection : https://www.okta.com/platform/identity-threat-protection/