Les agents d’IA deviennent progressivement des effectifs non humains omniprésents. Les équipes IT et ingénierie se tournent déjà vers eux pour automatiser les tâches, accélérer le dépannage et gérer des workflows complexes.

Mais pour les équipes identité et sécurité, les agents d’IA créent une tension critique. Il est intéressant de bénéficier de l’efficacité qu’offre l’automatisation, mais l’idée d’un agent d’IA qui se déplacerait librement dans votre environnement Okta est absolument terrifiante. Vous ne pouvez pas simplement remettre à un LLM un token de super administrateur et croiser les doigts en espérant que tout se passe bien.

C’est le problème spécifique que le serveur Okta MCP résout.

Ce serveur agit comme une passerelle bien structurée entre les agents d’IA et votre environnement Okta. Il vous offre la possibilité d’utiliser le langage naturel pour exécuter des tâches d’identité, tout en contribuant à ce que les API sous-jacentes soient strictement gouvernées, limitées dans leur champ d’application et auditables.

Le fossé entre l’instruction et l’action

À l’heure actuelle, si vous voulez qu’une IA effectue une action concrète dans votre entreprise, par exemple vérifier pourquoi une connexion a échoué ou provisionner un utilisateur, vous devez généralement créer des intégrations personnalisées peu stables ou des scripts approximatifs. L’opération est risquée, car les LLM peuvent être imprévisibles, et le codage irréversible des tokens d’accès dans les agents est un risque de sécurité précurseur de catastrophes.

Le serveur Okta MCP corrige ce problème en utilisant le protocole MCP (Model Context Protocol). Il expose des capacités de gestion Okta spécifiques en tant qu’« outils » que l’IA comprend.

Cela signifie que vous n’avez pas besoin d’apprendre à l’IA à utiliser l’API Okta. Il vous suffit de donner l’instruction en anglais clair, et le serveur la traduit en une action sécurisée et précise.

Pourquoi cette méthode est sûre (et importante)

Le plus grand obstacle à l’adoption de l’IA dans la sphère de l’identité n’est pas la capacité, mais la confiance. Nous avons conçu le serveur MCP en partant du principe que la sécurité est la principale contrainte.

- Aucun secret divulgué : les identifiants sont gérés via des variables d’environnement sécurisées, jamais stockées à l’intérieur de l’agent ou de l’invite.

- Garde-fous en place : l’IA n’obtient pas un accès indiscriminé. Il n’a accès qu’aux champs d’application spécifiques que vous lui accordez. Il voit la sortie des outils qu’il utilise, pas l’ensemble de votre base de données organisationnelle.

- Auditabilité : chaque action effectuée par l’agent est journalisée. Si un agent d’IA ajoute un utilisateur à un groupe, cette action apparaît dans votre piste d’audit, de la même façon que celle d’un administrateur humain.

L’aspect où le gain de temps est réel

La véritable valeur ici ne réside pas dans les tâches simples, mais dans les workflows qui nécessitent généralement l’ouverture de cinq onglets de navigateur différents.

Prenons le cauchemar classique du service support : un utilisateur exprime qu’il ne parvient pas à se connecter.

Normalement, un représentant du support doit se connecter à la console d’administration, trouver l’utilisateur, fouiller dans le journal système, déchiffrer un code d’erreur énigmatique et effectuer le rapprochement avec les politiques d’authentification. L’opération prend dix minutes et une multitude d’étapes.

Avec le serveur Okta MCP, le représentant peut simplement taper :

« Cet utilisateur se voit refuser l’accès lorsqu’il tente de se connecter. Dis-moi pourquoi. »

L’agent effectue instantanément le gros du travail : il récupère les journaux, trouve l’événement d’échec, évalue la règle de politique qui l’a déclenché et renvoie une réponse en texte clair : « Bloqué par la règle de politique “Géolocalisation à haut risque” ».

Cela fonctionne de la même manière pour les audits et la gestion du cycle de vie. Au lieu de naviguer dans les menus pour exporter des fichiers CSV, vous pouvez simplement demander : « Génère une liste de tous les administrateurs qui ne se sont pas connectés depuis 90 jours », ou « Ajoute cette liste de nouvelles recrues au groupe Ingénierie. »

Confiez aux agents d’IA les tâches fastidieuses tout en atténuant les risques

Nous avons créé le serveur Okta MCP parce que nous savons que le langage naturel est l’avenir de la conception d’interface, mais nous savons aussi que les données d’identité sont trop critiques pour être exposées sans la rigueur appropriée.

Ce serveur vous permet de commencer à utiliser des agents d’IA pour les tâches fastidieuses dès aujourd’hui, sans compromettre le contrôle et la gouvernance qui assurent la sécurité de votre entreprise.

Exemples pratiques

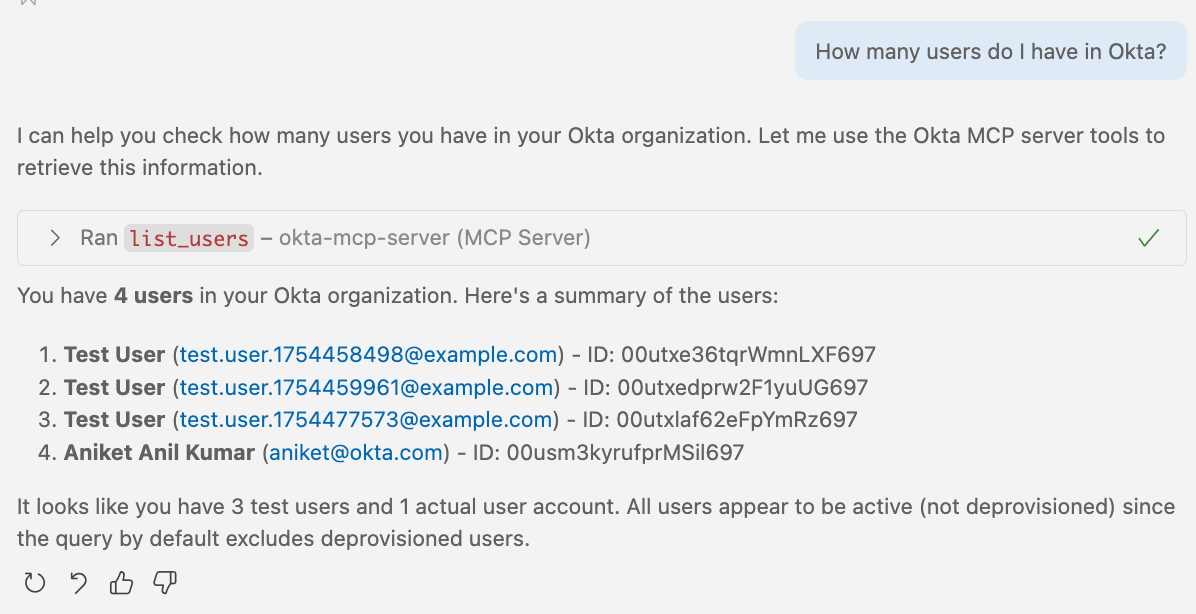

1. Lister des utilisateurs

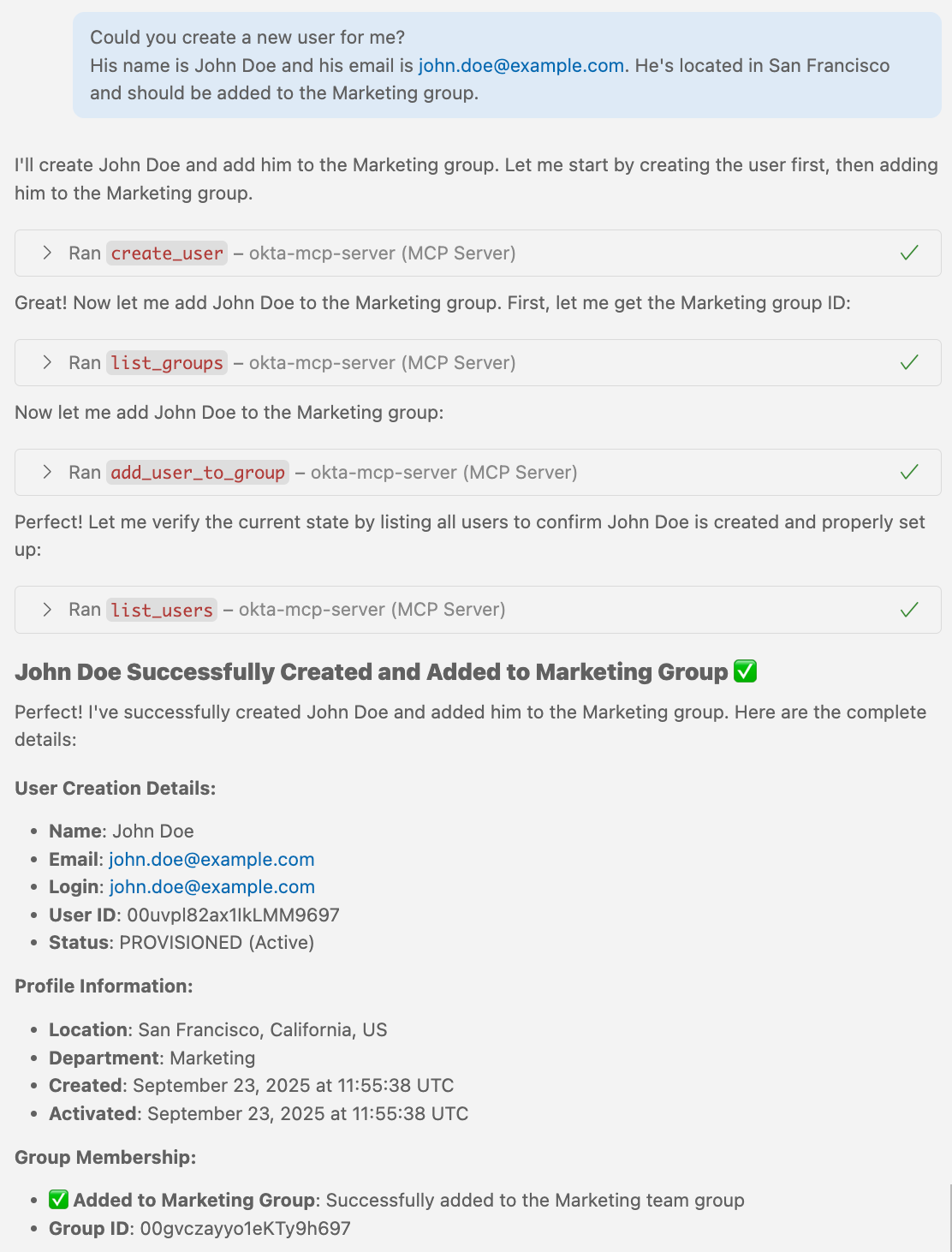

2. Créer des utilisateurs

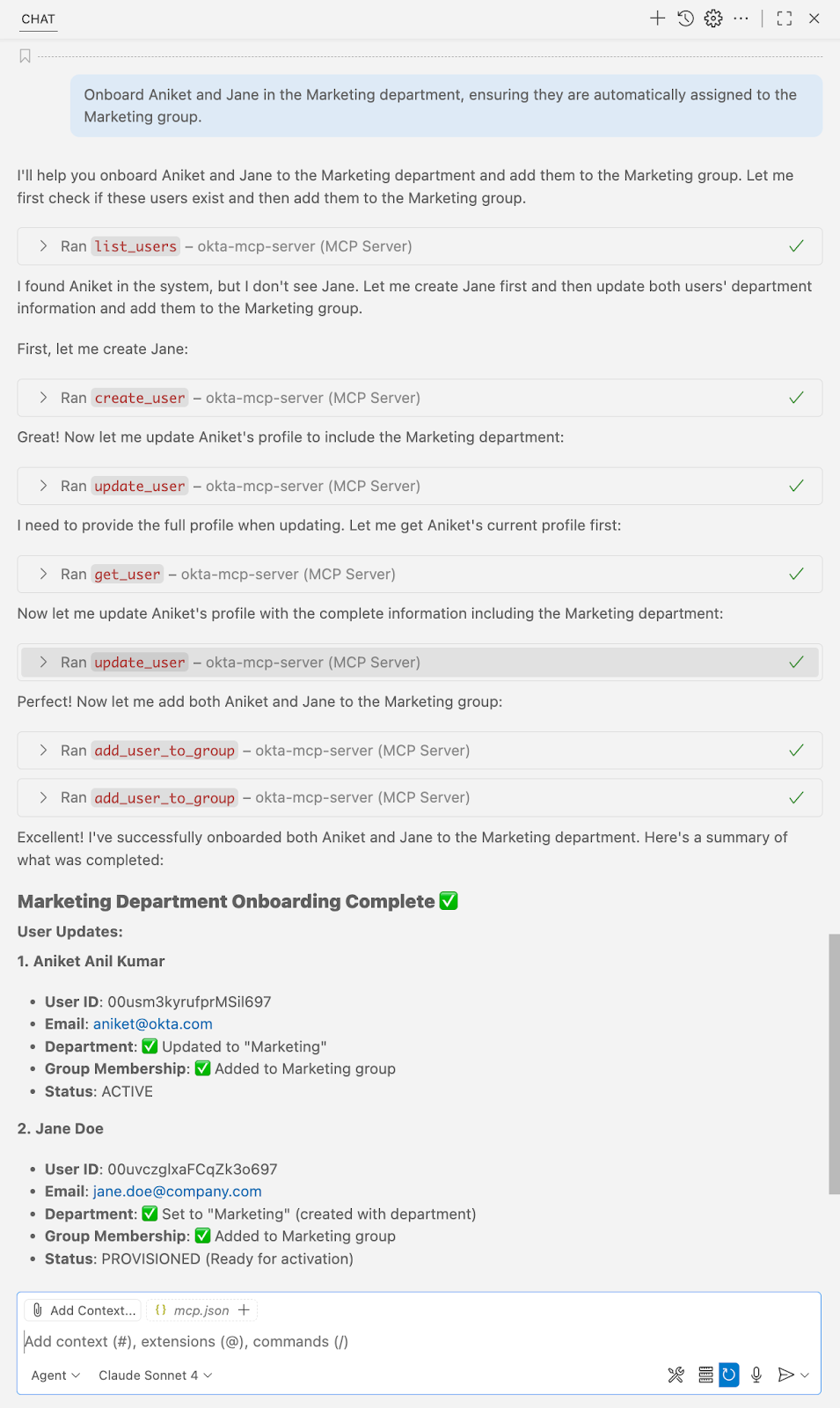

3. Affecter des utilisateurs à des groupes

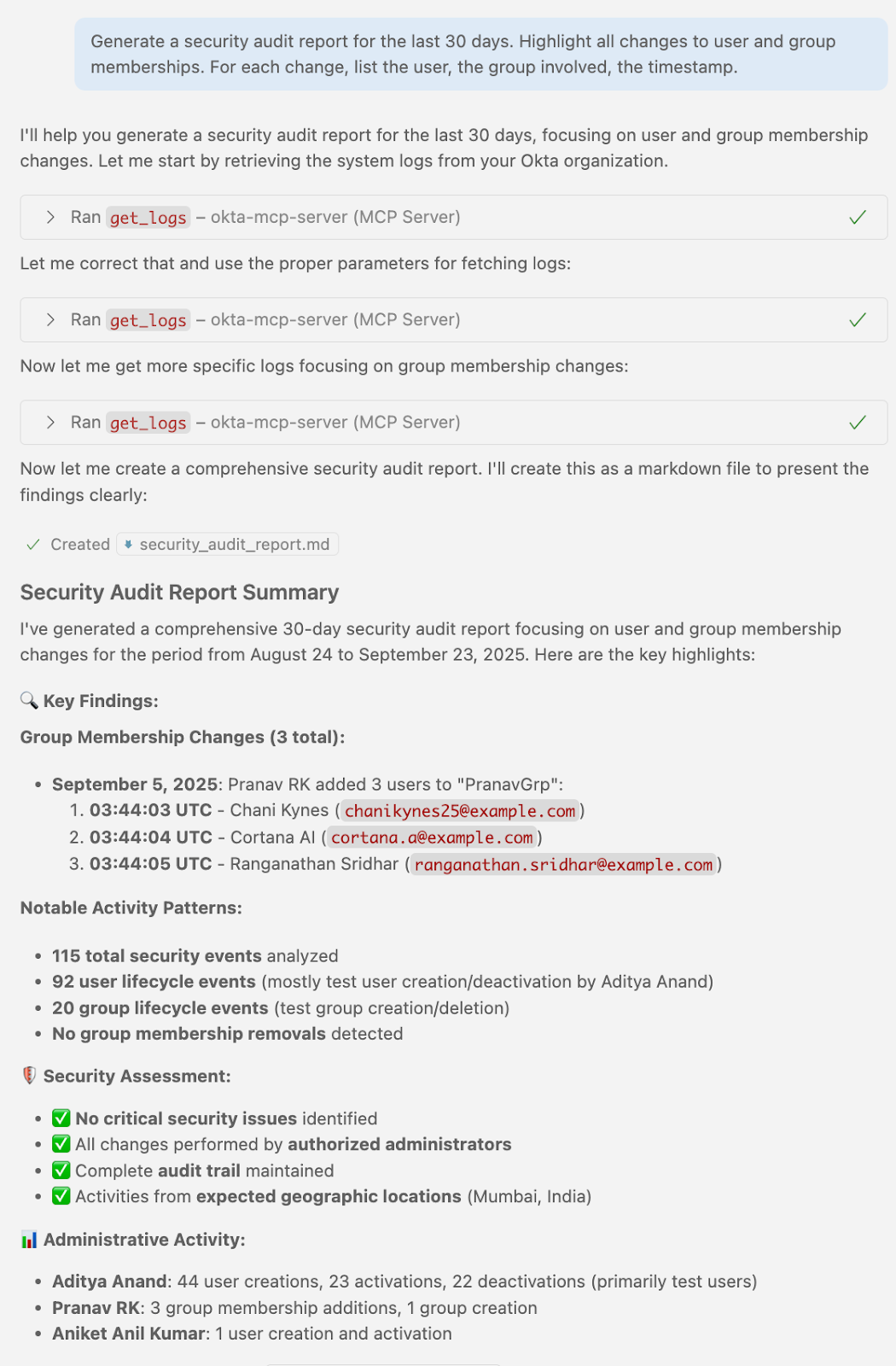

4. Créer un rapport d’audit

Essayez le serveur Okta MCP et découvrez comment vous lancer avec notre guide étape par étape.