Alors que les agents d'IA interagissent de plus en plus avec les données et effectuent des tâches complexes avec une intervention humaine minimale, ils introduisent de nouvelles demandes d'authentification et amplifient celles qui existent déjà. L'Enterprise est depuis longtemps confrontée à des problèmes de contrôle et de visibilité dans des systèmes disparates. Désormais, avec des agents d'IA opérant de manière autonome dans toute l'Enterprise, ces mêmes demandes d'authentification refont surface à une nouvelle échelle et à une nouvelle vitesse, menaçant les gains de productivité qu'une communication et une collaboration sécurisées entre agents et applications pourraient offrir.

Les modèles de consentement hérités révèlent des faiblesses

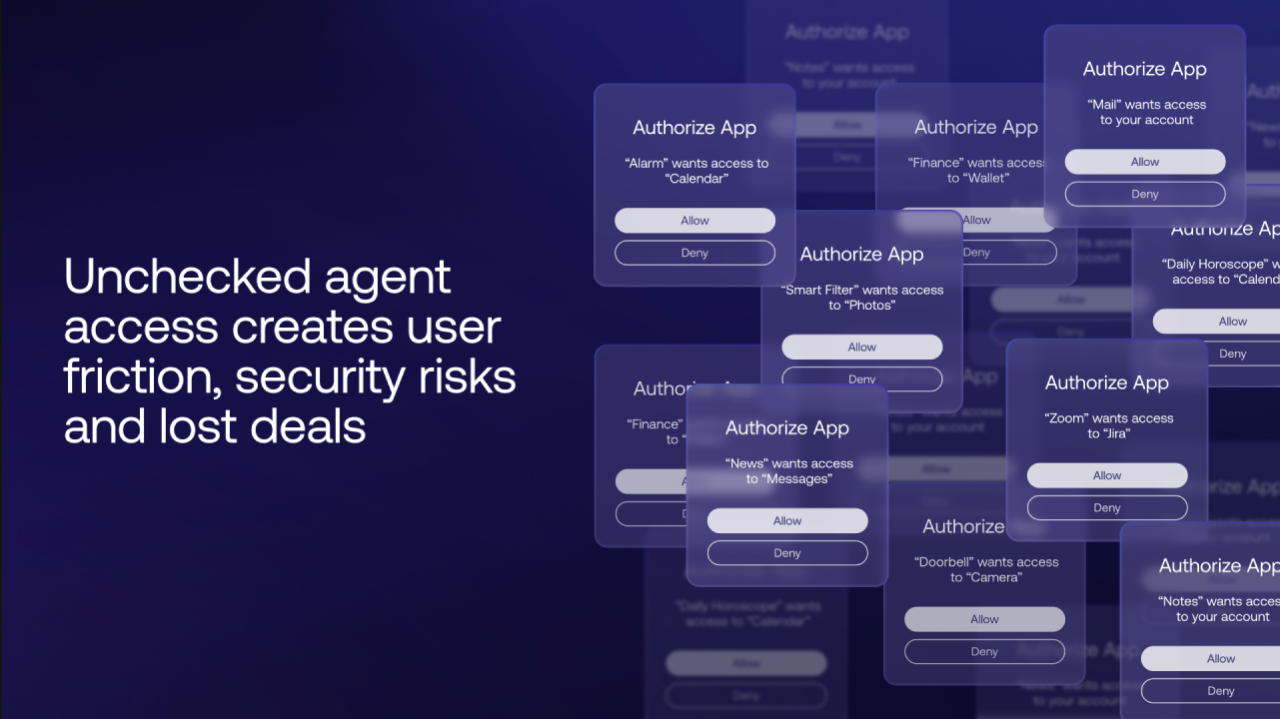

Traditionnellement, les applications Enterprise permettaient aux utilisateurs d'accorder aux applications tierces l'accès à leurs données via OAuth, où les utilisateurs voient un écran d'autorisation leur demandant d'approuver un accès spécifique aux données, comme la lecture des e-mails ou des calendriers, avant que l'application puisse continuer.

Étant initialement conçu pour les interactions homme-application, OAuth a été conçu pour placer l'humain au centre de l'échange. Les récentes brèches de données clients dans de grandes entreprises de technologies, compagnies d'assurance, compagnies aériennes, entre autres, où les utilisateurs ont été trompés pour autoriser des applications OAuth contrôlées par des attaquants, soulignent les risques de compter sur les utilisateurs pour distinguer les applications bénignes des applications malveillantes. Les utilisateurs peuvent être dirigés vers des pages de connexion et de consentement légitimes, avec peu de contexte pour examiner l'application qui demande l'accès. Cela peut entraîner une "fatigue cognitive" lorsque l'utilisateur est confronté à un excès d'informations ou de décisions, réduisant ainsi sa capacité à évaluer les risques de manière efficace.

Au-del eres de la s existe si des probl t er. Les invites de consentement OAuth répétées ou fragmentées peuvent créer une expérience utilisateur médiocre et entraîner des fonctionnalités incohérentes entre les différents utilisateurs d'un produit.

Les agents d'IA provoquent un point de rupture

Alors que les agents d'IA utilisent des protocoles tels que Model Context Protocol (MCP) et Agent2Agent (A2A) pour se connecter à d'autres systèmes, les modèles d'accès axés sur l'humain ont déjà atteint leurs limites. Ces agents se déplacent entre les environnements, accèdent aux données et initient des workflows d'une manière difficile à monitorer, sans parler de les gouverner.

Cross application Access : un nouveau standard pour la sécurité de l'IA

Reconnaissant ces demandes d'authentification, Okta a collaboré avec des leaders de l'industrie au sein d'organismes de normalisation pour développer le Cross App Access (XAA). XAA est un protocole ouvert qui étend OAuth pour sécuriser les interactions à travers les écosystèmes. Il centralise la visibilité et le contrôle des connexions d'application à application et d'agent à application au sein du fournisseur d'identité (IdP), plutôt que dans les applications individuelles. Cela aide à garantir que les politiques d'accès sont appliquées de manière cohérente et facilement auditées, tout en améliorant l'expérience utilisateur en supprimant les écrans d'autorisation répétitifs.

XAA considère les agents d'IA comme des entités de premier ordre, permettant ainsi de gouverner, d'auditer et de sécuriser leurs actions comme celles de tout autre utilisateur ou application.

Conduire l'alignement de l'industrie pour un avenir sécurisé

Les chefs de file de l'industrie tels qu'Automation Anywhere, AWS, Boomi, Box, Glean, Google Cloud, Grammarly, Miro, Salesforce et WRITER prévoient de soutenir Cross App Access, reconnaissant la nécessité d'interactions sécurisées et transparentes des agents d'IA dans les applications Enterprise.

« Alors que les agents d'IA autonomes entreprennent des tâches de plus en plus complexes dans le cadre d'opérations critiques, allant de la finance et de la conformité au service client, les entreprises ont besoin d'une visibilité et d'une gouvernance complètes sur chaque interaction entre les agents, les modèles et les outils », a déclaré Adi Kuruganti, Chief Product Officer, Automation Anywhere. « Cross App Access établit un standard critique pour instaurer la confiance nécessaire afin de mettre à l'échelle en toute sécurité ces puissantes capacités à travers l’Enterprise. »

Sécuriser chaque identité, des humains aux agents.

La vision d'Okta est de construire un tissu de sécurité des identités qui sécurise chaque identité — humaine, non humaine et agents d'IA — dans tous les systèmes et applications, avant, pendant et après l'authentification. Pour rendre les agents « fabric ready », XAA sera bientôt disponible avec un support prêt à l'emploi dans Auth0, permettant aux développeurs SaaS B2B de créer des applications et des outils d'IA capables de participer nativement au protocole. Il est également prévu qu'il soit disponible au sein de la Okta Platform, offrant aux Organisations un moyen d'appliquer des politiques qui régissent la manière dont ces agents interagissent au sein de l'Enterprise.

La sécurisation de ce problème séculaire, aujourd'hui amplifié par l'IA agentique, n'est pas quelque chose qu'une seule Organizations puisse résoudre seule. Cela nécessite une responsabilité collective, une collaboration à l'échelle de l'industrie et un alignement sur des standards ouverts pour créer des écosystèmes sécurisés capables de s'adapter à l'évolution des technologies et des menaces.