このブログはこちらの英語ブログの機械翻訳です。

Okta Privileged Access の新機能である Secure SaaS Service Accounts の早期アクセスが利用可能になりました。この新機能により、お客様は組織全体のサービスアカウントをアカウントの乗っ取り、ボールティング、パスワードローテーションから保護できるようになります。

SaaS Identity

サービスアカウントと、それらがアイデンティティの拡散にどのように貢献するか、およびOktaの新しいソリューションの詳細について、お読みください。

サービスアカウントとは何ですか?

業界や規模に関係なく、今日の企業は数十から数百のクラウドベースのアプリケーションを使用しています。また、組織内には、会社のためにこれらのアプリケーションまたはタスクを管理するために任命された人々(またはマシン)がいます。

プロセスまたはタスクを管理するためにアカウントが作成され、組織はそれを次のように呼ぶ場合があります。

- サービスアカウント

- 共有アカウント

- ブレークグラスアカウント

- 管理者アカウント

- 特権アカウント

- ローカルアカウント

サービスアカウントは、ローカルまたはドメイン全体で、システムリソースへの広範なアクセスを許可する権限を持っていることがよくあります。これらのアカウントのいずれかに対する侵害された認証情報が、組織に壊滅的な損害を与える可能性がある理由がわかり始めるでしょう。

非フェデレーションアカウントとIDの乱立

アイデンティティのスプロール化は、アプリケーションの普及が原因で、今日の組織が直面している問題です。管理者がアプリケーションをプロビジョニングする際、作成されるサービスアカウントは特定のユーザーのIDに関連付けられていません。

特定ユーザーに属さないため、これらのアカウントを連携させることはできません。そのため、ITおよびセキュリティチームは、プロビジョニング、認証、アクセスポリシー、コンプライアンスなどのソリューションを考案する必要があります。これらのアカウントは、管理が行き届いていないことが多く、セキュリティと可視性の問題を引き起こします。

セキュリティの課題と問題点

チームは、これらのタイプのアカウントを管理するために、いくつかのソリューションを試します。

考えられる解決策:パスワード管理ツールを使用してアカウントを保存します。

ペインポイント:誰もがこのツールにアクセスできるとは限らず、ツールが全体的な管理に必要な機能を提供しない可能性があります。

可能性のある解決策:スプレッドシートやドキュメントなどの手動プロセスを使用します。

問題点:手動プロセスは時間がかかり、安全ではなく、拡張性もありません。

考えられる解決策:Privileged Access Management(PAM)vaultを使用して、認証情報を保存します。

ペインポイント: 別のPAMソリューションでは、管理者は複数のコネクタを使用する必要があります。SSO/フェデレーション用にOktaとのアプリコネクタが1つ、PAMベンダーとのアプリコネクタがもう1つです。管理者は、複数のソリューションでポリシーを構成し、別の高保証要素でエンドユーザーを選択、採用、登録する必要があります。

どのオプションを使用しても、セキュリティと効率の間にはトレードオフがあります。これまでそうでした。

Oktaによるサービスアカウントの保護

セキュアSaaSサービスアカウントは、お客様が従来の方法でサービスアカウントを管理する際に伴うすべての問題点に対処するのに役立ちます。

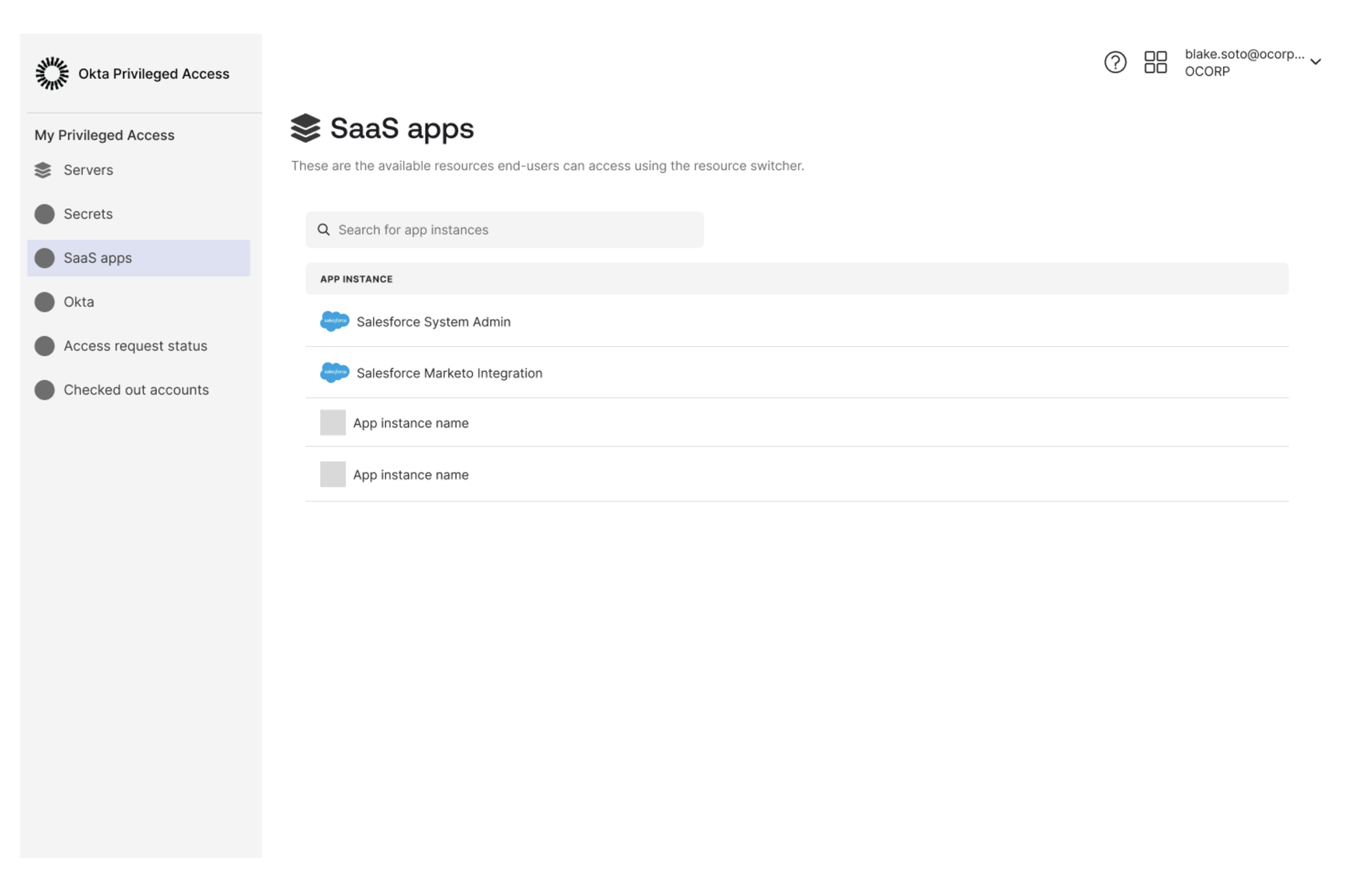

可視性の向上

Okta Admin Console SaaS

管理

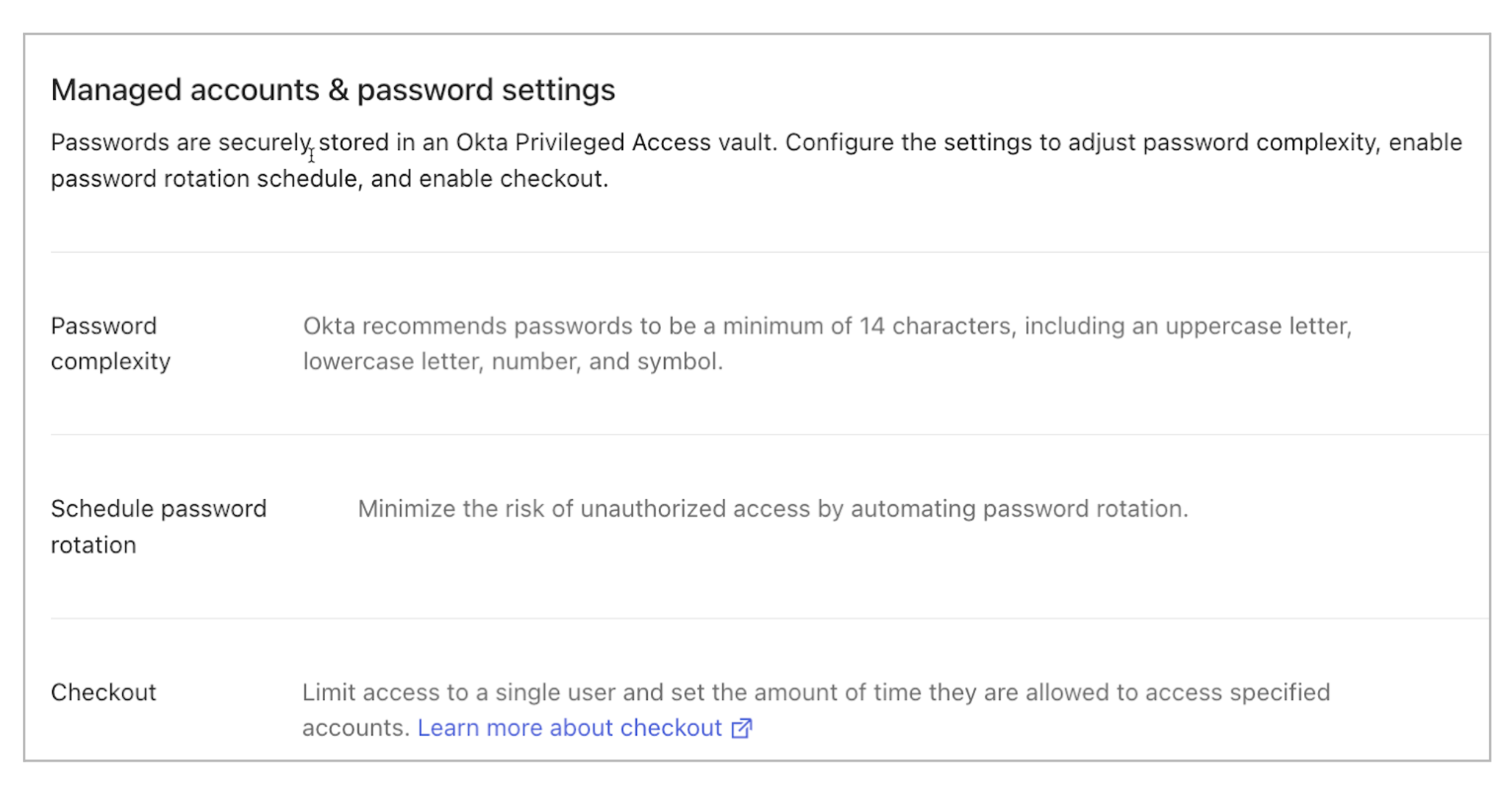

Okta Privileged Access内では、管理者は共有アカウントのアクセスポリシーを作成および管理して、永続的な特権を削減または排除できます。 ローテーションスケジュールのポリシーを設定し、一度に1人のユーザーのみがアカウントにアクセスできるようにします。

ガバナンス

管理者は、アプリケーション、リソース所有者、およびセキュリティ担当者全体で複数レベルの承認を作成できます。

ボールト

Okta Privileged Access Secrets Vaultで共有アカウントの認証情報を保護します。

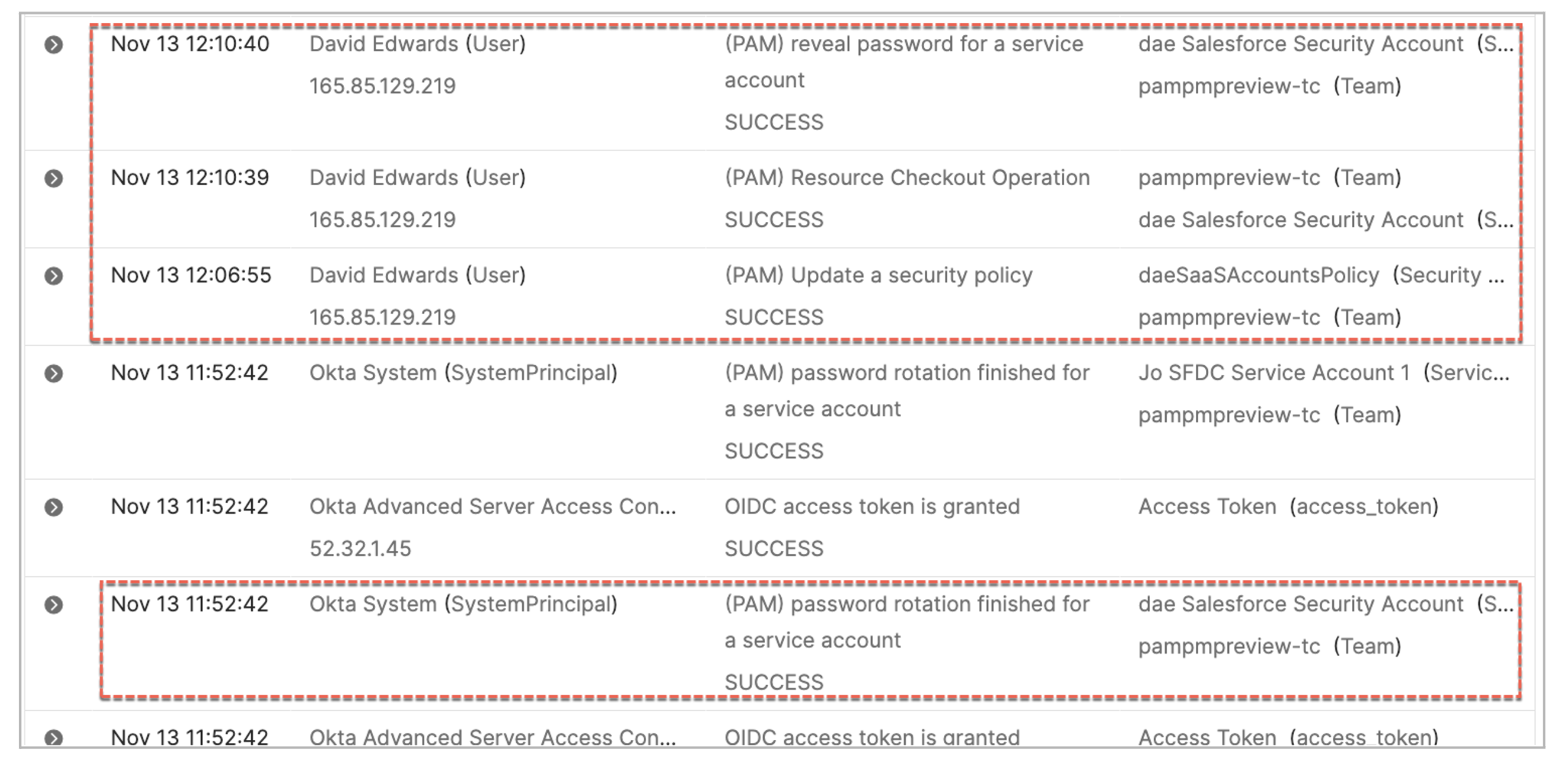

説明責任

特定の期間内に誰がアカウントにアクセスできたかを知ることができます。

オーナーシップ

共有アカウントにリソース所有者を割り当てます。

Identity

Identity and Access Management、Identity Governance and Administration、およびPAMのユースケース全体でIdentityソリューションを統合することの利点は、ベンダーの統合にとどまりません。Okta Workforce Identity Cloudは、Identityをコアとして、これらのユースケース全体で深く統合されたツールとエクスペリエンスを提供します。Oktaを使用すると、広範な統合ネットワークを利用でき、エンタープライズアプリケーション全体で共有アカウント、サービスアカウント、および特権アカウントを検出、管理、および制御して、セキュリティを強化できます。

Okta Privileged Access のセキュア SaaS サービスアカウントは、多くのすぐに使用できる統合をサポートしています。

- Salesforce

- Google Workspace

- Microsoft Office 365

- ServiceNow UD

- Zendesk

- NetSuite (Oracle)

- Coupa

- ShareFile(Citrix)

- Snowflake

- Cisco Webex Meetings

- Salesforce.com (Federated ID)

- SuccessFactors

- Atlassian Confluence Cloud

- 15five

- Workplace by Facebook

- Better Stack

- Outsystems v.598

- AIの合理化

- RightScale

- FuseLogicによるTOPdesk Person

- FuseLogicによるTOPdesk Operator

- Salesforce.com(非営利)

より多くの接続が毎日テストされ、追加されています。今すぐチームに連絡してデモをスケジュールし、Oktaでサービスアカウントを管理して、アカウントの拡大を制御する方法をご覧ください。