Resumo Executivo

A Okta Threat Intelligence identificou múltiplos clusters de atividade de phishing de alto volume, personificando equipes de recrutamento de várias empresas, usando mais de 400 domínios para facilitar o roubo de credenciais.

Rastreamos essa atividade como O-UNC-038.

Neste relatório, detalhamos:

- Uma campanha usando uma técnica de “navegador in the navegador” (BitB) para imitar um login social do Facebook, usando bots do Telegram para exfiltração de credenciais.

- Uma campanha direcionada especificamente a credenciais de contas corporativas do Google Workspace, usando Socket.IO para exfiltração de credenciais

- Campanhas de phishing semelhantes com tema de recrutamento

O objetivo principal em todas essas campanhas é a coleta de credenciais.

Embora campanhas mais sofisticadas possam alavancar técnicas de Adversário-no-Meio (AitM) que capturam cookies de sessão para ignorar a Multi-Factor Authentication (MFA), as campanhas neste aviso conduzem a simples coleta de credenciais por meio de kits de phishing estáticos.

Análise de Ameaças

Várias campanhas, segmentação semelhante

Descobrimos e rastreamos várias campanhas que usam iscas de phishing com temas de recrutamento semelhantes e abusam dos mesmos serviços para entrega ou rastreamento de iscas.

Em páginas de phishing associadas aos clusters de atividade descritos abaixo, observamos links de rastreamento associados ao Salesforce ExactTarget:

cl.s12[.]exct[.]net/?qs=<UniqueIdentifierString>

Atores de phishing comumente abusam de plataformas de e-mail marketing para enviar e-mails de phishing, seja configurando contas de teste para organizações falsas, seja assumindo as contas de clientes da plataforma de e-mail marketing. Os atores de phishing podem então enviar para grandes listas de e-mail a partir de uma infraestrutura de e-mail confiável.

A Okta forneceu esses domínios e links de rastreamento para a Salesforce Threat Intelligence, que conseguiu suspender imediatamente as contas da Salesforce associadas e investigar as campanhas.

Abaixo, detalhamos as diferentes iscas e funcionalidades de duas das campanhas.

Análise de Ameaças - Campanha 1

Campanha de credenciais do Facebook de navegador no navegador (BitB) (“Campanha 1”)

Este primeiro cluster que analisaremos usa uma técnica de navegador in the navegador (BitB) para adquirir credenciais do Facebook da vítima, exibindo uma janela de caixa de diálogo de login falsa.

Um ataque BitB é uma técnica avançada de phishing onde uma página da web maliciosa usa HTML, CSS e JavaScript para criar uma janela de navegador falsa dentro da janela real do navegador. Esta janela falsa é projetada para imitar um pop-up legítimo, como o prompt "Login com Facebook", completo com uma barra de endereço falsa e um cadeado de segurança. Quaisquer credenciais inseridas nesta janela falsa são capturadas pelo atacante.

Rastreámos 143 domínios associados a esta campanha específica da técnica Facebook/BitB. Também observámos alguma diversidade no alojamento, possivelmente sugerindo atores separados ou subcampanhas usando a mesma técnica.

Esta campanha normalmente usa o serviço de front-end na nuvem Vercel ou registra nomes de domínio em registrar.eu e hospeda os sites com o Amazon web Services. Esta campanha também usa um bot do Telegram para exfiltração de credenciais e para distribuir atualizações para os sites.

Figura 1. Exemplo da técnica BitB com uma janela de login falsa do Facebook.

Figura 1. Exemplo da técnica BitB com uma janela de login falsa do Facebook.

![Captura de tela demonstrando que o facebook[.]com janela é um elemento HTML <div> dentro da página da web](/content/okta-www/br/pt-br/blog/threat-intelligence/jobseekers-exploited-in-fake-recruiter-phishing-campaigns/_jcr_content/root/container_wrapper/container_main/container_right/container/image_36874971.coreimg.png/1770304679419/2-bitb.png) Figura 2. Captura de tela demonstrando que facebook[.]com a janela é um elemento HTML <div> dentro da página da web

Figura 2. Captura de tela demonstrando que facebook[.]com a janela é um elemento HTML <div> dentro da página da web

Exemplo: Recrutamento Falso da Meta

O exemplo de phishing de credenciais se passa por recrutamento da Meta em três páginas distintas: uma página de destino inicial, um portal de página de inscrição de emprego e uma página de login falsa do Facebook.

Figura 3. Página de destino do primeiro estágio se passando por recrutamento da Meta IA

Figura 3. Página de destino do primeiro estágio se passando por recrutamento da Meta IA

Figura 4. Página de "aplicativo" de segundo estágio se passando pela Meta

Figura 4. Página de "aplicativo" de segundo estágio se passando pela Meta

Figura 5. Janela de login falsa do Facebook no terceiro estágio

Figura 5. Janela de login falsa do Facebook no terceiro estágio

Exemplo: Recrutamento Falso da Puma

A sequência de três imagens abaixo é outro exemplo, desta vez se passando pelo recrutamento da Puma:

Figura 6. Página de destino da primeira etapa se passando pela Puma

Figura 6. Página de destino da primeira etapa se passando pela Puma

Figura 7. Página de "aplicativo" de segundo estágio se passando pela Puma

Figura 7. Página de "aplicativo" de segundo estágio se passando pela Puma

Figura 8. Janela de login falsa do Facebook no terceiro estágio

Figura 8. Janela de login falsa do Facebook no terceiro estágio

Iscas de Phishing Observadas - Campanha 1

A campanha BitB utiliza software e serviços corporativos convincentes para enganar os usuários e levá-los a inserir credenciais. Depois que as credenciais do usuário são inseridas no site controlado pelo invasor, a página de envio simula um processo de travamento.

Figura 9. Exemplo de uma página de destino de recrutamento corporativo personificando a Meta

Figura 9. Exemplo de uma página de destino de recrutamento corporativo personificando a Meta

Figura 10. Exemplo de uma página de agendamento do Calendly configurada por um agente de ameaça

Figura 10. Exemplo de uma página de agendamento do Calendly configurada por um agente de ameaça

Análise de Ameaças - Campanha 2

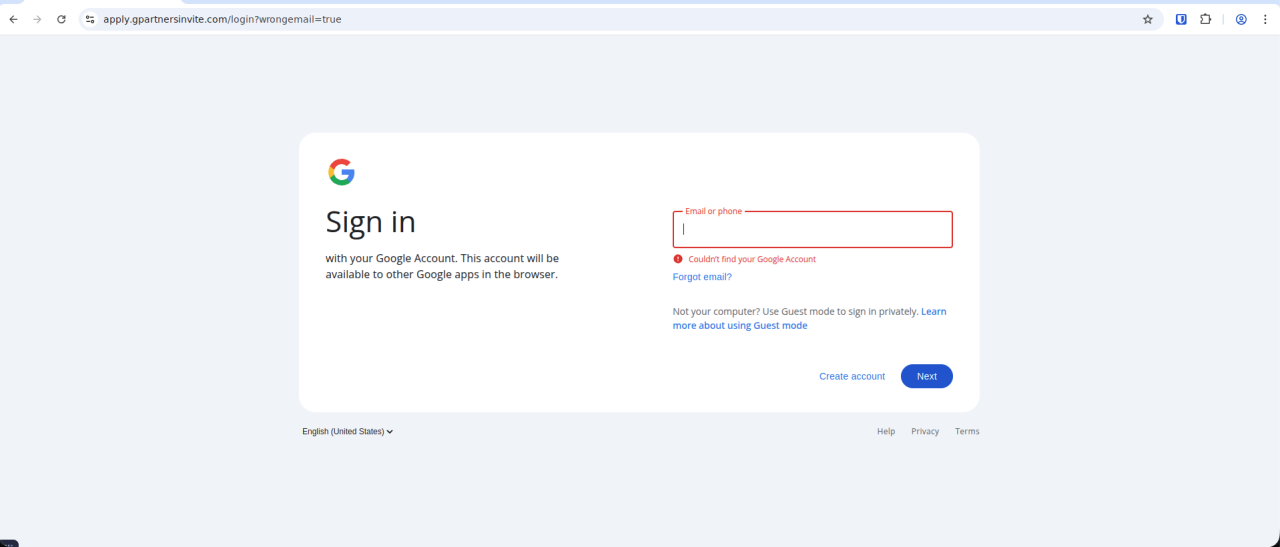

Este cluster não usa a técnica de BitB como visto na Campanha 1, mas sim uma página de destino estática que imita uma tela cheia de login de conta do Google.

As páginas de phishing usadas nesta campanha rejeitam formatos de endereço de e-mail pessoal em uma tentativa de capturar credenciais corporativas.

Observamos pelo menos 84 domínios relacionados para esta campanha, que abusa do Cloudflare para ofuscar o endereço IP de origem real e do Socket.IO para exfiltração de credenciais roubadas.

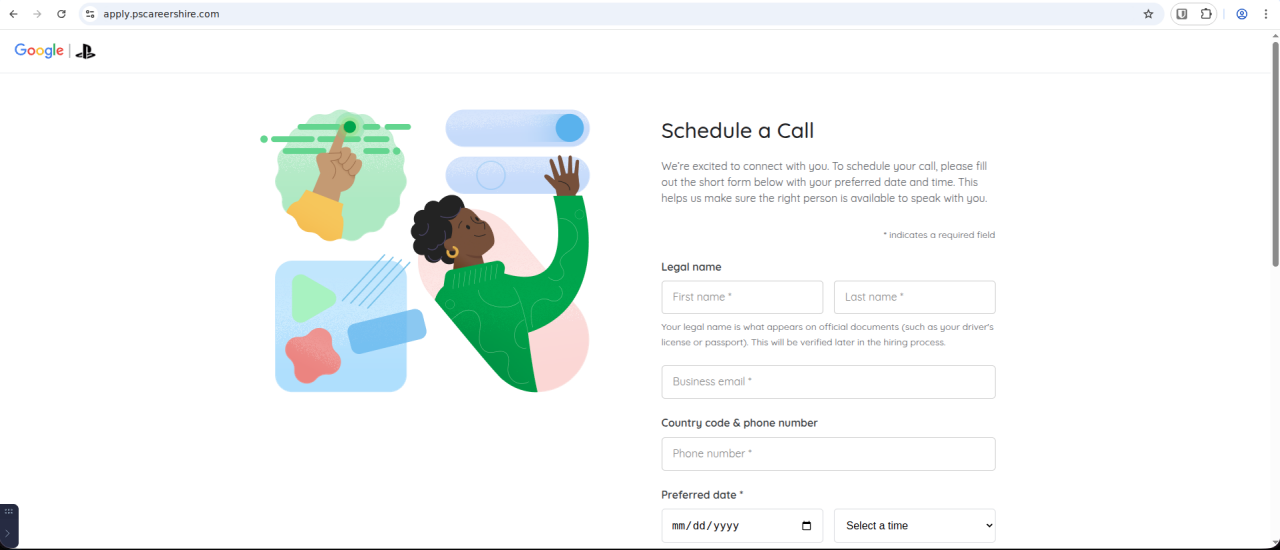

Exemplo: Recrutamento falso da Sony Playstation

Quaisquer dados enviados no “formulário” abaixo são ignorados, pois esta campanha apenas tenta capturar credenciais do Google.

Figura 11: Página de phishing da primeira etapa se passando por Sony Playstation

Figura 11: Página de phishing da primeira etapa se passando por Sony Playstation

Figura 12. Prompt de login do Google de segundo estágio

Figura 12. Prompt de login do Google de segundo estágio

Figura 13. A página de phishing rejeita domínios de e-mail não corporativos

Figura 13. A página de phishing rejeita domínios de e-mail não corporativos

Figura 14. Prompt de login falso do Google de terceiro estágio, solicitando uma senha de usuário

Figura 14. Prompt de login falso do Google de terceiro estágio, solicitando uma senha de usuário

Depois que as credenciais são inseridas, o fluxo de trabalho pode terminar usando um processo de suspensão semelhante ao Cluster 1 ou algum tipo de caixa de diálogo de erro.

Figura 15. Este login falso do Google de quarto estágio simula uma página travada

Figura 15. Este login falso do Google de quarto estágio simula uma página travada

Figura 16. Esta quarta etapa alternativa simula uma mensagem de erro no YouTube.

Figura 16. Esta quarta etapa alternativa simula uma mensagem de erro no YouTube.

Figura 17. Este quarto estágio alternativo simula um problema de inscrição de conta

Figura 17. Este quarto estágio alternativo simula um problema de inscrição de conta

Outros Clusters de Phishing com tema de Recrutamento

A nossa investigação sobre os dois clusters de phishing distintos anteriores descobriu várias campanhas temáticas de recrutamento mais semelhantes, incluindo quase 200 domínios de phishing adicionais.

Estes podem ser agrupados em grupos de combinações de infraestrutura e/ou técnicas de nomenclatura, o que pode sugerir que vários atores independentes podem estar por trás dessas campanhas com temas semelhantes.

Essas campanhas e infraestrutura se passam por várias empresas e serviços de recrutamento conhecidos, incluindo:

Adecco

Adidas

Aquent

Calendly

Calvin Klein

Cisco

CocaCola

Genpact

Givenchy

Google

Hays

Ikea

Inditex

Meta

Playstation (Sony)

Puma

Randstand

Robert Half

Robert Walters

Salesforce

Starbucks

youtube

Zara

Muitos desses domínios de campanha não usam um host padrão / “www”, mas sim nomes de host específicos, como:

aplicar.

hire.

carreiras.

calendly.

caso.

hr.

vagas.

join.

kvn.

recrutar.

recruite.

agendar.

staff.

start.

threads.

xds.

Isso pode reforçar um URL de aparência válida para a vítima e também obscurecer as páginas de phishing no domínio para rastreadores ou pesquisadores que olham apenas para a raiz do domínio.

resposta a ameaças

O que estamos fazendo

Estamos ativamente envolvidos nas seguintes atividades para mitigar esta ameaça:

Monitoramento contínuo de novos domínios de phishing registrados e infraestrutura associada a esta campanha.

Fornecer orientação e assistência às Organizações para melhorar a segurança dos seus ambientes Okta e investigar qualquer atividade suspeita relacionada com contas potencialmente comprometidas.

Controles de Proteção

Recomendações

- Habilite o MFA (Autenticação Multifator) resistente a phishing (FastPass/WebAuthn/chaves de acesso); desabilite SMS/voz para esses usuários.

- Bloqueie e monitore domínios recém-registrados que imitem seu serviço. Se o conteúdo hospedado no domínio violar direitos autorais ou marcas legais, considere fornecer evidências e emitir uma solicitação de remoção junto ao registrador de domínio e/ou provedor de hospedagem web.

- Aplique DMARC/DKIM/SPF e alerte sobre e-mails de spoofing de recrutamento/contratação.

- Ensine os usuários a fazer login apenas em domínios conhecidos (digitar ou adicionar aos favoritos).

- Ensine os usuários a identificar a falsificação de BitB:

- Se um usuário tentar mover uma janela de login para fora de uma janela do site principal, deverá ser capaz de movê-la para qualquer lugar na tela do usuário. Uma caixa de diálogo de login falsa é um elemento fixo dentro da página host pai — ela só poderá se mover dentro dos limites da janela da página host.

- Se um usuário minimizar a janela da página do host, uma caixa de diálogo de login real permanecerá exibida independentemente da janela da página do host. Um elemento de login falso será minimizado em sincronia com a janela da página do host.

- Aconselhe os candidatos a emprego a utilizarem portais de carreiras oficiais e a rejeitarem solicitações ou links para se comunicarem por outras plataformas.

- Busque por IoCs (por exemplo, Chamadas de API do bot Telegram, t.me/, bot*getUpdates, sendMessage; Padrões CSS/JS do BitB).

Guia prático de resposta

- Reportar e solicitar a remoção do site malicioso

- Redefina as credenciais (senhas, tokens de sessão) dos usuários impactados e notifique, quando necessário.

- Revisar os registros de SSO dos usuários afetados.

- Avalie se deve incluir informações sobre ataques "navegador-in-the-navegador" em seu programa de conscientização sobre segurança.

Indicadores de comprometimento

Os contatos de segurança dos clientes Okta podem fazer login e baixar os Indicadores de Comprometimento de security.okta.com no seguinte link:

https://security.okta.com/product/okta/jobseekers-exploited-in-fake-recruiter-phishing-campaigns

Uma nota sobre a linguagem de estimativa

As equipes do Okta Threat Intelligence usam os seguintes termos para expressar probabilidade, conforme descrito na Diretiva 203 da Comunidade de Inteligência do Escritório do Diretor de Inteligência Nacional dos EUA - Padrões Analíticos.

| Probabilidade | Quase sem chance | Muito improvável | Improvável | Aproximadamente chance igual | Provável | Muito provável | Quase certo(a) |

|---|---|---|---|---|---|---|---|

| Probabilidade | Remoto | Altamente improvável | Inverossímil | Aproximadamente probabilidades iguais | Provável | Altamente Provável | Quase Certo |

| Porcentagem | 1-5% | 5-20% | 20-45% | 45-55% | 55-80% | 80-95% | 95-99% |