Resumo Executivo

A Okta Threat Intelligence tem rastreado ativamente um agente de ameaças com motivação financeira conhecido como O-TA-054 (também conhecido como Payroll Pirates) desde agosto de 2024.

O-TA-054 utiliza campanhas de phishing para atingir funcionários de organizações que operam em diferentes setores, incluindo clientes da Okta. Essas campanhas usam iscas que se passam por aplicativos de bancos, recursos humanos (RH) e recompensas para funcionários, bem como sites governamentais de autoatendimento. A distribuição desses sites de phishing ocorre por meio de anúncios maliciosos do Google (malvertising)[1].

O principal objetivo do O-TA-054 é manipular os dados bancários das vítimas em sistemas de RH e serviços relacionados à folha de pagamento, programas de benefícios de desemprego, contas de poupança para saúde e contas de aposentadoria para roubar os fundos das vítimas [2].

Em uma campanha de abril de 2025, o O-TA-054 utilizou páginas de phishing que imitavam o widget do Login Okta das Organizações visadas. Isso permitiu que o agente de ameaças roubasse credenciais e assumisse contas de funcionários, para então redirecionar-se aos aplicativos Workday, com o objetivo de manipular os detalhes bancários para desviar salários.

Este aviso detalha as Táticas, Técnicas e Procedimentos (TTPs) observados e fornece Indicadores de Comprometimento (IOCs) relevantes associados a essa ameaça ativa.

Análise de Ameaças

A análise da campanha de abril de 2025 identificou a seguinte infraestrutura usada para hospedar as páginas de phishing maliciosas, que apresentam um Login Okta Widget fraudulento:

- 172.67.148[.]2 - AS13335 - Cloudflare, Inc.

- 77.37.76[.]235 - AS47583 - Hostinger International Limited

- 67.205.29[.]179 - AS26347 - New Dream Network, LLC

- 147.93.54[.]103 - AS47583 - Hostinger International Limited

- 178.218.166[.]217 - AS12417 - Plus Hosting Grupa d.o.o.

Atividade de roubo da conta:

Após o comprometimento bem-sucedido das credenciais, foi observado que o(s) agente(s) de ameaça tentaram, e autenticaram com sucesso, a partir dos seguintes endereços IP:

- 104.136.213[.]185 - AS33363 - Charter Communications, Inc

- 12.183.232[.]42 - AS7018 - AT&T Enterprises, LLC

- 160.7.237[.]192 - AS36223 - Spanish Fork City

- 162.251.115[.]229 - AS11059 - MIFFLIN COUNTY WIRELESS LLC

- 168.235.210[.]141 - AS13428 - Surf Air Wireless, LLC

- 172.220.33[.]240 - AS20115 - Charter Communications LLC

- 174.68.140[.]219 - AS22773 - Cox Communications Inc.

- 212.102.44[.]112 - AS60068 - Datacamp Limited

- 45.48.112[.]118 - AS20001 - Charter Communications Inc

- 45.49.235[.]225 - AS20001 - Charter Communications Inc

- 71.224.199[.]104 - AS7922 - Comcast Cable Communications, LLC

- 74.101.135[.]58 - AS701 - Verizon Business

- 98.54.180[.]132 - AS7922 - Comcast Cable Communications, LLC

O agente de ameaça usa uma combinação de VPN e endereços IP de proxy residencial ao fazer login em contas comprometidas para aumentar o anonimato e evitar os mecanismos de detecção tradicionais.

Uma vez que o agente de ameaças comprometeu a conta do funcionário, ele fez o pivot para o Workday e atualizou as informações bancárias para desviar seu salário.

Caracter sticas do Kit de Phishing:

- O kit de phishing analisado parece ser relativamente simples, concentrando-se na captura direta de credenciais sem a implementação de um proxy Adversário-no-Meio (AitM).

- As páginas de phishing geralmente estão localizadas no diretório /online/. O diretório raiz geralmente hospeda uma página de destino benigna, com variações temáticas (por exemplo, Varejo, força de trabalho, recompensa) que avaliamos como sendo adaptadas à organização-alvo, potencialmente como um formulário de ofuscação.

- A página de phishing supostamente projetada para lidar com vários métodos de MFA: telefone (texto e chamada), Okta Code e Okta Push, com diferentes seções exibidas com base na interação do usuário.

- Ao clicar no botão "login", o script captura o nome de usuário e a senha e os envia por meio de uma requisição publicar para xxx.php.

- Após o login inicial, o script pesquisa o endpoint check.php periodicamente para determinar o próximo estágio.

- Com base na resposta de check.php, o usuário é solicitado a usar um método de MFA ou, caso ocorra um erro, a página será recarregada.

- O mecanismo de pesquisa envolvendo check.php sugere um componente do lado do servidor rastreando o processo de login e MFA.

- JavaScript e AJAX são usados para a funcionalidade principal da página de phishing e comunicação com a infraestrutura do invasor.

<script type="text/javascript" src="https://code.jquery.com/jquery-3.7.0.min.js"></script>

<script type="text/javascript">

$('a').click(function(e){

e.preventDefault();

});

$('#input36').click(function(){

$('label[for='+ this.id +']').toggleClass('checked');

});

$(document).on("click", '#nextButton', function(e) {

e.preventDefault();

var username = $('#input28').val();

if(username.length > 3) {

console.log(username);

$('.loginBlock').hide();

$('.passBlock').show();

$('.identifier').html(username);

} else {

return;

}

});

$('.button-show').click(function(){

var type = $('#input77').attr('type');

if(type == "text"){

$('#input77').attr('type','password');

} else {

$('#input77').attr('type','text');

}

});

$(document).on('click', '.js-cancel', function(e) {

location.reload();

});

$(document).on('click', '.js-switchAuthenticator', function(e) {

$('.methodBlock').show();

$('.phoneMethodsBlock').hide();

$('.phoneCodeBlock').hide();

$('.oktaCodeBlock').hide();

$('.oktaPushBlock').hide();

});

$(document).on("click", '#loginButton', function(e) {

e.preventDefault();

var username = $('#input28').val();

var password = $('#input77').val();

if(username.length > 3 && password.length > 3) {

$('#loginButton').attr('disabled','disabled');

console.log(username,password);

História

O-TA-054 tem como alvo ativo organizações em várias indústrias, incluindo comércio atacadista, finanças e bancos, varejo, construção e engenharia, transporte e entidades governamentais. Nossa análise indica um foco significativo nos setores financeiro e bancário, serviços relacionados a recursos humanos e folha de pagamento, bem como sites governamentais de autoatendimento.

A tática do agente de ameaças envolve a criação de sites de phishing que se passam pelas páginas de login das organizações visadas, além de páginas de login de serviços relacionados a RH e folha de pagamento, como MyPAU, Kaiser HR (portal do funcionário da Kaiser), PrimePoint HR, Streamline Payroll, Dayforce e HCMBamboo HR. Este foco destaca a intenção do agente de ameaças de explorar dados de funcionários e informações financeiras.

Figura 2. Páginas de login de sites de phishing de imitação

Figura 2. Páginas de login de sites de phishing de imitação

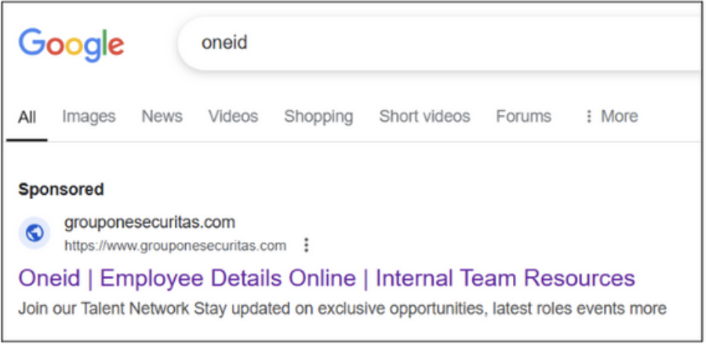

O-TA-054 alavanca principalmente campanhas de malvertising atrav s do Google Ads para distribuir an cios maliciosos. Esses anúncios maliciosos se passam por sites legítimos de empresas e serviços governamentais, muitas vezes aparecendo como patrocinados no topo dos resultados de pesquisa com domínios de aparência semelhante. Funcionários desavisados que procuram portais de RH ou outros serviços financeiros clicam nesses anúncios e são direcionados aos sites de phishing. Essas páginas de login falsas são projetadas para enganar as vítimas para que insiram suas credenciais e outras informações financeiras confidenciais, que são então interceptadas pelo agente de ameaça, permitindo que ele assuma a conta dos funcionários [1][2][3].

Figura 3. Resultados da pesquisa de representação para o Portal da Alasca

Figura 3. Resultados da pesquisa de representação para o Portal da Alasca

Figura 4. Resultados da busca de personificação para Oneid

Figura 4. Resultados da busca de personificação para Oneid

O comprometimento bem-sucedido permite que os agentes de ameaças manipulem os dados financeiros da vítima com o objetivo de desviar seus fundos.

O que estamos fazendo

Estamos ativamente envolvidos nas seguintes atividades para mitigar essa ameaça:

- Monitorando continuamente novos domínios de phishing registrados e infraestrutura associada a esta campanha.

- Apresentar proativamente relat rios de abuso aos registradores e provedores de hospedagem relevantes para iniciar solicita es de remo o para sites maliciosos identificados.

- Fornecer orientação e assistência às Organizações para aprimorar a segurança de seus ambientes Okta e investigar qualquer atividade suspeita relacionada a contas potencialmente comprometidas.

Recomendações para o cliente

Controles de Proteção:

- Incentive os usuários a se registrarem em autenticadores fortes, como Okta FastPass, FIDO2 WebAuthn e cartões inteligentes, e aplique a resistência ao phishing na política.

- As políticas de autenticação Okta também podem ser usadas para restringir o acesso a contas de usuário com base em uma variedade de pré-requisitos configuráveis pelo cliente. Recomendamos que os administradores restrinjam o acesso a aplicativos confidenciais a dispositivos que sejam gerenciados por ferramentas de Gerenciamento de Endpoint e protegidos por ferramentas de segurança de endpoint. Para acesso a aplicativos menos confidenciais, exija dispositivos registrados (usando o Okta FastPass) que exibam indicadores de higiene básica.

- Negue ou exija maior garantia para solicitações de redes raramente usadas. Com o Okta Network Zones, o acesso pode ser controlado por local, ASN (Número do Sistema Autônomo), IP e IP-Type (que pode identificar proxies de anonimato conhecidos).

- As avaliações de Comportamento e Risco da Okta podem ser usadas para identificar solicitações de acesso a aplicativos que se desviam de padrões de atividade do usuário previamente estabelecidos. As políticas podem ser configuradas para aumento de nível ou negar solicitações usando este contexto.

- Treinar os usuários para identificar indicadores de e-mails suspeitos, sites de phishing e técnicas comuns de engenharia social usadas por invasores. Facilitar para que os usuários relatem possíveis problemas configurando Notificações de Usuário Final e Relatório de Atividade Suspeita.

Estamos ativamente envolvidos nas seguintes atividades para mitigar essa ameaça:

- Documente, divulgue e siga um processo padronizado para validar a identidade de usuários remotos que entram em contato com o pessoal de suporte de TI e vice-versa. Adote uma abordagem de "Zero Standing Privileges" (Privilégios Permanentes Zero) para o acesso administrativo. Atribua aos administradores Funções de Administrador Personalizadas com as menores permissões necessárias para as tarefas diárias e exija dupla autorização para acesso JIT (just-in-time) a funções mais privilegiadas.

- Aplique o IP Session Binding a todos os apps administrativos para evitar a reprodução de sessões administrativas roubadas.

- Habilite Protected Actions para forçar a reautenticação sempre que um usuário administrativo tentar executar ações confidenciais.

Observando e respondendo à infraestrutura de phishing:

- Analise os registros de aplicativos (registros Okta, web proxies, sistemas de e-mail, servidores de DNS, firewalls) para qualquer evidência de comunicação com quaisquer domínios suspeitos.

- Monitore os domínios regularmente para ver se o Índice muda.

Se o conteúdo hospedado no domínio violar direitos autorais ou marcas legais, considere fornecer evidências e emitir uma solicitação de remoção junto ao registrador de domínio e/ou provedor de hospedagem web.

Referências

[1] Funcionários da Lowe’s foram vítimas de phishing por meio de anúncios do Google

https://www.malwarebytes.com/blog/news/2024/09/lowes-employees-phished-via-google-ads

[2] Criminosos cibernéticos se passando por sites de autoatendimento de funcionários para roubar informações e fundos de vítimas

https://www.ic3.gov/PSA/2025/PSA250424

[3] Hunting Payroll Pirates: Silent Push rastreia HR Redirect Phishing Scam

https://www.silentpush.com/blog/payroll-pirates/

Apêndice A: Indicadores de Comprometimento

| Tipo | Indicador | Comentário | Visto em |

|---|---|---|---|

| Endereço IP | 172.67.148[.]2 | AS13335 - Cloudflare, Inc. | 2025-04-19 |

| Endereço IP | 77.37.76[.]235 | AS47583 - Hostinger International Limited | 2025-04-22 |

| Endereço IP | 67.205.29[.]179 | AS26347 - New Dream Network, LLC | 2025-04-18 |

| Endereço IP | 147.93.54[.]103 | AS47583 - Hostinger International Limited | 2025-04-19 |

| Endereço IP | 178.218.166[.]217 | AS12417 - Plus Hosting Grupa d.o.o. | 2025-04-18 |

| Endereço IP | 104.136.213[.]185 | AS33363 - Charter Communications, Inc | 2025-04-17 |

| Endereço IP | 12.183.232[.]42 | AS7018 - AT&T Enterprises, LLC | 15-04-2025 |

| Endereço IP | 160.7.237[.]192 | AS36223 - Spanish Fork City | 2025-04-18 |

| Endereço IP | 162.251.115[.]229 | AS11059 - MIFFLIN COUNTY WIRELESS LLC | 2025-04-16 |

| Endereço IP | 168.235.210[.]141 | AS13428 - Surf Air Wireless, LLC | 2025-04-14 |

| Endereço IP | 172.220.33[.]240 | AS20115 - Charter Communications LLC | 2025-04-18 |

| Endereço IP | 174.68.140[.]219 | AS22773 - Cox Communications Inc. | 2025-04-17 |

| Endereço IP | 212.102.44[.]112 | AS60068 - Datacamp Limited | 2025-04-14 |

| Endereço IP | 45.48.112[.]118 | AS20001 - Charter Communications Inc | 15-04-2025 |

| Endereço IP | 45.49.235[.]225 | AS20001 - Charter Communications Inc | 15-04-2025 |

| Endereço IP | 71.224.199[.]104 | AS7922 - Comcast Cable Communications, LLC | 2025-04-18 |

| Endereço IP | 74.101.135[.]58 | AS701 - Verizon Business | 15-04-2025 |

| Endereço IP | 98.54.180[.]132 | AS7922 - Comcast Cable | 2025-04-16 |

Uma nota sobre a linguagem de estimativa

As equipes de Okta Threat Intelligence usam os seguintes termos para expressar probabilidade conforme descrito no US Office of the Director of National Intelligence, Intelligence Community Directive 203 - Analytic Standards.

| Probabilidade | Quase sem chance | Muito improvável | Pouco provável | Aproximadamente mesma chance | Provável | Muito provável | Quase com certeza |

|---|---|---|---|---|---|---|---|

| Probabilidade | Remoto | Altamente improvável | Improv ivel | Aproximadamente chances iguais | Provável | Altamente Provável | Quase Certo |

| Porcentagem | 1-5% | 5-20% | 20–45% | 45-55% | 55-80% | 80-95% | 95-99% |