Resumo Executivo

O Okta Threat Intelligence identificou campanhas de phishing de vários estágios que visam Organizações que utilizam aplicativos da Microsoft e — onde o acesso a esses aplicativos é federado — o Okta como provedor de identidade (IdP).

Nossas descobertas, primeiramente pesquisando uma campanha distinta que denominamos O-UNC-037, subsequentemente nos levaram a várias outras campanhas usando o mesmo kit de phishing e um tema de atração muito semelhante. No entanto, a diversidade na infraestrutura e no estilo sugere que, embora estes usem o mesmo kit e tema, é provável que sejam campanhas separadas executadas por outros agentes de ameaças. Este relatório se concentra em O-UNC-037, embora compartilhemos detalhes das outras campanhas no apêndice no final deste relatório.

A campanha O-UNC-037 está ativa desde pelo menos outubro de 2025 e tem como alvo principal organizações de tecnologia e fornecimento industrial. Ela entrega e-mails de phishing usando uma isca temática de benefícios para funcionários ou recursos humanos (RH) para enganar os usuários a inserir suas credenciais em uma página falsa de login da Microsoft.

A infraestrutura de phishing usa técnicas de Adversário-no-Meio (AitM) para interceptar fluxos de autenticação em tempo real, capturando credenciais, códigos de MFA e quaisquer tokens de sessão estabelecidos durante o evento de login. Essa capacidade pode ignorar a proteção de vários métodos comuns de MFA, como códigos SMS e senhas de uso único (OTP) de aplicativos autenticadores.

Para Organizações que usam o Okta para Single Sign-On (SSO), o ataque então se intensifica para um segundo estágio, redirecionando as vítimas para uma reprodução maliciosa de uma página de Login Okta no domínio de phishing do segundo estágio, que atua como um servidor de retransmissão para, adicionalmente, capturar suas credenciais do Okta e roubar o cookie de sessão.

Análise de Ameaças

Esta campanha de phishing usa uma técnica de ataque de vários estágios. Ela tem como alvo específico contas Microsoft e lida com o redirecionamento Okta SSO quando encontrado. A cadeia de ataque envolve várias etapas projetadas para direcionar os usuários visados para uma página de coleta de credenciais AitM.

Táticas, Técnicas e Procedimentos (TTPs) Observados:

Infraestrutura e acesso inicial:

E-mails de phishing são entregues com linhas de assunto personalizadas para incluir o nome do usuário e iscas como “Alerta de Benefícios para Funcionários” ou “mensagem segura do Departamento de RH” para criar uma sensação de urgência.

As campanhas usam domínios de redirecionamento para direcionar usuários-alvo aos principais sites de phishing, evitando os controles de gateway de e-mail.

As campanhas exigem que os usuários resolvam um Cloudflare CAPTCHA antes de apresentar a página de phishing.

Execução e Roubo de Credenciais:

Usa técnicas de Adversário-no-Meio (AiTM) capturando credenciais, códigos de MFA e tokens de sessão, interceptando fluxos de autenticação.

Implanta um ataque de phishing de vários estágios, primeiro visando credenciais da Microsoft e, em seguida, fazendo o pivot para o Okta SSO se a federação for detectada.

Kit de Phishing e Atração:

Muito provavelmente, utiliza uma plataforma dePhishing-as-a-Service (PhaaS) ou um kit de phishing altamente configurável, evidenciado por parâmetros de URL para rastreamento de campanha e carregamento de modelo.

Usa uma isca de engenharia social genérica, mas eficaz, de "Benefícios para Funcionários".

Figura 1. Phishing em várias etapas do O365 em ambiente federado

Figura 1. Phishing em várias etapas do O365 em ambiente federado

Iscas de e-mail

O ataque começa com um e-mail de phishing enviado ao alvo. Com base em suas características visuais, essas iscas de e-mail altamente convincentes são provavelmente geradas usando um modelo de linguagem de grande escala (LLM). Os e-mails usam nomes de remetentes e assuntos projetados para criar uma sensação de urgência e legitimidade relacionada a benefícios para funcionários ou comunicações seguras.

Exemplos de cabeçalhos de e-mail observados:

De: ADP BENEFITS <notifications[@]duobenefits[.]com> Assunto: [Nome do Usuário]! Alerta de Benefícios para Funcionários - Novas Alterações em Vigor Agora

De: Secure Mail <noreply[@]mailsafe365[.]com> Assunto: [Nome do Usuário]! Você recebeu uma mensagem segura do Departamento de RH

Também observamos exemplos do que parece ser abuso da plataforma de marketing por e-mail de terceiros de uma organização genuína, possivelmente por meio de uma conta comprometida:

De: ADP Benefits <notifications_adp_com[@]emails[.]t██████s[.]Organização> Assunto: Confidencial: [Nome do Usuário]! Seu Pacote de Benefícios Foi Atualizado

Figura 2. E-mail de *phishing* usando o chamariz “Benefícios para Funcionários”

Figura 2. E-mail de *phishing* usando o chamariz “Benefícios para Funcionários”

Links iniciais de redirecionamento em e-mails

Os usuários são direcionados primeiramente para a infraestrutura de phishing por meio de links de redirecionamento iniciais dentro dos e-mails. A maioria deles são domínios recém-registrados de primeira parte, evitando problemas de reputação históricos para contornar as medidas de segurança de e-mail:

benefits-alerts[.]com

benefitsapp001[.]com

qrcodelnk[.]com

302lnk[.]com

goto365[.]link

fastlink247[.]link

link24x7[.]link

fast2url[.]link

url247[.]link

Também notamos um exemplo de link de redirecionamento abusando da conta legítima de uma organização em um serviço de marketing por e-mail de terceiros para redirecionamento:

t██████s[.]msg███[.]com

Um exemplo de link de redirecionamento usa o site comprometido de uma organização genuína:

Marketing.s██████y[.].com

Usar contas de serviço de e-mail marketing comprometidas ou websites genuínos comprometidos é uma medida eficaz para alcançar maior entregabilidade durante campanhas de phishing.

A camada de redirecionamento também oferece ao agente de ameaças a capacidade de substituir páginas de phishing de substituição, caso alguma página de segundo estágio seja desativada.

Desafio de segurança

Após o redirecionamento para o site de phishing principal, o usuário é primeiramente apresentado a uma página intitulada "Verificação de Segurança", empregando um CAPTCHA genuíno do Cloudflare. Esta etapa foi projetada para aparentar legitimidade e atua como um "porteiro" para evitar a análise automatizada do site de phishing.

Figura 3. CAPTCHA do Cloudflare "Verificação de Segurança"

Figura 3. CAPTCHA do Cloudflare "Verificação de Segurança"

Página inicial

Depois que o desafio CAPTCHA é concluído, o site exibe brevemente uma tela inicial com o tema adequado à isca mencionada.

Figura 4. Site de phishing simula o carregamento de uma página

Figura 4. Site de phishing simula o carregamento de uma página

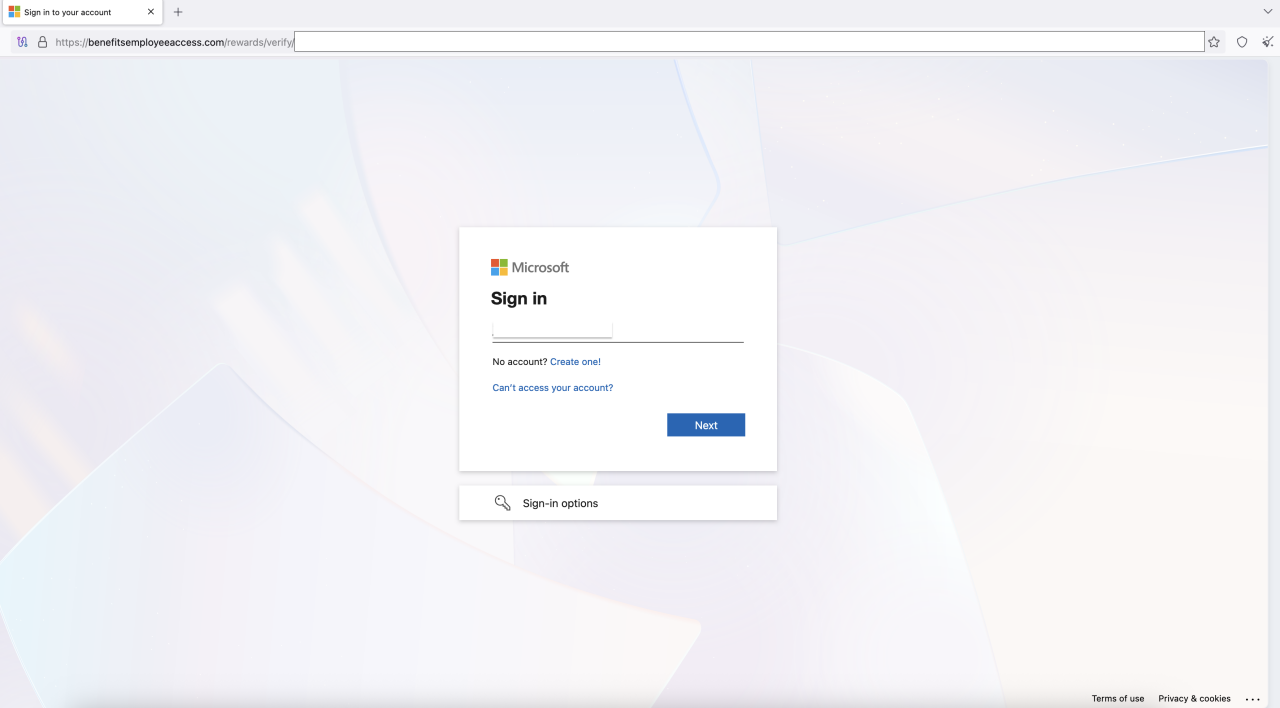

Coleta de credenciais

Após a tela inicial, um usuário-alvo é presenteado com a página de phishing de primeiro estágio, que se passa por um login da Microsoft e usa o ataque man-in-the-middle (AitM) para roubar credenciais de usuário e, se o usuário se autenticar com sucesso, todos os tokens resultantes.

Figura 5. Portal de login fraudulento da Microsoft hospedado no site de phishing

Figura 5. Portal de login fraudulento da Microsoft hospedado no site de phishing

Redirecionamento de segundo estágio para login Okta

Se o domínio de e-mail da vítima indicar que sua organização usa Okta para federação de identidade, o script do site de phishing intercepta o fluxo de autenticação legítimo. Ele substitui dinamicamente o URL de redirecionamento Okta legítimo por um malicioso (por exemplo, sso[.]oktacloud[.]io), enviando o usuário para uma página de phishing Okta semelhante para usar novamente o AitM para coletar suas credenciais SSO e roubar o cookie de sessão resultante. Detalamos essa técnica em nossa análise de código, mais adiante neste relatório.

Figura 6. Redirecionamento para uma página Okta falsa onde uma conta é federada

Figura 6. Redirecionamento para uma página Okta falsa onde uma conta é federada

Infraestrutura de campanha original

Nossa análise da campanha O-UNC-037 identificou a seguinte infraestrutura usada para hospedar as páginas falsas e maliciosas de login da Microsoft:

benefitsemployeeaccess[.]com

benefitsquickaccess[.]com

benefitsworkspace[.]com

benefitscentralportal[.]com

benefitsselfservice[.]com

benefitsmemberportal[.]com

benefitsgatewayportal[.]com

benefitshubportal[.]com

benefitsadminportal[.]com

benefitsaccessportal[.]com

benefitsviewportal[.]com

Os sites de phishing usam vários caminhos de URL para promover ainda mais a isca de "benefícios para funcionários":

/benefits/login/

/compensation/auth/

/rewards/verify/

/employee/access/

Os usuários federados são redirecionados para as seguintes páginas de destino de segundo estágio após fornecer as credenciais primárias para sua conta Microsoft.

sso[.]oktacloud[.]io

sso[.]okta-access[.]com

Internal-networks[.]com

A análise dos domínios de phishing de redirecionamento com segmentação Okta nos levou a várias instâncias usando Cloudflare Workers, que é uma plataforma sem servidor frequentemente utilizada por agentes de ameaças para hospedar e servir sites de phishing.

sso[.]okta-proxy[.]workers[.]dev

okta[.]undermine[.]workers[.]dev

oktapage[.]oktamain[.]workers[.]dev

okta[.]eventspecial[.]workers[.]dev

Infraestrutura de campanhas adicionais

Partindo da campanha de phishing O-UNC-037, descobrimos outras campanhas que utilizavam o mesmo kit de phishing e iscas muito semelhantes. A observação dos detalhes da infraestrutura nesses outros exemplos sugere que é provável que sejam operados independentemente por outros agentes maliciosos, possivelmente seguindo as instruções de um "método" compartilhado ou vendido. Incluímos uma lista desses domínios, juntamente com os domínios O-UNC-037, nos Indicadores de Compromisso, cujo link se encontra no final deste documento.

Análise de página de phishing

Esta campanha segue uma cadeia de ataque estruturada que combina engenharia social e técnicas AitM capazes de roubar tokens de sessão do Microsoft 365 ou Okta. A análise dos URLs e páginas de phishing sugere que o ator está usando um Phishing-as-a-Service (PhaaS) ou um kit de phishing altamente configurável.

Uma análise detalhada dos URLs de phishing revela um mecanismo de controle embutido em seus parâmetros de consulta, particularmente no parâmetro “ht”, que contém um objeto JSON codificado em Base64.

https://benefitsemployeeaccess[.]com/rewards/verify/d582500e?s=3&ht=eyJpZCI6IjY2ZmI2OWMwNjA2N2RjOTM5Yzc5OTM1NWE0ODNjNzM3IiwidHlwZSI6ImhvcCIsImNhbXBhaWduX2lkIjoiY2FtcF82OGYyNjQ3YTlmYjE0IiwiaG9wX3RlbXBsYXRlIjoiYmVuZWZpdHMiLCJzdWNjZXNzX3RlbXBsYXRlIjoiYmVuZWZpdHNfZXJyb3IiLCJjcmVhdGVkIjoxNzYwOTM3NDcyLCJleHBpcmVzIjoxNzYwOTQ0NjcyLCJpcCI6IjExMy4yOS4yNDMuMSIsIm1heF91c2VzIjoxMDAwMDAwMCwidXNlcyI6MCwiaG9wX2NvdW50IjozLCJzZXNzaW9uIjoiZG9oNnBhbnE0Y3RhZTVsMjhvNWoyaTdoa3YifQ%3D%3D.bb0c9db57db67ff678edafb64f3cdc4fccfa93d4a8952e05ca2a3176e8134db5

Quando decodificado, esse objeto revela um conjunto abrangente de pontos de dados para rastreamento e controle de acesso. Contém informações detalhadas de rastreamento, incluindo um "campaign_id", um "hop_template" para carregamento dinâmico de conteúdo, o endereço "ip" da vítima e um ID de "session" exclusivo. Simultaneamente, inclui os termos de acesso por meio de registros de data e hora de criação e expiração de links ("criado", "expira") e contadores de uso ("usos", "usos_máximos"). Essa estrutura de dupla finalidade indica um sistema de backend que não apenas funciona como um controlador para impor acesso estrito e com tempo limitado, mas também permite ao invasor rastrear campanhas individuais, carregar dinamicamente diferentes modelos de phishing e monitorar as interações com as vítimas. Essa capacidade permite ao agente adaptar facilmente suas iscas e alvos sem precisar reimplantar toda a infraestrutura.

{

"id": "66fb69c06067dc939c799355a483c737",

"type": "hop",

"campaign_id": "camp_68f2647a9fb14",

"hop_template": "benefits",

"success_template": "benefits_error",

"created": 1760973582,

"expires": 1760980782,

"ip": "█████",

"max_uses": 10000000,

"uses": 0,

"hop_count": 3,

"session": "qa061c1uiht26gmtqcj49fsgci"

}

A análise da página inicial de phishing da Microsoft mostra o tratamento dado aos usuários de organizações federadas pela Okta. Quando um usuário desse tipo insere seu e-mail, um portal de login legítimo do O365 normalmente retorna uma resposta JSON contendo um FederationRedirectUrl que aponta para o tenant Okta da empresa.

A campanha usa JavaScript na página de phishing para interceptar este processo. O script está configurado para:

Monitore as respostas de fetch do servidor.

Inspecione as respostas JSON em busca de chaves como FederationRedirectUrl, AuthURL ou RedirectUrl.

Verifique se o URL aponta para um tenant Okta legítimo (.okta.com, .oktapreview.com, etc.).

Se uma URL Okta legítima for encontrada, o script a substitui dinamicamente por uma URL que aponta para o domínio de phishing malicioso de segundo estágio do ator, por exemplo: sso[.]oktacloud[.].io.

A resposta modificada é então repassada ao navegador, redirecionando perfeitamente o usuário para a página de login falsa do Okta do ator.

As credenciais capturadas e os cookies de sessão são exfiltrados para um endpoint de API no servidor de phishing.

O script inclui funções para preencher automaticamente o nome de usuário do hash da URL e clicar automaticamente nos botões "Next" e "Stay signed in", criando uma experiência mais perfeita e menos suspeita para a vítima.

Essa interceptação AitM permite que o agente sequestre o fluxo de autenticação em tempo real, apresentando ao usuário uma réplica da página de login do Okta para capturar as credenciais de Single Sign-On (SSO) e o cookie de sessão estabelecido.

var _wd = "https://sso.oktacloud.io";

var _iO = function (u) {

if (typeof u !== "string") return false;

if (u.includes("sso.oktacloud.io")) return false;

if (u.includes("/app/office365")) return true;

if (u.match(/\.(okta|oktapreview|okta-emea)\.com/i)) return true;

if (u.match(/\/sso\/saml|\/sso\/wsfed|\/app\/[^\/]+\/sso/i)) return true;

return false;

};

Tentativas subsequentes de roubo da conta

Após o comprometimento bem-sucedido de credenciais e roubo de token de sessão, os agentes de ameaças foram observados tentando e autenticando com sucesso a partir de IPs CloudFlare (AS13335).

resposta a ameaças

O que estamos fazendo

Estamos ativamente envolvidos nas seguintes atividades para mitigar esta ameaça:

Monitoramento contínuo de domínios de phishing e infraestrutura recém-registrados associados a esta campanha.

Apresentar proativamente relat rios de abuso aos registradores e provedores de hospedagem relevantes para iniciar solicita es de remo o para sites maliciosos identificados.

Fornecer orientação e assistência às organizações para aprimorar a segurança de seus ambientes Okta e investigar qualquer atividade suspeita relacionada a contas potencialmente comprometidas.

Controles Protetores

Recomendações para clientes

- Incentive os usuários a se registrarem em autenticadores fortes, como Okta FastPass, FIDO2 WebAuthn e cartões inteligentes, e aplique a resistência ao phishing na política.

- As políticas de acesso de aplicativos Okta (anteriormente "políticas de autenticação") também podem ser usadas para restringir o acesso a contas de usuário com base em uma variedade de pré-requisitos configuráveis pelo cliente. Recomendamos que os administradores restrinjam o acesso a aplicativos confidenciais a dispositivos que são gerenciados por ferramentas de Gerenciamento de Endpoint e protegidos por ferramentas de segurança de endpoint. Para acesso a aplicativos menos confidenciais, exija dispositivos registrados (usando Okta FastPass) que exibam indicadores de higiene essencial.

- Negue ou exija maior segurança para solicitações de redes raramente usadas. Com o Okta Network Zones, o acesso pode ser controlado por local, ASN (Número do Sistema Autônomo), IP e Tipo de IP (que pode identificar proxies de anonimato conhecidos).

- As avaliações de Comportamento e Risco do Okta podem ser usadas para identificar solicitações de acesso a aplicativos que se desviam dos padrões de atividade do usuário estabelecidos anteriormente. As políticas podem ser configuradas para aumento de nível ou negar solicitações usando este contexto.

- Treine os usuários para identificar indicadores de e-mails suspeitos, sites de phishing e técnicas comuns de engenharia social usadas por invasores. Facilite para os usuários relatarem problemas potenciais configurando Notificações para o Usuário Final e Relatórios de Atividade Suspeita.

- Documente, divulgue e siga um processo padronizado para validar a identidade de usuários remotos que entram em contato com o pessoal de suporte de TI e vice-versa.

- Adote uma abordagem de "Zero privilégios permanentes" para acesso administrativo. Atribua aos administradores Funções de Administrador Personalizadas com as menores permissões necessárias para as tarefas diárias e exija autorização dupla para acesso JIT (just-in-time) a funções mais privilegiadas.

- Aplique o IP Session Binding a todos os aplicativos administrativos para impedir a reprodução de sessões administrativas roubadas.

- Ative as Ações Protegidas para forçar a reautenticação sempre que um usuário administrativo tentar executar ações confidenciais.

Observando e respondendo à infraestrutura de phishing:

- Analise os registros de aplicativos (registros Okta, web proxies, sistemas de e-mail, servidores DNS, firewalls) em busca de qualquer evidência de comunicação com domínios suspeitos.

- Monitore os domínios regularmente para ver se o conteúdo muda.

Se o conteúdo hospedado no domínio violar direitos autorais ou marcas legais, considere fornecer evidências e emitir uma solicitação de remoção ao registrador de domínio e/ou provedor de hospedagem na web.

Indicadores de Comprometimento

Os contatos de segurança dos clientes da Okta podem fazer login e baixar os Indicadores de Comprometimento como um arquivo CSV em security.okta.com no seguinte link:

https://security.okta.com/product/okta/phishing-campaigns-use-employee-benefits-lure-to-intercept-microsoft-and-okta-logins

Uma nota sobre a linguagem de estimativa

As equipes de Okta Threat Intelligence usam os seguintes termos para expressar a probabilidade, conforme descrito na Diretiva 203 da Comunidade de Inteligência do Gabinete do Diretor de Inteligência Nacional dos EUA - Padrões Analíticos.

| Probabilidade | Quase sem chance | Muito improvável | Improvável | Aproximadamente chance igual | Provável | Muito provável | Quase certo(a) |

|---|---|---|---|---|---|---|---|

| Probabilidade | Remoto | Altamente improvável | Improbable | Aproximadamente mesmas chances | Provável | Altamente Provável | Quase Certeza |

| Porcentagem | 1–5% | 5-20% | 20-45% | 45-55% | 55-80% | 80-95% | 95-99% |