Okta führt jeden Monat unzählige Milliarden erfolgreiche Authentifizierungen durch und blockiert gleichzeitig Milliarden schädliche Anfragen. Mit Identity Threat Protection (ITP) erweitert Okta diesen Schutz nun über die anfängliche Authentifizierung hinaus auf den gesamten Identity-Lebenszyklus. Die Erkennungen durch ITP sind intelligenter, da sie kontinuierlich durch Erkenntnisse aus dem gesamten Okta-Ökosystem verbessert werden. Um Ihnen die Tiefe und Effizienz von ITP zu demonstrieren, werden wir in diesem Blog drei Hauptthemen behandeln:

- Was ist ITP und wie funktioniert es?

- Statistiken aus der Praxis und Vorteile, die Kunden mit ITP erzielt haben

- Expertenempfehlungen für die optimierte Nutzung von ITP

Warum Identity-Schutz nicht bei der Anmeldung aufhören darf

Als führender Identity-Anbieter befindet sich Okta in einer einzigartigen Position, um die aufkommenden Taktiken, Techniken und Prozeduren (TTPs) zu identifizieren, die bei Identity-basierten Angriffen verwendet werden. Angreifer verwenden eine Vielzahl von TTPs, die auf der Nutzung kompromittierter Anmeldedaten, einer ausgeklügelten Phishing-Infrastruktur, gestohlenen Identity-Token und anderen Methoden beruhen.

Durch Erzwingen von Phishing-resistenten Authentifizierungsfaktoren wird die Authentifizierung sicherer, während Session-Token-Diebstahl bei der Anmeldung verhindert wird. Dieser Ansatz bietet jedoch keinen Schutz, wenn die Token nach der Authentifizierung gestohlen werden. Aktive Sessions können jederzeit gestohlen werden, auch wenn Benutzer sie gerade nicht verwenden. Da sich die TTPs der Angreifer unentwegt weiterentwickeln, können auch die Benutzeridentitäten selbst kompromittiert werden. ITP behebt diese Sicherheitslücken durch die Einführung der folgenden Funktionen:

- Bewertung des Session-Risikos: Bewertet kontinuierlich die während einer aktiven Benutzer-Session durchgeführten Aktionen, überprüft die Einhaltung der Zugriffsrichtlinien und verifiziert, dass sie vom rechtmäßigen Account-Inhaber verwendet wird.

- Bewertung des Benutzerrisikos: Bewertet kontinuierlich die Aktivitäten, die mit einem Benutzer verbunden sind (auch wenn der Benutzer keine aktive Session nutzt), um sicherzustellen, dass die Benutzeridentität nicht kompromittiert ist.

- Konfigurieren automatisierter Antworten: Bietet IT- und Sicherheitsadministratoren die Möglichkeit, automatisierte Antworten zu konfigurieren, um erkannte Bedrohungen einzugrenzen.

Session-Risiko: Echtzeitschutz gegen Session Hijacking

Das Konzept des Session-Risikos, das im Rahmen von ITP eingeführt wurde, ermöglicht die kontinuierliche Überwachung des Risikoniveaus, das mit der aktiven Session eines Benutzers einhergeht. Das Risiko verändert sich im Laufe einer Session. Nehmen wir zum Beispiel die folgende Zeitleiste von Tanja.

8:30 Uhr (T1): Session-Beginn

Tanja beginnt ihren Tag im Büro und meldet sich mit einem Phishing-resistenten Authentifizierungsfaktor (z. B. Okta FastPass) bei ihrem Arbeits-Account an. ITP bewertet das Session-Risiko als NIEDRIG, da Tanja sich von einem bekannten Netzwerk, einem bekannten Gerät und mit einem bekannten, Phishing-resistenten Authentifizierungsfaktor anmeldet.

10:45 Uhr (T2): Ortswechsel während der Session

Tanja, die ihre Session von ihrem Hauptbüro aus gestartet hat, begibt sich an einen Kundenstandort, um ihre Arbeit dort fortzusetzen. ITP erkennt die Standortänderung während der aktiven Session, bewertet die Zugriffsrichtlinien neu und fordert Tanja zu einer MFA auf. Tanja beantwortet die Authentifizierungsaufforderung und setzt ihre Arbeit fort.

12:15 Uhr (T3): Erkennung einer Session-Kompromittierung und Reaktion darauf

Ein Angreifer bringt Tanja dazu, Malware über eine Phishing-E-Mail auf ihr Gerät herunterzuladen. Der Angreifer stiehlt ihren Session-Cookie und versucht, ihn von seiner Infrastruktur aus zu verwenden, um sich als Tanja auszugeben. ITP erkennt, dass die Session kompromittiert wurde, und führt sofort einen Universal Logout durch, wodurch die Session widerrufen und das gestohlene Session-Cookie unbrauchbar gemacht wird. In der Zwischenzeit authentifiziert sich Tanja nahtlos neu, stellt eine neue Session her und setzt ihre Arbeit fort.

In diesem Beispiel hat Okta verhindert, dass der Angreifer das gestohlene Session-Token für seine Zwecke missbrauchen konnte, während die Experience für den Endbenutzer transparent war. All diese Ergebnisse wurden von der Lösung Okta ITP orchestriert, die sicherstellt, dass aktive Benutzer-Sessions während des gesamten Session-Lebenszyklus den Zugriffsrichtlinien des Unternehmens entsprechen.

Wie wird das Session-Risiko bewertet?

ITP bewertet kontinuierlich das Risikoniveau einer aktiven Session mit Okta als Identity-Anbieter. Wenn sich die Netzwerk- oder Geräteattribute während einer Session ändern, stellt ITP fest, dass sich der Kontext der Session geändert hat. Anschließend bewertet ITP das Session-Risiko, indem die Lösung Machine-Learning-Modelle und gezielte Heuristiken ausführt, und stuft das Risikoniveau der Session als niedrig, mittel oder hoch ein.

Die Änderung des Session-Kontexts löst eine Neubewertung der globalen Session-Richtlinie sowie der Anmelderichtlinien für die Anwendung aus. Anhand des Session-Risikoniveaus bestimmt ITP, ob Maßnahmen ergriffen werden müssen, um die Richtlinien weiterhin einzuhalten. Führt die Neubewertung der Richtlinie zu einer VERWEIGERUNG oder reagiert der Benutzer nicht auf die von der Richtlinie geforderte MFA-Sicherheitsabfrage, wertet ITP dies als „Fehler“ und wendet die in den Durchsetzungsrichtlinien für Session-Schutz konfigurierten Behebungsmaßnahmen an.

Das Ergebnis

15. Oktober 2025 bis 15. November 2025 (30 Tage):

- Änderung des Session-Kontexts: ITP hat etwa 6 Millionen Änderungen des Session-Kontexts erkannt.

- Fehler mit Neubewertung der Richtlinie: Von den Richtlinien-Neubewertungen, die von den 6 Millionen erkannten Session-Kontextänderungen ausgelöst wurden, hat ITP rund 5.000 Fehler als hohes Session-Risiko eingestuft.

- Behobene Okta-Sessions: ITP-Kunden haben mehr als 1.000 potenziell riskante Okta-(Identity-Anbieter)-Sessions sofort durch automatisierte Aktionen behoben (entweder durch Aufforderung zur Inline-MFA oder Widerruf der Session).

- Behobene App-Sessions: ITP-Kunden widerriefen mithilfe der automatisierten Aktionen mehr als 6.000 potenziell riskante App-Sessions.

- Zusätzliche Aktionen: ITP-Kunden führten mindestens 250 Mal zusätzlich Workflows aus.

Daraus ist nicht nur das Ausmaß der von ITP gesteuerten Erkennungen und Richtlinienbewertungen ersichtlich, sondern es zeigt auch, dass unsere Kunden die Ereignisse mit dem höchsten Risiko direkt auf der Identity-Ebene erkennen und proaktiv abwehren können.

Benutzerrisiko: Risiken Session- und App-übergreifend aufdecken

Das Konzept des Benutzerrisikos wurde eingeführt, um den Sicherheitsstatus eines Benutzer-Accounts im Zeitverlauf zu verfolgen. Das Session-Risiko ist, wie bereits erläutert, einer der Faktoren, die das Benutzerrisiko beeinflussen.

Wie wird das Benutzerrisiko bewertet?

ITP aggregiert kontinuierlich das Benutzerrisiko unter Einsatz verschiedener Methoden, darunter:

- Threat Intelligence und Analyse: Erkennungen, die vom Okta Threat Intelligence-Team kuratiert werden und Benutzer-Accounts kennzeichnen, die mit bekannter schädlicher Infrastruktur interagiert haben. Beispiele für erkannte Aktivitäten sind Interaktionen mit IP-Adressen von Phishing-as-a-Service-Plattformen, die auf gängige Geschäftsanwendungen abzielen.

- Inline-Erkennungen: Erkennt Angreifer, die kritische Aktionen durchführen, wie das Registrieren von Anmeldedaten von bekannten schädlichen IP-Adressen, das Authentifizieren mit kompromittierten Anmeldedaten oder Session Hijacking.

- Multi-Event-Inferenz: Identifiziert alle bisherigen verdächtigen, erfolgreichen Anmeldungen, indem ML-Modelle und Heuristiken unter Verwendung der Batch-Datenpipelines von Okta ausgeführt werden.

- Von Partnern gemeldete Signale: Erfasst CAEP-Ereignisse (Continuous Access Evaluation Profile) von Partneranbietern unter Verwendung des standardbasierten OpenID-SSF (Shared Signals Framework).

- Von Endbenutzern oder Administratoren gemeldete Anomalien: Hochzuverlässige Signale, die generiert werden, wenn Endbenutzer oder Administratoren verdächtige Aktivitäten direkt im Benutzerprofil melden.

Sobald die Benutzerrisiko-Erkennungen gesammelt und analysiert wurden, kann die entsprechende Richtlinie (die so genannte Entity-Risikorichtlinie) so konfiguriert werden, dass nachgelagerte Aktionen entsprechend dem Risikoniveau (niedrig, mittel oder hoch) ausgelöst werden. Dazu gehören Universal Logout für alle verbundenen Anwendungen sowie weitere Aktionen über Okta Workflows.

Das Ergebnis

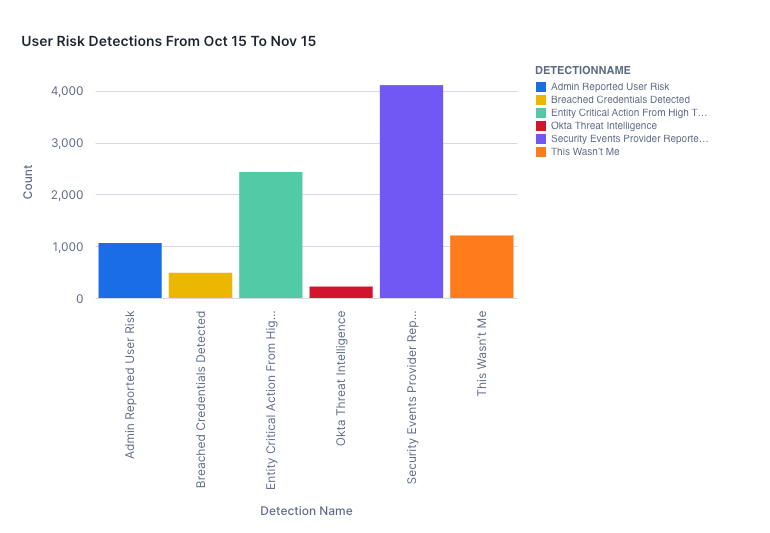

15. Oktober 2025 bis 15. November 2025 (30 Tage):

- ITP hat festgestellt, dass etwa 8.000 Benutzer in mehr als 200 Unternehmen einem hohen Risiko ausgesetzt sind, wie in der folgenden Grafik dargestellt.

- Mehr als 6.500 der Risiken dieser Benutzer wurden durch eine automatisierte Aktion behoben, z. B. durch einen Universal Logout oder durch die Ausführung eines Workflows im Rahmen der Entity-Risikorichtlinie.

- Die Okta Threat Intelligence-Erkennung kennzeichnete in dem Zeitraum fast 220 Benutzer in 46 Unternehmen als mit einem hohen Risiko verbunden.

Das Threat Intelligence-Team von Okta hat kürzlich VoidProxy entdeckt, eine gut getarnte und hochentwickelte Phishing-as-a-Service-Operation. Die detaillierte Aufschlüsselung der VoidProxy-Infrastruktur finden Sie im Okta Security Blog. Kunden von Okta können Analysen ähnlicher Dienste unter security.okta.com anzeigen und herunterladen.

Die folgende Grafik veranschaulicht die Aktivität, die von einer mit VoidProxy verknüpften IP-Adresse über einen Zeitraum von vier Tagen ausgeht, und bringt die schädliche Aktivität dieser Infrastrukturen ans Tageslicht. Aus der Grafik geht hervor, dass ein Angreifer über diese IP-Adresse versucht hat, mindestens 24 verschiedene Unternehmen anzugreifen. Alle Anmeldeversuche über die IP-Adresse wurden entweder abgelehnt oder verworfen, weil die MFA-Aufforderung nicht beantwortet wurde. Für die Benutzer, die Ziel des Angriffs waren, hat ITP user.risk.detect-Ereignisse ausgelöst. Die relevanten schädlichen IP-Adressen wurden zu den Ereignissen hinzugefügt.

Um einen wiederholten Missbrauchsversuch zu verhindern, können ITP-Administratoren nun Workflows mithilfe der Entity-Risikorichtlinie konfigurieren, um diese erkannten, schädlichen IP-Adressen automatisch zu einer blockierten Netzwerkzone hinzuzufügen.

Wie geht es weiter?

Wir haben gerade drei neue Benutzerrisiko-Erkennungen veröffentlicht und sind gespannt auf das Feedback. In einem Fortsetzungs-Blog werden wir ausführlich auf weitere Benutzerrisiko-Erkennungen, ihre Auswirkungen auf die Kundensicherheit und unsere Nutzung von KI eingehen.

Wie bereits erwähnt, sind die Erkennungen von ITP intelligenter, da sie auf Signale achten, die im gesamten Okta-Ökosystem auftreten. Aufgrund unserer globalen Perspektive als zentraler Identity-Anbieter ist ITP in der Lage, neue Angriffsmuster und Bedrohungen über Tausende Unternehmen hinweg zu erkennen, die für ein einzelnes Unternehmen unsichtbar wären. Diese Erkenntnisse werden kontinuierlich in ITP-Erkennungen integriert, wodurch Okta alle Kunden proaktiv schützen kann. Dieser Sicherheitsnetzwerk-Effekt bietet eine Qualität von Echtzeit-Threat Intelligence, an die Single-Tenant-Lösungen oder Nicht-Identity-Anbieter schlicht nicht herankommen.

Empfehlungen

Session-Risiko

- Die Einstufung des Session-Risikos wird bei der Bewertung von Richtlinien nur dann berücksichtigt, wenn die Risikobedingung in Ihren Zugriffsrichtlinien konfiguriert ist. Daher empfehlen wir dringend, diese zu konfigurieren, falls Sie dies noch nicht getan haben.

- Konfigurieren Sie die Richtlinie für Session-Schutz im Modus „Enforced with Action“ (Durchgesetzt mit Aktion), um sich vor Session Hijacking zu schützen, nachdem Sie ITP einige Tage lang im Überwachungsmodus beobachtet haben.

- Basierend auf Ihren Überwachungsergebnissen können Sie dann mithilfe der neuen Einstellungen für Session-Schutz-Erkennung das Session-Risikoniveau und vertrauenswürdige Netzwerkzonen festlegen. Diese Einstellung bewirkt, dass die Neubewertung von Richtlinien nur für Sessions übersprungen wird, die aus diesen definierten, vertrauenswürdigen Netzwerkzonen und/oder Risikoniveaus stammen.

- Okta erfasst Änderungen des Session-Kontexts unverzüglich in den Systemprotokollen. Wir empfehlen, sich auf diejenigen Ereignisse zu konzentrieren, die zu einem erhöhten Risiko geführt haben, damit Sie die wichtigsten Bedrohungen angehen können.

Benutzerrisiko

- Implementieren Sie die empfohlenen Maßnahmen für besonders riskante Erkennungen in der Entity-Risikorichtlinie.

- Nutzen Sie das Shared Signals Framework (SSF), um CAEP-Ereignisse vom Sicherheitsanbieter Ihrer Wahl an Okta zu übertragen. Dank dieser Integration kann die Okta Risk Engine das Benutzerrisiko stichhaltig bewerten.

- Helfen Sie mit, die ITP-Benutzerrisiko-Erkennung in Ihrem Unternehmen zu verbessern, indem Sie der Risk Engine Feedback (z. B. zu False Positives) liefern.

- Schulen Sie Ihre Benutzer darin, Indikatoren für verdächtige E-Mails, Phishing-Sites und gängige Social-Engineering-Techniken zu erkennen, die von Angreifern verwendet werden. Erleichtern Sie es Benutzern, potenzielle Probleme zu melden, indem Sie Endbenutzerbenachrichtigungen und die Meldung verdächtiger Aktivitäten konfigurieren.

Fazit

Seit Okta ITP vor über einem Jahr allgemein verfügbar gemacht wurde, profitieren Kunden bereits von greifbaren Vorteilen, darunter der früheren Erkennung von Angriffen und der schnelleren automatisierten Reaktion. Liefern Sie Ihr Unternehmen nicht schutzlos aus. Nutzen Sie noch heute das volle Potenzial von ITP, indem Sie die Empfehlungen zu Session-Risiko und Benutzerrisiko implementieren und sicherstellen, dass Ihre Benutzer kontinuierlich geschützt sind. Erfahren Sie mehr darüber, wie wir ITP innerhalb unseres Unternehmens implementiert haben, um weitere Best Practices kennenzulernen.