Die Sicherheitslandschaft von Unternehmen ist durch zwei gegensätzliche Trends gekennzeichnet, so die jährliche Studie von Okta über Milliarden von anonymisierten Authentifizierungen. Organisationen halten an der stetigen Einführung traditioneller Abwehrmaßnahmen fest und wechseln gleichzeitig schnell zu fortschrittlichen Sicherheitsstandards.

Die Analyse zeigt, dass die allgemeine Akzeptanz der Multi-Faktor-Authentifizierung (MFA) im Arbeitsumfeld (Mitarbeiter, die auf Apps und Tools zugreifen) zwar 70 % erreicht hat, Unternehmen jedoch auch eine entscheidende Verlagerung vornehmen: Die Akzeptanz von phishing-resistenter, passwortloser Authentifizierung ist um 63 % gestiegen und hat sich innerhalb eines Jahres von 8,6 % auf 14,0 % erhöht.

Die Ergebnisse zeigen auch, dass diese Phishing-resistenten Methoden nachweislich schneller und benutzerfreundlicher sind als weniger sichere Authentifizierungsfaktoren, was die Vorstellung widerlegt, dass Sicherheit auf Kosten der User Experience geht.

Zu den wichtigsten Ergebnissen gehören:

Insgesamt setzt sich die zunehmende Verbreitung von MFA für die Belegschaft fort und erreicht 70 %, aber fast einem Drittel der Benutzer fehlt weiterhin MFA.

Die Akzeptanzrate von Phishing-resistenten Authentifizierungsfaktoren stieg innerhalb eines Jahres um 63 %, wobei sich die Akzeptanz von Okta FastPass nahezu verdoppelte.

Phishing-resistente Authentifizierungsfaktoren bieten eine höhere Sicherheit und eine bessere User Experience als traditionelle Authentifizierungsfaktoren.

Der Technologiesektor ist führend bei der Einführung von MFA (87 %), während der Einzelhandel das größte Wachstum verzeichnete (plus 9 Prozentpunkte).

Die Region Asien-Pazifik verzeichnete das stärkste Wachstum im Jahresvergleich, wobei die Akzeptanzrate von Multi-Faktor-Authentifizierung (MFA) um 7 Prozentpunkte stieg (von 61 % auf 68 %).

(Hinweis: Alle Daten und Schlussfolgerungen in diesem Bericht basieren auf der Analyse anonymisierter Okta Workforce Identity-Daten und Workforce-Anwendungsfälle, sofern nicht anders angegeben. Die Methodik finden Sie am Ende dieses Artikels für weitere Informationen.)

Die Akzeptanz von Benutzer-MFA steigt weiter an.

Die Daten spiegeln die monatlichen MFA-Adoptionsraten auf Benutzerebene ausschließlich für Okta Workforce Identity-Kunden wider, die die Plattform nutzen, um den Zugriff für ihre Mitarbeiter, Auftragnehmer und Partner zu sichern. Daten von Okta Customer Identity, kundenorientierten Anwendungsfällen und regulierten Umgebungen sind ausgeschlossen.

Die Daten spiegeln die monatlichen MFA-Adoptionsraten auf Benutzerebene ausschließlich für Okta Workforce Identity-Kunden wider, die die Plattform nutzen, um den Zugriff für ihre Mitarbeiter, Auftragnehmer und Partner zu sichern. Daten von Okta Customer Identity, kundenorientierten Anwendungsfällen und regulierten Umgebungen sind ausgeschlossen.

Insgesamt erreichte die MFA-Akzeptanz im Januar 2025 70 % der Benutzer, was einen weitgehend stetigen jährlichen Anstieg seit 2020 widerspiegelt. Dieser Aufwärtstrend bei der Akzeptanz deutet darauf hin, dass Unternehmen zunehmend die Notwendigkeit zusätzlicher Authentifizierungssicherheit erkennen.

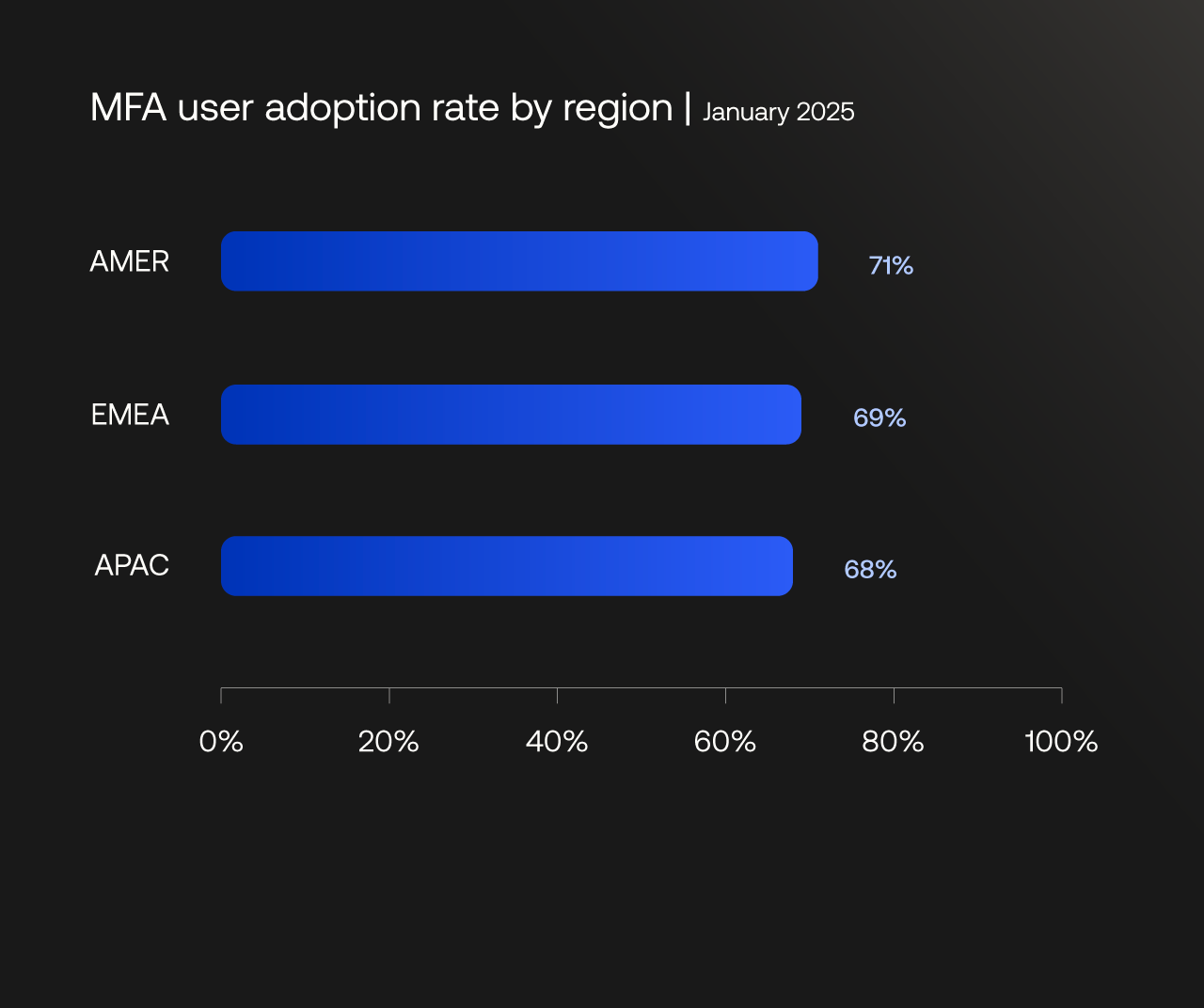

AMER ist führend bei der Akzeptanzrate von MFA, während APAC das höchste Wachstum verzeichnet.

MFA-Benutzerakzeptanzraten in Nord-, Mittel- und Südamerika (AMER); Asien-Pazifik-Raum (APAC); Europa, Naher Osten und Afrika (EMEA).

MFA-Benutzerakzeptanzraten in Nord-, Mittel- und Südamerika (AMER); Asien-Pazifik-Raum (APAC); Europa, Naher Osten und Afrika (EMEA).

Wir haben in den letzten drei Jahren ein konstantes Wachstum der MFA-Akzeptanz in den drei untersuchten Regionen beobachtet: Nord-, Mittel- und Südamerika (AMER); Asien-Pazifik-Raum (APAC); Europa, Naher Osten und Afrika (EMEA).

Im asiatisch-pazifischen Raum (APAC) war das stärkste Wachstum im Jahresvergleich zu verzeichnen: Die Akzeptanzrate stieg um 7 Prozentpunkte (von 61 % auf 68 %), verglichen mit einem Anstieg von 2 Prozentpunkten in Nord- und Südamerika (AMER) sowie Europa, dem Nahen Osten und Afrika (EMEA). Dieses Wachstum wurde durch deutliche Verbesserungen bei der MFA-Akzeptanz in Hongkong (62 % auf 81 %), in Südkorea (63 % auf 80 %) und in Japan (53 % auf 62 %) angetrieben.

Dieses regionale Wachstum spiegelt wahrscheinlich einen stärkeren Fokus auf die Regulierung und ein wachsendes Sicherheitsbewusstsein in der APAC-Region wider, wo Regierungen und Unternehmen Initiativen zur digitalen Digitalisierung beschleunigen, die den Schutz der Identity und die moderne Authentifizierung betonen.

Tech führt die Akzeptanzraten von Multi-Faktor-Authentifizierung (MFA) an, der Einzelhandel verzeichnet das höchste MFA-Wachstum.

MFA-Benutzerakzeptanzraten in verschiedenen Branchen, aufgelistet in absteigender Reihenfolge nach Rate.

MFA-Benutzerakzeptanzraten in verschiedenen Branchen, aufgelistet in absteigender Reihenfolge nach Rate.

Die MFA-Adoptionsraten sind in den verschiedenen Branchen relativ einheitlich, wobei die Mehrheit in den Bereich von 60 % bis 80 % fällt. Ausreißer sind das Transport- und Lagerwesen (42 %) und der Einzelhandel (52 %) am unteren Ende der Akzeptanz sowie die Technologie am oberen Ende (87 %).

Zu den Branchen mit der größten jährlichen Wachstumsrate bei MFA gehörten:

Einzelhandel: von 43 % auf 52 %

Kunst, Unterhaltung und Freizeit: von 63 % auf 68 %

Gesundheitswesen und Pharmazie: von 70 % auf 74 %

Der Einzelhandel verzeichnete das größte Wachstum aller Branchen und stieg im Jahresvergleich um 9 Prozentpunkte. Es war auch eine von drei Branchen, die von der Cyberkriminellengruppe Scattered Spider angegriffen wurden (auch bekannt als ...). Scatter Swine, Muddled Libra) Anfang 2025. Wir erwarten nach diesen Events eine weitere MFA-Akzeptanz im Einzelhandel.

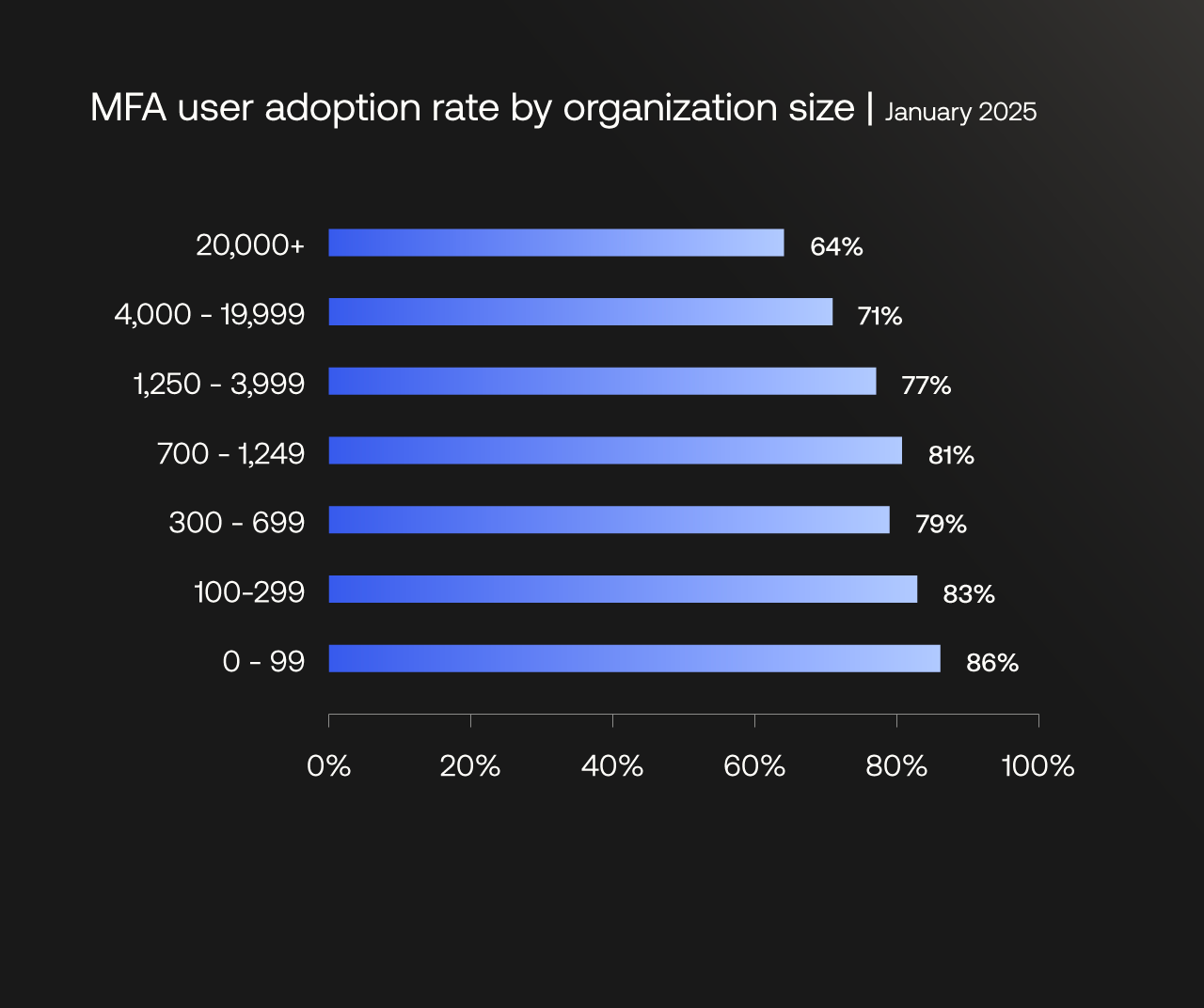

Kleinere Organisationen zeigen höhere Akzeptanzraten.

MFA-Benutzerakzeptanzraten in Organisationen unterschiedlicher Größe, nach Anzahl der Mitarbeiter.

MFA-Benutzerakzeptanzraten in Organisationen unterschiedlicher Größe, nach Anzahl der Mitarbeiter.

Wenn wir die MFA-Akzeptanz nach Organisationsgröße betrachten, stellen wir weiterhin eine umgekehrte Korrelation zwischen der Anzahl der Mitarbeiter und der MFA-Akzeptanzrate fest: Je größer die Organisation, desto niedriger die Akzeptanzrate.

Allerdings haben wir seit 2024 höhere MFA-Akzeptanzraten in Unternehmen mit 1.250 bis 3.999 Mitarbeitenden (von 74 % auf 77 %) und 4.000 bis 19.999 Mitarbeitenden (von 67 % auf 71 %) beobachtet. Dieses Wachstum deutet darauf hin, dass sich das Blatt wenden könnte, insbesondere da große Unternehmen zunehmend zentralisierte Identity-Management-Plattformen einführen.

Passwörter sind weiterhin wichtig, aber Phishing-resistente Authentifizierungsfaktoren gewinnen an Bedeutung

Benutzerakzeptanzraten für Authentifizierungsfaktoren, die mit Okta Workforce Identity verfügbar sind. Die Summe der Akzeptanzraten für jeden Authentifizierungsfaktor ist höher als die gesamte MFA-Akzeptanzrate, da Benutzer möglicherweise mehrere Authentifizierungsfaktoren verwenden.

Benutzerakzeptanzraten für Authentifizierungsfaktoren, die mit Okta Workforce Identity verfügbar sind. Die Summe der Akzeptanzraten für jeden Authentifizierungsfaktor ist höher als die gesamte MFA-Akzeptanzrate, da Benutzer möglicherweise mehrere Authentifizierungsfaktoren verwenden.

Während Passwörter mit großem Abstand weiterhin die höchste Akzeptanzrate aufweisen, sehen wir, dass sicherere Formen der Authentifizierung vielversprechende Fortschritte machen.

Wenn wir Phishing-resistente Authentifizierungsfaktoren (FastPass, WebAuthn und Smartcard) zusammen betrachten, sehen wir einen Anstieg der Akzeptanzrate um 63 %, die von 8,6 % auf 14,0 % der Benutzer innerhalb eines Jahres gestiegen ist.

Dieses Wachstum deutet darauf hin, dass Unternehmen aktiv anfällige, traditionelle Sicherheitsmethoden, wie SMS und Passwörter, durch Authentifizierungsfaktoren mit Höchstmaß an Sicherheit ersetzen. Die Einführung von Phishing-resistenten Authentifizierungsfaktoren geht mit einem Rückgang der Abhängigkeit von schwächeren Faktoren einher.

Die Akzeptanz von FastPass – das Public-Key-Verschlüsselung verwendet, um eine sichere, passwortlose Sign-in-Experience zu bieten – hat sich mit einem Anstieg von 6,7 % auf 13,3 % fast verdoppelt.

Die Nutzung von SMS mit geringer Sicherheit sank von 17,5 % auf 15,3 %, und die allgemeine Passwortnutzung sank von 95,1 % auf 93,0 % der Benutzer.

MFA-Benutzerakzeptanzraten für FastPass, WebAuthn und Smartcard kombiniert. Diese Gesamtrate zählt einen Benutzer nur einmal, auch wenn er mehrere Phishing-resistente Authentifizierungsfaktoren verwendet. Sie ist niedriger als die Summe der einzelnen Akzeptanzraten für Authentifizierungsfaktoren, bei denen ein Benutzer, der mehrere Authentifizierungsfaktoren (wie WebAuthn und FastPass) verwendet, für jeden Authentifizierungsfaktor separat gezählt wird.

MFA-Benutzerakzeptanzraten für FastPass, WebAuthn und Smartcard kombiniert. Diese Gesamtrate zählt einen Benutzer nur einmal, auch wenn er mehrere Phishing-resistente Authentifizierungsfaktoren verwendet. Sie ist niedriger als die Summe der einzelnen Akzeptanzraten für Authentifizierungsfaktoren, bei denen ein Benutzer, der mehrere Authentifizierungsfaktoren (wie WebAuthn und FastPass) verwendet, für jeden Authentifizierungsfaktor separat gezählt wird.

Sicherheit versus Benutzererfahrung ist eine falsche Wahl.

Benutzerfreundlichkeit, Sicherheit und Akzeptanz von Authentifizierungsfaktoren für Passwort-, E-Mail-Adresse-, Hardware-Token-, Push-, Sicherheitsfragen-, SMS-, Soft-Token-, Sprach-, FastPass- und WebAuthn-Authentifizierungsfaktoren, Stand Januar 2025. Die Größe der Blase spiegelt die Akzeptanzrate des Authentifizierungsfaktors auf einer Skala von 0 % bis 100 % wider.

Benutzerfreundlichkeit, Sicherheit und Akzeptanz von Authentifizierungsfaktoren für Passwort-, E-Mail-Adresse-, Hardware-Token-, Push-, Sicherheitsfragen-, SMS-, Soft-Token-, Sprach-, FastPass- und WebAuthn-Authentifizierungsfaktoren, Stand Januar 2025. Die Größe der Blase spiegelt die Akzeptanzrate des Authentifizierungsfaktors auf einer Skala von 0 % bis 100 % wider.

„Sicherheit führt zu Reibungsverlusten“ ist keine ausgemachte Sache mehr. Die Analyse von Authentifizierungsdaten widerspricht dieser veralteten Branchenannahme, indem sie zeigt, dass Phishing-resistente Methoden sicherer und benutzerfreundlicher sein können.

Um die Benutzerfreundlichkeit und Sicherheit jeder Authentifizierungsmethode zu bewerten, haben wir für jede Methode Bewertungsraster entwickelt. Für die Benutzerfreundlichkeitsbewertung haben wir Backend-Kennzahlen des Identity-Anbieters bewertet, darunter Herausforderungszeit, Registrierungszeit und Herausforderungsfehlerrate. Für die Sicherheitsbewertung haben wir die Herausforderungs-Ausfallrate, die Herausforderungs-Brute-Force-Ausfallrate, die Phishing-resistente Abdeckung und die Phishing-resistente Warnabdeckung bewertet.

Wir befragten dann 81 externe IT- und Sicherheitsexperten nach der relativen Bedeutung jeder Kennzahl und gewichteten die Kennzahlen basierend auf ihren Antworten, um die Gesamtpunktzahl zu ermitteln. Die Leistung jedes Authentifizierungsfaktors wird durch seine in der Matrix dargestellten Benutzerfreundlichkeits- und Sicherheitswerte dargestellt.

Wir haben keine Kennzahlen bewertet, die Daten außerhalb des Identity-Ablaufs erfordern, wie z. B. die Vorlaufzeit für den Kauf des Authentifizierungsfaktors, die qualitative Benutzererfahrung oder Daten, die die Verwendung des Authentifizierungsfaktors während verifizierter böswilliger Anmeldedatenangriffe und gehackter Accounts detailliert beschreiben.

Wie die Matrix zeigt, bieten die Phishing-resistenten Methoden WebAuthn und FastPass eine überlegene Benutzererfahrung und haben die höchsten Sicherheitswerte. Weniger sichere Authentifizierungsfaktoren, wie Passwörter, E-Mails, Sicherheitsfragen und Soft Token, schneiden sowohl in Bezug auf die Sicherheit als auch auf die Benutzerfreundlichkeit schlecht ab.

Authentifizierungsfaktoren wie FIDO2 WebAuthn und FastPass schneiden gut ab, indem sie mehrere Faktoren gleichzeitig kombinieren. Sie bieten ein Höchstmaß an Sicherheit, indem sie etwas, das Sie haben (einen Besitzfaktor wie ein registriertes Gerät), mit etwas, das Sie sind (einen Inhärenzfaktor wie ein biometrischer Scan), verifizieren. Diejenigen, die diese Methoden verwenden, erhalten Sicherheit und genießen gleichzeitig einen Sign-in-Prozess, der nachweislich schneller und einfacher ist als herkömmliche, anfälligere Methoden.

Die Benutzer werden aufmerksam, und einige verzichten vollständig auf das Passwort. Unsere Studie ergab, dass im Januar 2025 7 % der Benutzer für keine Sign-ins ein Passwort verwendeten, was bestätigt, dass die Abschaffung von Passwörtern im Unternehmensmaßstab heute möglich ist. Auch wenn die Zahl gering erscheinen mag, demonstriert sie ein aufregendes Potenzial: Passwortlose Authentifizierung für Unternehmen ist jetzt möglich.

Richtlinien, Nachweis und die neue Sicherheitsgrundlage

Unsere Ergebnisse bestätigen, dass die Branche den Punkt überschritten hat, an dem Multi-Faktor-Authentifizierung (MFA) als optionale Erweiterung behandelt wird. Es ist für Unternehmen von entscheidender Bedeutung, sicher zu bleiben. Angesichts der Erfolgsquote von Social-Engineering- und Phishing-Kampagnen ist die beschleunigte Einführung von phishing-resistenten Authentifizierungsmethoden eine notwendige Marktreaktion.

Das alte Argument, dass robuste Sicherheit auf Kosten der Benutzerproduktivität gehen muss, wird durch die Daten nicht gestützt. In der Sicherheitslandschaft geht es nicht mehr um Kompromisse, sondern um Transformation. Große Technologieunternehmen wie Salesforce, GitHub, AWS und Microsoft signalisieren diesen Wandel, indem sie sich zur obligatorischen MFA-Erzwingung für ihre privilegierten Benutzer verpflichten, was darauf hindeutet, dass MFA von einer empfohlenen Best Practice zu einer obligatorischen Sicherheitsgrundlage übergeht.

Richtlinien können ein starker Motor für Veränderungen sein. Zum Beispiel führte die verpflichtende MFA-Richtlinie von Okta für den Zugriff auf die Administratorkonsole im Jahr 2024 zu einer 100-prozentigen Akzeptanz bei den Kundenadministratoren bis August 2025.

Phishing-resistente Authentifizierung ist sicher, benutzerfreundlich und nachweislich erreichbar. Sie ist von entscheidender Bedeutung, um Organisationen vor den heutigen Bedrohungen zu schützen und gleichzeitig die Reibungsverluste für die Benutzer zu reduzieren.

Fünf Tipps zur Verbesserung Ihrer Authentifizierungsstrategie

Um diese Sicherheitstransformation erfolgreich zu meistern, müssen Führungskräfte von der Diskussion über Best Practices zur Festlegung neuer Standards übergehen. Organisationen sollten sich auf diese Anforderungen konzentrieren:

Priorisieren Sie Phishing-Resistenz: Schreiben Sie Phishing-resistente Multi-Faktor-Authentifizierung (MFA) für alle sensiblen Zugriffe vor und eliminieren Sie gleichzeitig Methoden mit geringer Sicherheit (wie SMS) aus allen Anmelderichtlinien.

MFA als Risikokennzahl hervorheben: Die Einführung von MFA, insbesondere von phishing-resistenter MFA, sollte als Risikokennzahl auf C-Suite- und Vorstandsebene behandelt werden, um Transparenz und Verantwortlichkeit für die organisatorische Sicherheitslage zu schaffen.

Implementieren Sie ein Zero Trust Framework: Verlagern Sie die Zugriffskontrolle auf eine sitzungsweise Least-Privilege-Basis und bewerten Sie dynamisch den Benutzer, die Gerätehaltung und den Netzwerkkontext zum Zeitpunkt des Zugriffs und während der gesamten Sitzung.

Sichern Sie den gesamten Benutzerlebenszyklus: Wenden Sie Phishing-resistent Authentifizierungsmethoden auf die Benutzerregistrierung und den Account Recovery Workflow an, um zu verhindern, dass Angreifer diese Einstiegspunkte für den gehackter Account nutzen.

Planen Sie die Passwortminimierung: Entwickeln Sie einen klaren, langfristigen strategischen Plan, um die Abhängigkeit von Passwörtern als primärem Faktor im gesamten Unternehmen schrittweise zu reduzieren.

Methodik: Über die Daten.

Die Studie basiert auf Daten von Okta Workforce Identity mit Stand Januar 2025, mit Ausnahme der MFA-Benutzerakzeptanzrate im Zeitverlauf, die sich von Oktober 2019 bis Januar 2025 erstreckt.

Die Daten wurden anonymisiert und aus Milliarden von monatlichen Authentifizierungen und Verifizierungen, die aus Ländern weltweit stammen, zusammengeführt. Die Berichtsmethodik wurde dieses Jahr aktualisiert, um nur kommerzielle Kundenumgebungen widerzuspiegeln, wobei Daten aus regulierten Umgebungen ausgeschlossen werden. Die Diagramme und Statistiken in diesem Bericht, einschliesslich der Daten aus früheren Jahren, spiegeln die neue Methodik wider.

Kunden und ihre Mitarbeiter, Auftragnehmer, Partner und Klienten nutzen die Okta Platform, um sich sicher bei Geräten, Webseiten, Anwendungen und Diensten anzumelden und nutzen Sicherheitsfunktionen, um ihre Daten zu schützen. Diese Organisationen umfassen alle wichtigen Branchen und variieren in der Größe, von kleinen Unternehmen bis hin zu einigen der weltweit größten Unternehmen.

Die Unternehmensgröße wird durch die Anzahl der Vollzeitbeschäftigten im Unternehmen definiert. Die Branchen-Taxonomie des Unternehmens stimmt mit dem North American Industry Classification System (NAICS) überein. Unternehmensgröße, Branche und geografische Region wurden alle mithilfe von Drittanbieterressourcen validiert.

Alle Kennzahlen zur Benutzerakzeptanzrate werden durch den Prozentsatz der Benutzer bestimmt, die sich innerhalb eines Monats mit den untersuchten Authentifizierungsfaktoren angemeldet haben.

Sofern nicht anders angegeben, konzentriert sich diese Analyse ausschließlich auf Okta Workforce Identity-Daten und Workforce-Anwendungsfälle. Sie umfasst keine Okta Customer Identity-Daten.