Okta + Proofpoint: Personenzentrierte Sicherheit und Identität zum Schutz Ihrer Anwender vor Phishing

Heutige Angriffe haben nicht die Infrastruktur, sondern den Menschen im Visier. Die Bedrohungen entwickeln sich permanent weiter und zielen immer raffinierter darauf ab, das schwächste Glied im Unternehmen auszunutzen: die Endnutzer. Deshalb erfolgen über 90 % der hochentwickelten Angriffe über E-Mail. Mehr noch: Durch die wachsende Anzahl von Mitarbeitern im Home Office steigt auch das Sicherheitsrisiko, da Workflows und Daten in die Cloud verlagert werden, Anwender mit Geräten ihres Arbeitgebers auf persönliche E-Mails und Anwendungen zugreifen und sich über ungesicherte WLAN-Netzwerke bei ihren Unternehmen einloggen.

Wenn Unternehmen den Zugriff schützen möchten, ohne die Anwendererlebnisse zu beeinträchtigen, benötigen sie adaptive Sicherheitskontrollen und eine umfassende Strategie, mit der Phishing-Angriffe verhindert und gegebenenfalls behoben werden.

Proofpoint und Okta kombinieren führende Lösungen für E-Mail- und Identitätssicherheit zum Schutz der Tools, auf die Sie sich verlassen: Microsoft 365, Google Workspace und Ihre IT-Umgebung insgesamt.

Personenzentrierte Transparenz für adaptive Sicherheitskontrollen

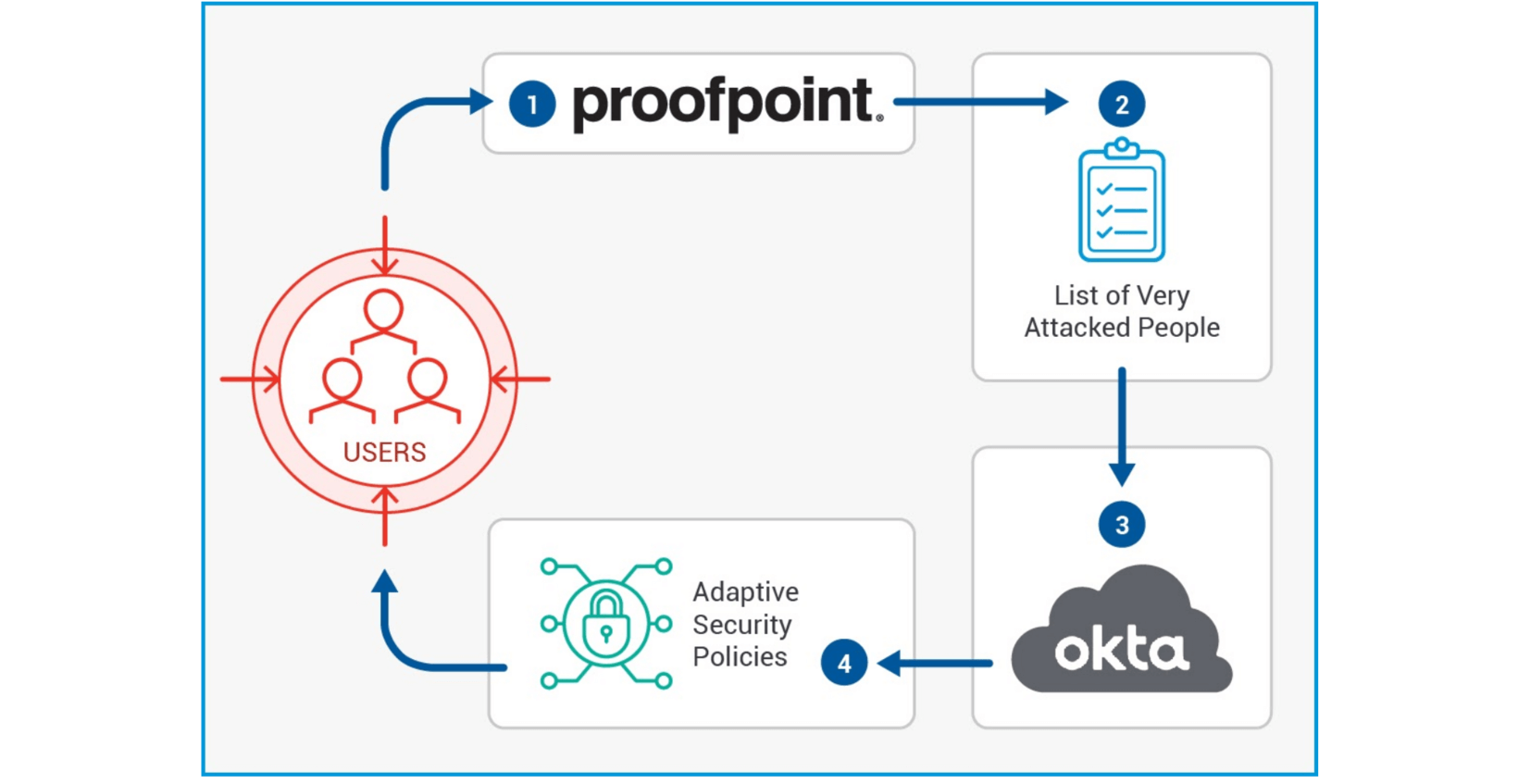

Grundsätzlich müssen Unternehmen natürlich alle Anwender schützen. Doch nicht alle Anwender sind für Angreifer gleichermaßen interessant. Einige Personen innerhalb Ihres Unternehmens werden eher zu Angriffszielen als andere, weil sie Zugang zu vertraulichen Informationen bzw. viele Zugangsrechte haben. Das müssen jedoch nicht unbedingt die Mitarbeiter sein, mit denen Sie rechnen.

Targeted Attack Defense (TAP) von Proofpoint blockiert nicht nur Angriffe, sondern erkennt auch besonders häufig angegriffene Personen – die sogenannten „Very Attacked Persons“ (VAPs) – und gibt die gewonnenen Informationen an Okta Identity Cloud und Workflows weiter. Durch die automatische Anwendung

adaptiver Kontrollen lassen sich diese Benutzerkonten schützen. Dazu gehören zum Beispiel diese Authentifizierungsrichtlinien:

- Passwortrichtlinien

- Faktorregistrierung

- Anwendungszugriff

- Anmeldung bei Anwendungen

- Benutzerrollen/Berechtigungen

Dadurch können Unternehmen, proaktiven, detaillierten, abgestuften Schutz bieten – wann und wo er benötigt wird.

Adaptive Sicherheitskontrollen für VAPs

Schließen der Sicherheitslücken

Bedrohungsakteure versuchen verstärkt, über Anwender Zugang zu den Unternehmensressourcen zu erlangen. Die Sicherheitsteams kämpfen sich derweil durch isolierte Tools und permanente Sicherheitswarnungen. Mit starken Tools für E-Mail-Sicherheit und zur Behebung identitätsbasierter Probleme können Unternehmen die Reaktion auf Vorfälle zuverlässig automatisieren und gleichzeitig beschleunigen. Auf diese Weise lassen sich Anmeldedaten-Phishing-Angriffe abwehren.

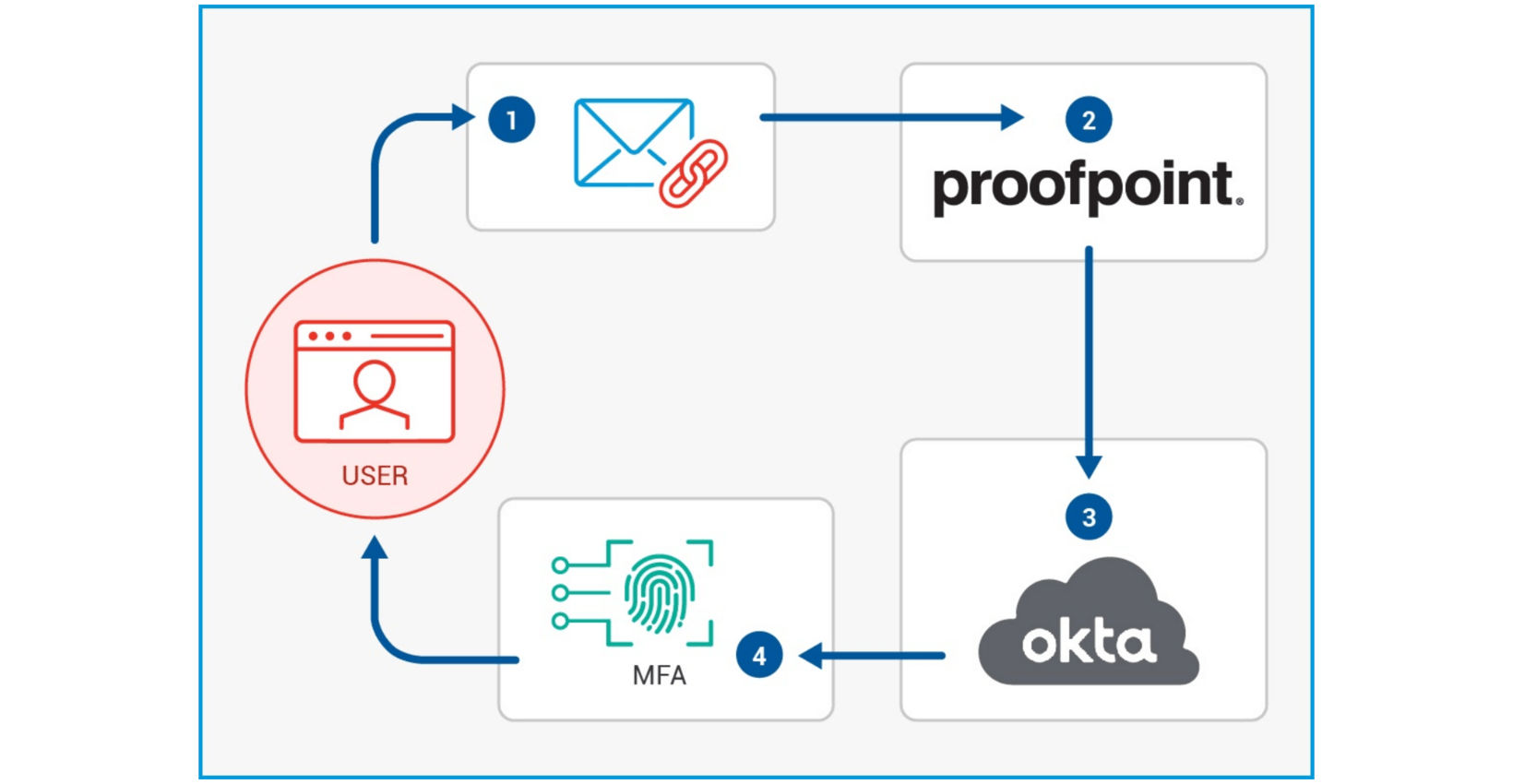

Zu wissen, wann ein Benutzer auf einen schädlichen Link klickt, ist eine gute Voraussetzung, bietet aber noch keinen Schutz für Unternehmen. Proofpoint Threat Response Auto-Pull (TRAP) stellt die betrügerische Nachricht unter Quarantäne. Darüber hinaus überwacht TRAP Listen für weitergeleitete Nachrichten und Verteiler. So entsteht eine überprüfbare Aktivitätsspur, die Ihrem Unternehmen die

Möglichkeit gibt, Schadnachrichten auch nach der Zustellung noch zurückzuziehen. Dann informiert TRAP Okta. Okta wiederum fügt die betroffenen Anwender zu einer Gruppe hinzu, für die strengere Regeln zur Multi-Faktor-Authentifizierung gelten. Die Integration ihrerseits automatisiert Gegenmaßnahmen, sodass sich das Sicherheitsteam darum nicht kümmern muss und wertvolle Zeit spart.

Schließen von Sicherheitslücken mit Proofpoint und Okta

Diese Integrationen lassen sich problemlos implementieren und können für Kunden von Proofpoint und Okta kostenlos aktiviert werden.

Mehr erfahren

Wir sind von unserer Integration mit Okta begeistert und freuen uns darauf, Ihnen mehr darüber zu erzählen. Besuchen Sie uns am Stand von Oktane21.