Protección en línea y en tiempo real que mantiene el ritmo de su negocio

El complejo panorama de amenazas de identidad actual exige prácticas de seguridad optimizadas y una estrategia de defensa en profundidad multicapa y en evolución para identificar y mitigar las amenazas de ciberseguridad. La estrategia de seguridad integral de Okta aborda estas amenazas en múltiples niveles, incluso en el perímetro, utilizando zonas de listas de bloqueo, configurando ThreatInsight, limitación de velocidad automatizada, políticas de inicio de sesión de Okta y autenticación de factor fuerte.

¿Pero qué pasa con el riesgo posterior a la autenticación? Esta fase crítica del ciclo de vida de la identidad es tradicionalmente un punto ciego para las soluciones de seguridad. Presentamos el nuevo producto de Workforce Identity de Okta: — Identity Threat Protection con Okta AI. Exploraremos cómo Identity Threat Protection aborda la necesidad de una seguridad continua más allá de la autenticación inicial.

Exploremos la plataforma dentro del contexto de MediaXMedia, una empresa de SaaS de nivel empresarial que utiliza Okta Workforce Identity para proteger a su personal. Viviremos este recorrido a través de la perspectiva de dos empleados de MediaXMedia. Primero, examinaremos la experiencia del usuario final a través de los conocimientos de Tina Smith, ingeniera de ventas. Luego, pasaremos a la experiencia administrativa desde la perspectiva de Jim Frost, jefe del equipo de SecOps.

La perspectiva del usuario final

Primero, exploremos el recorrido diario de un usuario final. Tina Smith es ingeniera de ventas en MediaXMedia. A Tina le apasiona ayudar a los clientes a comprender y utilizar los productos de MediaXMedia, que resuelven problemas de la vida real e impactan visiblemente en los negocios de los clientes. A continuación, se muestra cómo Identity Threat Protection proporciona una seguridad robusta durante todo el día de Tina sin impedir su productividad.

Mañana: Autenticación adaptativa en acción

8:00 a.m.: Tina inicia sesión en su Okta Dashboard desde casa utilizando un factor de autenticación resistente al phishing.

10:00 a.m.: Llega para su primera visita a la oficina de un cliente potencial en la ciudad.

10:05 a.m.: Tina intenta acceder a una nueva aplicación a través del panel de Okta.

- ITP detecta un cambio en el contexto de su sesión existente y le solicita la autenticación en línea gradual.

La ventaja de Identity Threat Protection

- Evaluación continua de riesgos: cambio de IP detectado a mitad de la sesión.

- Respuesta de riesgo de precisión: Autenticación reforzada activada para mayor seguridad.

- Experiencia del usuario: Tina, consciente de los protocolos de seguridad de MediaXMedia, completa rápidamente la verificación adicional.

Tarde: En movimiento

3 p.m.: Tina aborda un vuelo a Chicago para otra reunión con un cliente.

3:30 p.m.: Usando el Wi-Fi durante el vuelo, accede a su correo electrónico del trabajo y a Slack a través de Okta FastPass en su dispositivo móvil sin autenticación adicional.

3:45 p.m.: Al intentar abrir Salesforce, Tina se encuentra con otro mensaje de autenticación escalonada debido a un cambio en el contexto.

La ventaja de Identity Threat Protection

- Evaluación continua de riesgos: Se identificó un nuevo contexto de red.

- La respuesta de riesgo de precisión garantiza las medidas de seguridad adecuadas sin interrumpir el flujo de trabajo de Tina.

Una amenaza inesperada

4:30 p.m.: Tina revisa su correo electrónico personal en su dispositivo BYOD, inscrito en la solución MDM de MediaXMedia.

4:35 p.m.: Entusiasmada por un concierto, Tina, sin saberlo, hace clic en un enlace en un correo electrónico de phishing, comprometiendo su dispositivo.

4:36 p.m.: Las acciones de Tina activan una alerta de seguridad.

La ventaja de Identity Threat Protection:

- La solución de endpoint detecta la amenaza grave y señala Identity Threat Protection.

- El cierre de sesión universal se ejecuta en todos los dispositivos y aplicaciones compatibles de Tina.

- Tina cierra sesión en Okta, Google Workspace y Slack en su computadora portátil y dispositivo móvil.

Resolución

5:30 p.m.: Mientras Tina aterriza en Chicago, el equipo de SecOps ya ha neutralizado la amenaza.

6:00 p.m.: Segura y de nuevo en línea, Tina está lista para su próxima reunión.

Reflexiones de Tina

Ese fue un día de trabajo lleno de acción para Tina. Está agradecida con su equipo de seguridad por neutralizar la amenaza de seguridad sin interrumpir su trabajo. Le permitieron concentrarse en lo que mejor sabe hacer: mostrar a los posibles clientes el poder de la plataforma SaaS de su empresa sin preocuparse de que su dispositivo o sus sesiones se vean comprometidos.

La perspectiva del administrador

Con el panorama de seguridad en constante evolución, incluido el auge de la inteligencia artificial (IA), los ataques de estados-nación y las amenazas internas, Jim y su equipo se enfrentan al desafío constante de rechazar ataques cada vez más sofisticados. Para abordar esto, el equipo ha implementado la autenticación sin contraseña y resistente al phishing en todo MediaXMedia. Con esto, Jim cree que ha logrado una protección completa de las identidades dentro de su organización. Sin embargo, es consciente de que los atacantes están encontrando cada vez más formas de infiltrarse en las organizaciones y ahora están apuntando a la post-autenticación. El equipo de Jim implementó recientemente Identity Threat Protection. Revisemos un día en su vida.

Mañana: Comience el día con café y observabilidad

8:00 a.m.: MediaXMedia aprovecha los mejores proveedores de seguridad para proteger diversas superficies de amenazas. Antes de ITP, Jim y su equipo tenían que dedicar varias horas a revisar los paneles y los registros de sus herramientas XDR, ZTNA, SOAR, CASB y de red para determinar si alguna entidad en estas superficies de amenazas estaba en riesgo. Identity Threat Protectionsimplifica este trabajo al fusionar toda la información relacionada con la identidad en los paneles e informes de Okta Identity Threat Protection. El riesgo de un usuario en Okta es la convolución del riesgo propio de Okta y el riesgo que se observa en todas las superficies de amenazas determinadas por la pila de seguridad de MediaXMedia. El equipo de SecOps ahora usa Identity Threat Protection para optimizar la forma en que evalúan el riesgo del usuario.

- Cálculo automatizado de riesgos: el motor de riesgos calcula el riesgo en tres categorías: inicio de sesión, sesión y entidad, y clasifica cada una como baja, media o alta.

- Evaluación continua: El nivel de riesgo se calcula en tiempo real, incluso si el usuario no está interactuando con Okta. Las evaluaciones de políticas consumen este riesgo y se ejecutan continuamente para garantizar que la representación de la postura de seguridad del usuario se mantenga siempre durante todo el ciclo de vida del acceso.

- Detección integral: Las señales nativas de Okta de origen primario cubren todas las tácticas, técnicas y procedimientos en el plano de Identidad. Okta ha contribuido enormemente a estándares como el Protocolo de Evaluación Continua de Acceso, lo que ha resultado en integraciones con los principales proveedores de seguridad de la industria para compartir señales de riesgo de terceros a través del Shared Signals Framework (SSF), lo que garantiza una cobertura integral de las tácticas, técnicas, procedimientos (TTP) que se cruzan con el plano de Identidad, como el dispositivo, la red, la aplicación y los datos. Para aquellos proveedores de seguridad que aún no están en SSF, Okta ofrece mecanismos simples de encadenamiento de API para integrar el riesgo con Identity Threat Protection.

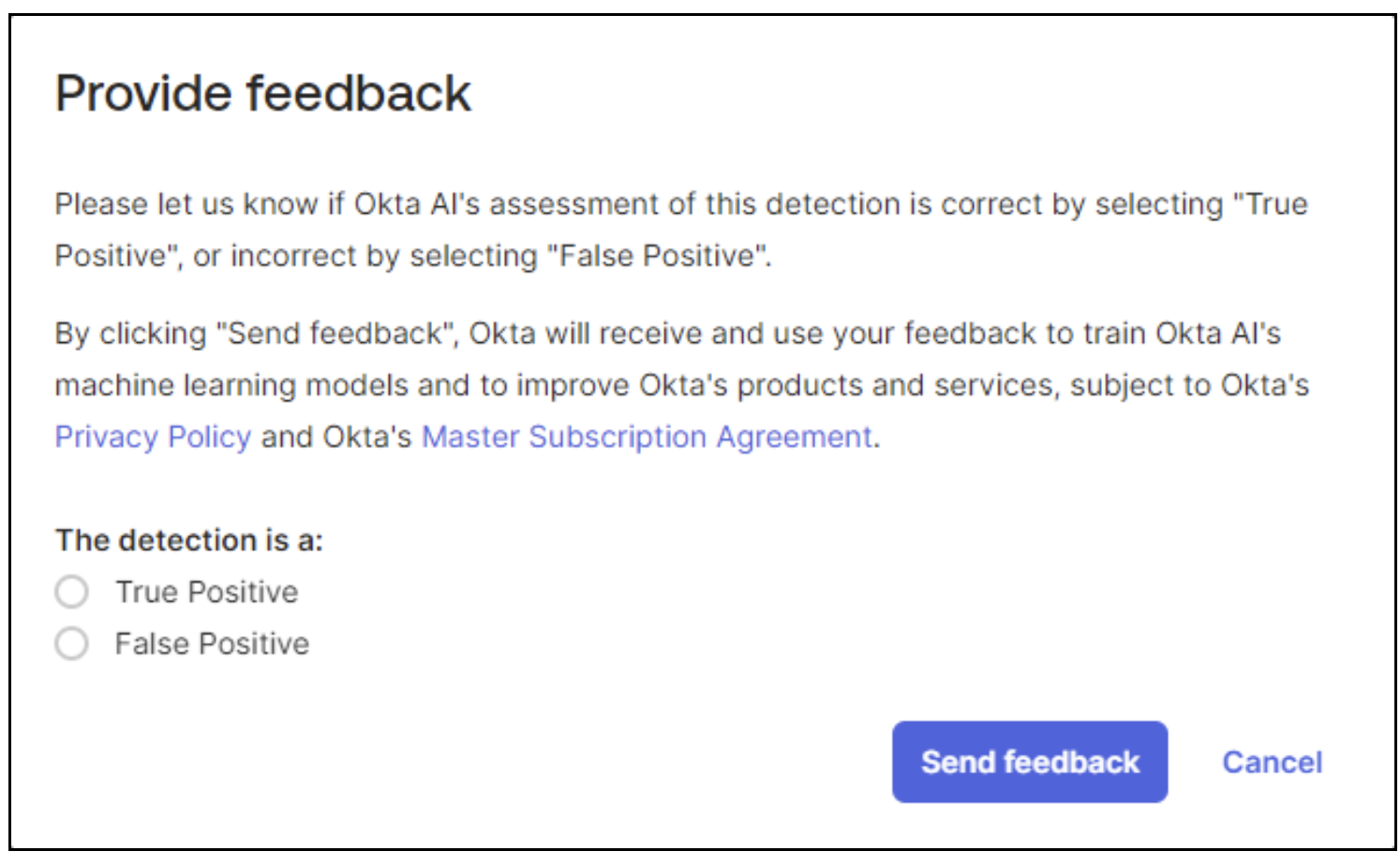

El equipo de Jim ha observado que ciertas actividades categorizadas como de riesgo medio o alto son, en realidad, un comportamiento estándar para algunos usuarios. Por ejemplo, como miembro del equipo de ventas, los empleados como Tina viajan regularmente a lugares específicos, lo que lleva a cambios de IP posteriores a la autenticación que son esperados. Para mejorar la precisión, Jim tiene múltiples palancas. Su equipo puede marcar los falsos positivos identificados por el motor de IA y proporcionar retroalimentación directa al motor de riesgo. Además, pueden configurar zonas exentas de IP o proxies de confianza para excluir el tráfico proveniente de estas IPzaZS's de ser considerado para las evaluaciones de ITP.

9 a.m.: Posteriormente, el equipo de SecOps revisa el panel/informe de detecciones de riesgos de la entidad, lo que les permite monitorear las detecciones de alto riesgo, sus orígenes y los correspondientes activadores de políticas adaptativas. Con las capacidades de respuesta a riesgos precisas de Okta, el equipo de Jim obtiene un enfoque de seguridad matizado y flexible. Esta integración ofrece varias ventajas:

- Reciba alertas de riesgo en tiempo real directamente en la consola de administración de Okta

- Obtenga una visión holística del panorama de seguridad de MediaXMedia

- Inicie acciones de remediación automatizadas basadas en políticas predefinidas.

|

Shared Signals Pipeline garantiza que la información sobre amenazas fluya de forma inmediata y fluida entre los sistemas, lo que mejora la postura de seguridad general de MediaXMedia. |

Para ilustrar la eficacia de la evaluación continua de riesgos, considere un escenario en el que un usuario inicia sesión en Salesforce por la mañana y utiliza la aplicación durante todo el día. Tradicionalmente, si su sesión se viera comprometida (por ejemplo, a través del robo de cookies), la amenaza podría permanecer sin detectarse hasta que la solución Endpoint Detection and Response marque un posible malware, lo que podría llevar horas. Este retraso en la detección plantea un desafío importante, ya que las acciones correctivas posteriores, como la finalización de la sesión, los ajustes a los grupos de usuarios, los triggers de Okta Workflow y los bloqueos de cuentas, no se tomarán a tiempo.

Sin Identity Threat Protection, el equipo de seguridad de Jim encontraría dificultades considerables, incluyendo

- Análisis manual de datos que requiere mucho tiempo de varios sistemas

- Horas dedicadas a identificar posibles problemas de seguridad

- Retrasos en la ejecución de los playbooks de remediación

- Riesgo de daños no controlados debido a tiempos de respuesta retrasados

Los equipos de SecOps necesitan Identity Threat Detection and Response (ITDR) en línea y en tiempo real para abordar las amenazas en evolución de manera eficaz. Sin ITDR en línea, los retrasos en la detección crean vulnerabilidades sustanciales, lo que permite a los actores maliciosos infligir daño, lo que hace que las medidas reactivas, como la finalización de la sesión, los bloqueos de cuentas o los cambios de acceso sean ineficaces para prevenir las violaciones de datos o los compromisos del sistema. Además, estos retrasos afectan la productividad, ya que los equipos de seguridad dedican un tiempo valioso a investigar incidentes en lugar de centrarse en las prioridades clave del negocio.

En 2024, las organizaciones tardaron un promedio de 194 días en identificar una violación de datos y 64 días en contenerla; sin embargo, los atacantes a menudo solo necesitan horas para comprometer por completo un entorno. Este marcado contraste subraya la urgente necesidad de ITDR en tiempo real para minimizar la exposición y prevenir daños graves.

En contraste, la evaluación continua de riesgos de Identity Threat Protection ofrece estos beneficios:

- El análisis automatizado de los datos de seguridad se produce en tiempo real en toda la organización

- Identificación rápida de amenazas potenciales

- Acciones de remediación basadas en políticas que se activan instantáneamente o en línea

- Ventana de vulnerabilidad significativamente reducida

Esta metodología proactiva y automatizada permite al equipo de Jim adelantarse a las posibles amenazas, lo que les permite concentrarse en abordar los riesgos reales de manera oportuna, al tiempo que minimiza el impacto de los incidentes de seguridad en las operaciones de MediaXMedia.

El equipo de Jim ya ha configurado políticas de Identity Threat Protection adaptadas para abordar amenazas de ciberseguridad específicas. Las capacidades de respuesta de riesgo de precisión de Okta proporcionan a MediaXMedia un enfoque matizado y flexible para responder a estas amenazas. Estas opciones incluyen:

- Cierre de sesión universal: Capacidad para finalizar las sesiones de aplicación activas y revocar la sesión del proveedor de identidad (IDP) de Okta en todos los dispositivos para las aplicaciones que admiten el marco de cierre de sesión universal. Ya no tiene que esperar a que caduque el acceso a la aplicación.

- MFA en Línea: Para las instancias clasificadas como eventos de riesgo medio, el equipo puede minimizar las interrupciones significativas del usuario final simplemente solicitando la autenticación escalonada en línea.

- Respuestas basadas en flujo de trabajo: En eventos de riesgo elevado, el equipo de Jim utiliza Okta Workflows para activar automáticamente alertas, generar tickets de JIRA y segregar a los usuarios de alto riesgo en grupos de acceso restringido.

Este enfoque de varios niveles permite al equipo de Jim responder proporcionalmente a los diferentes niveles de amenaza. Por ejemplo, cuando Identity Threat Protection identifica un cambio en el riesgo, la zona de red, el dispositivo o el comportamiento, puede iniciar automáticamente acciones de mitigación y corrección que el equipo de Jim ha configurado de acuerdo con los requisitos de seguridad de MediaXMedia.

En la práctica, esto significa:

- Para cambios de bajo riesgo: el sistema podría simplemente registrar el evento para su revisión posterior.

- Para eventos de riesgo medio: Es posible que se solicite a los usuarios que proporcionen autenticación adicional.

- Para situaciones de alto riesgo: el sistema podría revocar automáticamente las sesiones a través de Universal Logout o aprovechando Workflows, restringir el acceso y alertar al equipo de seguridad para una investigación inmediata.

11 a.m. - 4 p.m.: Reuniones y otras tareas relacionadas con la seguridad

Tarde: Neutralizar las amenazas de identidad para los usuarios de MediaXMedia

4:36 p.m.: Recibe una notificación de Slack de que la usuaria “Tina Smith” tiene un dispositivo comprometido. Este riesgo se transmitió a través de JamF a través del Shared Signals Framework. Identity Threat Protection ha establecido automáticamente su nivel de riesgo de usuario en ALTO y la ha movido al grupo de “usuarios en cuarentena” en Okta, y ha perdido el acceso a todas sus aplicaciones.

4:40 p.m.: Flujos de trabajo de corrección activados automáticamente por el sistema de administración de dispositivos móviles. Una vez que el dispositivo está limpio, el usuario se elimina del grupo en cuarentena. Su riesgo en Okta se restablece a BAJO, lo que restaura su acceso a las aplicaciones necesarias. Se envía un correo electrónico automatizado a Tina explicando lo que había sucedido. La amenaza a la identidad de usuario de Tina ha sido neutralizada.

Noche: Sigue el sol

5 p.m. en adelante: La seguridad nunca duerme. El equipo de seguridad global distribuido de MediaXMedia se hace cargo, lo que garantiza una cobertura continua, al igual que Okta Identity Threat Protection.

Reflexiones de Jim

Normalmente, reconstruir la investigación de amenazas para el recorrido de acceso de un usuario como el de Tina Smith le habría llevado a su equipo varias horas. Con ITP, esto se detectó y solucionó en minutos. Debido a que pudieron reaccionar a tiempo, lograron evitar compromisos adicionales como el movimiento lateral, el acceso privilegiado y la exfiltración de datos. Su equipo realmente comienza a apreciar el valor entregado con las protecciones integrales, en línea y en tiempo real que ofrece Identity Threat Protection que también se integran bien con su pila de seguridad. Les encanta el panel de Identity Threat Protection, que se ha convertido en una ventanilla única para determinar el riesgo para sus usuarios en todas las superficies de amenazas.

Las sofisticadas metodologías de aprendizaje automático de Identity Threat Protection evalúan los riesgos de la sesión en tiempo real. Al analizar amplios conjuntos de datos, los modelos de IA de Okta identifican patrones irregulares y anticipan posibles amenazas de forma proactiva. A través de la puntuación de riesgo mejorada con IA, el nivel de riesgo de cada sesión se evalúa continuamente teniendo en cuenta el comportamiento del usuario, el contexto del dispositivo y los detalles de la red.

Este mecanismo de puntuación adaptativo permite realizar ajustes rápidos a los protocolos de seguridad, reforzando los mecanismos de defensa sin interrumpir las interacciones del usuario. La utilización de algoritmos de aprendizaje automático ayuda a discernir entre actividades normales y sospechosas con mayor precisión, priorizando así las amenazas auténticas y minimizando las perturbaciones innecesarias a los usuarios legítimos.

Ahora que ha leído sobre un día en la vida de Jim, nuestro SecAdmin y Tina, nuestra usuaria final, puede ver cómo Okta Identity Threat Protection with Okta AI mejora significativamente la postura de seguridad de MediaXMedia y, al mismo tiempo, no impide que los usuarios finales accedan de forma segura a los recursos esenciales.