Okta Threat Intelligence ha realizado un análisis a gran escala que revela que el esquema de trabajadores de TI de la República Popular Democrática de Corea (RPDC) amenaza a casi todas las industrias que contratan talento remoto.

Si bien la elaboración de informes públicos se ha centrado principalmente en ciudadanos de la RPDC que se dirigen a puestos de desarrollo de software en las principales empresas tecnológicas de EE. UU., nuestro análisis muestra que esta amenaza no se limita al sector tecnológico ni a los EE. UU. Los trabajadores de TI norcoreanos (ITW, por sus siglas en inglés) ahora representan una amenaza real para una amplia gama de industrias. Las industrias afectadas incluyen finanzas, salud, administración pública y Professional Services en un número creciente de países. Este plan generalizado tiene como objetivo obtener empleo ilícito y, en algunos casos, robar datos confidenciales.

¿Qué tan amplia es esta amenaza? Nuestro análisis de miles de ejemplos de nuestra muestra de actividad de ITW de la RPDC encontró que las organizaciones de Información y Tecnología representan solo la mitad de las entidades objetivo. También encontramos que más de una cuarta parte (27%) de las entidades objetivo tienen su sede en países distintos de los Estados Unidos.

La Inteligencia de Amenazas de Okta observó ejemplos de actores vinculados a Corea del Norte (DPRK) avanzando a través de múltiples entrevistas para los mismos puestos. Si bien no estamos al tanto de los procesos de contratación e incorporación de cada organización, se observó evidencia de actividades corporativas posteriores a la incorporación en múltiples organizaciones en diferentes verticales, lo que respalda la teoría de que un enfoque amplio de "disparo disperso" para la aplicación de empleo y la entrevista ha tenido el éxito suficiente como para que valga la pena que el régimen de Corea del Norte continúe y se expanda.

Es esencial que las organizaciones en todos los sectores industriales y países sean conscientes de que los actores vinculados a la RPDC han solicitado o es probable que soliciten puestos técnicos remotos anunciados y que implementen los pasos adicionales cruciales necesarios para que su organización sea un objetivo más difícil.

Dentro de la investigación: más de 130 identidades y miles de empresas objetivo

Utilizando una combinación de fuentes de datos internas y externas, Okta Threat Intelligence rastreó más de 130 identidades operadas por facilitadores y trabajadores que participaban en el esquema ITW de la RPDC. Vinculamos a estos actores con más de 6 500 entrevistas de trabajo iniciales en más de 5 000 empresas distintas hasta mediados de 2025.

Con el fin de evitar alertar a los actores de amenazas sobre cómo obtuvimos visibilidad de sus actividades, Okta Threat Intelligence está reteniendo deliberadamente algunos detalles sobre nuestra metodología de investigación. Nuestra confianza en los datos ha sido validada por sesiones informativas continuas con pares de la industria, agencias de aplicación de la ley y organizaciones específicas.

Cabe destacar que existen similitudes superficiales entre los trabajadores de TI de la RPDC y los trabajadores de "pluriempleo" que no son de la RPDC, como los patrones de trabajo remoto, las motivaciones financieras, las técnicas de engaño y los orígenes geográficos. Okta evalúa cualquier identidad dada como alineada con la RPDC basándose en una combinación de indicadores técnicos, patrones de comportamiento y elaboración de informes de primera mano del empleador. Además, anticipamos que las 130 identidades que Okta Threat Intelligence está rastreando reflejan solo una pequeña muestra de la actividad total activa de ITW de la RPDC.

Un problema en expansión

Durante al menos los últimos cinco años, la fuertemente sancionada RPDC ha movilizado a miles de personas a países vecinos, encargándoles obtener empleo ilícito en países desarrollados. Los trabajadores de TI de la RPDC dependen del fraude de identidad y la colaboración de facilitadores en los países objetivo para ayudarles a obtener y mantener el empleo.

FBI DPRK ITW, cartel de búsqueda

FBI DPRK ITW, cartel de búsqueda

La investigación más reciente de Okta revela tanto la amplitud de las industrias a las que se dirige como la duración sostenida de esta operación, lo que indica un esfuerzo de gran alcance y en evolución para infiltrarse en empresas de todo tipo en los países desarrollados. Un número relativamente pequeño de personas pudo identificar anuncios de empleo, generar y enviar aplicaciones personalizadas (incluidos CV, cartas de presentación y materiales de apoyo), pasar la evaluación inicial de reclutadores o recursos humanos y asegurar entrevistas remotas a escala.

Si bien el objetivo principal del esquema ITW sigue siendo la ganancia financiera a través del pago de salarios, han surgido numerosos informes de robo de datos e intentos de extorsión contra organizaciones que, sin saberlo, han empleado y posteriormente decidido despedir a estos trabajadores.

Incidentes ocasionales de exfiltración de datos y extorsión, incluyendo actividad relacionada con ransomware, destacan la naturaleza de doble uso de esta campaña. El acceso otorgado al colocar personal vinculado a la RPDC dentro de organizaciones occidentales proporciona una inteligencia significativa y capacidad de interrupción en caso de que el régimen de la RPDC decida usarlo. El potencial de un acceso más amplio y la recopilación técnica construida a través de esta operación de larga duración debería ser motivo de preocupación para los gobiernos y las Organizations en la mayoría de los sectores de la economía.

Las unidades de ITW de la RPDC parecen estar aprendiendo de errores anteriores y están apuntando a un mayor número de industrias en un mayor número de países. Las entidades objetivo en esos países ahora enfrentan una amenaza madura y experimentada que ha logrado el éxito necesario para que se les haya otorgado un nivel de “libertad creativa” sobre las verticales objetivo y las herramientas, técnicas y procedimientos que utilizan para obtener empleo.

Es posible que una mayor conciencia de esta amenaza, así como los esfuerzos de colaboración del gobierno y del sector privado para identificar y desarticular sus operaciones, puedan ser un factor adicional para que ataquen cada vez más a roles fuera de los EE. UU. y las industrias de TI.

La RPDC está ampliando sus objetivos desde las grandes tecnológicas hasta hospitales, bancos y más allá

Nuestra investigación demuestra un claro avance en las industrias y los roles que se están enfocando en el esquema ITW.

Si bien los ITW de la RPDC buscan abrumadoramente puestos remotos de ingeniería de software, se observa cada vez más que los ciudadanos de la RPDC solicitan puestos remotos de finanzas (procesadores de pagos, etc.) y puestos de ingeniería. Esto sugiere que los roles remotos de cualquier descripción están dentro del alcance del esquema. Siempre que la aplicación, el proceso de entrevista y el trabajo en sí puedan realizarse de forma remota, la RPDC intentará aprovechar la oportunidad para cobrar el pago financiero.

Nuestro análisis confirma que las aplicaciones de empleo se extienden a casi todas las industrias verticales principales. En los últimos cuatro años, podemos observar un aumento constante en el número de sectores donde los trabajadores de TI han solicitado y asistido con éxito a entrevistas de trabajo. Como era de esperar, las grandes empresas de tecnología, especialmente aquellas que desarrollan software, siguen siendo los objetivos de mayor volumen. Sin embargo, otros sectores verticales, incluidos las finanzas, la salud, la administración pública y los Professional Services, emergen constantemente en nuestro conjunto de datos, lo que demuestra una campaña continua y de amplio alcance.

Existen varias explicaciones plausibles para la distribución de entrevistas en los diferentes sectores verticales de la industria:

La distribución es una función de qué industrias anuncian la mayor cantidad de puestos remotos de ingeniería de software. Incluso entre las industrias que más anuncian ingenieros de software, ciertas categorías de trabajadores del sector tecnológico, como las tecnologías blockchain o la inteligencia artificial, muestran un aumento en la cantidad de entrevistas que parece proporcional al aumento de la demanda de desarrolladores e ingenieros.

La distribución refleja una focalización deliberada de industrias de interés para el régimen de la RPDC para fines distintos de la generación de ingresos y/o las especializaciones o la experiencia de personas específicas.

No podemos descartar la posibilidad de que estos individuos simplemente tengan poca consideración por la naturaleza o el negocio real de las empresas objetivo, más allá de la naturaleza remota del puesto.

Los puestos más atacados siguen estando en roles de desarrollo de software remotos (por ejemplo, React, full stack, Java), con valores atípicos ocasionales de oficina o especialistas como contabilidad, procesamiento de pagos y soporte de ingeniería. Nuestro análisis de la línea de tiempo también revela valles distintos en la actividad de entrevistas que coinciden con los períodos de vacaciones de EE. UU. y occidentales, lo que probablemente refleja desaceleraciones estacionales en la contratación en lugar de un cambio en la intención del adversario.

Una mirada más profunda a los sectores verticales dirigidos hacia la RPDC

Okta Threat Intelligence seleccionó un subconjunto de sectores verticales para un análisis más profundo con el fin de ilustrar por qué son objeto de ataques y el posible impacto de una infiltración exitosa. Aunque los ejemplos se extraen de industrias específicas, las implicaciones se aplican de forma general y sirven como un llamado a la acción para todas las organizaciones.

Desarrollo de software y consultoría de TI

Los trabajadores de TI de la RPDC siguen centrándose abrumadoramente en el desarrollo remoto de software y en los puestos de consultoría de TI. Esto incluye no solo el empleo directo en empresas de tecnología, sino también las colocaciones en grandes proveedores de servicios y subcontratación. Estos puestos ofrecen salarios relativamente altos, acceso a bases de código, infraestructura y pipelines de desarrollo de gran valor, a la vez que son abundantes y, a menudo, remotos.

La investigación de Okta muestra que estos actores identifican sistemáticamente los puestos anunciados, elaboran currículos y cartas de presentación creíbles, superan la evaluación inicial de RR. HH. y consiguen entrevistas a gran escala. La combinación del trabajo remoto, la contratación por contrato y los equipos distribuidos crea un entorno en el que las verificaciones de antecedentes tradicionales y la verificación de identidad pueden ser más débiles, y la verificación de identidad continua o recurrente inexistente. Esta exposición se amplifica en las consultorías de TI, donde los trabajadores a menudo están insertados en varias organizaciones de clientes, lo que aumenta el riesgo de acceso lateral. Okta Threat Intelligence también observó un uso significativo de plataformas de tienda de trabajadores independientes por parte de estos actores.

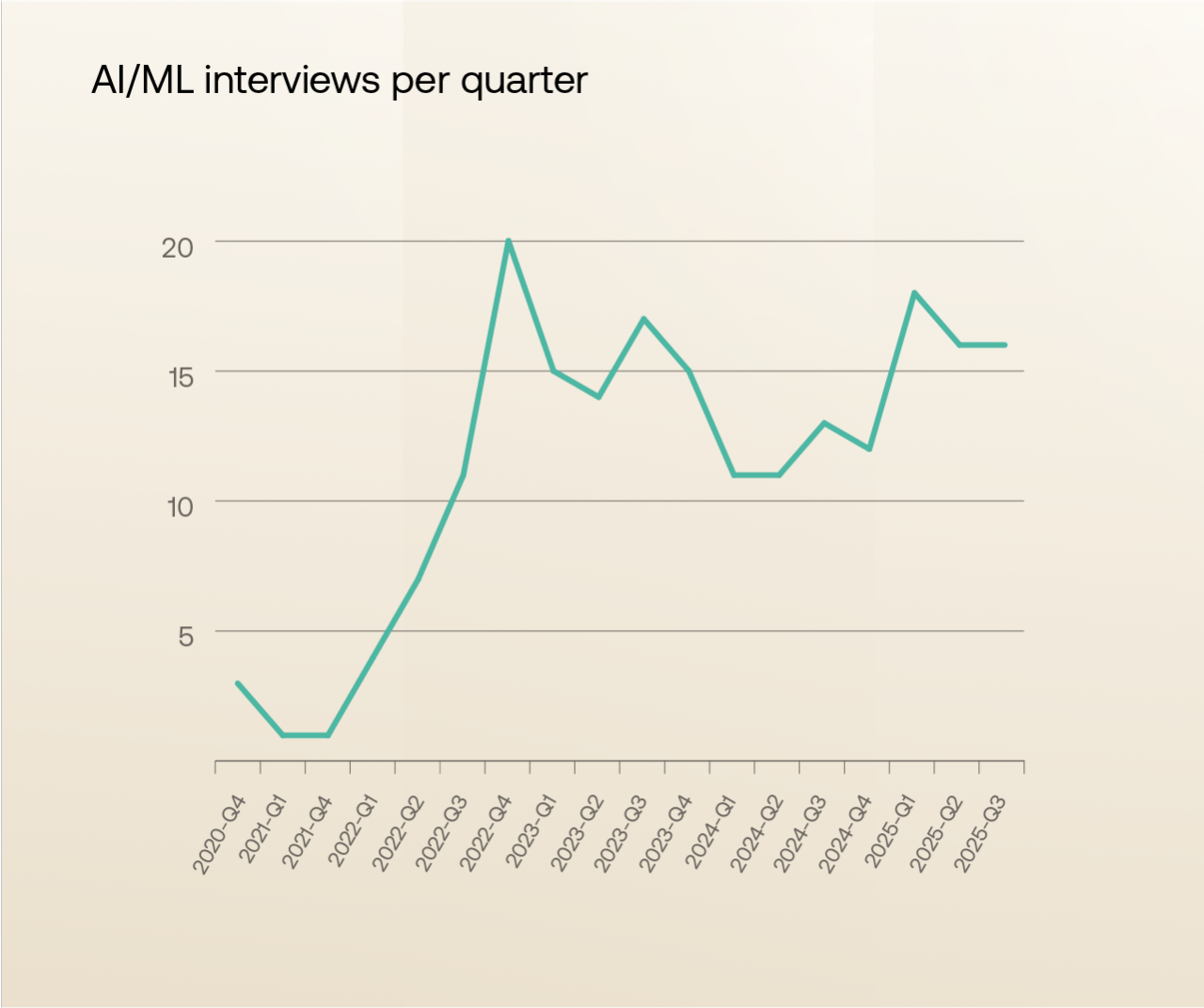

Inteligencia artificial

Desde mediados de 2023, Okta ha observado un marcado aumento en las entrevistas de trabajo vinculadas a Corea del Norte dentro de las organizaciones centradas en la IA, incluidas tanto las empresas de IA "puras" como las empresas que incorporan la IA en productos y plataformas existentes. Este aumento coincide con la expansión más amplia del sector de la IA y la prisa por escalar los equipos de ingeniería, condiciones que pueden reducir el rigor de la evaluación e incorporación de los solicitantes.

Si bien parte de este aumento puede simplemente reflejar el auge general en la contratación de IA, la exposición de propiedad intelectual confidencial, datos de capacitación de modelos y algoritmos patentados hace que este sector sea especialmente atractivo para los actores vinculados al estado. Okta evalúa que es probable que los trabajadores de TI de Corea del Norte estén aplicando de manera oportunista a la creciente cantidad de puestos de IA en lugar de desviar recursos de otros sectores. Sin embargo, el potencial de doble uso del acceso a los sistemas de IA, particularmente para la manipulación de modelos o futuras operaciones cibernéticas ofensivas, aumenta el riesgo estratégico.

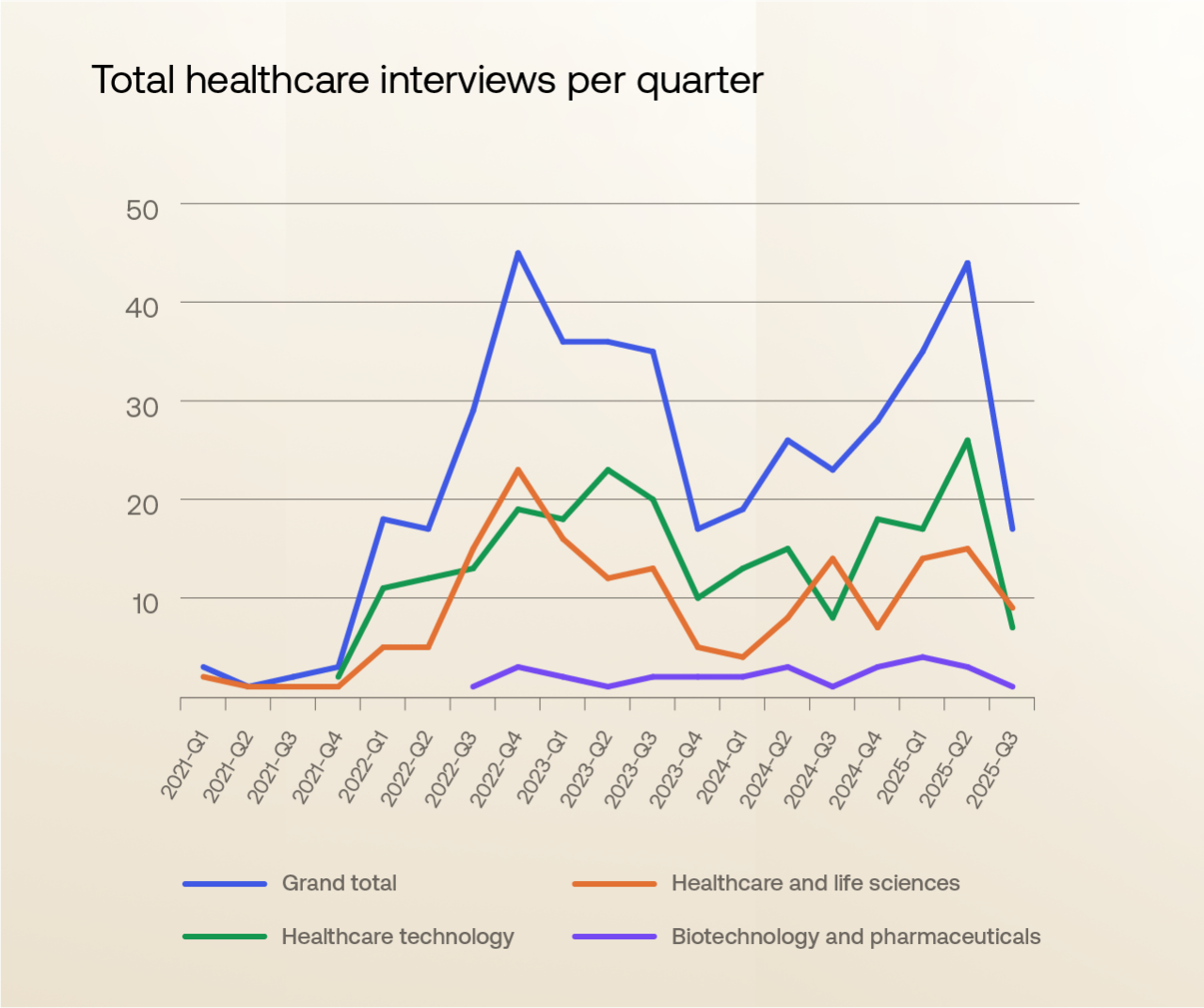

Atención médica y tecnología médica

De manera más sorprendente, observamos un número constante de entrevistas de trabajo vinculadas a la RPDC entre organizaciones de tecnología médica y de la salud. La mayoría de los puestos a los que se apunta se centran en el desarrollo de aplicaciones móviles, los sistemas de atención al cliente y las plataformas electrónicas de mantenimiento de registros (directamente con los proveedores de tecnología relacionados con la salud, en lugar de empresas de servicios genéricos). Estas áreas brindan acceso potencial a información de identificación personal (PII) confidencial, flujos de trabajo clínicos e infraestructura de datos de salud.

La superposición entre la tecnología y la salud ha transformado el sector en un objetivo de gran valor. Si bien las organizaciones centradas en la medicina a menudo pueden conocer bien la detección de credenciales médicas falsas "tradicionales" o un historial laboral preocupante, es posible que los trabajadores de TI y los codificadores contingentes no tengan el mismo nivel de escrutinio inicial o continuo. Es posible que las organizaciones de salud no cuenten con los recursos suficientes en la detección de amenazas internas para contrarrestar los intentos de empleo fraudulentos, y confíen en los procesos de contratación tradicionales que pueden no detectar a los impostores sofisticados.

En los EE. UU., la contratación de personas vinculadas a países sancionados para manejar información médica protegida podría tener importantes implicaciones regulatorias (por ejemplo, violaciones de HIPAA).

Okta Threat Intelligence evalúa que es posible que los trabajadores de TI vinculados a la RPDC aún no estén atacando sistemáticamente la salud, pero están explotando la abundancia de funciones de desarrollo de *software* a medida que la industria se digitaliza, lo que aumenta los riesgos para la seguridad de los datos y la privacidad del paciente. Sin embargo, la sensibilidad de la información de identificación personal (PII) de la salud la haría particularmente vulnerable al robo y la extorsión de datos.

Servicios financieros

Los trabajadores de TI de la RPDC constantemente se entrevistan para puestos en el sector financiero global. Las entidades objetivo incluyen instituciones bancarias tradicionales y empresas de seguros, así como empresas FinTech modernas y organizaciones relacionadas con las criptomonedas.

Esto ofrece a la RPDC oportunidades de acceso directo a infraestructura financiera de alto valor, incluidos sistemas de procesamiento de pagos, datos de clientes y otros datos financieros.

Los roles a los que se dirigen se han expandido más allá del desarrollo de software para incluir roles de back-office y procesamiento financiero en áreas como la nómina y la contabilidad. Este cambio indica una comprensión por parte de la RPDC de que existen otros tipos de tareas, más allá de la ingeniería de software, que brindan oportunidades similares: una entidad objetivo debe estar preparada para contratar de forma remota, y un trabajador del conocimiento de la RPDC debe poder demostrar cierto nivel de competencia para llevarla a cabo.

La dependencia de los servicios financieros de reclutadores y proveedores de servicios externos para el talento especializado crea un entorno en el que la verificación de identidad no la realiza directamente la organización que contrata. Esta exposici ón es particularmente grave en los subsectores de las Finanzas Descentralizadas (DeFi) y las criptomonedas, donde una cultura de contrataci ón r ápida y remota puede crear importantes lagunas en la investigaci ón, lo que permite a los actores obtener acceso confiable a las tesorer ías de activos digitales y a los protocolos centrales.

Gobierno y administración pública

Okta observó un flujo pequeño pero persistente de entrevistas de trabajo entre trabajadores de TI vinculados a la RPDC y departamentos gubernamentales estatales y federales de EE. UU. entre 2023 y 2025, con ejemplos adicionales en entidades gubernamentales de Oriente Medio y Australia. Aunque nuestros datos no confirman si alguna de estas entrevistas resultó en empleo, los intentos demuestran que las agencias gubernamentales no son inmunes a la campaña.

Más significativa es la exposición a la administración pública a través de contratistas gubernamentales, proveedores de servicios y consultorías. Estas organizaciones a menudo tienen un amplio acceso a las redes gubernamentales y a los proyectos confidenciales, pero se enfrentan a grandes volúmenes de contratación, plazos de entrega rápidos y grandes grupos de trabajadores remotos. Si las evaluaciones o los controles de acceso fallan, los actores de la RPDC podrían obtener acceso indirecto a los sistemas gubernamentales o a los repositorios de datos confidenciales. Okta evalúa que los gobiernos y sus proveedores externos deben adoptar una verificación de identidad inicial y continua rigurosa y una segregación de acceso para reducir el riesgo de infiltración.

Proveedores de servicios de externalización y de TI

Los grandes proveedores de servicios de TI y de externalización aparecen con frecuencia en los datos de Okta, lo que refleja su constante reclutamiento para puestos técnicos remotos basados en contratos, exactamente el tipo de puestos que buscan los trabajadores de TI vinculados a la RPDC. Estas organizaciones suelen anunciarse a gran escala y procesan grandes volúmenes de solicitantes, lo que aumenta las posibilidades de que un adversario se cuele.

Si bien muchas de estas empresas a menudo mantienen verificaciones de antecedentes y controles de seguridad sólidos, el tamaño de su fuerza laboral contingente y la naturaleza insertada de su personal en los entornos de los clientes crean un riesgo sistémico. Cualquier compromiso en un proveedor de servicios puede extenderse en cascada a varias organizaciones de clientes, lo que amplifica el impacto potencial. Okta evalúa que las organizaciones deben tratar al personal proveedor de servicios y al proveedor de servicios como posibles amenazas internas y exigir a sus proveedores una verificación de identidad, monitoreo y controles de acceso similares a los que se utilizan para los empleados directos. Los procesos comerciales y el acceso de los proveedores a los datos y sistemas deben limitarse estrictamente al mínimo absoluto requerido, auditarse estrictamente y estar sujetos a una rigurosa evaluación de riesgos.

El alcance global de la amenaza

El análisis de Okta Threat Intelligence revela, como se esperaba, que la gran mayoría de los puestos de trabajo objetivo (73%) fueron anunciados por empresas con sede en EE. UU. Los ejemplos de la campaña de trabajadores de TI de la RPDC se identificaron por primera vez en los EE. UU. y han continuado allí a gran escala. Es probable que también haya algunos sesgos inherentes en el conjunto de datos que analizamos que sesgan nuestra muestra hacia objetivos con sede en EE. UU.

Dicho esto, nuestro análisis revela una expansión significativa de las operaciones de ITW a otros países (27% del total/no estadounidenses), a menudo por los mismos actores de la RPDC que normalmente se han dirigido a puestos en los EE. UU. El Reino Unido, Canadá y Alemania representan cada uno más del 2% del total de observaciones (cada uno representa aproximadamente entre 150 y 250 puestos).

Amenaza en evolución de una fuerza laboral madura

Okta evalúa que, a medida que el enfoque de la operación de trabajadores de TI de la RPDC se extiende globalmente, la amenaza para los empleadores en los países recién atacados se eleva. Años de actividad sostenida contra una amplia gama de industrias estadounidenses han permitido a los facilitadores y trabajadores alineados con la RPDC refinar sus métodos de infiltración. En consecuencia, están ingresando a nuevos mercados con una fuerza laboral madura y bien adaptada, capaz de eludir los controles básicos de detección y explotar los pipelines de contratación de manera más efectiva. Es menos probable que los nuevos mercados que puedan ver el esquema ITW como un “problema de las grandes tecnológicas de EE. UU.” hayan invertido tiempo y esfuerzo en madurar sus programas de amenazas internas. Los aspectos educativos, técnicos y de gestión de dicho programa requieren cierto tiempo y esfuerzo para ser efectivos.

La investigación de Okta Threat Intelligence muestra un gran volumen de entrevistas de trabajo iniciales concedidas a trabajadores de TI vinculados a la RPDC en múltiples sectores verticales. En este momento, tenemos menos confianza en las observaciones sobre qué aplicaciones avanzaron más allá de una primera entrevista. Nuestra muestra sugiere que, como máximo, el 10% de estos candidatos progresó a entrevistas de seguimiento.

Esta tasa de éxito no debería ser tranquilizadora para los empleadores. Okta solo analizó un pequeño subconjunto del número total conocido de identidades fraudulentas vinculadas a las operaciones de trabajadores de TI de la RPDC. En la escala de esta actividad, incluso un pequeño número de candidatos que progresan con éxito a la segunda o tercera entrevista representa una amenaza significativa. Basta con una contratación comprometida, especialmente en un puesto remoto privilegiado o de alto acceso, para permitir que los adversarios roben datos, interrumpan los sistemas o dañen la reputación y la confianza con los clientes. Los puestos de desarrollo de software a menudo requieren acceso elevado a datos y sistemas confidenciales, y estos permisos a menudo se otorgan desde el comienzo del empleo.

Se ha observado que estos actores utilizan diversos servicios en línea de idiomas y educación técnica para reforzar sus habilidades empleables. También utilizan servicios de IA en sus intentos de empleo.

¿Respuesta a la “presión del mercado”?

Los actores de amenazas en el esquema ITW han demostrado históricamente menos sofisticación técnica que sus contrapartes en las operaciones de espionaje y *ransomware* de la RPDC. Esto no ha disminuido su éxito. Los operadores de ITW de la RPDC han ganado con éxito decenas de millones de dólares para el régimen, y hemos observado suficiente variación en sus tácticas a lo largo del tiempo para concluir que ahora disfrutan de una autonomía significativa.

Pero la operación de ITW ahora enfrenta una nueva amenaza: una creciente conciencia y disrupción coordinada de sus actividades. El escrutinio del esquema ITW de Corea del Norte dentro de su vertical más específica, el sector tecnológico de EE. UU., probablemente ha interrumpido su generación de ingresos.

Las unidades de la RPDC encargadas de las operaciones de espionaje y ransomware ahora verían el modelo de contratación de ITW como un vector no para obtener empleo y salarios incidentales, sino más bien como una oportunidad para el robo y la extorsión de datos específicos y persistentes. Hay indicios tempranos de que el acceso de ITW ya está siendo objeto de abusos para estos fines.

Las organizaciones que contratan a estas personas actualmente enfrentan riesgos relacionados con las sanciones y el daño a la reputación. En el futuro, pueden enfrentar el robo de datos deliberado y dirigido y operaciones de extorsión que explotan el mismo acceso.

Implicaciones clave para las organizaciones objetivo

Los hallazgos de Okta revelan que la operación de trabajadores de TI de la RPDC no es una amenaza de nicho confinada a las grandes empresas de tecnología. Es una campaña generalizada y a largo plazo dirigida a organizaciones en casi todas las verticales. Esto significa que cualquier organización que ofrezca puestos remotos o híbridos, especialmente en el desarrollo de software, los servicios de TI u otras disciplinas de trabajadores del conocimiento, es un objetivo potencial.

La escala y sofisticación de la operación demuestran que los procesos de reclutamiento tradicionales por sí solos son insuficientes para evitar la infiltración. Cada contratación comprometida puede proporcionarle a la RPDC:

Beneficio financiero directo (pagos de salario desviados al régimen)

Acceso interno privilegiado a sistemas sensibles, datos y redes confidenciales

Aprovechamiento estratégico para ransomware, extorsión o actividad cibernética de seguimiento

Pérdida de secretos corporativos comercialmente sensibles

Recopilación de inteligencia estratégica y acceso para el soporte de futuras operaciones ofensivas

Además, las organizaciones que contratan sin saberlo a actores de la RPDC corren el riesgo potencial de filtración de facto de las obligaciones de las sanciones y la exposición legal asociada.

Por lo tanto, las organizaciones deben adoptar una defensa en capas, que incluya una verificación de identidad rigurosa durante la contratación, un monitoreo continuo de los patrones de acceso y comportamiento de los trabajadores remotos y un claro plan de respuesta ante incidentes para gestionar las amenazas internas o de la cadena de suministro.

Pasos a seguir para contrarrestar esta amenaza

Okta Threat Intelligence evalúa que las organizaciones en todos los sectores verticales —en particular aquellas que anuncian puestos remotos o por contrato— deben adoptar un enfoque proactivo y en capas para el reclutamiento, la incorporación y el monitoreo de amenazas internas. Okta recomienda:

1. Fortalecer la verificación de identidad del solicitante

Requerir verificaciones de identificación emitidas por el gobierno en varias etapas de contratación y empleo.

Verificar las ubicaciones indicadas con las direcciones IP (incluir la detección del uso de VPN), el comportamiento de la zona horaria y la información bancaria de la nómina.

Utilice servicios acreditados de terceros para autenticar documentos de identidad, empleos anteriores y credenciales académicas

2. Reforzar los procesos de contratación y selección

Capacite a los departamentos de recursos humanos y a los reclutadores para que identifiquen las señales de alerta. Fomente los procesos que identifiquen si un candidato es intercambiado entre las rondas de entrevistas. Enséñeles a identificar las señales de comportamiento, como el escaso conocimiento del área en la que afirman residir, la negativa a reunirse en persona, la negativa a encender la cámara o eliminar los filtros de fondo durante las entrevistas, o la realización de entrevistas con una conexión a Internet muy deficiente. Identifique currículums duplicados, cronogramas inconsistentes, zonas horarias que no coinciden y referencias no verificables. Evalúe la huella en línea y la presencia en las redes sociales del candidato en comparación con la información proporcionada. Cuando se proporcionen pruebas de trabajos anteriores, investigue si estos proyectos simplemente se clonaron de los repositorios de perfiles de usuario legítimos.

Verifique el historial de ediciones de CV y PDF en los metadatos del documento y otras "revelaciones" técnicas asociadas con la duplicación y la reutilización.

Añada verificación técnica y de comportamiento estructurada (codificación en vivo o escritura realizada bajo la observación del reclutador).

Requerir referencias de correo electrónico corporativo (no webmail gratuito) y confirmar a través de una llamada saliente a los números de la centralita principal de la organización de referencia.

3. Aplicar controles de acceso basados en roles y segregados

De forma predeterminada, asigne a los trabajadores nuevos o contingentes perfiles de mínimo privilegio y desbloquee el acceso adicional una vez que se completen las comprobaciones de prueba.

Segmentar el desarrollo, las pruebas y la producción; requerir la revisión por pares y los flujos de trabajo de aprobación para las fusiones e implementaciones de código.

Supervise los patrones de acceso anómalos (grandes extracciones de datos, inicios de sesión fuera de horario desde ubicaciones geográficas/VPN inesperadas, uso compartido de credenciales).

4. Supervisar a los proveedores de servicios y proveedores de servicios externos

Siempre que sea posible, exija contractualmente estándares continuos de verificación de identidad, comprobaciones de antecedentes, políticas de autenticación fuertes, líneas base de seguridad de dispositivos y derechos de auditoría.

Requiera cuentas de usuario con nombre (sin inicios de sesión compartidos ni cuentas de servicio internas donde sea posible) y acceso independiente a inquilinos/proyectos para cada entorno de cliente.

5. Implemente programas de concientización sobre amenazas internas y concientización sobre seguridad.

Establezca una función dedicada de riesgo interno o al menos un grupo de trabajo que abarque RR. HH., Asuntos Legales, Seguridad y TI.

Proporcione capacitación específica para reclutadores, gerentes de contratación y líderes técnicos sobre las tácticas de ITW y los controles de detección.

Educar y capacitar a los gerentes de contratación y a los miembros del personal para que observen y presenten informes sobre comportamientos potencialmente extraños de sus pares que generen dudas sobre su identidad, objetivos y ubicaciones.

Crear canales de elaboración de informes más seguros para comportamientos sospechosos o preocupaciones de los candidatos.

6. Coordínese con las fuerzas del orden y con pares del sector.

Comparta los indicadores de compromiso y los patrones sospechosos de los candidatos con las unidades nacionales de delitos cibernéticos y los grupos ISAC/ISAO.

Desarrollar métodos para que el grupo de “riesgo interno” reciba y ponga en práctica los indicadores (direcciones de correo electrónico, direcciones IP, proveedores de VPN, creación de documentos e indicadores de comportamiento) y esté preparado para “compartir” los hallazgos relevantes.

Participa activamente en foros de intercambio de información para dar seguimiento a la evolución de las tácticas y herramientas de ITW.

7. Realice evaluaciones de riesgos y ejercicios de equipo rojo con regularidad

Modelar las rutas de ataque de empleados internos y proveedores de servicios maliciosos; cuantificar el impacto potencial en el negocio.

Realice ejercicios de equipo rojo que prueben el pipeline de contratación (aplicación y entrevistas simuladas de la RPDC) para evaluar los procesos de verificación de identidad.

Actualice los planes de respuesta ante incidentes para incluir escenarios que involucren amenazas internas maliciosas, proveedores de servicios comprometidos y revocación de acceso acelerada.

Conclusión

El análisis de Okta demuestra que la campaña de trabajadores de TI de la RPDC es una operación a gran escala y sostenida. Si bien originalmente se dirigió a empresas de tecnología de los Estados Unidos, la campaña ahora abarca casi todos los sectores y múltiples geografías.

La escala y duración de la actividad indican un esfuerzo sistemático para obtener recursos financieros, acceso técnico e inteligencia estratégica dentro de las Organizations. Un número relativamente pequeño de identidades alineadas con la RPDC ha generado miles de entrevistas, lo que evidencia tanto la persistencia como la madurez del proceso. A pesar de la amplia conciencia de esta amenaza, los intentos de entrevista, la focalización y la metodología continúan creciendo y evolucionando.

Si bien el desvío de nómina sigue siendo el motivador más visible, el riesgo estratégico se extiende mucho más allá de los salarios. Una colocación exitosa de ITW puede permitir la filtración de datos, la interrupción operativa y el establecimiento silencioso de puntos de apoyo de acceso interno que pueden aprovecharse para el espionaje, la coerción o futuras operaciones cibernéticas.

Las organizaciones que todavía ven esto como un problema exclusivo de las “grandes tecnológicas” corren el riesgo de subestimar su exposición. La evidencia presentada en este informe debería servir como un llamado a la acción para reforzar los controles de reclutamiento y verificación de identidad, elevar el monitoreo de los proveedores de servicios y proveedores externos, y asegurar que los planes de respuesta ante incidentes aborden explícitamente los vectores de entrada internos y de la cadena de suministro.

Con conocimiento temprano, verificación rigurosa y defensa coordinada, las organizaciones pueden reducir sustancialmente la probabilidad de contratar candidatos fraudulentos y limitar cualquier impacto potencial derivado de la infiltración.