Resumen ejecutivo

La Threat Intelligence de Okta ha descubierto una plataforma novedosa, sofisticada y activamente implementada de Phishing-as-a-Service (PhaaS) dirigida a cuentas de Microsoft 365 y Google Workspace, a la que estamos rastreando como VoidProxy u O-TA-083.

Se ha observado actividad de VoidProxy PhaaS desde al menos enero de 2025, y se detectan nuevos dominios e intentos de apropiación de cuentas a diario. La plataforma se está utilizando para atacar a organizaciones en múltiples sectores industriales.

VoidProxy aprovecha las técnicas de Adversario en el Medio (AitM) para interceptar los flujos de autenticación en tiempo real, capturar credenciales y códigos de Autenticación Multifactor (MFA), y robar cookies de sesión, eludiendo así las protecciones de MFA.

Esta capacidad hace que los métodos comunes de MFA, como los códigos SMS y las contraseñas de un solo uso (OTP) de las aplicaciones de autenticación, sean ineficaces. Sin embargo, Okta ofrece una variedad de autenticadores para la resistencia al phishing, incluido Okta FastPass, que evitó todos los intentos de apropiación de cuenta de VoidProxy en los ataques que hemos observado.

El objetivo principal de VoidProxy es el compromiso de cuentas corporativas para facilitar actividades maliciosas posteriores, como el compromiso del correo electrónico empresarial (BEC), el fraude financiero, la exfiltración de datos y el movimiento lateral dentro de las redes de las víctimas.

Dado su modelo PhaaS, VoidProxy reduce la barrera técnica para que una amplia gama de actores de amenazas ejecuten ataques de phishing AitM, lo que amplifica significativamente su impacto potencial. La plataforma representa una amenaza madura, escalable y evasiva que desafía la seguridad del correo electrónico convencional y los controles de autenticación.

La información en este aviso se proporciona para permitir a las organizaciones comprender y mitigar los riesgos que plantea esta amenaza.

VoidProxy - Conclusiones clave

Análisis de amenazas

Anatomía de un ataque: La cadena de exterminio de VoidProxy

La metodología de ataque VoidProxy sigue una cadena de exterminio de múltiples etapas diseñada para evitar sistemáticamente los controles de seguridad y engañar a los usuarios finales. Cada etapa está cuidadosamente orquestada, aprovechando una infraestructura distribuida para lograr su objetivo de apropiación de cuentas.

Etapa 1: Entrega

El vector inicial para un ataque VoidProxy es un correo electrónico de phishing dirigido a usuarios de los principales servicios en la nube como Microsoft 365 y Google Workspace.

Para evitar los controles de seguridad estándar, los operadores utilizan proveedores de servicios de correo electrónico (ESP) legítimos y de gran reputación. Observamos el uso de Constant Contact, Active Campaign (Postmarkapp), NotifyVisitors y otros para enviar sus señuelos maliciosos. Esta es una elección deliberada, ya que es menos probable que las puertas de enlace de correo electrónico marquen como spam o maliciosos los correos electrónicos que se originan en los rangos de IP de confianza de dichos servicios.

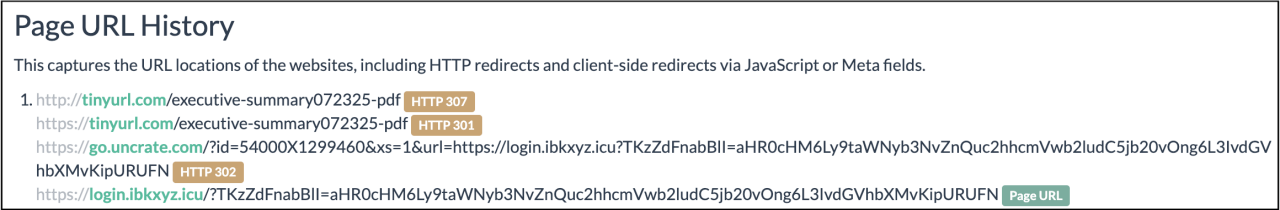

Insertado dentro de estos correos electrónicos hay un enlace que a menudo utiliza servicios legítimos de acortamiento de URL como TinyURL para ocultar la dirección real de la página de phishing. Esto sirve para enmascarar el verdadero destino tanto del usuario como de los escáneres automatizados, aumentando la probabilidad de que el usuario haga clic en el enlace y llegue al destino final.

Redirecciones de TinyURL a páginas de phishing

Redirecciones de TinyURL a páginas de phishing

En una campaña, un actor de amenazas se hizo pasar por la función de recursos humanos de Okta para atraer al destinatario a hacer clic en un enlace malicioso para un recibo de sueldo digital.

Figura 2: Un mensaje de phishing interceptado que abusa de Constant Contact

Figura 2: Un mensaje de phishing interceptado que abusa de Constant Contact

Tras un análisis más profundo de la actividad de VoidProxy, descubrimos un documento fraudulento de DocuSign, alojado en la plataforma Zoom Docs, que también se utilizó para engañar a las víctimas.

Figura 3: El señuelo de DocuSign entregado a través de Zoom Docs, identificado mediante AnyRun

Figura 3: El señuelo de DocuSign entregado a través de Zoom Docs, identificado mediante AnyRun

Figura 4: Un escaneo de AnyRun muestra el redireccionamiento de un enlace de Zoom Doc al dominio de phishing

Figura 4: Un escaneo de AnyRun muestra el redireccionamiento de un enlace de Zoom Doc al dominio de phishing

Paso 2: Evasión y carga de señuelos a través de Cloudflare Workers

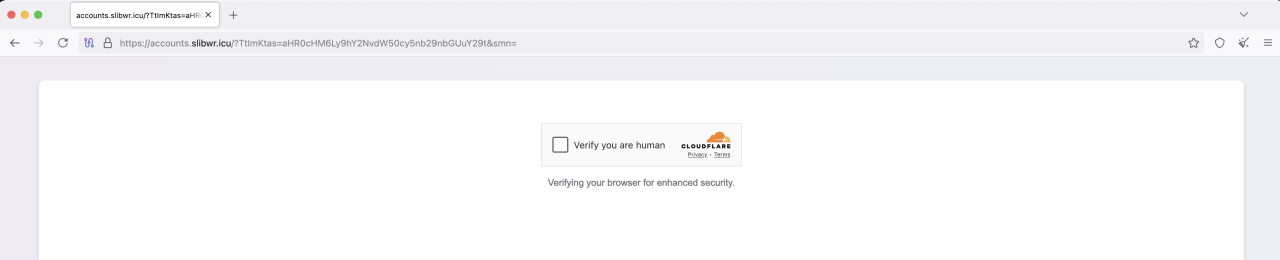

Al hacer clic en el enlace malicioso, un usuario específico no es llevado directamente a un formulario de inicio de sesión. En cambio, el sitio de phishing presenta un desafío CAPTCHA de Cloudflare. Esto está diseñado para filtrar los escáneres de seguridad y bots automatizados, asegurando que solo los usuarios humanos procedan.

Figura 5. Un CAPTCHA de Cloudflare presentado a un usuario objetivo en el dominio de phishing

Figura 5. Un CAPTCHA de Cloudflare presentado a un usuario objetivo en el dominio de phishing

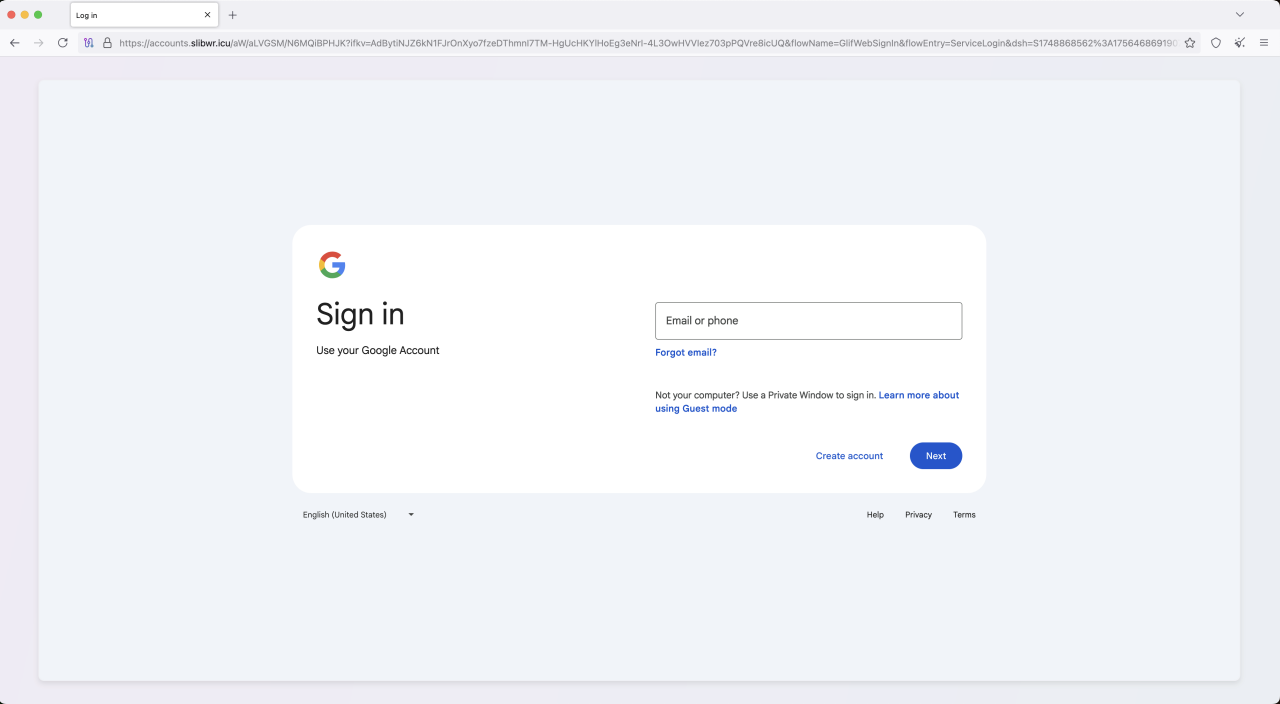

El navegador del usuario se comunica entonces con un Cloudflare Worker (*.workers.dev). Evaluamos que este worker probablemente actúe como un gatekeeper y cargador de señuelos. Sus funciones principales son filtrar el tráfico entrante y cargar la página de phishing apropiada para cualquier objetivo dado. Esta arquitectura separa el filtrado inicial de las operaciones centrales de phishing de la campaña. Una vez que se supera un desafío, al usuario se le presenta la página de phishing final, que es una réplica perfecta de un portal de inicio de sesión legítimo.

Los dominios de phishing utilizan los siguientes patrones:

- Para objetivos de Microsoft 365: inicio de sesión. <phishing_domain>.<tld>

- Para objetivos de Google Workspace: cuentas. <phishing_domain>.<tld>

Figura 6: Una página de phishing de VoidProxy dirigida a cuentas de Google

Figura 6: Una página de phishing de VoidProxy dirigida a cuentas de Google

Figura 7: Una página de phishing de VoidProxy dirigida a cuentas de Microsoft

Figura 7: Una página de phishing de VoidProxy dirigida a cuentas de Microsoft

Si la página de phishing detecta que el visitante es un escáner o una herramienta de seguridad en lugar de un objetivo deseado, devuelve una página en blanco que muestra el texto "¡Bienvenido!".

Figura 8. Una página de phishing muestra un "¡Bienvenido!" página para visitantes no deseados

Figura 8. Una página de phishing muestra un "¡Bienvenido!" página para visitantes no deseados

Etapa 3: Intercepción de credenciales para cuentas protegidas por SSO

Esta etapa revela la naturaleza sofisticada y multicapa de VoidProxy, particularmente su capacidad para comprometer objetivos de alto valor que utilizan proveedores de identidad como Okta.

Después de que la víctima ingresa sus credenciales principales de Microsoft o Google en la página de phishing, los datos se redirigen al servidor proxy AiTM central (alojado en la infraestructura sslip.io/nip.io).

Si el proxy detecta que la cuenta está federada a través de Okta, el usuario se redirige sin problemas a una segunda página de phishing, que imita la página de inicio de sesión de Okta específica de la organización.

Esta página de *phishing* de segunda etapa utiliza un conjunto diferente de patrones de subdominio:

- Okta (a través de un señuelo de Microsoft): newnewdom<random>.<phishing_domain>. <tld>

- Okta (a través de un señuelo de Google): securedauthxx<random>.<phishing_domain>. <tld>

securedauthxxccbgchgfj.xhfwez[.]icu

securedauthxxdcigbjdddj.losozr[.]icu

securedauthxxeafihgjdhb.dcohcv[.]icu

newnewdomnewcgbdhghjhi.prophfrot[.]top

newnewdomnewebjjfjegfd.eeocl[.]com

newnewdomnewdihbddahf.access-point[.]icu

Figura 9. Patrones de subdominio de ejemplo generados para usuarios protegidos por SSO

Etapa 4: Retransmisión AitM y secuestro de sesión

En la etapa final del ataque de phishing, un servidor proxy central alojado en la infraestructura sslip.io o nip.io ejecuta un ataque de Adversario en el Medio (AitM).

El servidor actúa como un proxy inverso para capturar y retransmitir información, incluidos nombres de usuario, contraseñas y respuestas de Autenticación Multifactor (MFA), a servicios legítimos como Microsoft, Google y Okta. Este proceso resulta en la toma de control de la cuenta por parte del actor de amenazas.

Infraestructura de VoidProxy

VoidProxy emplea un enfoque multicapa compuesto por distintas etapas, cada una con sus propias características específicas.

La infraestructura operativa de VoidProxy es una combinación de front-ends desechables de alta rotación y un backend más persistente y resistente alojado en una arquitectura sin servidor.

Patrones de dominio y subdominio

Los operadores de VoidProxy se adhieren a un conjunto consistente de patrones para la implementación de infraestructura:

- Dominios de phishing: Las páginas de destino primarias están alojadas en dominios registrados con una variedad de TLD de bajo costo y baja reputación, como .icu, .sbs, .cfd, .xyz, top y .home. Esta estrategia minimiza los costos operativos y permite a los atacantes tratar los dominios como activos desechables, abandonándolos rápidamente una vez que se identifican y se incluyen en la lista de bloqueo. Los sitios de phishing se colocan detrás de Cloudflare, ocultando eficazmente la dirección IP real del servidor del sitio de phishing y dificultando que los equipos de seguridad rastreen y eliminen el host malicioso.

- Prefijos de subdominio: El análisis de múltiples URL de VoidProxy revela el uso recurrente de prefijos de subdominio específicos, en particular: cuentas, inicio de sesión, portal, securedauthxx y newnewdom. Consideramos probable que estos prefijos sean generados automáticamente por la secuencia de comandos de implementación del kit para dirigirse a patrones utilizados por proveedores de identidad específicos.

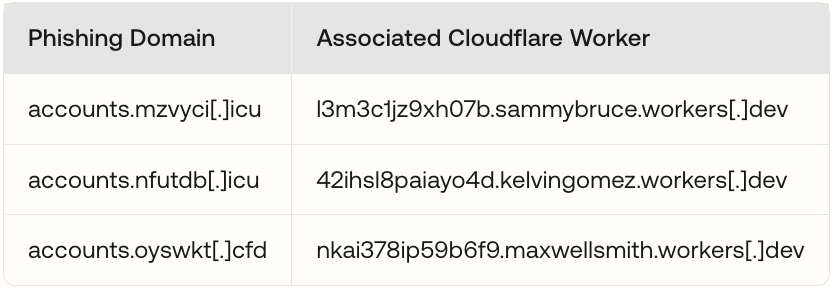

Filtrado de seguridad mediante Cloudflare Workers

Como se describió anteriormente, la plataforma PhaaS utiliza una arquitectura distribuida. Cloudflare Workers (*.workers.dev) actúa como un guardián inicial, sirviendo el contenido de phishing y realizando comprobaciones preliminares, como presentar un desafío CAPTCHA de Cloudflare.

Una visión interesante del modelo operativo de VoidProxy PhaaS proviene de la convención de nombres de sus extremos de Cloudflare Worker. Después de analizar varios casos, surgió un patrón consistente: todos los extremos de Cloudflare Worker se crearon utilizando la misma estructura de nombres. El actor de amenazas ha estado utilizando nombres en inglés que suenan plausibles como aidenveliz, kelvingomez y sammybruce en el subdominio:

<alphanumeric><firstnamelastname><alfanumérico>..workers.dev.

Este patrón sugiere fuertemente un sistema de aprovisionamiento automatizado o semiautomatizado para los clientes de PhaaS (actores de amenazas que alquilan el kit). Crear y administrar manualmente cuentas únicas de Cloudflare para cada actor de amenazas que compró el kit sería ineficiente y difícil de escalar. En cambio, es probable que los operadores de VoidProxy utilicen una cuenta maestra o una clave de API para generar programáticamente esta infraestructura. El componente generado aleatoriamente <firstnamelastname> probablemente sirva como un espacio de nombres único para un cliente específico o una campaña a gran escala. El <alphanumeric> prefijo <alfanumérico> luego actúa como un identificador único para una instancia de página de phishing específica implementada por ese actor de amenazas. Esta arquitectura proporciona una capa de aislamiento entre los compradores del kit y hace que sea más difícil para los investigadores vincular toda la actividad de VoidProxy a una sola entidad controladora.

Figura 10: Ejemplos de abuso de Cloudflare Workers

Figura 10: Ejemplos de abuso de Cloudflare Workers

Infraestructura central de proxy y C2

El núcleo de la operación de VoidProxy, tanto el proxy inverso AiTM como el panel administrativo del atacante, están alojados en servidores a los que se accede a través de servicios dinámicos de comodines de DNS sslip.io y nip.io. Estos servicios están diseñados para resolver nombres de host con direcciones IP insertadas directamente a esas IP, un Artículo destacado destinado al desarrollo que ahora se ha utilizado como arma con fines maliciosos.

Esta infraestructura sirve como:

- Motor proxy AitM: Este es el servidor que realiza el ataque real de adversary-in-the-middle, retransmitiendo el tráfico entre la víctima y el servicio legítimo para robar las cookies de sesión.

- Panel de administración del atacante: Estas URL también alojan el panel web que los clientes de PhaaS utilizan para configurar campañas, supervisar a las víctimas en tiempo real y acceder a los datos robados.

El uso del prefijo "voidproxy" es un marcador de autoidentificación para esta infraestructura de C2. Esta arquitectura, que separa la carga inicial del señuelo en los dominios URL de phishing de la lógica central (*.sslip.io), demuestra un enfoque sofisticado de múltiples capas diseñado para la eficiencia operativa y la resiliencia.

Infraestructura utilizada en la actividad de apropiación de cuentas

Okta Threat Intelligence observó varios intentos de apropiación de cuentas tras campañas de phishing VoidProxy exitosas.

Los intentos de apropiación de cuentas tuvieron éxito contra los usuarios que confiaban en métodos MFA que no son resistentes al phishing (como OTP y solicitudes push). Las capacidades AitM de VoidProxy permiten a los atacantes interceptar y retransmitir estos códigos de un solo uso y notificaciones push en tiempo real, eludiendo eficazmente el desafío de MFA.

Por el contrario, Okta FastPass previno con éxito todos los intentos de apropiación de cuenta. FastPass vincula la autenticación al dominio y dispositivo legítimos, lo que imposibilita que los proxies AitM intercepten y reproduzcan información de sesión válida.

Esto demuestra la importancia crítica de implementar MFA resistente al phishing para mitigar eficazmente las amenazas de plataformas sofisticadas de PhaaS como VoidProxy.

Tras un compromiso exitoso de las credenciales de usuario, se observó que el o los actores de amenazas intentaban autenticarse desde IP que estaban alojadas predominantemente en los siguientes ASN:

- AS36352 - HostPapa

- AS149440 - Evoxt Enterprise

- AS210558 - 1337 Services GmbH

- AS401120 - cheapy.host LLC

- AS23470 - ReliableSite.Net LLC

Figura 11: Panel de control de proveedores de hosting detrás de la infraestructura de VoidProxy

Figura 11: Panel de control de proveedores de hosting detrás de la infraestructura de VoidProxy

El panel de administrador de VoidProxy

El análisis del kit de phishing revela un panel administrativo con todas las funciones que permite a los clientes de PhaaS administrar y supervisar sus campañas. Este panel proporciona una interfaz integral para orquestar ataques y recopilar datos robados.

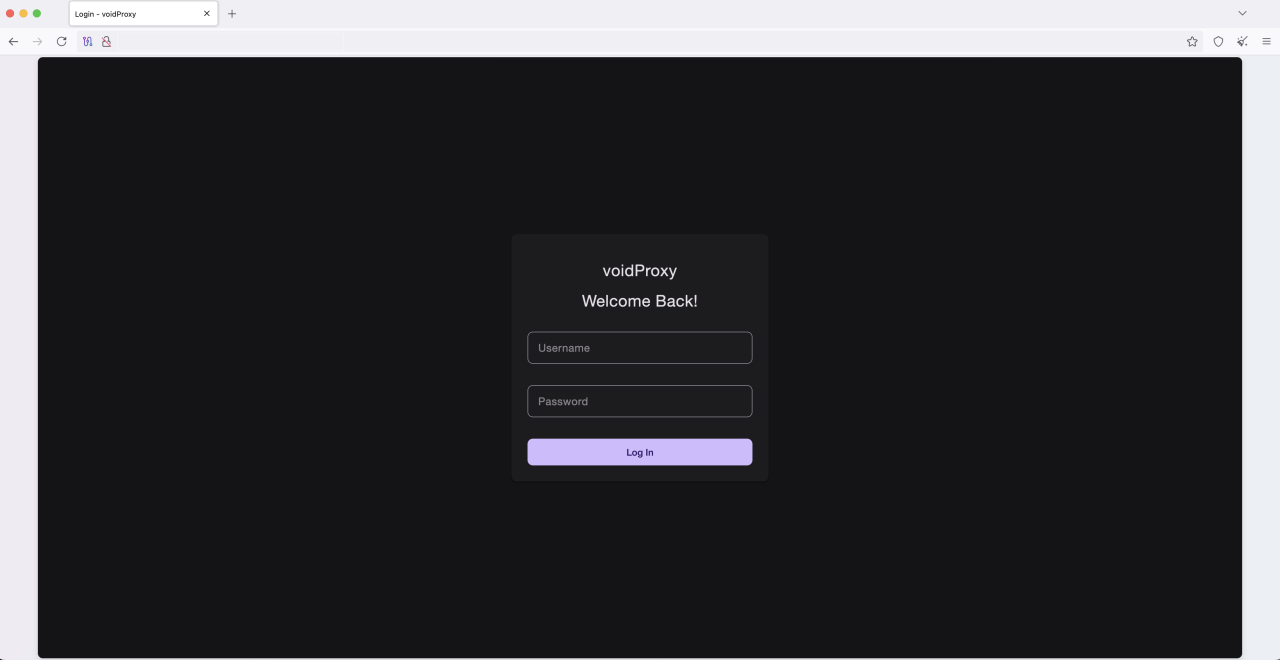

Figura 12: Página de inicio de sesión de administrador de VoidProxy

Figura 12: Página de inicio de sesión de administrador de VoidProxy

Al realizar un análisis más profundo en la página web del panel de administración, observamos las

diferentes capacidades y servicios que ofrece PhaaS.

Página del panel (/dashboard)

Figura 13: Panel de control de administrador de VoidProxy

Figura 13: Panel de control de administrador de VoidProxy

Esta página sirve como el hub para el operador, proporcionando una visión general de alto nivel del rendimiento de la campaña y la actividad reciente. Las métricas clave que se muestran incluyen:

- Resumen de la campaña

- Clics totales y envíos totales

- Credenciales robadas

- Actividad reciente y transmisión en vivo

- Ubicaciones de las víctimas

Página de campañas (/panel/campaigns)

Figura 14: página de campañas del panel del administrador de VoidProxy

Figura 14: página de campañas del panel del administrador de VoidProxy

Esta sección del panel de administración está dedicada a la creación y gestión de campañas de phishing. Cuenta con una tabla de datos con funcionalidad para controlar cada campaña.

- Administración: los operadores pueden crear una "Nueva Campaña" o administrar las existentes.

- Detalles: las columnas muestran "Nombre de Campaña", "Servicio Objetivo" (p. ej., Microsoft 365, Google), "Estado" (Activo, Pausado) y "Fecha de Creación".

- Métricas: se muestran estadísticas clave como "Total de clics" y "Total de envíos" para cada campaña.

- Acciones: los operadores pueden "Start" (Iniciar), "Stop" (Detener), "Pause" (Pausar) o "Delete" (Eliminar) campañas.

Página de campaña individual (/panel/campaigns/[campaign_id])

Esta página ofrece una vista detallada y granular de una sola campaña, lo que permite al operador inspeccionar los datos y registros capturados.

- Registro de la víctima: proporciona registros detallados de las interacciones de la víctima.

- Datos capturados: muestra todos los datos robados, incluyendo "Credenciales Robadas", "Cookies de Sesión", "Direcciones IP" y "Agentes de Usuario".

- Acciones: incluye una opción para "Descargar registro" para el análisis sin conexión.

Página de configuración (/panel/settings)

Figura 15: Página de configuración de campañas del panel de administrador de VoidProxy

Figura 15: Página de configuración de campañas del panel de administrador de VoidProxy

Esta página permite al operador configurar la plataforma e integrarla con otros servicios para la exfiltración de datos y las notificaciones.

- Gestión de cuenta: incluye opciones para "cambio de contraseña" y administrar "claves de API".

- Integraciones: los operadores pueden configurar un "Telegram Bot Token" o una "Webhook URL" genérica para recibir notificaciones en tiempo real y exfiltrar datos robados automáticamente.

Vinculación de VoidProxy a identidades clandestinas

Después de analizar la campaña, Okta Threat Intelligence investigó el ecosistema clandestino en busca de actividad que pudiera vincular esta nueva plataforma PhaaS a un actor de amenazas específico.

La investigación descubrió un mensaje de Telegram de agosto de 2024 publicado en el canal "BIGFATCHAT™" - un canal conocido por albergar a estafadores donde un usuario bajo el apodo de VOID ofrecía un servicio para "evadir todo 2FA".

Figura 16: Este canal de Telegram estaba inactivo en el momento de la publicación.

Figura 16: Este canal de Telegram estaba inactivo en el momento de la publicación.

El servicio, con un precio de $250 en ese momento, promete omitir los inicios de sesión 2FA de AOL, Yahoo, iCloud, Live, Google y Office 365 (ADFS, GODADDY, OΚΤΑ). Adjunto al mensaje había una captura de pantalla que mostraba un servicio llamado "voidproxy" que se ejecutaba en lo que parecía ser un servidor de AWS. La captura de pantalla reveló que varios componentes del servicio estaban activos, incluido un "MITMSERVER" (servidor Man-in-the-Middle), que ya estaba configurado para omitir los flujos de autenticación para plataformas como Google y Office 365.

En particular, la infraestructura parecía diseñada para interceptar las *cookies* de sesión, que se estaban filtrando a través de *bots* de Telegram mencionados en la interfaz. La presencia de un servidor AitM, junto con estos indicadores, sugiere fuertemente que esta configuración era un entorno Phaas completamente operativo preparado para la recopilación de credenciales y el secuestro de sesiones de usuario.

Figura 17: Captura de pantalla de VoidProxy adjunta a un anuncio de la web oscura

Figura 17: Captura de pantalla de VoidProxy adjunta a un anuncio de la web oscura

El usuario detrás del servicio ha estado activo en el mundo del cibercrimen desde al menos 2022, participando inicialmente en múltiples canales de Telegram en inglés, muchos de los cuales están asociados con actividades de estafa.

Operando bajo los alias VOID y GODLESS666, el individuo demostró un interés temprano en los esquemas BEC y buscó socios para llevar a cabo lo que ellos llamaron "SMS phishing" (aka smishing).

En 2023, VOID comenzó a mostrar interés en los proveedores de servicios de identidad, buscando específicamente credenciales para Okta y Duo Security. El equipo de Okta Threat Intelligence encontró apodos adicionales utilizados por VOID, que incluye "godlessvoid666", un usuario activo en el conocido foro de habla inglesa "Breached".

Figura 18: Perfil de usuario VOID

Figura 18: Perfil de usuario VOID

Al momento de redactar este informe, no se ha establecido un vínculo definitivo que confirme que este usuario esté directamente afiliado con VoidProxy Phaas, como se discute en este informe de asesoramiento sobre amenazas. Sin embargo, con base en los indicadores contextuales y el modus operandi descritos anteriormente, tal afiliación puede evaluarse con un nivel de confianza moderado.

Respuesta ante Amenazas

Lo que estamos haciendo:

Estamos participando activamente en las siguientes actividades para mitigar esta amenaza:

- Supervisión continua de dominios de phishing recién registrados e infraestructura asociada con esta campaña.

- Presentar de forma proactiva informes de abuso a los registradores y proveedores de alojamiento pertinentes para iniciar solicitudes de eliminación de los sitios maliciosos identificados.

- Alimentar un flujo continuo de indicadores de amenazas relevantes en Okta Identity Threat Protection con Okta AI.

- Brindar orientación y asistencia a las organizaciones para mejorar la seguridad de sus entornos de Okta e investigar cualquier actividad sospechosa relacionada con cuentas potencialmente comprometidas.

Controles de Protección

Recomendaciones para los clientes

- Inscriba a los usuarios en autenticadores fuertes como Okta FastPass, FIDO2 WebAuthn y tarjetas inteligentes y haga cumplir la resistencia al phishing en la política. Si se hace alguna excepción para las notificaciones push de Okta Verify, recomendamos hacer cumplir los desafíos numéricos para todos los intentos de inicio de sesión o para los intentos de inicio de sesión de alto riesgo.

- Las políticas de autenticación de Okta también se pueden utilizar para restringir el acceso a las cuentas de usuario en función de una variedad de requisitos previos configurables por el cliente. Recomendamos que los administradores restrinjan el acceso a aplicaciones confidenciales a dispositivos que son administrados por herramientas de administración de extremos y protegidos por herramientas de seguridad de extremos. Para el acceso a aplicaciones menos confidenciales, exija dispositivos registrados (que utilicen Okta FastPass) que exhiban indicadores de higiene básica.

- Denegar o requerir mayor seguridad para las solicitudes de redes poco utilizadas. Con Okta Network Zones, el acceso puede ser controlado por ubicación, ASN (Número de Sistema Autónomo), IP y Tipo de IP (que puede identificar proxies de anonimización conocidos).

- Las evaluaciones de Okta Behavior y Risk se pueden utilizar para identificar solicitudes de acceso a aplicaciones que se desvían de los patrones de actividad del usuario establecidos previamente. Las políticas se pueden configurar para actualizar a nivel superior o denegar las solicitudes utilizando este contexto.

- Capacite a los usuarios para que identifiquen indicadores de correos electrónicos sospechosos, sitios de phishing y técnicas comunes de ingeniería social utilizadas por los atacantes. Facilite a los usuarios la notificación de posibles problemas mediante la configuración de Notificaciones para el usuario final y elaboración de informes de Actividad Sospechosa.

- Documente, divulgue y respete un proceso estandarizado para validar la identidad de los usuarios remotos que se ponen en contacto con el personal de soporte de TI, y viceversa.

- Adopte un enfoque de "Privilegios Cero Permanentes" para el acceso administrativo. Asigne a los administradores Roles de administrador personalizados con los permisos mínimos requeridos para las tareas diarias, y requiera autorización dual para el acceso JIT (justo a tiempo) a roles con más privilegios.

- Aplique IP Session Binding a todas las aplicaciones administrativas para evitar la reproducción de sesiones administrativas robadas.

- Habilite las Acciones Protegidas para forzar la reautenticación cada vez que un usuario administrativo intente realizar acciones confidenciales.

Observación y respuesta a la infraestructura de phishing:

- Revise los registros de la aplicación (registros de Okta, proxies web, sistemas de correo electrónico, servidores DNS, firewalls) para detectar cualquier evidencia de comunicación con dichos dominios sospechosos.

- Supervise los dominios regularmente para ver si el contenido cambia.

- Si el contenido alojado en el dominio viola los derechos de autor o las marcas legales, considere proporcionar evidencia y emitir una solicitud de eliminación con el registrador de dominio y/o el proveedor de alojamiento web.

Apéndice A: Indicadores de compromiso

Esta es una investigación en curso, y se pueden identificar IOCs adicionales a medida que evoluciona la campaña. Se aconseja a las organizaciones que permanezcan atentas e implementen las estrategias de mitigación recomendadas. A continuación, se muestran los IOC observados.

| Tipo | Indicador | Comentario | Visto en |

|---|---|---|---|

| dominio | inicio de sesión.<phishing.page>.<tld> | Dominio de phishing dirigido a Microsoft | 08.2024 - 08.2025 |

| dominio | accounts.<phishing_domain>.<tld> | Dominio de phishing dirigido a | 08.2024 - 08.2025 |

| dominio | newnewdom<random>. <phishing_domain.tld> | Dominio de phishing desde la redirección a Okta a través de Microsoft | 01.2025 - 08.2025 |

| dominio | securedauthxx<random>. <phishing_domain>.tld | Dominio de phishing desde la redirección a Okta mediante Google | 01.2025 - 08.2025 |

| dominio | <alphanumeric> <firstnamelastname><alfanumérico>..workers.dev. | Infraestructura de Cloudflare Workers | 01.2025 - 08.2025 |

| Número AS | AS36352 - HostPapa | Infraestructura utilizada por el Proxy | 01.2025 - 08.2025 |

| Número AS | AS149440 - Evoxt Enterprise | Infraestructura utilizada por el Proxy | 01.2025 - 08.2025 |

| Número AS | AS210558 - 1337 Services GmbH | Infraestructura utilizada por el Proxy | 01.2025 - 08.2025 |

| Número AS | AS401120- cheapy.host LLC | Infraestructura utilizada por el Proxy | 01.2025 - 08.2025 |

| Número AS | AS23470 - ReliableSite.Net LLC | Infraestructura utilizada por el Proxy | 01.2025 - 08.2025 |

Indicadores adicionales también están disponibles en un aviso sin editar que los clientes de Okta pueden descargar en security.okta.com.

Una nota sobre el lenguaje de estimación

Los equipos de Okta Threat Intelligence utilizan los siguientes términos para expresar la probabilidad, tal como se describe en la Directiva 203 de la Comunidad de Inteligencia de la Oficina del Director de Inteligencia Nacional de EE.UU. - Estándares Analíticos.

| Probabilidad | Casi ninguna posibilidad | Muy improbable | Poco probable | Aproximadamente posibilidades parejas | Probable | Muy probable | Casi cierto(mente) |

|---|---|---|---|---|---|---|---|

| Probabilidad | Remoto | Altamente improbable | Improbable | Aproximadamente posibilidades parejas | Probable | Altamente probable | Casi Seguro |

| Porcentaje | 1-5% | 5-20 % | 20-45% | 45-55% | 55-80 % | 80-95 % | 95-99% |