De nombreuses organisations fédérales mettent en œuvre des stratégies d'informatique en nuage pour un accès permanent à l'information en tirant parti de la technologie du logiciel en tant que service (SaaS) pour leurs cas d'utilisation de mission d'entreprise. Pour le ministère de la Défense des États-Unis (DoD), l'activation de l'innovation en nuage doit prendre en charge les données vers et depuis divers environnements. Les capacités de mission du DoD sont de plus en plus influencées et dépendantes des logiciels, à tel point qu'elles s'efforcent activement d'étendre les points d'accès au nuage à la périphérie tactique: environnements avec une bande passante limitée, une connectivité sporadique ou aucune connexion à Internet.

Parmi les exemples de périphérie tactique que nous avons observés chez Okta, on peut citer les opérations militaires dans les zones reculées ou isolées, les efforts humanitaires menés par les États-Unis où des vents de la force d'un ouragan renversent les lignes électriques, et les organisations d'infrastructures essentielles qui se préparent à une interruption totale de l'accès à Internet. Dans un scénario de périphérie tactique, l'expérience utilisateur (UX) et les services peuvent être limités en raison de ces conditions environnementales, mais chez Okta, nous pensons que les décisions relatives à la gestion des identités, des informations d'identification et des accès (ICAM) doivent continuer à fonctionner de manière sécurisée et sans friction.

ICAM au-del des r alisations de l'entreprise

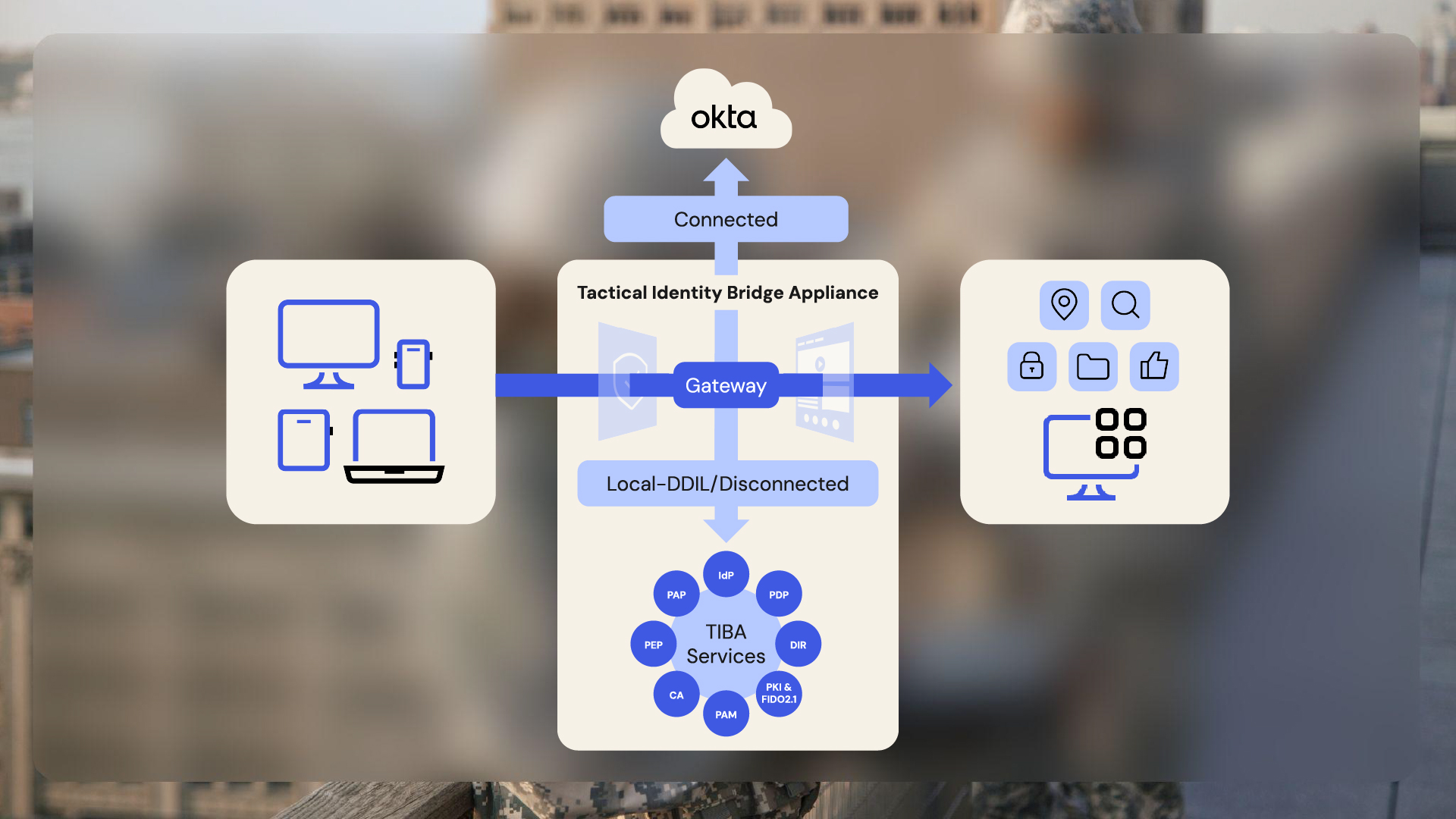

Okta s’est associé à SelecTech pour déployer l’appliance Tactical Identity Bridge Appliance (TIBA) afin de prendre en charge les exigences ICAM tout en étant déconnecté et, une fois les communications rétablies, de réintégrer de manière transparente les utilisateurs et leurs données dans l’entreprise. Le TIBA est conçu pour un déploiement sécurisé en périphérie tactique. Il respecte les exigences strictes de sécurité du gouvernement fédéral et du ministère de la Défense sans réduire l’accès aux capacités SaaS leaders du secteur basées sur le cloud.

Fonctionnement

TIBA est un ensemble dynamique de microservices déployables sur le matériel appartenant au client. Les administrateurs peuvent activer ou désactiver les microservices pour atteindre les objectifs d'utilisation des ressources basses avec un faible encombrement d'infrastructure (par exemple, un sac à dos d'équipement dans une opération militaire). Les administrateurs peuvent également faire évoluer les microservices de manière mutualisée en cas de demande de ressources plus élevée et de plus grande disponibilité de l'infrastructure. TIBA offre les avantages suivants aux environnements tactiques périphériques :

- Surveillance et routage du réseau tenant compte de l’identité : lorsqu’il est connecté à Internet, le TIBA reconnaît les modifications du réseau et renvoie l’ensemble de l’authentification et de l’autorisation à Okta en tant que principal fournisseur d’identité (IdP) via le Okta Tactical Edge Connector. Cette solution permet également à Okta de se fédérer à une solution ICAM d’entreprise plus vaste pour l’authentification, si nécessaire. De plus, le TIBA peut tirer parti des fonctionnalités des produits Okta, des intégrations du centre des opérations de sécurité (SOC)/du centre des opérations réseau (NOC) et des solutions d’IA/ML. Lorsqu’il est déconnecté d’Internet, la passerelle TIBA gère toutes les applications tactiques périphériques, les identités et les entités non personnelles vers son service d’identité local avec une expérience utilisateur transparente, sans avoir à reconfigurer les parties utilisatrices.

- Synchronisation de l'identité et des attributs : Lorsqu'il est connecté à Internet, le TIBA synchronise son service d'annuaire local avec le Universal Directory (UD) d'Okta en temps réel. Étant donné qu'Okta peut trouver des identités et des attributs de n'importe où (c'est-à-dire les systèmes de RH, les bases de données, les API REST et d'autres IdP), le TIBA peut recevoir des mises à jour en temps réel de l'identité et des attributs de l'entreprise, des environnements de partenaires de mission ou de diverses bases de données gérées par le gouvernement. Le tactical edge n'est plus un îlot avec des informations utilisateur obsolètes ou manuelles.

- Rigueur opérationnelle dans les environnements déconnectés : En cas de déconnexion, la TIBA peut :

- Maintenir un service d'annuaire local des identités, des rôles et des attributs

- Authentifier et autoriser les utilisateurs dans les applications locales

- Utilisez l'authentification multifacteur (MFA) résistante au phishing, notamment les cartes Common Access Cards (CAC) et les cartes Personal Identity Verification (PIV).

- Recueillir des données biométriques lors de la vérification d'identité en personne

- Provisionner de nouveaux utilisateurs et ajouter ou modifier des politiques de gestion des accès

- Générez des identifiants cryptographiques, notamment FIDO ou PIV, en périphérie tactique

- Mises à jour faisant autorité du « système d’enregistrement » une fois reconnecté : Une fois reconnecté à Internet, le TIBA se synchronise avec Okta et reçoit en temps réel d’importantes mises à jour d’identité d’entreprise faisant autorité. Souvent, les environnements tactiques sont pleins d’informations obsolètes sur le personnel (par exemple, les rôles, les grades, les échelons de rémunération, les dossiers de formation, etc.). Grâce à la synchronisation automatique de la reconnexion entre Okta et le TIBA, la périphérie tactique reste aussi à jour que possible, synchronisée avec le système d’enregistrement d’une entreprise.

Avantages d'Okta et de TIBA

La collaboration solide d'Okta avec le TIBA soutient une infrastructure ICAM moderne et résiliente dans tous les domaines et priorités afin de rester disponible pour le personnel fédéral. Examinons quelques scénarios auxquels la solution répond.

Délai d'exécution de la mission

Dans le DoD, un excellent exemple d'amélioration du temps d'exécution des missions concerne les opérations militaires déployées vers l'avant, comme les Cyber Protection Teams qui utilisent un environnement tactique de pointe souvent appelé « kit de déploiement rapide ». Actuellement, lorsqu'un kit revient de sa mission, il est manuellement nettoyé et reconfiguré pour la mission suivante.

Imaginez un monde où toutes les identités, attributs et politiques d'accès aux applications appropriées pour la prochaine mission ont été préconfigurés et pré-déployés dans l'Universal Directory (UD) d'Okta. Lorsque le kit revient à la maison, ses journaux d'audit d'identité peuvent être stockés, effacés, rebranchés sur le réseau et automatiquement provisionnés dans le TIBA du kit pour la prochaine mission.

Planification des catastrophes et environnements de partenaires de mission

Dans d'autres domaines du gouvernement fédéral, où les agences envoient des équipes sur le terrain sur des sites sinistrés avec une connectivité Internet limitée ou inexistante, les organisations peuvent tirer parti de leur instance Okta pour préconfigurer une TIBA tout en s'appuyant sur des opérations d'identité autonomes sur le terrain.

Ces organisations peuvent également utiliser le TIBA pour la fédération avec les agences partenaires de mission qui ont besoin d'accéder à leurs applications locales de planification et d'aide en cas de catastrophe, leur permettant d'utiliser leurs informations d'identification pour se connecter aux applications de services d'urgence. Les organisations commerciales comme les secteurs des services financiers et des soins de santé pourraient bénéficier de cette intégration en utilisant le TIBA comme mécanisme de basculement en cas de catastrophes extrêmes où la connectivité Internet est coupée.

Informations d'identification résistantes au phishing à la périphérie

Les informations d'identification résistantes au phishing sont essentielles pour les opérations gouvernementales hautement sécurisées. Malheureusement, et communément en périphérie tactique, les informations d'identification largement émises telles que CAC/PIV ne sont pas autorisées. Cela signifie généralement que les administrateurs en périphérie qui tentent d'accomplir leurs missions finissent par enfreindre les meilleures pratiques de sécurité dans des environnements où ils devraient préserver l'efficacité opérationnelle.

Dans d’autres situations, des partenaires de mission étrangers arrivent sur place en périphérie tactique et ne peuvent pas accéder aux authentificateurs résistants à l’hameçonnage du gouvernement américain. Ils reçoivent souvent un nom d’utilisateur et un mot de passe moins sécurisés.

Le service de gestion des identifiants natif de TIBA répond à ces problèmes. Les administrateurs peuvent vérifier l’identité d’une personne, lui fournir des identifiants cryptographiques forts (par exemple, appliquer un certificat à une Yubikey ou imprimer une carte PIV sur place) et créer des politiques d’accès précises pour eux.

Opérations interdomaines Cloud Forward

Pour certaines agences gouvernementales américaines, certains environnements tactiques, comme les réseaux isolés ou classifiés, ne toucheront jamais Internet. Dans ces circonstances extrêmes, une stratégie Okta plus TIBA offre aux environnements non classifiés d'entreprise tous les avantages de la technologie SaaS native du cloud. Ce sont les types d'environnements où vivent les attaquants d'État-nation et les cybercriminels et où ils ont des vecteurs de menace qu'ils peuvent essayer d'exploiter. C'est pourquoi les intégrations prédéfinies d'Okta avec les technologies de réseau, de point de terminaison, de données, SIEM et SOAR sont cruciales. Cependant, l'exploitation du TIBA sur des réseaux isolés ou classifiés offre une expérience robuste de gestion des identités et des accès en mode hors ligne complet, ce qui rend les intégrations SOC/NOC prédéfinies moins pertinentes. De plus, la possibilité de s'approvisionner et de transférer des identités et des attributs à partir d'un fichier plat dans Okta et le TIBA en fait une approche holistique de l'ICAM à travers les structures de réseau dans des environnements gouvernementaux fédéraux complexes.

Pour en savoir plus sur les capacités, les cas d'utilisation et les modes de fonctionnement de TIBA, visitez okta.com/resources/datasheet-how-okta-supports-missions-at-the-tactical-edge/, et lorsque vous êtes prêt à passer à l'étape suivante, planifiez une démonstration de TIBA avec nous à federal@okta.com.