L'année dernière, Okta a déployé avec succès Okta Device Access dans le cadre d'un déploiement progressif, apportant le meilleur de l'expérience d'authentification simple et sécurisée d'Okta au point de contact de connexion des appareils. Quelle meilleure façon de défendre la valeur de notre solution qu'en tirant parti de notre technologie en interne chez Okta ?

Okta Device Access offre de nombreuses fonctionnalités essentielles de sécurité d'identité pour une connexion sécurisée aux appareils et au-delà. Pour beaucoup de personnes, la première connexion de chaque journée de travail se fait sur l'appareil, ce point de contact doit donc être sécurisé. Cependant, la mise en œuvre de mesures de sécurité supplémentaires peut créer de l'anxiété pour les utilisateurs finaux et les administrateurs. Ce fut le cas pour nous. Cependant, une planification minutieuse nous a préparés à résoudre les problèmes au fur et à mesure qu'ils survenaient.

La plupart des employés de Okta utilisant des ordinateurs macOS, nous avons commencé notre parcours d'adoption de Okta terminal Access en déployant Desktop authentification multifacteur. À la fin de la période de déploiement prévue, 100% des employés concernés étaient en règle. Alors que votre organisation envisage et se lance dans le déploiement de Okta terminal Access, tenez compte des connaissances que nous avons glanées pour créer une expérience plus harmonieuse.

Okta’s rollout plan for Desktop MFA

Le déploiement réussi de Desktop authentification multifacteur pour macOS est le résultat d'une stratégie de communication d'entreprise à plusieurs volets qui comprenait des courriels et des bulletins d'information de notre équipe technologique interne aux membres du personnel concernés. Nous avons également créé des instructions étape par étape pour permettre à l'utilisateur final de s'inscrire avec succès à Desktop authentification multifacteur et nous avons partagé la documentation détaillée FAQ pour que l'utilisateur puisse s'y référer. Cet effort initial a permis d'établir une base solide avant le début du déploiement du produit.

D'un point de vue général, nous avons structuré le déploiement comme suit :

- Nous avons d'abord identifié un groupe initial de moins de 100 utilisateurs pour les tests d'acceptation utilisateur (UAT) afin de recueillir leurs commentaires sur l'authentification multifacteur (MFA) pour ordinateur.

- Ensuite, nous avons initié un déploiement plus large du produit en identifiant les employés Okta impactés et en les répartissant en quatre groupes de déploiement distincts en fonction de leurs fonctions.

- L'équipe technologique Okta a annoncé son intention de déployer Desktop MFA en interne et a continué à faire passer le mot et à partager du contenu pour les utilisateurs finaux tout au long du calendrier de déploiement.

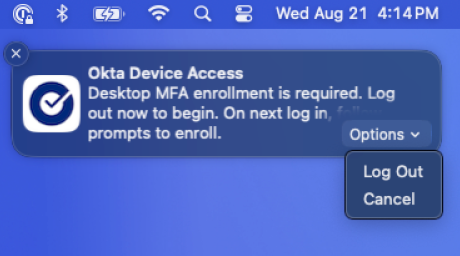

- Nous avons échelonné le déploiement sur quatre semaines, au cours desquelles chaque groupe de déploiement a reçu par la suite des invites et des rappels d'inscription personnalisés par Okta et gérés par la gestion des appareils mobiles (MDM) sur ses ordinateurs au début de la semaine désignée.

- Nous avons également accordé une période de grâce pour permettre aux utilisateurs finaux de terminer leur inscription avant d'appliquer pleinement l'inscription et les employés risquaient d'être bloqués de leurs ordinateurs.

- L'équipe technologique d'Okta s'est rendue disponible pour répondre aux questions et dépanner les problèmes sur un canal Slack dédié.

- Pour suivre l'inscription des utilisateurs, l'équipe technologique Okta a écrit des attributs d'extension MDM pour indiquer si un utilisateur s'était inscrit à Desktop MFA, combien d'utilisateurs étaient inscrits et si le déploiement de Desktop MFA était sain sur l'appareil. Ces rapports ont aidé l'équipe à trouver les cas limites qui nécessitaient une attention particulière et à informer la direction de l'avancement et de la conformité du déploiement.

Comment dit-on déjà : « Les plans les mieux conçus… » ?

Aucun parcours de déploiement ne se fait sans quelques accrocs ; nous n'avons pas fait exception. Bien que nous ayons fait de notre mieux pour deviner les défis que rencontreraient les utilisateurs finaux, nous en avons manqué quelques-uns. Voici quelques exemples :

- Dans plusieurs cas, les employés ont d'abord dû traiter les mises à jour de leurs configurations de gestion des appareils mobiles (MDM) avant de pouvoir s'inscrire avec succès à Desktop MFA (authentification multifacteur pour ordinateur).

- Pendant le déploiement, Apple a sorti le nouvel iPhone 16, de sorte qu'un groupe d'utilisateurs avec de nouveaux appareils a soudainement eu besoin que leurs inscriptions soient transférées.

- Dans d’autres cas, les employés devaient rajouter leurs comptes Okta à l’application mobile Okta Verify (c’est-à-dire iOS et Android) pour en faire leur authentificateur principal.

- Étonnamment, la question la plus fréquente était de savoir comment les utilisateurs pouvaient s’assurer qu’ils s’étaient inscrits avec succès à Desktop MFA, ce à quoi nous avons rapidement répondu par le biais des canaux de communication établis.

La plupart des questions des utilisateurs portaient sur l'expérience de l'utilisateur, par exemple ce à quoi ils devaient s'attendre lors de la connexion, la fréquence à laquelle on leur demanderait un deuxième facteur, etc. Au fur et à mesure que le déploiement progressait et que les utilisateurs posaient des questions, nous avons affiné notre documentation support pour l'utilisateur final et nous avons fait des annonces si nécessaire pour anticiper tout problème susceptible d'avoir un impact sur un groupe d'utilisateurs. Au-delà de l'amélioration de notre posture de sécurité, cette expérience s'est avérée une excellente occasion de recueillir des commentaires utiles sur la conception générale du produit et l'expérience utilisateur, ce qui a permis d'informer le terminal Access Okta roadmap.

Quelles sont les prochaines étapes pour Okta Device Access chez Okta ?

La valeur de Okta terminal Access va au-delà de Desktop authentification multifacteur pour macOS, et nous prévoyons de déployer des fonctionnalités supplémentaires, y compris Desktop authentification multifacteur pour Windows, afin de compléter la couverture pour le reste de la main-d'œuvre de Okta. Nous cherchons également à activer le nouveau flux de récupération Okta terminal Access recovery fluxqui permettra de résoudre les problèmes de verrouillage accidentel et de réduire la charge de travail de l'équipe Okta support .

Nous avons également une feuille de route solide pour faire évoluer Okta Device Access en tant que solution et simplifier l'expérience de déploiement. Cette feuille de route comprend une plus grande visibilité pour les administrateurs afin de superviser l'inscription des utilisateurs finaux avec des profils d'appareils plus détaillés dans Universal Directory.

Si vous êtes actuellement en train de déployer Okta Device Access, veuillez rejoindre le Groupe de discussion Okta Device Access pour poser des questions ou vous inscrire à une réunion avec un spécialiste Okta pour une attention plus personnalisée. La documentation du produit fournit toutes les instructions pour déployer Okta Device Access.

Si vous envisagez l'accès au terminal Okta et souhaitez en savoir plus sur la façon dont votre organisation peut en bénéficier, veuillez consulter la page suivante la page Okta terminal Access.