Si vous êtes un professionnel de l'informatique ou de la sécurité, vous n'êtes pas étranger au flux constant de demandes, de nouveaux utilisateurs et de systèmes à gérer.

Ce défi s'est accentué dans l'économie numérique actuelle, en raison de la forte dépendance des entreprises à la collaboration avec des partenaires externes. Qu'il s'agisse de revendeurs, de distributeurs ou de fournisseurs tiers, ces relations sont essentielles à la croissance et au succès de l'entreprise. Cependant, à mesure que ces partenariats se développent en quantité et en ampleur, les risques augmentent également.

Les cybercriminels ciblent les identités de tiers, ce qui entraîne des violations qui, en moyenne, prennent plus de temps à identifier et à contenir et peuvent coûter des millions aux organisations. Au fur et à mesure que les organisations se développent, la gestion des identités et des accès des partenaires devient complexe et gourmande en ressources, créant souvent des inefficacités et des lacunes en matière de sécurité. Gartner a tiré la sonnette d'alarme en affirmant que « seulement 39 % des entreprises affirment que les données qu'elles échangent avec des partenaires stratégiques ou des tiers sont correctement protégées par leur stratégie de cybersécurité ».

Les enjeux sont trop importants pour que les entreprises continuent à s'appuyer sur des processus obsolètes et manuels qui ne sont pas conçus pour répondre aux besoins spécifiques de l'accès des partenaires commerciaux.

Le défi croissant de la gestion de l'accès des partenaires

Mais pourquoi est-ce plus difficile qu'il n'y paraît ? À mesure que votre entreprise se développe et que vous collaborez avec plus de partenaires, le nombre d'utilisateurs qui ont besoin d'accéder à vos systèmes et à vos données augmente également. La gestion de ce niveau d'accès tout en assurant la sécurité des données sensibles des utilisateurs devient de plus en plus complexe, en particulier lorsqu'il s'agit d'organisations tierces dotées de leur propre infrastructure d'identité et de leurs propres contrôles d'accès.

Par exemple, vous êtes dans le secteur de la fabrication et vous vous appuyez sur un réseau de distributeurs agréés pour vendre vos produits. Vous pouvez également dépendre du secteur de la Base Industrielle de la Défense (DIB) pour la livraison de navires ou de systèmes sans pilote. Dans tous les cas, ces distributeurs ont besoin d'accéder à un sous-ensemble de vos ressources internes, telles que les catalogues de produits, les informations sur les prix et les rapports d'exécution.

Cela nous amène à une question essentielle : comment intégrer ces utilisateurs partenaires de manière sécurisée et efficace sans surcharger votre équipe informatique ?

Présentation de Secure Partner Access

De nombreuses organisations utilisent encore des solutions traditionnelles de gestion des identités et des accès (IAM) qui ne sont pas conçues pour gérer les partenaires externes à grande échelle. Ces systèmes hérités ont tendance à s'appuyer sur des processus manuels et une architecture complexe multi-tenant qui sont sujets aux erreurs et coûteux en termes de temps et de ressources nécessaires.

C’est là qu’intervient la solution Secure Partner Access d’Okta, qui est désormais autorisée au niveau FedRAMP High et au niveau d’impact 4 du ministère de la Défense. Spécialement conçue pour s’attaquer aux complexités de la gestion de l’accès des partenaires commerciaux, elle fournit une solution sécurisée et évolutive qui s’adapte aux exigences de votre écosystème de partenaires en pleine croissance.

Voici comment fonctionne cette intégration :

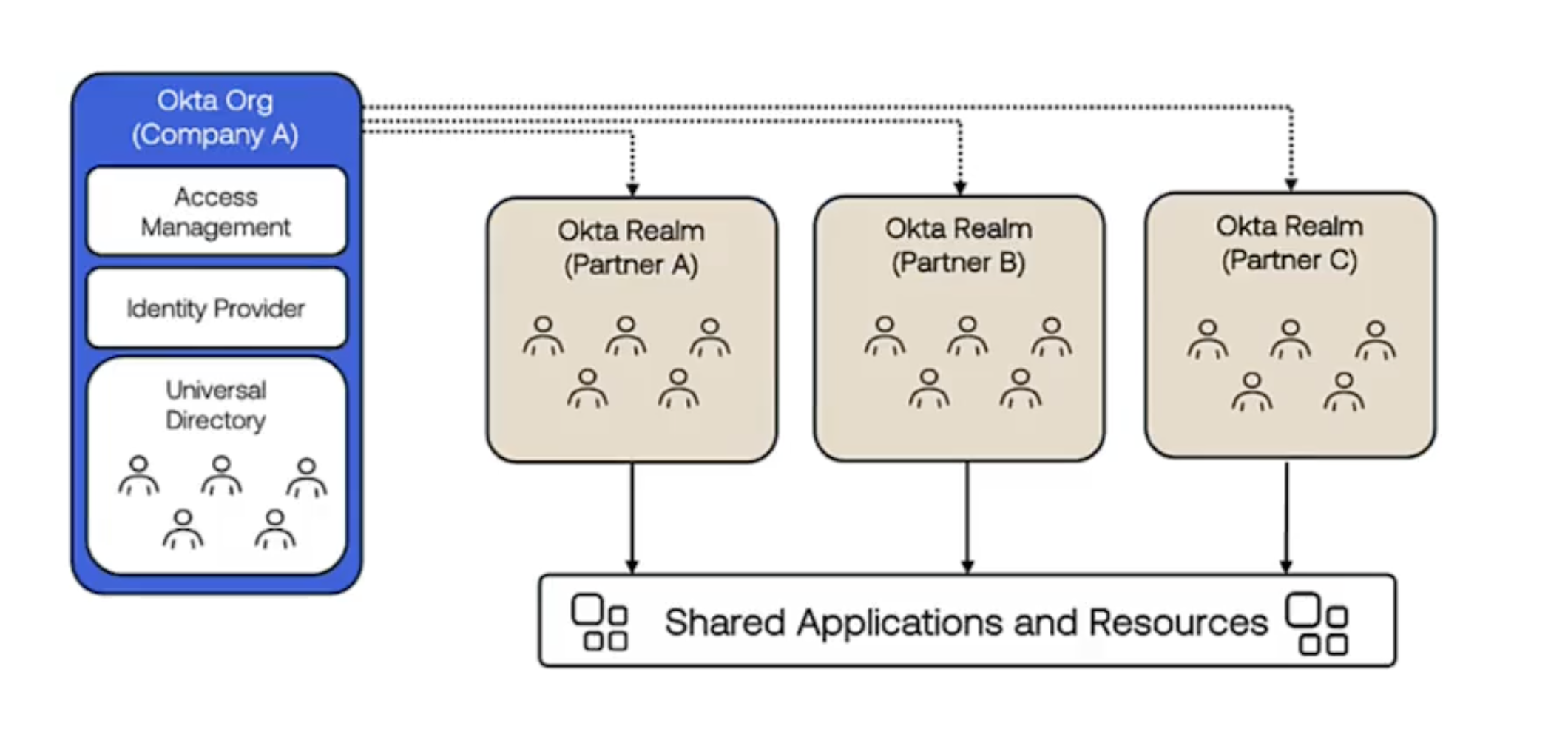

- Centraliser la gestion des utilisateurs pour améliorer la visibilité et le contrôle : Consultez tous les utilisateurs partenaires et toutes les politiques à un seul endroit, tout en gardant les populations d'utilisateurs séparées au sein d'un même locataire. Ceci est rendu possible grâce aux « domaines », qui fournissent des limites sécurisées pour différentes organisations partenaires au sein de votre répertoire d'utilisateurs et empêchent la fuite de données sensibles des utilisateurs entre les partenaires. Cela réduit également la dépendance à l'égard de l'architecture «hub and spoke» et élimine les modèles de déploiement complexes qui nécessitent une configuration redondante et une gestion continue sur plusieurs locataires.

- Accélérer l'intégration et la désintégration des partenaires : Les affectations de domaine vous permettent d'intégrer rapidement de nouveaux utilisateurs partenaires provenant de sources d'identité externes dans des populations d'utilisateurs préconfigurées afin de créer automatiquement des utilisateurs (via l'approvisionnement juste à temps) et d'attribuer des applications. Les utilisateurs partenaires peuvent ensuite utiliser leurs informations d'identification d'entreprise existantes pour accéder aux applications partagées. La consolidation de toute la gestion des identités des partenaires via un plan de contrôle central réduit le risque de duplication des profils d'utilisateurs et d'accès persistants causés par des erreurs manuelles.

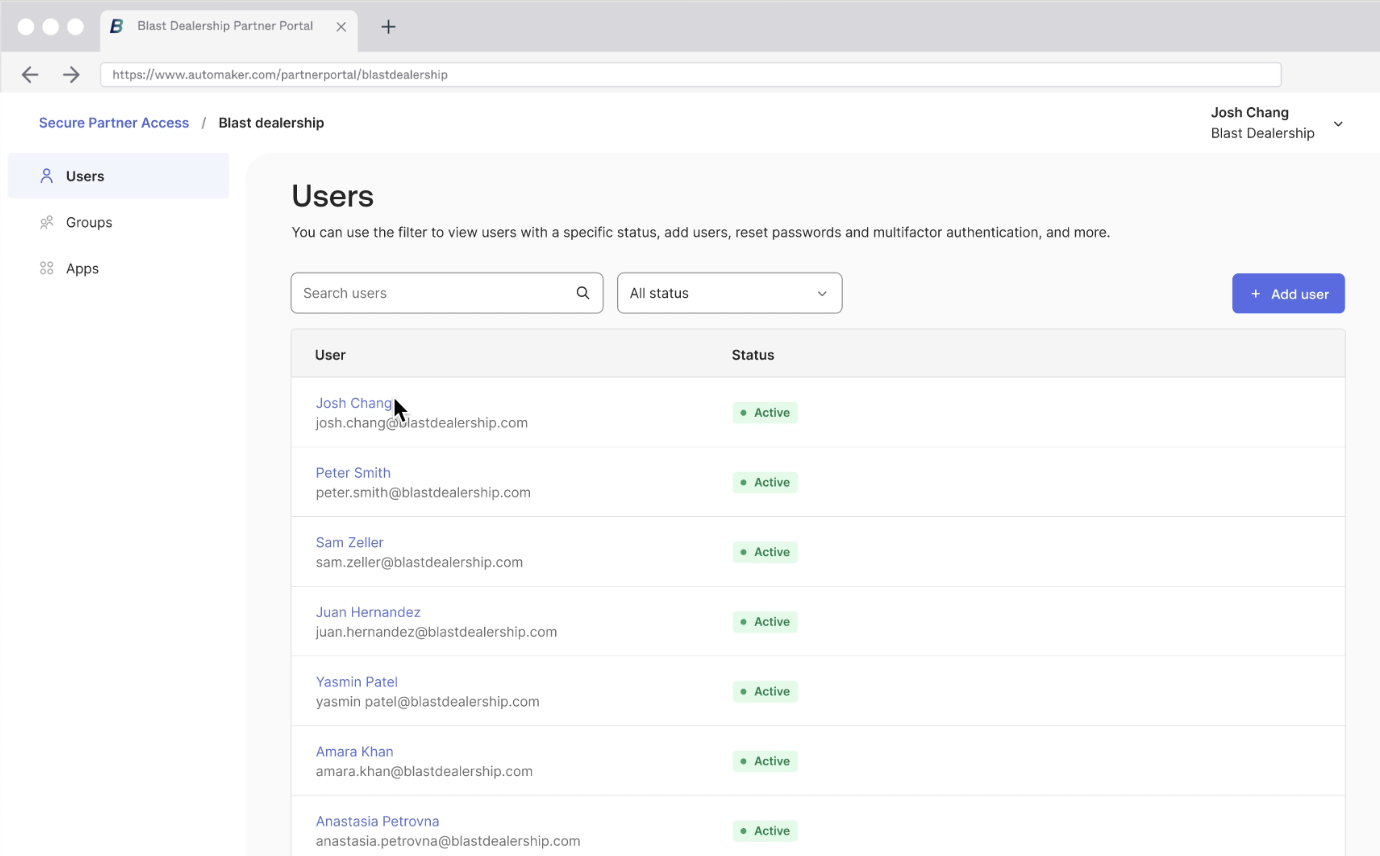

- Faites-en plus avec moins grâce aux contrôles d'administration déléguée : Améliorez la sécurité et libérez de précieuses ressources informatiques en déléguant les droits d'administrateur de moindre privilège aux partenaires externes. Cela vous permet de réduire la charge administrative des opérations quotidiennes, telles que la création d'un nouvel utilisateur ou la réinitialisation d'un mot de passe, tout en gardant le contrôle sur l'accès global et les politiques de session.

- Fournissez aux administrateurs partenaires un portail d'administration dédié : Un portail prêt à l'emploi leur permet de gérer de manière transparente les utilisateurs, l'appartenance aux groupes et les affectations d'applications sur leur base d'utilisateurs. Cela permet également de s'assurer que les administrateurs partenaires n'ont de visibilité que sur les utilisateurs qu'ils sont autorisés à gérer, ce qui réduit les risques et limite l'exposition.

Okta fournit également des API pour automatiser davantage la gestion des *Realms* et des affectations de *Realm*. Pour les clients d'Okta Identity Governance, Secure Partner Access offre une meilleure visibilité sur l'accès des partenaires, comme la possibilité d'exécuter des campagnes de certification d'accès sur les utilisateurs de *Realm*. Les clients peuvent également utiliser Okta Workflows pour générer facilement des rapports sur tous les *Realms* au sein de leurs organisations, fournissant ainsi des informations claires sur la distribution des utilisateurs pour une meilleure visibilité.

Points à retenir

La gestion de l'accès des partenaires commerciaux ne doit pas être un casse-tête permanent. Avec Secure Partner Access, vous pouvez améliorer la capacité de votre organisation à prendre en charge un accès partenaire sécurisé et évolutif aux ressources partagées, tout en réduisant la charge administrative de votre équipe informatique à mesure que votre réseau de partenaires se développe.

En centralisant la gestion des accès, en appliquant le principe du moindre privilège et en déléguant les responsabilités quotidiennes aux administrateurs partenaires, vous pouvez rationaliser les processus entre les différentes organisations partenaires tout en minimisant le risque de violation.

Ainsi, la prochaine fois que vous vous retrouverez enseveli sous les demandes de réinitialisation de mot de passe de vos partenaires externes, rappelez-vous qu’Okta peut vous aider à gérer en toute confiance l’accès des partenaires sans ajouter de travail administratif inutile à votre équipe informatique.

Pour en savoir plus sur Secure Partner Access, contactez-nous pour planifier une démonstration ou visitez la page du Product Hub dans le Centre d'aide Okta.