Cet article a été traduit automatiquement.

Le ransomware est malware qui crypte vos données. Une clé privée (et bien gardée) peut rendre vos fichiers à nouveau lisibles. Mais les pirates ne vous donneront généralement pas cette clé à moins que vous ne leur donniez quelque chose en échange.

Une attaque de ransomware est toujours grave et certaines entreprises sont prêtes à payer n'importe quoi pour récupérer leurs fichiers. Mais vous pouvez combler les lacunes qui vous exposent à des attaques. Et si vous êtes victime d'un piratage, vous devrez prendre des mesures rapides pour rétablir la situation.

Qu’est-ce qu’un ransomware ?

Vous cliquez, cliquez et cliquez, mais vous ne pouvez pas voir vos fichiers. Au lieu de cela, vous voyez un message menaçant qui exige de l'argent.

Que se passe-t-il ?

Vous avez peut-être affaire à un ransomware.

Pour exécuter une attaque, les pirates installent des logiciels malveillants dans votre système. Tout ce que vous verrez, c'est une demande d'argent. Payez la redevance et vous aurez à nouveau accès.

ransomware peut impliquer :

- Un écran sombre. Vous tapez sur vos fichiers et tout devient noir. Tout ce que vous voyez, c'est une demande d'argent ou une série d'instructions.

- Des popups à n'en plus finir. Votre terminal est inondé de fenêtres contenant des messages, des vidéos ou de la pornographie.

- Terminal défectueux. Certains terminaux ne s'allument pas du tout ou font des bruits horribles que vous ne pouvez pas arrêter.

La première attaque documentée de ransomware a eu lieu en 1989, et les technologies de l'information sont devenues largement populaires (et redoutées) en 2012. À l'heure actuelle, des millions de personnes ont vécu une attaque de ce type.

Comment fonctionne une attaque par ransomware

Les pirates informatiques sont intelligents et disposent de toutes sortes d'astuces qu'ils peuvent utiliser contre vous. Les attaques de ransomware proviennent d'activités ordinaires, quotidiennes, que vous ne soupçonnez peut-être jamais ou auxquelles vous ne réfléchissez pas.

Les ransomwares sont généralement déployés de l'une des deux manières suivantes(ou des deux) :

- Déploiement manuel. Dans ce cas, un hacker obtient un accès administratif à un système et place ransomware sur les systèmes ciblés.

- Déploiement automatisé. Un système est compromis et ransomware est installé via le système.

Vos serveurs peuvent être infectés par :

- Popups. Vous visitez un site web et un écran vous informe que vous êtes infecté par un virus. Appuyez sur un bouton, dit le message, et vous éliminerez la menace.

- les messages électroniques. Vous recevez une note indiquant que vous avez gagné de l'argent ou que vous devez autoriser une livraison. Un bouton vous est présenté pour que vous puissiez cliquer dessus.

- hameçonnage (tromperie). Un site web que vous visitez souvent est piraté. Bien que l'informatique ressemble beaucoup à vos visites précédentes, le fait de taper sur le bouton entraîne des comportements inattendus.

Une fois que vous êtes attiré par l'appât que constitue le site hacker, votre tapotement conduit à l'installation du site malware. Vous ne vous en rendez peut-être pas compte, mais votre ordinateur se dote d'un nouvel ami qui crypte rapidement tous vos fichiers afin que vous ne puissiez pas y accéder.

Lorsque le programme est terminé, vous recevez une demande d'argent. Les montants des rançons varient, mais la plupart des pirates informatiques demandent de petites sommes aux particuliers. Il se peut que l'on vous demande 400 dollars pour récupérer vos fichiers.

Les grandes entreprises disposant d'un grand nombre de fichiers sont confrontées à des demandes financières beaucoup plus importantes. Il n'est pas rare que l'on vous demande des milliers de dollars et que le site hacker vous demande de payer en bitcoins.

ransomware Recovery & Removal

Il est facile de considérer les attaques comme de simples tentatives d'extorsion de fonds menées par des amateurs. Malheureusement, la plupart des pirates utilisent des outils sophistiqués qu'il est pratiquement impossible de reproduire ou de vaincre.

Si vous êtes victime d'une attaque, les experts recommandent les mesures suivantes :

- Redémarrer. Utilisez le mode sans échec de Windows lorsque vous redémarrez.

- Scanner. Utilisez le programme antivirus dont vous disposez et lancez autant de tests et de fonctions de nettoyage que possible.

- Restaurer. Si vous ne pouvez toujours pas accéder aux fichiers, revenez à la dernière version enregistrée.

Toutes les mesures prises par un individu ne serviront à rien si le serveur est à l'origine de malware. Si l'ensemble du système de votre entreprise est en panne, l'équipe IT doit entrer en action pour résoudre le problème. Tous les utilisateurs doivent se désengager du système pendant que l'équipe nettoie le virus et restaure les fichiers.

Pourriez-vous être la cible d'une attaque par ransomware ?

Toute personne disposant d'un ordinateur fonctionnel et d'un ensemble de fichiers peut être attirée par hacker. Vous pensez peut-être que vous n'avez rien à partager, mais un site hacker veut votre argent. Mais de nombreux pirates informatiques se concentrent exclusivement sur des cibles importantes, y compris les grandes entreprises.

Le pirate informatique pourrait se concentrer sur les entreprises avec :

- Fichiers sensibles. Les organismes de soins de santé doivent assurer la sécurité des dossiers, faute de quoi ils risquent d'être confrontés à de graves problèmes de réputation. Le ransomware pourrait mettre en péril l'avenir de l'ensemble des organisations.

- Demande importante. Les agences gouvernementales et autres organisations similaires ont besoin d'un accès permanent pour rester fonctionnelles. Une rançon pourrait être payée rapidement dans cet environnement.

- des informations sur la compromission. Les agences de détectives privés et les entreprises de sécurité en savent long sur leurs clients. La protection des données dans ce domaine peut s'avérer cruciale pour la poursuite de l'activité.

Les analystes estiment que nous pourrions entrer dans une nouvelle vague d'attaques par ransomware. Un pirate informatique peut construire un outil simple (comme un e-mail global) et attirer des centaines ou des milliers de victimes d'un seul coup. Les grandes entreprises paieront plus d'un milliard de dollars pour récupérer leurs données. Le hacker ne peut pas résister à ce jour de paie.

De nombreuses entreprises en ont été victimes par le passé. En 2017, lors de l'une des attaques de ransomware les plus tristement célèbres, plus de 200 000 ordinateurs dans plus de 150 pays ont été frappés par le bug du ransomware WannaCry. Le pirate a gagné beaucoup d'argent et de nombreuses entreprises se sont retrouvées avec des fichiers inutiles si elles n'avaient pas payé.

Comment faire face à une attaque de ransomware ?

Si vous êtes tenté de payer le pirate pour récupérer vos fichiers, vous n'êtes pas le seul. Mais les agences gouvernementales ne recommandent pas cette approche. Vos paiements encouragent les pirates à cibler d'autres personnes à l'avenir, et de nombreux criminels demandent encore plus d'argent lorsqu'ils se rendent compte qu'une organisation est prête à payer.

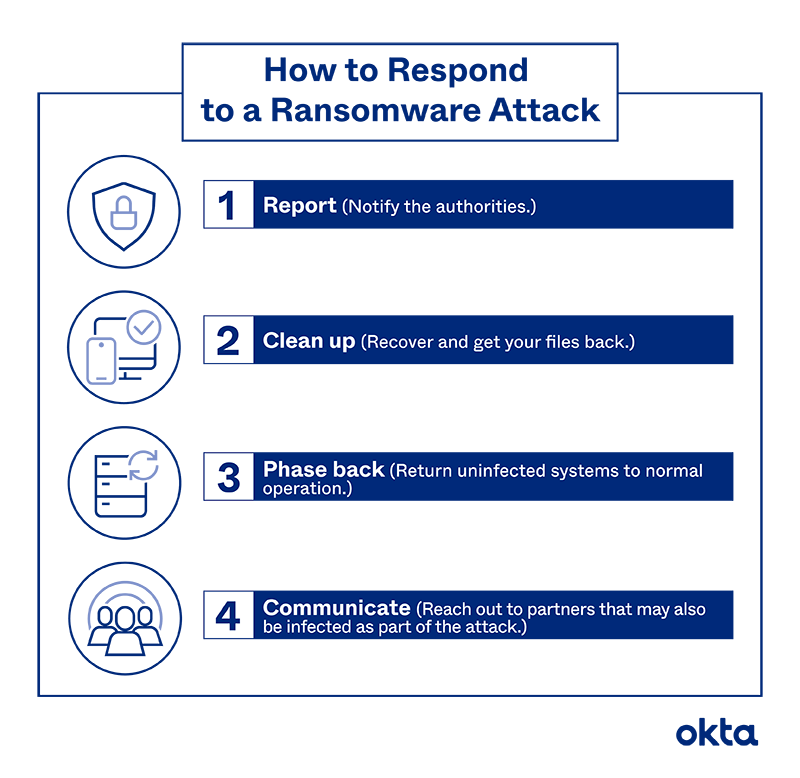

Les experts recommandent plutôt un plan de récupération en quatre étapes.

- Rapport. Informez le FBI ou les services secrets de l'incident. Les attaques de ransomware sont des événements criminels, et les autorités doivent s'impliquer et porter plainte, lorsqu'elles le peuvent.

- Nettoyer. Demandez à un conseiller expérimenté (comme celui qui vous a été attribué par le FBI) de vous aider à récupérer vos fichiers.

- Phase de retour. Au fur et à mesure de l'avancement des travaux, ramenez les systèmes non infectés à leur niveau de fonctionnement normal.

- Communiquez. Contactez les partenaires commerciaux susceptibles d'être infectés dans le cadre de l'attaque.

Chaque entreprise a un délai de rétablissement différent. En quelques jours seulement, vous pourrez nettoyer vos fichiers, supprimer malware et rendre vos systèmes opérationnels. Pour d'autres entreprises, le travail peut prendre des mois, voire des années.

Prévenir les ransomwares avant que l'informatique ne commence

Le nettoyage après une attaque n'est pas facile, et vous pouvez perdre définitivement certains types de fichiers et de données. La prévention est une meilleure stratégie, car elle permet d'arrêter les méchants avant qu'ils ne commencent.

L'Agence pour la cybersécurité et la sécurité des infrastructures a publié un manuel de 16 pages contenant des instructions à l'intention des entreprises qui souhaitent renforcer leurs systèmes et éviter une future attaque. La plupart des conseils concernent des logiciels.

Les logiciels ne doivent pas être statiques. Les entreprises publient des correctifs pour réduire les vulnérabilités et bloquer les tentatives de piratage, mais ils ne seront d'aucune utilité si vous ne les appliquez pas. Veillez à ce que chaque actif de votre organisation fasse l'objet d'un contrôle permanent et à ce que les règles de mise à jour soient respectées.

Votre travail est technique, mais le blocage d'une attaque peut également impliquer des mesures de bon sens que tous les membres de votre organisation devraient prendre. Organisez une session de formation avec votre personnel et discutez de ces questions :

- e-mail bonne pratique : Rappelez à votre équipe de ne pas cliquer sur les liens embarqués dans les courriels, surtout si les notes proviennent d'une personne extérieure à l'organisation.

- Protection de la vie privée : Insistez sur l'importance de garder secrets les noms d'utilisateur et les mots de passe.

- Logiciel : Faites remarquer que les antivirus assurent la sécurité de l'ensemble de l'entreprise et que ces systèmes doivent être autorisés à faire leur travail.

- Sauvegardes : En cas de piratage, le retour aux versions sauvegardées peut vous faire gagner beaucoup de temps et vous éviter bien des tracas. Encouragez votre équipe à suivre scrupuleusement les pratiques d'archivage.

Si votre équipe comprend les menaces auxquelles vous êtes confronté, vous aurez peut-être plus d'yeux et d'oreilles pour guetter une attaque. S'ils remarquent un problème, vous pouvez arrêter l'informatique avant qu'elle ne se répande.

Aide d’Okta

Nos produits sont conçus pour réduire les risques sur le site ransomware. Nous pouvons vous aider à ne plus vous reposer sur tbd mais sur Technologies.

Découvrez les produits que nous avons utilisés pour protéger d'autres entreprises comme la vôtre. Et laissez-nous créer des solutions sur mesure pour vous. Contactez-nous pour commencer.

Références

Un bref résumé des méthodes de chiffrement utilisées dans les ransomwares les plus répandus. (janvier 2017). InfoSec.

Foire aux questions : ransomware. Bureau de sécurité de l'information de Berkeley.

Comment sauver votre PC d'un ransomware. (avril 2017). PC World.

Les criminels favoriseront les ransomwares et les BEC Over brèche en 2021. (décembre 2020). Infosecurity.

Beazley 2018 brèche Briefing. Beazley.

ransomware : Ce que sont les technologies de l'information et ce qu'il faut faire à ce sujet. Département de la sécurité intérieure des États-Unis.

Guide des ransomwares. (septembre 2020), Agence pour la cybersécurité et la sécurité des infrastructures.

CISA Insights : Attaque par ransomware. (Août 2019). Agence pour la cybersécurité et la sécurité des infrastructures.

Stratégies de protection et de confinement des ransomwares : Conseils pratiques pour la protection, le renforcement et le confinement des terminaux. (Septembre 2019). L'œil de feu.