このブログはこちらの英語ブログの機械翻訳です。

新たなスタート?もしそんなことが可能なら。しかし、それが手の届かないところにあるなら、新鮮な視点が次善の策かもしれません。

それが、私たちが今日提供しているものです。おそらく、あなたは完全な状況を把握せずにここに来られたのでしょう。見出し、プレスリリース、またはCISOからのリンクをたどってここに来られたのかもしれません。まずは問題を定義しましょう。

セキュリティ技術者として、私たちは次のような状況に置かれています。

- Outnumbered

- リソース不足

- 圧倒された

Outnumbered

攻撃者はこれまで以上に速く動いています。自動化され、分散化され、AI主導です。認証情報に基づく攻撃は、依然として企業への最も容易な侵入経路であり、攻撃者はそれを認識しています。彼らは、リモートワーク、BYOD、サードパーティの請負業者、およびAI搭載のビジネスアプリによって作成された、ますます拡大する攻撃対象領域を悪用します。

ブラウザは新たな戦場であり、多くの環境で保護されていません。このレイヤーに統合されたインテリジェントな防御がないと、私たちは自分自身を危険にさらし、機会を逃すことになります。

リソース不足

現代のセキュリティスタックは、バラバラのツールで肥大化しています。それぞれのツールがシグナルを提供しますが、環境全体に拡張できる有意義なシグナル相関を提供するものはほとんどありません。チームは、脅威が発生したときにそれを阻止するよりも、脅威の調査やアラートルールの調整に多くの時間を費やしています。

条件付きアクセスポリシーは、デバイス、アイデンティティ、ネットワークセキュリティなど、複数のインプットに依存していますが、信号の範囲と速度のギャップにより、応答が遅くなり、運用に負担がかかる可能性があります。結果:セキュリティチームは、有効性を向上させるのではなく、機械のメンテナンスに手一杯になっています。

圧倒された

すべてのログイン、デバイス、場所が潜在的な脆弱性であり、それらを管理するポリシーはリアルタイムで適応する必要があります。しかし、現在のアーキテクチャはそれに対応するように構築されていませんでした。可視性のギャップ、ポリシーのずれ、エンドポイント全体での一貫性のない適用により、チームは予測するのではなく対応することになります。

多くの組織が俊敏性を犠牲にし、その結果、リスクエクスポージャーが増加しました。そのトレードオフのコストは、侵害レポートに現れています。

共通の苦労と共通の機会

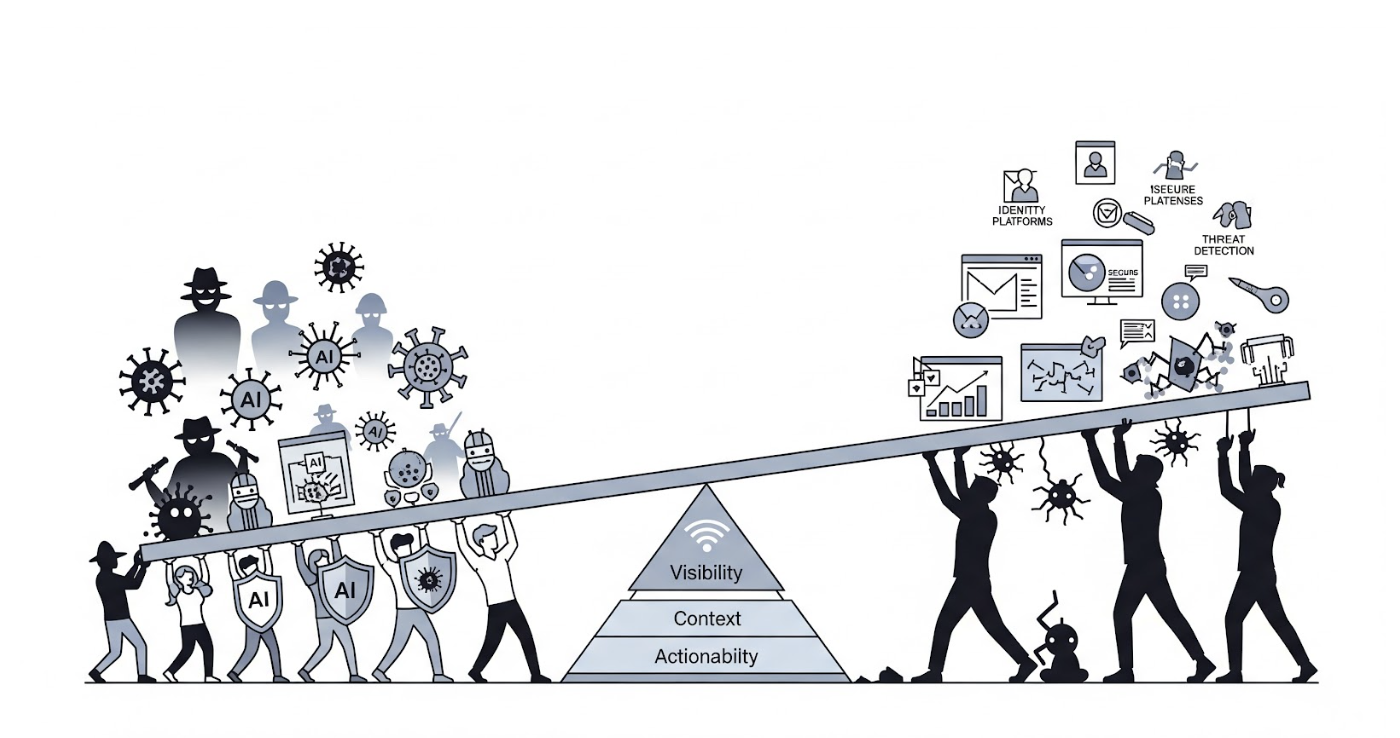

力のバランスは脅威アクターに有利に傾いており、献身的な技術者の強い意志と決意によって抑えられています。

もしそうなら、あなたは一人ではありません。

スタックは断片化されており、攻撃対象領域は拡大し続けています。従来の SIEM のように、明確さをもたらすはずのシステムは、多くの場合、忠実度の低い、遅延したアラートしか生成しません。それらに頼らざるを得ないから頼っていますが、それらがサポートするセキュリティ運用モデルは、遅く、反応的で、ノイズが多いものです。しかし、物事は変わり始めています。

ID、ネットワーク、エンドポイントセキュリティが相互運用するだけでなく、互いを理解したらどうなるでしょうか?アクセス制御でブラウザのポスチャを考慮できるとしたら?検出および対応システムが、違反発生後にログに記録するのではなく、リアルタイムでポリシーを適用できるとしたら?

私たちは、継ぎはぎだらけのツールから、共有されたコンテキスト、エンフォースメント、および成果へと向かっています。OktaとPalo Alto Networksの新しい統合は、統合された適応性のあるID対応セキュリティへの道を切り開くことを目指しています。

今日のセキュリティ状況:複雑、分散、およびID中心

作業はブラウザで行われます—SaaS、AIツール、機密性の高いワークフロー、OAuthアクセス許可—作業がそこで開始されるかどうかにかかわらず、ブラウザを通過します。それはユーザーが認証し、セッションが開始され、データが流れる場所です。これにより、ブラウザが重要なエンフォースメントポイントになります。

しかし、セキュリティは必ずしもそれに追いついていません。従来のポスチャチェックは、VPN、MDM、またはOS全体の可視性に依存していますが、これらはすべて、BYOD、契約社員が多い、AIを活用した世界では不十分です。ブラウザは、エンタープライズポリシーを強制するための新しいコントロールポイントです。

Palo Alto Networksはこれを早期に認識し、ネットワークとエンドポイントからブラウザへと、Prisma Access Browserオファリングで機能を拡張しました。

従来のセキュアブラウザ技術や扱いにくい仮想デスクトップとは異なり、Prisma Access Browserはローカルで実行され、Chromeとそっくりです。バックグラウンドでは、セッションを隔離し、エンタープライズグレードのDLPと脅威防御を適用し、Palo Alto Networksの完全なSASEインフラストラクチャを介してトラフィックをルーティングできます。

つまり、管理されていないデバイス上でも、真のポリシー施行が、完全な可視性とインライン保護を組み込んで実現されるということです。そして、Unit 42の脅威インテリジェンスを含む、より広範なPalo Alto Networksのエコシステムに組み込まれているため、スタンドアロンのブラウザを信頼する必要はありません。70,000以上の組織から信頼されているセキュリティプラットフォームを活用できます。

Okta はまた、ブラウザポスチャやデバイスの信頼からのシグナルを含む、より広範なコンテキストを取り込むように Adaptive MFA を進化させる機会を認識しました。

この統合が非常に重要な理由はそこにあります。OktaとPalo Alto Networksは提携して、Prisma Access Browserからのポスチャシグナルに基づいて条件付きアクセスを可能にします。これにより、SSOアプリケーションが、安全で検証済みのブラウザセッションを通じてのみアクセスされるようになります。この統合により、強力な相互認証フローが実現します。OktaはPrisma Access Browserからのシグナルを評価して、企業が定義したポリシーに基づいてアクセスを許可するかどうかを判断します。

実際には、Okta はダウンストリームアプリケーションに代わってブラウザとデバイスのポスチャを適用します。SaaS プロバイダーは、これらの制御を自分で構築する必要はなく、IP 制限などの SASE 構成は、デバイスの信頼を単独で表す負担を負う必要はありません。

企業がAIツールを急いで採用するにつれて、そのエンフォースメント境界が重要になります。機密データは、プロンプト、プラグインフロー、およびアプリセッションに存在します。ブラウザでのアクセスを制御し、IDを通じてそれを強制することが、イノベーションを減速させることなくAIの使用を保護する方法です。

ログからアクションへ:アイデンティティが現代のSOCに対応

セキュリティチームは、長い間、SIEMを使用して、事後の状況を把握してきました。終わりのないログと絶え間ないノイズ—すべては可視性の名の下に。そして、可視性は依然として重要ですが、それだけでは十分ではありません。

ログはもう必要ありません。共有されたコンテキストが必要です。共有されたアクションが必要です。

そのため、特に2番目の統合、つまりIdentity Threat Protection with Okta AIをCloud Identity Engineに、標準ベースのShared Signals Framework (SSF)を使用して接続することに非常に興奮しています。これは、より多くのイベントをブラックボックスに送信することではありません。IDインテリジェンスをリアルタイムで運用できるようにすることです。

The Cloud Identity Engine は、ユーザー認証を一貫して適用し、Palo Alto Networks Platform 全体でリアルタイム アクセスを提供します。Palo Alto Networks の Cortex XSIAM および XDR は、ユーザーのリスク レベルに基づいて適切なレベルのセキュリティを提供します。

Cortexは従来のSIEMではありません。これは最新のSOCプラットフォームであり、SIEM、SOAR、XDR、UEBA、脅威インテリジェンスを、推論、決定、および行動するために構築された単一のシステムに統合します。AIは後付けではなく、基盤となっています。シグナルは攻撃対象領域全体で関連付けられ、ミリ秒単位で優先順位が付けられます。そして今、Oktaからのアイデンティティシグナルが流れ込み、エンフォースメントロジックが流れ戻ることで、そのインテリジェンスは反射的になります。

Oktaは、5月からPalo Alto Networksのシグナルを受信しています。Cloud Identity EngineとCortex XDRこれにより、当社のIdentity Threat Protectionプラットフォームにセキュリティコンテキストが提供されます。しかし、今年の7月、そのシグナルは双方向になります。新しい統合により、OktaはリスクシグナルをCloud Identity Engineに送信し、SOC内でエンドツーエンドのアイデンティティに基づいた対応を可能にします。

相互運用性だけではありません。増幅です。 Identity Threat Protection(Okta AI搭載) は、Palo Alto NetworksのPrecision AIとシームレスに連携します。 つまり、認証パターン、デバイスコンテキスト、ユーザー行動に基づいて調整されたIDリスクシグナルが、SOCの検出および修復ファブリックの一部になったということです。私たちはAIによって強化された脅威と戦うだけでなく、 AIで AIと 戦っています。

そして、その背景にある戦略は次のとおりです。今日、組み込みのSIEMとSOARを備えた統合SOCプラットフォームから開始し、SSFシグナルを受信する最初の場所としています。なぜなら、そこが最も忠実度の高い観測結果が集約される場所だからです。それは現実をブートストラップすることです。やがて、より多くのSaaSプラットフォームがSSFネットワークに直接参加するでしょう。しかし現時点では、最も明確なシグナルの1つはSOCを通じて上昇し、Cortexは私たちが持ち得る最も有能なパートナーです。

正直に言いましょう。誰かに背中を守ってもらう必要があるなら、最も広い可視性、最速の反射神経、そして最も深い脅威インテリジェンスのベンチを持っている人でなければなりません。それがCortexです。そして、この統合が運用上の必要性である理由です。

OktaとPalo Alto Networksはシグナルを共有し、意思決定を調整します。そして、それがパッシブな検出からアクティブな防御へと移行する方法です。つまり、すべての応答においてIDを第一級のシグナルとして使用します。

前、中、後—完全なアイデンティティライフサイクルを保護する

これらの統合を実現するために、OktaとPalo Alto Networksが最初のハンドシェイクから最終的な施行まで、完全なIdentityライフサイクルをどのように保護するかを示す、実際のアクセスフローを見ていきましょう。

シナリオ

契約開発者は、内部AIツールダッシュボードへのアクセスを必要としています。彼女は個人所有のデバイス、または彼女が勤務する会社によって管理されているデバイスを使用し、フィッシングに強く、パスワードレス認証方法であるOkta FastPassを使用してサインインします。彼女がPrisma Access Browserを通じてアプリにアクセスしている間、彼女は隣接するサードパーティの生産性ツールも使用しています。このツールは、ブラウザを介して独自の OAuth フローを開始し、アクセス トークンを個別に発行します。

企業は最初の認証が安全であることを知っていますが、そのトークンを使用するクライアント環境は強化されていない可能性があります。この現実を管理するために、管理チームは、アプリケーションやより広範なエンドポイントアクティビティから取り込まれたテレメトリを使用して、これらのクライアントからのセッションの動作を監視するようにCortex XSIAMを構成しました。

認証前

次に、ユーザーはPrisma Access Browserを起動します。これはローカルで実行され、ポリシーベースのセッションコントロール(DLP、分離、ポスチャ検証)を適用します。すべて使い慣れたブラウジングエクスペリエンスの背後にあります。ブラウザはOktaとポスチャコンテキストを共有し、Oktaは条件付きアクセスポリシーの一部としてそのシグナルを評価し、デバイスが信頼できる状態にあることを確認します。条件が満たされているため、摩擦なくアクセスが進みます。

認証中

ユーザーはデバイスにバインドされた認証情報と生体認証に紐づいたOkta FastPassを使用して認証を行います。これにより、認証情報に基づいた脅威が排除され、セッションが信頼に基づいて確立されます。Okta AIは、デバイスの状態、地理位置情報、時刻、行動ベースラインなどのコンテキストシグナルを評価し、低リスクスコアを返して、ユーザーにシームレスなアクセスを許可します。

認証後

ログイン直後、ユーザーはサードパーティの生産性向上ツールから OAuth フローを開始します。このワークフローは、Okta の条件付きアクセスポリシーの要件に従い、Prisma Access Browser 内から起動するように明示的に構成されています。これにより、セッションが強化された環境から発信されること、およびCortex XSIAM が完全な認証フローを可視化できることの 2 つが保証されます。これには、ID ログだけでは表面化しない可能性のあるアプリケーションの動作パターンも含まれます。

フィッシングに強い認証に合格したにもかかわらず、結果として得られたクライアントセッションは、異常なアクティビティを示し始めます。繰り返しのAPIクエリ、不規則なデータアクセスパターン、認証後の侵害からの可能性のあるトークン不正使用の兆候です。

ここでCortex Precision AIが、Okta authentication logs、エンドポイントテレメトリ、およびアプリケーションシグナルのネイティブ取り込みから得られた情報をもとに、環境全体の行動を関連付け始めます。

ユーザーの認証は信頼されていましたが、その後の動作はそうではありませんでした。現代の防御では、その区別が重要です。

SSFを介して、Cortexは、信頼性の高いリスクシグナルをOktaに送信します。Identity Threat Protectionは、セッションを即座に取り消し、再認証を強制し、ユニバーサルログアウトを介したダウンストリームアクセスを停止します。

同時に、Cortex は自動調査を開始し、影響を受けたデバイスを隔離し、封じ込めまでの時間を短縮し、影響を最小限に抑えます。

信頼 - しかし、検証し、何度も検証する。

ウォークスルーを超えて:ルーブ・ゴールドバーグ・マシンを置き換える

多くの組織では、私たちが今説明したことと同等のことを行うには、より複雑な(そしてしばしば切断された)スタックが必要になります。以下に例を示します。

- 強化されたVDI環境

- アイデンティティを認識するネットワークレイヤー

- 個別のDLPツール

- エンドポイントとSOC間の手動ポリシーの引き渡し

- 極めて限定的なコンテキストに基づいてアクセスポリシーを適用する認証プロバイダー

それは長年行われてきた方法であり、場合によっては現在もそうです。しかし、複雑さは必ずしも保証と同義ではありません。

善意のアーキテクチャであっても、ギャップが生じる可能性があります。実際、完全に管理された集中型デスクトップインフラストラクチャであっても、特に環境自体ではなく、そこを移動するアイデンティティに信頼が置かれている場合、攻撃対象となる可能性があることを直接確認しています。

この新しいモデルを特徴づけているのは、コンテキストが引き継がれることを期待してポイントソリューションを積み重ねるのではなく、互いを理解し、リアルタイムで動作するプラットフォーム、つまり、安全なブラウザ、アイデンティティネイティブなポリシーエンジン、そしてアイデンティティシグナルをリスンして応答するSOCを統合していることです。

回避策ではありません。一時しのぎではありません。理にかなった防御。

今後の展望:よりスマートで共有化された防御アプローチ

このパートナーシップは、単なる統合にとどまりません。セキュリティシステムの通信方法を、リアルタイムで、レイヤーを越えて、ベンダーを越えて書き換えることです。OktaとPalo Alto Networksは、より適応性の高いアーキテクチャを構築しています。

- ブラウザのコンテキストを理解する条件付きアクセス

- IDを第一級のシグナルとして扱う検出と対応

- 分析するだけでなく、行動するAI

しかし、何よりも、この発売は、防御がデフォルトで協調的である未来への進歩を示しています。

Okta AIを使用したIdentity Threat Protectionは、SSFやContinuous Access Evaluation(CAEP:継続的なアクセス評価)などのオープン標準に基づいて構築されているため、このモデルは1つのスタックにロックされません。Cortexを実行しているか、別のシステムを実行しているかにかかわらず、これらのシグナルは自由に流れ、依存しているプラットフォームに通知するように構築されており、制約することはありません。

そして、それはほんの始まりにすぎません。アクセスだけでなく、リスクと対応のためにも、アイデンティティを共有された真実の源として扱い始めると、動的で適応性があり、今日の働き方で拡張できるように構築されたセキュリティモデルが実現します。

それが私たちが目指している未来であり、今日の統合は私たちをさらに一歩近づけます。なぜなら、最も回復力のある組織は、最も厳格な管理を行っている組織ではなく、最もインテリジェントな接続を持っている組織だからです。