このブログはこちらの英語ブログの機械翻訳です。

潜在的な侵害が現実的な脅威になった場合、対応の速度と有効性が重要になります。IBMによると、2023年のデータ侵害の平均コストは445万ドルでした。これは過去3年間で15%の増加です。IDは、このような高コストの結果を防ぐ上で中心的な役割を果たし、悪意のある攻撃者が盗まれた認証情報を使用してプライベートシステムに侵入した場合、攻撃を検出および軽減する上で強力な役割を果たすことができます。

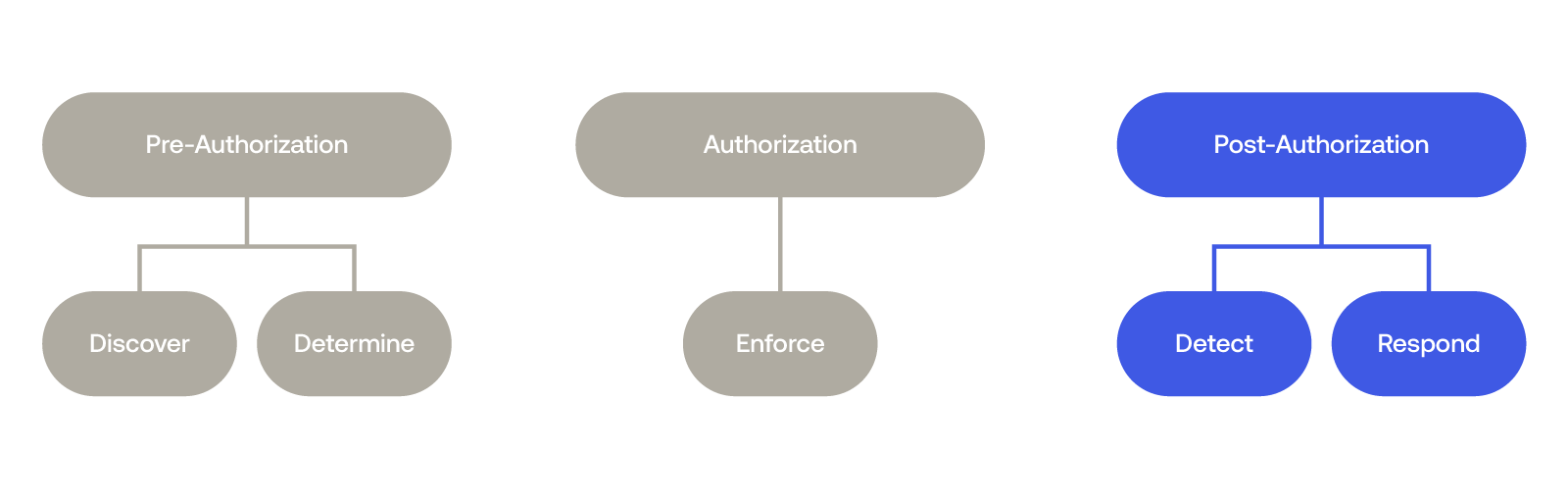

しかし多くの場合、セキュリティおよびITリーダーは、認証行為に集中することを好み、攻撃者を阻止するために必要な認証後の対策に十分な注意を払っていません。攻撃の瞬間に重点を置きすぎることで、認証前と認証後の機会を無視し、損害を軽減し、攻撃がそもそも認証段階に進むのを防ぐことができていません。

組織に可能な限り強力な、高度化する脅威に対する防御を提供するには、セキュリティリーダーは、アイデンティティを活用したセキュリティに対するより包括的なアプローチを採用する必要があります。それは、認証ベースの攻撃の前、実行中、後に脅威を軽減するものです。

今日 security リーダー が Identity security の強度を最大化するために優先すべき認証後の対策、つまり潜在的な攻撃の検出と対応に焦点を当てます。

The need for a unified solution

一部の組織では、特定の機能に合わせた個別のポイントソリューションのネットワークを通じて、セキュリティ体制の認証後の側面を管理しています。たとえば、多要素認証(MFA)やシングルサインオンなどの認証プロトコルにはあるソリューションを使用し、脅威の検出と軽減にはまったく異なるソリューションを使用する場合があります。

このアプローチの問題点は、これらのポイントソリューションが、全体的なアイデンティティおよびアクセス管理に必要なレベルまで相互に統合されることがまれであることです。脅威シグナルが異なるシステムやアプリケーションに隔離されている場合(それぞれが異なるチームによって管理され、異なる権限構造を持っている)、セキュリティリーダーは、潜在的な脅威を十分に迅速に検出して対応することができません。

これらのレガシーソリューションに固有の分散された権限と情報のサイロは、組織を脅威から保護するどころか、深刻な侵害による損害を悪化させる可能性があります。Workforce Identityへの統合的なアプローチは、認証前の最も重要な2つのセキュリティ優先事項に取り組むための包括的、直感的、かつ安全な手段を提供することにより、この問題を解決します。

- 潜在的な脅威を迅速に検出

- 潜在的な脅威に対する対応を自動化

潜在的な脅威を検出し、対応するためのより良い方法

強力な脅威軽減は、組織のセキュリティインフラストラクチャ全体で脅威を検出し、評価するための包括的な計画から始まります。アイデンティティに対する統合されたアプローチにより、セキュリティチームとITチームは

- 組織全体の危険性を継続的に評価し、潜在的なIdentity関連の脅威が出現したときにフラグを立てるために、ファーストパーティおよびサードパーティのシグナルを活用する完全なツールキット

- 個々のユーザーと組織全体の環境のアイデンティティの健全性を判断する、AIを活用したリスクスコア(さまざまなツールやシステムからのリスクシグナルから生成)。

- 脆弱性につながる可能性のある、リスクのあるユーザー、アクセス違反、および潜在的な構成ミスに関するリアルタイム分析

潜在的な脅威が検出されると、セキュリティリーダーは、潜在的な侵害を阻止できる自動応答戦略を必要とします。アイデンティティに対する統合されたアプローチにより、セキュリティチームとITチームは

- アクセスを終了させることについて、即座に、状況に応じた決定を下すことができる、ユーザー、アプリケーション、デバイスにわたるリスクベースの自動化

- リスクシグナルに基づいてユーザーを普遍的にログアウトするオプション

- リスクの上昇と相関するステップアップMFAオプション

- アクセスレビューを含む、合理化された自動化されたSecOps対応策

Oktaでできること

Okta Workforce Identity Cloudは、潜在的な脅威の検出と対応など、Identityのあらゆる側面でデジタルセキュリティ管理を統合します。詳細については、authauthとpre-auth securityに関する統一された対応に関するブログをご覧ください。