このブログはこちらの英語ブログの機械翻訳です。

堅牢なIdentity保護は、攻撃者がデジタル正面玄関に到達する前に始まります。

IDは、悪意のある者が機密情報に不正にアクセスしようとする際の最も一般的な攻撃経路です。侵害の80%以上は、何らかの形の認証情報の悪用が原因であり、IDを確実に認証する作業は、あらゆる業界のセキュリティリーダーにとっての中核的な懸念事項となっています。

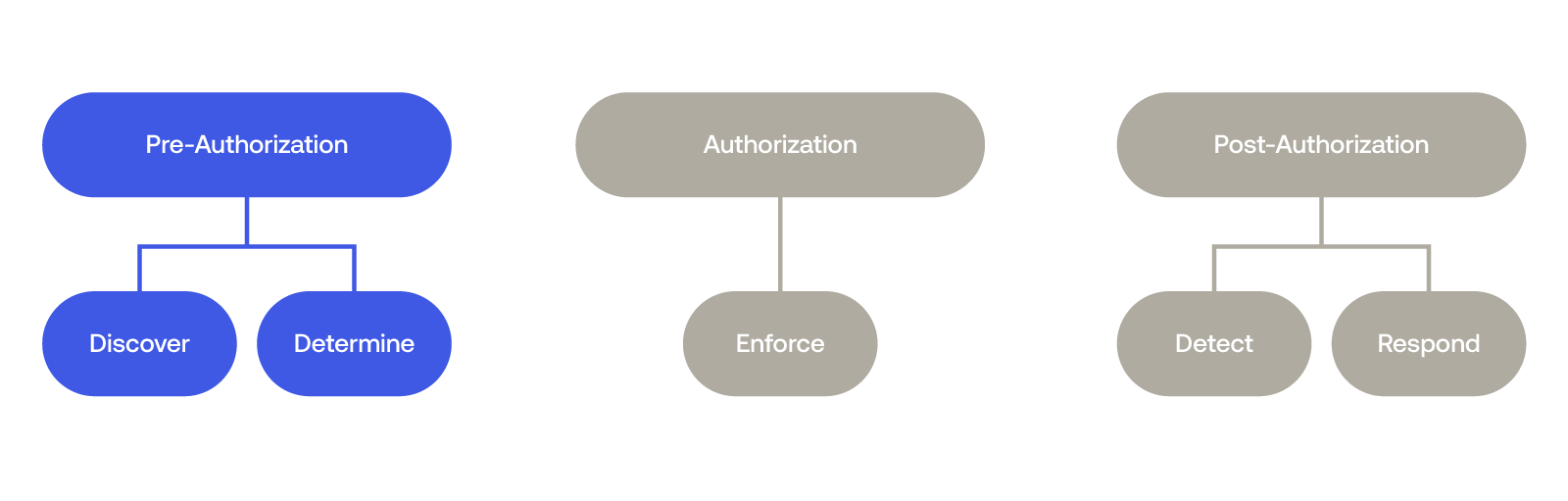

しかし多くの場合、セキュリティおよびITのリーダーは認証という行為に焦点を絞り、攻撃を阻止する機会を攻撃の瞬間に限定しています。そして、エンフォースメントは堅牢なセキュリティ戦略の中心ですが、攻撃の瞬間に重点を置きすぎるあまり、攻撃を軽減し、認証前と認証後に攻撃を防ぐ機会を無視しています。

組織に洗練された脅威に対する可能な限り強力な防御を提供するために、セキュリティリーダーは、アイデンティティを活用したセキュリティに対するより全体的なアプローチを採用する必要があります。つまり、認証ベースの攻撃の前、最中、後に脅威を軽減するアプローチです。

このブログでは、セキュリティリーダーがアイデンティティセキュリティ体制を強化するために優先すべき認証前の対策、つまり脆弱性の発見と適切なアクセスの決定に焦点を当てています。

変更する理由: 統合ソリューションの必要性

セキュリティリーダーがアイデンティティセキュリティの認証前側面を完全に解決すると、全体的な可視性が向上し、セキュリティ体制のギャップを特定できます。これにより、攻撃が侵害になる前に、アイデンティティセキュリティに対するプロアクティブなアプローチが可能になります。

一部の組織は、個別のポイントソリューションを多数使用してこれらの責任を管理しています。ただし、このアプローチは、データとリソースを安全に保つというタスクに、より複雑さと運用上の摩擦を加えます。組織を脅威から隔離するどころか、これらのポイントソリューションに固有の分散された権限と情報のサイロは、悪者が悪用できるギャップを増やします。

Workforce Identityに対する統一されたアプローチは、認証前の2つの最も重要なセキュリティ優先事項に対処するための包括的で直感的、かつ安全な手段を提供することにより、脆弱性を最小限に抑えます。

- 脆弱性の発見

- 適切なアクセスを決定する

ギャップを発見し、アクセスを判断するためのより良い方法

強力なリスク管理は、リスクがどこから来て、どのような脆弱性を悪用する可能性があるかを十分に認識することから始まります。アイデンティティに対する統合されたアプローチにより、セキュリティチームとITチームは

- 組織のIdentityポスチャの全体的な可視性と制御により、リスク管理に対するより強力でタイムリーな戦略的アプローチが可能になります。

- 修復プロセスに対する重要なコンテキストと実用的な洞察。

- IDストア、アプリ、リソースなど、技術およびセキュリティスタックの他のコンポーネントとの統合を簡素化し、情報のサイロを排除し、対処する必要のある誤った構成を明らかにします。

- 組織のセキュリティ強化と、ユーザーと管理者にとっての使いやすさ。

脆弱性が表面化したら、適切なIdentityソリューションは、設計による安全なアクセスレベルを決定するプロセスを簡単にする必要があります。Identityへの統一されたアプローチにより、セキュリティチームとITチームは次のことが可能になります。

- ワークフォースとテクノロジースタック全体で、強力な認証、特権アクセス、およびガバナンスのためのセキュアバイデザインのアクセス制御とポリシーを決定します。

- すべてのユーザーに対して最小特権の標準を維持し、過剰なアクセスレベルを許可する大まかなプロビジョニングまたは生得権アクセス構成を防ぎます。

- 統合された信頼できる情報源から特権アクセスを構成します。

Oktaでできること

Okta Workforce Identity Cloud(WIC)は、アイデンティティのあらゆる側面におけるデジタルセキュリティの管理を統合し、アイデンティティポスチャのギャップを網羅的に発見して改善します。