このブログはこちらの英語ブログの機械翻訳です。

組織にとって、ユーザーIDの管理と、複数のデバイスにわたる安全なアクセスを確保することは非常に重要です。macOS Venturaでは、AppleはPlatform single sign-on (Platform SSO)を導入しました。これは、macOSアカウントとIdentity providers (IdPs)を連携させることで、ユーザー認証を効率化するように設計されたフレームワークです。大手ID管理プロバイダーであるOktaは、Platform SSOと統合してこれらの機能を拡張し、macOSユーザーがOktaの資格情報で直接認証できるようにしました。

このブログ記事では、macOSのログイン認証をPlatform SSOとmacOS 15で導入された新しいポリシーを使用してOktaに委任する方法について説明します。

Platform SSOとは何ですか?また、Oktaはどのように活用していますか?

Platform SSOを使用すると、開発者はmacOSログインウインドウと直接やり取りするSSO拡張機能を作成できます。この拡張機能により、ユーザーはシンプルなMacネイティブのワークフローを通じて、ローカルのmacOSアカウントをIDプロバイダーにリンクできます。

2022年のリリース以来、Appleは新しいmacOSリリースごとにPlatform SSOフレームワークの改善を続けています。例えば、macOS 14では、このフレームワークは以下のように拡張されました。

- ログイン画面でのIdentity provider認証のサポート

- ユーザーがIdPの認証情報を入力するだけで、オンデマンドのローカルアカウントを作成できるようにサポートします

- IdPによってバックアップされたサポートグループメンバーシップ

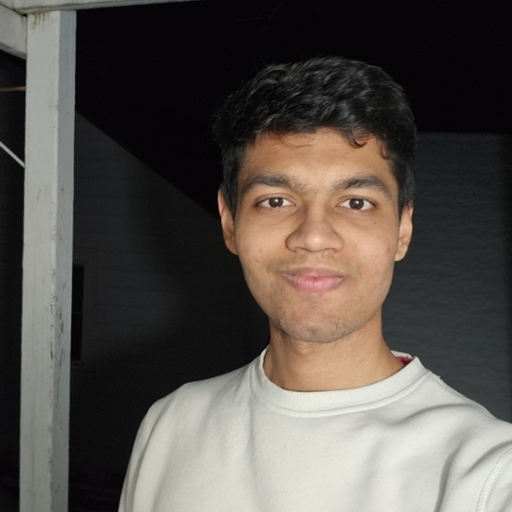

Platform SSOフレームワークを活用して、Oktaは最初にDesktop Password Syncをリリースしました。この機能により、ユーザーはOktaの認証情報(Okta Credentials)を入力してMacのロックを解除でき、Platform SSOフレームワークはOktaのパスワードをローカルで同期します。

macOS 14でリリースされた新機能を使用し、Oktaはログイン時のパスワード同期やジャストインタイムローカルアカウント作成などの機能を追加でリリースしました。これにより、Platform SSO認証がログイン画面に拡張され、共有デバイスでのオンデマンドローカルアカウント作成がサポートされます。

これらの機能の詳細については、 Okta Device Access のOktaの製品ドキュメントをご覧ください。

macOS Sequoiaの課題と新しい製品

AppleがPlatform SSOフレームワークを最初に導入したとき、いくつかの重要な機能が欠けていました。主な問題の1つは、フレームワークがIdP認証を完全に強制していなかったことです。入力されたパスワードがローカルのmacOSパスワードに対して検証された場合、ユーザーはアクセス権を取得し、その後、フレームワークはバックグラウンドでIdPに対してパスワードを検証します。

IdPがパスワードを拒否した場合、ユーザーはパスワードを同期するためのオプションのプロンプトを受け取ります。この動作により、ローカルで検証された、同期されていない非IdPパスワードを使用して、ユーザーがマシンにアクセスできるようになるリスクが生じました。

もう1つの制限は、FileVault認証のサポートが不足していたことです。ユーザーは、IDプロバイダーのパスワードで認証して同期する前に、ローカルパスワードでFileVaultをロック解除する必要がありました。

これらの問題は、ローカル認証が依然として重要な要素であり、IdPが二次的な役割を担うことを意味していました。macOS Sequoiaで導入された新しいUnlock、Login、およびFileVaultのPlatform SSOのポリシーがこれらの問題に対処しました。

この新しいポリシーにより、Platform Single Sign-On(SSO)認証がFileVaultに拡張され、"requireAuthentication"フラグを設定してIdP認証を強制する機能が提供されるとともに、接続性の問題を処理するためのオフライン猶予期間が設けられました。このアップデートでは、認証がIdPに委譲されることをサポートしています。

認証をOktaに委任する

macOSのログイン認証を完全にOktaに委任するために、管理者はOkta Desktop Password Syncの使用中に、Unlock、Login、FileVault(該当する場合)で「requireAuthentication」または「attemptAuthentication」フラグを設定できます。これにより、Oktaはアクセスを許可する前にパスワードベースのログインを検証できます。

Platform SSOに登録されたユーザーのみがデバイスにログインでき、Oktaの資格情報を使用してログインする必要があります。さらに、Oktaはユーザーがアクティブかどうかを確認し、ログインが暗号的に検証されたデバイスから発信されていることを確認し、認証プロセスに保護を追加します。

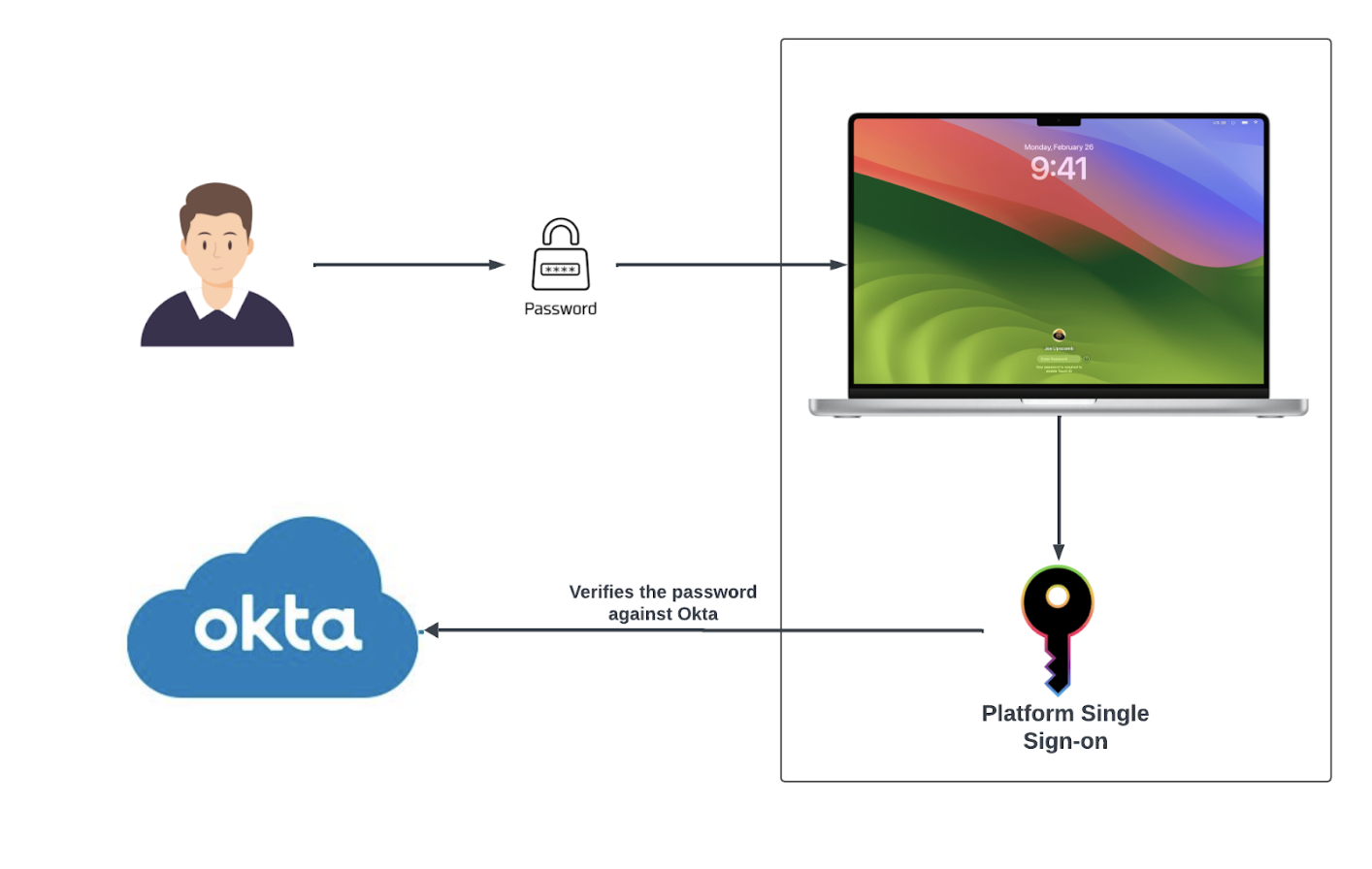

しかし、これは頻繁に旅行するユーザーや、インターネット接続の問題に直面しているユーザーにとっては課題となる可能性があります。デバイスがOktaサーバーに接続できない場合、ログインをブロックされる可能性があります。これを回避するために、管理者は「AllowOfflineGracePeriod」ポリシーを設定できます。これにより、ユーザーはOktaでの最後の認証が成功してから一定の時間、オフラインでログインできます。この機能は、ネットワーク停止時にユーザーがログインするのをサポートしますが、猶予期間が終了すると、インターネットに再接続する必要があります。

これらのポリシーが実施されると、すべてのmacOSアカウントは、登録されているかどうかにかかわらず、Oktaによってパスワードが検証される必要があります。これによりセキュリティが向上しますが、未登録のアカウントがロックアウトされる可能性があるため、展開中に問題が発生する可能性があります。

これを防ぐために、管理者は「AllowAuthenticationGracePeriod」ポリシーを有効にして、ローカル認証を通じて未登録のアカウントに一時的なアクセスを許可できます。この猶予期間により、ロールアウトプロセス中にユーザーをロックアウトすることなく、スムーズな移行が提供されます。

管理者は、メンテナンスの目的でサービスアカウントを使用することがよくあります。これらのアカウントがロックアウトされるのを防ぐために、「NonPlatformSSOAccounts」ポリシーに追加できます。このポリシーは、特定のローカルアカウントを新しい認証ルールから除外し、Platform SSO への登録を不要にすることで、重要なメンテナンス作業を中断することなく継続できるようにします。

macOS 15でOktaとPlatform SSOを使用する利点

macOS 認証を委任するために Platform SSO と Okta Device Access を採用すると、いくつかの重要な利点があります。

- 強化されたセキュリティ:セキュリティはすべての組織にとって最優先事項であり、正しいポリシーを設定することで、Platform SSOに登録されたデバイスは、Oktaに対してパスワードが正常に認証された後にのみアクセスできます。これにより、Platform SSOに登録されたユーザーのみが有効なOktaのパスワードでデバイスにログインできるため、不正アクセスが最小限に抑えられます。さらに、組織はOkta Device Accessで利用可能なOkta Desktop MFA機能を利用して、デバイスにログインするユーザーに対して多要素認証(MFA)を強制できます。

- 改善されたユーザーエクスペリエンス: Platform SSOは、Oktaアカウントをデバイスにリンクし、ローカルパスワードをOktaパスワードと同期します。つまり、ユーザーはOktaのユーザー名とパスワードのみを使用してマシンにアクセスできます。これにより、複数のパスワードを管理する認知負荷が軽減されます。さらに、Appleの生体認証でロック解除できるようにポリシーを設定できるため、セキュリティを損なうことなくスムーズなユーザーエクスペリエンスを実現できます。

- 強力なパスワードポリシー:「Abcd1234」、「password」、および「qwerty」は、IT部門とセキュリティ部門の悪夢です。2021年の調査では、確認された侵害の80%以上が、盗まれたパスワード、脆弱なパスワード、または再利用されたパスワードに関連していることがわかりました。したがって、最小パスワード長、一般的に知られている侵害されたパスワードのブロック、特殊文字の包含など、ポリシーを強制することでパスワードを強化することが重要です。Oktaのパスワードポリシーコンフィギュレーター(Okta's password policy configurator)はこれを可能にし、Oktaのパスワードがデバイスへのアクセスに使用される(その後同期される)ため、デバイスのパスワードにも同じセキュリティルールが適用されます。

- 簡素化されたアカウント管理:新しい従業員のためにデバイスアカウントを作成し、退職する従業員のデバイスアクセスを取り消すことは、手動で行うと時間がかかる可能性があります。これらのプロセスは、Okta Device Accessを使用することで簡素化できます。たとえば、Just-in-Time Local Account Creation機能を使用すると、従業員はPlatform SSOに登録されたデバイスでOktaのユーザー名とパスワードを入力するだけで、構成された権限を持つ新しいmacOSアカウントがプロビジョニングされます。さらに、ログイン認証ポリシーが「requireAuthentication」に設定されている場合、Oktaでユーザーを非アクティブ化または削除すると、マシンへのアクセスが取り消されます。

- コンプライアンスと監査:コンプライアンスは、規制要件に縛られている組織にとって重要な焦点です。Okta へのすべての委任認証はログに記録され、お客様は Okta の包括的なシステムログを活用して、どのユーザーがどの場所と IP アドレスからデバイスにアクセスしたかに関する詳細なインサイトを得ることができます。ログはアクセスイベントに対する可視性を提供し、組織がコンプライアンスレポートを作成し、規制遵守を示すのに役立ちます。

AppleのPlatform SSOフレームワークを介してmacOSのログイン認証をOktaに委任することで、ユーザーアクセスを管理するための合理化された、より安全で効率的な方法が提供されます。セキュリティプロトコルを強化し、Identity管理を一元化し、オンボーディングとオフボーディングを簡素化することで、組織はシームレスなユーザーエクスペリエンスを提供しながら、macOSデバイスをより適切に保護できます。

AppleがPlatform SSOフレームワークの改善を続けるにつれて、Oktaとの統合は、macOSデバイス全体で認証プロセスを強化しようとしている企業にとって強力なソリューションであり続けます。

Platform SSOとOktaがmacOSの認証プロセスをどのように強化できるかについては、https://help.okta.com/oie/en-us/content/topics/oda/macos-pw-sync/update-password-sync-for-mac-15.htmで詳しく知ることができます。

これらの資料は、一般的な情報提供のみを目的としており、法的、プライバシー、セキュリティ、コンプライアンス、またはビジネス上のアドバイスを意図したものではありません。この投稿は、必ずしもOktaの立場、戦略、または意見を表すものではありません。