このブログはこちらの英語ブログの機械翻訳です。

近年、サイバー攻撃は著しく増加しています。データ侵害やフィッシング攻撃は、個人や企業にとって一般的な脅威となっています。FBIのInternet Crime Complaint Centerによると、2023年だけで組織がサイバー犯罪で失った金額は125億ドルに達し、2019年から100億ドル近く増加しています。

現在、アカウントの回復と認証子の登録をフィッシング攻撃から保護する方法がないため、これらのギャップを埋め、顧客を保護するためのカスタマイズ可能なソリューションを作成しました。

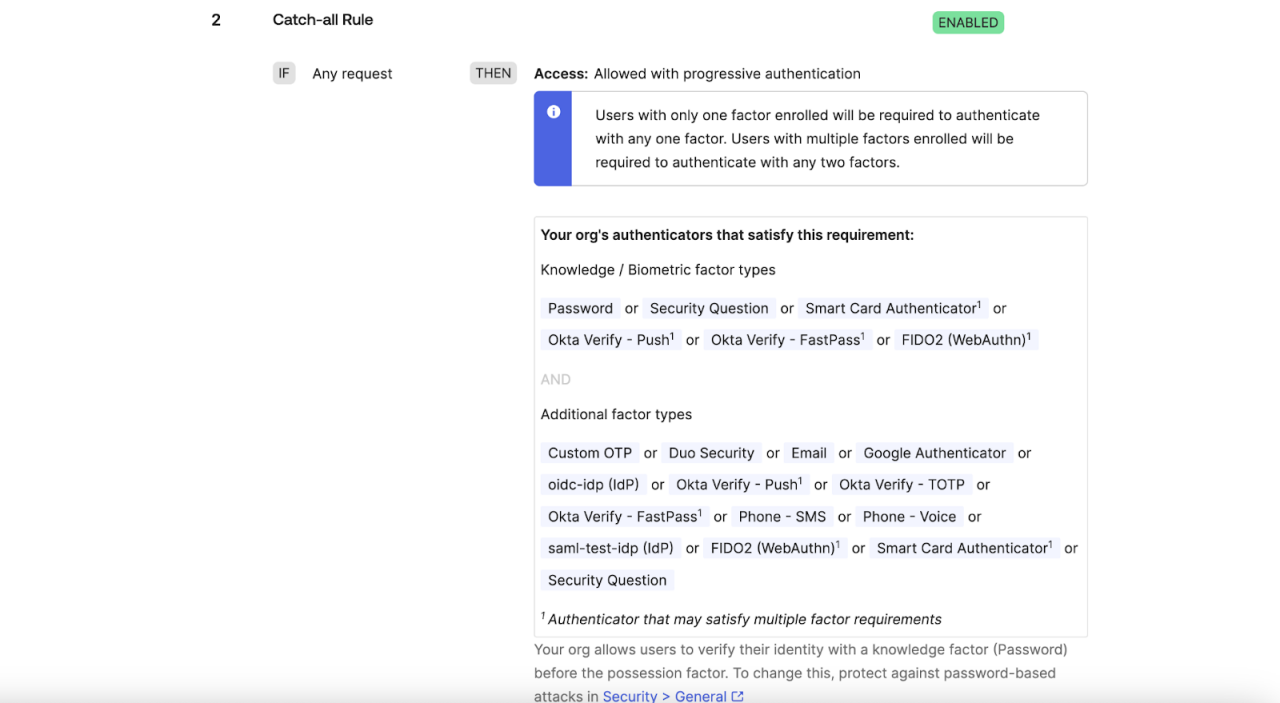

認証登録および認証解除のために、二要素認証(2FA)アシュアランスを適用します。これは強固なセキュリティレイヤーを提供しますが、それでもフィッシングの可能性は残ります。

アカウントの復旧とセルフサービスパスワード操作は、パスワードポリシー規則によって制御されます。現在の実装では、保証のカスタマイズが制限されているだけで、フィッシング耐性を確保する方法はありません。

Oktaアカウント管理ポリシーとは何ですか?

認証ポリシーのすべてのカスタマイズと機能により、「回復および登録フローに拡張してみませんか?」と考えました。Oktaは、認証ポリシーのカスタマイズ性とセキュリティを向上させるために多くの投資を行ってきました。これらの機能を再利用することは、当然のことのように思われました。Oktaアカウント管理ポリシー(OAMP)を入力してください。

ポリシー制約を満たせない場合、管理者はAuthenticator操作を拒否するルールを定義できるようになりました。以前は、管理者は、管理対象外のデバイスを介した、またはカスタム保証要件を満たさないユーザーに対するAuthenticatorの登録または登録解除を明示的に拒否できませんでした。

また、既存のOkta Expression Language(EL)を活用および拡張して、管理者がルールを定義するときにきめ細かい制御を行えるようにしました。現在のパスワードポリシー規則は、カスタムEL式をサポートできません。OAMPを使用すると、Okta FastPassのようなフィッシング耐性のある認証システムを介して、管理対象デバイスからアカウントを回復できます。

安全なオンボーディングとリカバリ

新たに加えられたOkta ELの機能を利用して、管理者はさまざまなアクションに対して異なる保証制約をカスタマイズできます。たとえば、このEL式—accessRequest.operation == ‘recover’ || accessRequest.operation == ‘unlockAccount’ —は、パスワードのリセットまたはアカウントのロック解除に関連する操作にのみ適用されます。

OAMPのID検証オプションを活用して、新しいユーザーを安全にオンボードできるようになりました。新しい「ID検証」オプションで確認できます。オンボーディングユーザーは、有効な政府発行のIDとライブネスチェックセルフィーで自分の身元を証明するように求められます。これにより、ユーザーがアカウントをオンボードして認証システムを登録する前に、追加の保証レベルが提供されます。

Personaなどのサードパーティベンダーは、Okta組織内で構成でき、OAMPルールで使用して、アカウントまたは認証システムの管理操作の前にユーザーの検証を強制できます。ID証明は、ユーザーが認証システムを変更する前にID証明を必要とする回復ユースケースにも拡張できます。

Day Zero から強化されたセキュリティ

管理者はゼロ日からユーザーを安全に検証できるようになったため、ユーザーのライフサイクル全体で強力なセキュリティ制御を適用できます。ソーシャルエンジニアリング攻撃が増加しているため、フィッシング耐性ですべてのフローを保護することが重要です。Oktaのアカウント管理ポリシーにより、管理者はこれを実現できます。

Oktaアカウント管理ポリシーの詳細をご覧ください。