このブログはこちらの英語ブログの機械翻訳です。

Gartner IAM 2025 でコラボレーションの威力が輝く

ロンドンで開催された Gartner IAM Summit (2025 年 3 月) では、相互接続されたリアルタイム セキュリティへの業界の大きな移行が強調され、OpenID Foundation の Shared Signals Framework (SSF) および Continuous Access Evaluation Profile (CAEP) への関心が圧倒的でした。

理論を超えて、サミットではOkta、Google、IBM、Omnissa、SailPoint、Thalesなどの先駆者による、実際に動作する相互運用可能な実装が紹介され、標準の実用的な有効性と、オープンなエコシステムに対するOktaのコミットメントが証明されました。

本日、Okta が Gartner IAM 2025 で実証されたように、SSF や CAEP などのオープン スタンダードを積極的に推進および実装し、組織とそのユーザーのために、より相互接続され、応答性が高く、安全なデジタル エコシステムをどのように構築しているかを探ります。

これらの標準そのものを掘り下げ、相互運用性におけるOktaの一貫したリーダーシップをたどり、これらの標準がIdentity Threat ProtectionのようなOktaのソリューションをどのように強化するかを紹介し、この協調的なアプローチがもたらす大きなメリットを明確にします。

新しい標準の必要性とは?

SAML や OAuth などの従来のプロトコルは、通常、ログイン時にのみアクセスを検証します。ただし、ユーザーのセキュリティコンテキストは、セッション中に大きく変化する可能性があります(たとえば、デバイスが非準拠になったり、疑わしいアクティビティが検出されたりする可能性があります)。CAEP のようなメカニズムがない場合、アプリケーションとサービスは初期認証を信頼し続け、攻撃者が古いセッション データで動作するためにドアが開いたままになる可能性があります。

SSFとCAEPにより、IDプロバイダー、モバイルデバイス管理プラットフォーム、またはセキュリティ分析ツール(送信者)のようなシステムは、アプリケーション、VPN、またはAPIゲートウェイ(受信者)のような依存当事者に、これらの重要な変更をリアルタイムで通知できます。これにより、最新の情報に基づいて、継続的な評価とアクセス権の動的な調整が可能になります。これは、静的な、ある時点でのセキュリティの意思決定から、セッションライフサイクル全体にわたる動的で継続的なリスク評価への根本的な変化を表しています。

標準の理解: リアルタイム セキュリティの基礎

SSFとCAEPがこの進化の中心にある理由を見てみましょう。

Shared Signals Framework (SSF): 安全な通信バックボーン

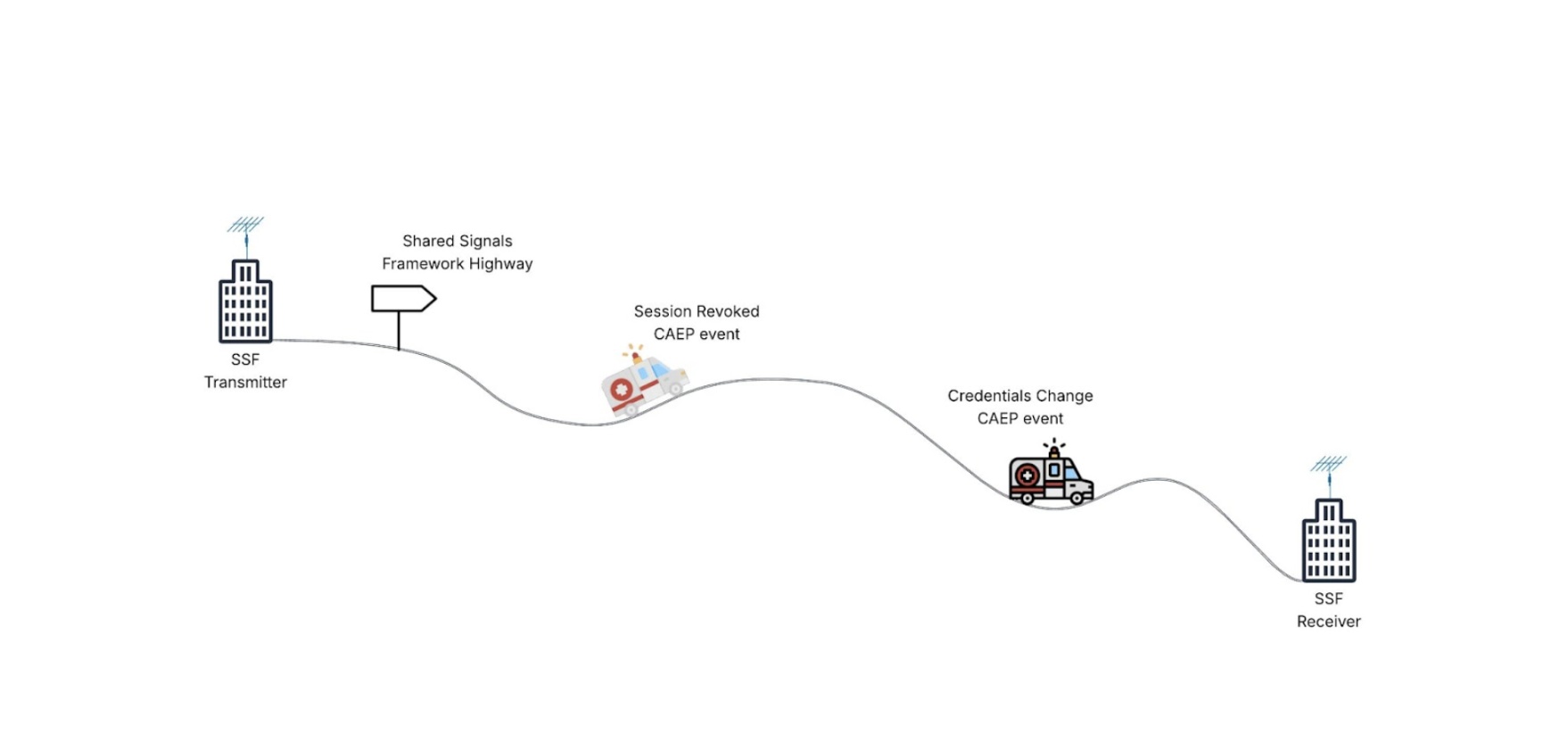

SSFを、セキュリティ情報のための安全で標準化された通信ハイウェイと考えてください。これはOpenID Foundationの標準であり、トランスミッター(情報を共有する側)とレシーバー(情報を消費する側)として指定された異なるシステムが、セキュリティ関連のシグナルまたはイベントをほぼリアルタイムで交換する方法を定義します。安全なWebhookと確立されたプロトコル(プッシュおよびポーリング配信モデルをサポート)を活用して、信頼性の高い通信を保証します。実際 のイベント メッセージは、JSON Web Token 標準に基づいた Security Event Tokens (SET) としてパッケージ化され、データの整合性と信頼性を保証します。

SSF の基本的な目的は、従来のセキュリティ アーキテクチャを悩ませているデータ サイロを解消することです。SSF は、ID プラットフォームからエンドポイント セキュリティ ソリューションまで、さまざまなツールが共通言語を話せるようにすることで、調整された脅威の検出と対応を促進し、より統一された効果的なセキュリティ体制を育成します。これは、真のセキュリティ相互運用性に必要な不可欠な「デジタル配管」を提供します。

CAEP:動的な信頼の実現

SSFは通信のフレームワークを提供しますが、CAEPはSSFを使用して送信される特定のイベント タイプのセットを定義します。CAEPは、初期認証が行われた後、アクティブなユーザー セッション中に発生するイベントとコンテキストの変更に特に焦点を当てています。

CAEPによって定義されたイベントのタイプは、その能力を示しています。

イベントの種類 | Description | ユースケースの例 |

session-revoked | 特定のユーザーセッションを直ちに終了する必要があることを示すシグナル | ユーザーが別の場所でログアウトする。管理者がセッションを終了する。高リスクの動作が検出される |

credential-change | ユーザーの資格情報の変更(パスワードのリセット、多要素認証(MFA)の登録/削除)を通知します。 | パスワード変更後に再認証を強制。MFAステータスに基づいてセッションを更新 |

device-compliance-change | デバイスのセキュリティ体制またはコンプライアンス ステータスの変更を示します | 非準拠デバイスからのアクセスをブロック。チェックに失敗した場合、ステップアップ認証をトリガー |

token-claims-change | セッションに関連付けられた属性またはクレームが変更されたことを示すシグナル | グループのメンバーシップまたはロールの変更に基づいて、アプリのユーザー権限を更新する |

assurance-level-change | ユーザーの認証方法の保証レベルの変更を示します | 保証レベルがポリシー要件を下回る場合に、ステップアップ認証を要求する |

= NEW = risk-level-change | サブジェクトに関連付けられたリスクレベルが変更されたことを示します。 | リスク エンジンが、ユーザー、デバイス、セッション、またはテナントのリアルタイムの異常/検出を特定しました |

最新の CAEP バージョンでは、新しいリスク レベル変更イベントも定義されます。このイベントは、ソフトウェア ベンダーがリアルタイムで検出されたリスクまたは脅威レベルを伝達するのに役立ちます。

SSF は CAEP に限定されないことにも注意することが重要です。また、クレデンシャル侵害やアカウントの無効化など、より広範なアカウントレベルのイベントに焦点を当てた Risk Incident Sharing and Coordination (RISC) プロファイルも含まれています。セッションレベル (CAEP) およびアカウントレベル (RISC) シグナルに対するこの二重の焦点は、SSF 内の全体的なアプローチを示しており、多様なセキュリティ インテリジェンスを共有するための包括的なフレームワークを提供します。

ゼロ トラスト接続

SSFとCAEPの原則は、「決して信頼せず、常に検証する」というZero Trustセキュリティアーキテクチャの中核となる原則と完全に一致しています。初期認証はベースラインを確立しますが、Zero Trustはユーザーのセッション全体を通して継続的な信頼の検証を要求します。CAEPは、この「常に検証する」原則を実現するための標準化されたメカニズムを提供します。ユーザー、デバイス、資格情報、または行動に関連するコンテキストの変更をリアルタイムで交換できるようにすることで、CAEPは組織がアクセス制御を動的に調整し、潜在的に古い、ある時点での認証の意思決定に依存するのではなく、ポリシーを継続的に強制できるようにします。信頼はもはや静的ではありません。リアルタイムのシグナルに基づいて調整されます。

価値提案:相互運用性が重要な理由

Okta とそのパートナーが推進する、SSF や CAEP などの業界全体の標準への移行は、組織に説得力のあるメリットをもたらします。

- セキュリティ効果の向上: サイロを打ち破ることは、セキュリティ ツールがコンテキストを共有できることを意味します。デバイス上のマルウェアに関するEDRからのアラートは、SSF/CAEPを介してOkta AIによるIdentity Threat Protection (ITP)と即座に共有でき、ユーザーによる機密アプリケーションへのアクセスを制限できます。この協調的な防御は、脅威のより全体的なビューを提供し、ツール間のギャップを悪用する攻撃者のリスクを大幅に軽減します。また、検出を迅速化することで、攻撃者の潜伏時間を最小限に抑えるのに役立ちます。

- リアルタイムの対応と軽減: スピードはサイバーセキュリティにおいて重要です。SSF/CAEPは、低速なバッチ処理や手動によるデータ相関を置き換え、ほぼリアルタイムの通信を促進します。侵害された認証情報、コンプライアンスに違反しているデバイス、疑わしい場所からログインしているユーザーなど、リスクが検出された場合、セッションの取り消しや強制的なMFAなどの自動アクションをCAEPシグナルを介してすぐにトリガーできます。これにより、攻撃者にとっての機会の窓が劇的に縮小されます。

- セキュリティ運用の簡素化:数十のセキュリティツール間のカスタムのポイントツーポイント連携の複雑なウェブを管理することは、重要な運用上の負担です。SSFのような標準化されたプロトコルは、これを劇的に簡素化します。シグナルを交換するための共通フレームワークは、統合の複雑さを軽減し、メンテナンスのオーバーヘッドを削減し、セキュリティチームが脅威分析やポリシーの改善のようなより価値の高いタスクに集中できるようにします。このシフトにより、組織は「配管」の構築に費やす時間を減らし、共有データから得られる「インテリジェンス」の活用に集中できるようになります。

- イノベーションと選択肢の育成:オープン標準はベンダーロックインに対抗します。セキュリティツールがSSF/CAEPを介して容易に相互運用できる場合、組織は、効果的に統合できることを知りながら、特定のニーズに最適な最高のソリューションを自由に選択できます。これにより、より健全で競争力のあるエコシステムが育成され、ベンダーがイノベーションを促進し、最先端のセキュリティテクノロジーの採用を加速させます。

- 「信頼ファブリック」の構築: SSF/CAEP の広範な採用の最終的な成果は、「信頼ファブリック」の作成です。これは、Gartner のイベントで強調された用語です。これは、シグナルが信頼できるエンティティ間でシームレスに流れる動的な相互接続されたセキュリティ エコシステムを表します。各参加システムが集合的なインテリジェンスに貢献し、その恩恵を受けることで、環境全体で継続的な評価と適応型のセキュリティ体制が可能になります。シグナル集約と応答の中心的なハブとして機能するOktaのITPは、このファブリックの重要なイネーブラーです。このファブリックの価値は、新しい参加者が増えるごとに指数関数的に向上し、コミュニティ全体に利益をもたらす強力なネットワーク効果を生み出します。

Okta の取り組み: 相互運用性における一貫したリーダーシップ

SSF および CAEP に対する Okta の取り組みは、最近の開発ではありません。むしろ、それは当社の製品戦略と業界への関与を通じて織り込まれた一貫したスレッドです。

Gartner IAM 2025ショーケース

2025年3月に開催されたGartner IAM LondonのSSF/CAEP相互運用性ショーケースへのOktaの参加は、この継続的な取り組みの明確なデモンストレーションでした。相互運用性のデモンストレーションに加えて、OktaのArkadiusz Krowczynski自身も「Identity Threat Protection: Okta's AI Revolution in Identity Security」というタイトルの専門セッションを発表しました。このイベントは、2025年3月にロンドン、また2024年12月にテキサス州グレープバインで開催されたSSF/CAEP相互運用性を擁護し、実証してきた強力な歴史に基づいています。

相互運用性イベントへのこの一貫した公的な参加は、複数の戦略的目的を果たします。Okta の技術的なリーダーシップとその実装の成熟度を示しています。重要なことに、他のベンダーの取り組みを積極的に奨励および検証し、SSF や CAEP などの標準に必要な幅広いエコシステムの採用を構築するのに役立ちます。そして、範囲を広げて、Okta 独自の高度な機能がそれらに依存して、最大の価値を提供します。

Okta Identity Threat Protection: 実際の標準

Okta Identity Threat Protection は、Okta がオープン スタンダードへの取り組みを具体的な顧客価値にどのように変換するかを示す代表的な例です。Identity Threat Protection は、ログイン前、ログイン中、ログイン後の認証ライフサイクル全体で、ID の脅威を検出し、評価し、対応するように設計されています。

重要なことに、Identity Threat Protection は、これらのリアルタイムのクロス エコシステム インサイトを活用して、継続的な監視と動的な応答を可能にし、CAEP のコア原則を直接実装します。

従業員のデバイスが誤ってマルウェアをダウンロードするシナリオを想像してみてください。統合されたエンドポイント検出および応答(EDR)ソリューションがこの脅威を検出します。SSFトランスミッターとして機能するEDRツールは、Shared Signals Pipelineを介してCAEP device-compliance-changeまたはrisk-level-changedイベントを直ちに送信し、デバイスが安全でなくなったことを通知します。SSFレシーバーとしてのOkta Identity Threat Protectionは、この重要なシグナルを取り込みます。

次に、Okta AI は、ユーザーとその侵害されたデバイスに関連付けられた高まったリスクを評価します。事前定義されたポリシーに基づいて、Identity Threat ProtectionはCAEPセッション取り消しイベントを自動的にトリガーし、マルウェアによる水平移動またはデータ流出を防ぐために、接続されたアプリケーション全体でユーザーのアクティブなセッションを終了させることができます。

オープン標準を通じて調整されたこの迅速な自動応答は、マルウェア感染による潜在的な損害を大幅に軽減します。OktaはSSF/CAEPを推進および実装することにより、製品の提供を強化し、これらの標準が最大のセキュリティ価値を提供するために必要な、より広範なエコシステムの採用を促進します。

Okta は、多様なセキュリティ ドメインからのシグナルを調整および解釈し、ID リスクの統一されたビューを提供し、エコシステム全体で調整された対応を可能にすることを目指しています。

安全でオープンな未来に対するOktaの永続的なコミットメント

SSFとCAEPの推進と実装におけるOktaの継続的なリーダーシップは、Gartner IAM Summit 2025で際立って展示されました。このコミットメントは、より安全で相互運用可能なデジタルエコシステムを育成するための、より広範な戦略の一部です。これらのオープン標準をOkta Identity Threat Protectionのようなコア製品に組み込むことで、Oktaは顧客にリアルタイムの共同防御を可能にします。

さらに、OpenID FoundationのInteroperability Profiling for Secure Identity in the EnterpriseワーキンググループへのOktaの基本的な関与は、包括的でエンドツーエンドのセキュリティ標準に対する長期的なビジョンを示しています。この前向きなアプローチは、SSFとCAEPがセキュリティが本質的に統合され、適応性のある未来に向けた重要なステップであるというOktaの信念を強調しています。Oktaは、共有標準がすべての人にとって回復力があり、より安全なデジタル世界を創造するために不可欠であることを認識し、この協調的な業界の取り組みを推進することに引き続き専念しています。

詳細を見る

- CAEP と SSF に対する Okta の取り組みをご覧ください (2024 年 12 月): https://www.okta.com/blog/2024/12/oktas-commitment-to-caep-and-ssf-pioneering-secure-interoperable-identity-standards/

- Oktaの最初のSSF相互運用性ショーケースについて学ぶ(2024年2月): https://www.okta.com/blog/2024/02/unifying-efforts-amplifying-security-shared-signals-interoperability/

Okta Identity Threat Protectionをご覧ください:https://www.okta.com/platform/identity-threat-protection/