Okta 脅威インテリジェンスは、北朝鮮民主主義人民共和国(DPRK)のIT労働者スキームが、リモート人材を雇用するほぼすべての業界を脅かしていることを明らかにする大規模な分析を実施しました。

公的な報告では、主にDPRK(北朝鮮)国籍者が米国の主要テクノロジー企業でソフトウェア開発の職をターゲットにしていることが focus されていますが、私たちの分析では、この脅威はテクノロジーセクターや米国に限定されないことが示されています。北朝鮮のIT労働者(ITW)は現在、幅広い産業にとって現実的な脅威となっています。影響を受ける産業には、金融、ヘルスケア、行政、および専門職サービスが含まれており、その対象国は増加の一途をたどっています。この広範な計画は、不正な雇用を得ること、そして場合によっては機密データを盗むことを目的としています。

この脅威はどれほど広範囲に及ぶのか?DPRK ITW活動のサンプルから得られた数千の例を分析した結果、情報テクノロジー組織は、対象エンティティの半分に過ぎないことがわかりました。また、対象エンティティの4分の1以上(27%)が米国以外の国に拠点を置いていることもわかりました。

Okta 脅威インテリジェンスは、DPRK(朝鮮民主主義人民共和国)と関連のある攻撃者が、同じ職種に対して複数の面接を受けている事例を確認しました。すべての組織の採用およびオンボーディングプロセスを把握しているわけではありませんが、オンボーディング後の企業活動の証拠が、さまざまな業種の複数の組織で確認されました。これは、求人応募と面接に対する広範な「ばらまき型」のアプローチが、DPRK体制にとって継続および拡大する価値のある取り組みとなっていることを裏付けています。

DPRKに関連する攻撃者が、広告されているリモート技術職に応募している、または応募する可能性があり、組織をより困難なターゲットにするために必要な重要な追加措置を実施していることを、すべての業界セクターおよび国の組織が認識することが不可欠です。

調査の内側:130以上のアイデンティティと数千の標的企業

Okta Threat Intelligenceは、内部および外部のデータソースの組み合わせを使用して、DPRK ITWスキームに参加しているファシリテーターおよび労働者によって運営されている130を超えるアイデンティティを追跡しました。これらのアクターを、2025年半ばまでに5,000を超える異なる企業で6,500を超える最初の就職面接に結び付けました。

活動状況をどのように把握したかについて攻撃者に悟られないようにするため、Okta 脅威インテリジェンスは、調査方法に関する詳細の一部を意図的に伏せています。データに対する信頼性は、業界の競合他社、法執行機関、および標的組織との継続的な説明会によって検証されています。

注目すべきことに、DPRK IT労働者と、リモートワークのパターン、金銭的な動機、欺瞞の手法、地理的な起源など、DPRK以外の「過剰雇用」労働者との間には、表面的な類似点があります。Oktaは、技術的な指標、行動パターン、および雇用主からの直接的な報告の組み合わせに基づいて、特定のアイデンティティをDPRKに関連するものとして評価します。さらに、Okta Threat Intelligence が追跡している 130 のアイデンティティは、活発な DPRK ITW 活動のごく一部を反映しているにすぎないと予想されます。

拡大する問題

過去5年間で、厳しく制裁を受けているDPRK(北朝鮮)は、数千人もの人々を近隣諸国に動員し、彼らに先進国で不法な雇用を得るという任務を与えました。DPRKのIT労働者は、アイデンティティ詐称と、標的国の協力者の協力を頼りにして、雇用を得て維持しています。

FBI DPRK ITW 指名手配ポスター

FBI DPRK ITW 指名手配ポスター

Oktaの最新の調査では、標的となっている業界の広さと、この活動の継続的な期間の両方が明らかになり、先進国のあらゆる種類の企業に浸透しようとする、広範囲に及ぶ進化する取り組みを示しています。比較的少数の人々が、求人広告を特定し、カスタマイズされたApplication (アプリケーション)(履歴書、カバーレター、および補助資料を含む)を作成および提出し、初期の採用担当者または人事スクリーニングに合格し、大規模なリモート面接を確保することができました。

ITWスキームの主な目的は、賃金の支払いを介して経済的利益を得ることですが、雇用したことのない従業員を雇用し、後に解雇することになった組織に対するデータ盗難と強要の試みが多数報告されています。

時折発生するデータ流出と恐喝事件(ランサムウェア関連の活動を含む)は、このキャンペーンの二面性を示しています。DPRKと連携した人員を欧米の組織内に配置することで得られるアクセスは、DPRK政権がそれを使用することを決定した場合、重大なインテリジェンスと破壊能力を提供します。この長期にわたる作戦を通じて構築された、より広範なアクセスと技術収集の可能性は、ほとんどの経済セクターの政府および組織にとって懸念事項であるはずです。

DPRKのITW部隊は、以前の失敗から学び、より多くの国でより多くの産業を標的にしているようです。これらの国の標的となった組織は現在、成熟した経験豊富な脅威に直面しており、標的とする業種や雇用を得るために使用するツール、テクニック、手順に関して、ある程度の「創造的自由」を認められるほどの成功を収めています。

この脅威に対する意識の向上、および政府と民間部門の協力的な取り組みによる活動の特定と阻止が、米国およびIT業界以外の役割をますますターゲットにする追加の要因となっている可能性があります。

DPRKは、その標的を巨大テクノロジー企業から病院、銀行、そしてその先へと拡大しています

ITWスキームの標的となっている業界と役割には、明確な進展が見られることが当社の調査で明らかになっています。

DPRKのIT労働者は圧倒的にリモートのソフトウェアエンジニアリングのポジションを求めていますが、DPRK国民はリモートの財務ポジション(決済プロセッサーなど)およびエンジニアリングの役割に応募していることがますます観察されています。これは、あらゆる種類のリモートの役割がこのスキームの範囲内にあることを示唆しています。Application (アプリケーション)、面接プロセス、および作業自体をリモートで実行できる限り、DPRKは金銭的支払いを受け取る機会を利用しようとします。

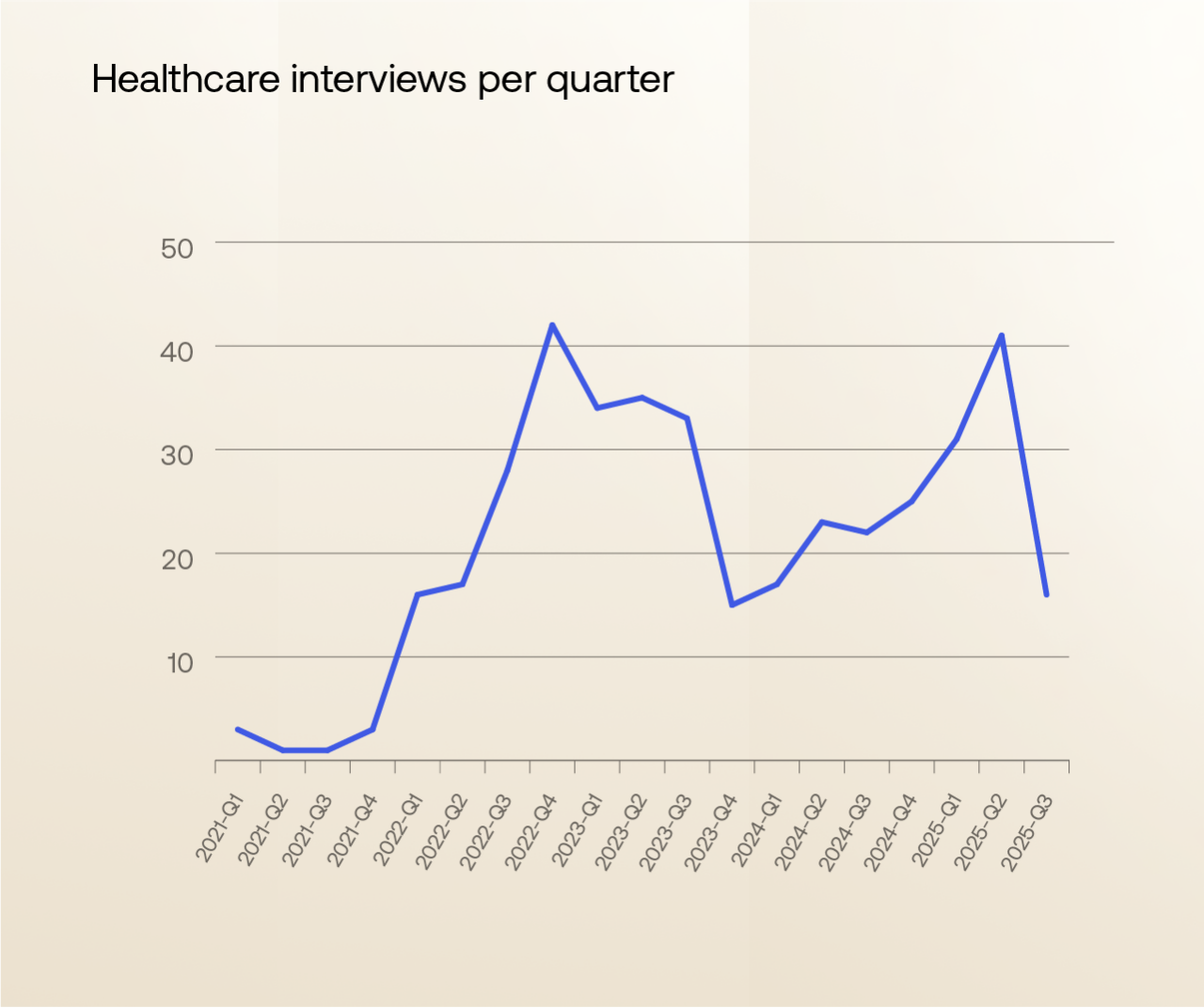

当社の分析により、求人応募がほぼすべての主要な業界の垂直市場に及んでいることが確認されています。過去4年間で、ITWが求人面接に成功し、参加したセクターの数が着実に増加していることがわかります。予想通り、大規模なテクノロジー企業、特にソフトウェアを開発する企業が、依然として最も標的となる件数が多い企業です。しかし、金融、ヘルスケア、行政、専門職サービスなどの他の垂直市場も、データセットに一貫して現れており、継続的かつ広範囲にわたるキャンペーンが行われていることを示しています。

業界の垂直市場全体でインタビューが配信されていることには、いくつかのもっともらしい説明があります。

分布は、どの業界が最も多くのリモートソフトウェアエンジニアリングの役割を宣伝するかによって決まります。ソフトウェアエンジニアの求人を最も多く出している業界の中でも、特定のカテゴリのテクノロジー分野の労働者(ブロックチェーン技術や人工知能など)は、開発者やエンジニアに対する需要の増加に比例して面接の数が増加していることがわかります。

この分布は、収益の生成以外の目的で、DPRK政権が関心を持つ産業、および/または特定の個人の専門知識や経験を意図的にターゲットにしていることを反映しています。

これらの人物は、リモートワークという役割を超えて、ターゲット企業の実際の性質やビジネスをほとんど考慮していない可能性も否定できません。

最もターゲットにされているポジションは、リモートソフトウェア開発の役割(React、フルスタック、Javaなど)のままであり、簿記、決済処理、エンジニアリングサポートなどの臨時の事務員またはスペシャリストの異常値があります。私たちのタイムライン分析では、米国と欧米の祝日と一致するインタビュー活動の明確な谷も明らかになっています。これは、敵対者の意図の変化というよりも、季節的な採用の減速を反映している可能性があります。

DPRKを標的とした業種の詳細

Okta Threat Intelligenceは、特定の業界が標的にされる理由と、侵入が成功した場合の潜在的な影響を示すために、より詳細な分析のために業界のサブセットを選択しました。例は特定の業界から取られていますが、その影響は広範囲に及び、すべての組織への行動喚起として役立ちます。

ソフトウェア開発およびITコンサルティング

北朝鮮のIT技術者は、引き続きリモートソフトウェア開発およびITコンサルティングの役割に圧倒的に注力しています。これには、テクノロジー企業での直接雇用だけでなく、大規模なアウトソーシングおよびサービスプロバイダーへの配置も含まれます。これらのポジションは、比較的高賃金であり、価値の高いコードベース、インフラストラクチャ、および開発パイプラインへのアクセスを提供し、豊富で、多くの場合リモートであるという利点もあります。

Oktaの調査によると、これらのアクターは組織的に、広告された役割を特定し、信頼できる履歴書とカバーレターを作成し、最初のHRスクリーニングに合格し、大規模な面接を確保します。リモートワーク、契約雇用、および分散型チームの組み合わせにより、従来の身元調査とアイデンティティ確認が弱体化し、継続的または反復的なアイデンティティ確認が存在しない環境が生まれます。この露出は、労働者が複数のクライアント組織に組み込まれているITコンサルタント会社で増幅され、水平展開のリスクが高まります。Okta 脅威インテリジェンスはまた、これらのアクターによるフリーランサーのマーケットプレイスプラットフォームの значительное использование を観察しました。

人工知能

2023年半ば以降、Oktaは、AIに焦点を当てた組織(「純粋な」AI企業と、既存の製品およびプラットフォームにAIを組み込んでいる企業の両方を含む)内でのDPRK関連の求人面接の著しい増加を観察しています。この急増は、AIセクターの広範な拡大と、エンジニアリングチームを拡大するための急増と一致しています。これらの状況は、応募者のスクリーニングとオンボーディングの厳しさを低下させる可能性があります。

この上昇の一部はAI採用全体のブームを反映しているだけかもしれませんが、機密性の高い知的財産、モデルトレーニングデータ、および独自のアルゴリズムの公開により、このセクターは国家が関与するアクターにとって特に魅力的になっています。Oktaは、DPRKのITワーカーが他のセクターからリソースを転用するのではなく、拡大するAIポジションに機会をうかがって応募している可能性が高いと評価しています。ただし、AIシステムへのアクセスの二重使用の可能性(特にモデル操作または将来の攻撃的なサイバー作戦の場合)は、戦略的リスクを高めます。

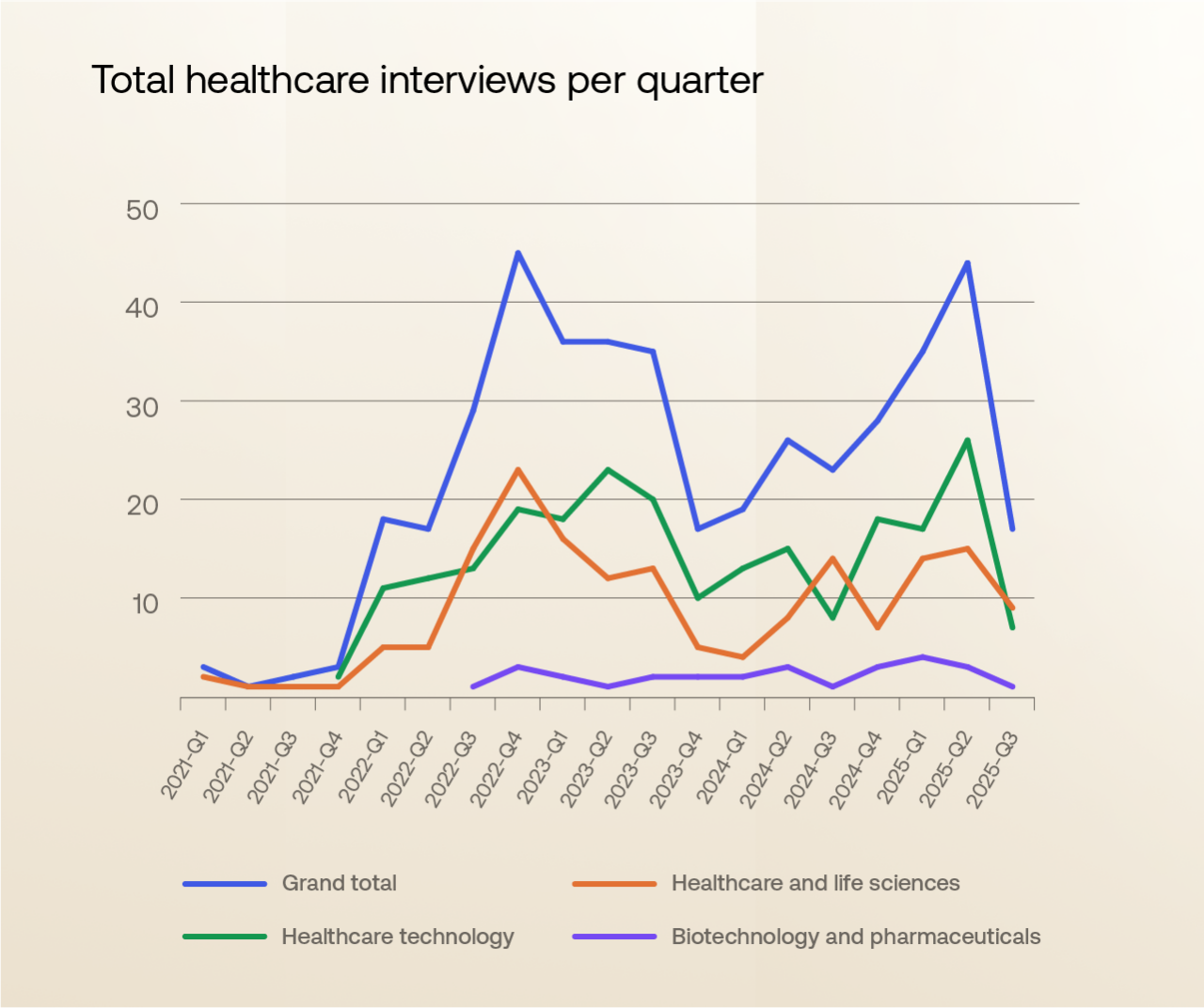

ヘルスケアおよび医療テクノロジー

さらに驚くべきことに、ヘルスケアおよび医療テクノロジー組織の間で、DPRKと関連のある求人面接が継続的に行われていることが確認されました。標的とされている役割のほとんどは、モバイルアプリケーション開発、顧客サービスシステム、および電子記録管理プラットフォーム(一般的なサービス会社ではなく、ヘルスケア関連のテクノロジープロバイダーと直接)に重点を置いています。これらの領域は、機密性の高い個人識別情報(PII)、臨床ワークフロー、および医療データインフラストラクチャへの潜在的なアクセスを提供します。

テクノロジーとヘルスケアの融合により、ヘルスケア分野は価値の高いターゲットへと変貌しました。医療組織は、「従来型」の虚偽の医療認証情報や懸念される職務経歴を検知することには長けていることが多い一方、IT技術者や派遣コーダーに対しては、同レベルの初期審査や継続的な監視が行われていない可能性があります。ヘルスケア組織は、不正な就業の試みを阻止するためのインサイダー脅威検知において、リソースが不足している可能性があり、高度な詐欺師を捕まえられない従来の採用プロセスに頼っている可能性があります。

米国では、制裁対象国に関連する個人を雇用して保護された医療情報を処理すると、重大な規制上の影響(例:HIPAA違反)が生じる可能性があります。

Okta脅威インテリジェンスは、DPRKに関連するITワーカーがまだヘルスケアを体系的に標的にしているわけではない可能性があると評価していますが、業界がデジタル化するにつれて、ソフトウェア開発の役割の豊富さを悪用しています。これにより、データセキュリティと患者のプライバシーに対するリスクが高まります。ただし、ヘルスケアPIIの機密性により、データ窃盗や強要に対して特に脆弱になります。

金融サービス

DPRKのIT労働者は、グローバルな金融セクターの役割について一貫してインタビューを受けます。対象となるエンティティには、従来の銀行機関や保険会社だけでなく、最新のFinTech企業や暗号通貨関連の組織も含まれます。

これにより、DPRKは、決済処理システム、顧客データ、その他の金融データを含む、価値の高い金融インフラストラクチャに直接アクセスする機会が得られます。

標的となる役割は、ソフトウェア開発を超えて、給与や会計などの分野のバックオフィスおよび財務処理の役割にまで拡大しています。この変化は、ソフトウェアエンジニアリング以外にも、同様の機会を提供するタスクの種類があることをDPRKが理解していることを示しています。標的となるエンティティはリモートで採用する準備ができており、DPRKのナレッジワーカーはそれを実行するためのある程度の能力を示すことができる必要があります。

金融サービスが専門的な人材のためにサードパーティのリクルーターや契約社員に依存しているため、採用組織が直接アイデンティティ検証を実行しない環境が生まれます。このエクスポージャーは、分散型金融(DeFi)および暗号通貨のサブセクターで特に深刻です。ここでは、迅速なリモート採用の文化により、審査に大きなギャップが生じ、アクターがデジタル資産の財務およびコアプロトコルへの信頼できるアクセスを得ることができます。

政府および行政

Oktaは、2023年から2025年の間に、DPRKに関連するIT労働者と米国の州および連邦政府機関の間で、小規模ながらも継続的な採用面接の流れを観察しました。中東およびオーストラリアの政府機関でも追加の例が見られました。データからは、これらの面接のいずれかが雇用につながったかどうかは確認できませんが、政府機関もこのキャンペーンの影響を受けないことを示しています。

より重要なのは、政府の契約社員、サービスプロバイダー、コンサルタントを介した行政へのエクスポージャーです。これらの組織は、多くの場合、政府ネットワークや機密プロジェクトへの広範なアクセス権を持っていますが、採用量が多く、納期が短く、リモートワーカーのプールが大きいという課題に直面しています。スクリーニングまたはアクセスコントロールが失敗した場合、DPRKのアクターは、政府システムまたは機密データリポジトリに間接的に侵入する可能性があります。Oktaは、政府およびそのサードパーティベンダーは、侵入のリスクを軽減するために、厳格な初期および継続的な身元確認とアクセス分離を採用する必要があると評価しています。

アウトソーシングと IT サービスプロバイダー

大規模なアウトソーシングおよびITサービスプロバイダーは、Oktaのデータに頻繁に登場し、リモートの契約ベースの技術職(DPRKと連携したIT労働者が求める種類のポジション)の採用が絶えないことを反映しています。これらの組織は通常、大規模に広告を掲載し、大量の応募者を処理するため、敵対者が入り込む可能性が高まります。

多くの企業は堅牢なバックグラウンドチェックとセキュリティ制御を維持していますが、派遣労働力の規模とクライアント環境に組み込まれたスタッフの性質により、システムリスクが生じます。サービスプロバイダーでの侵害は、複数の顧客組織に拡大し、潜在的な影響を増幅させる可能性があります。Oktaは、組織は契約社員とサービスプロバイダーのスタッフを潜在的なインサイダー脅威として扱い、直接の従業員に使用されるものと同様のアイデンティティ検証、監視、アクセスコントロールをベンダーに要求する必要があると評価しています。データとシステムへのビジネスプロセスとベンダーアクセスは、必要最小限に厳密に制限され、厳密に監査され、厳格なリスク評価を受ける必要があります。

脅威のグローバルな広がり

Okta 脅威インテリジェンスの分析により、予想どおり、ターゲットとされた役割の大部分(73%)が米国を拠点とする企業によって宣伝されていたことが明らかになりました。DPRK IT Workerキャンペーンの例は、最初に米国で特定され、大規模に継続されています。分析したデータセットには、米国を拠点とするターゲットにサンプルを偏らせる固有のバイアスも存在する可能性があります。

そうは言っても、私たちの分析では、ITWの活動が他の国(合計の27%/米国以外)に大幅に拡大していることが明らかになっています。多くの場合、米国での役割を標的にしてきたのと同じDPRKの攻撃者によるものです。英国、カナダ、ドイツはそれぞれ、総観察数の2%以上を占めています(それぞれ約150〜250の役割を占めています)。

成熟した労働力からの進化する脅威

Oktaは、DPRK IT Worker作戦の焦点が世界的に広がるにつれて、新たに標的にされた国の雇用主に対する脅威が高まっていると評価しています。米国産業に対する長年の持続的な活動により、DPRKと連携したファシリテーターと労働者は、彼らの侵入方法を洗練させることができました。その結果、彼らは基本的なスクリーニングコントロールを回避し、採用パイプラインをより効果的に悪用できる、成熟した、十分に適合した労働力で新しい市場に参入しています。ITWスキームを「米国のビッグテックの問題」と見なす可能性のある新しい市場は、内部脅威プログラムの成熟に時間と労力を投資する可能性が低くなります。そのようなプログラムの教育的、技術的、および管理的側面は、効果的になるまでにいくらかの時間と労力を必要とします。

Okta 脅威インテリジェンスの調査によると、DPRK関連のIT労働者に、複数の業種にわたって多数の初期面接が付与されています。現時点では、どのApplication (アプリケーション)が最初の面接を超えて進んだかについての観察に対する信頼度は低くなっています。私たちのサンプルでは、これらの候補者の最大10%がフォローアップインタビューに進んだことが示唆されています。

この成功率は雇用主にとって安心できるものではありません。Okta は、DPRK IT Worker の活動に関連する不正なアイデンティティの総数のごく一部のみを分析しました。この活動の規模では、2 回目または 3 回目の面接にうまく進む候補者がごく少数であっても、重大な脅威となります。敵対者がデータを盗んだり、システムを混乱させたり、顧客との評判や信頼を損なったりするには、特にリモートの特権付きの役割またはアクセス権の高い役割で、侵害された採用が 1 人いれば十分です。ソフトウェア開発の役割では、機密データやシステムへの昇格されたアクセスが必要になることが多く、これらの許可は多くの場合、雇用開始時から付与されます。

これらの攻撃者は、雇用可能なスキルを強化するために、多様なオンライン言語および技術教育サービスを利用していることが確認されています。また、雇用を試みる際にAIサービスを利用しています。

「市場の圧力」への対応?

ITWスキームの攻撃者は、DPRKのスパイおよびランサムウェア作戦の相手よりも技術的な洗練度が低いことを歴史的に示してきました。しかし、彼らの成功は損なわれていません。DPRKのITWオペレーターは、政権のために数千万ドルを稼ぐことに成功しており、時間の経過とともに彼らの戦術に十分なバリエーションが観察されたため、彼らは現在、かなりの自治権を享受していると結論付けています。

しかし、ITWの活動は現在、新たな脅威に直面しています。それは、活動に対する意識の高まりと組織的な妨害です。DPRK ITW計画に対する監視は、最も標的とされている米国のテクノロジー分野において、収益の生成を妨げている可能性があります。

スパイ活動とランサムウェア作戦を任務とするDPRKの部隊は、ITWの採用モデルを、偶発的な雇用と賃金を得るための手段としてではなく、標的を絞った永続的なデータ窃盗と恐喝の機会として捉えるでしょう。ITWアクセスがすでにこれらの目的で悪用されているという初期の兆候があります。

これらの個人を雇用する組織は現在、制裁および評判の毀損に関連するリスクに直面しています。将来的には、彼らはまったく同じアクセスを利用した、意図的かつ標的を絞ったデータ窃盗および恐喝作戦に直面する可能性があります。

標的組織にとっての重要な意味合い

Oktaの調査結果から、DPRKのITワーカーの活動は、大企業に限定されたニッチな脅威ではないことが明らかになりました。これは、ほぼすべての業種の組織を標的とする、広範囲にわたる長期的なキャンペーンです。これは、リモートまたはハイブリッドの役割(特にソフトウェア開発、ITサービス、またはその他のナレッジワーカー分野)を提供する組織は、潜在的な標的であることを意味します。

作戦の規模と洗練さは、従来の採用プロセスだけでは浸透を防ぐのに不十分であることを示しています。侵害された各採用は、DPRKに以下を提供できます。

直接的な金銭的利益(給与の支払いが体制に流用される)

機密性の高いシステム、データ、ネットワークへの特権付き内部アクセス

ランサムウェア、恐喝、またはフォローオンのサイバー活動のための運用上のレバレッジ

商業的に機密性の高い企業秘密の喪失

将来の攻撃作戦をサポートするための戦略的な情報収集とアクセス

さらに、組織が知らずにDPRKのアクターを雇用すると、事実上制裁義務の侵害となり、関連する法的責任を負うリスクがあります。

したがって、組織は、採用中の厳格なアイデンティティ検証、リモートワーカーのアクセスおよび行動パターンの継続的な監視、インサイダーまたはサプライチェーンの脅威を管理するための明確なインシデント対応計画を含む、多層防御を採用する必要があります。

この脅威に対抗するために取るべきステップ

Okta 脅威インテリジェンスは、すべての業種(特にリモートまたは契約の役割を宣伝している業種)の組織は、採用、オンボーディング、インサイダーの脅威の監視に対する多層的かつプロアクティブなアプローチを採用する必要があると評価しています。Oktaは以下を推奨します。

1. 応募者のアイデンティティ確認を強化する

採用および雇用(採用後)の複数の段階で、検証可能な政府発行のIDチェックを必須とする

記載されている場所とIPアドレス(VPNの使用状況の検出を含む)、タイムゾーンの動作、および給与口座情報を相互に確認します。

認定されたサードパーティサービスを使用して、アイデンティティ文書、以前の雇用、および学術認証情報を認証します。

2. 採用およびスクリーニングプロセスを厳格化する

HRおよび採用担当者を訓練して、危険信号を特定するようにします。候補者が面接のラウンド間で交換されているかどうかを特定するプロセスを奨励します。彼らが居住していると主張する地域の知識が乏しい、対面での面会を拒否する、面接中にカメラをオンにしたり背景フィルターを削除したりすることを拒否する、または非常に貧弱なインターネット接続を使用して面接するなど、行動上の手がかりを特定するように教えます。重複した履歴書、一貫性のないタイムライン、一致しないタイムゾーン、および検証不可能な参考文献を特定します。提供された情報に対して、候補者のオンラインフットプリントとソーシャルメディアのプレゼンスを評価します。以前の作業の証拠が提供されている場合は、これらのプロジェクトが正当なユーザープロファイルのリポジトリから単にクローンされたものではないかを調査します。

ドキュメントのメタデータおよび複製と再利用に関連するその他の技術的な「兆候」で、CVおよびPDFへの編集の履歴を確認します。

構造化された技術的および行動的検証を追加します (リクルーターの観察下で行われるライブ コーディングまたはライティング)。

(無料のWebメールではなく)企業E メールの参照を要求し、参照組織のメイン交換機番号への発信コールで確認します。

3. ロールベースおよび分離されたアクセスコントロールを強制する

デフォルトでは、新規または一時的な従業員を最小権限プロファイルに設定し、試用期間のチェックが完了したら追加のアクセスを許可します。

開発、テスト、本番環境を分離し、コードのマージとデプロイメントにはピアレビューと承認ワークフローを義務付けます。

異常なアクセスパターン(大量のデータプル、予期しない地域/ VPNからの営業時間外のログイン、認証情報の共有)を監視します。

4. 契約社員およびサードパーティのサービスプロバイダーを監視します。

可能な場合は、継続的なID検証標準、身元調査、強力な認証ポリシー、デバイスセキュリティベースライン、および監査の権利を契約により義務付けます。

名前付きユーザーアカウント(可能な場合は共有ログインまたは内部サービスアカウントなし)と、各クライアント環境の個別のテナント/プロジェクトアクセスを要求します。

5. インサイダー脅威およびセキュリティ意識向上プログラムを実施する

人事、法務、セキュリティ、およびITにまたがる専門のインサイダーリスク機能、または少なくともワーキング Group (グループ)を設立します。

ITWの商習慣とスクリーニング管理に関する対象を絞ったトレーニングを、採用担当者、採用マネージャー、およびテクニカルリード向けに提供します。

採用担当者とスタッフに対し、同僚の身元、目標、所在地に疑問を抱かせる可能性のある奇妙な行動を観察し、報告するよう教育し、権限を与えます。

疑わしい行動や候補者の懸念について、より安全なレポート機能チャネルを作成します。

6. 法執行機関および業界の競合他社と連携する

侵害指標と不審な候補者パターンを、国内のサイバー犯罪ユニットおよびISAC/ISAOグループと共有します。

「インサイダーリスク」Group (グループ)が指標(E メールアドレス、IPアドレス、VPNプロバイダー、ドキュメントの作成、行動指標)を受信してアクションを実行し、関連する調査結果を「共有」するメソッドを開発します。

進化するITWの戦術とツールを追跡するために、情報共有フォーラムに積極的に参加します。

7. 定期的なリスク評価とレッドチーム演習の実施

インサイダーおよび悪意のある契約社員の攻撃経路をモデル化し、潜在的なビジネスへの影響を定量化します。

採用パイプライン(DPRKのApplication (アプリケーション)と面接をシミュレート)をテストするレッドチーム演習を実施して、アイデンティティ検証プロセスを評価します。

悪意のあるインサイダー、侵害された請負業者、および迅速なアクセス取り消しを含むシナリオを含めるようにインシデント対応計画を更新します。

おわりに

Oktaの分析は、DPRK IT Workerキャンペーンが大規模で持続的な作戦であることを示しています。元々は米国のテクノロジー企業を標的としていましたが、キャンペーンは現在、ほぼすべてのセクターと複数の地域に及んでいます。

活動の規模と期間は、標的組織内で財務リソース、技術的アクセス、および戦略的インテリジェンスを取得するための体系的な努力を示しています。比較的小数のDPRKと連携したアイデンティティが数千件の面接を生成しており、持続性とプロセスの成熟度を示しています。この脅威に対する広範な認識にもかかわらず、面接の試み、ターゲティング、および方法論は成長と進化を続けています。

給与詐取が最も目に見える動機である一方で、戦略的リスクは給与をはるかに超えて広がっています。ITWの配置に成功すると、データ漏洩、業務妨害、およびスパイ活動、強要、または将来のサイバー作戦に利用される可能性のある内部アクセス拠点の静かな確立が可能になります。

これを「大手テック企業のみ」の問題として見ている組織は、自社の露出を過小評価するリスクがあります。このレポートで提示された証拠は、採用とアイデンティティ検証の制御を強化し、契約社員とサードパーティプロバイダーの監視を強化し、インシデント対応計画がインサイダーとサプライチェーンのエントリベクターに明示的に対処することを求める行動喚起として役立つはずです。

早期の認識、厳格な検証、および協調的な防御により、組織は不正な候補者の採用の可能性を大幅に減らし、侵入から生じる潜在的な影響を制限できます。