A inteligência artificial (IA) e, especificamente, a IA generativa (GenAI) estão ajudando a impulsionar revoluções em vários setores. Infelizmente, alguns dos primeiros e mais agressivos adeptos dessa tecnologia foram os cibercriminosos. O crescimento exponencial nas capacidades da GenAI provou ser irresistível, permitindo que até mesmo criminosos novatos conduzam atividades de apropriação de contas de forma mais rápida e eficaz do que nunca. De acordo com o relatório Voice of SecOps da Deep Instinct, 75% dos profissionais de segurança testemunharam um aumento nos ataques nos últimos 12 meses, com 85% atribuindo esse aumento a agentes mal-intencionados que usam IA generativa.

Neste cenário de segurança dinâmico e em rápida mudança, as pequenas e médias empresas (PMEs) são particularmente vulneráveis. Em nosso white paper de 2023 sobre o Estado da identidade segura, descobrimos que as PMEs apresentavam taxas igualmente altas de registro fraudulento e tentativas de credential stuffing em comparação com organizações de nível empresarial (sem os recursos de pessoal de nível empresarial para dedicar ao problema). As pequenas empresas, em particular, enfrentaram taxas significativamente mais altas de tentativas de desvio de autenticação multifator (MFA) do que outras empresas de outros portes — 20% de todos os eventos de MFA foram tentativas de desvio, em comparação com cerca de 9% para empresas de nível empresarial e médio porte. Isso tudo se soma.

Esta postagem do blog tem como objetivo lançar luz sobre as ameaças de invasão de contas aprimoradas por GenAI que as PMEs enfrentam, ao mesmo tempo em que fornece insights práticos para aprimorar as medidas de segurança cibernética.

Por que as PMEs são um ponto ideal para tentativas de invasão de contas

As PMEs sempre estiveram na mira quando se trata de ciberameaças. Embora o tamanho da empresa importe cada vez menos quando se trata de tecnologia e infraestrutura disponíveis, de acordo com o relatório de 2023 da Verizonsobre investigações de violações de dados, as empresas com menos de 1.000 funcionários seguiam sendo atacadas com mais frequência do que outras. Na verdade, 69,9% das PMEs entrevistadas relataram incidentes de segurança em comparação com 49,6% das organizações maiores. As PMEs também tiveram taxas ligeiramente maiores de dados comprometidos em um ataque, com 38% dos incidentes levando a dados vazados em comparação com 22% para empresas maiores. Apenas cerca de um terço das PMES conta com um especialista em segurança cibernética dedicado.

Principais ameaças de invasão de contas para PMEs

Iniciantes relativos podem usar Grandes Modelos de Linguagem (LLMs) disponíveis publicamente para criar e dimensionar ferramentas maliciosas e scripts de malware de forma mais rápida e eficaz do que poderiam sem GenAI.

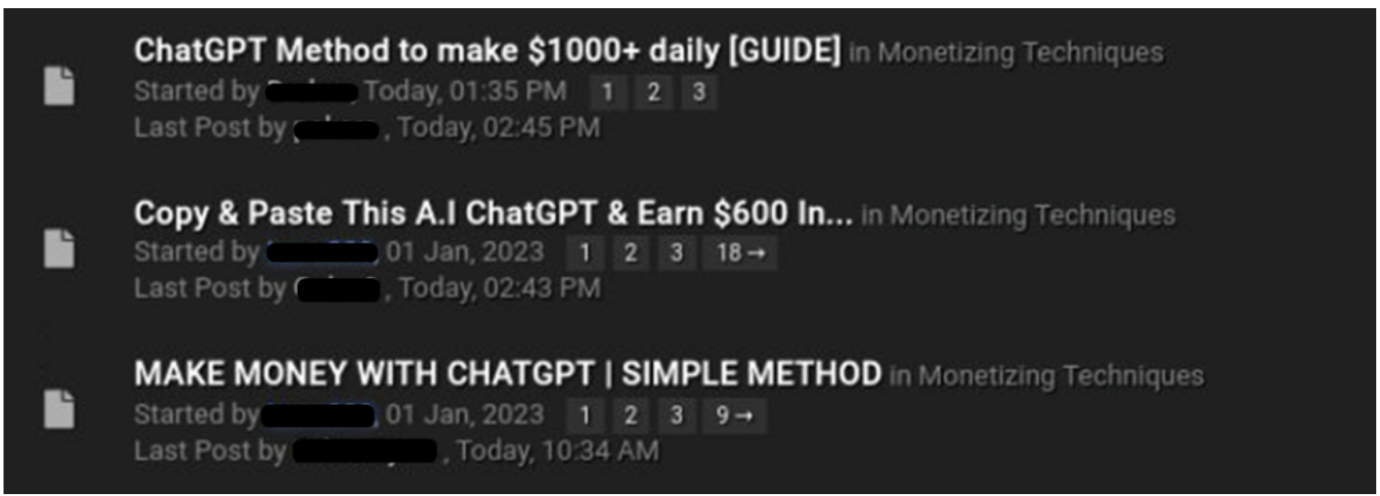

Vários tópicos em um fórum underground sobre como usar o ChatGPT para atividades fraudulentas. Fonte da imagem: Chris Fernando, Security Review, "ChatGPT está sendo usado para ataques cibernéticos," 2023.

Você pode ver a tempestade perfeita que as PMEs enfrentam ao combater ameaças de segurança inovadas rapidamente, como ataques de phishing direcionados e personalizados (spear phishing) ou clonagem de voz que torna a engenharia social mais sofisticada. Os bots, quando usados para ataques em escala automatizada ou em massa, podem ser um flagelo de várias maneiras, incluindo cadastros falsos, ataques de negação de serviço (DDoS), ataques automatizados de força bruta e inundação de usuários com golpes e spam. Os bots orientados por IA soam como um pesadelo de TI, mas também há boas notícias: a tecnologia de detecção de bots reforçada pelo aprendizado de máquina (ML) é significativamente melhor em reduzir ataques de bots.

É possível melhorar a segurança mesmo quando se trabalha com recursos limitados. Ao identificar as ameaças mais comuns, você pode ajudar a decidir onde concentrar seus esforços ao fortalecer sua postura de segurança contra as ameaças de GenAI.

Ataques de phishing

As ferramentas de GenAI podem ser mal utilizadas para criar e-mails de phishing convincentes e com aparência profissional em questão de segundos — não apenas phishing, mas spear phishing assustadoramente humano, especificamente direcionado e personalizado para o alvo individual. Os invasores podem criar perfis de aparência confiável usando GenAI para fazer fotos realistas ou imitar a fala humana natural em velocidade. Atores mal-intencionados também podem usar ferramentas de GenAI para replicar a voz de uma pessoa, permitindo que eles se passem por funcionários-chave confiáveis, como liderança sênior ou assistentes executivos, ao realizar ataques de voice phishing (vishing) e engenharia social.

Os logins de tentativa e erro evoluíram muito além de invasores adivinhando aleatoriamente nomes de usuário e senhas. Nenhuma combinação de nome de usuário/senha é 100% invulnerável: Com tempo suficiente, os agentes mal-intencionados podem eventualmente quebrar qualquer combinação. Antes, ataques cibernéticos inteligentes envolviam ferramentas para acelerar as coisas. Com a IA, esses tipos de ataques são ainda mais sofisticados.

O preenchimento de credenciais é um tipo popular de ataque de força bruta que envolve a injeção automatizada de combinações de nome de usuário e senha violadas para obter acesso fraudulento a contas de usuário. Violações de credenciais e políticas de senha ruins permitem que invasores obtenham acesso a contas usando senhas violadas anteriormente.

Requisitos essenciais de segurança para PMEs

Entender o cenário tecnológico em mudança pode capacitar as empresas a enfrentar ameaças emergentes. Quando você sabe como os agentes maliciosos usam a IA, você faz investimentos mais inteligentes e reforça a postura de segurança onde você mais precisa. Antes de entrarmos em ferramentas de segurança específicas que visam a IA, aqui está como você pode permanecer mais seguro, independentemente da ameaça.

Mantenha o software atualizado

Software sem patches é uma das práticas não recomendadas de segurança mais comuns, e é assim que muitas violações de dados começam. Não deixe que invasores atinjam você em uma vulnerabilidade não corrigida.

Implemente a autenticação MFA e resistente a phishing

Se você leu nossa postagem do blog SMB sobre MFA, você provavelmente esperava esta dica. Obtenha um MFA sólido e resistente a phishing e não tenha medo de reforçar suas políticas de autenticação: bloqueie logins em locais anômalos, nós de saída do Tor (a darknet), VPNs públicas e anonimizadores de rede e dispositivos sem garantia.

Educar

Considere que a educação adequada sobre a identificação de ameaças aprimoradas por IA pode tornar cada usuário um potencial respondedor de segurança. Arme os funcionários e usuários finais com conhecimento e exemplos de como os ataques estão se tornando cada vez mais personalizados e sofisticados. Apresente treinamento sobre tipos de ameaças, identificação de sinais de alerta comuns e denúncia de atividades suspeitas — melhor um falso positivo do que uma violação não denunciada.

Monitore suas operações e postura de segurança

Como monitorar sua postura de segurança se você não a acompanha? Avalie e monitore a configuração e as políticas de seus sistemas para acompanhar seus níveis de risco e requisitos de correção. Recursos como o Okta Insights podem aproveitar os dados para verificar continuamente seus níveis de risco e ajudar a se proteger contra ataques de identidade, fornecer aos usuários finais uma maneira simples de relatar atividades suspeitas e recomendar maneiras de reforçar sua postura de segurança. Okta Identity Threat Protection estende a avaliação, o monitoramento e a correção contínuos de riscos a todos os seus sistemas críticos.

Proteção contra ataques

Algumas tecnologias que protegem contra a IA também podem aumentar sua postura de segurança contra ameaças mais tradicionais. Não importa o que aconteça, você está agregando valor ao seu negócio e protegendo seus dados com ferramentas fáceis.

- Bot Detection

- Para Customer Identity, Bot Detection ajuda você a discernir humanos de bots. Configure facilmente os níveis de Bot Detection com base na tolerância ao risco e nas necessidades de negócios da sua organização para acionar uma etapa de CAPTCHA na experiência de login para eliminar o tráfego de bot e script.

- Detecção de Força Bruta

- Com o Workforce Identity, a GenAI elimina o trabalho pesado das tentativas de login por tentativa e erro. Proteja-se contra ataques de password spraying, credential stuffing e brute-force com um modelo baseado em ML que detecta de forma otimizada organizações sob ataque e sinaliza IPs maliciosos com ThreatInsight.

- Automação para garantir consistência e reduzir erros

- Erro humano acontece. Ao substituir a necessidade de processos manuais, você também pode reduzir o risco de erros associados ao gerenciamento de identidade manual. O desprovisionamento automático garantido para Workforce ou alertas de ameaças automatizados em sistemas e dados isolados para Customer Identity são apenas algumas possibilidades.

- MFA resistente a phishing

- Embora a adoção do MFA seja essencial para reduzir o risco, nem todas as formas de MFA são igualmente seguras. O MFA é oficialmente resistente a phishing quando consegue impedir tentativas de burlar o processo de autenticação, geralmente (mas não exclusivamente) por meio de phishing. Na Okta, defendemos o Fastpass, permitindo acesso criptograficamente seguro em dispositivos, navegadores e aplicativos, simplificando o login para o usuário final. Para Customer Identity, também temos o Adaptive MFA baseado em IA.

- Políticas de segurança que verificam rede, padrões de acesso, localização e dispositivo

- Se ter a tecnologia é o primeiro passo, o segundo passo é não ser melindroso ao definir as políticas de segurança. Bloquear logins de geos específicos, da darknet (nós de saída tor) e de dispositivos sem garantia.

Faça a IA trabalhar para você com a Okta

Já estamos usando IA em nossa tecnologia na Okta há algum tempo. Acontece que a identidade é adequada para a aplicação de GenAI. Nossa Detecção de Bots aprimorada por IA, por exemplo, usa aprendizado de máquina para reduzir ataques de bots maliciosos em 79% com um impacto negativo mínimo no usuário final legítimo. A onda GenAI pode parecer intimidante, mas com as ferramentas certas, você pode enfrentá-la como um profissional.

Esperamos que você entenda melhor como preparar sua empresa para o sucesso ao combater ataques cibernéticos cada vez mais sofisticados. Quer saber mais ou está pronto para fazer uma mudança agora? Confira nossos outros recursos ou clique aqui para conversar com um especialista em vendas.

Leitura adicional:

Okta e IA: Como a inteligência artificial está remodelando o gerenciamento de identidade e acesso