Browser sind heutzutage das wichtigste Arbeitsportal. Die meisten Unternehmensanwendungen und sensiblen Daten befinden sich heute hinter SaaS- und anderen Cloud-Diensten, und wir erreichen sie über Browser wie Chrome, Edge und Safari.

Dies wertet den Browser von einer bloßen Anwendung zu einem kritischen Punkt der Richtliniendurchsetzung auf, was die Browsersicherheit zu einem grundlegenden Element einer modernen Zero-Trust-Architektur macht. Eine Lücke untergräbt jedoch weiterhin die Browsersicherheit von Unternehmen: Mitarbeiter verwenden persönliche Profile, um auf Unternehmensdaten zuzugreifen.

Die Vermischung von privatem und beruflichem Surfen birgt ein übermässiges Risiko, und verwaltete Browserprofile können dazu beitragen, die Kontrolle wiederherzustellen, ohne die Benutzerfreundlichkeit zu beeinträchtigen. Google und Okta haben sich zusammengetan, um verwaltete Chrome-Profile praktisch skalierbar zu machen.

Warum persönliche Profile ein Problem darstellen

BYOD und hybrides Arbeiten haben die Nutzung persönlicher Geräte und Browserprofile für die Arbeit normalisiert. Auf Firmenrechnern melden sich Benutzer häufig bei persönlichen Chrome- oder Edge-Profilen an, um Lesezeichen und Passwörter zu synchronisieren. Aber diese Bequemlichkeit hat ihren Preis. Zu den Hauptrisiken der Nutzung persönlicher Browser am Arbeitsplatz gehören:

- Credential Leakage: Persönliche Profile machen es einfach, Arbeitskennwörter in persönlichen Kennwortmanagern zu speichern und sie über die Aufsicht des Unternehmens hinaus zu synchronisieren. Wenn persönliche Konten oder Geräte kompromittiert werden, erben Angreifer die Anmeldedaten des Unternehmens. Eine schlechte Kennworthygiene verstärkt das Risiko: Viele Mitarbeiter verwenden Kennwörter zwischen persönlichen und beruflichen Kontexten wieder oder speichern Arbeitskennwörter direkt im Browser.

- Unsichere oder ungeprüfte Erweiterungen: Browsererweiterungen sind allgegenwärtig und leistungsstark. Viele fordern Berechtigungen an, um Seitendaten zu lesen und zu ändern, Tastenanschläge zu erfassen, auf Cookies zuzugreifen und mit lokalen Dateien zu interagieren. Mitarbeiter können alles installieren – von hilfreichen Tools bis hin zu riskanter Adware – in einem persönlichen Profil ohne Überprüfung. Das eröffnet glaubwürdige Wege für Datenexfiltration, Credential Harvesting und Session Hijacking. Da sich persönliche Profile außerhalb Ihrer Erweiterungs-Allowlist/Denylist befinden, werden sie zu einem blinden Fleck für Prävention und Forensik.

- Richtlinienumgehung und Schatten-IT: Webfilterung, Downloadbeschränkungen, Data Loss Protection (DLP) und andere Kontrollen sind oft an verwaltete Browserkontexte gebunden. Ein persönliches Profil kann diese Kontrollen umgehen. Benutzer können gesperrte Websites besuchen, Unternehmensdateien auf persönliche Laufwerke hochladen oder nicht genehmigte SaaS-Dienste nutzen. Diese Aktivität würde nicht in Ihrem SIEM angezeigt werden, und die Behebung ist schwieriger, da es keine zuverlässige Audit-Trail gibt.

Die Argumente für verwaltete Browserprofile

Die Lösung besteht darin, eine klare Trennung zu schaffen: Bringen Sie das gesamte arbeitsbezogene Surfen unter die Kontrolle des Unternehmens, während die private Nutzung unberührt bleibt. Verwaltete Browserprofile erzwingen Ihre Richtlinien, unterstützen Ihren Identity Stack und bieten die Transparenz, die Ihre Sicherheitsteams benötigen, während Mitarbeiter ein separates persönliches Profil pflegen können. Die verwalteten Chrome-Profile von Google tun genau dies und können einfach über die Google Admin-Konsole konfiguriert und mit Okta verbunden werden.

Die Kontrollpunkte für verwaltete Profile sind konsistent und umfassend. Identität und Anmeldung sind an ein dediziertes Arbeitsprofil gebunden und werden mit Single Sign-On (SSO) des Unternehmens (z. B. Okta) authentifiziert, wodurch Arbeitsanmeldeinformationen, Token und Cookies von persönlichen Kontexten isoliert bleiben. Administratoren können Multi-Faktor-Authentifizierung (MFA) erzwingen, das Speichern von Passwörtern in persönlichen Tresoren deaktivieren und die Gerätehaltung während der Authentifizierung überprüfen. Sicherheitsrichtlinien wie Webfilterung, sicheres Browsen, DLP-Durchsetzung, Certificate Pinning und VPN- oder SASE-Routing können direkt auf das Arbeitsprofil angewendet und einheitlich auf verwalteten und nicht verwalteten Desktops durchgesetzt werden. Die Erweiterungssteuerung ist ebenfalls zentralisiert, sodass IT-Teams Zulassungslisten definieren, nicht geprüfte Add-ons blockieren und vertrauenswürdige Tools automatisch installieren können.

Verwaltete Browserprofile bieten vier klare Vorteile:

- Datenisolation: Arbeitszugangsdaten und Sitzungsdaten bleiben im verwalteten Profil, während persönliche Browserdaten – wie Cookies, Erweiterungen und Passwörter – separat bleiben. Dadurch wird das Risiko begrenzt, falls ein persönliches Konto oder Gerät kompromittiert wird, und versehentliche Datenlecks werden verhindert (z. B. durch das Hochladen sensibler Dateien in den persönlichen Cloud-Speicher).

- Konsistente Sicherheitsrichtlinien: Sicherheitskontrollen – wie MFA, DLP, Downloadbeschränkungen und Kennwortregeln – folgen Benutzern über verschiedene Geräte hinweg. Das trägt dazu bei, dass der Zugriff auf SaaS-Apps über das verwaltete Profil geschützt bleibt, egal ob auf Firmen- oder Privatgeräten.

- Reduziertes Risiko und schnellere Reaktion: Unternehmen reduzieren die Angriffsfläche, indem sie häufige Bedrohungen wie gespeicherte Arbeitsanmeldeinformationen in persönlichen Profilen oder unbefugte Cloud-Uploads eliminieren. Die Telemetrie verwalteter Browser ermöglicht eine schnellere Untersuchung und Reaktion auf Vorfälle.

- Verbesserte Benutzererfahrung: Ein verwaltetes Profil minimiert Ablenkungen, erzwingt nahtlos die Sicherheit und trennt die Arbeit vom persönlichen Surfen. Benutzer profitieren von nahtlosem Single Sign-On (SSO) mit vorab genehmigten lokalen Netzwerkzugriffsrichtlinien und Tools wie Okta FastPass.

Kurz gesagt, schaffen verwaltete Profile die Balance zwischen Sicherheit auf Unternehmensebene und Mitarbeiterproduktivität. Sie verwandeln den Browser von einer unkontrollierten Risikofläche in einen sichereren, richtlinienkonformen Arbeitsbereich, unabhängig davon, wo sich der Benutzer anmeldet.

Wie Okta und Google die Einführung vereinfachen

Okta und Google machen verwaltete Profile praktisch für die Bereitstellung auf verwalteten und nicht verwalteten Windows-, macOS- und Linux-Geräten. Die Bereitstellung des Arbeitsprofils beginnt damit, dass Okta die Anmeldung bei Chrome föderiert, sodass sich Benutzer mit ihren Unternehmenskennungen authentifizieren. Bei der ersten Anmeldung wird automatisch ein verwaltetes Chrome-Arbeitsprofil erstellt und an die Richtlinien Ihrer Organisation gebunden, wodurch eine Lösung für die Geräteverwaltung überflüssig wird. Schritt-für-Schritt-Anleitungen finden Sie unter Sign into Chrome with Okta. Dort wird das Erstellen von Enterprise Chrome-Profilen erläutert, die automatisch Ihre konfigurierten Richtlinien erhalten. Das folgende Beispiel zeigt die Endbenutzererfahrung beim Starten der Chrome-Profilkonfiguration über das Okta Dashboard.

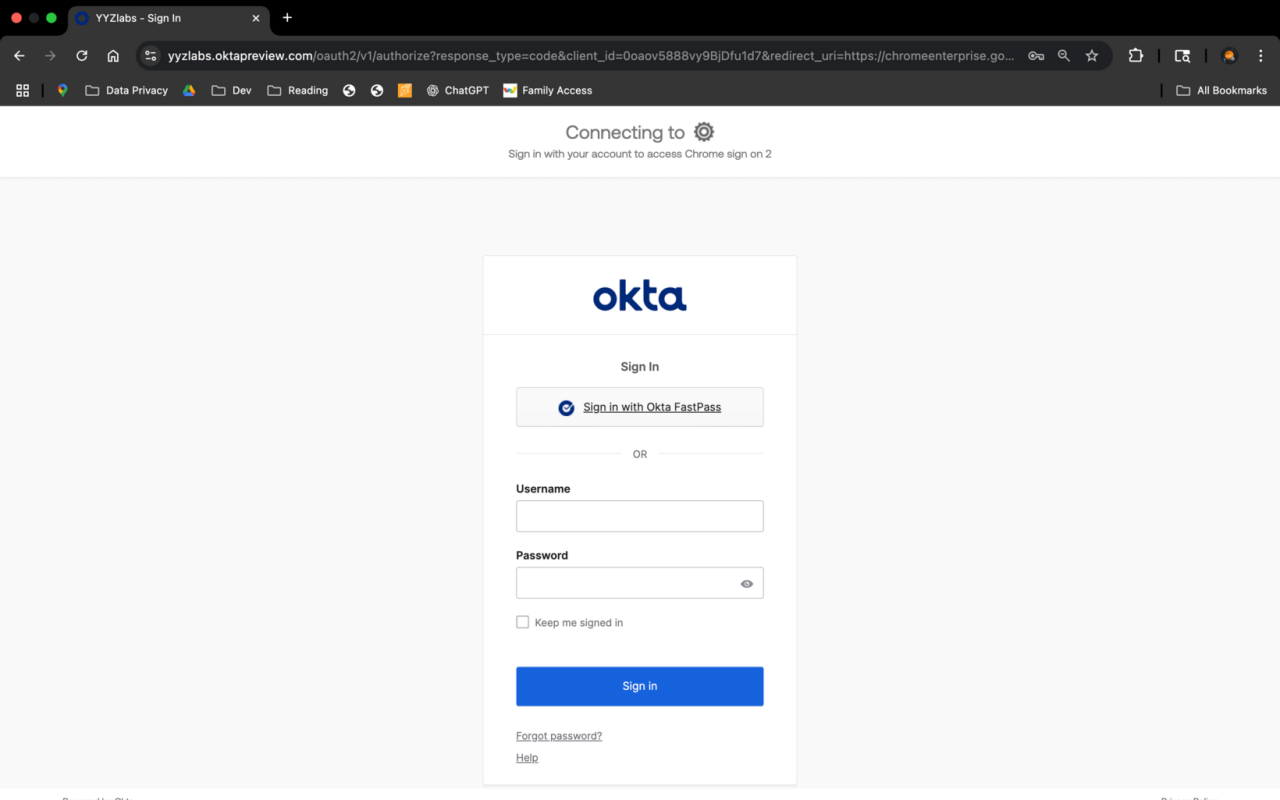

- Melden Sie sich in der App "Setup Chrome Profile" im Okta-Endbenutzer-Dashboard an.

2. Melden Sie sich mit FastPass an.

3. Schließen Sie die Einrichtung in Chrome ab.

So bieten Sie eine nahtlose, sichere Benutzererfahrung

Durch Chrome Device Trust Connector für Okta können Administratoren Richtlinien zur Gerätesicherheit wie Kennwortbeschränkungen, sicheres Surfen und Site-Isolation durchsetzen, die angewendet werden, bevor der Benutzer auf Unternehmensressourcen zugreift.

Für viele Unternehmen ist die Bereitstellung einer reibungslosen, passwortlosen Anmeldeerfahrung genauso wichtig wie die Durchsetzung strenger Sicherheitsrichtlinien. Funktionen wie Okta FastPass tragen dazu bei, beides zu erreichen, indem sie eine phishing-resistente Authentifizierung mit minimalen Unterbrechungen für den Benutzer ermöglichen. Das neue Local Network Access (LNA)-Prompt von Chrome kann diese Abläufe jedoch unterbrechen, wenn es nicht vorkonfiguriert ist.

Um FastPass und andere Authentifizierungsabläufe zu unterstützen, die auf einem lokalen Loopback-Server basieren, können Administratoren die Richtlinie LocalNetworkAccessAllowedForUrls für ihre Okta-Anmeldedomänen konfigurieren, die Netzwerkanfrage von Chrome unterdrücken und ein nahtloses Anmeldeerlebnis gewährleisten. Dies sollte mit LocalNetworkAccessRestrictionsEnabled kombiniert werden, um die Konsistenz bei der Durchsetzung zu gewährleisten. Sobald sich Benutzer mit Okta beim verwalteten Chrome-Profil anmelden, erhalten sie mit einem einzigen Klick Zugriff auf ihre Arbeits-Apps, wobei alle Richtlinien und genehmigten Erweiterungen automatisch angewendet werden, während das private Surfen unberührt bleibt. Weitere Informationen finden Sie unter Konfigurieren von Chrome zur Unterdrückung der lokalen Netzwerkanfrage für Okta FastPass.

Sichere Browser machen eine Organisation sicher

Es reicht nicht mehr aus, den Enterprise-Endpunkt nur als das Gerät zu betrachten – es ist auch die Browser-Sitzung. Diese Sitzung als verwalteten, sicheren Arbeitsbereich zu behandeln, ist eine der effektivsten Möglichkeiten, Identität, Daten und Zugriff zu schützen.

Verwaltete Browserprofile oder sichere Enterprise-Browser bieten eine saubere Trennung zwischen beruflicher und privater Nutzung, eine konsistente Durchsetzung von Richtlinien auf Desktops, eine verbesserte Beobachtbarkeit für Sicherheitsteams und eine reibungslosere, weniger störende Benutzererfahrung.

Mit Okta und Chrome Enterprise können Sie dies pragmatisch umsetzen. Um den Browser zu Ihrer am besten verteidigten App zu machen und verwaltete Chrome-Profile mit Okta zu bootstrappen, sehen Sie sich die oben erwähnte Dokumentation an. Erfahren Sie mehr über die Chrome-Integrationen und Device Assurance Richtlinien von Okta, indem Sie die Adaptive MFA Webseite besuchen.

Diese Materialien und alle darin enthaltenen Empfehlungen stellen keine Rechts-, Datenschutz-, Sicherheits-, Compliance- oder Geschäftsberatung dar. Diese Materialien dienen ausschliesslich allgemeinen Informationszwecken und spiegeln möglicherweise nicht die aktuellsten Sicherheits-, Datenschutz- und Rechtsentwicklungen oder alle relevanten Themen wider. Sie sind dafür verantwortlich, Rechts-, Sicherheits-, Datenschutz-, Compliance- oder Geschäftsberatung von Ihrem eigenen Anwalt oder einem anderen professionellen Berater einzuholen, und sollten sich nicht auf die Empfehlungen in diesen Materialien verlassen. Okta haftet Ihnen gegenüber nicht für Verluste oder Schäden, die sich aus Ihrer Umsetzung von Empfehlungen in diesen Materialien ergeben. Okta gibt keine Zusicherungen, Garantien oder andere Zusagen bezüglich des Inhalts dieser Materialien. Informationen über die vertraglichen Zusicherungen von Okta gegenüber seinen Kunden finden Sie unter okta.com/agreements.