Ein Neuanfang? Wenn das doch nur möglich wäre. Aber wenn das außer Reichweite ist, ist eine neue Perspektive vielleicht das Nächstbeste.

Das ist es, was wir heute anbieten. Sie sind wahrscheinlich nicht mit dem vollen Kontext hierher gekommen. Vielleicht sind Sie einer Schlagzeile, einer Pressemitteilung oder einem Link von Ihrem CISO gefolgt. Lassen Sie uns zuerst das Problem definieren.

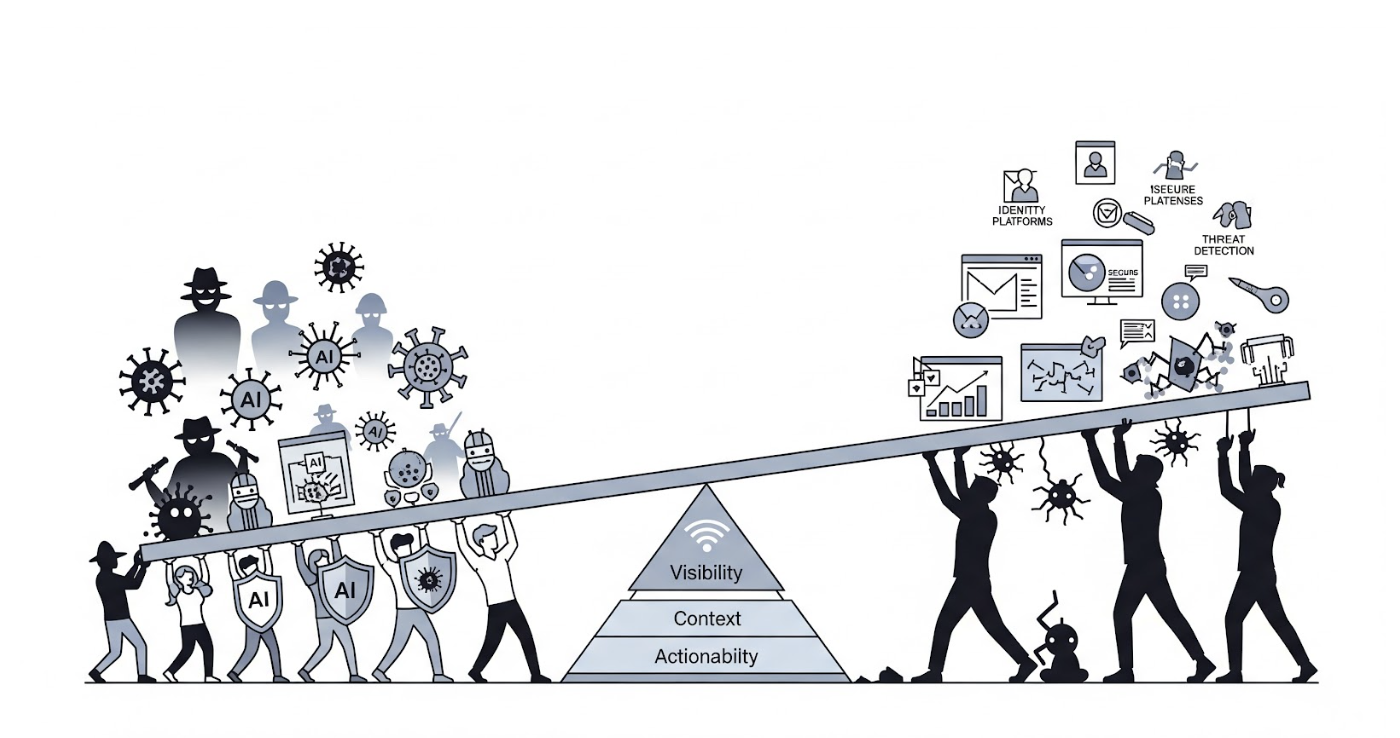

Als Sicherheitstechnologen befinden wir uns in folgender Situation:

- In der Unterzahl

- Unterbesetzt

- Überfordert

In der Unterzahl

Angreifer sind schneller denn je unterwegs – automatisiert, verteilt, KI-gesteuert. Anmeldedatenbasierte Angriffe sind nach wie vor der einfachste Weg in ein Unternehmen, und das wissen die Angreifer. Sie nutzen die zunehmende Angriffsfläche, die durch Remote-Arbeit, BYOD, Drittanbieter und KI-gestützte Geschäftsanwendungen entsteht.

Der Browser ist das neue Schlachtfeld – und in vielen Umgebungen ist er ungeschützt. Ohne integrierte, intelligente Abwehrmechanismen auf dieser Ebene sind wir ungeschützt und verpassen eine Gelegenheit.

Unterbesetzt

Moderne Sicherheitsstacks sind mit unzusammenhängenden Tools überladen. Jedes bietet Signale, aber nur wenige bieten aussagekräftige Signalkorrelationen, die über verschiedene Umgebungen hinweg skalieren. Teams verbringen mehr Zeit mit der Untersuchung von Bedrohungen und der Optimierung von Alarmregeln als mit der Abwehr von Bedrohungen, während diese auftreten.

Richtlinien für bedingten Zugriff basieren auf mehreren Eingangsgrößen, wie z. B. Geräte-, Identitäts- und Netzwerksicherheit. Lücken in der Signalabdeckung und -geschwindigkeit können jedoch die Reaktionszeit verlangsamen und den Betrieb belasten. Das Ergebnis: Die Sicherheitsteams sind mit der Wartung des Systems überlastet, anstatt dessen Effektivität zu verbessern.

Überfordert

Jede Anmeldung, jedes Gerät und jeder Standort ist eine potenzielle Schwachstelle, und die Richtlinien, die sie regeln, müssen sich in Echtzeit anpassen. Aber die aktuellen Architekturen wurden nicht dafür gebaut. Sichtbarkeitslücken, Richtlinienfehlausrichtung und inkonsistente Durchsetzung über Endpunkte hinweg führen dazu, dass Teams reagieren, anstatt zu antizipieren.

Viele Organisationen haben Agilität geopfert und damit ihr Expositionsrisiko erhöht. Die Kosten für diesen Kompromiss zeigen sich in Breach-Berichten.

Eine gemeinsame Herausforderung – und eine gemeinsame Chance

Das Kräfteverhältnis ist zugunsten von Bedrohungsakteuren verschoben und wird durch den schieren Willen und die Entschlossenheit engagierter Technologen in Schach gehalten.

Wenn das auf Sie zutrifft, sind Sie nicht allein.

Der Stack ist fragmentiert, und die Angriffsfläche wächst ständig. Systeme, die Klarheit bringen sollen – wie traditionelle SIEMs – produzieren oft nur ungenaue, verzögerte Warnmeldungen. Wir verlassen uns auf sie, weil wir es müssen, aber das Sicherheitsbetriebsmodell, das sie unterstützen, ist langsam, reaktiv und unübersichtlich. Aber die Dinge beginnen sich zu ändern.

Was wäre, wenn Identitäts-, Netzwerk- und Endpunktsicherheit nicht nur zusammenarbeiten, sondern sich auch verstehen würden? Was wäre, wenn Ihre Zugriffskontrolle die Browser-Posture berücksichtigen könnte? Was wäre, wenn Ihr Erkennungs- und Reaktionssystem Richtlinien in Echtzeit durchsetzen könnte, anstatt Verstösse im Nachhinein zu protokollieren?

Wir bewegen uns weg von zusammengefügten Tools hin zu gemeinsamem Kontext, Durchsetzung und Ergebnissen. Okta und die neuen Integrationen von Palo Alto Networks zielen darauf ab, den Weg zu einer einheitlichen, adaptiven, identitätsbewussten Sicherheit freizumachen.

Die heutige Sicherheitslandschaft: Komplex, verteilt und identitätszentriert

Die Arbeit findet im Browser statt – SaaS, KI-Tools, sensible Workflows, OAuth-Berechtigungen – egal, ob die Arbeit dort beginnt oder nicht, sie läuft über den Browser. Dort authentifizieren sich Benutzer, dort werden Sitzungen initiiert und dort fließen Daten. Das macht den Browser zu einem kritischen Enforcement-Punkt.

Aber die Sicherheit hat nicht immer Schritt gehalten. Traditionelle Statusprüfungen sind von VPNs, MDM oder vollständiger OS-Sichtbarkeit abhängig – was alles in einer BYOD-, Auftragnehmer-lastigen, KI-gestützten Welt zu kurz greift. Der Browser ist ein neuer Kontrollpunkt zur Durchsetzung von Unternehmensrichtlinien.

Palo Alto Networks hat dies frühzeitig erkannt und seine Fähigkeiten vom Netzwerk und Endpunkt mit seinem Prisma Access Browser-Angebot auf den Browser ausgeweitet.

Im Gegensatz zu älteren Secure-Browser-Technologien oder klobigen virtuellen Desktops wird Prisma Access Browser lokal ausgeführt und fühlt sich an wie Chrome. Im Hintergrund werden Sitzungen isoliert, DLP und Bedrohungsschutz auf Enterprise-Niveau angewendet und der Datenverkehr über die vollständige SASE-Infrastruktur von Palo Alto Networks geleitet.

Das bedeutet echte Durchsetzung von Richtlinien, selbst auf nicht verwalteten Geräten, mit voller Transparenz und integrierten Schutzmaßnahmen. Und da es in das breitere Ökosystem von Palo Alto Networks integriert ist - einschließlich Unit 42 Threat Intelligence - vertrauen Sie nicht auf einen eigenständigen Browser. Sie greifen auf eine Sicherheitsplattform zu, der über 70.000 Organisationen vertrauen.

Okta erkannte ebenfalls die Chance und entwickelte Adaptive MFA weiter, um einen breiteren Kontext zu berücksichtigen – einschliesslich Signale aus Browser-Posture und Device Trust.

Deshalb ist diese Integration so wichtig: Okta und Palo Alto Networks haben sich zusammengetan, um bedingte Zugriffsentscheidungen auf der Grundlage von Haltungssignalen von Prisma Access Browser zu ermöglichen, wodurch sichergestellt wird, dass auf SSO-Anwendungen nur über sichere, verifizierte Browsersitzungen zugegriffen wird. Diese Integration schafft einen starken, gegenseitigen Autorisierungsfluss, bei dem Okta Signale von Prisma Access Browser auswertet, um zu bestimmen, ob der Zugriff auf der Grundlage von unternehmensweit definierten Richtlinien gewährt werden soll.

Tatsächlich erzwingt Okta die Browser- und Gerätehaltung im Namen nachgelagerter Anwendungen. SaaS-Anbieter müssen diese Kontrollen nicht selbst erstellen, und SASE-Konfigurationen – wie IP-Beschränkungen – müssen nicht die Last tragen, Gerätevertrauen allein darzustellen.

Da Unternehmen sich beeilen, KI-Tools einzuführen, wird diese Durchsetzungsgrenze entscheidend. Sensible Daten befinden sich in Prompts, Plugin-Flows und App-Sitzungen. Den Zugriff auf den Browser zu kontrollieren – und ihn durch Identität durchzusetzen – ist der Weg, wie wir die KI-Nutzung sichern, ohne die Innovation zu verlangsamen.

Von Protokollen zu Maßnahmen: Identität trifft auf das moderne SOC

Sicherheitsteams haben sich lange auf SIEMs verlassen, um die Geschichte nachträglich zusammenzufügen. Endlose Protokolle und ständiges Rauschen – alles im Namen der Sichtbarkeit. Und während Sichtbarkeit immer noch wichtig ist, ist sie nicht genug.

Wir brauchen nicht mehr Protokolle. Wir brauchen einen gemeinsamen Kontext. Wir brauchen gemeinsames Handeln.

Deshalb freuen wir uns besonders über unsere zweite Integration – die Verbindung von Identity Threat Protection mit Okta AI mit Cloud Identity Engine unter Verwendung des standardbasierten Shared Signals Framework (SSF). Es geht nicht darum, mehr Ereignisse in eine Blackbox zu schicken. Es geht darum, Identity Intelligence in Echtzeit operationalisierbar zu machen.

Die Cloud Identity Engine erzwingt konsistent die Benutzerauthentifizierung und bietet Echtzeitzugriff über die Palo Alto Networks Platform. Cortex XSIAM und XDR von Palo Alto Networks bieten das richtige Maß an Sicherheit, basierend auf dem Risikolevel eines Benutzers.

Cortex ist nicht Ihr Legacy-SIEM. Es ist eine moderne SOC-Plattform, die SIEM, SOAR, XDR, UEBA und Threat Intel in einem einzigen System vereint, das für das Denken, Entscheiden und Handeln entwickelt wurde. KI ist nicht aufgesetzt – sie ist grundlegend. Signale werden über die gesamte Angriffsfläche hinweg korreliert und in Millisekunden priorisiert. Und jetzt, da Identity-Signale von Okta einfließen – und Enforcement-Logik zurückfließt – wird diese Intelligenz reflexartig.

Okta hat seit MaiSignale empfangen von Palo Alto Networks’ Cloud Identity Engine und Cortex XDR, die Sicherheitskontext in unsere Identity Threat Protection-Plattform bringen. Aber im Juli wird dieses Signal bidirektional. Mit unserer neuen Integration wird Okta Risikosignale zurück in die Cloud Identity Engine übertragen, wodurch die Schleife geschlossen und eine End-to-End-, identitätsinformierte Reaktion innerhalb des SOC ermöglicht wird.

Es ist nicht nur Interoperabilität, es ist Verstärkung. Identity Threat Protection, unterstützt von Okta AI,verbindet sich jetzt nahtlos mit Precision AI von Palo Alto Networks. Das bedeutet, dass Identitätsrisikosignale, die auf Authentifizierungsmustern, Gerätekontext und Benutzerverhalten abgestimmt sind, jetzt Teil des Erkennungs- und Behebungsrahmens des SOC sind. Wir bekämpfen nicht nur KI-gestützte Bedrohungen – wir bekämpfen KI mit KI.

Und hier ist die Strategie dahinter: Heute beginnen wir mit einer integrierten SOC-Plattform mit integriertem SIEM und SOAR als erstem Ort, an dem SSF-Signale empfangen werden – denn dort laufen die originalgetreuesten Beobachtungen zusammen. Es ist eine Bootstrapping-Realität. Mit der Zeit werden weitere SaaS-Plattformen dem SSF-Netzwerk direkt beitreten. Aber im Moment steigt eines der deutlichsten Signale durch das SOC auf, und Cortex ist der fähigste Partner, den wir haben könnten.

Denn seien wir ehrlich: Wenn Sie sich darauf verlassen wollen, dass Ihnen jemand den Rücken freihält, sollte es derjenige mit der größten Transparenz, den schnellsten Reflexen und der größten Threat Intelligence sein. Das ist Cortex. Und deshalb ist diese Integration eine operative Notwendigkeit.

Okta und Palo Alto Networks tauschen Signale aus und koordinieren Entscheidungen. Und so gehen wir von der passiven Erkennung zur aktiven Abwehr über: mit Identität als erstklassigem Signal in jeder Reaktion.

Vor, während und nachher – Sicherung des gesamten Identitätslebenszyklus

Um diese Integrationen zum Leben zu erwecken, gehen wir einen realen Zugriffspfad durch, der demonstriert, wie Okta und Palo Alto Networks den kompletten Identitätslebenszyklus sichern – vom ersten Handschlag bis zur endgültigen Durchsetzung.

Das Szenario

Ein Vertragsentwickler benötigt Zugriff auf ein internes AI-Tooling-Dashboard. Sie verwendet ein Gerät in ihrem Privatbesitz oder vielleicht ein Gerät, das von dem Unternehmen verwaltet wird, für das sie arbeitet, und meldet sich mit Okta FastPass an, einer Phishing-resistenten, passwortlosen Authentifizierungsmethode. Während sie über Prisma Access Browser auf die App zugreift, verwendet sie auch ein angrenzendes Produktivitätstool eines Drittanbieters – eines, das seinen eigenen OAuth-Flow über den Browser initiiert und dann unabhängig Zugriffstoken ausgibt.

Während das Unternehmen weiß, dass die anfängliche Authentifizierung sicher ist, ist die Client-Umgebung, die dieses Token verbraucht, möglicherweise nicht gehärtet. Um dieser Realität gerecht zu werden, hat das Admin-Team Cortex XSIAM so konfiguriert, dass das Sitzungsverhalten dieser Clients überwacht wird, wobei Telemetriedaten aus der Anwendung und der breiteren Endpunktaktivität erfasst werden.

Vor der Authentifizierung

Als Nächstes startet der Benutzer Prisma Access Browser, der lokal ausgeführt wird und richtlinienbasierte Sitzungssteuerungen anwendet – DLP, Isolation, Statusvalidierung – alles hinter einer vertrauten Browseroberfläche. Der Browser teilt den Statuskontext mit Okta, der dieses Signal als Teil einer Richtlinie für bedingten Zugriff auswertet, wodurch bestätigt wird, dass sich das Gerät in einem vertrauenswürdigen Zustand befindet. Da die Bedingungen erfüllt sind, erfolgt der Zugriff reibungslos.

Während der Authentifizierung

Der Benutzer authentifiziert sich mit Okta FastPass, das an gerätegebundene Anmeldeinformationen und biometrische Verifizierung gebunden ist. Dies eliminiert anmeldeinformationsbasierte Bedrohungen und stellt sicher, dass die Sitzung auf Vertrauen basiert. Okta AI bewertet kontextbezogene Signale – Gerätezustand, Geolokalisierung, Tageszeit, Verhaltensbaselines – und gibt eine Risikobewertung mit niedrigem Wert zurück, wodurch dem Benutzer ein nahtloser Zugriff gewährt wird.

Nach der Authentifizierung

Kurz nach der Anmeldung initiiert der Benutzer einen OAuth-Flow von einem Produktivitätstool eines Drittanbieters – ein Workflow, der explizit für den Start aus Prisma Access Browser konfiguriert wurde, wie von der Richtlinie für bedingten Zugriff von Okta gefordert. Dies stellt zwei Dinge sicher: Die Sitzung stammt aus einer gehärteten Umgebung, und Cortex XSIAM erhält Einblick in den vollständigen Authentifizierungsablauf, einschließlich des Anwendungsverhaltens, das möglicherweise nicht allein in Identitätsprotokollen auftaucht.

Obwohl die Phishing-resistente Authentifizierung bestanden wurde, weist die resultierende Clientsitzung anormale Aktivitäten auf: wiederholte API-Abfragen, unregelmäßige Datenzugriffsmuster und Anzeichen für einen möglichen Token-Missbrauch durch eine Verletzung nach der Authentifizierung.

Hier beginnt Cortex Precision AI, das Verhalten in der gesamten Umgebung zu korrelieren und dabei auf die native Aufnahme von Okta Authentifizierungs-Logs, Endpunkttelemetrie und Anwendungssignale zurückzugreifen.

Während die Authentifizierung des Benutzers vertrauenswürdig war, war das anschließende Verhalten nicht vertrauenswürdig. In der modernen Abwehr ist dieser Unterschied von Bedeutung.

Über SSF überträgt Cortex einen hochzuverlässigen Risikoindikator an Okta. Identity Threat Protection widerruft die Sitzung sofort, erzwingt eine erneute Authentifizierung und unterbindet den Zugriff auf nachgelagerte Systeme über Universal Logout.

Gleichzeitig löst Cortex eine automatisierte Untersuchung aus und isoliert das betroffene Gerät – wodurch die Eindämmungszeit verkürzt und die Auswirkungen minimiert werden.

Vertrauen – aber überprüfen Sie es, und überprüfen Sie es noch einmal.

Jenseits der Komplettlösung: Ersetzen der Rube-Goldberg-Maschine

In vielen Organisationen würde das Äquivalent zu dem, was wir gerade beschrieben haben, einen komplexeren (und oft unzusammenhängenden) Stack erfordern. Beispiele:

- Eine gehärtete VDI-Umgebung

- Ein identitätsbewusstes Netzwerk Ebene

- Separate DLP-Tools

- manuelle Richtlinienübergaben zwischen Endpunkt und SOC

- Ein Authentifizierungsanbieter, der eine Zugriffsrichtlinie auf der Grundlage eines extrem eingeschränkten Kontexts durchsetzt.

So wurde es jahrelang gemacht – und in manchen Fällen immer noch. Aber Komplexität ist nicht immer gleichbedeutend mit Sicherheit.

Selbst eine gut gemeinte Architektur kann Lücken hinterlassen. Tatsächlich haben wir aus erster Hand erfahren, dass eine vollständig verwaltete, zentralisierte Desktop-Infrastruktur immer noch zu einem Angriffsvektor werden kann, insbesondere wenn das Vertrauen in die Umgebung selbst gesetzt wird und nicht in die Identität, die sich durch sie hindurchbewegt.

Das ist es, was dieses neue Modell anders macht: Anstatt Punktlösungen in der Hoffnung zu stapeln, dass der Kontext die Übergabe überlebt, bringen wir Plattformen zusammen, die einander verstehen und in Echtzeit agieren: ein sicherer Browser, eine Identity-native Policy Engine und ein SOC, das Identity-Signale empfängt und darauf reagiert.

Kein Workaround. Kein Flickwerk. Verteidigung, die Sinn macht.

Mit Blick auf die Zukunft: Ein intelligenterer, gemeinsamer Ansatz zur Verteidigung

Bei dieser Partnerschaft geht es um mehr als nur um Integrationen. Es geht darum, die Art und Weise, wie Sicherheitssysteme kommunizieren, neu zu schreiben – in Echtzeit, über Schichten und über Anbieter hinweg. Mit Okta und Palo Alto Networks bauen wir eine anpassungsfähigere Architektur mit:

- Bedingter Zugriff, der den Browserkontext versteht

- Erkennung und Reaktion, die Identität als erstklassiges Signal behandeln

- KI, die nicht nur analysiert – sie handelt

Aber mehr als alles andere markiert diese Einführung den Fortschritt hin zu einer Zukunft, in der Verteidigung standardmäßig kollaborativ ist.

Wir haben Identity Threat Protection mit Okta AI auf offenen Standards wie SSF und Continuous Access Evaluation (CAEP) aufgebaut, sodass dieses Modell nicht an einen Stack gebunden ist. Unabhängig davon, ob Sie Cortex oder ein anderes System ausführen, sind diese Signale so konzipiert, dass sie frei fließen und die Plattformen informieren, auf die Sie sich verlassen, und sie nicht einschränken.

Und das ist erst der Anfang: In dem Moment, in dem wir anfangen, Identität als eine gemeinsame Quelle der Wahrheit zu behandeln – für den Zugriff, aber auch für Risiko und Reaktion –, erschließen wir ein Sicherheitsmodell, das dynamisch, adaptiv und so aufgebaut ist, dass es mit der heutigen Arbeitsweise der Menschen skaliert.

Das ist die Zukunft, auf die wir hinarbeiten, und die heutigen Integrationen bringen uns einen Schritt näher. Denn die widerstandsfähigsten Organisationen werden nicht diejenigen mit den starrsten Kontrollen sein – sondern diejenigen mit den intelligentesten Verbindungen.

Erfahren Sie mehr über die Integration und registrieren Sie sich für das Webinar.