Die Authentifizierung mit gemeinsam genutzten Geräten bringt besondere Herausforderungen mit sich. Einige Szenarien sind spezifisch für die Belegschaft eines Unternehmens, während andere Anwendungsfälle spezifisch für Verbraucher sind. In diesem Artikel werde ich mich auf die Verbraucherszenarien konzentrieren und die Herausforderungen und möglichen Optionen untersuchen, um die Authentifizierung auf gemeinsam genutzten Geräten sicher zu gestalten.

Herausforderungen bei der Authentifizierung gemeinsam genutzter Geräte

Viele Organisationen und Dienste verwenden Kioske und gemeinsam genutzte Geräte, um das Kundenerlebnis, die betriebliche Effizienz durch Self-Service und die Skalierbarkeit mit dem Konsumentenwachstum zu verbessern. Einige bemerkenswerte Beispiele sind Kioske, die in Einzelhandels-Point-of-Sale(POS)-Systemen, Unterhaltungs- und Veranstaltungszentren, Hotels, Flughäfen, Bibliotheken und Arztpraxen eingesetzt werden.

Im Verbraucherbereich bestehen die größten Herausforderungen in Folgendem:

- Der Benutzer muss seine Anmeldeinformationen auf einem öffentlichen Gerät angeben. Dies erhöht das Risiko der Offenlegung von Anmeldeinformationen und kann die Akzeptanz durch die Verbraucher beeinträchtigen.

- Die Benutzersitzung kann aktiv bleiben, nachdem sie sich vom System entfernt hat, ohne sich explizit abzumelden, was zu dem Risiko einer Sitzungsübernahme führt.

- Die Durchsetzung einer Phishing-resistenten biometrischen Authentifizierung, wie z. B. Passkeys, ist nicht praktikabel.

Anwendungen handhaben die Authentifizierung gemeinsam genutzter Geräte oft auf eine eher proprietäre Weise, z. B. durch die Verwendung von RFID-Lesegeräten, offiziellen Dokumenten oder Zahlungskartenscannern. Auch fordern viele Systeme eine traditionelle Benutzer-ID und eine Passwortauthentifizierung an, wie z. B. Computer in einer Bibliothek.

Entkoppelte Authentifizierung mit dem gemeinsam genutzten Gerät

Eine bessere Möglichkeit wäre, die Authentifizierung von der Anwendung zu entkoppeln, die auf dem gemeinsam genutzten Gerät ausgeführt wird. Wenn die Authentifizierung mit einem vertrauenswürdigen Gerät durchgeführt werden kann, oft ein Smartphone oder Tablet im Besitz des Benutzers, können einige der Herausforderungen nahtlos bewältigt werden. Beispiele für diese Herausforderungen sind:

- Der Benutzer muss niemals Anmeldeinformationen oder identifizierende Informationen für die Anwendung bereitstellen, die auf den gemeinsam genutzten Geräten ausgeführt wird.

- Phishing-sichere biometrische Authentifizierung kann einfach verwendet werden, da sich der Benutzer von einem persönlichen Gerät aus authentifiziert.

Betrachten wir einen vielversprechenden, entkoppelten Authentifizierungsstandard: OAuth 2.0 Device Authorization Grant

Einführung des Geräteautorisierungsablaufs

Der Device Authorization Flow wurde ursprünglich entwickelt, um eine entkoppelte Authentifizierung für Geräte mit eingeschränkter Eingabe wie Smart-TVs bereitzustellen. Oft verfügen solche Geräte nicht über einen Allzweckbrowser, der es einem Benutzer ermöglicht, sich über einen sicheren, föderierten Fluss zu authentifizieren, oder es ist umständlich, seine Anmeldeinformationen einzugeben. Das Device Authorization Framework bietet eine Möglichkeit, einem Verbraucher zu ermöglichen, sein persönliches Gerät (Laptop, Mobiltelefon oder Tablet) zur Authentifizierung zu verwenden.

Plädoyer für den Geräteautorisierungsablauf

Device Authorization Flow bietet eine elegante Lösung im Szenario der gemeinsamen Gerätheauthentifizierung. Die Idee ist wie folgt:

- Die Anwendung erstellt eine zufällige Anmelde-URL und einen Benutzercode. Sie kann die URL und den Benutzercode auch in einen QR-Code einbetten. Die Anwendung zeigt die Informationen dann dem Benutzer an.

- Der Benutzer kann den QR-Code scannen oder den Anmelde-Link manuell in den Browser seines Geräts eingeben.

- Anschließend würden sie den Authentifizierungsprozess auf ihrem Gerät abschließen, indem sie ihre Anmeldedaten angeben. Für sensible Anwendungen kann der Authentifizierungsprozess Phishing-resistente Faktoren wie Passkeys beinhalten.

- Schließlich geben sie den Benutzercode ein.

- Sobald der Autorisierungsprozess abgeschlossen ist, wird die gemeinsam genutzte Geräteanwendung mit dem empfangenen Authentifizierungstoken fortgesetzt.

Der Benutzer muss niemals Authentifizierungsinformationen auf dem freigegebenen Gerät angeben. Anstatt einer Autorisierungsherausforderung zuzustimmen (wie bei CIBA), führt sie die End-to-End-Authentifizierung auf dem vertrauenswürdigen Gerät durch.

Der Geräteautorisierungsfluss wurde ursprünglich für Geräte mit eingeschränkter Eingabe wie Fernseher oder Befehlszeilenschnittstellen (CLI) entwickelt. Auf gemeinsam genutzten Geräten sind die Benutzeranmeldeinformationen jedoch nicht sicher, was den Fluss zu einem idealen Kandidaten für die Authentifizierung auf gemeinsam genutzten Geräten macht.

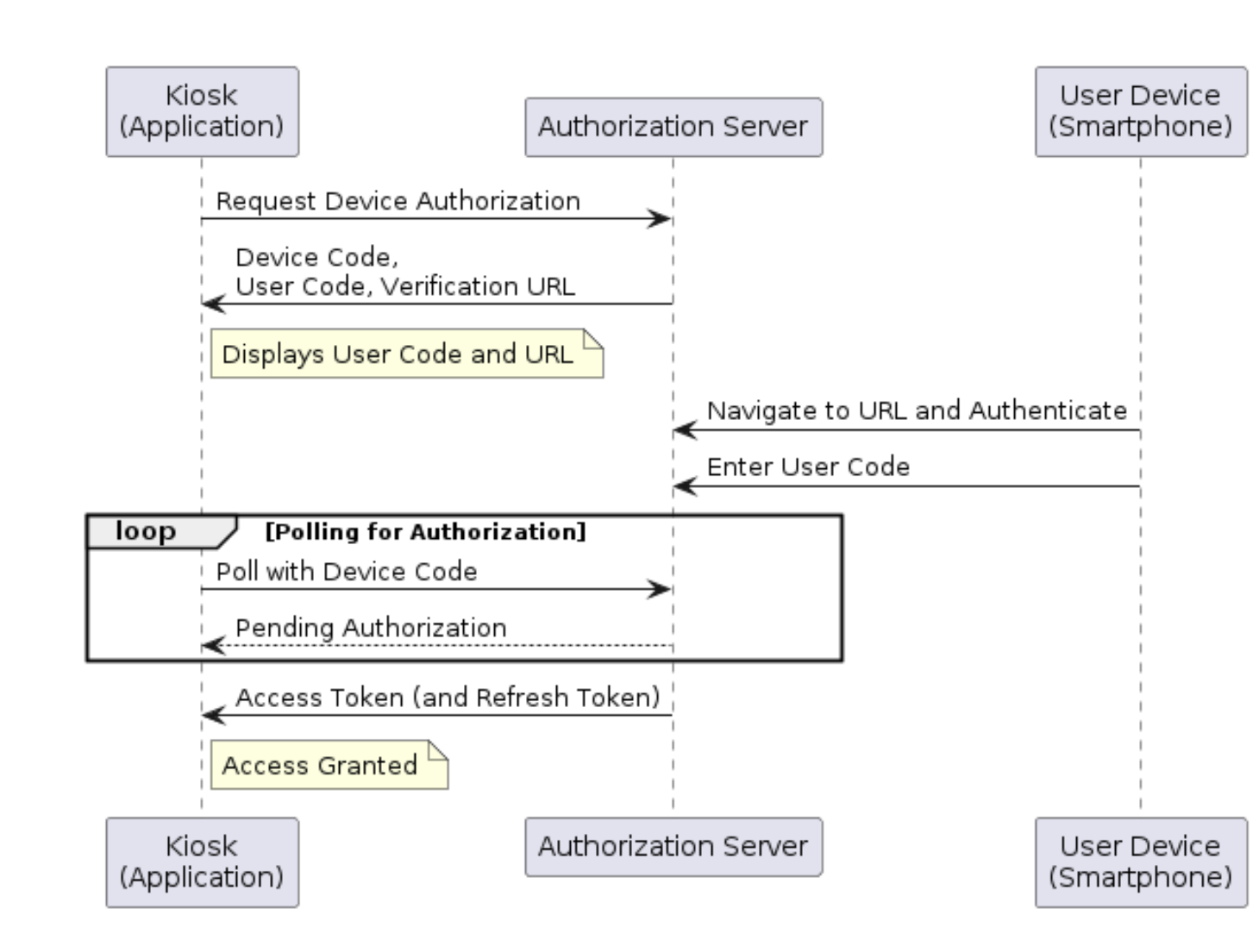

So funktioniert der OAuth 2.0 Device Authorization Flow:

Sitzungsverwaltung und Abmeldung

Auch wenn der Geräteautorisierungsablauf für die Frontline-Authentifizierung in gemeinsam genutzten Geräten geeignet ist, muss die Anwendung oder das System dennoch die Sitzungen und Token verwalten.

Die Token sollten eine kurze Gültigkeitsdauer haben und niemals in einem persistenten Speicher gespeichert werden, anders als in Fernsehern oder intelligenten Geräten, wo langlebige Token in der Regel gerechtfertigt sind.

Die Anwendung sollte die Sitzung auch zurücksetzen und das Zugriffstoken und den Gerätecode sofort löschen, nachdem der Browser oder die Anwendung geschlossen wurde.

Die Anwendung oder das Gerät muss die Inaktivität des Benutzers verfolgen und innerhalb eines kurzen Schwellenwerts eine Zeitüberschreitung verursachen. Bei einer Zeitüberschreitung sollte die Benutzersitzung umgehend zurückgesetzt und Token gelöscht werden.

Fallback-Option

Was ist, wenn der Benutzer kein persönliches Gerät bei sich trägt, das für die Authentifizierung geeignet ist? Die Anwendung sollte auch eine geeignete Fallback-Login-Option haben, wie z. B. SMS oder E-Mail, und eine OTP-basierte passwortlose Authentifizierung. Der Vollständigkeit halber kann die Anwendung auch einen herkömmlichen passwortbasierten Login ermöglichen, jedoch mit Vorsicht und mit instruktiven Meldungen, die dem Benutzer angezeigt werden.

Okta unterstützt den Device Authorization Flow.

Okta ist weiterhin führend im Bereich Identity and Access Management, indem es Unterstützung für den Device Authorization Grant Flow, eine OAuth 2.0-Spezifikation (RFC 8628), bietet.

Zusammen mit der Fähigkeit von Okta, verschiedene andere Methoden der Kennwort- und Kennwortlosen-Authentifizierung zu unterstützen, können Sie problemlos ein zuverlässiges Authentifizierungssystem für Anwendungen implementieren, die auf einem gemeinsam genutzten Gerät ausgeführt werden. Der Geräteautorisierungsablauf trägt zur Verbesserung der Benutzererfahrung bei und verbessert die Sicherheit erheblich, indem er die Authentifizierung vom gemeinsam genutzten Gerät selbst entkoppelt. Durch das Angebot eines optimierten Integrationsprozesses über APIs und SDKs erleichtert Okta die Nutzung dieses modernen Protokolls. Da Unternehmen bei Kundeninteraktionen zunehmend auf unbeaufsichtigte Geräte angewiesen sind, gewährleistet der wegweisende Ansatz von Okta ein reibungsloses und sicheres Authentifizierungserlebnis für Verbraucher.

Der Geräteautorisierungs-Flow, der ursprünglich für die Authentifizierung von eingabebeschränkten Geräten konzipiert wurde, ist ein hervorragendes Werkzeug für die Handhabung der Konsumentenauthentifizierung von gemeinsam genutzten Geräten. Okta macht es einfach, die Authentifizierung gemeinsam genutzter Geräte sicher zu implementieren, mit sofortiger Unterstützung für den Geräteautorisierungs-Flow.

Weiterführende Literatur

Was ist Device Authorization Flow?

OAuth 2.0 Device Authorization Grant Specification