direkte Auswirkungen auf ihr Geschäft hatten. Angesichts der Kosten von Sicherheitsverletzungen, die sich nach jüngsten Schätzungen auf über 4,8 Millionen Dollar belaufen, ist die Notwendigkeit, Identitäten sicher zu verwalten, größer denn je.

Probleme mit unterschiedlichen Identity Governance and Administration-Lösungen

Unterschiedliche Identity Governance and Administration (IGA)-Lösungen verursachen mehrere Probleme:

- Operative Ineffizienzen: Da Access Management nicht Teil der Lösung ist, ist eine manuelle Integration erforderlich.

- Inkonsistente Richtlinien: Die IGA- und Access-Management-L rösungen verwenden unterschiedliche Modelle, die von Sicherheitsteams abgeglichen und verwaltet werden müssen.

- Mangelnde Transparenz: Die Trennung vom Access Management verursacht blinde Flecken zwischen Identität und Zugriff.

- Schlechte Benutzererfahrung: Die Synchronisierung zwischen IGA und Zugriffsverwaltung führt zu Verzögerungen oder Fehlern, die den Benutzerzugriff beeinträchtigen.

- Geringere Auditierbarkeit: Unterschiedliche Ereignisprotokollierungssysteme erschweren die Abstimmung.

- Sicherheitsl ücken: Die Duplizierung von Identit äten und Richtlinien zwischen Systemen vergr össert die Angriffsfl äche und reduziert die Sicherheit.

Infolgedessen erfcllen unzusammenhngende IGA-L6sungen nicht die Sicherheits- und Produktivitatsziele, die sie erreichen sollten.

Was ist Identity and Access Management?

Identity and Access Management (IAM) ist ein Cybersecurity-Framework, das den Benutzerzugriff auf digitale Ressourcen steuert. IAM-Systeme verwenden Richtlinien, Prozesse und Technologien, um:

- Stellen Sie sicher, dass Benutzer die richtigen Berechtigungen haben, um ihre Aufgaben zu erfüllen

- Schützen Sie sensible Daten und Systeme vor unbefugtem Zugriff

- Optimieren und automatisieren Sie die Benutzerverwaltung

- Verbesserung der Sicherheit und der Benutzererfahrung

- Bessere Geschäftsergebnisse ermöglichen

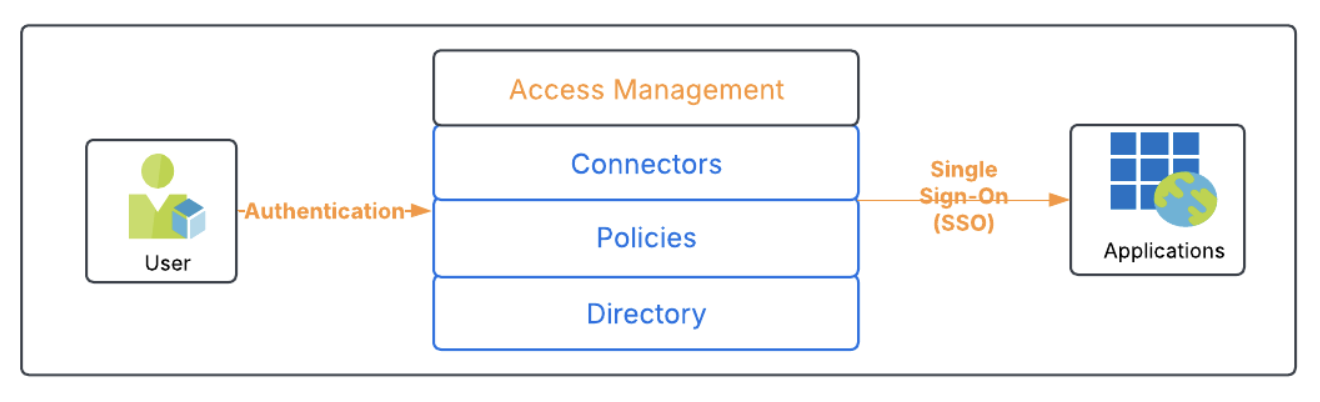

Wie funktioniert Access Management?

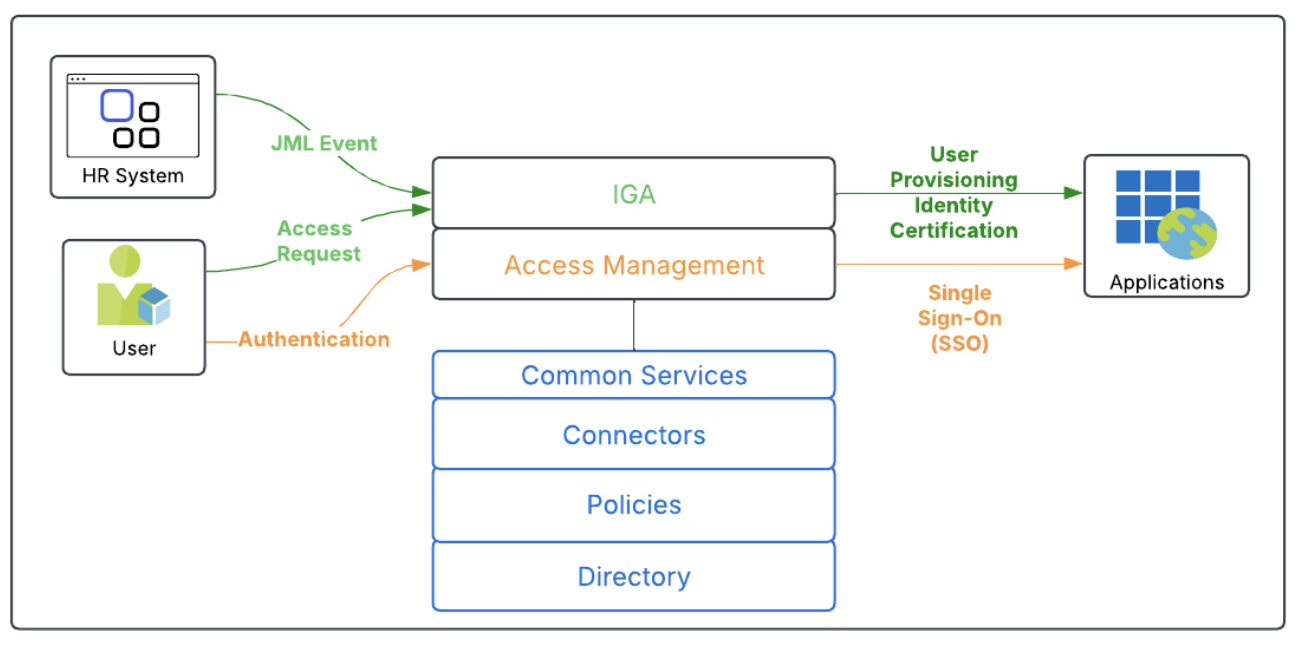

Access-Management-Lösungen authentifizieren Benutzer und ermöglichen den Zugriff auf autorisierte Anwendungen über Single Sign-On (SSO). Der Zugriff des Benutzers auf Anwendungen wird zuerst bereitgestellt und durch die IGA-Lösung verwaltet. Die Access-Management-Lösung benötigt ein Verzeichnis oder eine Datenbank für Benutzer und ihre Anwendungsidentitäten, Richtlinien, die den Zugriff steuern, und Konnektoren zu Anwendungen.

Was ist IGA?

Identity Governance and Administration (IGA) ist eine Lösung für das Identity Lifecycle Management und zur Steuerung oder zum Nachweis der Identitäten und Berechtigungen von Benutzern in Computerumgebungen, z. B. Anwendungen und Systeme.

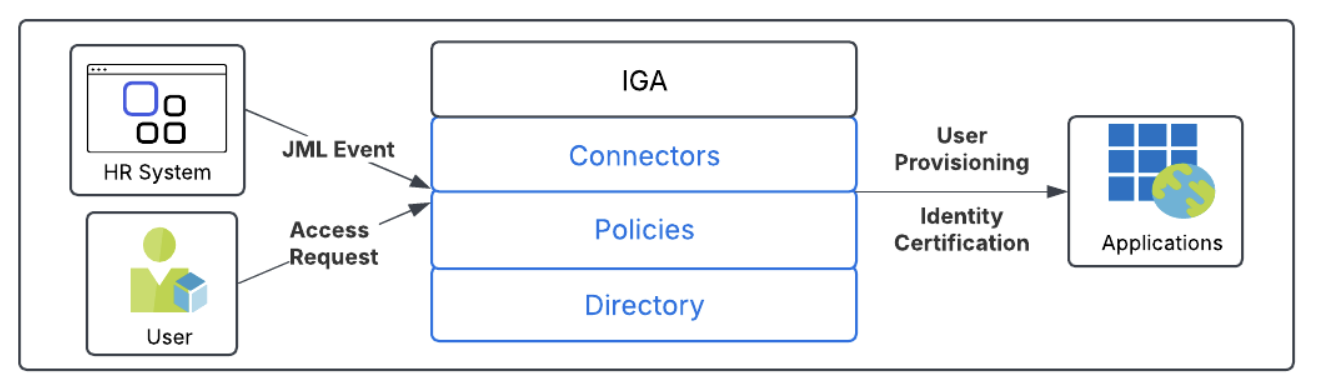

Wie funktioniert IGA?

Um dies zu erreichen, umfassen IGA-Lösungen typischerweise Funktionen wie User Provisioning, z.B. für Joiner/Mover/Leaver (JML) Operationen, und die Korrelation von Benutzern aus autoritativen Quellen wie Human Resources (HR) Systemen mit ihren jeweiligen digitalen Identitäten. IGA-Lösungen umfassen auch wichtige Funktionen wie Self-Service-Zugriffsanfragen, Berechtigungsmanagement und Zugriffszertifizierungen (auch bekannt als Benutzerzugriffsüberprüfungen)

Beschreibung des IGA-Stacks:

- Ein Verzeichnis, das die Benutzerinformationen aus dem HR-System, die Identitäten des Benutzers auf den Systemen und Anwendungen sowie andere Informationen enthält

- Richtlinien, die Benutzer Anwendungsidentitcten zuordnen und Benutzer fcr Anwendungen autorisieren

- Konnektoren, Programme, die mit den Benutzerquellen und Identitätsspeichern kommunizieren

- IGA fchrt diese wichtigsten Vorgcnge aus:

- Benutzerbereitstellungsoperationen basierend auf JML-Ereignissen, die vom Benutzerquellsystem initiiert werden

- Benutzerbereitstellungsoperationen basierend auf genehmigten Zugriffsanforderungen

- Identitätszertifizierung basierend auf einem Zeitplan oder als Reaktion auf JML-Ereignisse

Eigenständigen IGA-Lösungen fehlen in der Regel Funktionen wie SSO und Multi-Faktor-Authentifizierung, die normalerweise in Identity Access Management-Lösungen enthalten sind.

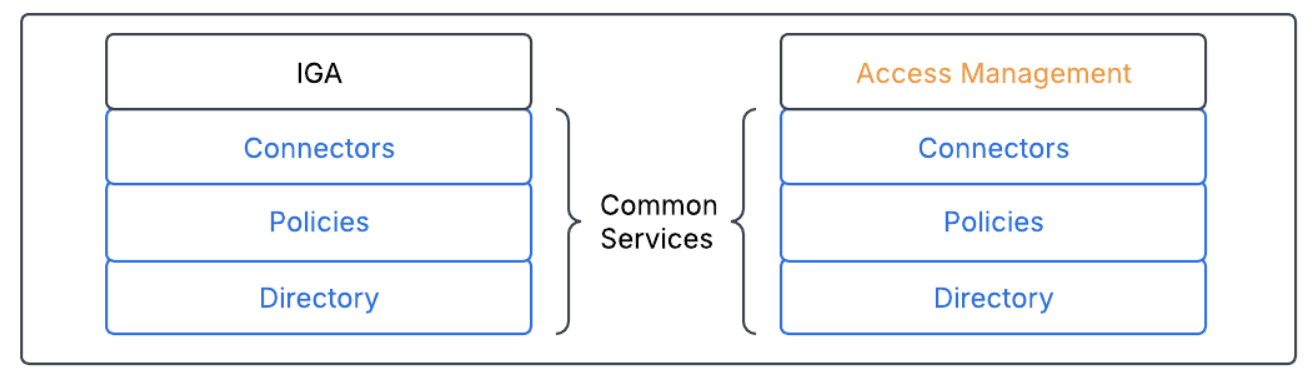

Überschneidung zwischen Access Management und IGA

Im direkten Vergleich wird deutlich, dass Standalone-IGA- und Access-Management-L6sungen einige gemeinsame Dienste haben.

Beide Lösungen erfordern ein Verzeichnis oder eine Datenbank, Richtlinien zur Steuerung, welche Benutzer über die entsprechenden Zugriffsebenen auf Systeme verfügen, Anwendungen und Konnektoren zur Durchführung von Identitätsoperationen auf diesen Systemen und Anwendungen.

Beispielsweise verwaltet die IGA-Lösung einen Benutzer, Morgan Smith. Die IGA-Lösung stellt die Identität als M.Smith@yourmail.com für eine SaaS-Anwendung bereit. Die Access Management-Lösung muss dieselbe Identität verwenden, um den Benutzer per SSO bei der SaaS-Anwendung anzumelden.

Das Modell

Das disparate IGA-Modell wird verwendet, wenn die IGA-Lösung nicht die Dienste nutzt, die Teil der Access-Management-Lösung sind, wie unten dargestellt.

Es gibt einige wichtige Unterschiede und Komplikationen zwischen dem disparaten Modell und dem konvergenten Modell.

- Da es im disparaten Modell keine gemeinsamen Dienste gibt, müssen die Access-Management-Lösung und die IGA-Lösung separat verwaltet werden.

- Die in der IGA-L6sung bereitgestellten Identitcten mcssen in der Access-Management-L6sung dupliziert werden.

- Richtlinien, welche Benutzer Zugriff auf welche Anwendungen haben, mcssen vom IGA-System mit dem Access-Management-System synchronisiert werden

- Die IGA-Lösungskonnektoren werden nicht mit der Access-Management-Lösung geteilt, sodass jede Lösung separat in die verwalteten Anwendungen integriert werden muss.

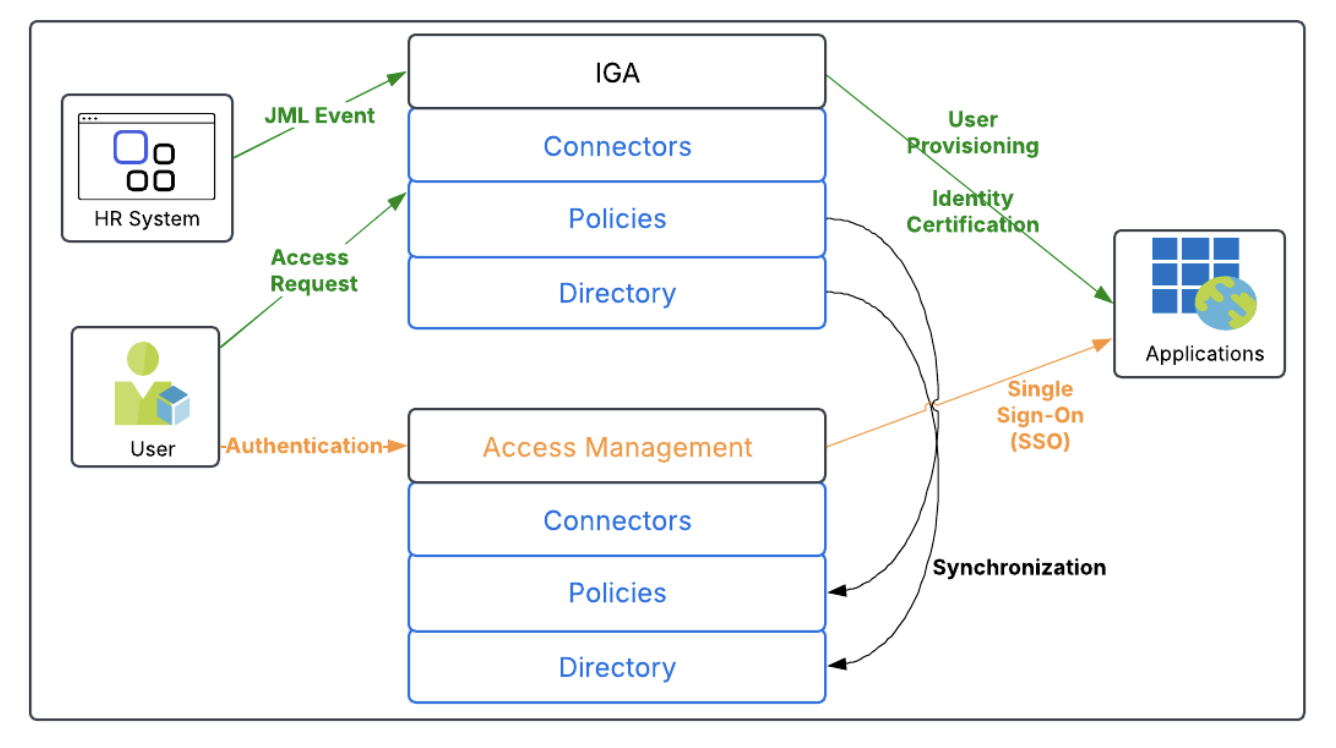

Was ist eine konvergierte IGA-Lösung?

Das konvergente Modell für IGA verwendet Komponenten und Dienste, die mit den Access-Management-Komponenten des IAM-Stacks gemeinsam genutzt werden. Dies führt zu Vorteilen wie:

- Eine einzige Plattform für Governance-Bereitstellung, Zugriffsanforderungszertifizierungen und Workflows

- Nahtlose Integration von HR-Systemen, Apps und Infrastruktur

- Identität als zentrale Kontrolltafel für Sicherheit und Produktivität

Ein Beispiel für dieses Modell ist unten dargestellt.

Bei diesem Modell werden gängige Komponenten, einschliesslich des Verzeichnisses und der Richtlinien, sowohl von der IGA- als auch von der Access-Management-Lösung verwendet. Es ist nur eine einzige Verbindung zur Benutzerquelle (z. B. zum HR-System) erforderlich. Es ist keine Orchestrierung zwischen IGA- und den Access-Management-Komponenten erforderlich, da beide Lösungen gemeinsame Dienste nutzen.

Vorteile des konvergenten IGA-Modells

Das konvergente Modell von IGA hat mehrere Vorteile gegenüber dem disparaten Modell von IGA.

- Schnellere Amortisierungszeit: Reduzieren Sie die Komplexitct der Bereitstellung und Wartung beider L6sungen. Verbesserte Benutzererfahrung: Reduzieren Sie die Latenzzeit, wenn Benutzer wchrend JML-Vorgngen Zugriff erhalten.

- Einheitliche Sichtbarkeit und Kontrolle: Die Verwendung eines separaten Stapels von Komponenten im unterschiedlichen Modell vergrößert die Angriffsfläche für beide IAM-Komponenten, was die Sicherheitsrisiken erhöht.

- Konsistente Richtlinien über alle Umgebungen hinweg: Das konvergente Modell vereinfacht die Zugriffsverwaltung, was Fehler reduziert und die Zuverlässigkeit verbessert.

- Stcrkere Sicherheitslage: Dies verringert das Risiko einer berprovisionierung und verwaister Konten.

- Automatisierung: Dies optimiert Zertifizierungen und Auditbereitschaft

- Skalierbarkeit: Dies erleichtert das Wachstum des Modells mit dem Unternehmen und die Anpassung an Veränderungen.

Wie Sie mit einem konvergierten Ansatz beginnen

- Wichtige Funktionen, die bei der Bewertung einerConverged IGA-Lösung zu berücksichtigen sind

- Suchen Sie nach Plattformen, die integrierte IGA, Access Management und Automatisierung bieten.

- Berücksichtigen Sie die Gesamtbetriebskosten (TCO), einschließlich der einfachen Bereitstellung, der Time-to-Value und der laufenden Wartung

- Berücksichtigen Sie zukünftige Bedürfnisse und Anwendungsfälle, einschließlich einer Hybrid Cloud, Application Sprawl und einer wachsenden Belegschaft.

In einer Welt, in der Identitct Sicherheit bedeutet, ist Konvergenz kein "Nice-to-have", sondern ein Muss. Unterschiedliche IGA-Tools fchren zu Komplexitct, beeintrchtigen die Produktivitct und bedrohen die Sicherheit. Eine konvergierte IGA-L6sung bietet einheitliche Richtlinien, zentralisierte Transparenz und automatisierte Workflows, was zu einer besseren Erfahrung fcr Administratoren und Endbenutzer sowie zu niedrigeren Gesamtbetriebskosten und besserer Sicherheit fchrt. Organisationen stellen m6glicherweise auch fest, dass eine konvergierte L6sung zu niedrigeren Lizenzkosten fchrt.

Nehmen Sie sich einen Moment Zeit, um Ihren Stack zu bewerten:

- Sind Ihre Governance-, Provisionierungs- und Zugriffskontrollen über mehrere Tools verstreut?

- Wie schnell können Sie die Compliance nachweisen oder auf Zugriffsrisiken reagieren?

- Verbringt Ihr Team mehr Zeit mit der Verwaltung von Tools als mit der Unterstützung des Unternehmens?

Wenn eine dieser Fragen Bedenken aufwirft, ist es möglicherweise an der Zeit, einen konvergenten IGA-Ansatz zu prüfen. Oktas einheitlicher Ansatz für Identity basiert auf dem oben beschriebenen konvergenten IAM-Modell, was zu niedrigeren Gesamtbetriebskosten und mehr Sicherheit führt. Die IGA-Lösung von Okta (Okta Identity Governance) basiert auf denselben Komponenten wie die Access-Management-Lösungen von Okta. Um mehr über die Okta-Lösung für IGA zu erfahren, lesen Sie bitte die folgenden Links.

https://www.okta.com/products/identity-governance/

https://help.okta.com/en-us/content/topics/identity-governance/iga-overview.htm