Eine offene Tür für Angriffe

Identitätsbasierte Angriffe sind eine wachsende Bedrohung, und jede Organisation ist dafür verantwortlich, sich selbst zu schützen.

Was meinen wir damit? So wie Sie zu Hause eine Tür und ein Schloss haben, schützt Identity Security Ihre Cloud- und SaaS-Assets: Es ist der äußere Perimeter der Assets Ihres Unternehmens. Identity Security bedeutet zu kontrollieren, wer auf was zugreift, und zu überprüfen, ob alle Umgebungen die Richtlinien des Unternehmens erfüllen.

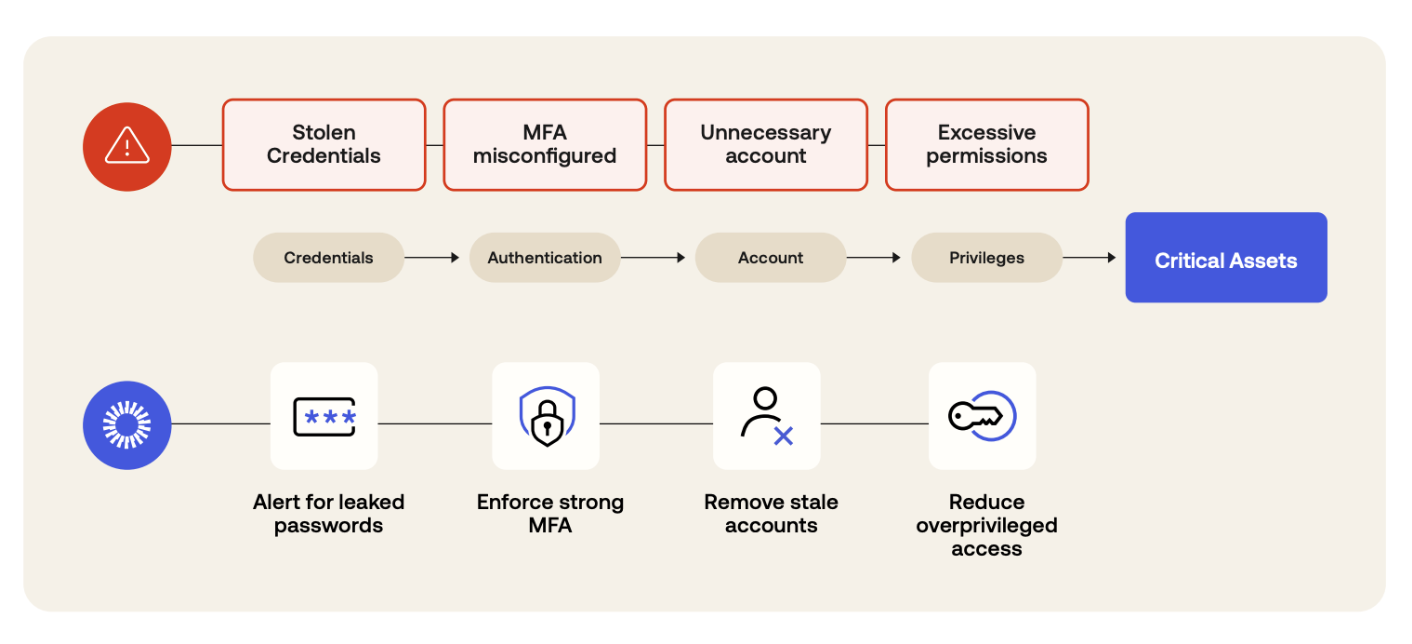

Die Reduzierung des Identitätssicherheitsrisikos sollte eine Kernstrategie zum Schutz der Online-Kronjuwelen Ihres Unternehmens sein. Untersuchungen zeigen, dass 80 % der Unternehmensangriffe im letzten Jahr auf irgendeine Weise kompromittierte Anmeldedaten beinhalteten. Identität ist also der neue Perimeter Ihres Unternehmens und ist zu einem Schwerpunkt für seine Cybersicherheitsbedrohungen geworden.

Räubergeschichten? Oder potenzielle Bedrohungen?

Identitätsbasierte Angriffe können intern und extern sein. Um Ihnen zu helfen, sie zu verstehen, stellen wir Ihnen zwei Geschichten vor, die die Bedeutung der Verhinderung identitätsbasierter Risiken zeigen.

Externer Angriff: Authentifizierung mit einem durchgesickerten Passwort

Nehmen wir an, ein externer Angreifer hat ein durchgesickertes Passwort eines Cloud-Identity-Provider(IdP)-Kontos mit Zugriff auf Ihr Unternehmen. Dieses Konto ist veraltet: Vor einigen Jahren wurde es fälschlicherweise von Ihrem lokalen Active Directory mit Ihrem IdP synchronisiert. Es wurde noch nie im Cloud-IdP verwendet. Sie waren verantwortlich; Sie haben eine Multi-Faktor-Authentifizierung (MFA)-Richtlinie erzwungen. Letztes Jahr haben Sie verlangt, dass sich jedes Konto mit MFA authentifiziert.

Aber der Angreifer verwendet die durchgesickerten Anmeldedaten und besteht den ersten Authentifizierungsschritt. Dann fordert der IdP sie auf, ihren Authentifizierungsfaktor zu registrieren. Sie registrieren einen virtuellen Nummern-SMS-Faktor. Damit haben sie Zugriff auf das Konto, was bedeutet, dass sie alle seine Berechtigungen haben. In der folgenden Geschichte können wir die Konsequenzen sehen.

Was für ein Durcheinander. In dieser Geschichte führte eine Kombination von Identity Security-Bedrohungen zu einer Verletzung eines Ihrer Konten.

- Account Sprawl: Die Verwaltung von Konten in mehreren IdPs und SaaS-Apps, ohne eine einzige Quelle der Wahrheit zu überprüfen, erhöht das Risiko von unerwünschten veralteten Konten, alten Passwörtern oder unnötigen Cloud-Ausgaben. Erhöhte Identitätsentropie erhöht auch das Expositionsrisiko innerhalb Ihres Unternehmens.

- Veraltete Konten: Ungenutzte Konten sind wie verlassene Türen zu einem Geschäft. Brauchen Sie diese Tür nicht? Ersetzen Sie sie durch eine Wand.

- Passworthygiene: Drehen Sie durchgesickerte Passwörter so schnell wie möglich. Sie sollten sich aller Ihrer Konten und ihrer Gefährdung bewusst sein und in der Lage sein, Anmeldeinformationen-Rotationen anzufordern, wenn eine Verletzung auftritt.

- Faktor-Registrierungsrichtlinien: Sie sollten starke Authentifizierungsfaktoren verwenden und es einer nicht autorisierten Person erschweren, einen Faktor zu registrieren.

Verwenden Sie Identity Security Posture Management Tools, um diese Risiken zu verhindern und zu reduzieren. Später in diesem Blog helfen wir Ihnen zu verstehen, wie Sie die Kontrolle über Ihren Identitäts-Dschungel übernehmen können.

Interner Angriff: Gekündigter Mitarbeiter

Stellen Sie sich diese interne Bedrohung vor: jemand innerhalb Ihres Unternehmens, der es angreift. Zum Beispiel ein gekündigter Mitarbeiter, der dem Unternehmen schaden will, oder jemand, der für Industriespionage bezahlt wird. Es ist wichtig, diese Bedrohung anzugehen, da verschiedene Berichte schätzen, dass 60–80 % der Unternehmen auf mindestens einen Insider-Angriff stoßen.

Nehmen wir an, ein böswilliger Akteur hat Zugriff auf ein Konto in Ihrem Unternehmen. Was können sie damit tun? Sie können alles tun, wozu das Konto zugewiesen ist.

- Authentifizierung bei anderen Konten mit SSO

- Lesen aus den Repositories Ihres Unternehmens

- Beschädigte Daten im S3-Produktionssystem

- PII der Kunden verlieren

Insider-Bedrohungen können, wie externe Angreifer, Ihre sensibelsten Daten preisgeben und Ihre Produktionsumgebungen beschädigen.

Um dieses Risiko zu minimieren, sollten Sie Least-Privilege-basierte Zugriffsrichtlinien erzwingen: Ihre Mitarbeiter sollten nur auf Dinge zugreifen, wenn dies unbedingt erforderlich ist. Dies kann im Falle einer Verletzung den Gefahrenbereich reduzieren. Ihr Finanzteam sollte keinen Zugriff auf GitHub haben, und Ihr F&E-Team muss wahrscheinlich nicht auf Salesforce zugreifen. Weisen Sie diese Aufträge nach Gruppenzugehörigkeiten zu und verfolgen Sie, ob Gruppen ihre Zugriffe nutzen (was auf veraltete Zugriffe hindeuten kann, die Sie widerrufen können). Das Deaktivieren aller Konten von ausgeschiedenen Mitarbeitern ist ein weiterer wichtiger Schritt, um interne Bedrohungen zu verhindern.

Identity Security: Der neue Wilde Westen?

Identitätssicherheit beruht auf dem Sprichwort „Vertrauen ist gut, Kontrolle ist besser“. Sie denken vielleicht, Sie hätten alles unter Kontrolle. Aber Sicherheit ist nie ganz hermetisch, und Angreifer finden ein Schlupfloch für Angriffe. Einige Anwendungen oder Konten entsprechen möglicherweise nicht Ihrer Identitätssicherheitsstrategie, aber Sie wissen es nicht einmal.

Identity Security Posture Management hilft, die überraschenden Situationen hervorzuheben, in denen der tatsächliche Zustand von dem beabsichtigten abweicht. Wir klassifizieren diese Richtlinienverstöße in drei Kategorien: die guten, die schlechten und die hässlichen.

Die Guten

Betrachten wir zunächst die Sonnenseite: Möglicherweise haben Sie Konten, die nicht der Standardrichtlinie unterliegen sollten. Break-the-Glass-Konten werden nur verwendet, wenn sie aufgrund einer Fehlkonfiguration außerhalb des Tenants gesperrt sind. Sie müssen die Richtlinie nicht einhalten; sie sollten nur mit ihren komplexen, soliden Passwörtern und Wiederherstellungscodes zugänglich sein. Es kann auch Situationen geben, in denen Servicekonten eine etwas andere Richtlinie erfordern.

Die Schlechten

Auf der anderen Seite können Sie auf Anwendungen stoßen, für die Sie einige Konfigurationen verpasst haben. Dies kann vorkommen, da jede Anwendung Identity and Access Management (IAM) Einschränkungen aufweist. Auch Mitarbeiter sind Menschen und können Abkürzungen versuchen. Manchmal versuchen Ingenieure oder Administratoren, das System auszutricksen und beispielsweise AWS IAM-Konten zu behalten, um Reibungsverluste für sich selbst zu reduzieren. Diese Fälle sind bekannte Fehler oder bekannte Situationen, in denen Menschen die Regeln brechen.

Die Hässlichen

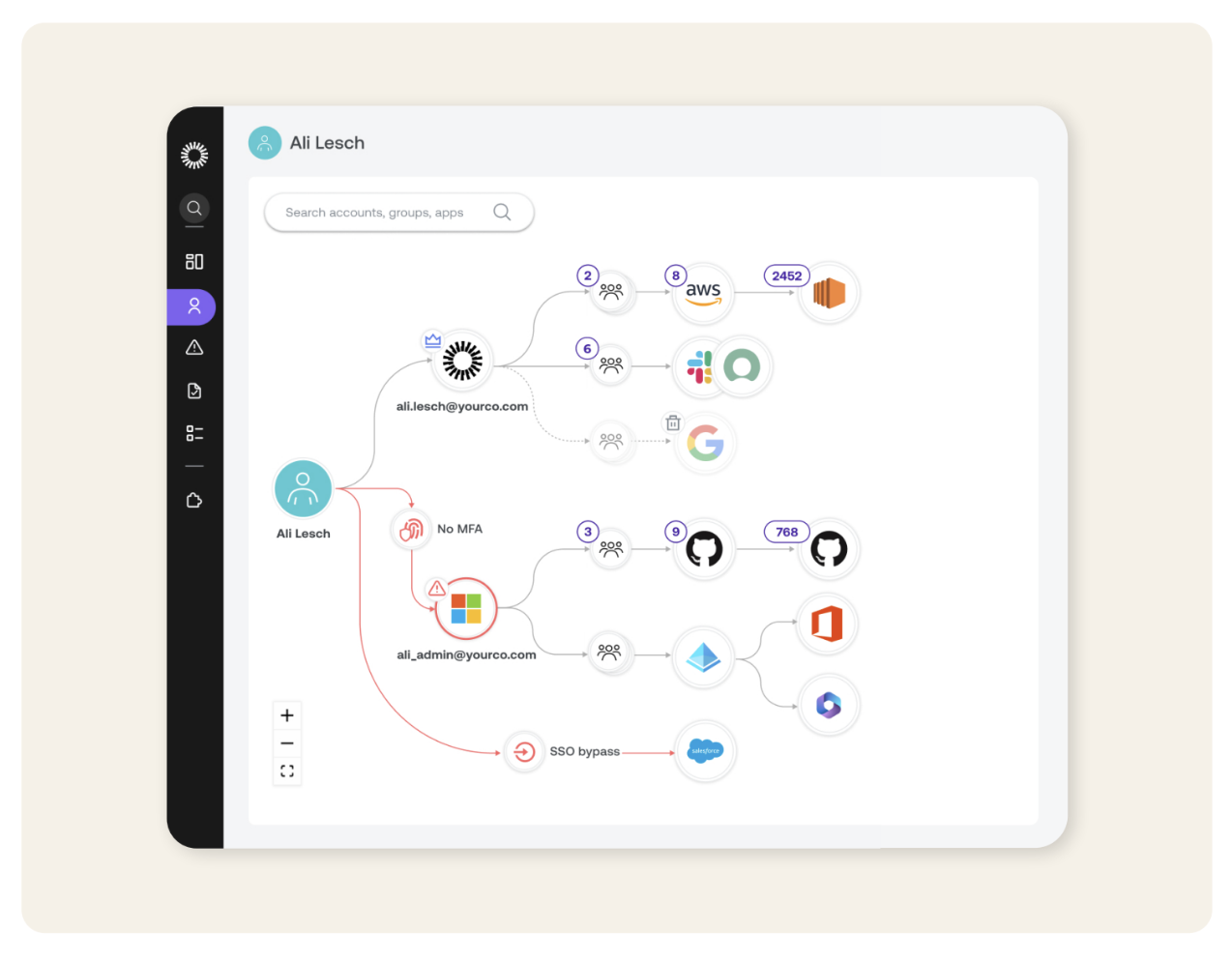

Dann haben wir die hässlichen oder Worst-Case-Szenarien, in denen Anwendungen eine bestimmte URL oder eine Hintertür hinterlassen, die es Benutzern ermöglicht, sich direkt bei der App zu authentifizieren, selbst mit SSO. Diese erstellen SSO-Bypässe, die das Risiko eines Identitätsangriffs erhöhen. Ein anderer Fall wäre, dass der IP-Bereich in den „Office-IPs“ zu groß ist und Sie allen Servern in Nordamerika aussetzt.

Sie möchten all diese Fälle verfolgen, sich ihrer bewusst sein und entscheiden, wie Sie die kritischsten Risiken beheben können.

Zwischen Ihren IdPs und Crown-Jewel-Anwendungen ist die Datenmenge, die Sie verfolgen und verwalten müssen, überwältigend. Nicht alle Apps sind für das Sicherheitsteam zugänglich oder lesbar, und organisatorische Reibung ist natürlich. Außerdem erfordert jede Anwendung die Identifizierung ihrer Einschränkungen, egal ob eine eindeutige Standard-Authentifizierungsrichtlinie Sie einem Risiko aussetzt oder überraschende Berechtigungen, die für Sie nicht explizit sichtbar sind.

Das Bessere: Okta Identity Security Posture Management

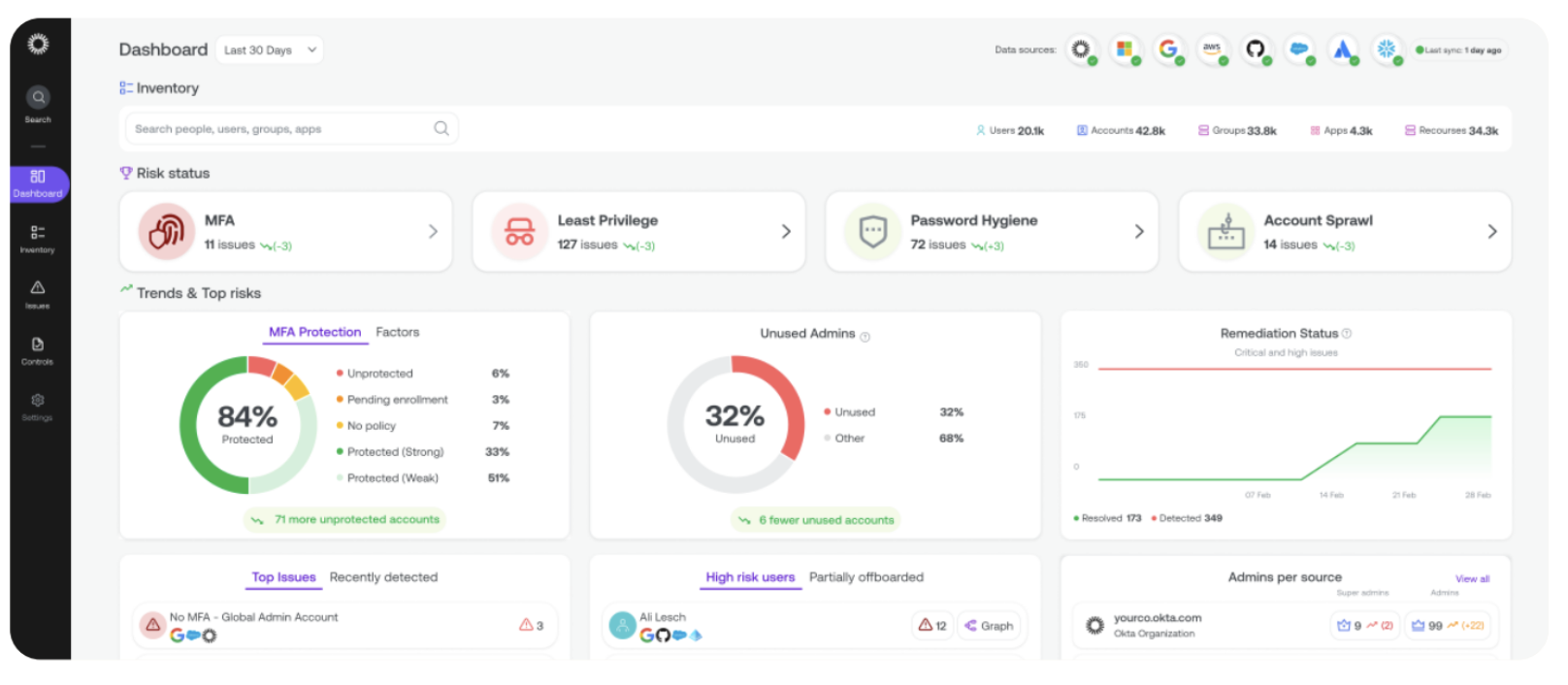

Okta Identity Security Posture Management identifiziert Ihre grössten Identitätsrisiken, bietet unübertroffene Transparenz, priorisierte Behebungen und kontinuierliche Validierung Ihrer Identitäts-Sicherheitslage.

Okta Identity Security Posture Management kann Ihnen helfen:

- Den tatsächlichen MFA-Status erfahren: Sehen Sie vorhandene MFA-Richtlinien [Multi-Faktor-Authentifizierung], die nicht wie beabsichtigt sind, und helfen Sie, die Nutzung von starken vs. schwachen Authentifizierungsfaktoren zu verfolgen.

- Erkennen Sie gekündigte Mitarbeiter mit aktivem Zugriff: Vermeiden Sie die Insider-Bedrohung mithilfe unserer Erkennung „teilweise abgemeldet“.

- Klassifizieren Sie Ihre Konten: Unser KI-basierter Klassifikator hilft Ihnen, Ihre NHI an einem Ort zu verfolgen und die Haltung Ihrer Servicekonten mit angemessener Handhabung zu kontrollieren.

- Beobachten Sie Ihre Identitäten an einem einzigen Ort: Verwenden Sie das Inventar, um Konten, Gruppen, Zugriffe und Anwendungen in einem einzigen Inventar anzuzeigen. Filtern Sie sie nach Ihren Abfragen und finden Sie Ihre Antworten in verschiedenen Anwendungen in einer einzigen Konsole.

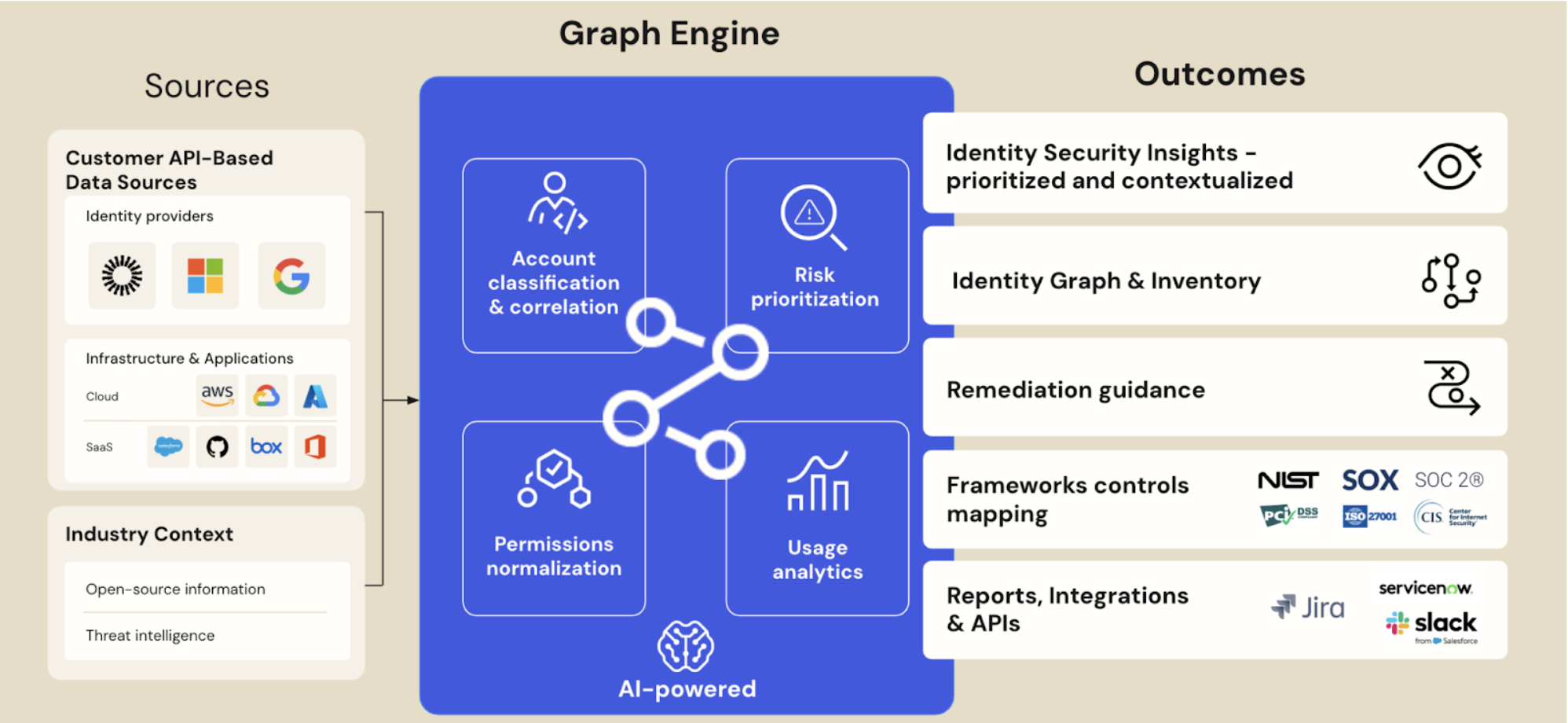

Okta Identity Security Posture Management ist so aufgebaut, dass es eine tiefe, identitätsfokussierte Zustandsanalyse liefert, die sich mit Ihrer Infrastruktur verbindet und sich auf umsetzbare Ergebnisse konzentriert.

Die wichtigsten Funktionen der Lösung sind:

- Einfache Integrationen: Okta Identity Security Posture Management sammelt Daten von Ihren Cloud-Anbietern. Es ist eine sichere, schreibgeschützte, agentenlose Integration, die nur wenige Minuten dauert, um sich mit jedem einzelnen zu verbinden. Wir transformieren die einzigartige Terminologie und die Einschränkungen in einen Common-Language-Satz von Tabellen, auf die Sie in der einheitlichen Inventaransicht zugreifen können.

- Kontoklassifizierung: Die Klassifizierung der Art jedes Kontos hilft uns, seine ordnungsgemäße Klassifizierung zu erkennen und Fehlalarme zu vermeiden.

- Personenverknüpfung: Wir finden Korrelationen zwischen Konten und gruppieren sie als dieselbe Person. Dies hilft uns, Teilstellenkündigungen zu finden, wenn sie auftreten.

- Automatische SSO-Pfade und tatsächliche MFA-Evaluierung: Wir helfen Ihnen, Off-Path-Authentifizierungen (SSO-Bypässe) mit unseren SSO-Korrelationen zu finden. Diese Funktion ermöglicht es uns auch, Ihnen den tatsächlichen MFA-Status jedes Kontos anzuzeigen.

- Issues Engine: Alle Daten im Identitätsinventar fließen in unsere Sicherheitserkennungs-Engine ein, die die kritischsten Identity Security-Probleme findet.

Identity ist Sicherheit. Sie können noch heute Maßnahmen ergreifen, um den nächsten internetbasierten Angriff zu verhindern. Erfahren Sie hier mehr über Okta ISPM.