Der frühzeitige Zugriff auf sichere SaaS-Servicekonten, eine neue Funktion in Okta Privileged Access, ist ab sofort verfügbar. Mit dieser neuen Funktion möchten wir Kunden dabei unterstützen,Servicekonten unternehmensweit durch Kontoübernahme, sichere Speicherung und regelmäßige Passwortrotation zu schützen.

Ob es sich um Service-, Shared- oder Break-Glass-Konten handelt, Sicherheits- und IT-Teams können die Kontrolle über nicht-föderierte Konten in der SaaS-Umgebung eines Unternehmens übernehmen und diese als Teil ihrer umfassenderen Identitätsstrategie verwalten.

Lesen Sie weiter, um mehr über Servicekonten und deren Beitrag zur Identitätsdisrawl sowie über Details zur neuen Lösung von Okta zu erfahren.

Was sind Servicekonten?

Unabhängig von Branche und Größe nutzen Unternehmen heutzutage Dutzende, wenn nicht Hunderte von Cloud-basierten Anwendungen. Innerhalb der Organisation gibt es ernannte Personen (oder Maschinen), die diese Anwendungen oder Aufgaben für das Unternehmen verwalten.

Ein Konto wird erstellt, um einen Prozess oder eine Aufgabe zu verwalten, und die Organisation nennt es möglicherweise:

- Servicekonto

- Gemeinsam genutzer Account

- Break-Glass-Konto

- Administratorkonto

- Privilegiertes Konto

- Lokales Konto

Ein Servicekonto verfügt oft über Berechtigungen, die einen umfassenden Zugriff auf Systemressourcen ermöglichen, entweder lokal oder über eine Domain. Sie können sich vorstellen, warum kompromittierte Zugangsdaten für eines dieser Konten zu katastrophalen Schäden für ein Unternehmen führen könnten.

Nicht-föderierte Konten und Identity Sprawl

Identity Sprawl ist ein Problem, mit dem Unternehmen heute aufgrund der Verbreitung von Anwendungen konfrontiert sind. Da Administratoren Anwendungen bereitstellen, sind die erstellten Dienstkonten nicht an die Identitct eines bestimmten Benutzers gebunden.

Da diese Konten keinem bestimmten Benutzer gehören, können sie nicht zusammengefasst werden. Daher müssen sich IT- und Sicherheitsteams eine Lösung für Bereitstellung, Authentifizierung, Zugriffsrichtlinien, Compliance usw. einfallen lassen. Diese Konten werden oft schlecht verwaltet und stellen ein Sicherheits- und Sichtbarkeitsproblem dar.

Sicherheitsherausforderungen und Schwachstellen

Teams versuchen verschiedene Lösungen, um diese Arten von Konten zu verwalten.

Mögliche Lösung: Verwenden Sie ein Tool zur Passwortverwaltung, um die Konten zu speichern.

Schwachstelle: Möglicherweise hat nicht jeder Zugriff auf dieses Tool, und das Tool bietet möglicherweise nicht die Funktionen, die für eine ganzheitliche Verwaltung erforderlich sind.

Mögliche Lösung: Verwenden Sie einen manuellen Prozess, z. B. eine Tabellenkalkulation oder ein Dokument.

Schwachstelle: Manuelle Prozesse sind zeitaufwändig, unsicher und nicht skalierbar.

Potenzielle Lösung: Verwenden Sie einen Privileged Access Management (PAM) Vault, um Anmeldeinformationen zu speichern.

Schwachstelle: Mit einer anderen PAM-L6sung muss ein Administrator mehrere Konnektoren verwenden ein App-Konnektor mit Okta fcr SSO/Federation und dann ein zweiter App-Konnektor mit dem PAM-Anbieter. Der Administrator mcsste Richtlinien fcr mehrere L6sungen konfigurieren und Endbenutzer in einem anderen High-Assurance-Faktor auswchlen, einfchren und registrieren.

Welche Option auch immer verwendet wird, es gibt Kompromisse bei Sicherheit und Effizienz – bis jetzt.

Servicekonten mit Okta sichern

Secure SaaS Service Accounts helfen Kunden, alle Schwachstellen zu beheben, die mit der traditionellen Verwaltung von Service Accounts einhergehen.

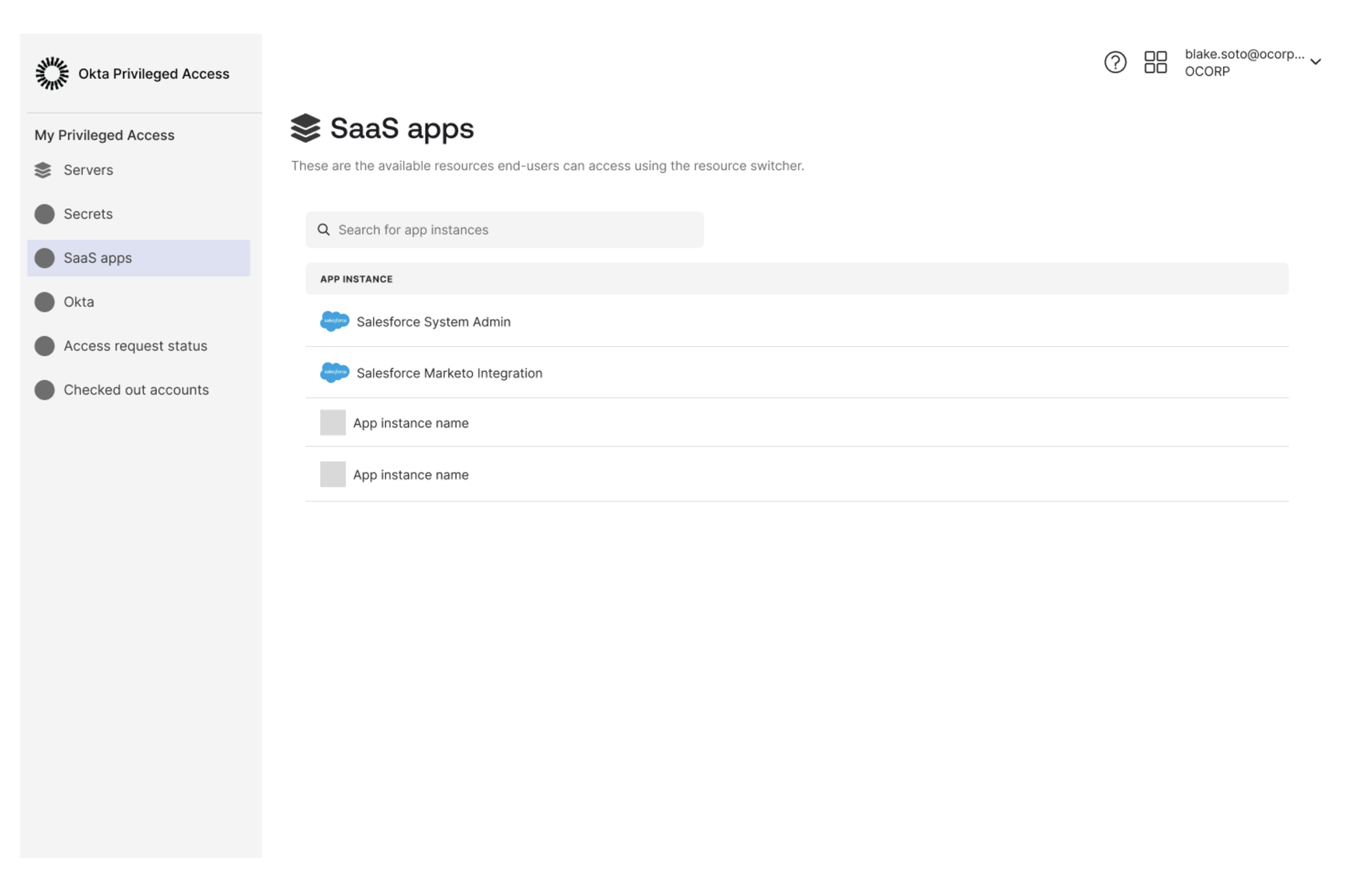

Transparenz

Die Funktion bietet eine neue Ansicht in der Okta Admin Console, um eine zentrale Übersicht über SaaS-Anwendungskonten zu erhalten.

Management

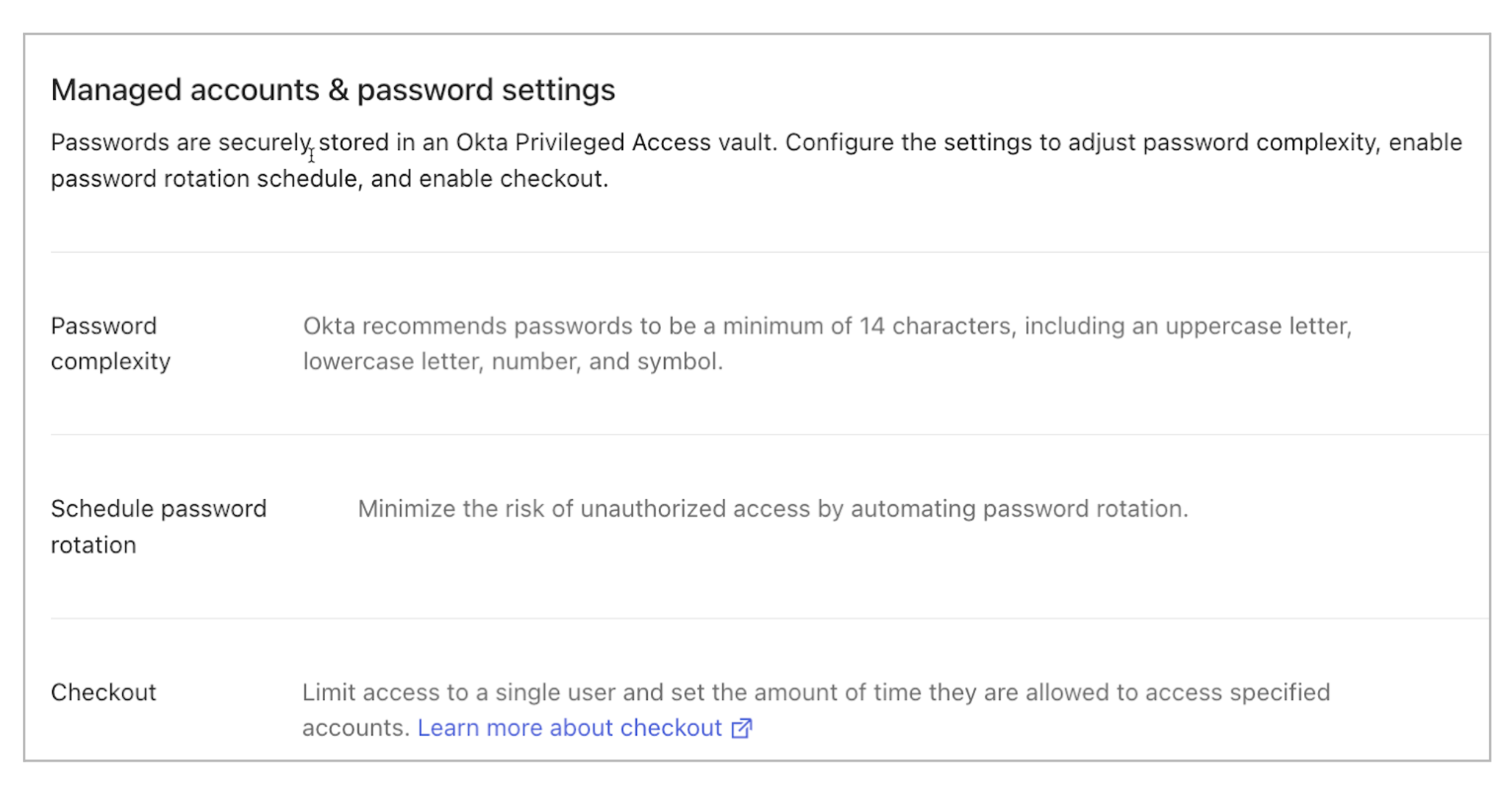

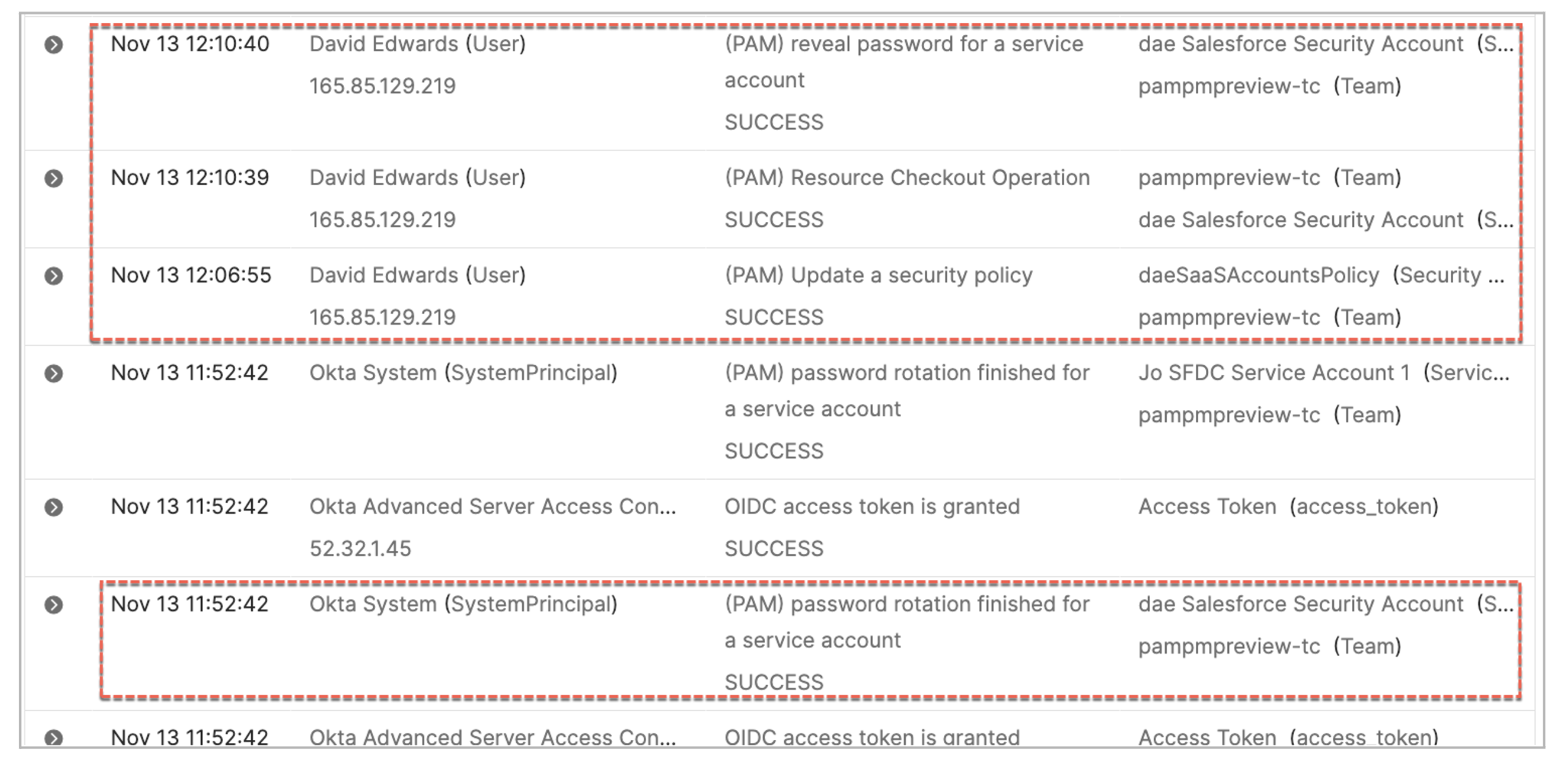

Innerhalb von Okta Privileged Access können Administratoren Zugriffsrichtlinien für gemeinsam genutzte Konten erstellen und verwalten, um stehende Berechtigungen zu reduzieren oder zu eliminieren. Legen Sie Richtlinien für Rotationspläne fest und stellen Sie sicher, dass jeweils nur ein Benutzer Zugriff auf ein Konto hat.

Governance

Administratoren können mehrstufige Genehmigungen über Anwendungen, Ressourcenbesitzer und Sicherheitspersonas hinweg erstellen.

Tresorsicherung

Schützen Sie Anmeldeinformationen für gemeinsam genutzte Konten im Okta Privileged Access Secrets Vault.

Rechenschaftspflicht

Wissen, wer innerhalb eines bestimmten Zeitraums Zugriff auf ein Konto hatte.

Eigentümerschaft

Weisen Sie Ressourcenbesitzer den gemeinsam genutzten Konten zu.

Integrierte Erfahrungen mit einer einheitlichen Identitcts-Plattform

Die Vorteile der Vereinheitlichung Ihrer Identity-Lösungen für Identity and Access Management, Identity Governance and Administration und PAM-Anwendungsfälle gehen über die Konsolidierung von Anbietern hinaus. Okta Workforce Identity Cloud bietet tief integrierte Tools und Erfahrungen für diese Anwendungsfälle, wobei Identity im Mittelpunkt steht. Mit Okta verfügen Sie über ein umfangreiches Integrationsnetzwerk, mit dem Sie gemeinsam genutzte, Service- und privilegierte Konten in Unternehmensanwendungen erkennen, verwalten und steuern können, um die Sicherheit zu erhöhen.

Secure SaaS Service Accounts in Okta Privileged Access unterstützt viele sofort einsatzbereite Integrationen:

- Salesforce

- Google Workspace

- Microsoft Office 365

- ServiceNow UD

- Zendesk

- NetSuite (Oracle)

- Coupa

- ShareFile (Citrix)

- Snowflake

- Cisco Webex Meetings

- Salesforce.com (Federated ID)

- SuccessFactors

- Atlassian Confluence Cloud

- 15five

- Workplace by Facebook

- Better Stack

- Outsystems v.598

- Streamline AI

- RightScale

- TOPdesk Person von FuseLogic

- TOPdesk Operator by FuseLogic

- Salesforce.com (Nonprofit)

Weitere Verbindungen werden tglich getestet und hinzugefcht. Wenden Sie sich noch heute an unser Team, um eine Demo zu vereinbaren und zu erfahren, wie Sie mit Okta Ihre Dienstkonten verwalten k6nnen, um die Kontrolle cr die Kontoausweitung zu crnehmen.